- 💂 个人网站:【工具大全】【游戏大全】【神级源码资源网】

- 🤟 前端学习课程:👉【28个案例趣学前端】【400个JS面试题】

- 💅 寻找学习交流、摸鱼划水的小伙伴,请点击【摸鱼学习交流群】

当谈论网络安全应急管理和技术实践时,有一些更深入的技术层面需要考虑。以下是一篇偏技术性的文章,涵盖了一些网络安全应急管理和技术实践的具体方案和方法。

随着网络技术的不断发展,网络威胁也在不断演化和升级。为了保护企业和个人的机密信息,网络安全应急管理和技术实践变得尤为重要。本文将探讨一些关键的技术实践,以及如何将其纳入网络安全应急管理策略中。

1. 威胁情报和分析

威胁情报是网络安全的前沿防线。通过获取来自不同来源的威胁情报,如黑客论坛、恶意软件样本和漏洞报告,安全团队可以了解最新的攻击趋势和攻击者的行为模式。利用这些情报,可以及早发现和应对新型威胁。

技术实践: 构建威胁情报收集系统,自动化地获取和整理来自各种渠道的情报数据。结合机器学习和人工智能技术,进行情报分析,识别出潜在的威胁,以便迅速采取防御措施。

2. 恶意软件检测与分析

恶意软件是常见的网络威胁,它可以通过各种方式传播并危害系统。及时检测和分析恶意软件是网络安全的核心任务。

技术实践: 使用行为分析、沙箱和静态分析等技术,对文件和应用程序进行检测。通过对样本进行逆向工程分析,可以深入了解恶意软件的功能和攻击手法,从而更好地进行防御。

3. 入侵检测与防御系统(IDS/IPS)

入侵检测系统(IDS)和入侵防御系统(IPS)是保护网络免受未经授权访问和攻击的重要工具。

技术实践: 部署网络中的IDS/IPS传感器,监控流量和活动。结合规则和行为分析,及时识别可疑活动并采取自动化的响应措施,如阻止流量或报警。

4. 响应计划和演练

一个高效的网络安全应急响应计划可以帮助组织在遭受攻击时保持冷静并采取正确的步骤。

技术实践: 建立详细的应急响应计划,明确责任和行动步骤。定期进行模拟演练,让安全团队熟悉流程,并发现改进的机会。

5. 加密与访问控制

保护数据的机密性和完整性对于网络安全至关重要。加密和访问控制可以帮助防止未经授权的访问。

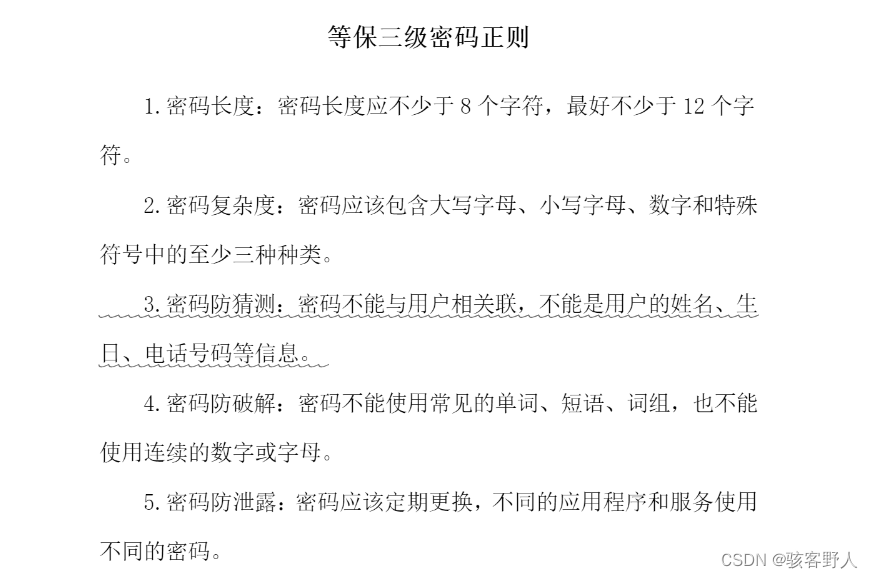

技术实践: 实施端到端的加密,确保数据在传输和存储过程中都受到保护。采用身份认证、授权和多因素认证等措施,限制用户对系统和数据的访问权限。

6. 自动化与人工智能

自动化和人工智能在网络安全中扮演越来越重要的角色,可以加速威胁检测、响应和分析的过程。

技术实践: 使用自动化工具来处理大量的安全事件,减少人工操作的风险。利用机器学习算法来识别异常活动,并进行行为预测,帮助提前防范潜在攻击。

结论

网络安全应急管理和技术实践需要综合应用多种技术手段,以确保组织能够及时识别、应对和恢复网络威胁。从威胁情报收集到自动化防御,各种技术实践相互支持,构建了一个强大的网络安全防线。随着网络威胁的不断演化,我们必须持续改进和更新我们的技术实践,以确保我们的网络保持安全和稳定。

好书推荐

《网络安全应急管理与技术实践》

内容简介

本书突出应急响应的实用性、技术实践性、案例分析和场景过程重现,书中融入了大量应急响应事件案例、分析、技术重现、文档模板,是一本从工作中来到工作中去的实操、实用类图书。本书适合作为大中型企业网络安全专业人员工作用书;同时也是信息安全保障人员认证(CISAW)应急管理与服务方向认证考试培训的指定教材;也适合作为中职、高职和应用型本科的信息安全教材;同样也可作为有志从事网络与信息安全工作的广大从业者和爱好者的参考用书。

📚 京东购买链接:《网络安全应急管理与技术实践》