CVE-2010-3863--认证绕过

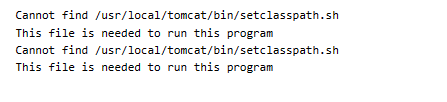

1、启动靶机

在终端里进入事先进入准备好的vulhub靶场目录下

cd /vulhub-master/shiro/CVE-2010-3863

sudo docker-compose up -d

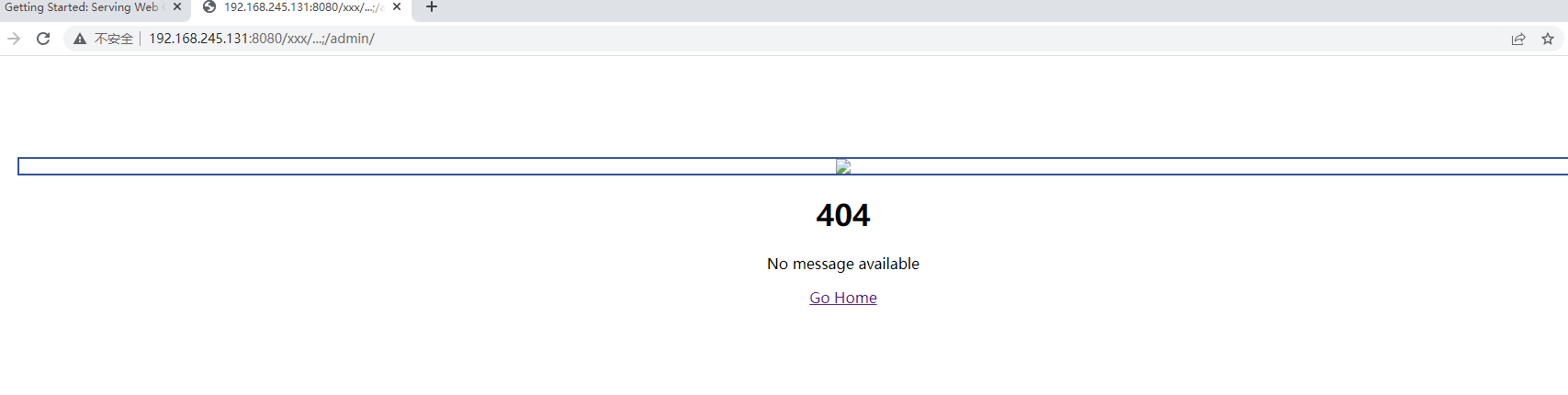

2、直接请求管理页面/admin,无法访问,将会被重定向到登录页面

3、构造恶意请求/./admin,即可绕过权限校验,访问到管理页面

CVE-2016-4437--Apache Shiro 反序列化漏洞

漏洞介绍

Apache Shiro 1.2.4及以前版本中,加密的用户信息序列化后存储在名为remember-me的Cookie中。攻击者可以使用Shiro的默认密钥伪造用户Cookie,触发Java反序列化漏洞,进而在目标机器上执行任意命令。1、漏洞检测

2、利用shrio反序列化漏洞综合利用工具

3、写入木马

4、远程连接

CVE-2020-1957--Apache Shiro 认证绕过漏洞

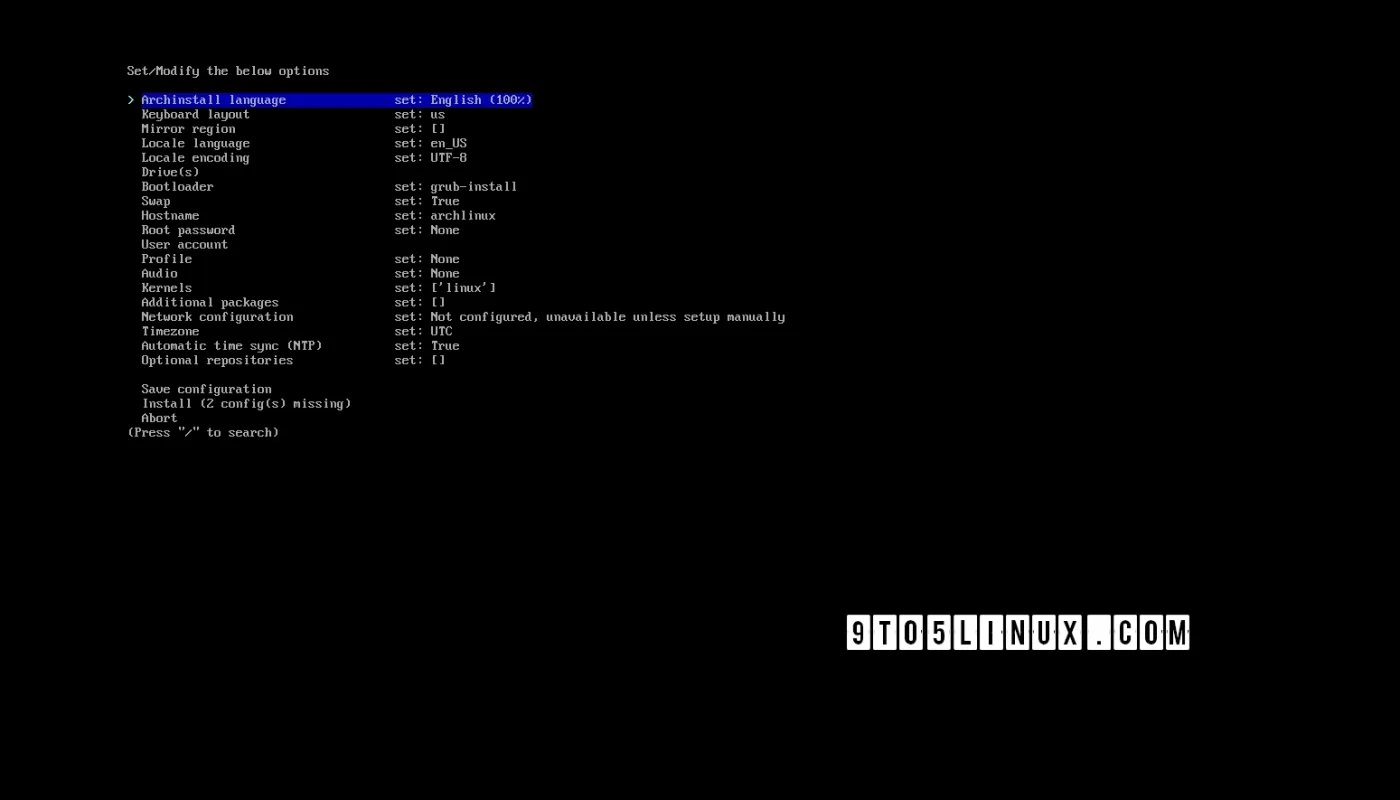

1、环境准备

2、继续使用上述shiro550复现失败

3、Burpsuite抓包分析

首页抓包,修改路径直接访问/admin

返回302,客户端产生重定向到login.html登录页面

此时客户端重定向请求发送,响应200,请求成功,产生了权限绕过漏洞。

4、payload构造原理

构造恶意请求地址 即可绕过权限校验,访问到管理页面:

![数字乡镇综合解决方案[59页PPT]](https://img-blog.csdnimg.cn/img_convert/56a4aef29e3c02f32a68dbb847e004af.jpeg)