引言:

随着科技的不断进步,互联网的普及以及数字化生活的发展,网络安全问题也逐渐成为一个全球性的难题。其中,勒索病毒作为一种危害性极高的恶意软件,在近年来频频袭扰用户。本文91数据恢复将重点介绍

360

勒索病毒,包括如何解密被其加密的数据文件,以及如何在未来预防此类威胁。

如果您在面对被勒索病毒攻击导致的数据文件加密问题时需要技术支持,欢迎联系我们的技术服务号(shujuxf),我们可以帮助您找到数据恢复的最佳解决方案。

一、.360

勒索病毒的工作原理

.360

勒索病毒(也称为

360 Ransomware

)是一种恶意软件,它属于勒索软件的一种,旨在通过加密用户的文件来勒索赎金。这种类型的病毒的工作原理可以分为以下几个步骤:

1.

感染阶段

:

.360

勒索病毒通常通过恶意附件、捆绑在可疑软件安装程序中或利用漏洞进行传播。一旦用户不小心执行了恶意文件或操作,病毒将开始在系统中活动。

2.

文件扫描

:病毒会扫描受感染计算机上的文件,寻找特定类型的目标文件,例如文档、图片、视频等。一旦找到这些文件,它会将其标记为加密目标。

3.

加密过程

:一旦标记了目标文件,

.360

勒索病毒会使用高级加密算法(如

RSA

或

AES

)对这些文件进行加密。加密后的文件将无法直接打开或访问,因为其内容已经被转化为乱码,并且在文件名后面增加“.360”拓展名。

4.

勒索信息显示

:加密完成后,病毒会在受害者的屏幕上显示一条勒索信息,通常要求用户支付赎金以获取解密密钥。这些信息可能包括指示如何支付赎金的说明、加密文件的警告以及倒计时等。

5.

赎金支付

:黑客通常要求受害者使用加密货币(例如比特币)支付赎金。受害者被威胁说,只有在支付赎金后,他们才能收到解密密钥,以恢复其被加密的文件。

总的来说,

.360

勒索病毒的工作原理就是通过高级加密将用户文件锁定,然后勒索受害者支付赎金以获取解密密钥。因此,预防措施和保护个人和企业数据的重要性愈发凸显。

二、感染

.360

勒索病毒立即寻找专业帮助的重要性

感染

.360

勒索病毒或类似的勒索软件是一个严重的情况,可以对您的个人数据和计算机系统造成巨大损害。在这种情况下,立即寻求专业帮助变得极为重要,以下是几个理由:

1.

专业知识和经验

:专业的网络安全专家和数据恢复专家拥有深厚的知识和经验,可以更好地了解恶意软件的运作方式,找到恶意代码的弱点,并尝试解密受感染的文件。他们可以为您提供正确的指导和行动计划。

2.

最新解密工具

:安全研究人员和反勒索团队不断努力开发新的解密工具,以帮助受害者恢复被加密的文件。专业人员通常能够及时获得这些工具并将其应用于您的情况。

3.

数据安全保护

:在寻求专业帮助的过程中,专业人员会确保在尝试解密文件时不会进一步损害您的数据。他们会采取安全的方法,以最大程度地保护您的文件和隐私。

4.

交涉与赎金问题

:有些受害者可能会考虑支付赎金以获取解密密钥,但这并不是一个安全或可靠的解决方案。专业人员可以帮助您评估情况,评估考虑更好或者可靠的方案。

5.

未来预防建议

:专业人员不仅可以帮助您解决当前的问题,还可以提供关于如何加强您的网络安全和数据备份的建议。这将有助于预防类似的威胁再次发生。

6.

精准的数据恢复

:在某些情况下,专业人员可能能够恢复部分或全部受损的数据,尽管解密可能无法实现。这对于那些没有有效备份的文件尤其重要。

如果您正在经历数据恢复的困境,我们愿意与您分享我们的专业知识和经验。通过与我们联系,您将能够与我们的团队进行沟通,并获得关于数据恢复的相关建议。如果您希望了解更多信息或寻求帮助,请随时添加我们的技术服务号(shujuxf)免费咨询获取数据恢复的相关帮助。

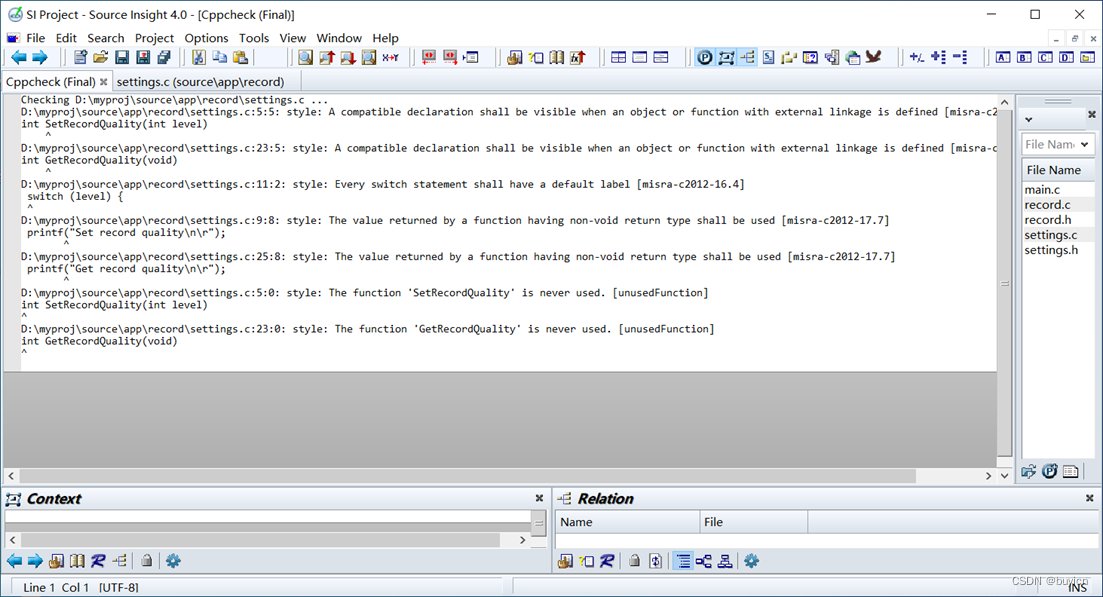

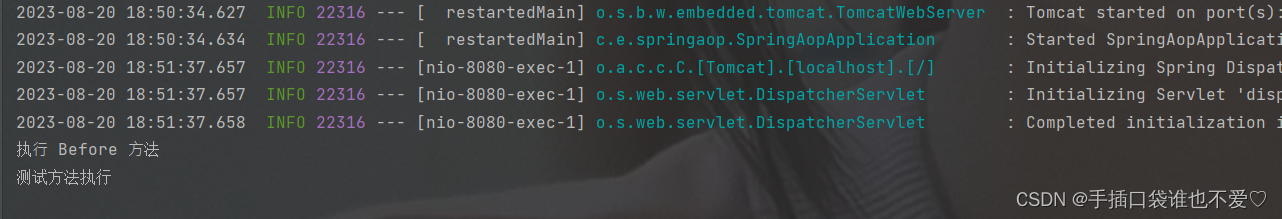

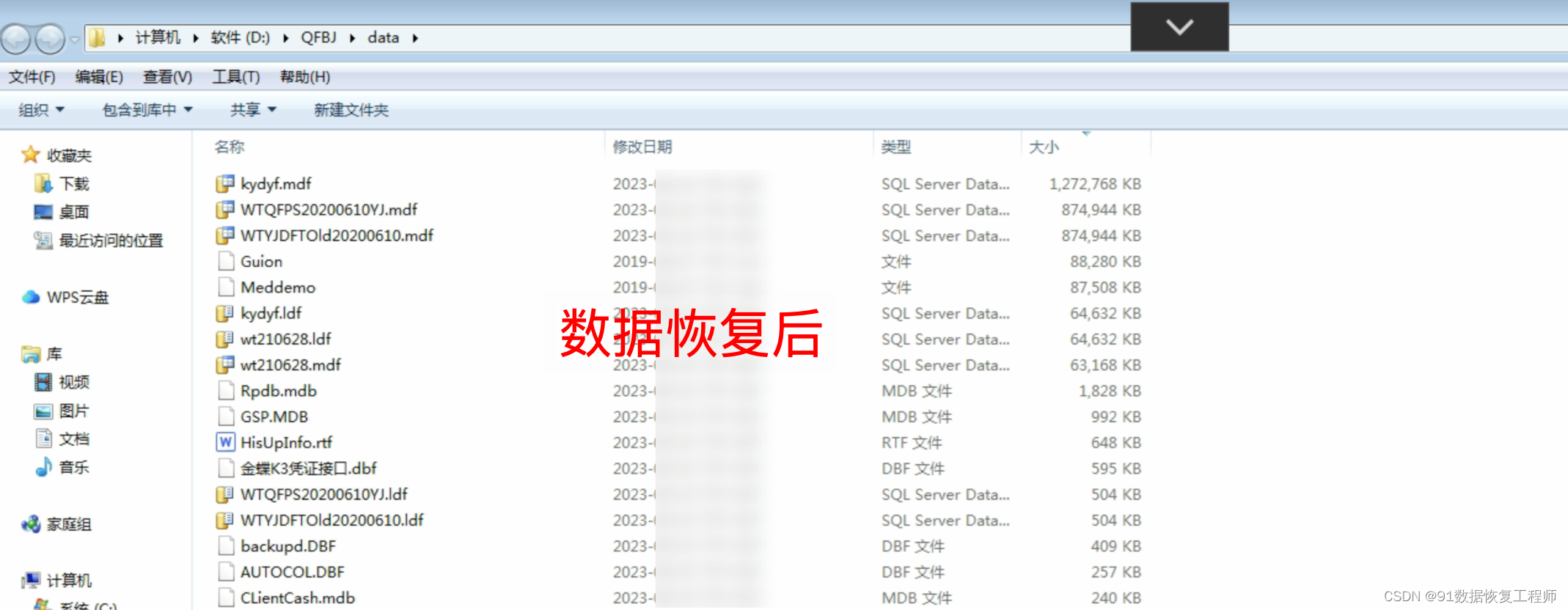

三、被.360勒索病毒加密后的数据恢复案例:

四、

预防为王

预防

.360

勒索病毒和其他类似的勒索软件是至关重要的,以下是一些预防措施,可以帮助您降低感染风险:

1.

保持系统和软件更新

:及时更新操作系统、应用程序和安全补丁,以填补已知漏洞,减少黑客入侵的机会。

2.

谨慎打开附件和链接

:避免随意打开来自不明发件人的电子邮件附件或点击可疑链接。这是许多恶意软件传播的主要途径之一。

3.

安装可信赖的安全软件

:使用强大的防病毒软件和防火墙,以便及时检测和阻止恶意软件的入侵。

4.

备份数据

:定期备份重要的文件和数据,并将备份存储在离线、隔离的设备或云存储中,以便在感染时可以轻松恢复。

5.

使用强密码

:为账户设置强密码,包括字母、数字和特殊字符的组合,以及避免使用常见的密码。

6.

启用多因素身份验证

:在可能的情况下,启用多因素身份验证,这将为您的账户添加额外的安全层。

7.

教育员工和家庭成员

:教育您的员工、家人和朋友有关网络安全的基本知识,例如不随意下载文件、不点击不明链接等。

8.

避免非法下载和盗版软件

:下载来自官方和可信赖的来源,避免使用盗版软件,因为这些软件可能被植入恶意代码。

9.

使用安全的网络连接

:避免在公共无线网络上进行敏感操作,使用虚拟专用网络(

VPN

)来保护您的数据通信。

10.

定期演练应急计划

:为您的团队制定应急计划,包括如何应对勒索软件感染。定期进行演练,以确保团队知道如何在发生问题时迅速采取行动。

以下是2023年常见传播的勒索病毒,表明勒索病毒正在呈现多样化以及变种迅速地态势发展。

后缀.360勒索病毒,.halo勒索病毒,

xollam勒索病毒,.malox勒索病毒,.mallox勒索病毒,.maloxx勒索病毒,malloxx勒索病毒,.faust勒索病毒,.kat6.l6st6r勒索病毒,.babyk勒索病毒,.nread勒索病毒,lockbit3.0勒索病毒,eight勒索病毒,.locked勒索病毒,locked1勒索病毒,.secret勒索病毒,.[

MyFile@waifu.club].mkp勒索病毒,mkp勒索病毒,[

torres@proxy.tg].mkp勒索病毒,milovski-V勒索病毒,makop勒索病毒,devos勒索病毒,eking勒索病毒,Globeimposter-Alpha865qqz勒索病毒,.[

hpsupport@privatemail.com].Elbie勒索病毒,.Elibe勒索病毒,.[

hudsonL@cock.li].Devos勒索病毒,.[

myers@cock.li].Devos勒索病毒,.[

henderson@cock.li].Devos勒索病毒,[

myers@airmail.cc].Devos,.[

support2022@cock.li].faust勒索病毒,.[

tsai.shen@mailfence.com].faust勒索病毒,faust勒索病毒,.777勒索病毒等。

这些勒索病毒往往攻击入侵的目标基本是Windows系统的服务器,包括一些市面上常见的业务应用软件,例如:金蝶软件数据库,用友软件数据库,管家婆软件数据库,速达软件数据库,科脉软件数据库,海典软件数据库,思迅软件数据库,OA软件数据库,ERP软件数据库,自建网站的数据库等,均是其攻击加密的常见目标文件,所以有以上这些业务应用软件的服务器更应该注意做好服务器安全加固及数据备份工作。

如需了解更多关于勒索病毒最新发展态势或需要获取相关帮助,您可关注“91数据恢复”。