基本概念

根据《信息安全 技术个人信息安全影响评估指南》(GB/T 39335—2020;personal information security impact assessment,简称“PIA”),个人信息安全影响评估是指针对个人信息处理活动,检验其合法合规程度,判断其对个人信息主体合法权益造成损害的各种风险,以及评估用于保护个人信息主体的各项措施有效性的过程。个人信息安全影响评估旨在发现、处置和持续监控个人信息处理过程中对个人信息主体合法权益造成不利影响的风险。

基本原理

个人信息安全影响评估旨在发现、处置和持续监控个人信息处理过程中对个人信息主体合法权益造成不利影响的风险。开展评估前, 需对待评估的对象(可为某项产品、某类业务、某项具体合作等) 进行全面的调研, 形成清晰的数据清单及数据映射图表,并梳理出待评估的具体的个人信息处理活动。开展评估时, 通过分析个人信息处理活动对个人信息主体的权益可能造成的影响及其程度,以及分析安全措施是否有效、是否会导致安全事件发生及其可能性, 综合两方面结果得出个人信息处理活动的安全风险及风险等级, 并提出相应的改进建议, 形成评估报告。

什么时候需要进行个人信息保护影响评估

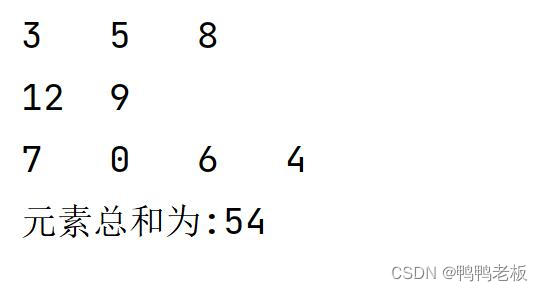

0

1

必须进行个人信息保护影响评估情形

根据《中华人民共和国个人信息保护法》规定,有下列情形之一的,个人信息处理者应当事前进行个人信息保护影响评估,并对处理情况进行记录:

1.处理敏感个人信息;

2.利用个人信息进行自动化决策;

3.委托处理个人信息、向其他个人信息处理者提供个人信息、公开个人信息;

4.向境外提供个人信息;

5.其他对个人权益有重大影响的个人信息处理活动。

根据《信息安全技术 个人信息安全规范》(GB/T 35273—2020)规定,个人信息控制者应建立个人信息安全影响评估制度,评估并处置个人信息处理活动存在的安全风险。在产品或服务发布前,或业务功能发生重大变化时,应进行个人信息安全影响评估。在法律法规有新的要求时,或在业务模式、信息系统、运行环境发生重大变更时,或发生重大个人信息安全事件时,应进行个人信息安全影响评估。

0

2

企业自主进行个人信息安全影响评估

企业以合规管理、提升自身安全风险管理能力和安全水平的目的主动进行个人信息安全影响评估。企业自主启动个人信息安全影响评估的必要性, 取决于组织的个人信息安全目标,组织可根据实际的需求选取需要启动评估的业务场景。个人信息安全影响评估可用于合规差距分析, 也可以用于合规之上、进一步提升自身安全风险管理能力和安全水平的目的。

合规差距评估。当组织定义的个人信息安全目标为符合相关法律、法规或标准的基线要求时, 则个人信息安全影响评估主要目的在于识别待评估的具体个人信息处理活动已采取的安全控制措施,与相关法律、法规或标准的具体要求之间的差距, 例如在某业务场景中与第三方共享个人信息, 是否取得了个人信息主体的明示同意。

尽责性风险评估。出于审慎经营、声誉维护、品牌建立等目的, 组织往往选取可能对个人合法权益产生高风险的个人信息处理活动, 开展尽责性风险评估。此种风险评估的目标, 是在符合相关法律、法规和标准的基线要求之上, 尽可能降低对个人信息主体合法权益的不利影响。

03

由哪个主体进行个人信息影响安全评估

个人信息处理者

基本概念

进行个人信息安全影响评估的主体,在《个人信息保护法》中规定为“个人信息处理者”,《个人信息安全规范》规定为 “个人信息控制者”。在中华人民共和国法律体系下,个人信息处理者和个人信息控制者均是指在个人信息处理活动中自主或有能力决定个人信息处理目的、处理方式的组织、个人。

因此,就组织形式而言,公司、企业及外国机构驻中国代表处等组织都可以成为个人信息处理者。

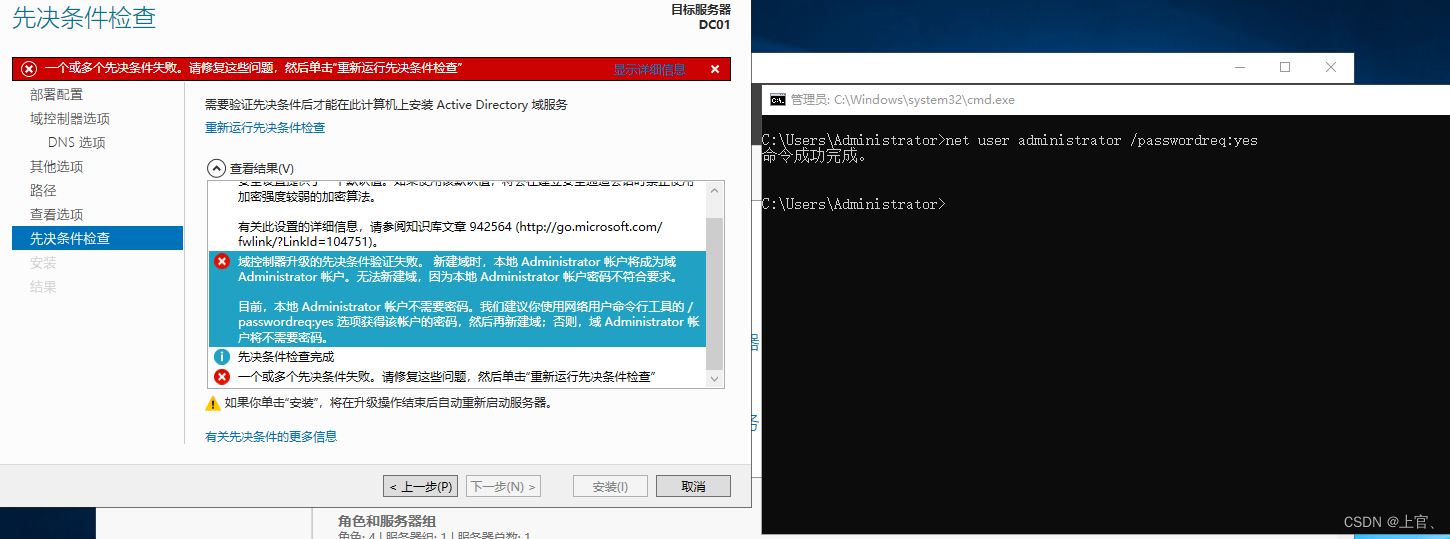

牵头部门

通常而言, 公司等开展个人信息保护影响评估工作可以由其法务部门、合规部门或其信息安全部门牵头执行。上述企业内部的责任部门可以根据部门的具体能力配备情况, 自行开展个人信息保护影响评估工作或聘请外部独立的第三方来承担具体的评估工作。

个人信息保护影响评估工作应当具有独立性,应在不受被评估方影响的前提下进行。一般建议聘请外部独立的第三方与企业内部的责任部门协作,共同完成个人信息保护影响评估工作。

04

个人信息影响安全评估需要评估哪些内容

PIA评估内容

《个人信息安全保护法》

个人信息保护影响评估应当包括下列内容:

- 个人信息的处理目的、处理方式等是否合法、正当、必要;

- 对个人权益的影响及安全风险;

- 所采取的保护措施是否合法、有效并与风险程度相适应。

《信息安全技术 个人信息安全规范》

个人信息安全影响评估内容包括但不限于:

1.个人信息收集环节是否遵循目的明确、选择同意、最小必要等原则;

2.个人信息处理是否可能对个人信息主体合法权益造成不利影响,包括是否会危害人身和财产安全、损害个人名誉和身心健康、导致差别性待遇等;

3.个人信息安全措施的有效性;

4.匿名化或去标识化处理后的数据集重新识别出个人信息主体或与其他数据集汇聚后重新识别出个人信息主体的风险;

5.共享、转让、公开披露个人信息对个人信息主体合法权益可能产生的不利影响;

6.发生安全事件时,对个人信息主体合法权益可能产生的不利影响。