数据参考:CISP官方

目录

- 系统备份与还原

- 数据备份

- 数据粉碎

- 数据加密

一、系统备份与还原

为什么需要系统备份

- 系统越用越慢

- 系统故障导致不稳定

- 系统无法登录

系统备份重新部署 (重装系统、重置系统)

- 丟失配置,需要重新配置

- 个人数据丢失的风险

系统还原点

- 速度快

- 个人配置不丢失

创建系统还原点

- 启用系统保护

- 对分区建立还原点

选择需要还原到的状态

- 可创建多个还原点时间

二、数据备份

数据损失的风险

- 硬件故障

- 软件故障

- 误操作

- 恶意代码

系统备份还原无法保护用户数据

定期的数据备份是良好的安全意识体现

个人数据备份方式 - 移动硬盘

优点

- 简单方便,将重要数据复制一份就行

- 成本低

不足

- 数据频繁变动,备份频繁带来的不便和困扰

- 数据量较大时,备份一次的时间较长

人数据备份方式 - 网上云盘

优点

- 目录变动自动同步

不足

- 带宽、流量、成本

- 数据泄露的风险

三、数据粉碎

数据粉碎价值

- 避免数据非法还原 (正常的删除文件、格式化硬盘还原)

需要进行数据粉碎的情况

-

敏感数据的删除:当您需要永久删除包含敏感信息的文件时,仅使用正常的文件删除操作无法保证数据不会被恢复。在这种情况下,进行数据粉碎可以更加可靠地防止数据泄露。

-

存储敏感数据介质的格式化:如果您的存储介质(如硬盘、USB驱动器等)包含敏感数据,并且您打算将其转让或丢弃,仅进行简单的格式化是不够安全的。数据粉碎可以确保数据不会被未经授权的人恢复。

-

存储敏感数据介质的废弃:当您需要处理废弃的存储介质时,如旧硬盘、磁带等,其中可能包含敏感信息。在将其丢弃或回收之前,进行数据粉碎是必要的,以避免他人恢复和滥用这些数据。

-

存储敏感数据的设备维修/借用:如果您需要将存储有敏感数据的设备送修或借给他人使用,数据粉碎是保护数据安全的重要步骤。这样可以防止未经授权的人访问和恢复数据。

更彻底的方法:

-

物理破坏:通过物理手段,如将硬盘砸碎、烧毁等,可以彻底摧毁存储介质上的数据。这是一种非常可靠的方法,但需要注意进行适当的环境和安全措施,以防止环境污染和人身伤害。

-

电子消磁:使用专业的电子消磁设备可以完全擦除存储介质上的数据。这种方法适用于磁性介质(如硬盘、磁带等),可以有效地清除数据并防止恢复。

为什么需要数据粉碎

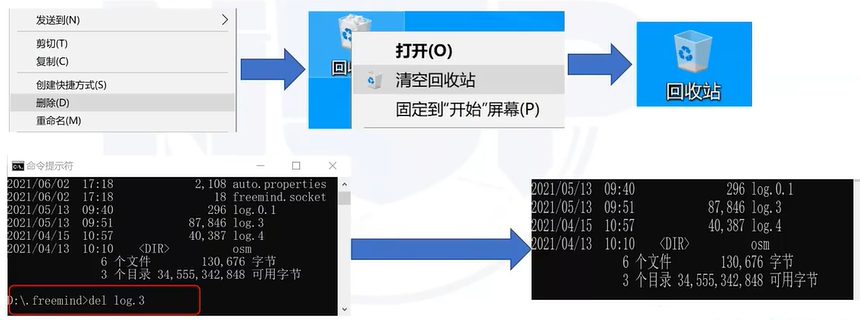

文件的删除

- 常规的文件删除方式都没有把文件真正从系统中删除

- 用户删除文件时,操作系统并未将该文件从存储介质上真正删除,仅从文件系统中将此文件标记为删除

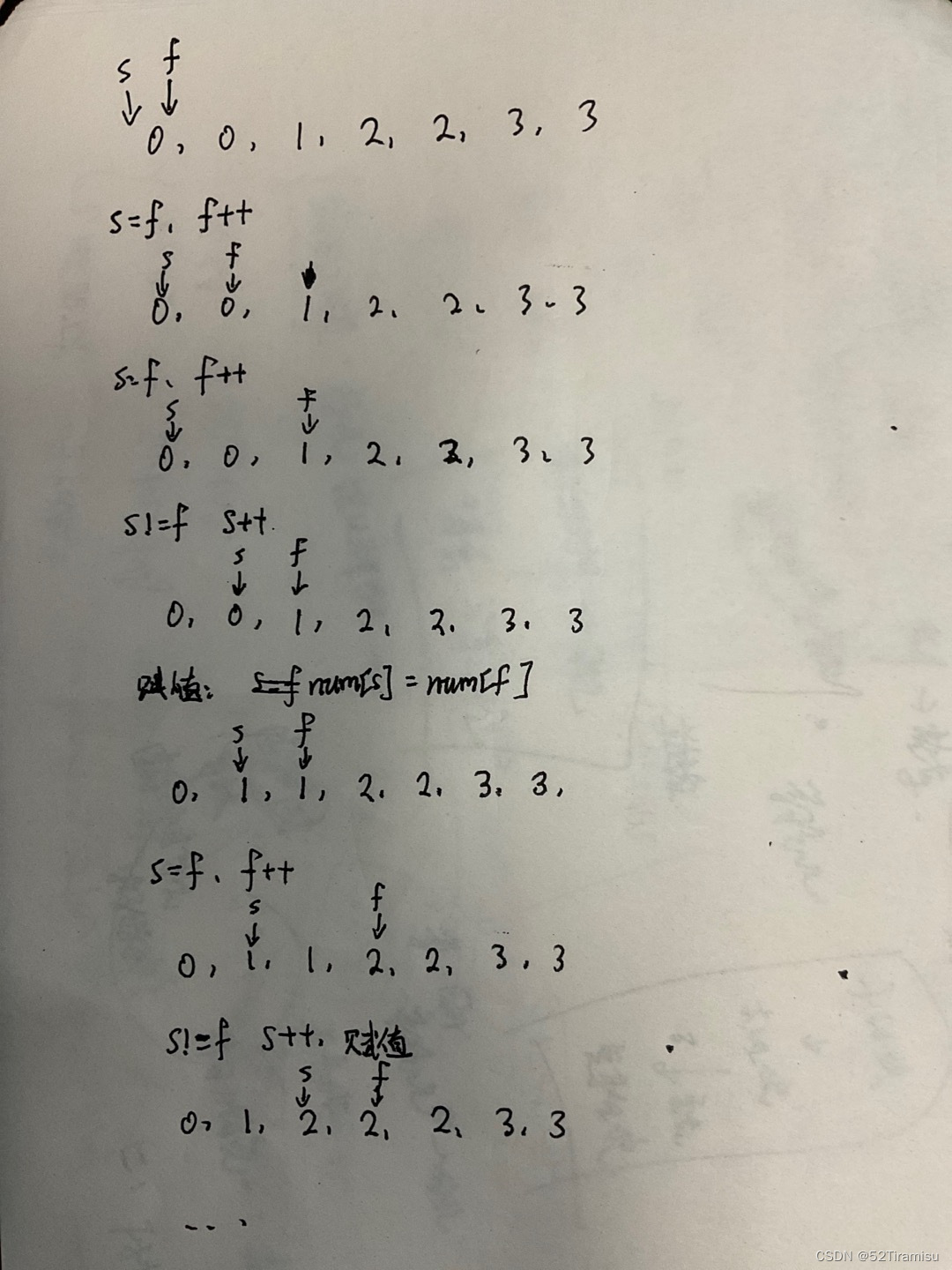

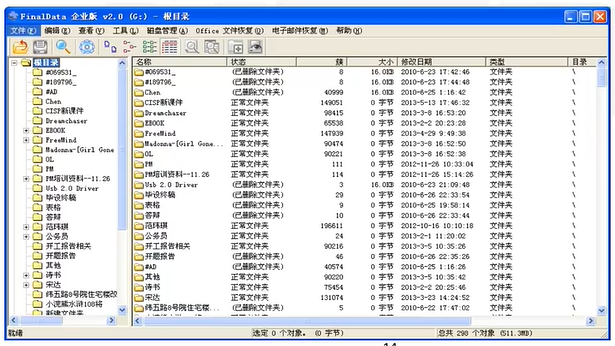

数据粉碎实现

数据粉碎

- 使用文件粉碎软件 (如 PGP Shedder、 Eraser等)

原理:反复覆盖

- Gutman 算法35次,理论上绝对无法恢复

- 美国国防部硬盘数据擦除标准 (DOD) 5220.22-M/ 我国保密局 BMB21-2007 标准:7次,基本无法恢复

- 其他要求:3次、1次等

四、数据加密

数据加密的作用

- 保护数据安全的主要措施

- 数据的最后一道安全防护屏障

数据加密价值

- 看不懂:没有密钥无法查看数据

- 关键:密钥

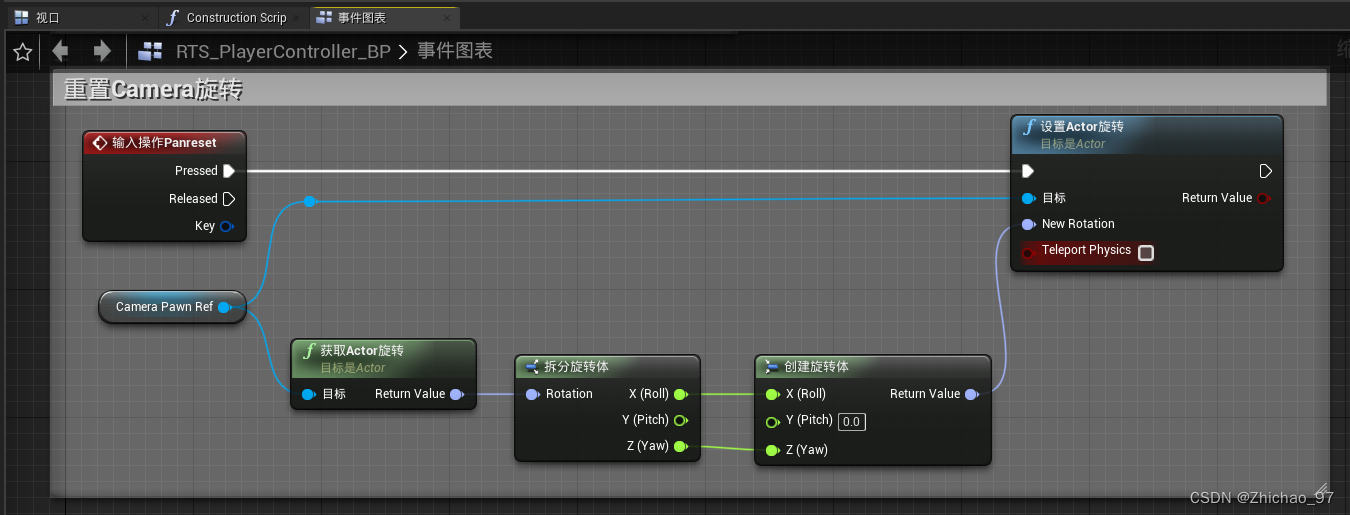

Windows数据加密的实现

- EFS

- Bitlocker

数据加密实现-EFS

什么是EFS

- 加密文件系统( Encrypting File Systen,EFS), windows提供对NTFS卷上的文件、文件夹进行加密的软件

优点

- 内置在 Windows 系统中

- 对用户透明,操作简单方便

不足

- 无法解决设备物理丟失情况下的数据保护

- 密钥备份问题

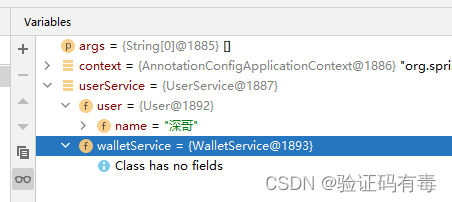

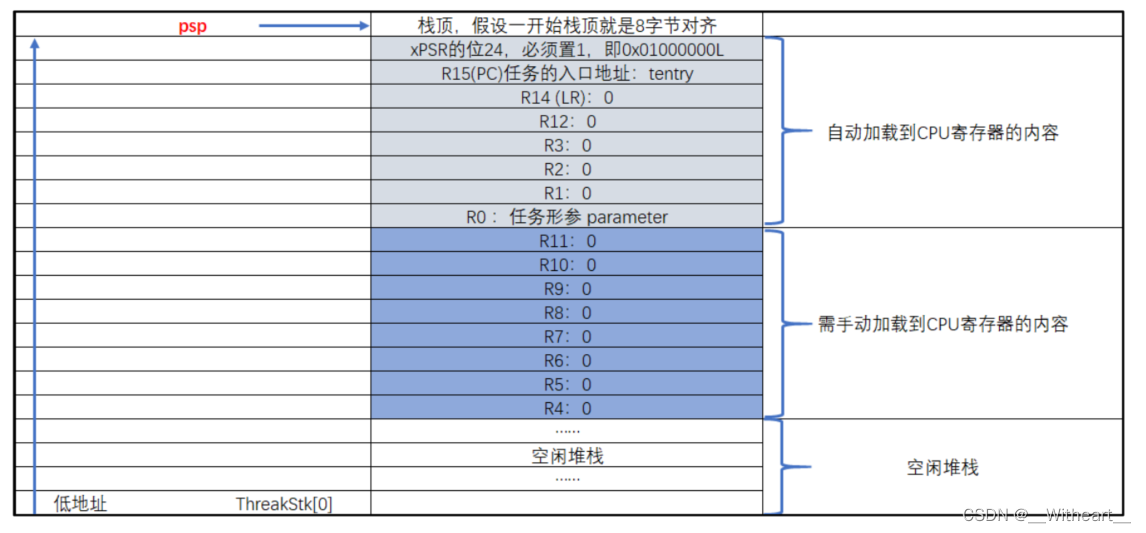

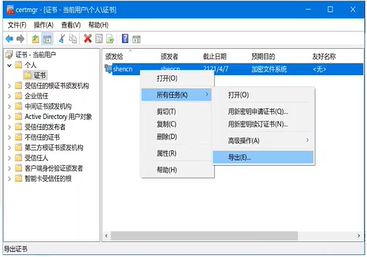

ES的密钥管理

- EFS使用公钥体系

- 密钥生成:域控制器或本地主机

密钥依赖性

- 根据密码学中著名的柯克霍夫准则,目前广泛使用的密码体系安全性依赖于密钥的安全

- 防止系统崩溃或重装系统导致密钥丟失无法解密数据,应将EFS密钥备份

Windows电脑怎么打开电脑本地的证书管理工具-百度经验 (baidu.com)

数据加密实现 Bitlocker

什么是 Bitlocker

- 从 Windows vista开始在系统中内置的数据加密保护机制

- 解决由于计算机设备丟失被盗或者维修等物理接触方式导致的数据失窃或恶意泄露的威胁

优点

- 内置在 Windows系统中,可以对整个卷进行加密

- 支持可信平台模块 (TMP) 协作,保护用户数据并且避免计算机在系统离线时被篡改

- 没有TMP时,密钥可存储在 USB Key中