1、什么是数据认证,有什么作用,有哪些实现的技术手段?

数据认证的官方回答:数字认证证书它是以数字证书为核心的加密技术可以对网络上传输的信息进行加密和解密、数字签名和签名验证,确保网上传递信息的安全性、完整性。 使用了数字证书,即使您发送的信息在网上被他人截获,甚至您丢失了个人的账户、密码等信息,仍可以保证您的账户、资金安全。 简单来说就是保障你的在网上交易的安全。

简单来说:就是我们要知道数据的拥有者是谁,数据的发送者是谁。

2、什么是身份认证,有什么作用,有哪些实现的技术手段?

身份认证也称为“身份验证”或“身份鉴别”,是指在计算机及计算机网络系统中确认操作者身份的过程,从而确定该用户是否具有对某种资源的访问和使用权限,进而使计算机和网络系统的访问策略能够可靠、有效地执行,防止攻击者假冒合法用户获得资源的访问权限,保证系统和数据的安全,以及授权访问者的合法利益。

3、什么VPN技术?

vpn---virtual private network 虚拟私有网,实现隧道技术。就是通过建立一条虚拟隧道(虚拟隧道依附于物理隧道之上),将私网地址连接起来。常见的vpn分类为:业务分类:client to lan 和 lan to lan。层次分类:网络层分类:应用层:SSL VPN等 传输层:Sangfor VPN 网络层:IPSec,GRE等 网络接口层:L2F/L2TP,PPTP等。

4、VPN技术有哪些分类?

5、IPSEC技术能够提供哪些安全服务?

ipsec的安全服务:

-

机密性

-

完整性

-

数据源鉴别

-

重传保护:重传攻击,例如发的数据里面有确认机制,人家截取的确认机制就可以发包攻击你。

-

不可否认性:例如签名技术。

6、IPSEC的技术架构是什么?

7、AH与ESP封装的异同?

8、IKE的作用是什么?

IKE安全联盟

SA---security association 是通信对等体之间对某些要素的约定,通信的双方符合SA约定的内容,就可以建立SA。

9、详细说明IKE的工作原理?

ike建立安全联盟的两个阶段:

两个阶段:

第一阶段:IKE SA ---主要解决两个主要的问题---(双方---对等体之间的身份认证,IPSec之间的密钥 生成和交换)。

第二阶段:IPSec SA

IKE的工作过程:

第一个阶段:通信各方彼此之间需要建立一个已通过身份验证和安全保护的通道,交换建立一个iskmp安全联盟,iskmp SA(IKE SA)。

主模式

野蛮模式

第二个阶段:用已经建立的安全联盟iskmp sa(ike sa)的安全通道为ipsec协商安全服务,建立ipsec sa,产生用于业务数据加密的密钥。

10、IKE第一阶段有哪些模式?有什么区别,使用场景是什么?

第一个阶段:通信各方彼此之间需要建立一个已通过身份验证和安全保护的通道,交换建立一个iskmp安全联盟,iskmp SA(IKE SA)。

主模式

野蛮模式

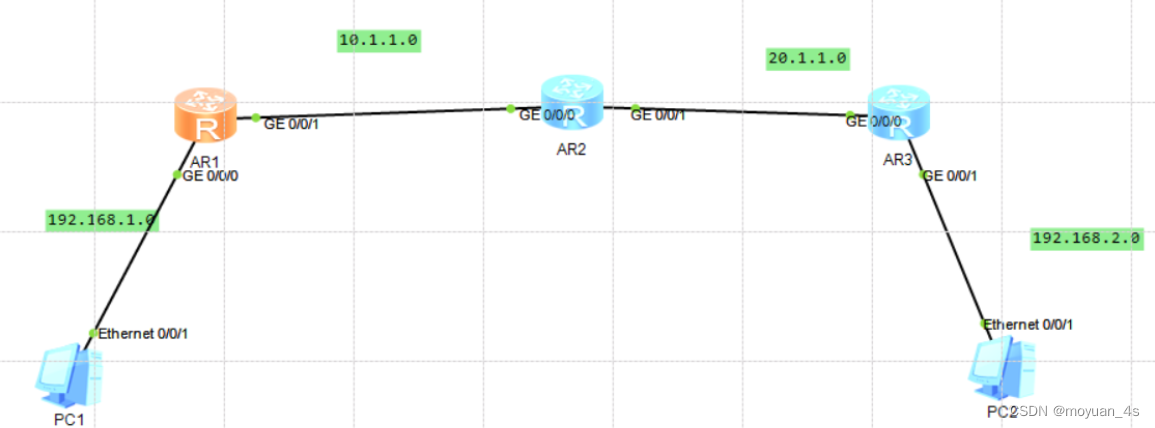

二、IPSEC VPN实验

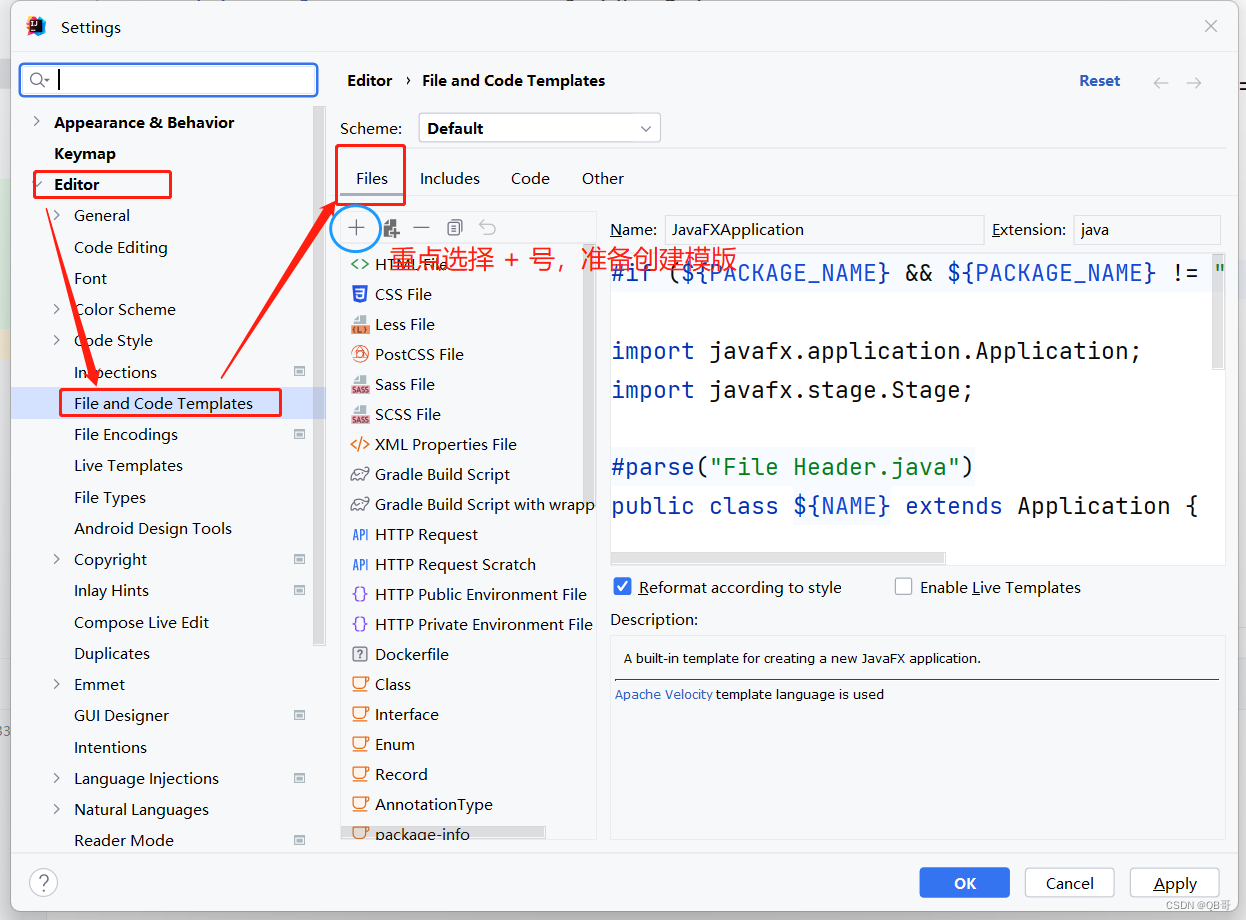

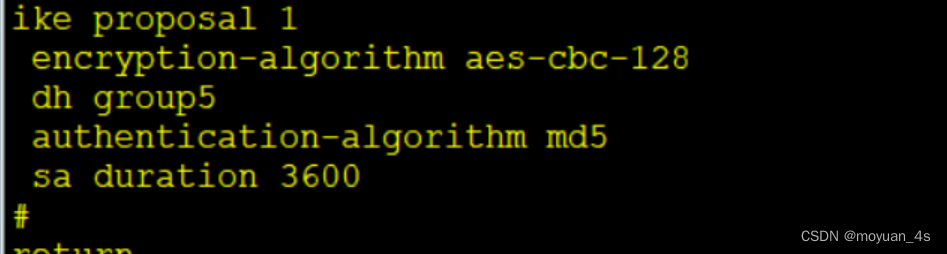

第二步配置IKE SA的安全提议:

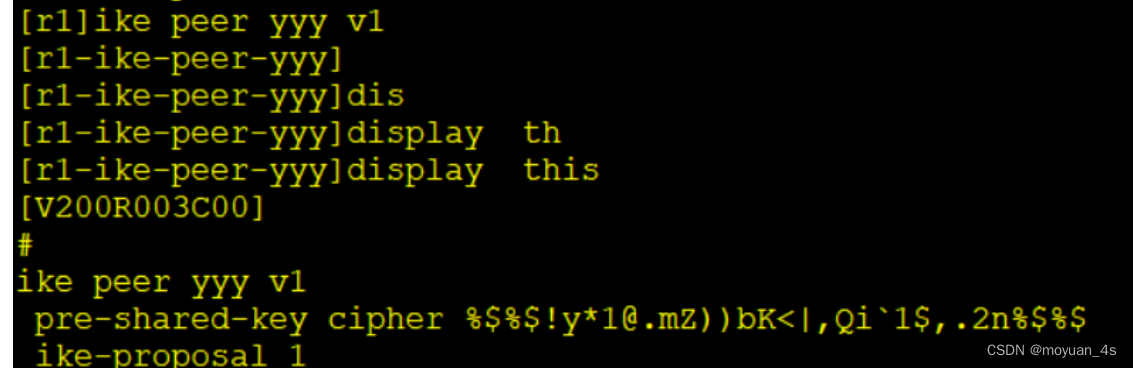

第三步配置IKE SA的身份验证:

第四步配置IPSEC的提议安全参数:

第五步配置安全策略:

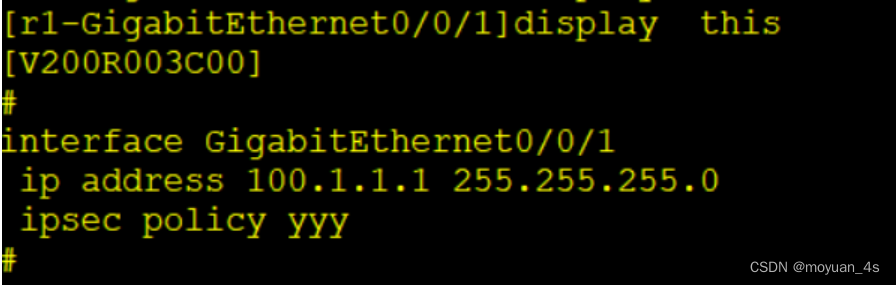

第六步在接口调用安全策略: