目录

- 导言

- TCP简介和工作原理的回顾

- TCP三次握手的目的和步骤

- TCP三次握手过程中可能出现的问题和安全风险

- 为什么TCP三次握手是必要的?

- 是否可以增加或减少三次握手的次数?

- TCP四次挥手与三次握手的异同点

导言

在网络通信中,TCP(Transmission Control Protocol)作为一种可靠传输协议,被广泛应用于互联网和局域网。TCP通过建立连接来保证数据的可靠传输,而TCP三次握手是建立连接的关键步骤。本文将深入探讨TCP三次握手的目的、步骤、可能出现的问题以及安全风险,帮助读者更好地理解TCP协议的工作机制。

TCP简介和工作原理的回顾

TCP是一种面向连接的协议,提供可靠的数据传输。它通过序列号和确认应答机制来保证数据传输的可靠性。TCP头部包含了源端口号、目标端口号、序列号、确认应答号等字段,用于进行数据传输控制。

TCP三次握手的目的和步骤

TCP三次握手是建立TCP连接的关键过程,其目的是确保客户端和服务器之间达成一致,建立可靠的连接。具体步骤包括:

- 第一次握手(SYN-SENT):客户端向服务器发送一个SYN包,其中SYN标志位被设置为1,同时客户端选择一个初始的序列号(ISN)。

- 第二次握手(SYN-RECEIVED):服务器接收到客户端发送的SYN包后,应答一个ACK包和自己的SYN包。ACK包确认收到客户端的SYN包,并确认客户端的序列号,同时服务器选择自己的初始序列号。

- 第三次握手(ESTABLISHED):客户端收到服务器的ACK包和SYN包后,确认收到服务器的SYN包并发送一个ACK包,确认服务器的序列号。这个ACK包到达服务器后,服务器和客户端的连接就正式建立起来。

通过三次握手的过程,客户端和服务器确保双方都正确收到握手包,并能够互相确认序列号和建立连接。

TCP三次握手过程中可能出现的问题和安全风险

在TCP三次握手的过程中,存在一些安全风险和可能的攻击方式,其中包括:

- SYN洪水攻击:攻击者伪装成大量的虚假IP地址向服务器发送大量的SYN包,占用服务器资源并导致服务器无法正常处理其他连接请求。

- TCP连接劫持:攻击者窃取TCP连接的会话信息,在建立连接的过程中介入并获得数据传输的权限。

为了防范这些攻击,可以采取一些安全措施,如使用防火墙、IDS/IPS系统或限制并发连接数等。

为什么TCP三次握手是必要的?

TCP三次握手的设计是为了保证客户端和服务器之间能够建立可靠的连接,并互相确认数据传输的序列号。通过握手过程,可以避免因网络延迟或丢包而导致的数据传输错误。

是否可以增加或减少三次握手的次数?

TCP三次握手是建立连接的最低要求,是一种被广泛接受的标准。在实际应用中,增加或减少握手的次数可能会引入不必要的复杂性或降低连接的可靠性。因此,通常情况下不建议更改握手次数,以保持与大多数网络设备和应用程序的兼容性。

TCP四次挥手与三次握手的异同点

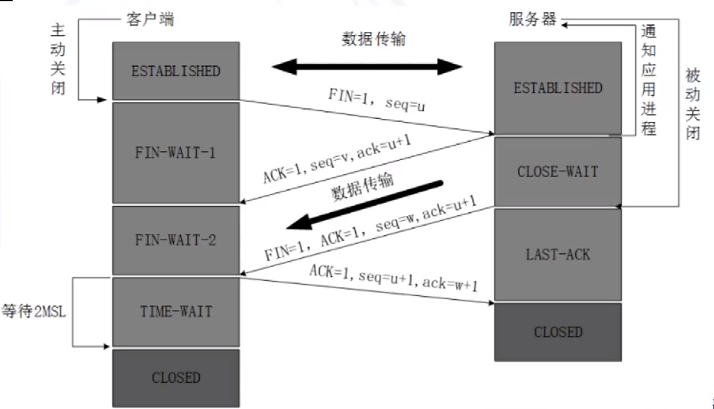

TCP四次挥手是终止TCP连接的过程,与三次握手的建立连接过程相对应。TCP四次挥手的步骤包括:

- 第一次挥手(FIN-WAIT-1):连接的一方发送一个FIN包,表示自己已经完成数据的发送。

- 第二次挥手(CLOSE-WAIT):对方接收到FIN包后,发送一个ACK包,确认收到FIN包,但自己还有数据要发送。

- 第三次挥手(FIN-WAIT-2):对方完成数据的发送后,发送一个FIN包,表示自己也完成了数据的发送。

- 第四次挥手(TIME-WAIT):连接的一方接收到FIN包后,发送一个ACK包,确认收到FIN包,并进入一个TIME-WAIT状态,等待一段时间后关闭连接。

TCP四次挥手的过程是为了保证双方都完成数据的传输,并且等待一段时间以确保对方收到了自己的ACK包。

与TCP三次握手相比,TCP四次挥手涉及到数据传输的结束和连接的终止,需要更多的步骤。

结论

通过对TCP三次握手的深入理解,我们可以更好地掌握TCP协议的工作原理和建立可靠连接的过程。同时,了解可能存在的安全风险可以帮助我们采取相应的安全措施,保护网络通信的安全性。