IDEA基础使用

- 1、IDEA中显示用法和用户

- 截图展示

- 有调用显示

- 无调用显示

- 对应方法

- 2、如何找出项目中所有不被调用方法

- 截图展示

- 对应方法

- 3、常用代码(Code)说明及快捷键:

- 4、未完待续待日后更新。。。

- 总结:欢迎指导,也祝码友们代码越来越棒,技术越来越好,最后祝愿:发量如梭

虽然用了很久的IDEA,但是好多功能还不知道,所以今天做一个总结,俗话说好记性不如烂笔头,这是有道理的!

开局一张图

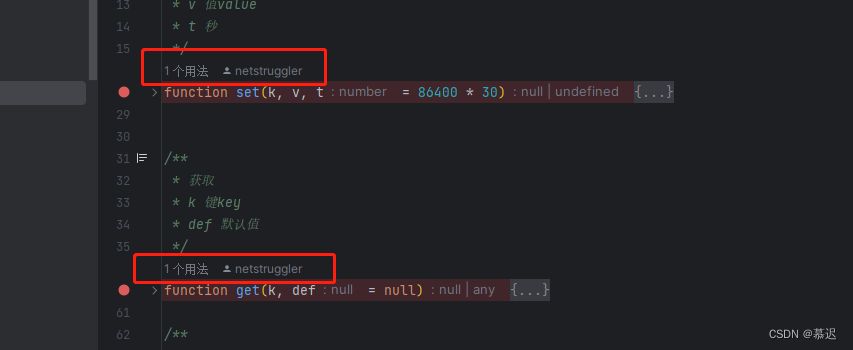

1、IDEA中显示用法和用户

比如下面这种:如何在IEDA中显示有几个用法,分别是谁改了这个方法

截图展示

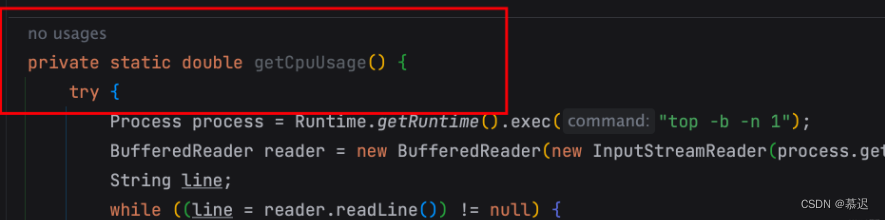

有调用显示

无调用显示

对应方法

修改方法如下:

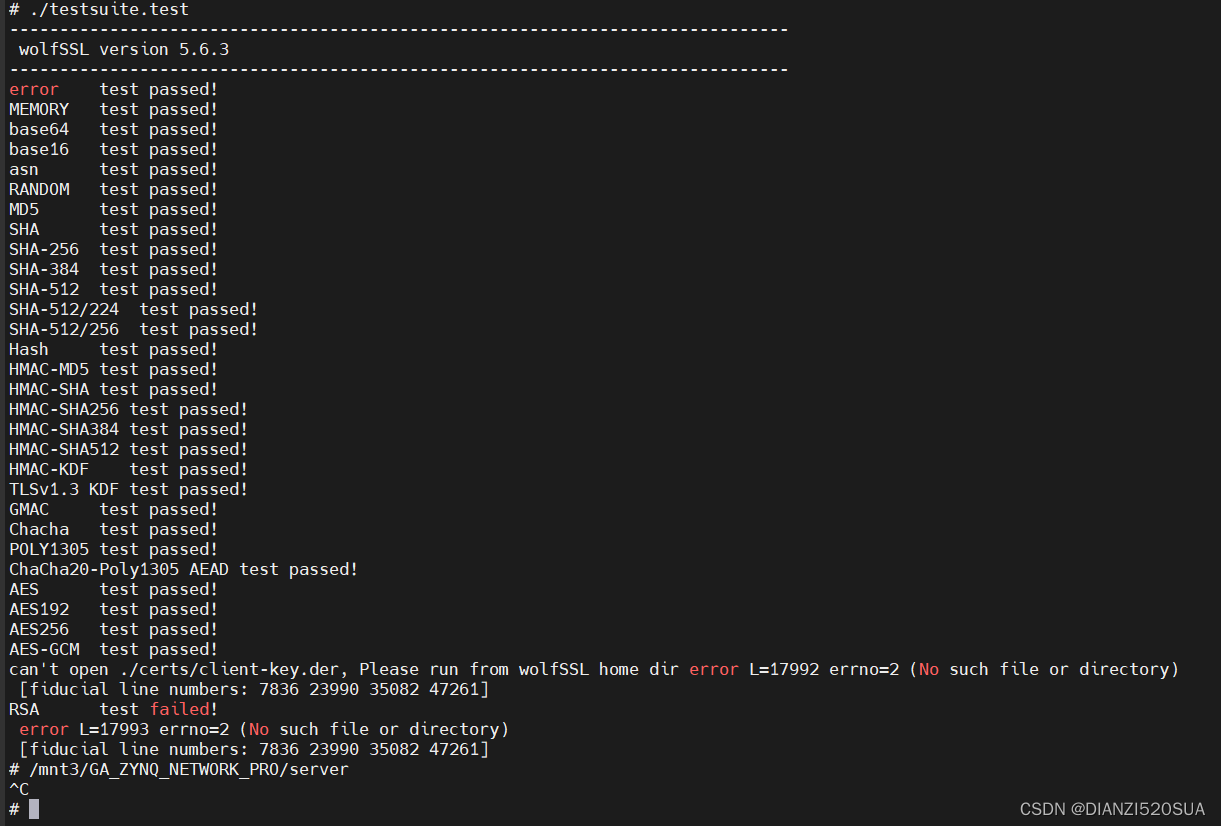

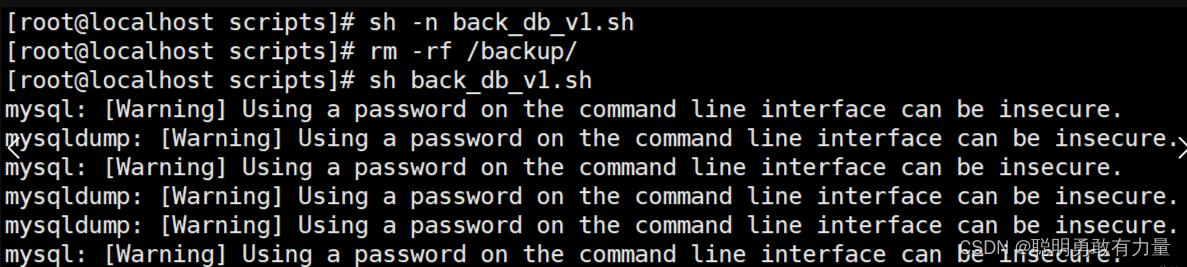

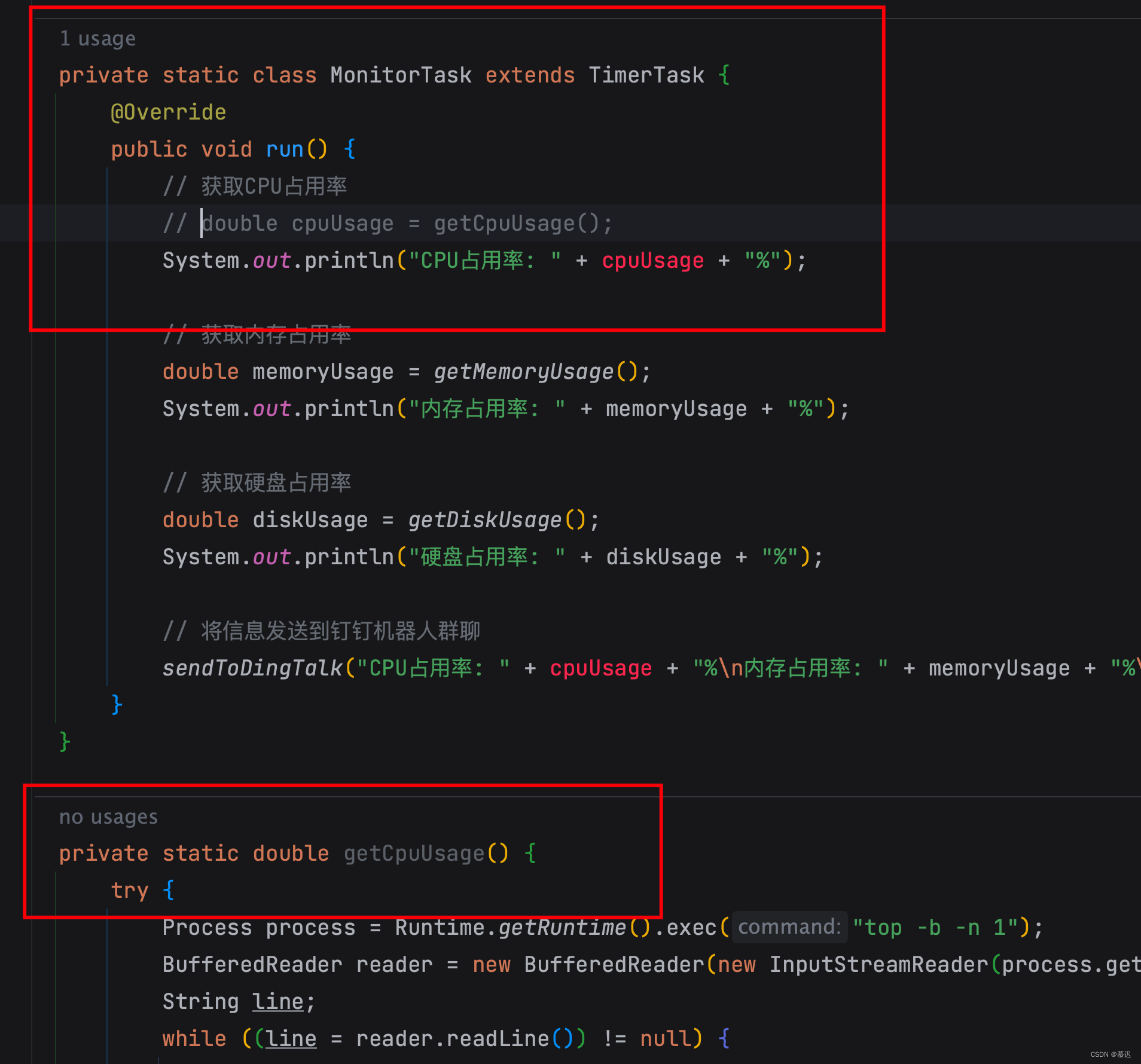

2、如何找出项目中所有不被调用方法

截图展示

比如这种的:

对应方法

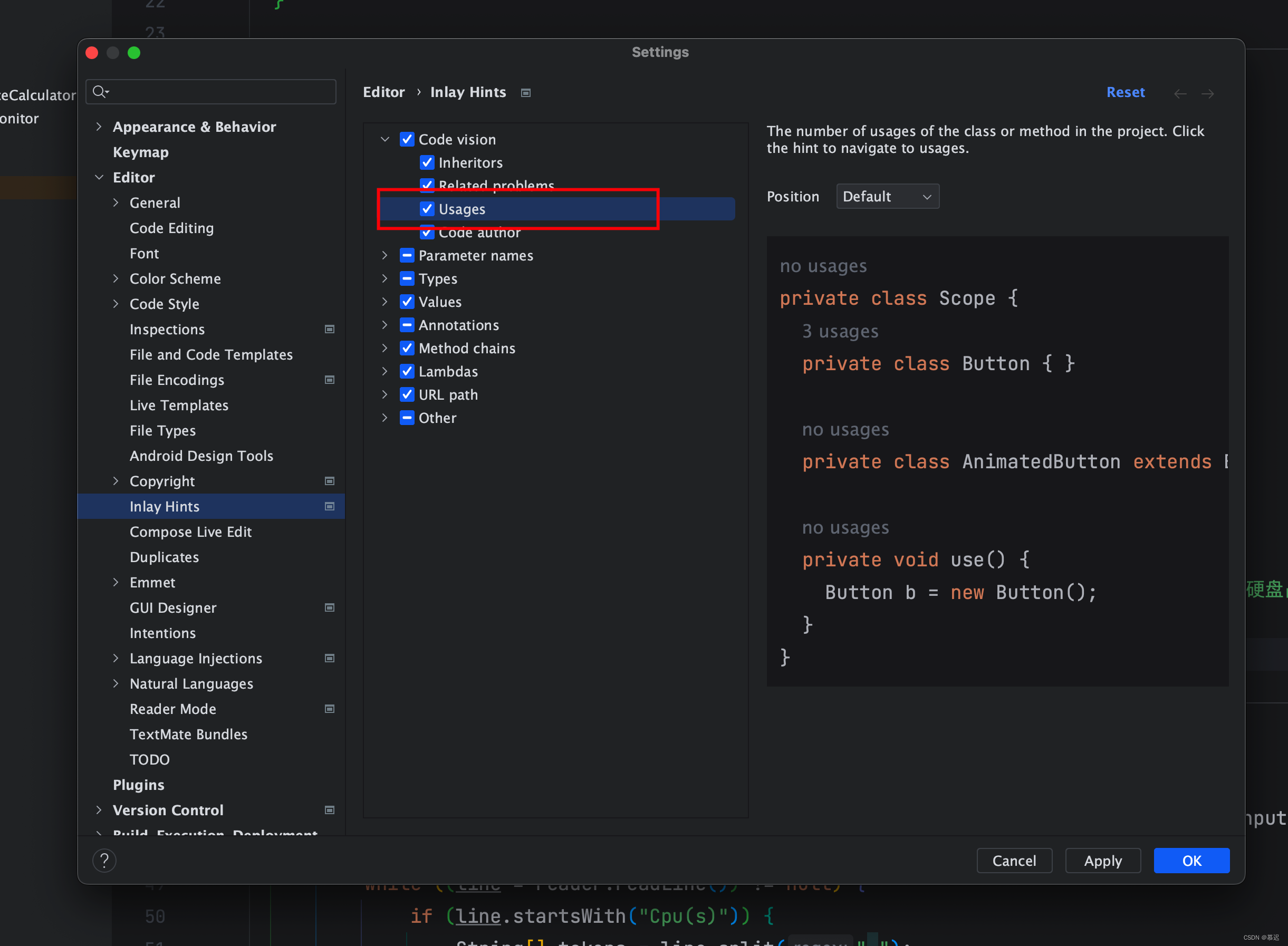

-

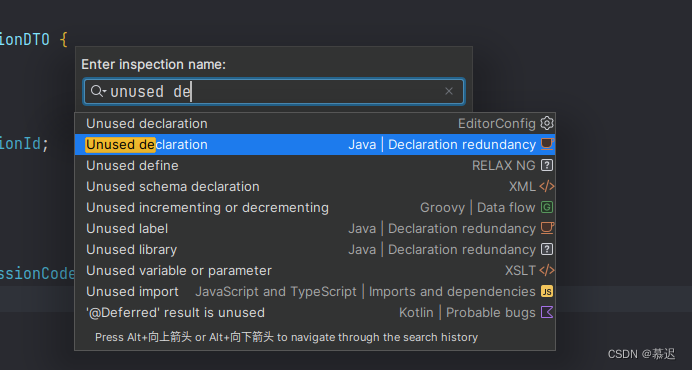

首先打开

ctrl+alt+shift+i -

输入

unused de -

选择第二个 图中被选中的这个

-

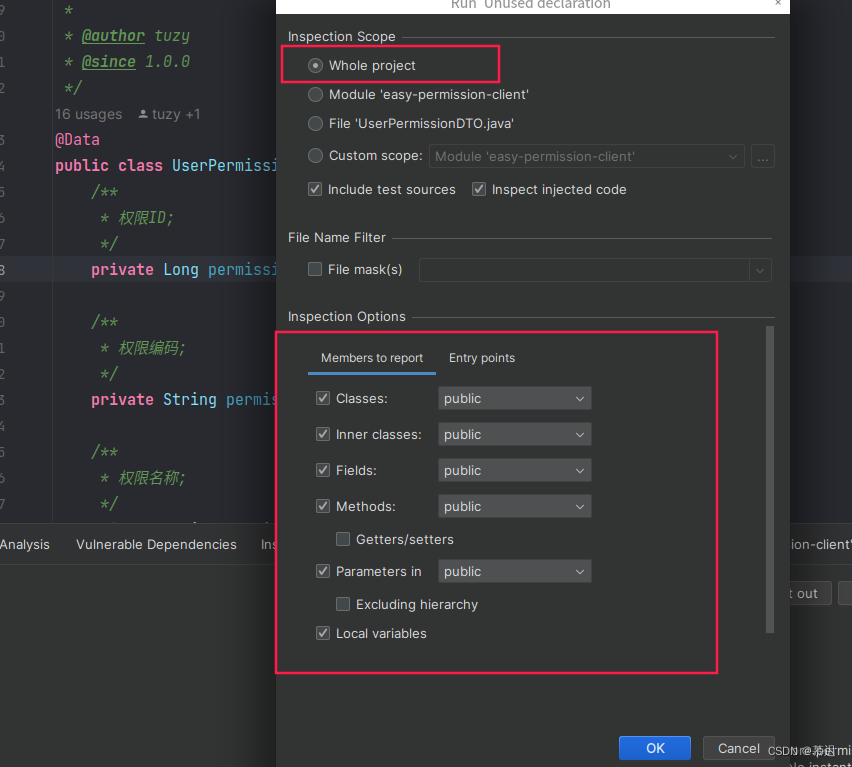

回车,进入下面截图

-

然后点击OK,等扫描完毕就可以找到所有没有使用过的变量和方法 还有类了

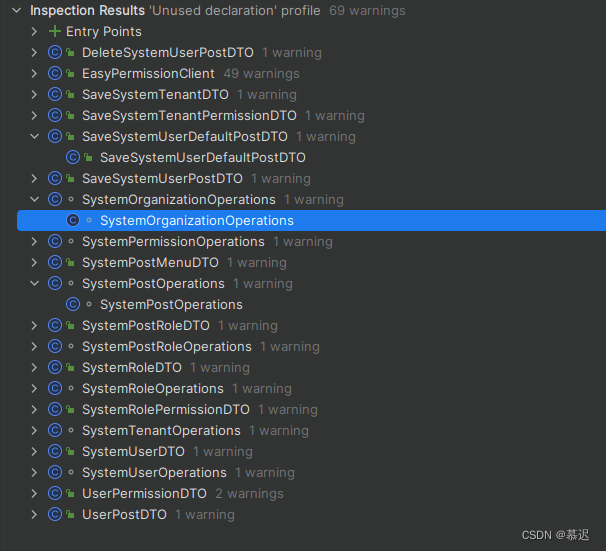

-

截图如下:

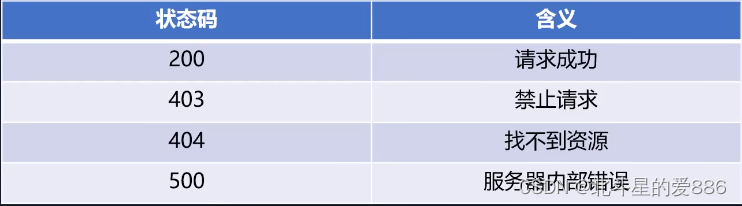

3、常用代码(Code)说明及快捷键:

| 英文 | 中文 | 快捷键 |

|---|---|---|

| Override Methods | 覆盖方法 | Ctrl + O |

| Implement Methods | 实现方法 | Ctrl + l |

| Code Completion | 代码自动完成 | |

| Inspect Code | 检查代码… | |

| Code Cleanup | 代码清理 | |

| Analyze Code | 代码分析 | |

| Reformat Code | 重新格式化代码 | Ctrl + Alt + L |

| Reformat File | 重新格式化文件 | Ctrl + Alt + Shift + L |

| Auto-Indent Lines | 自动缩进线 | Ctrl+Alt+l |