题目描述

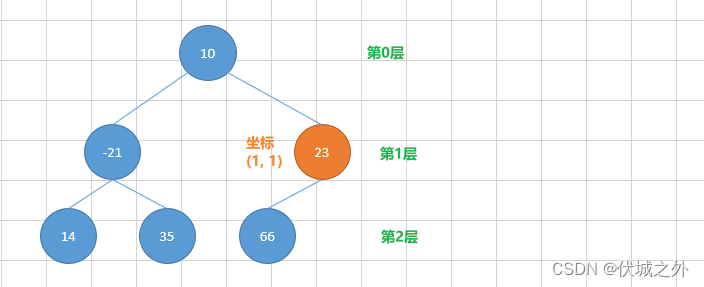

已知树形结构的所有节点信息,现要求根据输入坐标(x,y)找到该节点保存的内容值,其中x表示节点所在的层数,根节点位于第0层,根节点的子节点位于第1层,依次类推;y表示节点在该层内的相对偏移,从左至右,第一个节点偏移0,第二个节点偏移1,依次类推;

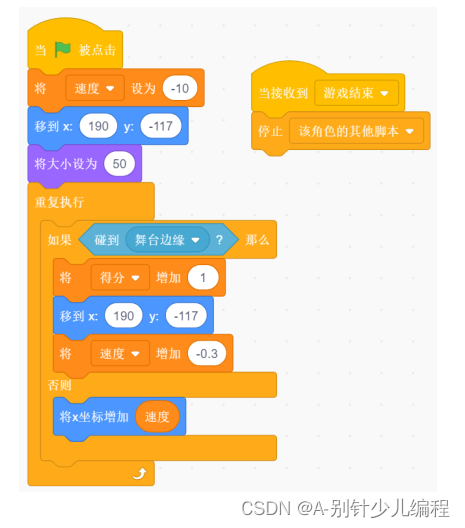

举例:上图中,假定圆圈内的数字表示节点保存的内容值,则根据坐标(1,1)查到的内容值是23。

输入描述

每个节点以一维数组(int[])表示,所有节点信息构成二维数组(int[][]),二维数组的0位置存放根节点;

表示单节点的一维数组中,0位置保存内容值,后续位置保存子节点在二维数组中的索引位置。

对于上图中:

- 根节点的可以表示为{10,1,2},

- 树的整体表示为{ {10,1,2},{-21,3,4},{23,5},{14},{35},{66}}

查询条件以长度为2的一维数组表示,上图查询坐标为(1,1)时表示为{1,1}

使用Java标准IO键盘输入进行录入时,

- 先录入节点数量

- 然

![[基因遗传算法]进阶之四:实践VRPTW](https://img-blog.csdnimg.cn/6f83890a67dd4741ab42695a5fa38679.png)