关于ARTIF

ARTIF是一个新型的高级实时威胁智能框架,它基于MISP并添加了另一个抽象层,以实现根据IP地址和历史数据识别恶意Web流量。除此之外,该工具还可以通过收集、处理和关联基于不同因素的观测值来执行自动分析和威胁评分。

功能介绍

评分系统:使用威胁元数据丰富IP地址信息,其中包括了威胁评分,这个评分可以作为安全团队采取行动的阈值。

容器化:该工具使用容器进行部署,因此易于部署。

模块化体系结构:该项目基于插件,只需修改MISP中的威胁源即可轻松扩展,而且可以在线实时更新,不会导致实际服务停止运行。

警报:扩展功能与Slack无缝集成,可实现主动警报。

更好的攻击分析和可视化效果。

使用场景

威胁检测

日志和监控

用户配置文件

警报自动化

工具要求

首先,我们需要安装好MISP,这里可以直接使用源码安装,或使用预构建的AWS镜像。

安装完成之后,我们需要订阅maxmind以便为IP填充元数据,这里需要编辑docker-compose.yaml并添加子键:maxmind:image: maxmindinc/geoipupdateenvironment:GEOIPUPDATE_ACCOUNT_ID: xxxxxGEOIPUPDATE_LICENSE_KEY: xxxxxxxxxxxxxx

工具安装

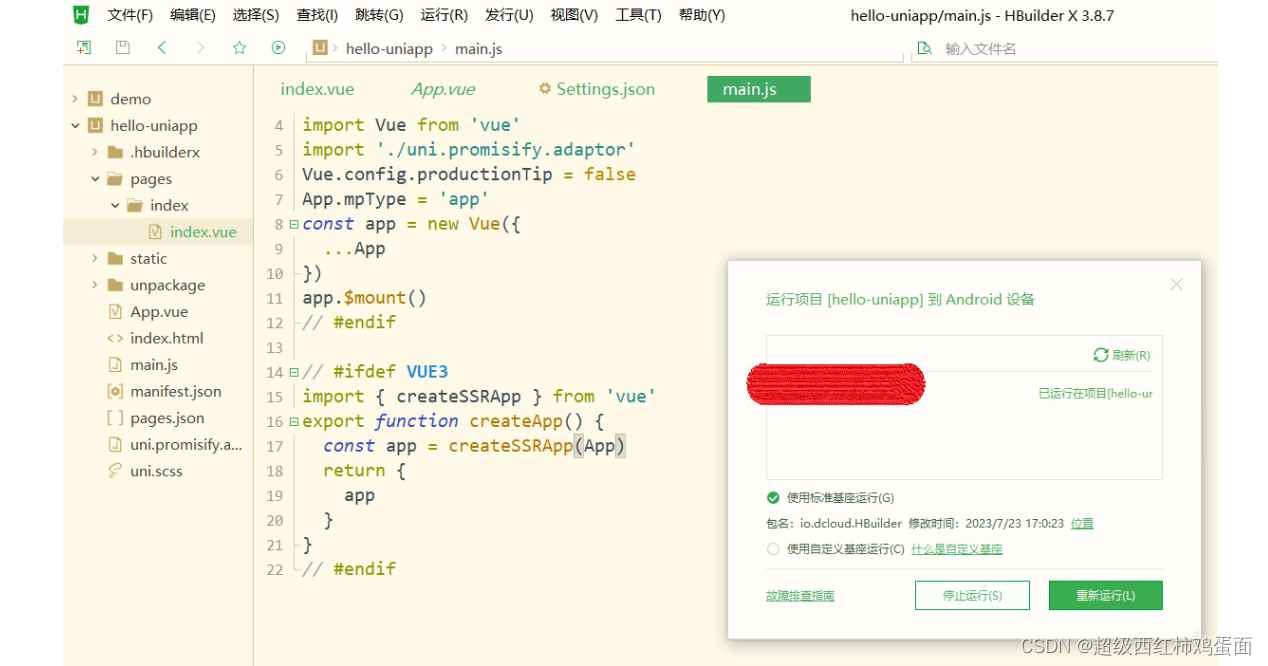

首先,我们需要使用下列命令将该项目源码克隆至本地:git clone https://github.com/CRED-CLUB/ARTIF/

然后将工作目录切换至ARTIF根目录,构建Docker,并开启Docker容器:sudo docker-compose buildsudo docker-compose up

安装MISP,访问MISP仪表盘并获取MISP密钥。然后编辑config.yaml文件,添加MISP_KEY和MISP_URL的值。这里的MISP_KEY就是你的MISP密钥,MISP_URL即托管MISP的URL地址。

下面给出的是config.yaml样例,可以直接将其替换成你对应的值:credentials:MISP_URL: "https://127.0.0.1"MISP_KEY: “qwertyuiopasdfghjk”

现在,以完整绝对路径加“-s”参数运行下列命令:python3 /home/user/ARTIF/ip_rep/feed_ingestor/update_check.py -s

再运行一次,这次不加“-s”参数:python3 /home/user/ARTIF/ip_rep/feed_ingestor/update_check.py

接下来,使用Django的内置支持添加crontab:python3 manage.py crontab add

从ip_rep目录下启动Django服务器:python3 manage.py runserver

此时将打开端口8000,该端口用于从IP地址获取元数据:curl 127.0.0.1:8000/ip/?ip=x.x.x.x

输出结果类似如下:{“is_IoC”: false, “is_Active”: false, “metadata”: {“asn”: “AS165**”, “country”: “XXX”, “org”: “XXX”}, “score”: 80.14671726301682, “description”: “XXX”, “blacklists”: “”, “type”: “”, “historical”:false, verdict": “No action needed”}

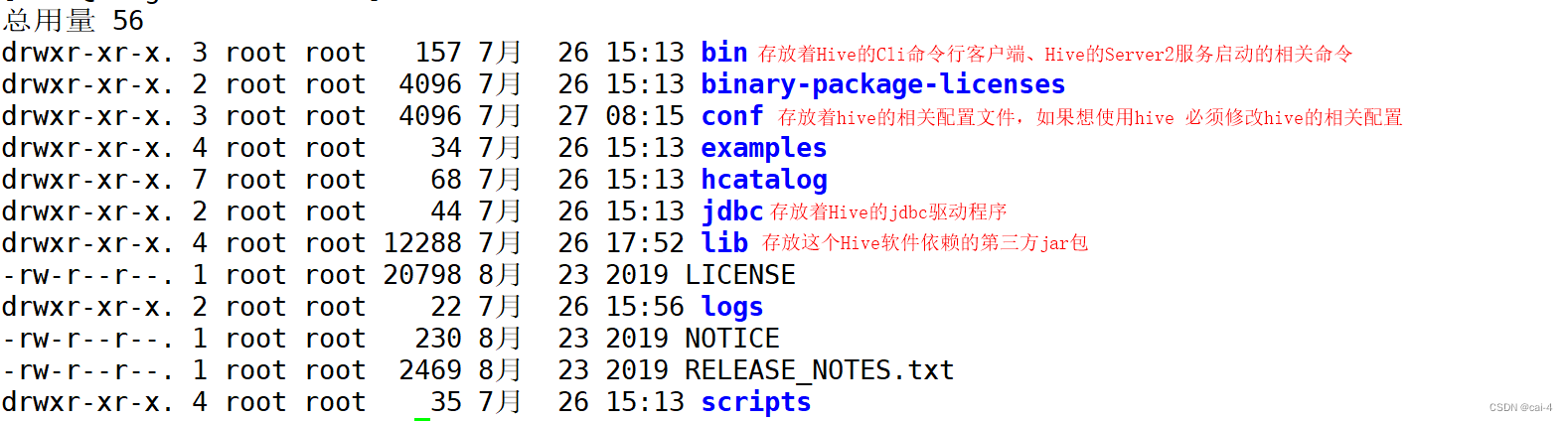

工具使用演示

设置并启动Docker容器:

开启ARTIF:

工具使用样例

我们需要使用update_check.py来调用ARTIF:ubuntu@localhost:~/ARTIF/ip_rep/feed_ingestor$ python3 /home/user/ARTIF/ip_rep/feed_ingestor/update_check.py -husage: update_check.py [-h] [-s [S]] -k [KEY] -m MISP IP reputation program optional arguments:-h, --helpshow this help message and exit-s [S]Required only for the first run

我们也可以通过运行下列命令来查看cron任务:python3 manage.py crontab show

默认配置下,每24小时工具都会检测一次MISP并获取最新的feed。

最后

分享一个快速学习【网络安全】的方法,「也许是」最全面的学习方法:

1、网络安全理论知识(2天)

①了解行业相关背景,前景,确定发展方向。

②学习网络安全相关法律法规。

③网络安全运营的概念。

④等保简介、等保规定、流程和规范。(非常重要)

2、渗透测试基础(一周)

①渗透测试的流程、分类、标准

②信息收集技术:主动/被动信息搜集、Nmap工具、Google Hacking

③漏洞扫描、漏洞利用、原理,利用方法、工具(MSF)、绕过IDS和反病毒侦察

④主机攻防演练:MS17-010、MS08-067、MS10-046、MS12-20等

3、操作系统基础(一周)

①Windows系统常见功能和命令

②Kali Linux系统常见功能和命令

③操作系统安全(系统入侵排查/系统加固基础)

4、计算机网络基础(一周)

①计算机网络基础、协议和架构

②网络通信原理、OSI模型、数据转发流程

③常见协议解析(HTTP、TCP/IP、ARP等)

④网络攻击技术与网络安全防御技术

⑤Web漏洞原理与防御:主动/被动攻击、DDOS攻击、CVE漏洞复现

5、数据库基础操作(2天)

①数据库基础

②SQL语言基础

③数据库安全加固

6、Web渗透(1周)

①HTML、CSS和JavaScript简介

②OWASP Top10

③Web漏洞扫描工具

④Web渗透工具:Nmap、BurpSuite、SQLMap、其他(菜刀、漏扫等)

恭喜你,如果学到这里,你基本可以从事一份网络安全相关的工作,比如渗透测试、Web 渗透、安全服务、安全分析等岗位;如果等保模块学的好,还可以从事等保工程师。薪资区间6k-15k。

到此为止,大概1个月的时间。你已经成为了一名“脚本小子”。那么你还想往下探索吗?

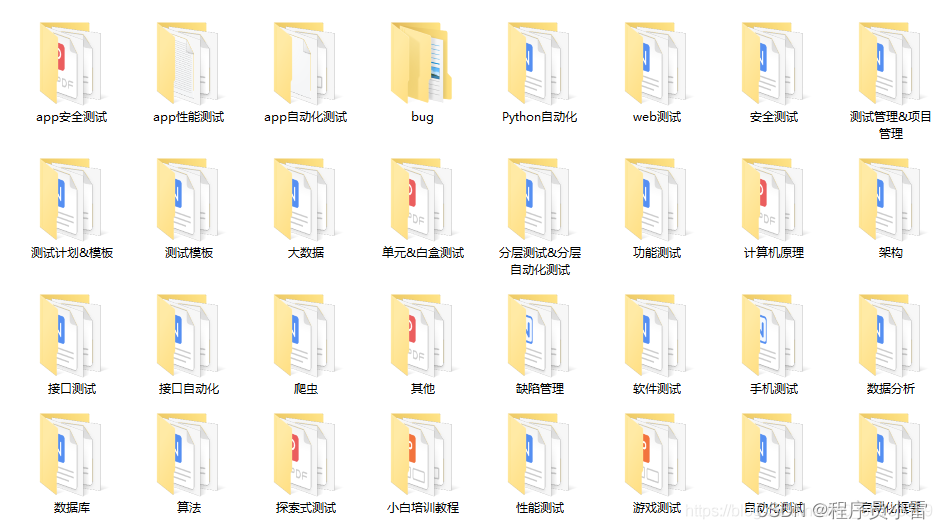

想要入坑黑客&网络安全的朋友,给大家准备了一份:282G全网最全的网络安全资料包免费领取!

点【文末卡片】,免费领取

有了这些基础,如果你要深入学习,可以参考下方这个超详细学习路线图,按照这个路线学习,完全够支撑你成为一名优秀的中高级网络安全工程师:

[高清学习路线图或XMIND文件(点击文末卡片领取)]

还有一些学习中收集的视频、文档资源,有需要的可以自取:

每个成长路线对应板块的配套视频:

当然除了有配套的视频,同时也为大家整理了各种文档和书籍资料&工具,并且已经帮大家分好类了。

因篇幅有限,仅展示部分资料,需要的可以【点下方卡片免费领取】

![[oeasy]python0075_删除变量_del_delete_variable](https://img-blog.csdnimg.cn/img_convert/8c2b9156908e752e5f4fe10f78442d14.png)