目录

1、引言

2、需求

3、BeanShell实现

3.1、原始单元测试的java代码:

3.2、调用的RSAUtil原始方法:

3.3、使用BeanShell预处理器实现报文加密:

库导入部分:

JSON报文组装:

RSA加密:

3.4、取样器中发送请求:

3.4、使用BeanShell断言器实现报文验签和断言:

4、补充

总结:

1、引言

BeanShell是一种小型的,免费的,可嵌入的符合Java语法规范的源代码解释器,具有对象脚本语言特性。

在Jmeter实践中,由于BeanShell组件较高的自由度,通常被用来处理较为复杂,其它组件难以处理的问题 - 干脏活累活。而使用BeanShell组件自然需要一定的代码基础,最好是java编程基础。

Jmeter5.0提供的BeanShell组件包括:

- 取样器 - BeanShell取样器

- 前置处理器 - BeanShell前置处理器

- 后置处理器 - BeanShell后置处理器

- 断言 - BeanShell断言

- 定时器 - BeanShell定时器

- 监听器 - BeanShell监听器

下面我们通过一个典型的应用实例来讲解BeanShell在一次性能测试中的具体应用方法。

2、需求

现在我们有这样一个接口做为压测对象:

其使用HTTP协议进行交互,使用RSA加密算法进行加密传输,然后进行密文报文反馈。

其请求报文体基础格式为JSON,如下所示:

{

"format":"json",

"message":{

"head":{

"branchCode":"2110",

"channel":"BESK",

"timeStamp":"20180827105901487",

"transCode":"billQuery",

"transFlag":"01",

"transSeqNum":"BP180827105846210047"

},

"info":{

"epayCode":"VC-PAY2018080265602",

"input1":"123456",

"merchantId":"103881104410001",

"traceNo":"VC180827105846813462",

"userId":"1637206339848118"

}

}

}我们无法用Jmeter的其它组件来实现报文体加密,因此引入Beanshell前置处理器将报文进行加密,接收到返回后再引入Beanshell断言解密返回报文并断言测试结果,具体拆分步骤如下:

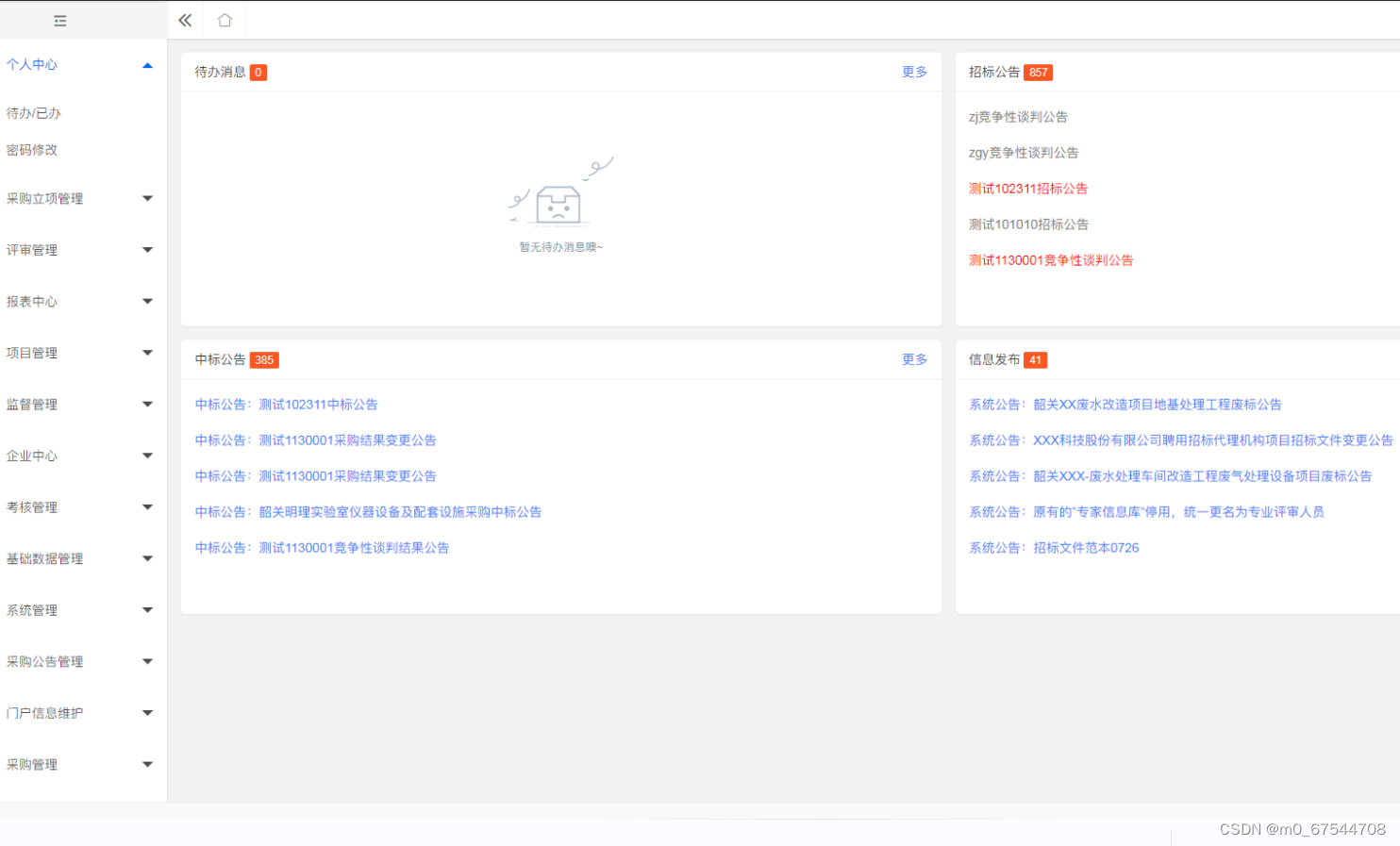

- 在线程组下加入HTTP取样器

- 在取样器下加入HTTP信息头管理

- 在取样器下加入BeanShell预处理器,并完成JSON格式报文组装

- 在BeanShell处理器中完成报文体RSA加密验签,使用Jmeter变量保存

- 配置HTTP取样器使其使用上一步变量值发送加密报文

- 在取样器下加入BeanShell断言,解密返回报文并断言结果

- 配置其它监控器如查看结果树和聚合报告等监控测试结果

3、BeanShell实现

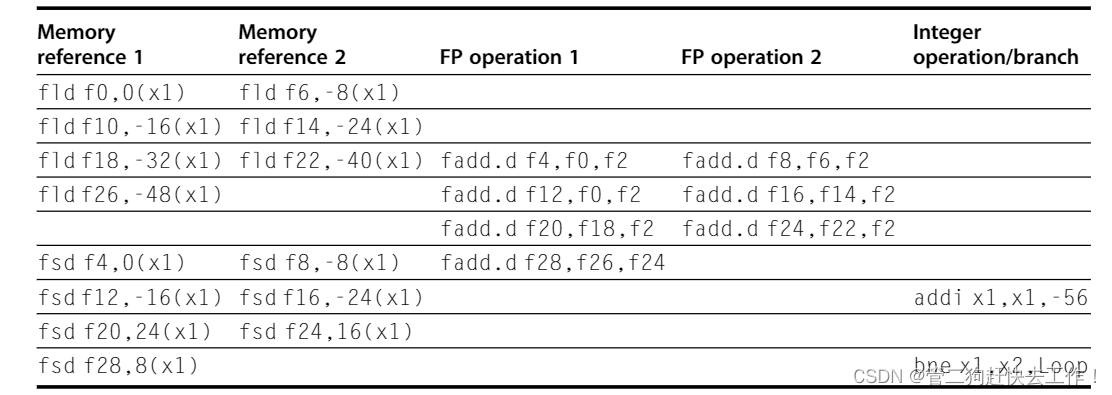

3.1、原始单元测试的java代码:

| 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 57 58 59 |

|

3.2、调用的RSAUtil原始方法:

| 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 57 58 59 60 61 62 63 64 65 66 67 68 69 70 71 72 73 74 75 76 77 78 79 80 81 82 83 84 85 86 87 88 89 90 91 92 93 94 95 96 97 98 99 100 101 102 103 104 105 106 |

|

3.3、使用BeanShell预处理器实现报文加密:

库导入部分:

| 1 2 3 4 |

|

其中:

- hutool是java常用的工具类库,在BeanShell中也可以同样导入引用;

- 而java.io和java.security是JDK中提供的基础类库,直接导入即可。

JSON报文组装:

| 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 |

|

可以看到,基本与原demo代码保持一致,只是用Date().getTime()方法代替了原DatePattern.PURE_DATETIME_MS_PATTERN。主要是因为后者在BeanShell使用过程中出现了找不到方法的问题,简单起见,由于原代码只是获取时间戳以实现订单编号等的唯一的效果,所以直接用我熟知的可用方法替代掉了,对整体没有太大影响。

RSA加密:

| 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 |

|

可以看到在BeanShell中,将原有的方法进行了一些改写。由于BeanShell语法和java很大程度上是通用的,因此改写幅度较小。

此处我们是直接将原RSAUtil类中的逻辑直接写入了BeanShell而非采用外部依赖的方式,实际也可以采取将原工具类打成外部包进行引用。

使用log.info输出Jmeter日志,可以使用log view实时查看,也可以在jmeter.log中查看到。

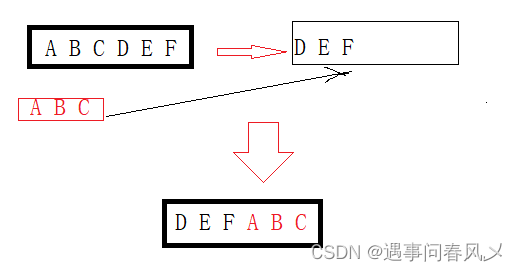

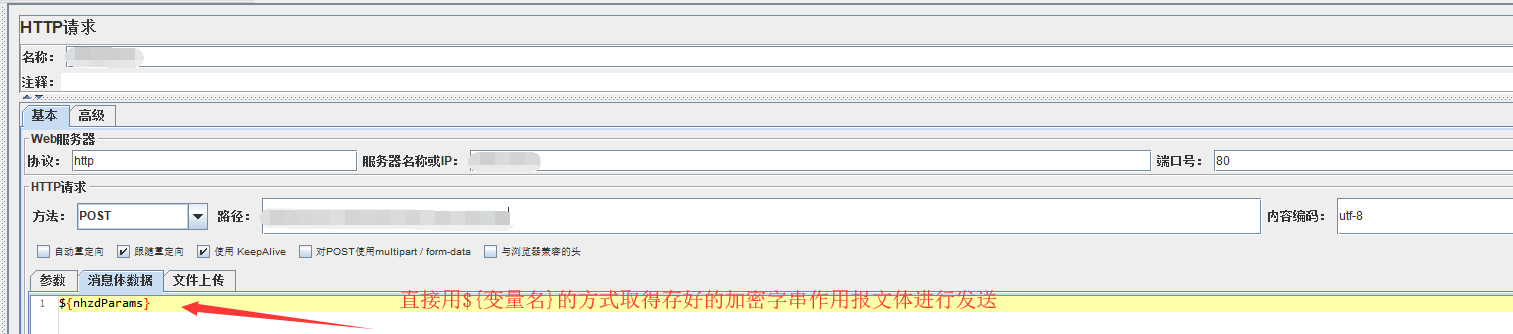

完成了对原始Json的加密后,使用vars.put将加密字串存入jmeter变量以便后续使用。

3.4、取样器中发送请求:

3.4、使用BeanShell断言器实现报文验签和断言:

| 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 |

|

外部引用和代码格式部分不再赘述,此组件中主要的逻辑是:

- 取出上一节预处理组件中存入的base64和sign两个字符串变量,使用预设逻辑进行验签。

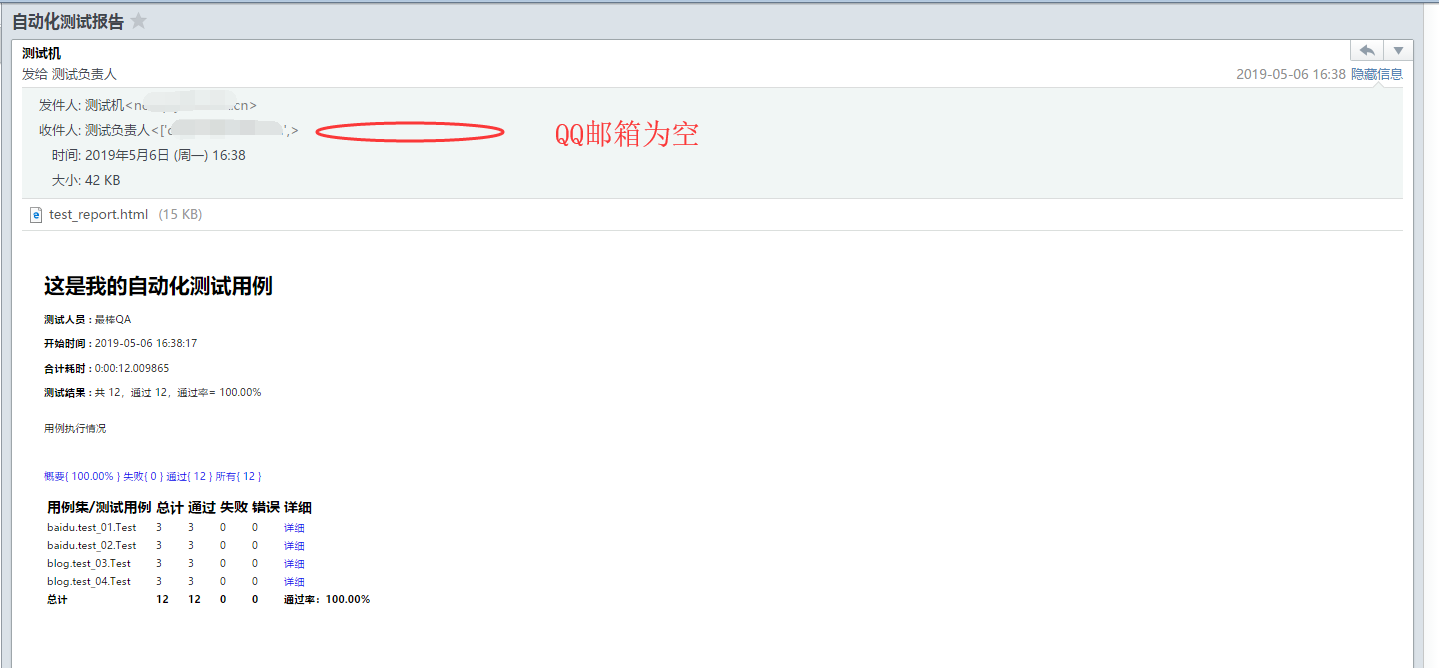

- 通过prev.getResponseData()方法获得返回报文,进行解密,然后根据返回中是否存在“查询成功”关键字进行断言。

到这里BeanShell的应用就基本结束了,我们已经实现了 组装报文-加密-发送报文-接收返回-解密-断言 这一系列的工作。

其它常用组件的搭配使用暂略。

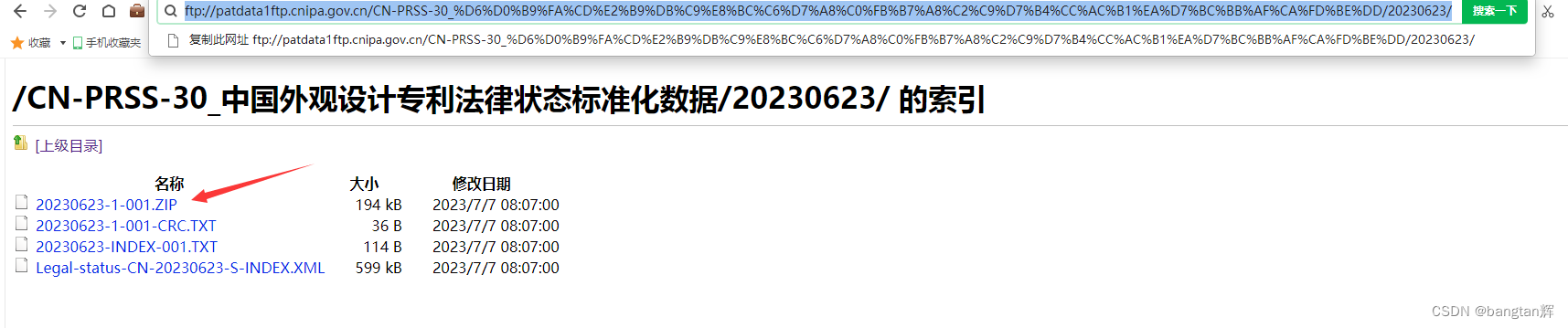

4、补充

报文加解密可以说是Jmeter BeanShell应用中最常见的一种场景,我们可以通过这个例子看到,BeanShell脚本编码能够帮助我们完成一些其它基本组件做不到的工作。

其应用难点我认为在于以下几个方面:

1. 首先必须分析明确BeanShell的应用场景,哪一部分逻辑我需要使用他,完成什么样的工作。

2. 脚本代码编写。更推荐测试人员向相关的开发人员索要原始的java测试代码,在此基础上进行改写。改写时保持原测试代码的逻辑,并在调试过程中一步步纠错完成。

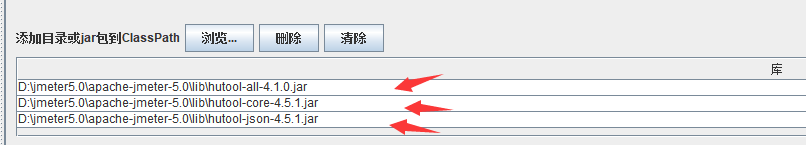

3. 外部库的引用常常造成问题,此例中我们提到了,JDK内置的基础库,我们用Import完成导入即可。而类似Hutool这样的外部库,则需要我们先下载到外部库的jar包,并且放到//你的jmeter主目录/lib下面(注意不是lib/ext)。新放入的jar包需要重启jmeter生效。

或者在测试计划中添加:

总结:

感谢每一个认真阅读我文章的人!!!

我个人整理了我这几年软件测试生涯整理的一些技术资料,包含:电子书,简历模块,各种工作模板,面试宝典,自学项目等。欢迎大家点击下方名片免费领取,千万不要错过哦。

Python自动化测试学习交流群:全套自动化测试面试简历学习资料获取点击链接加入群聊【python自动化测试交流】:![]() http://qm.qq.com/cgi-bin/qm/qr?_wv=1027&k=DhOSZDNS-qzT5QKbFQMsfJ7DsrFfKpOF&authKey=eBt%2BF%2FBK81lVLcsLKaFqnvDAVA8IdNsGC7J0YV73w8V%2FJpdbby66r7vJ1rsPIifg&noverify=0&group_code=198408628

http://qm.qq.com/cgi-bin/qm/qr?_wv=1027&k=DhOSZDNS-qzT5QKbFQMsfJ7DsrFfKpOF&authKey=eBt%2BF%2FBK81lVLcsLKaFqnvDAVA8IdNsGC7J0YV73w8V%2FJpdbby66r7vJ1rsPIifg&noverify=0&group_code=198408628