自动化漏洞挖掘方式

- 一、Goby安装使用

- 1.1、goby简介

- 1.2、goby下载安装

- 1.3、简单扫描

- 1.4、Goby插件

- 二、Xray安装使用

- 2.1、XRAY简介

- 2.2、Xray安装

- 2.3、Xray使用

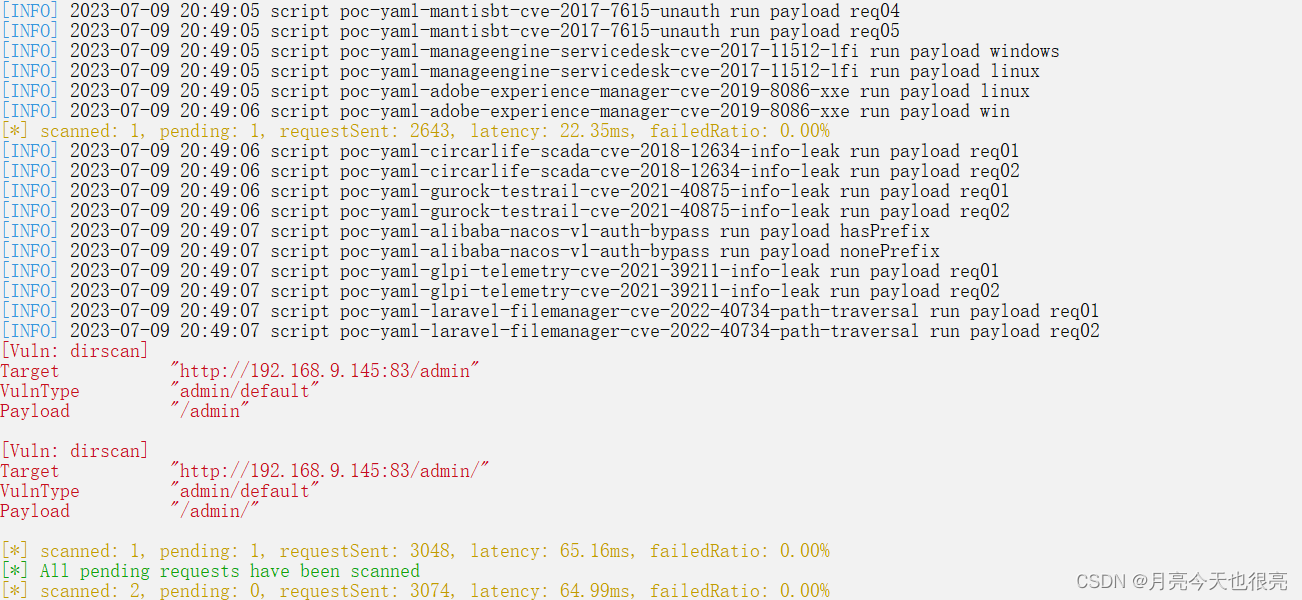

- 2.4、爬虫模式(主动扫描)

- 2.5、被动扫描

- 2.6、BurpSuite联动Xray

- 2.7、Rad联动Xray

一、Goby安装使用

1.1、goby简介

- goby是一款新的网络安全测试工具,由Zwel(Pangolin、Sky、FoFA作者)打造,它能够针对一个目标企业梳理最全的攻击面信息,同时能进行高效、实战化漏洞扫描,并快速的从一个验证入口点,切换到横向。

- 我们希望能够输出更具生命力的工具,能够对标黑客的实际能力,帮助企业来有效地理解和应对网络攻击。

- 首先下载pcap数据捕获包,安装完成后,启动goby即可!

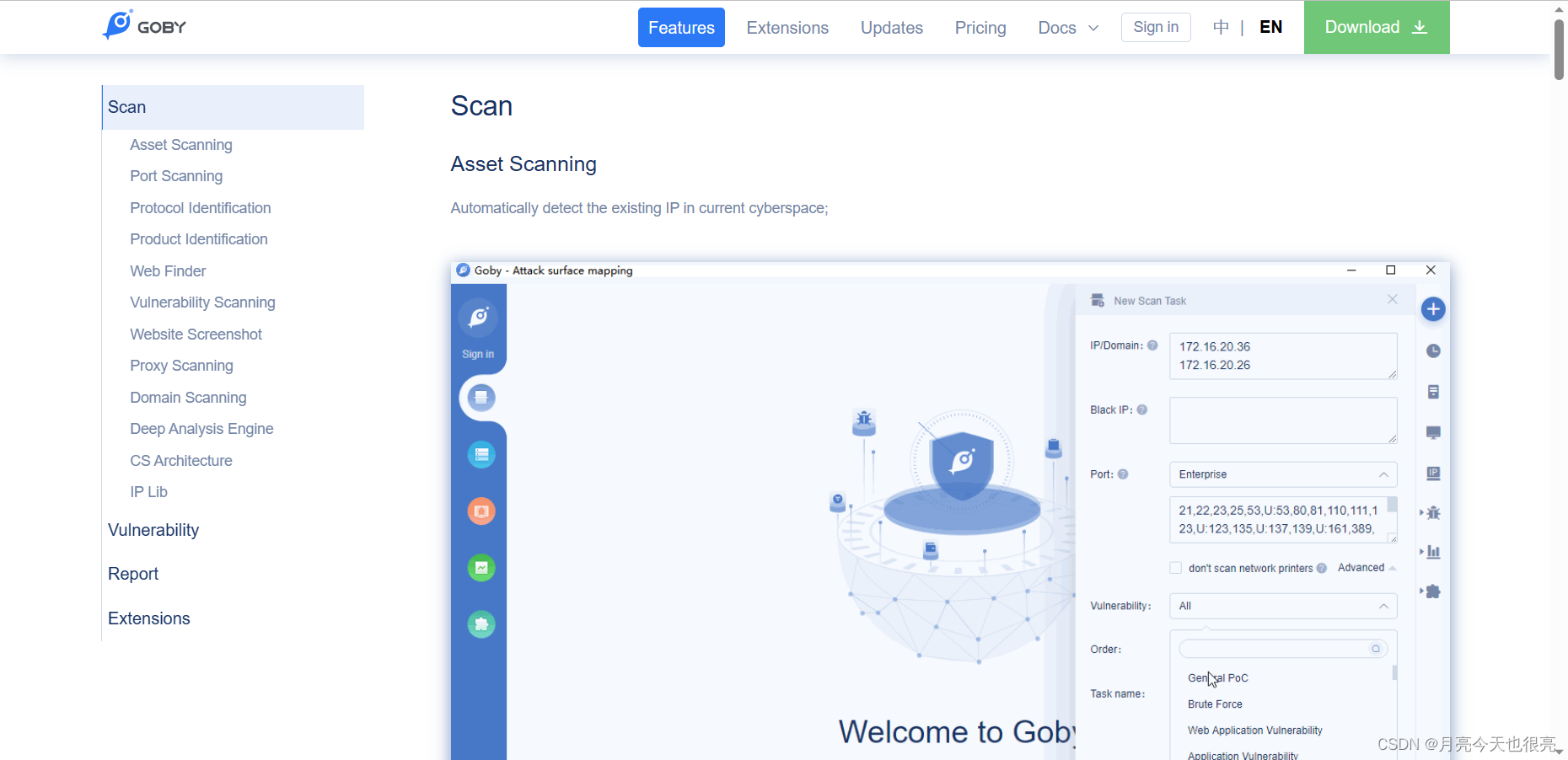

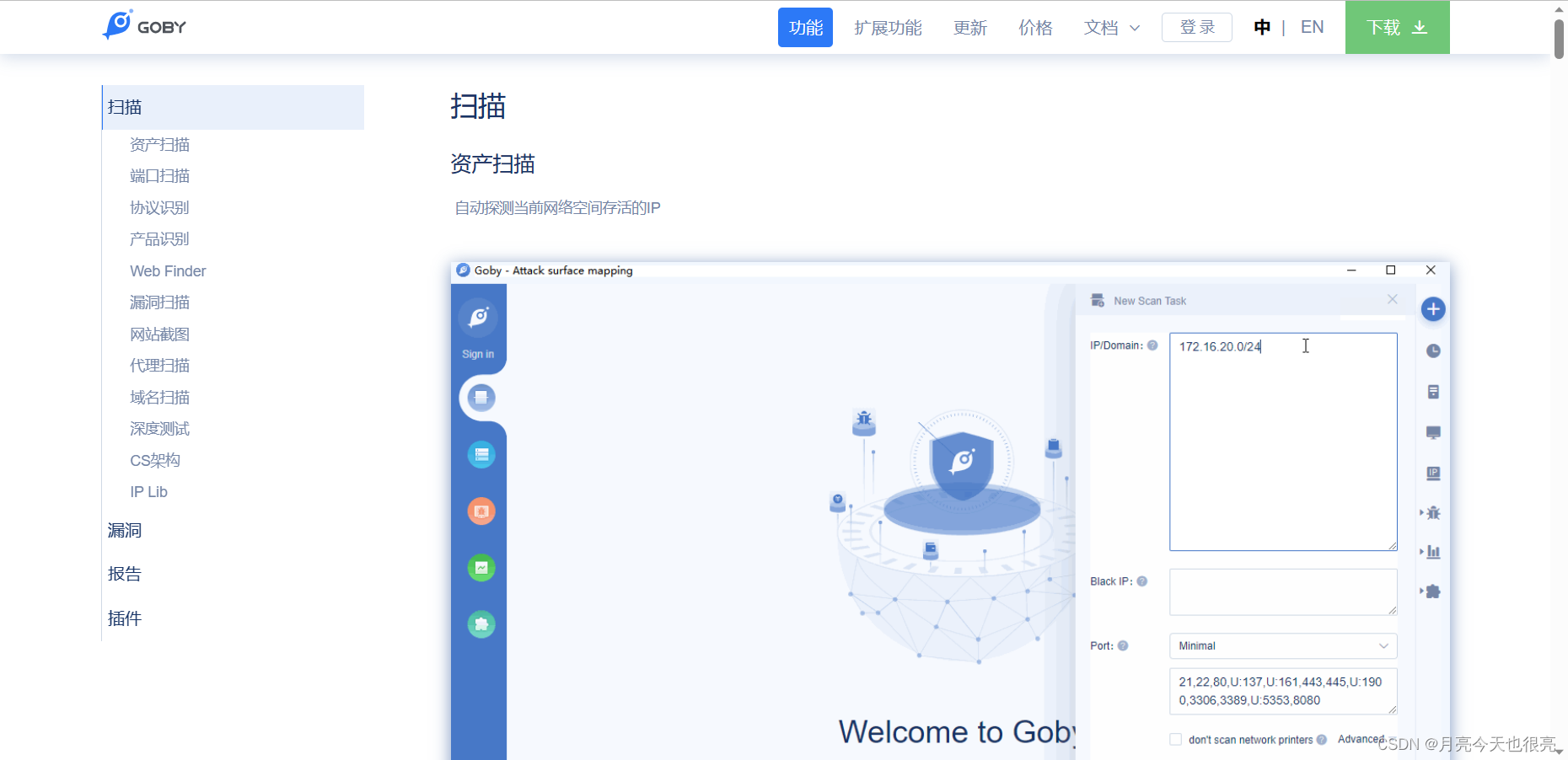

- 自动探测当前网络空间存活的IP及解析域名到IP,轻量且快速的分析出端口对应的协议、Mac地址、证书、应用产品、厂商等信息。自动爬取子域名,AXFR监测,二级域名字典爆破,关联域名查询。同时支持连接FOFA,扩大数据源。通过截图,快速判断网站系统应用,无须再一打开。

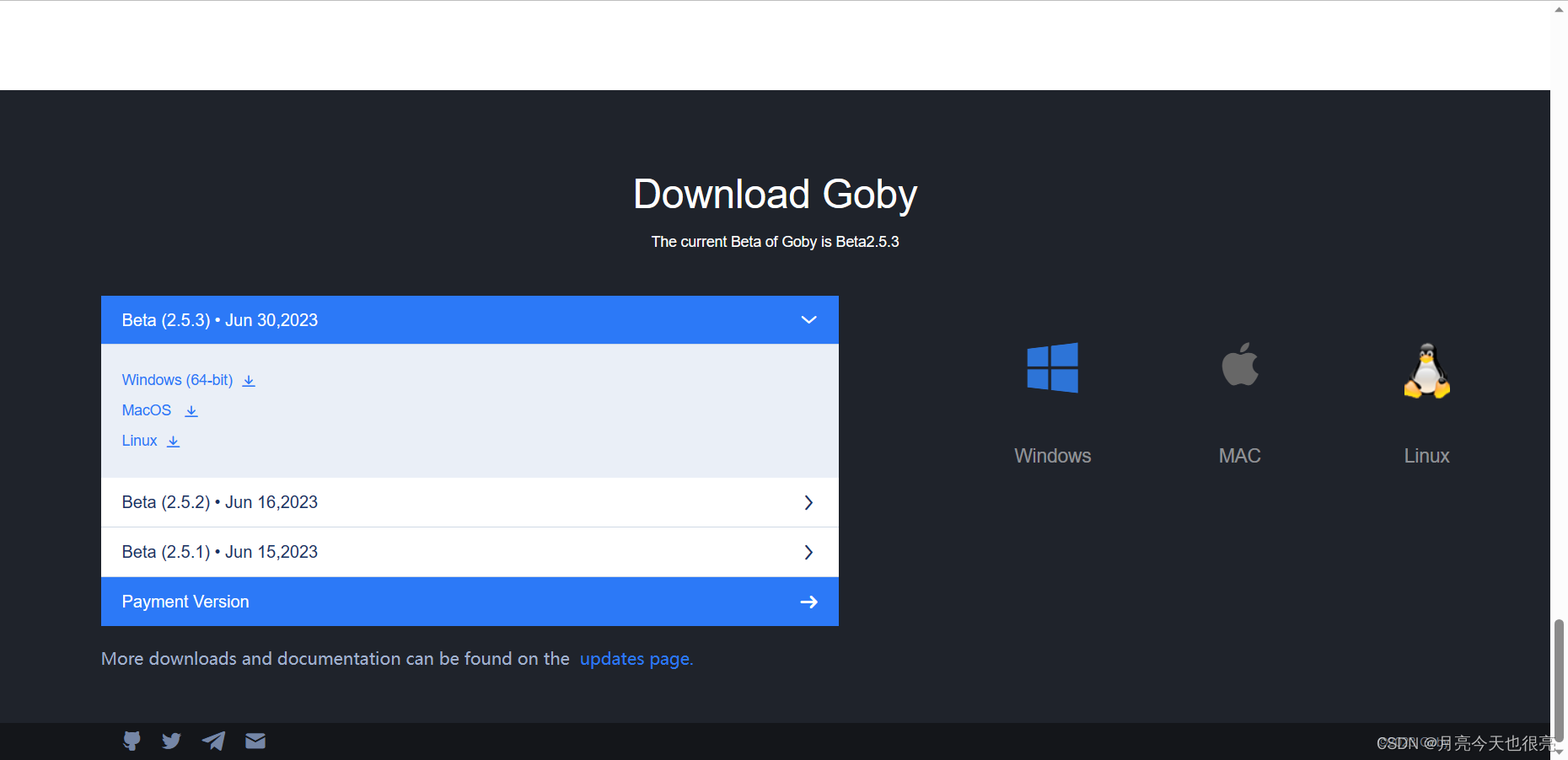

1.2、goby下载安装

- GOBY的安装

- 官网下载址:https://gobies.org/#dl

- 官方文档:https://gobies.org/features

- 中文版官方文档:https://cn.gobies.org/features

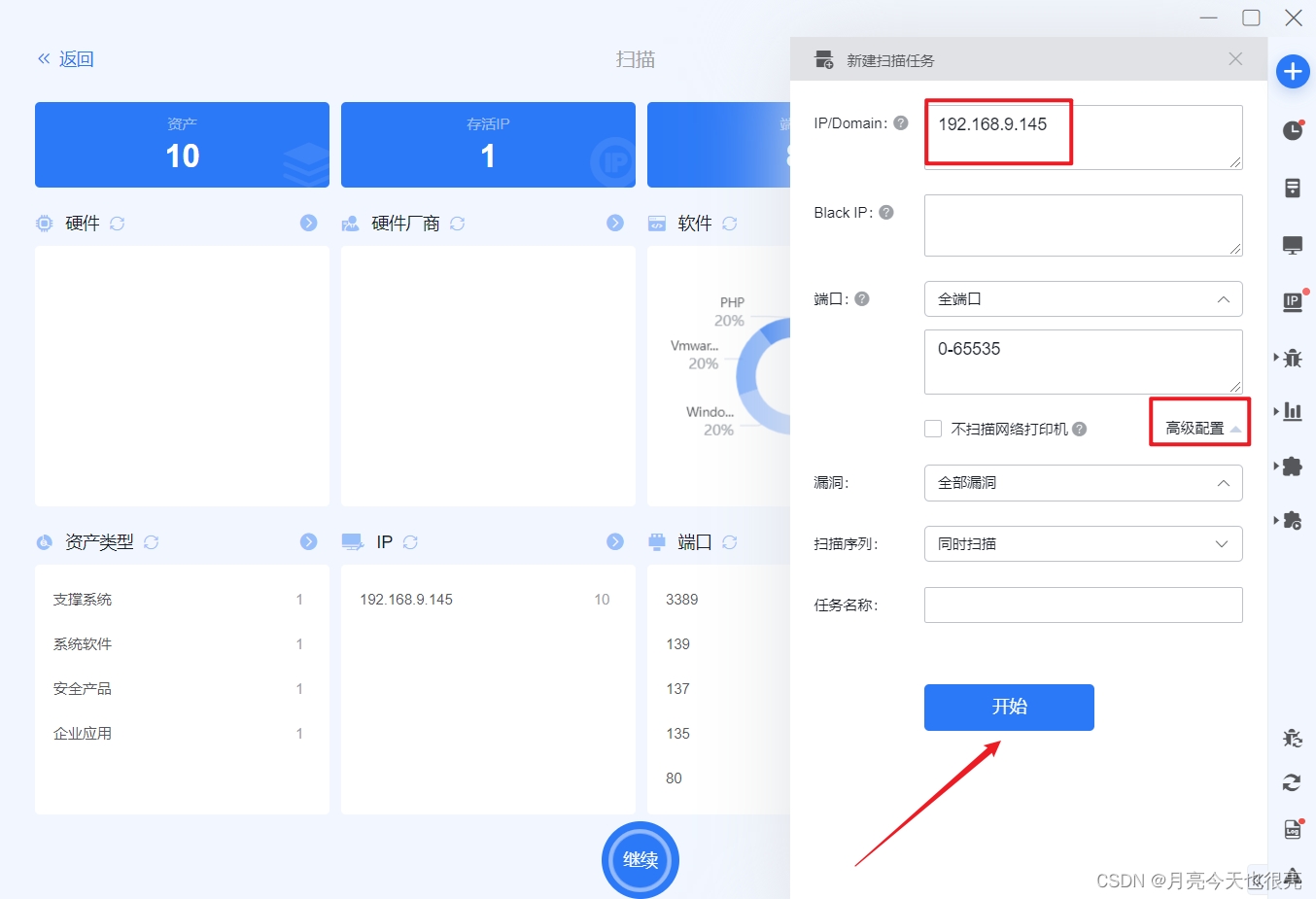

1.3、简单扫描

1.4、Goby插件

- Goby可以下载插件进行使用。

1、下载xray插件。

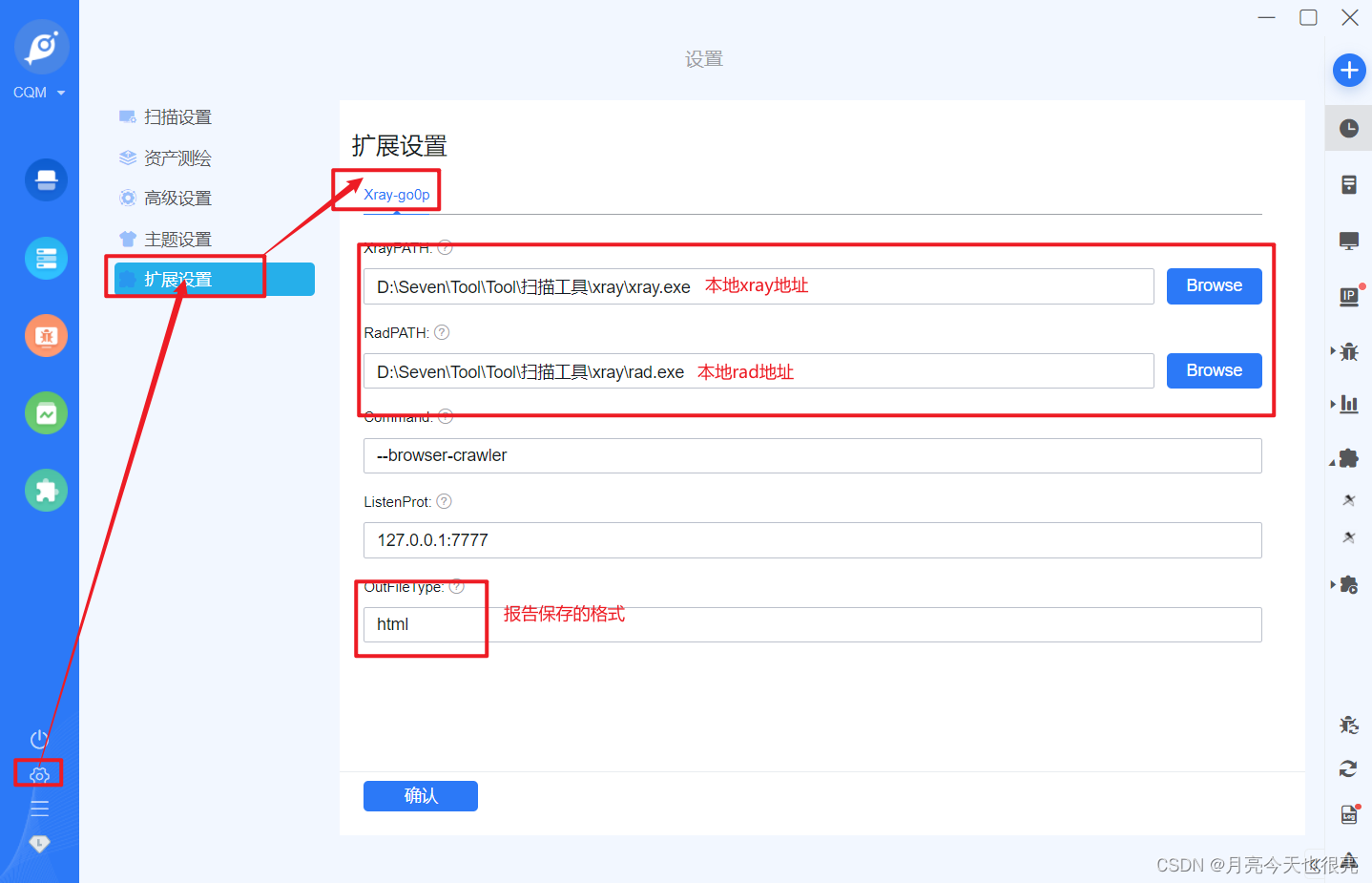

2、扩展设置。

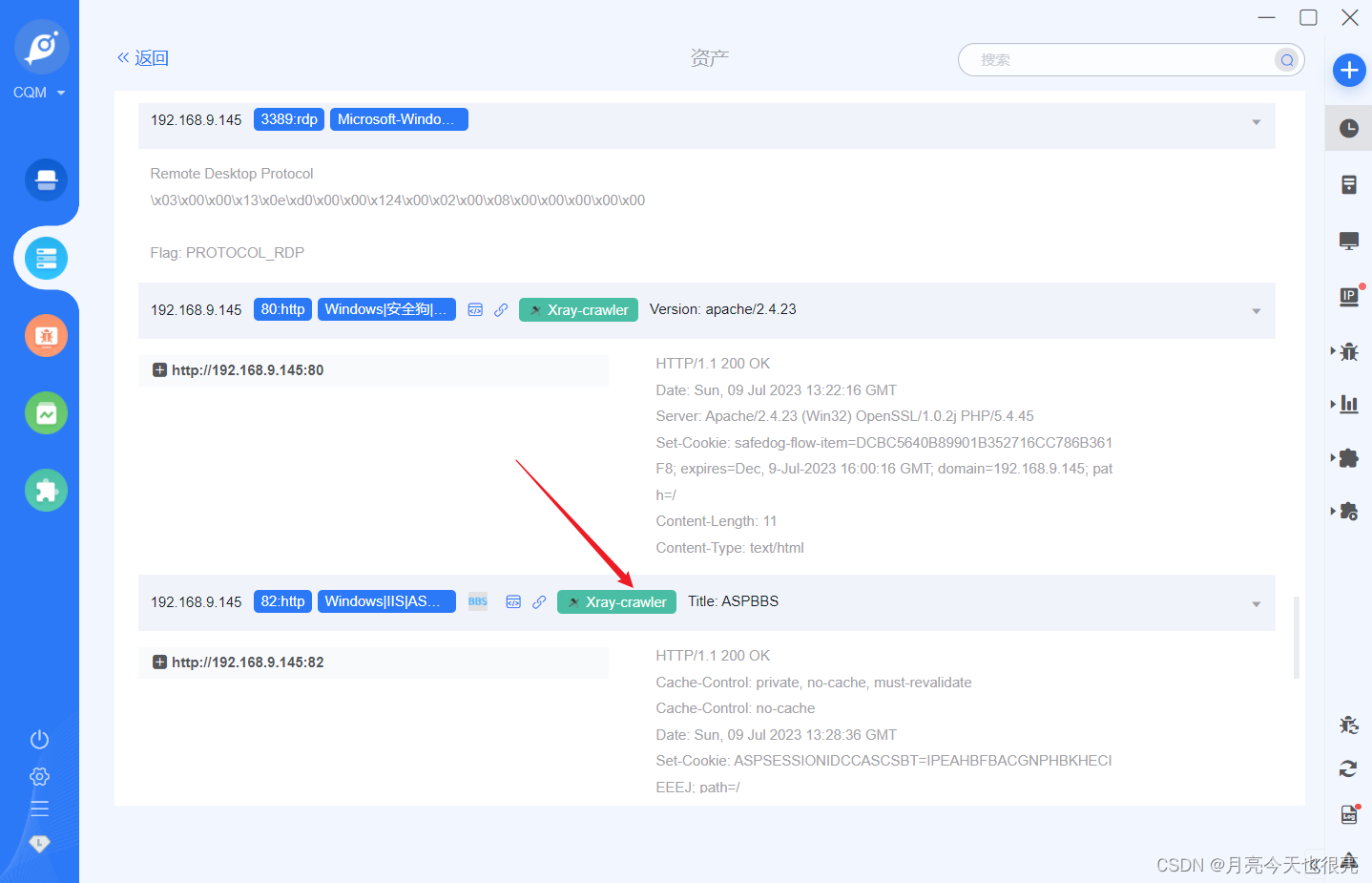

3、使用xray插件。

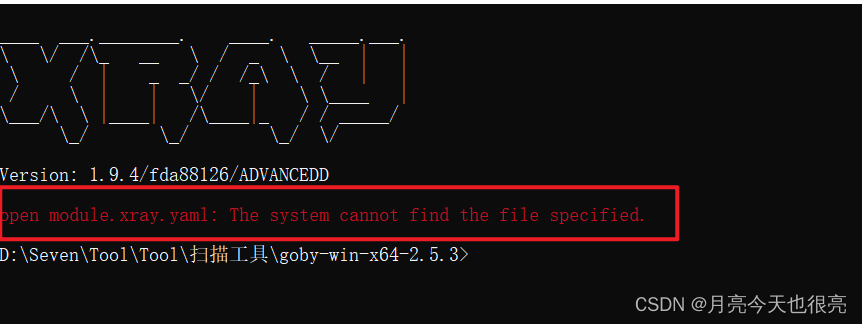

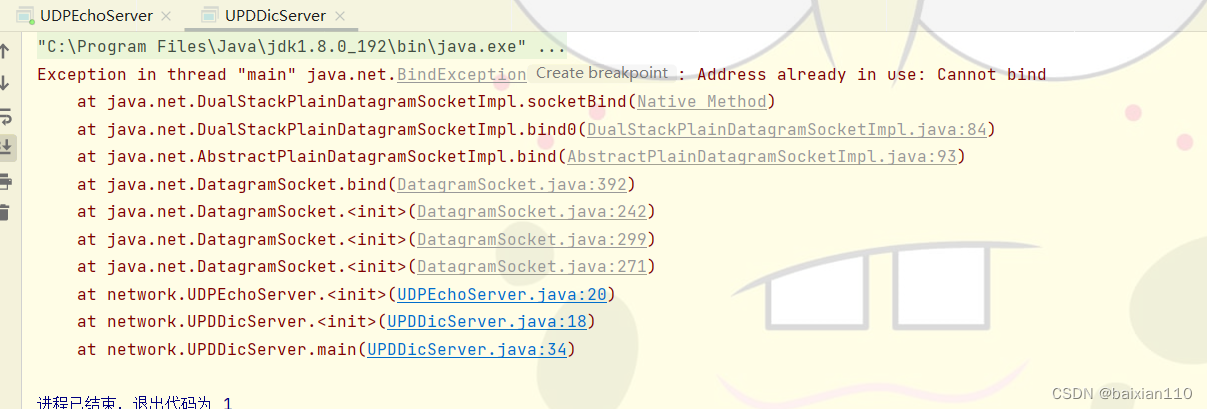

4、发现报错。

5、原因是没有把xray生成的配置文件粘贴到goby的文件夹下。

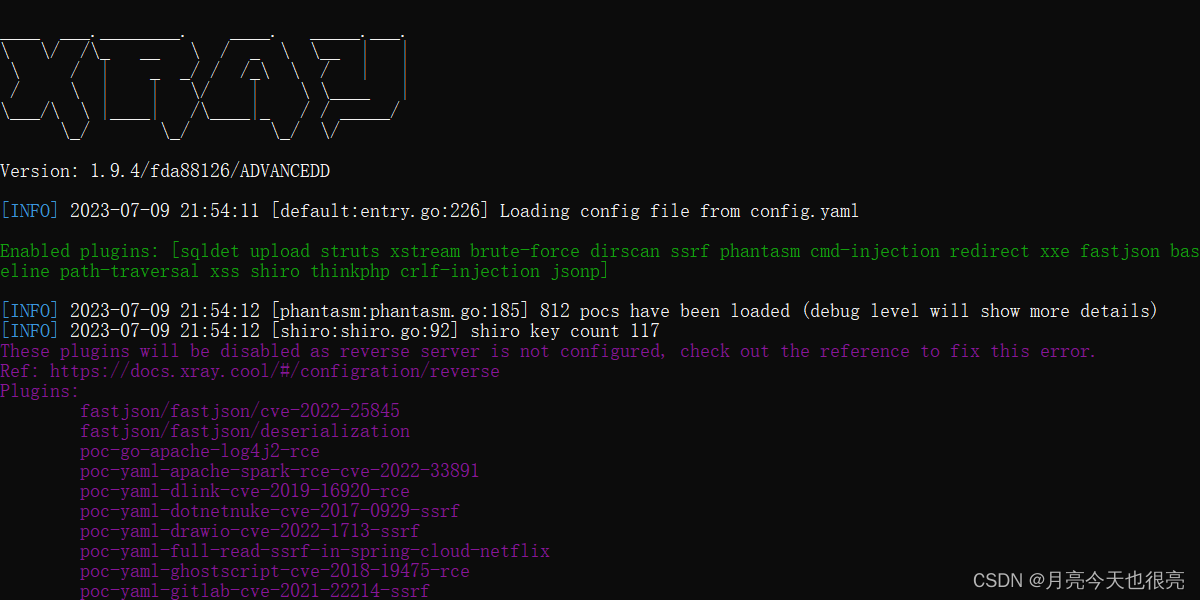

6、可以扫描了。

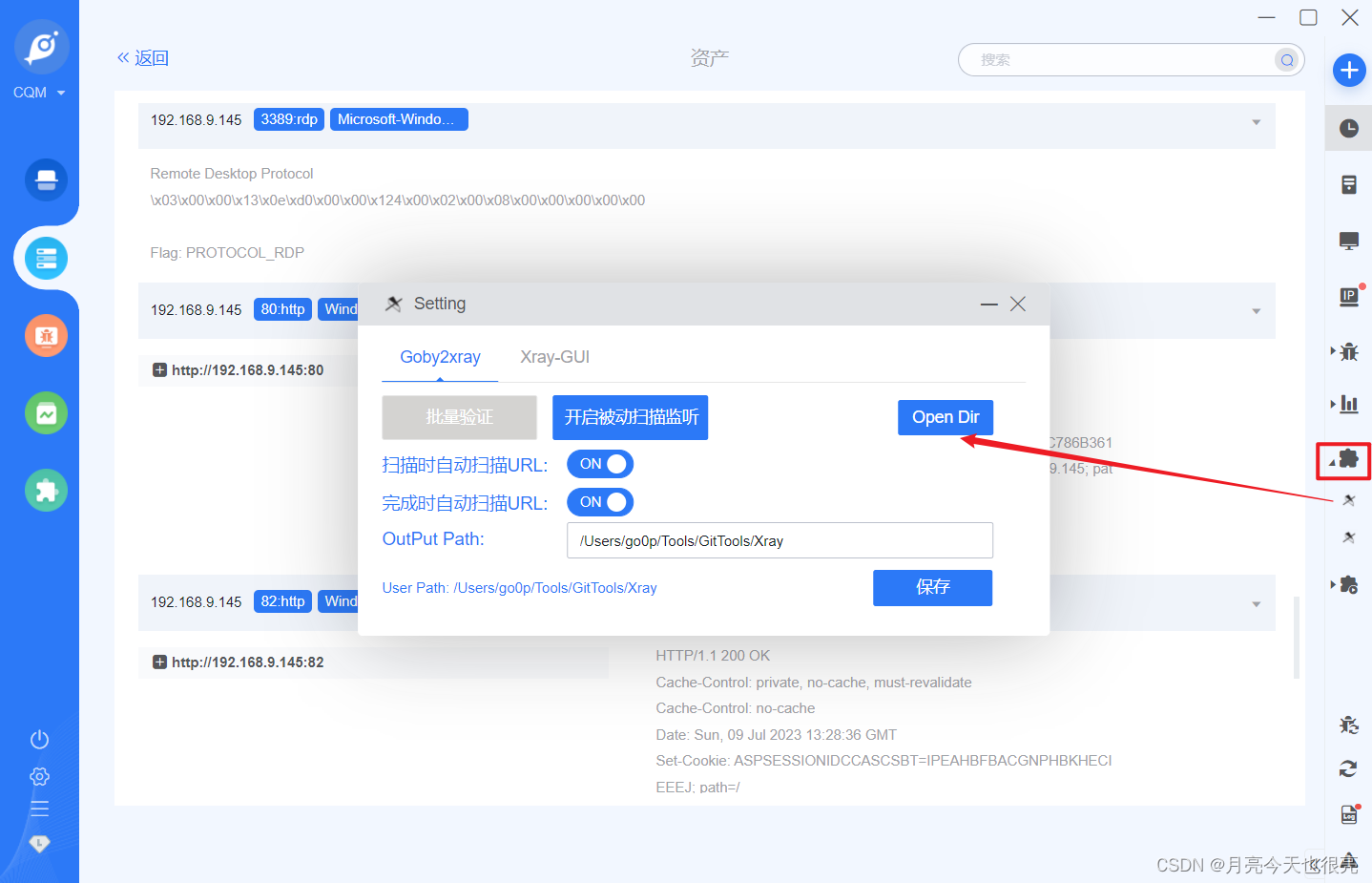

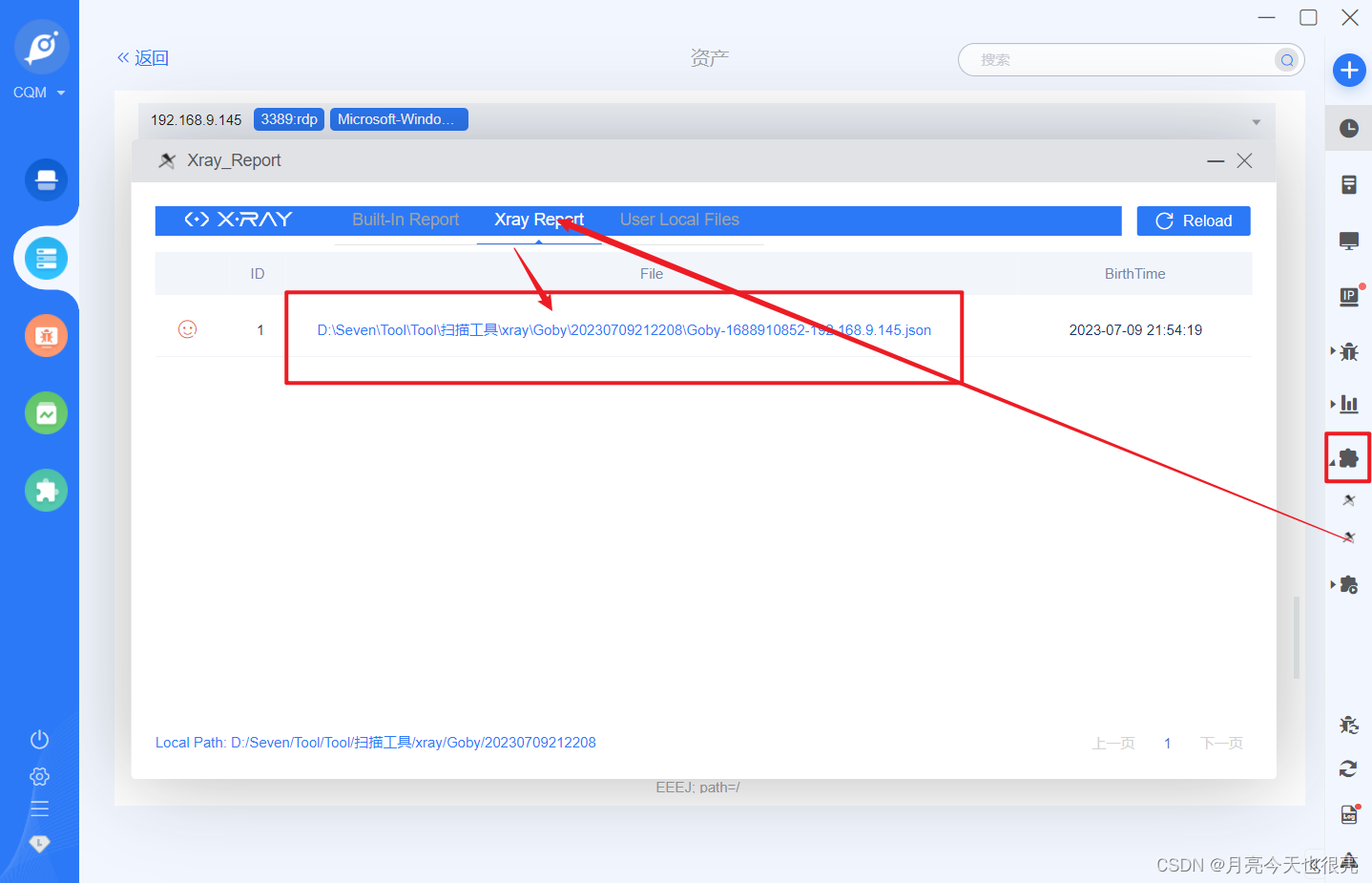

7、xray插件的相关设置。

8、xray插件的报告。

二、Xray安装使用

2.1、XRAY简介

xray是一款功能强大的安全评估工具,由多名经验丰富的一线安全从业者呕心打造而成,主要特性有:

- 检测速度快:发包速度快;漏洞检测算法高效。

- 支持范围广:大至 OWASP Top 10 通用漏洞检测,小至各种 CMS 框架 POC,均可以支持。

- 代码质量高:编写代码的人员素质高,通过 Code Review、单元测试、集成测试等多层验证来提高代码可靠性。

- 高级可定制:通过配置文件暴露了引擎的各种参数,通过修改配置文件可以极大的客制化功能。

- 安全无威胁:xray 定位为一款安全辅助评估工具,而不是攻击工具,内置的所有 payload 和 poc 均为无害化检查

2.2、Xray安装

- github项目地址: https://github.com/chaitin/xray

- Releases: https://github.com/chaitin/xray/releases

- 官方文档: https://docs.xray.cool/#/

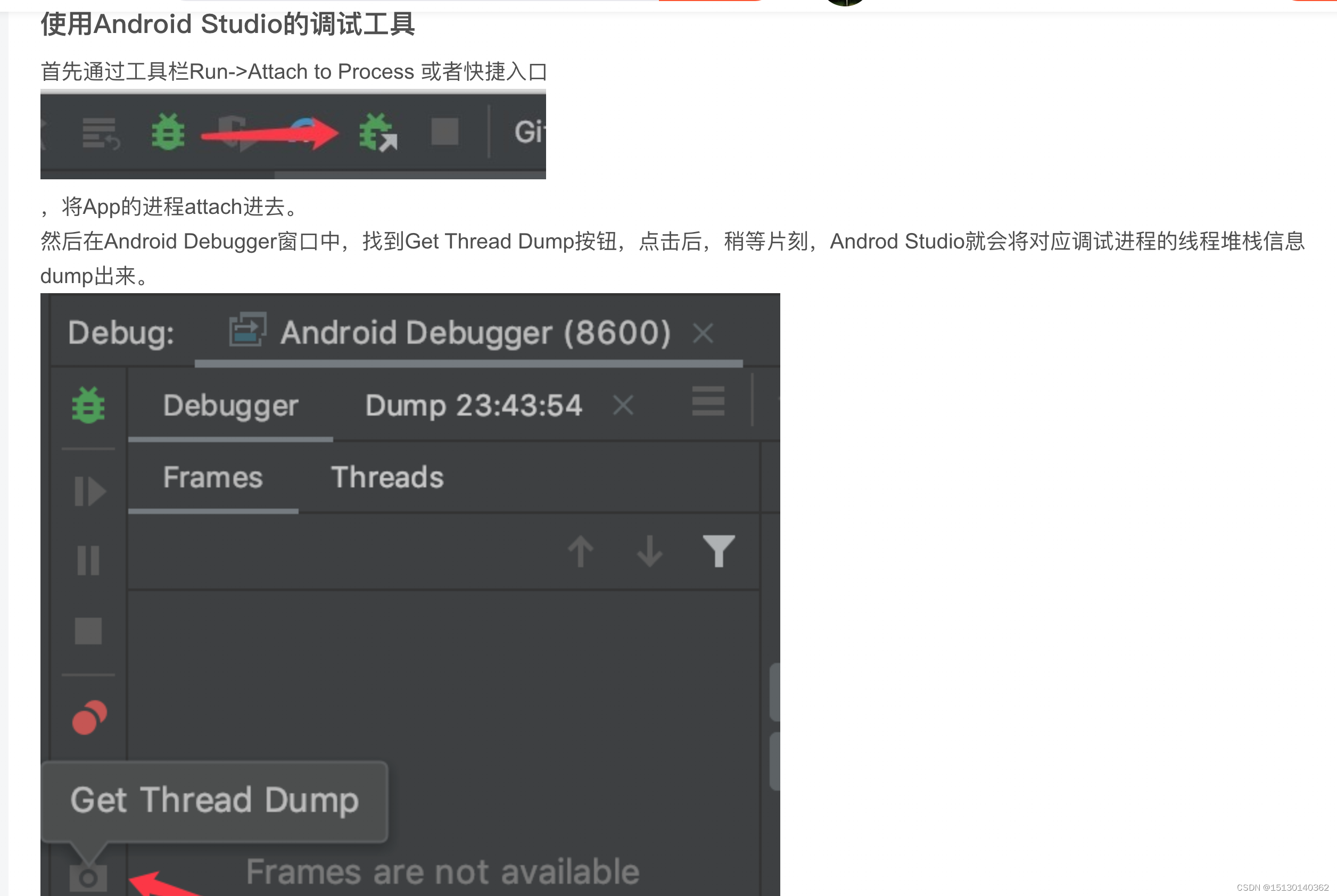

Xray 破解

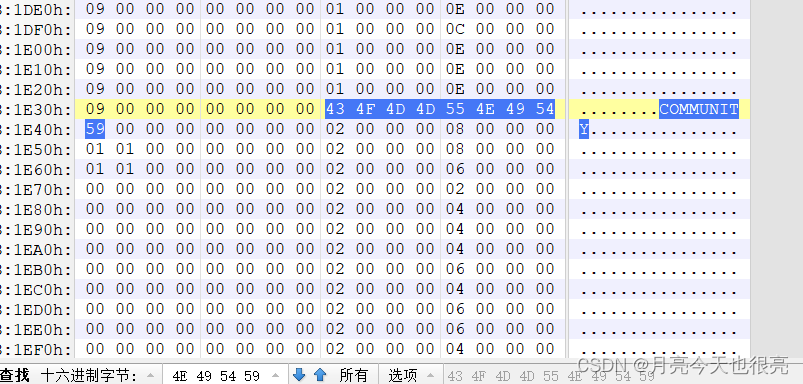

使用二进制编辑器打开xray出程序,修改如下值(随意修改一个字符)即可。

43 4F 4D 4D 55 4E 49 54 59 # 搜索这一串数值

434F4D4D554E495459

COMMUNITY

41 4F 4D 4D 55 4E 49 54 59

AOMMUNITY

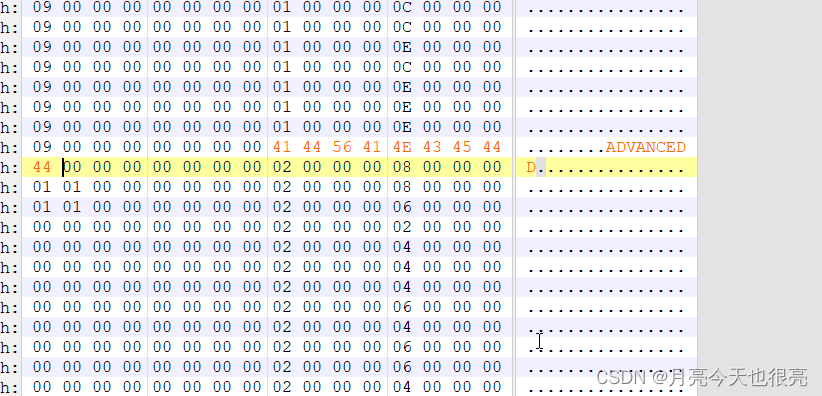

41 44 56 41 4E 43 45 44 44 #修改成这一串数值

ADVANCEDD

- 搜索。

- 修改。

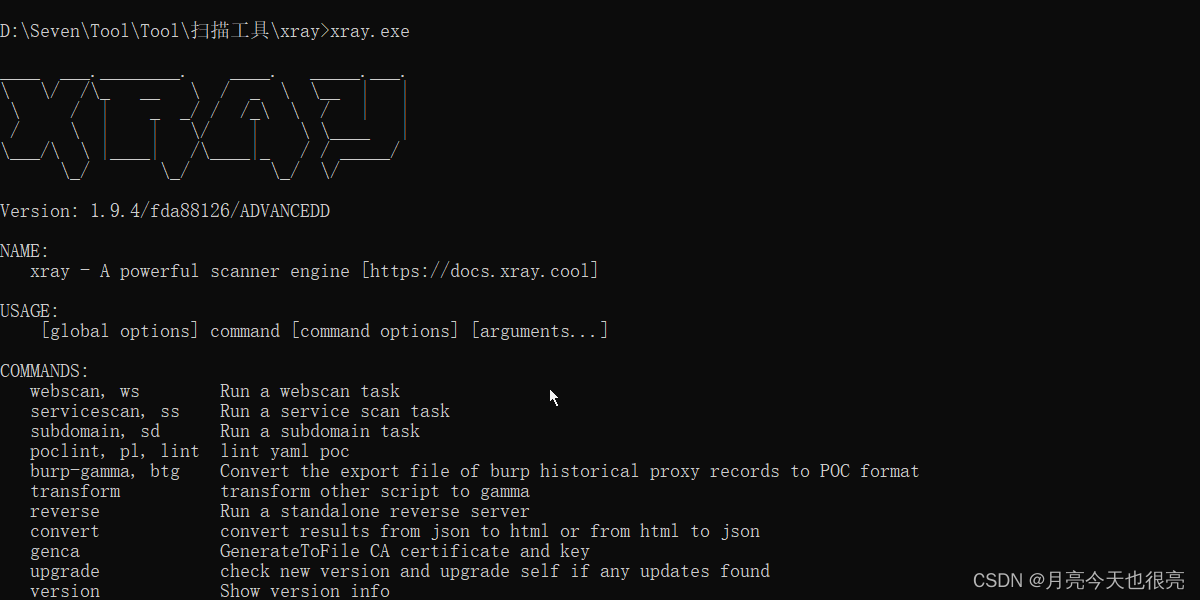

2.3、Xray使用

-

第一次使用需要运行 xray.exe 生成配置文件。

xray.exe

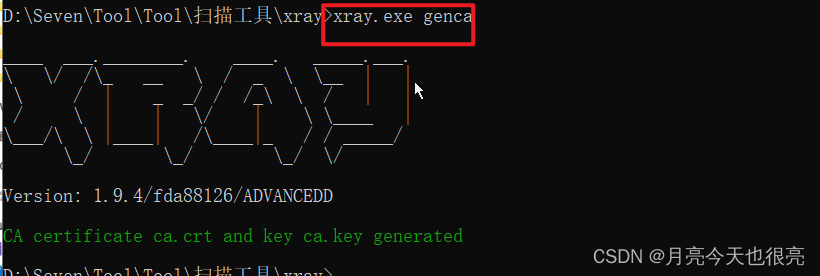

- 生成CA证书。

xary.exe genca

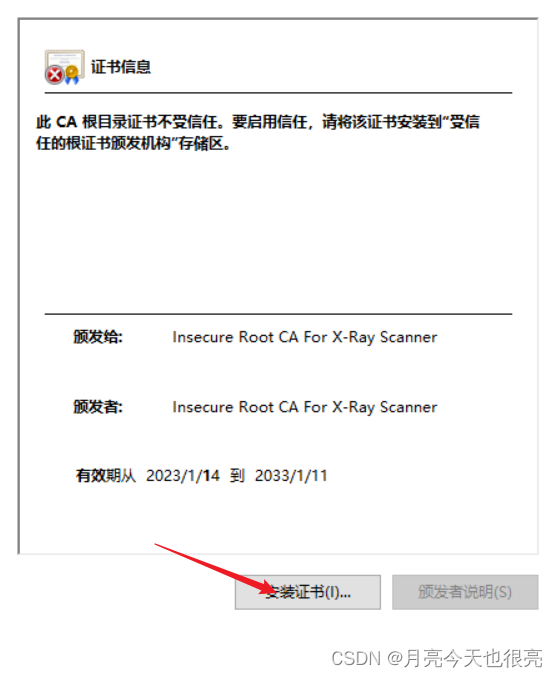

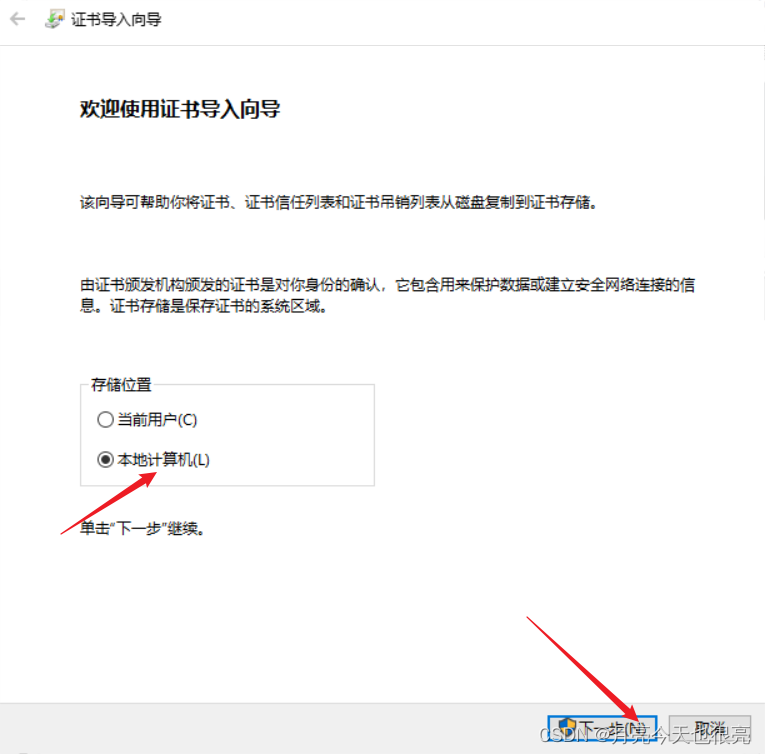

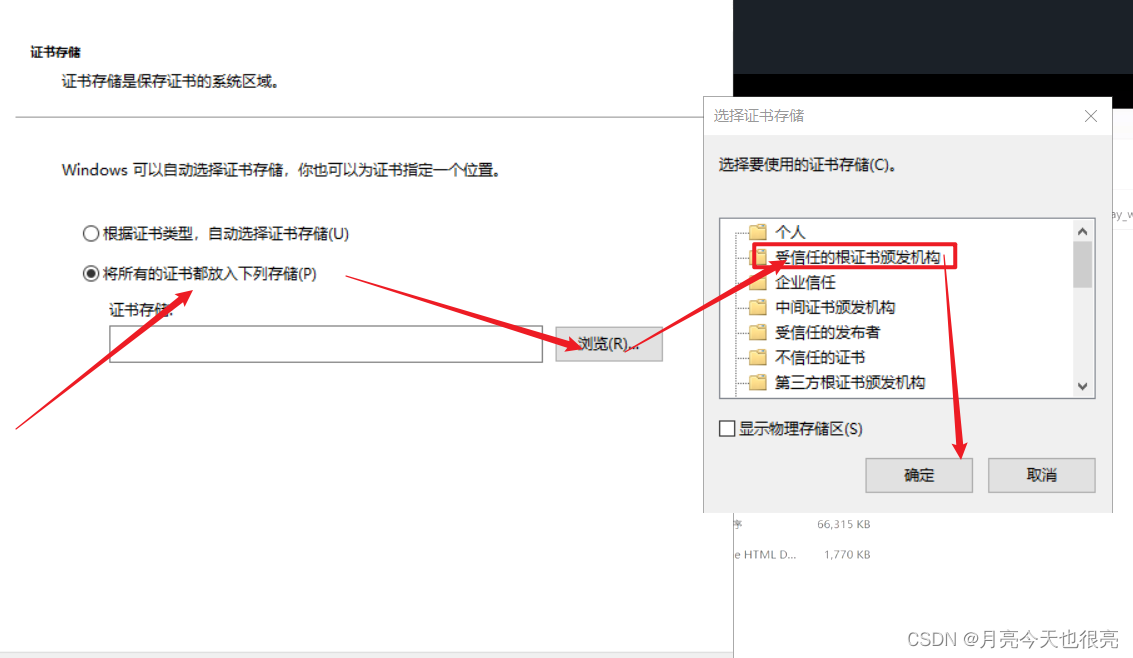

- 安装证书。

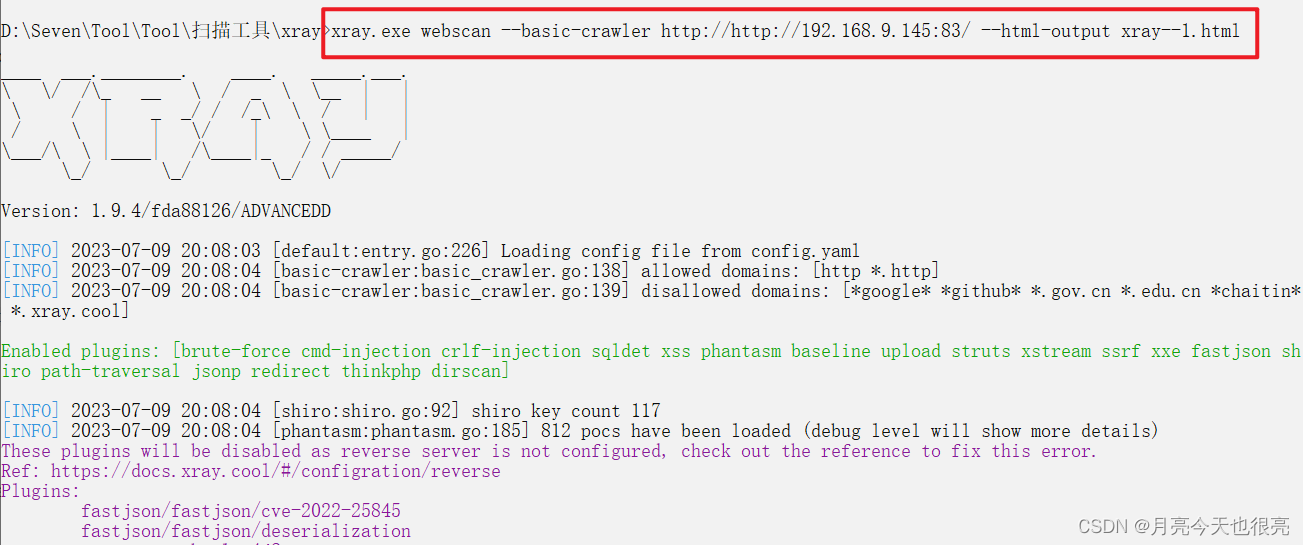

2.4、爬虫模式(主动扫描)

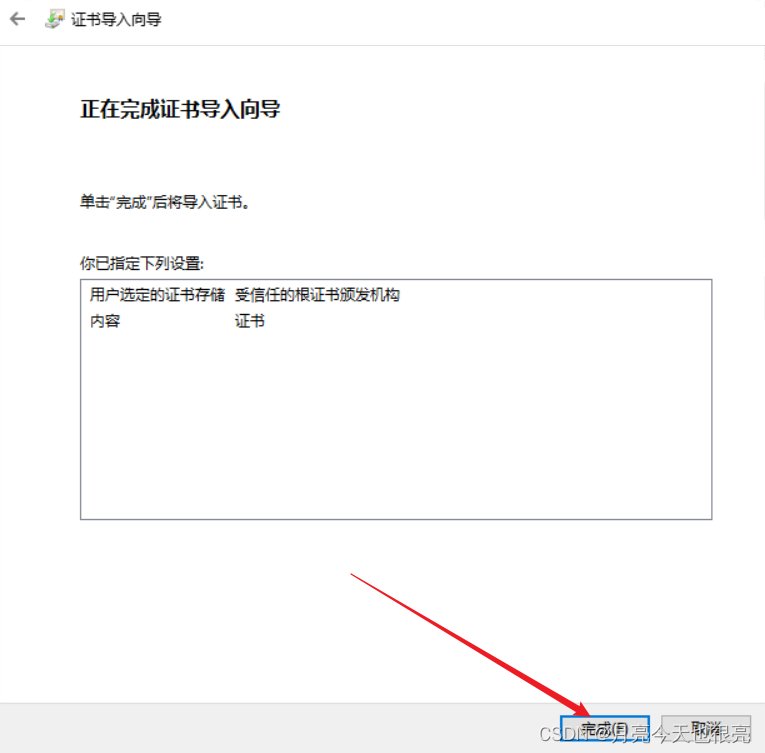

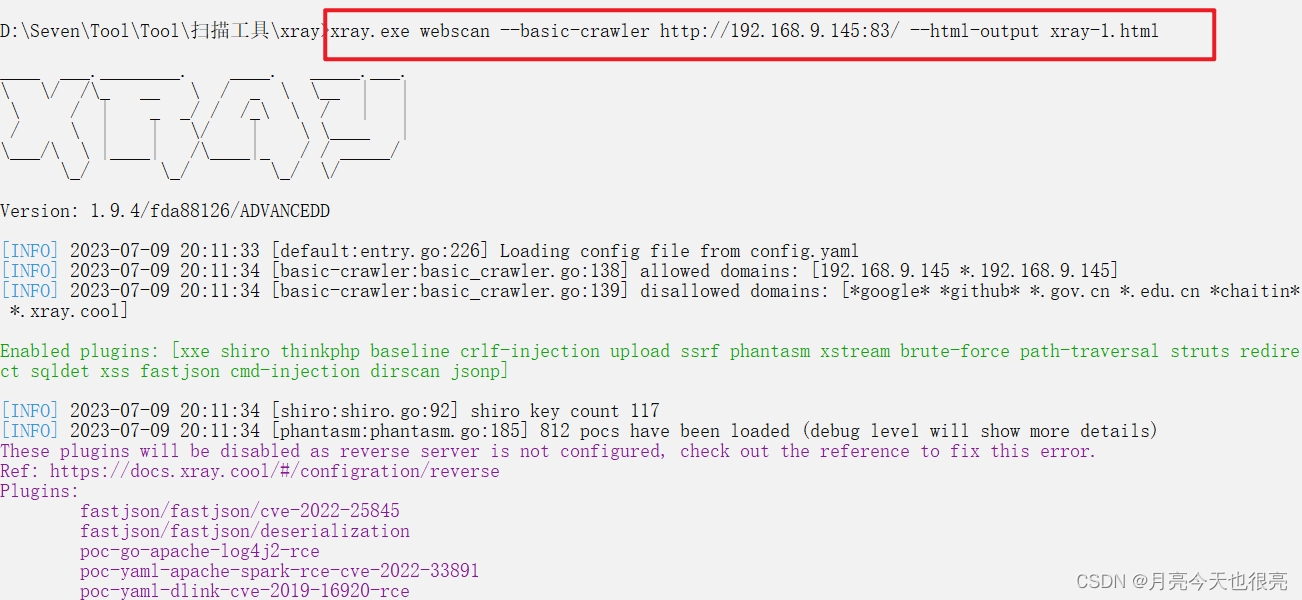

xray.exe webscan --basic-crawler http://xxx.com/ --html-output xray-xxx.html

xray.exe ws --basic http://xxx.com/ --ho xray-xxx.html

探测出来的结果存放在 xray-1.html 中。

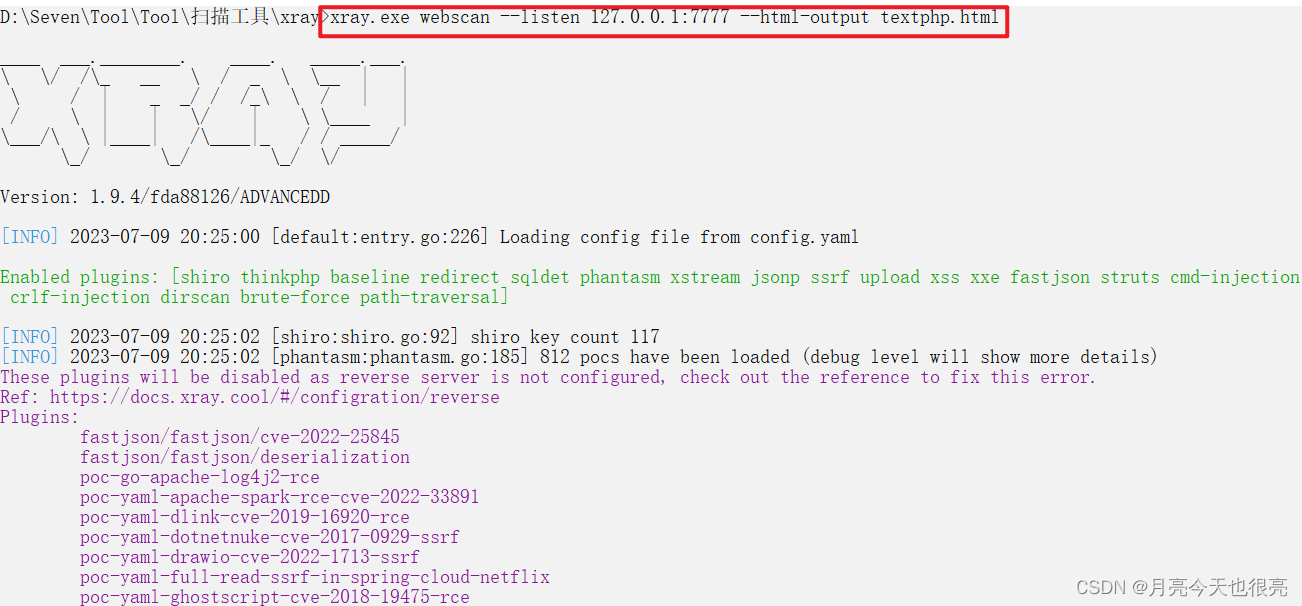

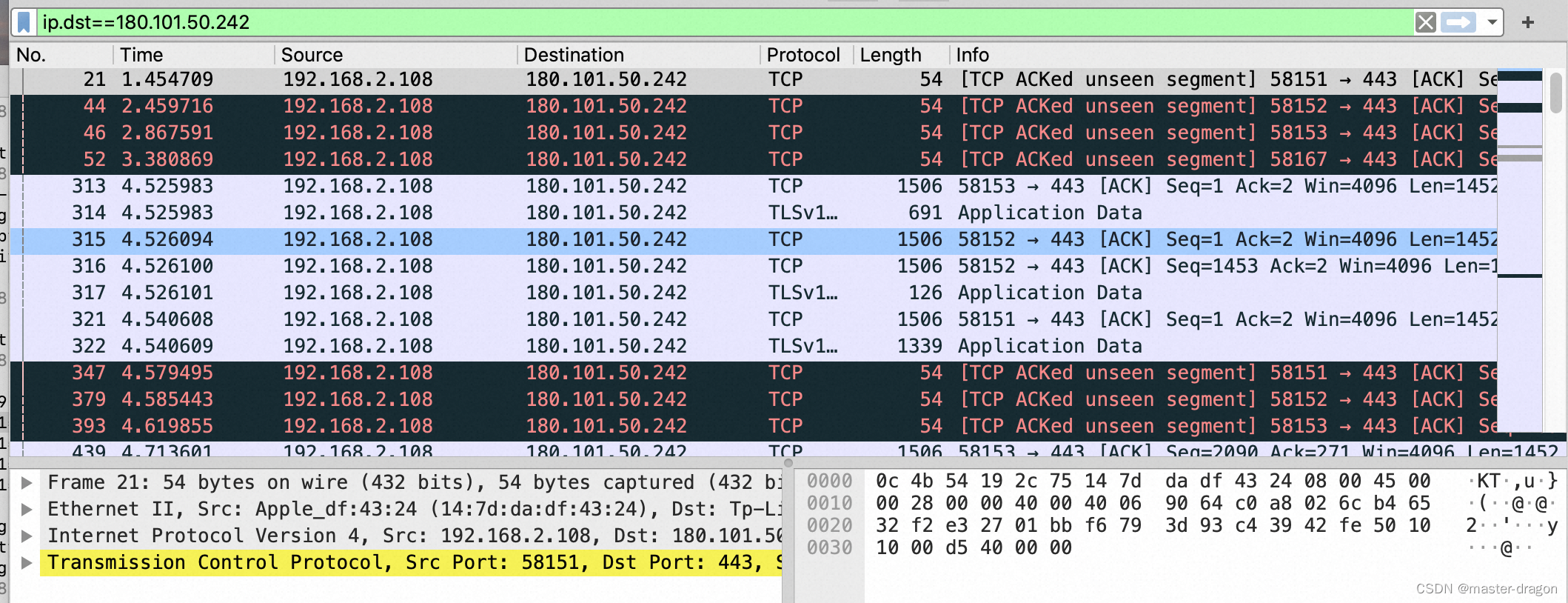

2.5、被动扫描

- 开启监听。

完整: xray.exe webscan --listen 127.0.0.1:7777 --html-output textphp.html

简化: xray.exe ws --listen 127.0.0.1:7777 --ho textphp.html

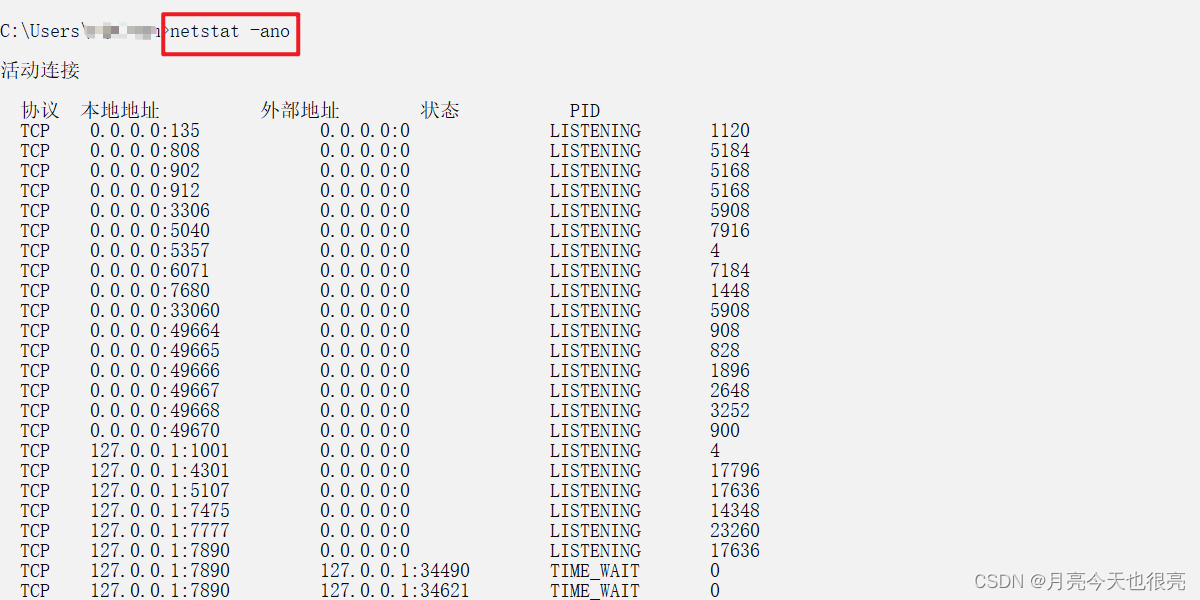

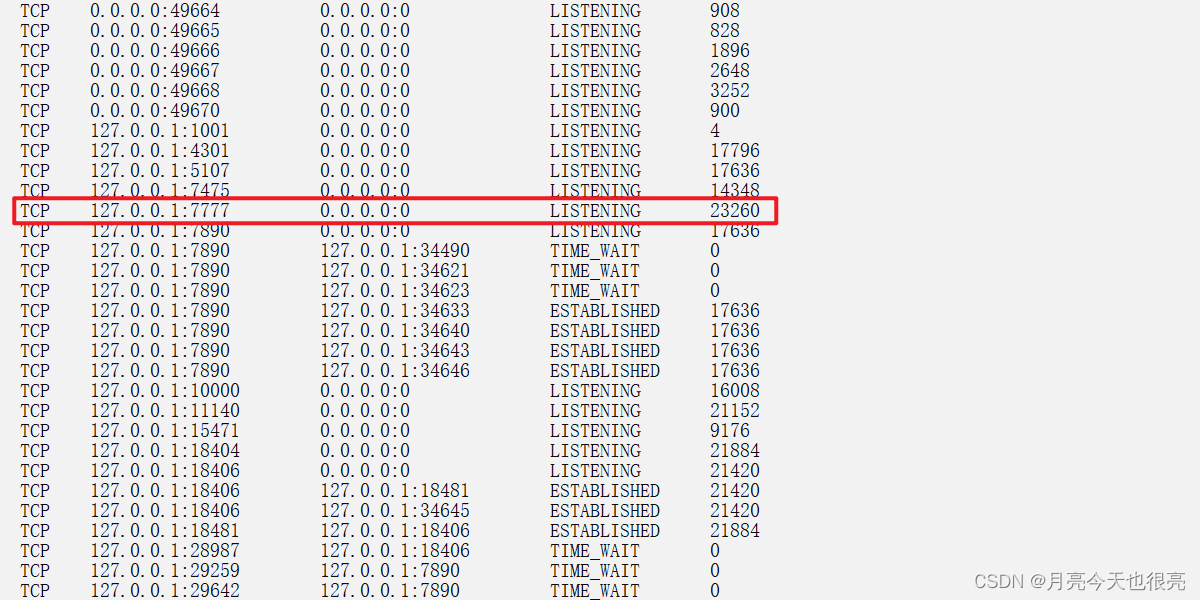

- 查看端口监听状况。

netstat -ano

任意一个机器都可以连接我的这个机器的端口。

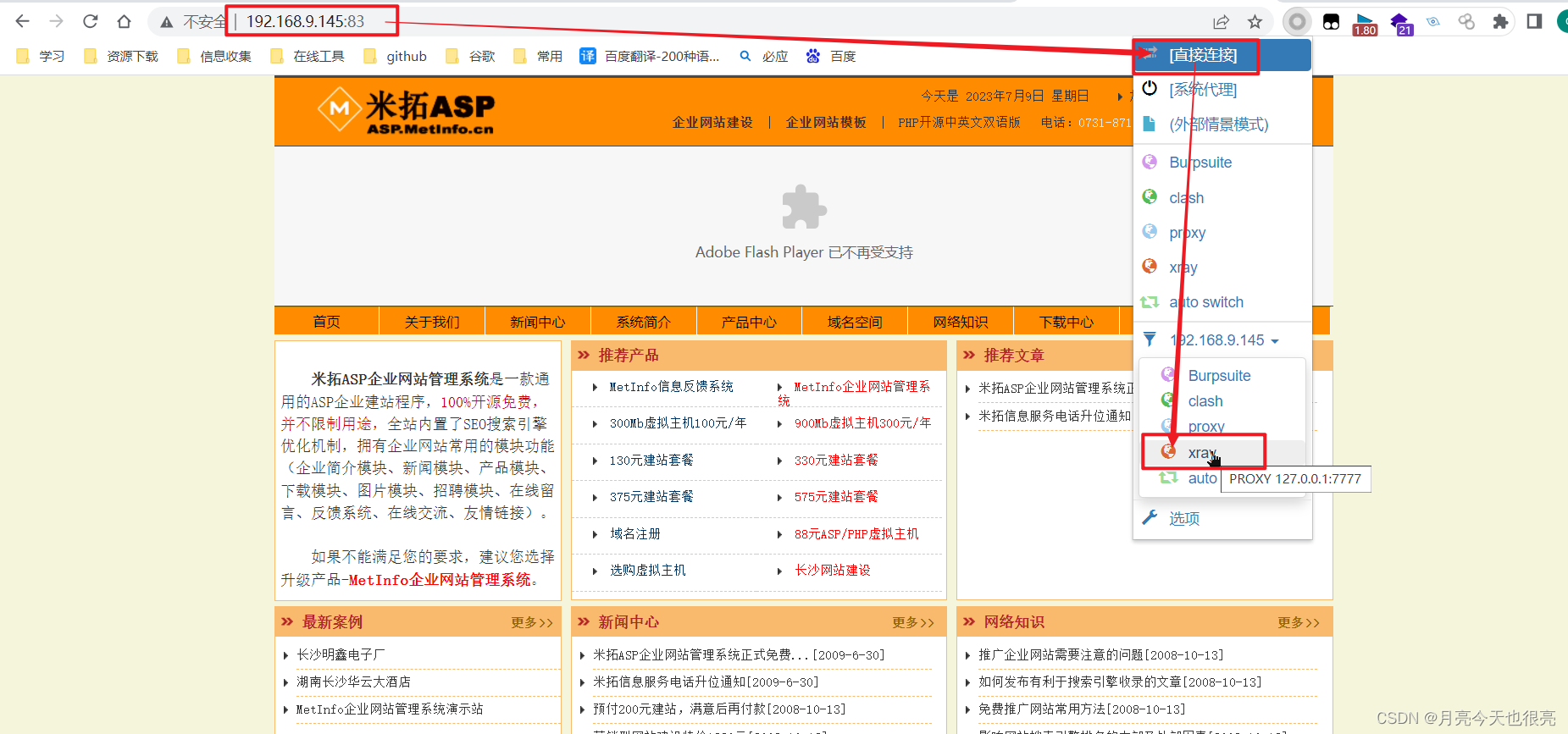

- 使用代理插件。

- 这时候xray便开始扫描这个网站。

2.6、BurpSuite联动Xray

-

metasploit 攻击 Windows操作系统。

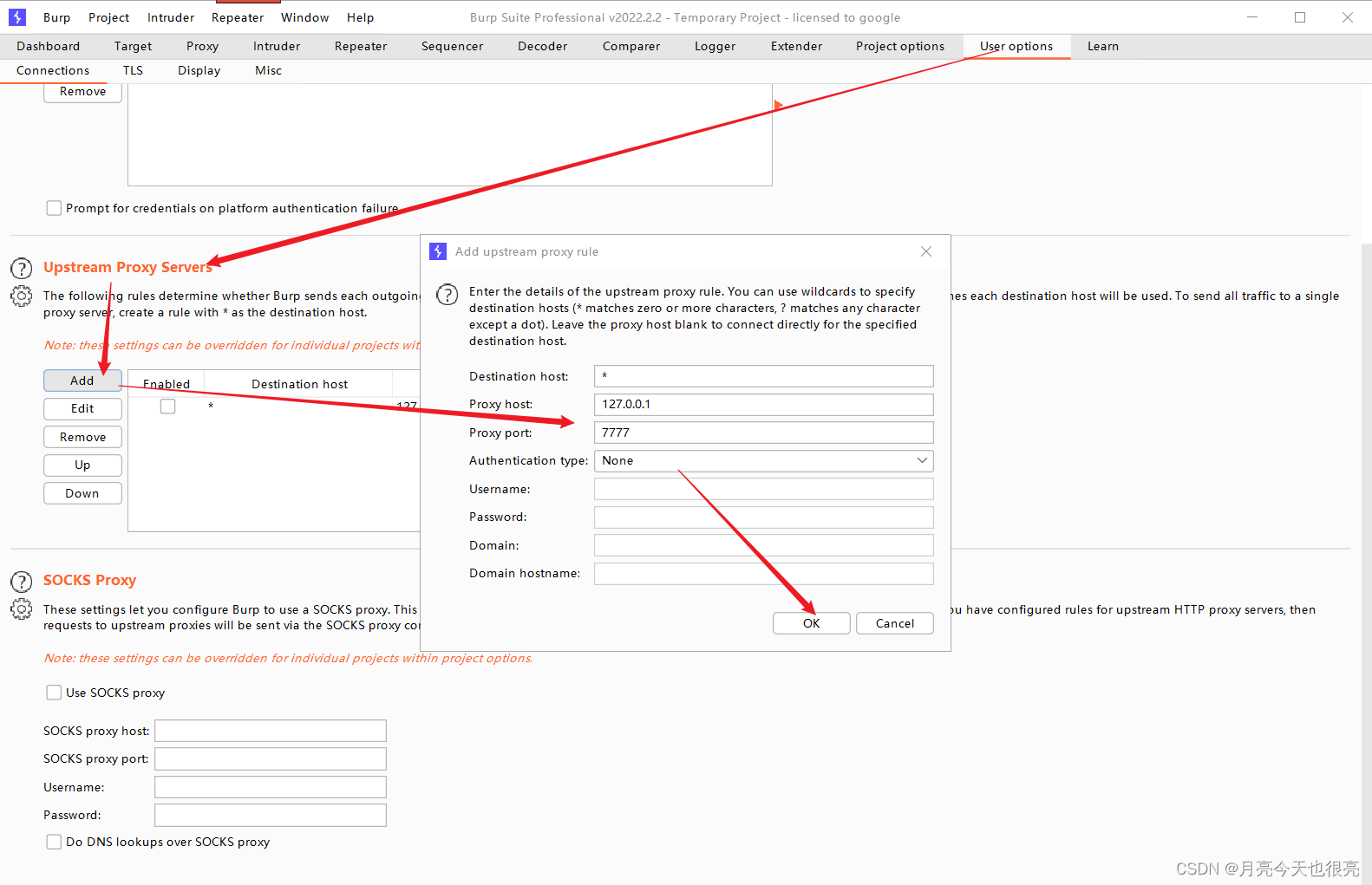

User options->Upstream Prixy Servers->Add

-

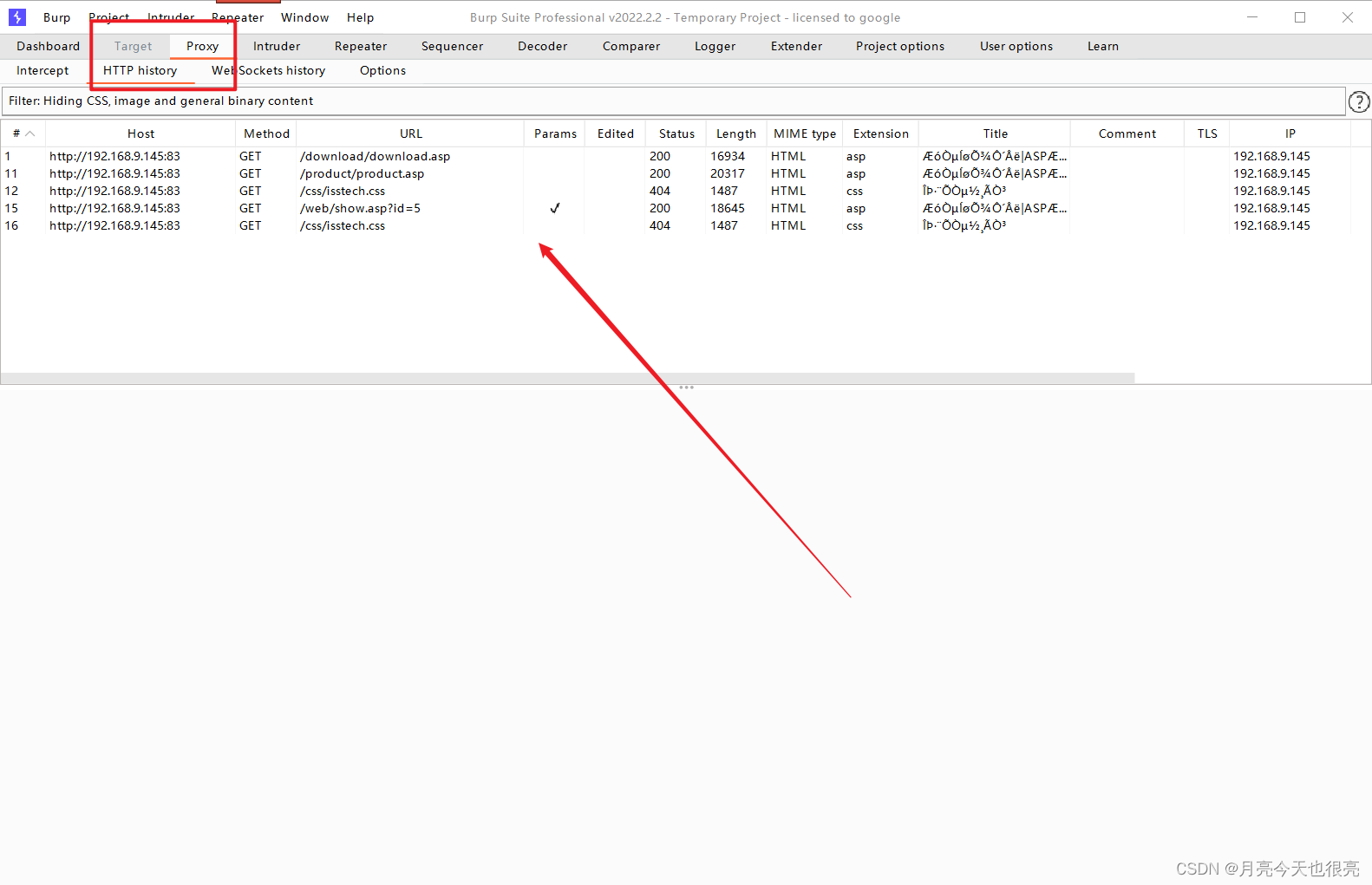

网页使用BurpSuite的代理,不需要将抓包打开。

- Burpsuite抓取到的信息。

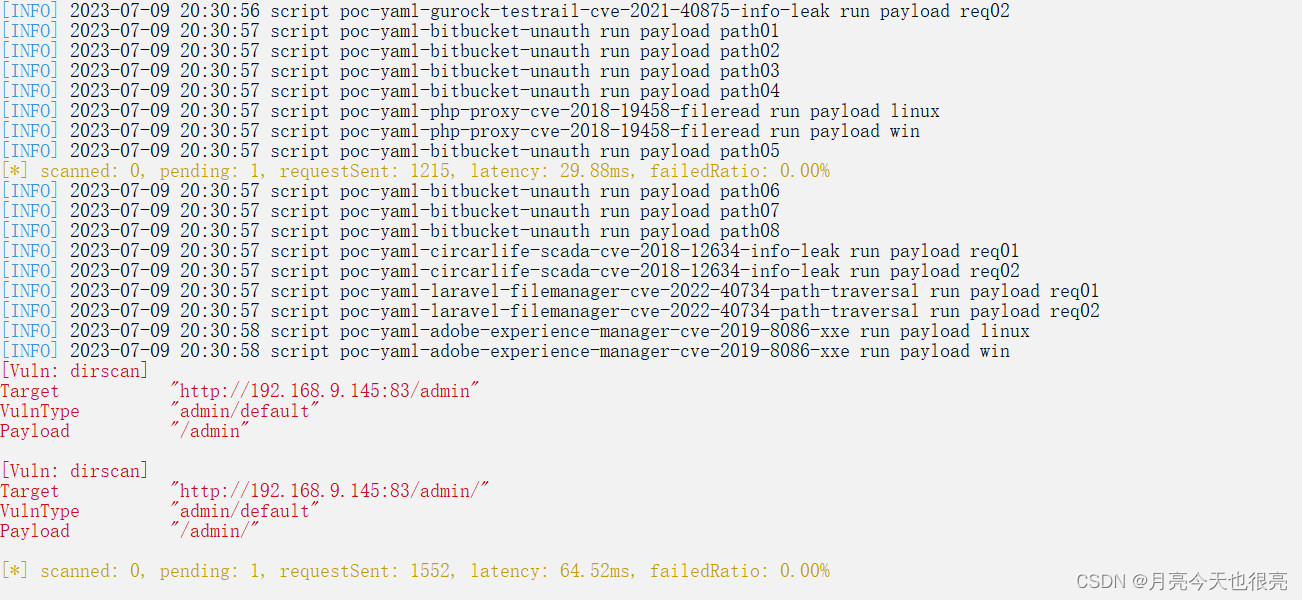

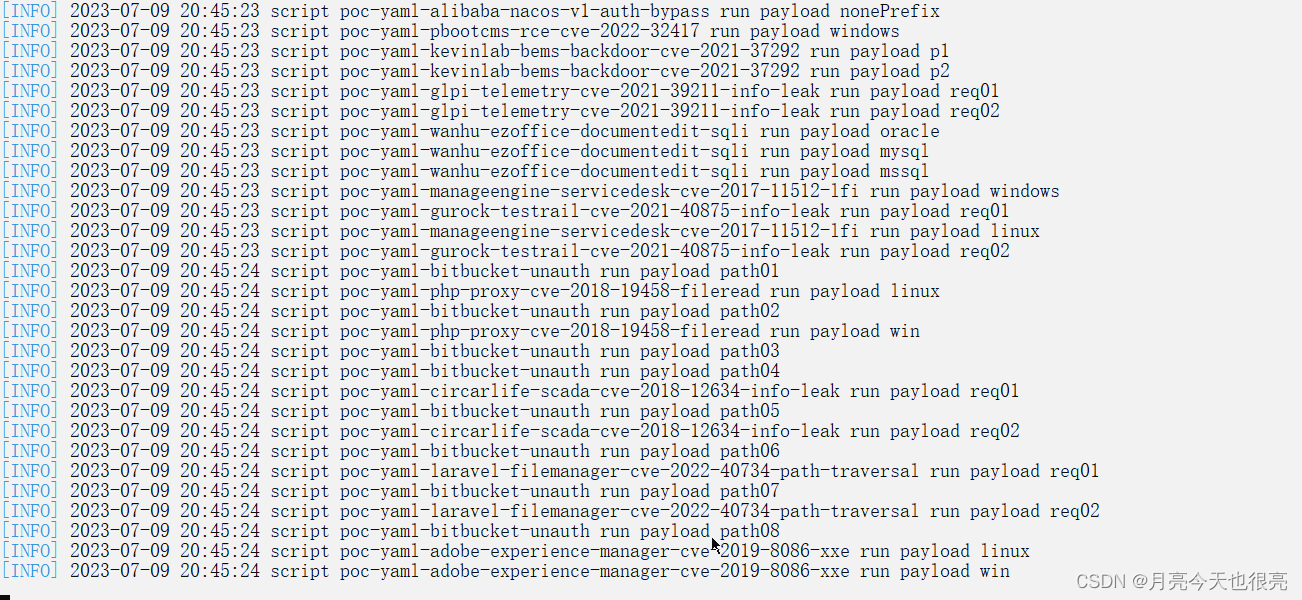

- xray监听。

- 扫描出的问题。

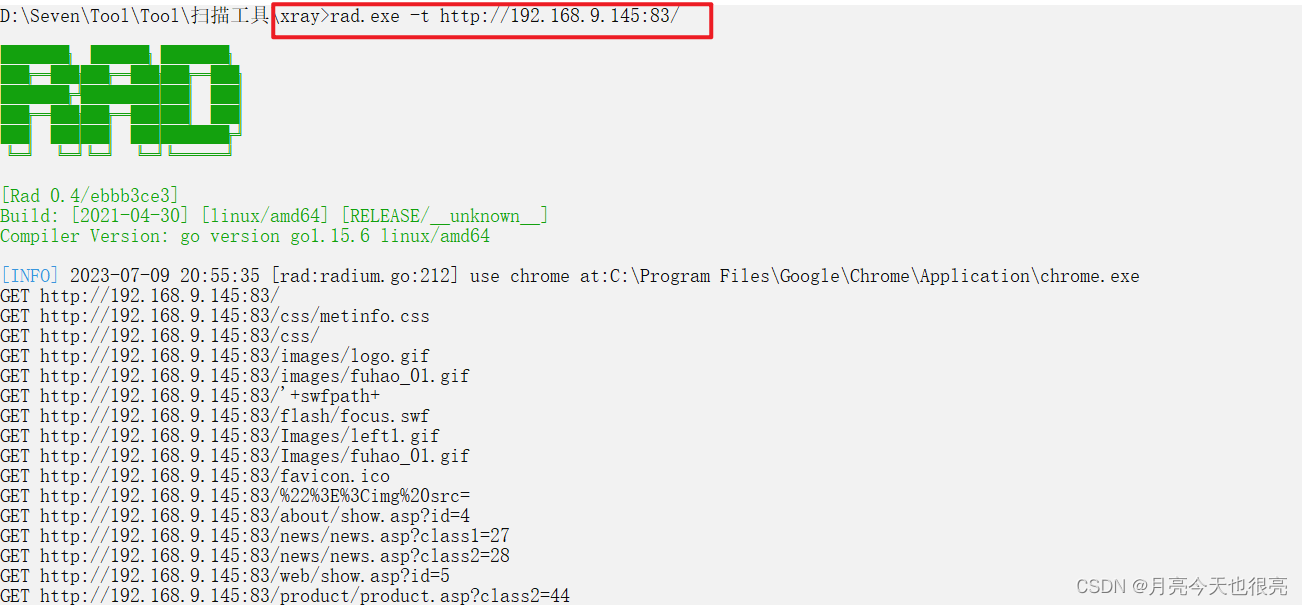

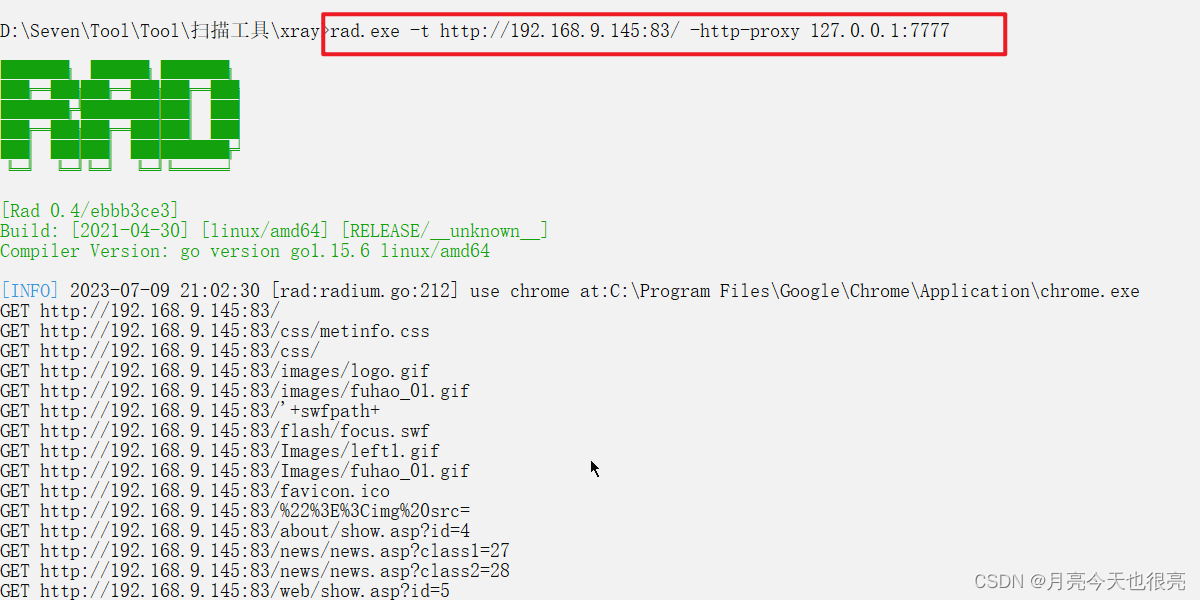

2.7、Rad联动Xray

-

下载Rad。

https://github.com/chaitin/rad/releases

-

基本使用。

rad -t https://www.hetianlab.com/

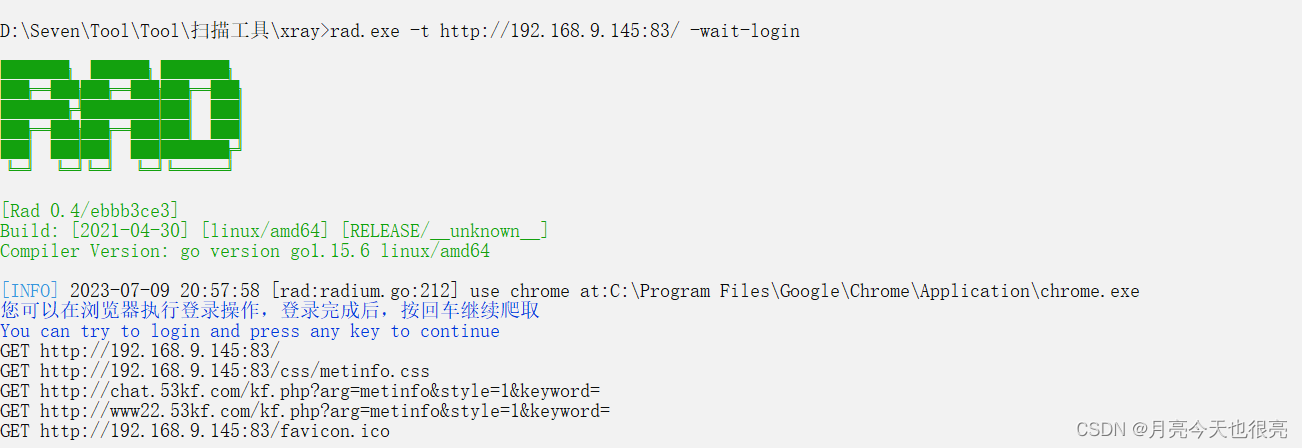

- 手动登录

rad -t https://www.hetianlab.com/ -wait-login

执行以上命令会自动禁用无头浏览模式,开启一个浏览器供手动登录。

在登录完毕后在命令行界面点击回车键继续续爬取。

弹出一个窗口,进行登录。

- 将爬取的基本结果导出为文件。

rad -t https://www.hetianlab.com/ -text-output result.txt

-

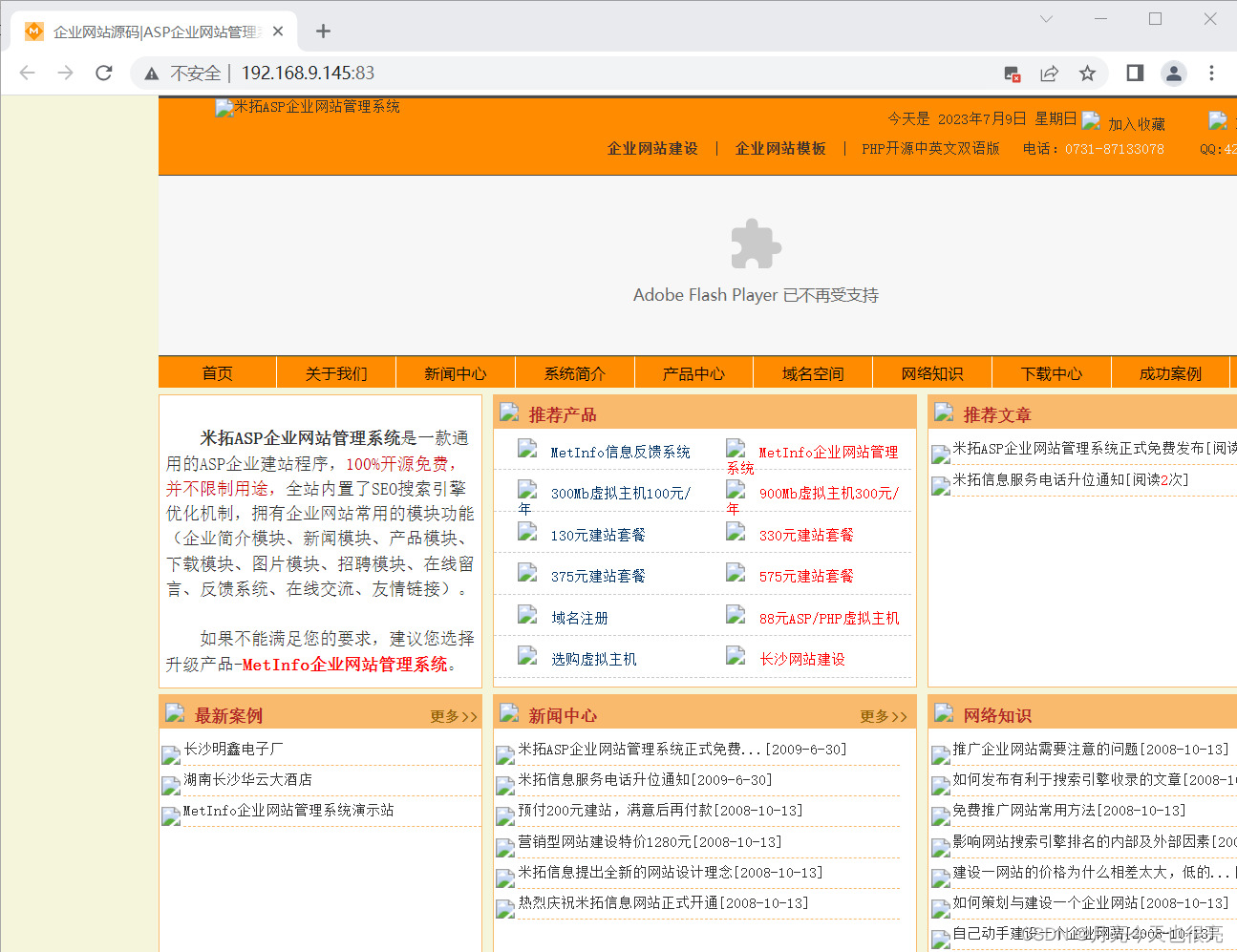

rad联用xray。

xray.exe ws --listen 127.0.0.1:7777 --ho textphp.html rad.exe -t http://120.27.61.239:8007 --http-proxy 127.0.0.1:7777

- 高级版xray融合了rad爬虫。

xray.exe ws --browser-crawler http://120.27.61.239:8007 --ho vuln.html

![[VUE学习]权限管理系统前端vue实现9-动态路由,动态标签页,动态面包屑](https://img-blog.csdnimg.cn/88feb019735b4c2cb1bac84d3c30699a.png)