建议一:黑客七个等级

黑客,对很多人来说充满诱惑力。很多人可以发现这门领域如同任何一门领域,越深入越敬畏,知识如海洋,黑客也存在一些等级,参考知道创宇 CEO ic(世界顶级黑客团队 0x557 成员)的分享如下:

Level 1 愣头青[百万人]:会使用安全工具,只能简单扫描、破译密码 Level 2 系统管理员[上万人]:善用安全工具,特别熟悉系统及网络 Level 3 大公司的开发人员或核心安全公司大牛[几千人]:对操作系统特别熟悉,开始开发代码,写自己的扫描器 Level 4 能找到并利用漏洞[几百人]:自己能找漏洞、自己找 0DAY 并且写Exp 利用漏洞的,对系统做挖掘漏洞的协议测试 Level 5 高水平[少于百人]:防御和构建系统的人 Level 6 精英级[几十人到十几人]:对操作系统的理解很深入 Level 7 大牛牛[寥寥无几]:马克·扎克伯格、艾伯特·爱因斯坦等改变世界的人

你可以看看,你现在在哪个等级?你可能会好奇我处于哪个等级,我的等级不高,在寻求突破的路上呢。不过我还修炼了另两条技能,也许可以让我有个比较有意思的突破,至于是什么,不好意思,没成功之前哪敢放肆呢。

建议二:学会观察

我常说满互联网都是宝藏,观察是第一必备技能。如果你善于观察与总结,会更快发现一些门道,这种门道会让你比别人活得轻松。

建议三:圈子

在上面的这些过程中,你一定会对一些 ID 逐渐熟悉。你想结交一些人?拿出你的实力吧,分享很重要,没人喜欢伸手党或喷子。

特别建议去理解下圈子具备所有群体的那些经典属性,推荐书籍《自私的基因》与《乌合之众》。

建议四:创造力

我以前提过要具备足够的创造力,有两点很关键,一个是「视野」,一个是「专注」。视野是横,专注是纵,这两者需要平衡,因为人的精力有限(能量守恒定律)。只要任何一个失衡,两者都不将存在。

对大多数人来说,专注是最难的,毕竟这是一个立竿见影的熵减过程,一个信息的自组织过程。严肃地说,因为你的专注,加速了宇宙灭亡。至于为什么,这里就不展开了。总之,专注确实很难,很多时候你得逼自己。

因为自私的基因,人,总是在有意识无意识地爆发自己的创造力。有的创造力可以改变世界,有的创造力可以改变家庭,有的创造力可以改变自己。这些都是创造力。你需要多大的创造力,取决于你的基因,取决于你希望自己成为怎样的人。

毕竟,能改变世界的人也就「寥寥无几」…

建议五:一些不错的资源

打开你的浏览器,搜索:

i春秋、乌云、知道创宇研发技能表v3.0、FreeBuf,够了!

如果这几个线索还不能打开你的黑客世界观,不能让你具备足够多的创造力,那你问再多也没用。我建议你真的认真去细细品味他们给出的一些知识,顺藤摸瓜,逐渐将触角伸至全球。我前面说了学会观察

超级黑客

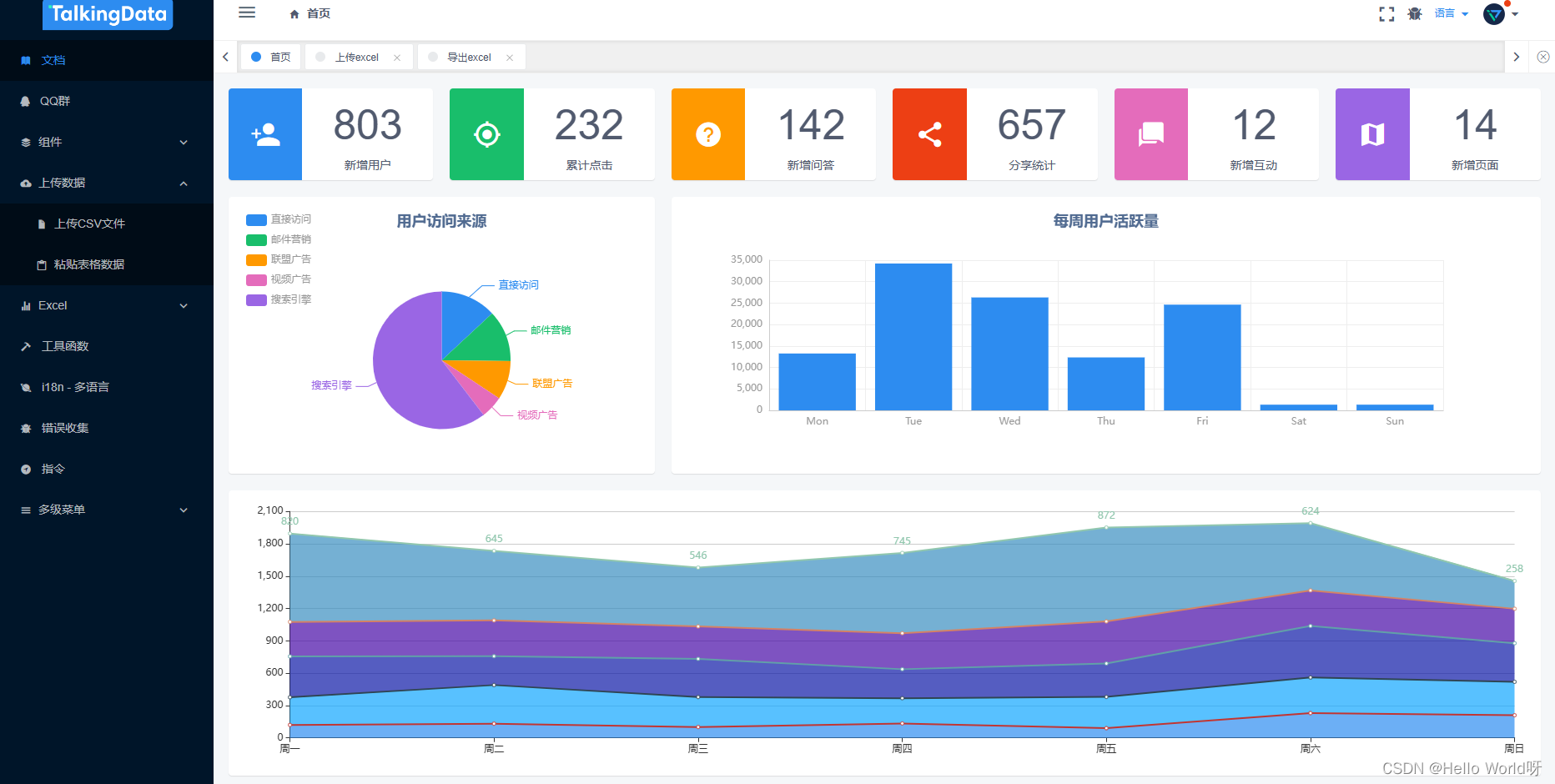

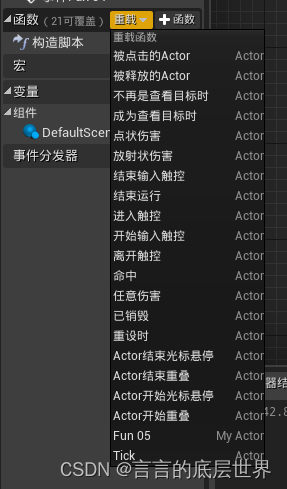

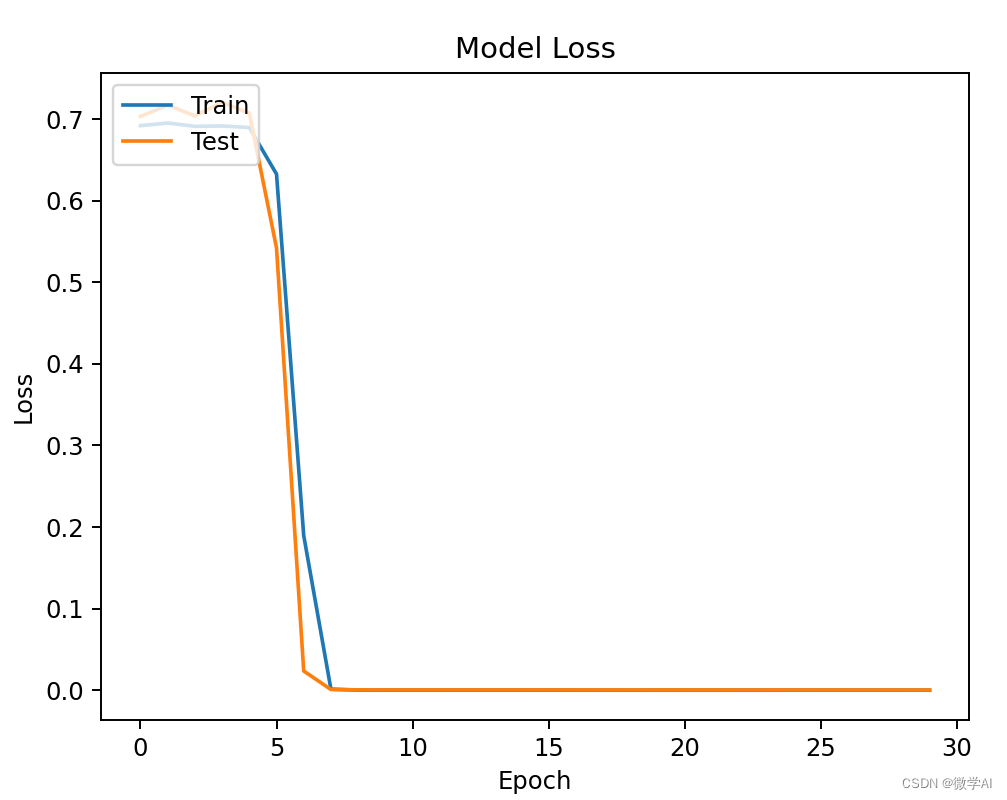

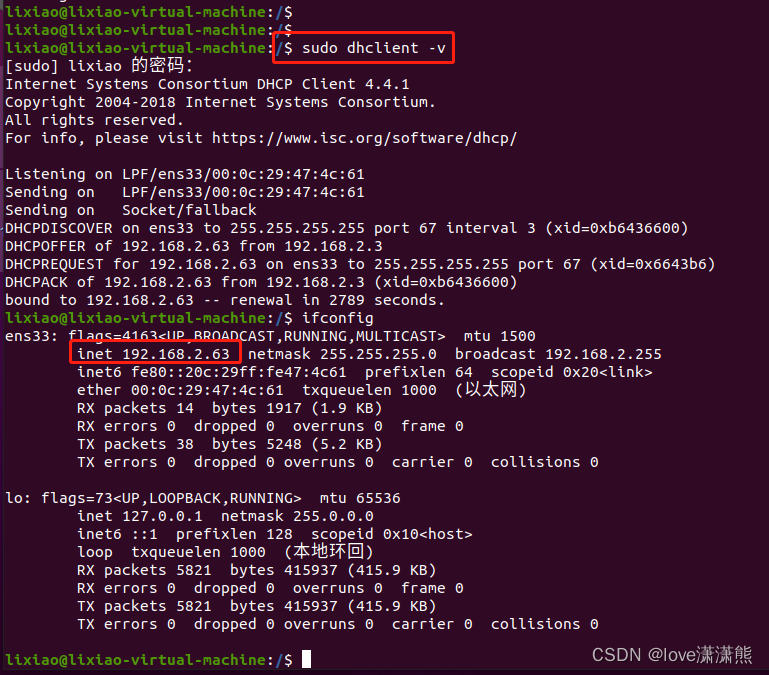

这部分内容对零基础的同学来说还比较遥远,就不展开细说了,附上学习路线。

![[点击并拖拽以移动]](https://img-blog.csdnimg.cn/91a6fe13178c46b4be432621b9665e36.png)

当然除了有配套的视频,同时也为大家整理了各种文档和书籍资料&工具,并且已经帮大家分好类

![[点击并拖拽以移动]](https://img-blog.csdnimg.cn/80dd77cdd54a4d3ca7852e1e931bdd82.png)

一些笔者自己买的、其他平台白嫖不到的视频教程。

如果你想要入坑黑客&网络安全,笔者给大家准备了一份:282G全网最全的网络安全资料包免费领取!

书单推荐:

计算机操作系统:

【1】编码:隐藏在计算机软硬件背后的语言

【2】深入理解操作系统

【3】深入理解windows操作系统

【4】Linux内核与实现

编程开发类:

【1】 windows程序设计

【2】windwos核心变成

【3】Linux程序设计

【4】unix环境高级变成

【5】IOS变成

【6】第一行代码Android

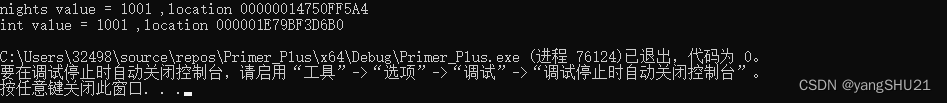

【7】C程序语言设计

【8】C primer plus

【9】C和指针

【10】C专家编程

【11】C陷阱与缺陷

【12】汇编语言(王爽)

【13】java核心技术

【14】java编程思想

【15】Python核心编程

【16】Linuxshell脚本攻略

【17】算法导论

【18】编译原理

【19】编译与反编译技术实战

【20】代码整洁之道

【21】代码大全

【22】TCP/IP详解

【23】Rootkit : 系统灰色地带的潜伏者

【24】黑客攻防技术宝典

【25】加密与解密

【26】C++ 反汇编与逆向分析技术揭秘

【27】web安全测试

【28】白帽子讲web安全

【29】精通脚本黑客

【30】web 前端黑客技术揭秘

【31】程序员的应用

【32】英语写作手册:风格的要素

常见的网络安全及论坛

- 看雪论坛

- 安全课

- 安全牛

- 安全内参

- 绿盟

- 先知社区

- XCTF联盟

结语

网络安全产业就像一个江湖,各色人等聚集。相对于欧美国家基础扎实(懂加密、会防护、能挖洞、擅工程)的众多名门正派,我国的人才更多的属于旁门左道(很多白帽子可能会不服气),因此在未来的人才培养和建设上,需要调整结构,鼓励更多的人去做“正向”的、结合“业务”与“数据”、“自动化”的“体系、建设”,才能解人才之渴,真正的为社会全面互联网化提供安全保障。

特别声明:

此教程为纯技术分享!本教程的目的决不是为那些怀有不良动机的人提供及技术支持!也不承担因为技术被滥用所产生的连带责任!本教程的目的在于最大限度地唤醒大家对网络安全的重视,并采取相应的安全措施,从而减少由网络安全而带来的经济损失。!!!