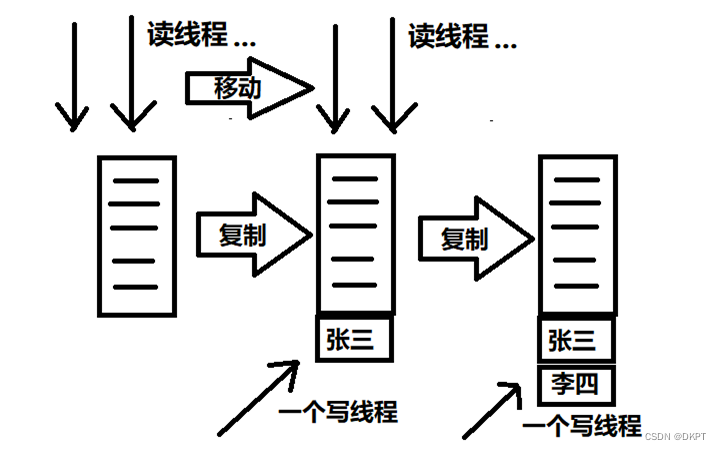

关于单点登录

单点登录的基本实现思想:

-

当客户端提交登录请求时,服务器端在验证登录成功后,将生成此用户对应的JWT数据,并响应到客户端

-

客户端在后续的访问中,将自行携带JWT数据发起请求,通常,JWT数据会放在请求头的Authorization属性中

-

在服务器端的任何服务都可以解析JWT数据,从而创建对应的Authentication对象,然后,将Authentication对象存入到SecurityContext中

目前,在之前[SpringBoot]Spring Security框架_万物更新_的博客-CSDN博客已经实现的代码有几个问题:

-

如何退出登录:客户端丢弃JWT即可

-

服务器端如何保证客户端真的丢弃了JWT?

-

-

如果第三方盗用了JWT如何处理

-

目前的代码中,将管理员的权限列表存储在JWT中,导致JWT数据太长,并且,权限数据应该视为敏感数据,不应该表现在JWT中

以上问题都可以结合Redis的应用来解决!解决方案如下:

退出登录的问题:

-

【推荐】【解决方案1】当验证登录成功后,将JWT存入到Redis中,在处理JWT数据的过滤器(

JwtAuthorizationFilter)中,首先检查Redis中的信息,如果此JWT在Redis中存在(例如白名单),则视为有效,所以,当退出登录时,只需要在Redis中将对应的JWT删除即可

-

【解决方案2】当退出登录时,将JWT存入到Redis中,在处理JWT数据的过滤器(

JwtAuthorizationFilter)中,首先检查Redis中的信息,如果此JWT在Redis中的“黑名单”中,则视为无效

盗用JWT的问题:

-

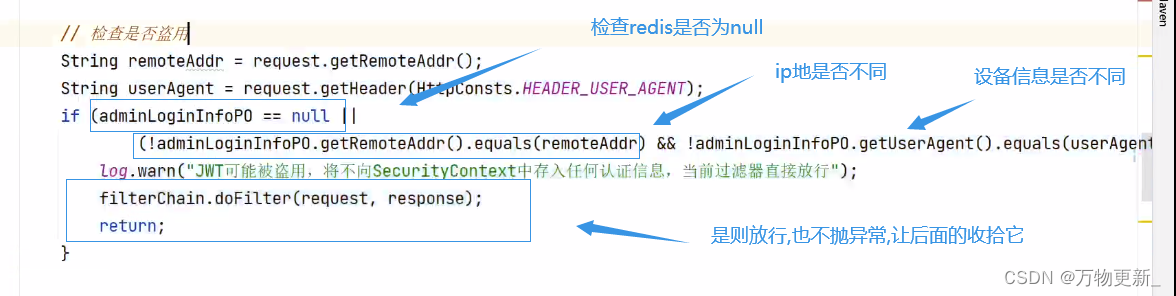

【判断标准】以“IP地址相同或设备信息相同”为真正用户的判断标准,即:如果IP地址与登录时不同,且设备信息与登录时的也不同,则视为“盗用”!

-

【实现手段】当用户提交登录请求时,就需要获取用户的IP地址与设备信息,当验证登录通过后,将此用户的JWT、IP地址、设备信息全部存入到Redis中,后续,当客户端提交请求后,在

JwtAuthorizationFilter中,根据客户端请求中携带的JWT,检查此次请求时的IP、设备信息与此前在Redis中存入的是否相同,如果两者均不同,则视为“盗用”。

携带权限列表的问题:

-

不再将权限列表保存在JWT数据中,而是存在Redis中

所以,基于以上分析,在处理单点登录时,Redis中的数据大概是:

| Key | Value |

|---|---|

| 用户1的JWT | 用户1的登录时IP地址、设备信息、权限列表 |

| 用户2的JWT | 用户2的登录时IP地址、设备信息、权限列表 |

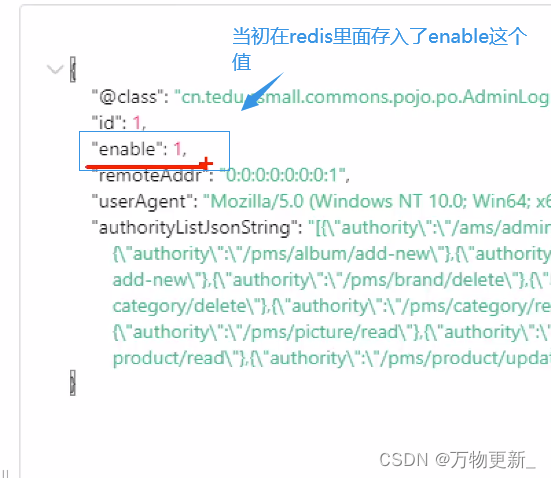

基于以上做法,还可以更加【实时的】、有效的管理用户信息,例如将用户的启用状态也存入到Redis中,每次请求时都需要检查!同时,当用户的启用状态发生变化时,更新Redis中的数据!

关于以上问题的具体解决方案:

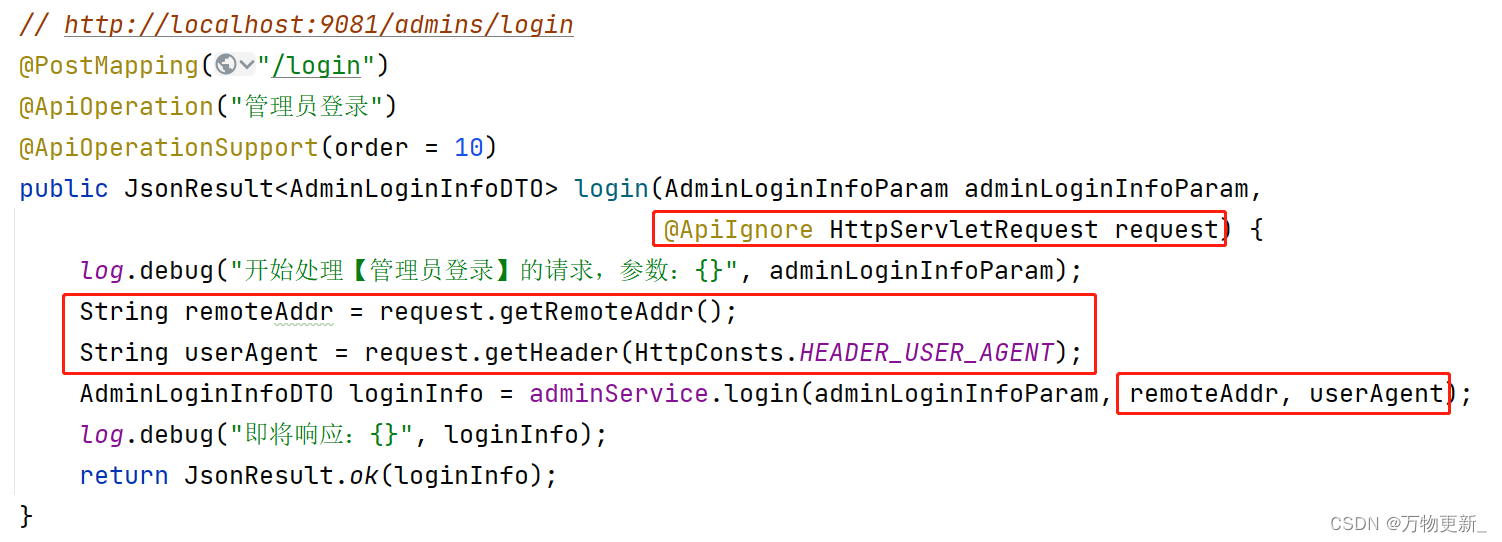

- 接收客户端的登录请求时,需要获取客户端的IP地址和设备信息(浏览器信息),例如:

AdminController.java

remoteAddr就是它的ip地址,userAgent就是浏览器的设备信息,然后传入service里面去。

- 当验证登录通过后,将JWT作为Key,把相关信息(IP地址、浏览器信息、用户的权限列表、用户的启用状态等)作为值,存入到Redis中,并且,JWT中不再包含权限列表

AdminServiceImpl.java

以上jwt调整为只存入 id和用户名。

以上往redis里面去存,专门准备了一个AdminLoginInfoPO对象:

/**

* 管理员登录信息的存储对象,主要用于写入到Redis中

*

* @author java@tedu.cn

* @version 0.0.1

*/

@Data

public class AdminLoginInfoPO implements Serializable {

/**

* 管理员ID

*/

private Long id;

/**

* 管理员的启用状态

*/

private Integer enable;

/**

* 管理员登录时的IP地址

*/

private String remoteAddr;

/**

* 管理员登录时的浏览器版本

*/

private String userAgent;

/**

* 管理员的权限列表的JSON字符串

*/

private String authorityListJsonString;

}

时长是存入redis里面的有效时长。

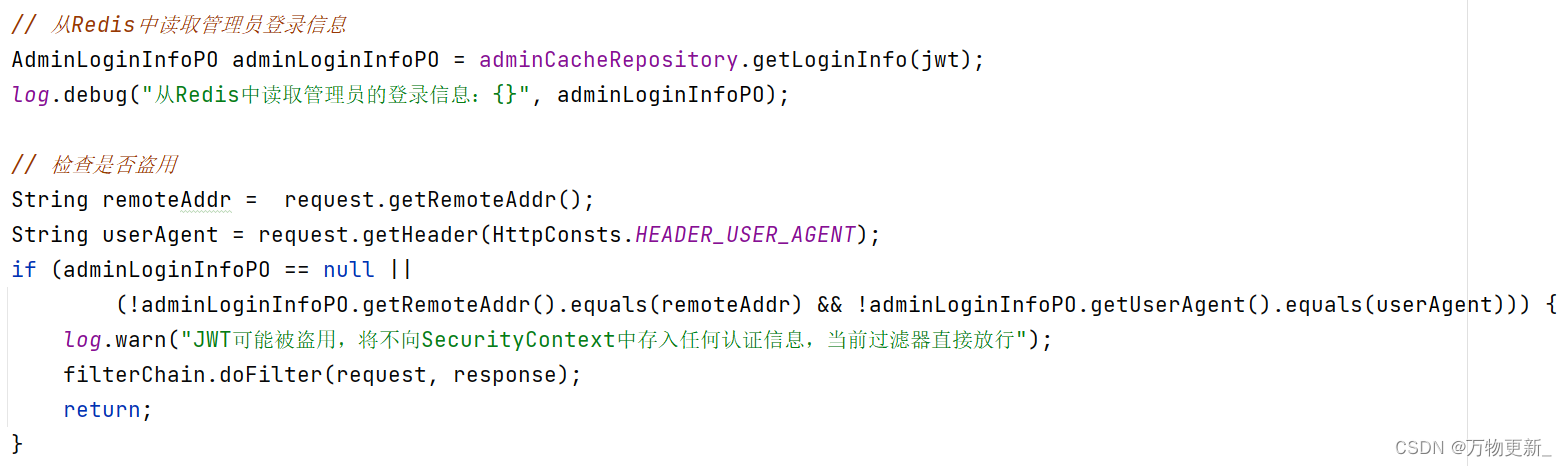

- 在

JwtAuthorizationFilter中,当接收到JWT后,基于此JWT从Redis中获取信息,如果获取不到有效信息,则此JWT视为无效的,当可以获取到相关信息时,检查此用户的状态,检查IP地址、浏览器信息,最终,生成Authentication时,权限也是来自Redis中读取到的数据:

回头其他的管理员把这个号禁用了,redis里面就因该把它改为0,所以以下对它做一个检查,如果==0就是被禁用了,从而去响应信息:

最后以前的权限信息是从解析jwt来得,调整为从redis获取对象,解析得到authorities得到权限列表,这个权限信息就用于去创建认证信息,最后放在jwt里面

- 关于退出登录:

以上通过@RequestHeader注解就得到jwt了,这个注解表示数据是来自请求头的。

以上把jwt删了,后续就是一个不认的状态了,退出登录就处理好了。

- 关于jwt过期的问题, 在上面的代码中,我们对jwt设置了过期的,如果这个jwt过期了,因该怎么办?比如用户还在逛某宝,是在没用的时候过期了去登录,是合理的,如果在逛的时候过期了需要登录,就不合理。

- 解决办法是,在解析jwt的时候是能得到剩余有效期的,以下可以看出jwt包含过期时间,所以我们可以制定一个标准,临近过期时间就给它续上。

- 解决办法是,在解析jwt的时候是能得到剩余有效期的,以下可以看出jwt包含过期时间,所以我们可以制定一个标准,临近过期时间就给它续上。