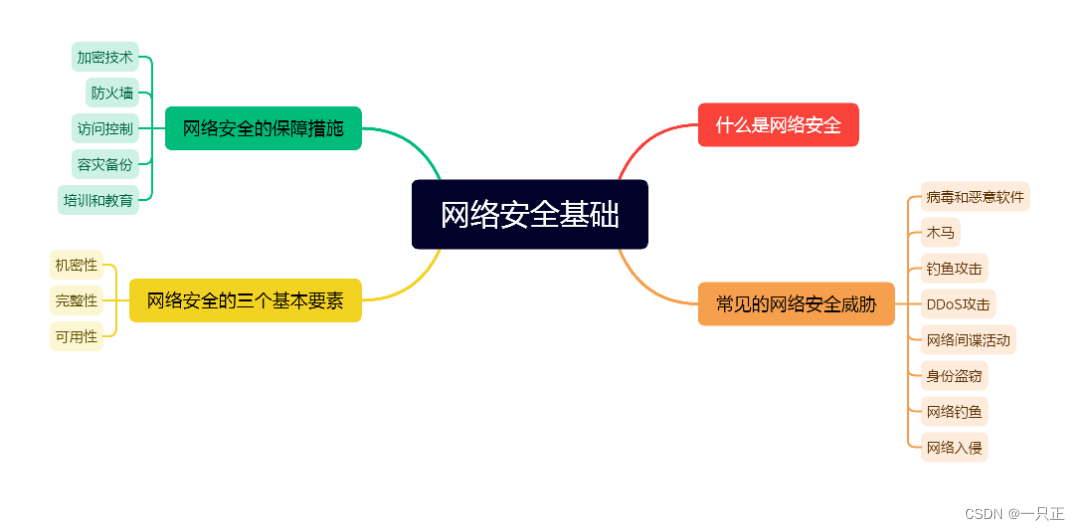

网络安全基础

什么是网络安全

网络安全是指保护计算机网络不受未经授权的攻击、损伤、窃取或破坏的一系列措施。它包括保护计算机系统、网络和数据的完整性、可用性和保密性,以及防止未经授权的访问、使用、披露、破坏、修改、记录或丢失数据。

网络安全是保护信息社会的重要基础设施,涉及到信息技术、法律、商业和社会等多个领域。网络安全的目的是确保计算机网络的信息和服务在任何情况下都能够安全、可靠和持续地运行。

常见的网络安全威胁

木马:木马程序是指一种假装是正常程序,但实际上会在用户不知情的情况下执行恶意操作的计算机程序。

钓鱼攻击:钓鱼攻击是指攻击者通过电子邮件、短信或社交媒体等方式,冒充合法的实体,诱骗用户提供个人或机密信息。

DDoS攻击:DDoS攻击是指攻击者利用多台计算机或设备同时攻击目标服务器,以使其无法正常工作,从而导致服务中断。

网络间谍活动:网络间谍活动是指攻击者通过非法手段获取机密信息,例如政府机构、军队、商业机构等的信息。

身份盗窃:身份盗窃是指攻击者盗取个人身份信息,例如姓名、地址、社会安全号码等,用于非法目的,例如银行欺诈和信用卡盗窃。

网络钓鱼:网络钓鱼是指攻击者通过伪造电子邮件、网站或社交媒体页面等方式,欺骗用户提供个人或机密信息。

网络入侵:网络入侵是指攻击者通过利用漏洞或弱点,进入受攻击系统或网络,并获取敏感信息恶意操作

网络安全的三个基本要素

网络安全的三个基本要素是:机密性、完整性和可用性。这三个要素也被称为CIA三角(CIATriangle)。

机密性:指确保计算机系统、网络和数据只能被授权用户访问,防止未经授权的访问、使用、披露或窃取数据。机密性可以通过加密技术、访问控制和身份验证等手段来实现。

完整性:指确保计算机系统、网络和数据的完整性不受未经授权的修改、删除、插入或破坏。完整性可以通过数字签名、哈希算法和访问控制等手段来实现。

可用性:指确保计算机系统、网络和数据在需要时可用,防止未经授权的拒绝服务攻击或其他形式的服务中断。可用性可以通过容错设计、备份和恢复策略、负载均衡策略等手段来实现。这三个要素相互依存,缺少其中任何一个都会对网络安全造成威胁。

网络安全的保障措施

网络安全的保障措施包括但不限于以下几种:

加密技术:通过加密技术,可以将机密信息转换为密文,防止未经授权的访问、窃取或修改。常见的加密技术包括对称加密、非对称加密和哈希算法等。

防火墙:防火墙是一种网络安全设备,可以监控和控制网络流量,防止未经授权的访问、攻击和数据泄露。

访问控制:访问控制是指根据用户身份、角色和权限,对计算机系统、网络和数据进行限制性访问。访问控制可以通过身份验证、授权和审计等手段来实现。

安全软件:安全软件可以帮助用户检测和清除计算机系统中的病毒、恶意软件和木马程序等恶意代码。

容灾备份:容灾备份是指在出现灾难性事件或系统故障时,可以快速恢复计算机系统、网络和数据的能力。容灾备份可以通过数据备份、镜像和灾难恢复计划等手段来实现。

培训和教育:培训和教育是提高用户网络安全意识的重要手段。通过培训和教育,可以提高用户对网络安全威胁的认知和理解,增强用户的网络安全意识和防范能力。