注意:本文由GPT4与Claude联合生成。

按语:ChatGPT在计算机领域的翻译质量还是欠缺一些,翻译出来的中文有的不够自然,经常完全按照英文的表达方式来,导致中文特别长,很绕。GPT4的翻译效果相对ChatGPT效果要好,会长句变短句,表达顺序更符合中文逻辑,更自然。因此,本文主要用GPT4翻译,Claude对所有议题摘要进行长文总结。

总结

热门研究方向:

1.机密计算。许多文章关注如何在不泄密的情况下有效地计算敏感数据,例如多方计算和 homomorphic encryption。

2.区块链安全。 有多篇文章研究如何提高区块链(如比特币)的安全性和性能,例如自适应安全性证明、更高并发和更快的交易。

3.机器学习隐私。 许多文章关注如何在保护数据隐私的同时利用机器学习分析数据,例如通过差分私有化。

冷门研究方向:

1.蓝牙安全性。只有一篇文章研究蓝牙安全性。

2.远程医学设备安全。只有少数几篇文章研究医疗和生物技术领域的安全性。

3.可信执行环境(TEE)。尽管 TEE 具有很大潜力,但似乎相对较少研究。

研究方向建议:

1、量子安全。量子计算机提升后,现有密码学可能面临破解的威胁。

2、物联网安全。随着 IoT 设备的日益增长,需要开发新的解决方案来保护它们。

3、人工智能安全。AI 模型的学习过程及其在生产环境中的使用应当更加安全和私密。

总的来说,隐私保护和安全计算技术仍将是网络安全研究的主要方向。同时,面对量子计算的挑战,研究人员需要探索更安全的算法和协议。

1、"Is your explanation stable?": A Robustness Evaluation Framework for Feature Attribution

神经网络已经变得越来越受欢迎。然而,理解它们的决策过程却变得非常复杂。解释模型行为的一个重要方法是特征归因,即将其决策归因于关键特征。尽管已经提出了许多算法,但大多数算法旨在提高模型的忠实度(fidelity)。然而,现实环境中存在许多随机噪声,这可能导致类似图像的特征归因映射受到极大的干扰。更严重的是,最近的研究表明,解释算法容易受到对抗性攻击,为恶意干扰的输入生成相同的解释。所有这些都使得解释在现实场景中难以信任,尤其是在安全关键的应用中。为了弥补这一差距,我们提出了用于特征归因的中值检验(MeTFA),以在理论保证的基础上量化不确定性并提高解释算法的稳定性。MeTFA是方法不可知的,即它可以应用于任何特征归因方法。MeTFA具有以下两个功能:(1)检查一个特征是否显著重要或不重要,并生成MeTFA-显著映射以可视化结果;(2)计算特征归因分数的置信区间,并生成MeTFA-平滑映射以提高解释的稳定性。大量实验证明,MeTFA改善了解释的视觉质量,显著降低了不稳定性,同时保持了原始方法的忠实度。为了定量评估MeTFA的忠实度和稳定性,我们进一步提出了几个稳健忠实度指标,这些指标可以在不同噪声设置下评估解释的忠实度。实验结果表明,MeTFA-平滑解释可以显著提高稳健忠实度。此外,我们使用两个典型应用来展示MeTFA在应用中的潜力。首先,在应用于SOTA解释方法以定位语义分割模型的上下文偏差时,MeTFA-显著解释使用远小于原始区域的区域来保持99%以上的忠实度。其次,当使用不同的解释导向攻击进行测试时,MeTFA可以帮助防御原始和自适应的针对解释的对抗性攻击。

论文链接:https://doi.org/10.1145/3548606.3559392

2、A Run a Day Won't Keep the Hacker Away: Inference Attacks on Endpoint Privacy Zones in Fitness Tracking Social Networks

健身追踪社交网络,如 Strava,允许用户记录运动活动并公开分享。分享鼓励了人际互动,但也带来了风险,因为活动的开始或结束可能无意中泄露了隐私敏感位置,如家庭或工作场所。为了降低这种风险,网络引入了端点隐私区域(EPZs),隐藏了受保护位置周围的轨迹部分。在本文中,我们展示了主要服务的 EPZ 实现仍然容易受到推断攻击,这大大降低了 EPZ 提供的有效匿名性,甚至泄露了受保护的位置。我们的攻击利用活动元数据中泄露的距离信息,街道网格数据以及进入 EPZ 的入口点位置。这产生了一个受限制的搜索空间,在这个空间中我们使用回归分析来预测受保护的位置。我们对 140 万 Strava 活动的评估表明,我们的攻击可以找到多达 85% 的 EPZ 的受保护位置。较大的 EPZ 减少了我们的攻击性能,而地理上分散的活动在稀疏的街道网格中产生了更好的性能。我们提出了六种对策,然而,这些对策具有可用性权衡,并负责任地将我们的发现和对策披露给了主要网络。

论文链接:https://doi.org/10.1145/3548606.3560616

3、A Scalable and Dynamic ACL System for In-Network Defense

网络内/交换机内访问控制列表(ACL)是现代网络的关键安全组成部分。在高速网络中,ACL 规则通常放置在交换机的三元内容可寻址内存(TCAM)中,以实现及时的 ACL 匹配操作和管理(例如插入和删除)。然而,由于 AI 强化自主防御的需求增加,这种防御在线检测并阻止攻击,无可避免地导致了更细粒度的 ACL 规则,基于 TCAM 的 ACL 系统正面临可扩展性问题。现有解决方案通过将部分 ACL 匹配卸载到更大的静态随机访问存储器(SRAM)或定制硬件来减少 TCAM 使用。然而,当前基于 SRAM 的解决方案引入了高管理成本,尤其是高规则部署延迟,这延迟了对时间敏感的防御行动。此外,定制硬件方法也存在自身的可扩展性问题。为了支持大规模的自主防御,在本文中,我们提出了一种名为 PortCatcher 的交换机内 ACL 系统,它打破了可扩展性与规则管理延迟之间的权衡。从系统方面,我们将四层端口匹配从 TCAM 中剥离,以提高其内存效率。从算法方面,我们引入了一种新颖的端口(范围)规则表示概念,称为线性范围映射(LRM),它允许在基于 SRAM 的哈希表中进行端口(范围)匹配。LRM 不仅保证了快速且可扩展的端口匹配,还保证了低延迟的 ACL 管理,以实现及时的防御。通过实际 ACL 数据集,我们展示了 PortCatcher 与现有技术相比,节省了 74%-90% 的 TCAM 空间,同时在 SRAM 上增加了较小的开销(每个 ACL 规则 0.49 个 SRAM 条目)。此外,我们在可编程交换机上部署 PortCatcher,证明 PortCatcher 可以在线速率下提供 5 元组规则匹配,其中端口规则完全在 SRAM 中匹配。通过一个使用案例研究,即自主攻击缓解,我们表明 PortCatcher 具有可以忽略不计的规则管理延迟,以阻止攻击流(即 94.42% 的规则在 10 毫秒内部署)。

论文链接:https://doi.org/10.1145/3548606.3560606

4、A Symbolic Analysis of Privacy for TLS 1.3 with Encrypted Client Hello

TLS 1.3,传输层安全协议(TLS)的最新版本,提供了经过多种形式模型全面分析的强大认证和保密保证。然而,尽管TLS 1.3的握手元数据加密使用颇具争议,但其隐私保证仍然较弱且难以理解。例如,该协议会向网络攻击者泄露目标服务器的身份,从而允许对TLS连接进行被动监视和主动审查。为了填补这一空白,IETF TLS工作组正在制定一种名为Encrypted Client Hello(ECH,以前称为ESNI)的新隐私扩展,但是缺乏正式的隐私模型使得验证该扩展是否有效变得困难。实际上,已发现ECH的几个早期草案容易受到主动网络攻击。在本文中,我们提出了针对TLS 1.3握手的隐私属性的第一个机械化正式分析。我们使用符号协议分析器ProVerif研究了TLS 1.3的所有标准模式,包括有和没有ECH的模式。我们讨论了在本研究过程中发现的针对ECH的攻击,并展示了它们在最新版本中是如何考虑的。我们的分析有助于指导ECH的标准化过程,并为TLS实现者提供具体的隐私建议。我们还贡献了迄今为止最全面的TLS 1.3模型,协议设计者可以用它来尝试为协议添加新的扩展。我们的隐私证明是使用自动验证工具尝试的最大规模之一,可能对协议分析师有一般性的兴趣。

论文链接:https://doi.org/10.1145/3548606.3559360

5、A Wolf in Sheep's Clothing: Spreading Deadly Pathogens Under the Disguise of Popular Music

负压隔离病房(NPR)是生物实验室或传染病控制医院中生物安全级别(BSLs)的基本要求,以防止致命病原体从设施泄漏。NPR通过在内部保持负压以相对于外部参考空间隔离微生物。如今,楼宇管理系统(BMSs)利用差压传感器(DPSs)来控制和监测NPR中的负压。本文展示了一种通过在共振频率欺骗DPS的非侵入式和隐蔽攻击NPR的方法。我们的贡献有:(1)我们证明了NPR中使用的DPSs通常具有可听范围内的共振频率。(2)我们利用这一发现设计恶意音乐,使DPSs产生共振,从而导致DPS正常压力读数的过冲。(3)我们展示了如何利用DPSs中的共振欺骗BMSs,使NPR将其负压变为正压,可能导致NPR中致命微生物的泄漏。我们对5个不同制造商的8个DPS进行实验,考虑采样管长度,找到了6个DPS的共振。当采样管不存在时,我们可以在约7厘米的距离处实现负压变化2.5 Pa,对于1米采样管长度,我们可以在约2.5厘米的距离处实现负压变化2.5 Pa。我们还引入了间隔时间变化方法,以对负压进行敌对控制,并表明伪造压力可以在12 - 33 Pa之间变化。我们的攻击还能同时攻击多个NPR。此外,我们在一个遵循FDA审批和CDC指南的匿名生物研究设施的实际NPR中演示了我们的攻击。我们还提供了防止此类攻击的对策。

论文链接:https://doi.org/10.1145/3548606.3560643

6、AI/ML for Network Security: The Emperor has no Clothes

近年来,一些研究工作提出了基于机器学习(ML)的解决方案,可以检测网络流量中的复杂模式,以解决广泛的网络安全问题。然而,由于缺乏对这些黑盒模型决策过程的了解,网络运营商不愿信任并将它们部署到生产环境中。这种不愿的一个关键原因是这些模型容易出现欠规范化问题,这里定义为未能以足够详细的方式指定模型。这个问题并非网络安全领域所独有,在现实世界环境中部署时,ML模型可能表现出意想不到的糟糕行为,这促使人们对开发可解释的ML解决方案(例如决策树)产生了越来越大的兴趣,以向人类“解释”黑盒模型如何做出决策。然而,合成这样既具有高保真度又易于理解的可解释模型(即人类能够理解的大小)是具有挑战性的。在本文中,我们关注于合成高保真度和低复杂度的决策树,以帮助网络运营商判断他们的ML模型是否存在欠规范化问题。为此,我们提出了Trustee,一个将现有ML模型和训练数据集作为输入,并生成高保真度、易于解释的决策树以及相关信任报告作为输出的框架。利用已发布的、完全可复制的ML模型,我们展示了实践者如何使用Trustee来识别模型欠规范化的三个常见实例,即快捷学习的证据、伪相关的存在以及对分布外样本的脆弱性。

论文链接:https://doi.org/10.1145/3548606.3560609

7、ATTRITION: Attacking Static Hardware Trojan Detection Techniques Using Reinforcement Learning

隐秘的硬件木马(HT)在集成电路的制造过程中插入,可绕过关键基础设施的安全。尽管研究人员已经提出了许多检测HT的技术,但仍存在几个关键限制,包括:(i) HT检测的成功率低,(ii) 算法复杂度高,以及 (iii) 大量的测试模式。此外,正如我们在这项工作中所展示的,先前(包括最先进的)检测技术的最相关缺陷源于不正确的评估方法,即它们假设敌手是随机插入HT的。这种不恰当的对抗性假设使得检测技术能够声称具有高HT检测精度,从而导致了一种“虚假的安全感”。据我们所知,尽管在检测制造过程中插入的HT方面已经有超过十年的研究,但到目前为止,还没有协同努力对HT检测技术进行系统评估。

在本文中,我们扮演一个现实的敌手角色,通过开发一个自动化、可扩展和实用的攻击框架ATTRITION,使用强化学习(RL)质疑HT检测技术的有效性。ATTRITION规避了两类HT检测技术中的八种检测技术(发表在顶级安全会议上,学术界引用广泛等),展示了其不可知行为。与最先进的逻辑测试和侧信道技术相比,ATTRITION实现了47倍和211倍的平均攻击成功率。为了展示ATTRITION规避检测技术的能力,我们评估了从广泛使用的学术套件(ISCAS-85、ISCAS-89)到更大的设计,如开源MIPS和mor1kx处理器,以及AES和GPS模块的不同设计。此外,我们通过两个案例研究(权限升级和杀手开关)展示了ATTRITION生成的HT对mor1kx处理器的影响。我们希望我们的工作,以及我们发布的HT基准和模型,能促进更好的HT检测技术的发展。

论文链接:https://doi.org/10.1145/3548606.3560690

8、Acquirer: A Hybrid Approach to Detecting Algorithmic Complexity Vulnerabilities

算法复杂性(AC)拒绝服务攻击已经存在超过二十年的时间。攻击者精心设计特定的输入向量,触发服务器端运行代码的最坏情况逻辑,从而导致资源消耗增加和性能下降。为了应对这一威胁,研究者们开发了几种漏洞检测工具以帮助开发者预防这类攻击。然而,这些现有的先进工具要么专注于某一特定类型的漏洞,要么受到状态爆炸问题的困扰。它们要么检测范围有限,要么无法高效运行。本文旨在开发一种全自动化方法,以有效且高效地检测AC漏洞。我们介绍了Acquirer的设计与实现,它用于检测Java程序中的AC漏洞。Acquirer首先在目标程序中静态定位可能存在的漏洞结构,然后进行高效的选择性路径探索,以动态验证具有显著计算成本差异的两个不同执行路径的存在。它检测到的漏洞结构还可以帮助开发者分析和修复相应的漏洞。我们使用了两个广泛使用的基准数据集对Acquirer进行评估,并将其与四个先进工具进行比较。在评估中,Acquirer检测到了22个已知的AC漏洞,性能明显优于所有现有工具的总和。此外,它还在流行的实际应用程序中发现了11个之前未知的AC漏洞。我们的评估结果表明,Acquirer在自动检测AC漏洞方面具有很高的有效性和效率。

论文链接:https://doi.org/10.1145/3548606.3559337

9、Adversarial Correctness and Privacy for Probabilistic Data Structures

我们研究了处理近似成员查询(AMQ)的概率数据结构(PDS)的安全性;著名的AMQ-PDS示例包括布隆过滤器和布谷鸟过滤器。AMQ-PDS越来越多地被部署在对手可以从精心选择输入中获益的环境中,例如增加AMQ-PDS的误报率。它们还被用于输入敏感且需要在面对可以通过API访问AMQ-PDS的对手或通过危害运行AMQ-PDS的系统了解其内部状态的对手时保持私密的场景。我们开发了基于模拟的安全性定义,以描述AMQ-PDS的正确性和隐私性。我们的定义通用且适用于广泛的对抗性设置。我们使用这些定义来分析布隆过滤器和仅插入型布谷鸟过滤器的行为。我们表明,通过在构建过程中用带键值的伪随机函数替换或组合哈希函数,这些AMQ-PDS可以被证明可以得到保护。我们还研究了提供安全的Bloom和仅插入型布谷鸟过滤器实例对存储大小和计算的实际影响。

论文链接:https://doi.org/10.1145/3548606.3560621

10、Am I Private and If So, how Many?: Communicating Privacy Guarantees of Differential Privacy with Risk Communication Formats

每天,我们都需要多次决定是否以及允许收集多少个人数据。这个决定并非琐碎,因为收集数据有很多合法且重要的目的,例如,分析流动数据以改善城市交通和运输。然而,收集到的数据往往可能揭示个体的敏感信息。例如,最近访问的位置可能会揭示关于政治或宗教观念甚至个人健康的信息。隐私保护技术,如差分隐私(DP),可以用来保护个人隐私,并提供关于最大隐私风险的数学上的保证。然而,只有当个人理解所提供的隐私保证时,他们才能支持明智的隐私决策。本文提出了一种新颖的方法,用于传达隐私保证,以支持个人在分享数据时做出隐私决策。为此,我们采用了医学领域的风险沟通格式,并结合DP的隐私保证模型,创建定量的隐私风险通知。我们进行了一项涉及343名参与者的众包研究,以评估我们的通知传达隐私风险信息的效果,以及参与者对自己理解隐私风险的信心。我们的研究结果表明,这些新通知与目前使用的定性通知在传达客观信息方面同样有效,但让个人在理解方面的信心降低。我们还发现,我们的几个通知以及目前使用的定性通知对数值能力较低的个体存在不利因素:这些个体相较于他们实际了解的相关隐私风险,表现出过于自信,因此不太可能在做出明智决策之前寻求所需的额外信息。这一有前景的研究结果为未来多个研究方向提供了可能性,例如,添加视觉辅助或根据个体特征定制隐私风险沟通。

论文链接:https://doi.org/10.1145/3548606.3560693

11、An Extensive Study of Residential Proxies in China

我们进行了第一次对中国住宅代理(RESIPs)的深入特征分析,在先前的研究中很少有研究。我们的研究得益于一个基于语义的分类器,可以自动捕获RESIP服务。除了分类器,还发现了一些新技术,可以在不与RESIP服务交互并通过RESIP服务中继流量的情况下捕获RESIPs,这可以显著降低成本,从而允许持续监测RESIPs。我们的RESIP服务分类器在10倍交叉验证中取得了良好的性能,召回率为99.7%,精确度为97.6%。应用分类器已经识别出399个RESIP服务,与之前所有研究中收集到的38个RESIP服务相比,这是一个更大的数据集。我们捕捉RESIP的努力导致了收集到9,077,278个RESIP IP(其中51.36%位于中国),其中96.70%未包含在公共可用的RESIP数据集中。对RESIPs及其服务的广泛测量揭示了一系列有趣的发现以及一些安全隐患。特别是,2021年,位于中国的80.05%的RESIP IP至少产生了一次恶意流量,总共产生了5200万次恶意流量。此外,在559个敏感组织(包括政府机构、教育机构和企业)的公司网络中还观察到了RESIPs。此外,3,232,698个中国RESIP IP至少开放了一个TCP/UDP端口,以接受中继请求,这给RESIPs的本地网络带来了不容忽视的安全风险。另外,91%的中国RESIP IP的寿命少于10天,而大多数中国RESIP服务在时间跨度上表现出日活跃RESIP的波峰波谷模式。

论文链接:https://doi.org/10.1145/3548606.3559377

12、AntMan: Interactive Zero-Knowledge Proofs with Sublinear Communication

最近关于交互式零知识(ZK)协议的研究提供了一种具有高效率和可扩展性的新范式。然而,这些协议在通信开销方面存在较大问题,通常与电路规模成线性关系。在本文中,我们提出了两种新的ZK协议,其通信开销与电路规模成亚线性关系,在保持类似计算效率的同时。 (1) 我们设计了一种ZK协议,可以在O(B + |C|)域元素(免费加法门)的通信中证明任意电路C的B次执行,而最佳的先前工作需要O(B|C|)域元素的通信。我们的协议利用了一种名为信息论多项式认证码的新工具,这可能具有独立的研究价值。 (2) 我们开发了这种协议的优化实现,显示出很高的实用性。例如,在B=2048,|C|=221,带宽为50 Mbps且线程数为16的情况下,基于向量忽略线性评估(VOLE)的最先进ZK协议QuickSilver,每秒只能证明0.71百万乘法门(mgps),并且每个门发送一个域元素;而在相同的硬件配置下,我们的协议可以证明15.74 mgps(改进了22倍)且每个门发送0.0061个域元素(改进了164倍)。 (3) 基于上述想法,我们构建了一种ZK协议,可以在O(|C|3/4)的通信中证明任意电路C的单次执行。这是基于VOLE的ZK家族中第一个具有亚线性通信的任意电路ZK协议。

论文链接:https://doi.org/10.1145/3548606.3560667

13、Are Attribute Inference Attacks Just Imputation?

模型可能会暴露其训练数据中的敏感信息。在属性推断攻击中,攻击者对一些训练记录有部分了解,并可以访问基于这些记录训练的模型,从而推断这些记录中敏感特征的未知值。我们研究了一种称为敏感值推断的属性推断的细粒度变体,其中攻击者的目标是从候选集中高度自信地识别出具有特定敏感值的未知属性的某些记录。我们明确地比较了属性推断与数据插补,后者在各种关于训练数据的假设下捕获了训练分布统计数据,以及攻击者可以获得的训练数据。我们的主要结论是:(1)先前的属性推断方法并未揭示模型中关于训练数据的更多信息,这些信息可以通过无需访问训练模型但具有与训练属性推断攻击所需相同的基本分布知识的攻击者推断出来;(2)黑盒属性推断攻击很少学到无法在没有模型的情况下学到的东西;但(3)白盒攻击(我们在论文中介绍和评估),可以可靠地识别出具有敏感值属性的一些记录,而在没有访问模型的情况下不会预测这些记录。此外,我们表明,诸如差分隐私训练和从训练中删除易受攻击记录等建议的防御措施,并未减轻这种隐私风险。我们的实验代码可在 https://github.com/bargavj/EvaluatingDPML 获取。

论文链接:https://doi.org/10.1145/3548606.3560663

14、Auditing Membership Leakages of Multi-Exit Networks

依赖于一个事实,即并非所有输入都需要相同的计算成本来产生可靠的预测,多出口网络作为提高部署效率的重要方法正逐渐受到关注。多出口网络为主干模型赋予了早期退出的能力,允许在模型的中间层进行预测,从而节省计算时间和能源。然而,目前多出口网络的各种设计仅考虑在资源使用效率和预测准确性之间取得最佳平衡,尚未探讨由此产生的隐私风险。这促使我们需要全面调查多出口网络中的隐私风险。在本文中,我们首次从成员泄露的角度分析了多出口网络的隐私问题。具体来说,我们首先利用现有的攻击方法来量化多出口网络在成员泄露方面的脆弱性。我们的实验结果表明,多出口网络在成员泄露方面的脆弱性较低,附加在主干模型上的退出(数量和深度)与攻击性能高度相关。此外,我们提出了一种混合攻击,利用出口信息来提高现有攻击的性能。我们评估了在三种不同对手设置下,由我们的混合攻击引起的成员泄露威胁,并最终得到一个无模型和无数据的敌手。这些结果清楚地表明,我们的混合攻击具有非常广泛的适用性,因此相应的风险比现有的成员推断攻击所显示的更为严重。我们进一步提出了一种专门针对多出口网络的防御机制 TimeGuard,并证明 TimeGuard 完全可以缓解新提出的攻击。

论文链接:https://doi.org/10.1145/3548606.3559359

15、Automatic Detection of Fake Key Attacks in Secure Messaging

流行的即时通讯应用程序,如 WhatsApp 和 Signal,为数十亿用户提供端到端加密。这些应用程序通常依赖于一个集中的、特定于应用程序的服务器来分发公钥和在用户之间传递加密消息。因此,它们可以防止被动攻击,但容易受到一些主动攻击。恶意的或被黑客攻击的服务器可以向用户分发伪造的密钥,以执行中间人攻击或冒充攻击。尽管典型的安全通讯应用程序为用户提供了一种手动检测这些攻击的方法,但这给用户带来了负担,研究表明,在实践中这种方法的效果不佳。本文提出了 KTACA,一种对用户无感知且易于部署的全自动密钥验证方法。我们通过设计两种自动密钥验证方法来推动 KTACA 的发展。一种方法使用客户端审计(KTCA),另一种方法使用匿名密钥监控(AKM)。这两种方法的安全性均相对较差,从而引出了 KTACA,将这两种方法结合起来,提供了两全其美的解决方案。我们对每种防御进行了安全性分析,确定了它们可以自动检测哪些攻击。我们实施了主动攻击,以证明这些攻击是可能的;我们还创建了所有防御的原型实现,以衡量它们的性能并确认它们的可行性。最后,我们讨论了每种防御的优缺点,它们对客户端和服务提供商的负担,以及部署方面的注意事项。

论文链接:https://doi.org/10.1145/3548606.3560588

16、Automatic Detection of Speculative Execution Combinations

现代处理器采用不同的推测机制来对不同类型的指令进行推测。攻击者可以同时利用这些机制来触发投机访问数据的泄漏。因此,对这种投机泄漏进行合理推理需要考虑所有潜在的推测机制。不幸的是,现有的形式化模型仅支持对固定的、硬编码的推测机制进行推理,无法简单地扩展到新的机制。在本文中,我们开发了一个关于组合投机语义的推理框架,该框架捕获了由于不同机制而产生的投机,并将其作为 Spectector 验证工具的一部分实现。我们实现了用于推测存储和返回指令的新颖语义,并将其与用于推测分支指令的语义相结合。我们的框架产生了用于推测这些指令任意组合的投机语义,这些语义是安全的,即我们免费获得了这些安全保证。我们在 Spectector 中实现的新颖语义使我们能够验证容易受到 Spectre v1、Spectre v4 和 Spectre v5 漏洞攻击的程序,以及仅对其组合容易受到攻击的新代码片段。

论文链接:https://doi.org/10.1145/3548606.3560555

17、Batching, Aggregation, and Zero-Knowledge Proofs in Bilinear Accumulators

累加器是一种加密原语,允许证明者简洁地承诺一组值,同时能够提供(非)成员资格的证明。批量证明是一种累加器证明,可用于同时证明多个值的(非)成员资格。在这项工作中,我们在双线性配对(BP)设置中提出了一个具有恒定证明大小和恒定验证的零知识批量证明。我们的方案比基于RSA设置的最先进的SNARK零知识批量证明快16倍至42倍。此外,我们提出了一种协议,允许证明者在BP设置中将多个单独的非成员资格证明聚合为一个恒定大小的批量证明。我们的聚合构造满足一个强大的正确性定义 - 其中累加器值可以任意选择。

我们评估了我们的技术,并与基于RSA的替代方案进行了系统比较。我们的评估结果展示了几种明显更适用的BP累加器的场景,并可作为在两种类型的累加器之间选择的指导。

论文链接:https://doi.org/10.1145/3548606.3560676

19、Blacktooth: Breaking through the Defense of Bluetooth in Silence

蓝牙是一种广泛应用于数十亿个人计算、物联网、外设和可穿戴设备的短距离无线通信技术。蓝牙设备通过一个经过配对过程建立的安全通信通道,交换命令和数据,如键盘/鼠标输入、音频和文件。由于这些命令和数据的敏感性,已经开发并采用了诸如加密、认证和授权等安全机制。然而,漏洞仍然不断被发现。

在现有文献中,针对蓝牙连接建立阶段的成功攻击报道较少。许多攻击只是假设连接已经建立,或者使用一个被攻陷的代理,例如恶意应用程序或粗心的用户,来初始化连接。我们认为这种假设是强烈的并且不切实际的。秘密建立的连接是针对蓝牙设备的任何实际攻击的关键起点。在本文中,我们证明蓝牙规范中存在一系列漏洞,这些漏洞将使攻击者能够冒充蓝牙设备并与受害设备成功建立连接。整个过程不需要设备所有者/用户的任何参与,也不需要受害设备上的任何恶意应用程序。攻击者可以通过切换蓝牙配置文件进一步升级权限,以从受害设备中检索敏感信息并注入任意命令。我们将这种新攻击命名为 Blacktooth 攻击。为了证明 Blacktooth 攻击的有效性和实用性,我们针对 21 个不同的蓝牙设备进行评估,这些设备来自不同的制造商和操作系统,并涵盖了所有主要的蓝牙版本。我们证明了新提出的攻击在所有受害设备上都是成功的。

论文链接:https://doi.org/10.1145/3548606.3560668

20、Blazing Fast PSI from Improved OKVS and Subfield VOLE

我们提出了新的半诚实和恶意安全的私有集合交集(PSI)协议,其在通信和运行时间方面均优于以往的所有工作。对于 n = 2^20 的半诚实协议,我们的运行时间可以在 0.37 秒内完成,相较于之前最佳的 2 秒(Kolesnikov 等人,CCS 2016)。使用 4 个线程,这个时间可以进一步缩短到 0.16 秒。同样,我们的协议发送 187n 比特,相较于下一个最通信高效协议的 426n 比特(Rindal 等人,Eurocrypt 2021)。此外,我们将新技术应用于 Rindal 等人的电路 PSI 协议,并发现运行时间提高了 6 倍。这些性能结果是通过两种改进获得的。

第一种改进是对 Rindal 等人的协议进行优化,以利用子域向量无知线性评估。这种优化使我们的构造成为第一个实现通信复杂度为 O(n lambda + n log n) 的协议,其中 lambda 是统计安全参数。特别是,我们的协议通信开销不会随着计算安全参数乘以 n 的增加而增加。

我们的第二个改进是针对我们的协议所依赖的 OKVS 数据结构。具体来说,我们的构造在计算和通信效率方面相较于之前的工作(Garimella 等人,Crypto 2021)都有所改进。这些改进源于对数据结构的算法更改以及获取其失败概率的渐进和紧密具体界限的新技术。

论文链接:https://doi.org/10.1145/3548606.3560658

21、Bolt-Dumbo Transformer: Asynchronous Consensus As Fast As the Pipelined BFT

随着实现(许可)区块链服务的需求迫切增加,部署BFT共识(例如,原子广播)在互联网上的需求也随之增加。在良好的网络条件下,确定性同步协议可以简单且快速,但在同步假设失败时容易受到拒绝服务(或甚至安全漏洞)的影响。相反,异步协议对抗敌对网络具有较强的鲁棒性,但由于固有的随机性使用,它们在很大程度上变得更复杂且速度更慢。面对这些问题,乐观异步原子广播(Kursawe-Shoup,2002;Ramasamy-Cachin,2005)被提出以提高慢速异步共识的正常情况性能。如果网络状况保持良好,它们会运行一个确定性快速通道,并在快速通道失败时通过速度同步机制(类似于具有异步安全性的视图更改)回退到完全异步协议。不幸的是,现有的速度同步直接使用了异步多值验证拜占庭协议(MVBA)的繁重工具。当这种回退在波动的广域网环境中频繁发生时,增加快速通道的好处可能会被消除。我们提出了Bolt-Dumbo Transformer(BDT),这是一个实用的乐观异步原子广播通用框架。在BDT的核心,我们提出了一种新的快速通道抽象,它简单且快速,同时为诚实方准备应对由恶意领导者或糟糕网络引起的潜在快速通道故障。这使得可以进行高效的速度同步以处理回退。得出的设计将繁琐的MVBA减少为仅概念上最简单的二进制协议的变体。除了详细的安全性分析外,我们还提供了框架的具体实例并对其进行了实现。大量实验表明,BDT可以在实践中实现确定性协议(例如,HotStuff的2链版本)的低延迟和最先进的异步协议的鲁棒性。

论文链接:https://doi.org/10.1145/3548606.3559346

22、Bullshark: DAG BFT Protocols Made Practical

我们提出了Bullshark,这是第一个基于有向无环图(DAG)的异步拜占庭原子广播协议,针对常见的同步场景进行了优化。与之前的基于DAG的BFT协议[19, 25]一样,Bullshark在构建DAG的基础上不需要额外的通信来达成共识。也就是说,各方可以通过解释DAG边缘的本地视图来对DAG的顶点进行完全排序。与其他异步基于DAG的协议不同,Bullshark提供了一条实用的低延迟快速通道,该通道利用同步周期,减少了复杂的视图更改和视图同步机制的需求。在保持其前身DAG-Rider[25]的所有期望特性的同时,Bullshark实现了这一点。具体来说,它具有最佳的摊销通信复杂性,提供公平性和异步活跃性,并且即使在量子敌手的情况下也可以保证安全性。为了展示我们方法的实用性和简单性,我们还引入了一种独立的部分同步版本的Bullshark,并将其与现有技术进行评估。实施的协议非常简单(在现有基于DAG的mempool实现之上只有200行代码)。它具有很高的效率,例如,在50个参与方的部署中实现了每秒125,000笔交易,延迟仅为2秒。在相同的设置中,由于优化了异步性,现有技术需要支付高达50%的延迟增加。

论文链接:https://doi.org/10.1145/3548606.3559361

23、C2C: Fine-grained Configuration-driven System Call Filtering

配置选项允许用户根据所需求定制应用程序功能。虽然禁用功能对应的代码从未执行过,但它仍然存在于进程内存中,并构成应用程序攻击面的一部分,例如,它可以被重复使用来构建漏洞利用代码。因此,根据给定配置自动减少禁用应用程序功能的攻击面是一种理想的深度防御能力。然而,现代软件设计的复杂性和流行编程语言的复杂性给自动推导配置选项与其相应应用程序代码之间的映射带来了重大挑战。在本文中,我们提出了配置到代码(C2C),一种通用的配置驱动攻击面减少技术,它使用静态代码分析和插装自动将配置选项映射到应用程序代码。C2C通过修剪控制流图中依赖于配置的条件分支,实现了细粒度操作,从而可以精确识别给定配置选项在基本块级别的代码。在运行时,C2C通过过滤掉仅被禁用特性所需的任何系统调用来减少应用程序的攻击面。使用流行应用程序,我们展示了如何在不需要时自动禁用安全关键的系统调用(如execve),从而限制攻击者的漏洞利用能力。系统调用过滤还减少了底层Linux内核暴露的攻击面,与之前的软件特化技术相比,中和了32个额外的CVE(总共88个)。

论文链接:https://doi.org/10.1145/3548606.3559366

24、CANflict: Exploiting Peripheral Conflicts for Data-Link Layer Attacks on Automotive Networks

当前在汽车领域的研究已经证明了从安全角度看控制器局域网(CAN)协议存在的局限性。应用层攻击,涉及创建恶意数据包,从远程实施是可行的,但可以被现代入侵检测系统(IDS)轻松检测到。另一方面,更近期的链路层攻击更隐蔽且可能更具破坏性,但需要物理访问总线。在本文中,我们提出了CANflict,一种仅通过软件实现的方法,允许从未经修改的微控制器可靠地操纵CAN总线上的数据链路层,克服了现有技术的局限性。我们证明了可以从远程受损的ECU部署隐蔽的CAN链路层攻击,针对同一CAN网络上的另一个ECU。为此,我们利用微控制器外设之间的引脚冲突来制作多功能帧,从而允许攻击者在位级别控制CAN流量并绕过协议规则。我们通过实验证明了我们的方法在高、中、低端微控制器上的有效性,并通过发布一个可扩展的工具,为未来的研究提供基础,该工具可用于在不同平台上实现我们的方法,并在数据链路层构建CAN对策。

论文链接:https://doi.org/10.1145/3548606.3560618

25、CETIS: Retrofitting Intel CET for Generic and Efficient Intra-process Memory Isolation

英特尔控制流强制技术(CET)是最近的英特尔处理器中提供的一种新硬件特性。它为软件提供粗粒度的控制流完整性,以抵御内存破坏攻击。在本文中,我们对CET进行改进,特别是用于实现阴影堆栈的CET的写保护阴影页,以开发一种通用且高效的进程内存隔离机制,称为CETIS。为了提供用户友好的接口,我们开发了一个CETIS框架,它为隔离的内存区域提供内存文件抽象,并提供一组API来访问这些区域。CETIS还配备了一个编译器辅助工具链,用户可以轻松构建安全应用。通过使用CETIS保护CPI、CFIXX和JIT编译器,我们证明了CETIS的实用性,并且评估结果表明,CETIS的性能优于现有的进程内存隔离机制,如MPK。

论文链接:https://doi.org/10.1145/3548606.3559344

26、CINI MINIS: Domain Isolation for Fault and Combined Security

观察和操纵物理特性是针对密码学设备的众所周知的强大威胁。尽管针对被动侧信道和主动故障注入攻击的对策各自都很清楚,但是组合攻击,即故障注入和侧信道分析的结合,仍然是一个大多数未被探索的领域。自然地,随着对手的复杂性增加,分析和安全构造的复杂性也会增加,使得组合情景特别具有挑战性。为了应对复杂性,侧信道社区已经在构建保持安全性的小型构建模块方面取得了共识,即使在组合时也能保持安全性。在这方面,探测隔离非干扰(PINI)是一种广泛应用于侧信道攻击时安全组合的概念,因其高效和优雅。在这项工作中,我们将PINI背后的核心思想转移到故障和组合安全的背景下,并从中构建出第一个在组合对手面前平凡可组合的小部件。

论文链接:https://doi.org/10.1145/3548606.3560614

27、Cache Refinement Type for Side-Channel Detection of Cryptographic Software

缓存侧信道攻击对软件安全和隐私,尤其是密码系统,构成严重威胁。在本文中,我们提出了CaType,一种基于精化类型的新颖工具,用于检测密码软件中的缓存侧信道。与以往的工作相比,CaType具有以下优点:(1)CaType首次使用精化类型分析x86汇编代码中的缓存侧信道。它揭示了几个显著且有效的精化类型增强功能,包括位级粒度跟踪、区分变量的不同效果、精确类型推断和高可扩展性。 (2)CaType是首个考虑基于盲化的防御的密码库静态分析器。(3)从实现的角度来看,CaType使用潜在易受攻击的控制流分支的缓存布局,而不是缓存状态来抑制误报。我们评估了CaType在识别现实世界密码软件中的侧信道漏洞的能力,包括OpenSSL和Libgcrypt中的RSA、ElGamal和(EC)DSA。CaType捕获了所有已知缺陷,检测到以前未知的漏洞,并揭示了以前工具的一些误报。在性能方面,与分析相同库的CacheD和CacheS相比,CaType分别快16倍和131倍。这些评估结果证实了CaType在识别侧信道缺陷方面具有出色的准确性、效率和可扩展性。

论文链接:https://doi.org/10.1145/3548606.3560672

28、Cart-ology: Intercepting Targeted Advertising via Ad Network Identity Entanglement

针对性广告是广告生态系统中普遍存在的一种做法,用户身份的复杂表示对于定向至关重要。广告网络有动机将短暂的cookies跨设备与持久的可靠标识符(如电子邮件地址)关联起来,以便建立全面的跨设备用户画像。第三方广告网络通常与用户没有直接关系,必须依赖商家网站等外部方提供持久身份信息,从而引入了复杂的信任关系。我们发现攻击者可以利用这些信任关系迷惑广告网络,将攻击者的浏览器与受害者的身份关联起来,进而对广告网络进行“伪装”。我们提出了一种名为广告身份纠缠的漏洞,仅通过知道受害者的电子邮件地址,不需要访问受害者、广告网络或网站,就可以从远程向广告网络提取特定用户的浏览行为。这种新的跨设备追踪基本漏洞允许攻击者向第三方广告网络传递错误的身份信息,使网络将攻击者与受害者混淆。一旦纠缠,攻击者将在整个广告网络中收到为受害者准备的广告。我们发现,身份纠缠是一个严重的用户隐私漏洞,攻击者可以了解受害者的详细浏览活动,如零售网站、产品,甚至受害者与之互动的特定公寓或酒店。这种漏洞也具有双向性,攻击者可以让特定的广告显示给受害者,从而引入尴尬攻击和勒索的可能性。我们已经披露了这个漏洞;Criteo,其中一个最大的第三方广告网络,承认了这种攻击。

论文链接:https://doi.org/10.1145/3548606.3560641

30、Cerberus: A Formal Approach to Secure and Efficient Enclave Memory Sharing

硬件信任执行环境(enclave)依赖于不相交的内存模型,将每个物理地址映射到信任执行环境以实现强内存隔离。然而,这严重限制了信任执行环境程序的性能和可编程性。虽然一些先前的工作提出了信任执行环境内存共享,但它们没有提供正式的模型或验证其设计。本文提出了Cerberus,一种用于安全高效信任执行环境内存共享的正式方法。为了减轻正式验证的负担,我们比较了不同的共享模型,并选择了一个简单但功能强大的共享模型。基于共享模型,Cerberus扩展了一个信任执行环境平台,使得信任执行环境内存可以通过附加操作在多个信任执行环境之间变得不可变且可共享。我们使用增量验证,从一个名为Trusted Abstract Platform(TAP)的现有正式模型开始。使用我们扩展的TAP模型,我们正式验证Cerberus在允许内存共享的情况下不会破坏或削弱信任执行环境的安全保障。更具体地说,我们在我们的正式模型上证明了安全远程执行(SRE)属性。最后,本文通过在现有的信任执行环境平台RISC-V Keystone中实现Cerberus,展示了其可行性。

论文链接:https://doi.org/10.1145/3548606.3560595

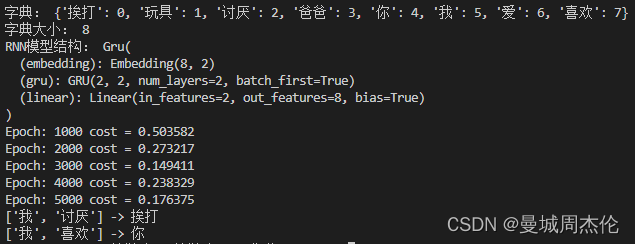

31、Cerberus: Exploring Federated Prediction of Security Events

现代对抗网络攻击的防御手段越来越依赖于主动方法,例如,根据过去的事件来预测对手的下一步行动。构建准确的预测模型需要很多组织的知识;然而,这涉及到披露敏感信息,如网络结构、安全态势和政策,这往往是不可取的或甚至不可能的。在本文中,我们探讨了使用联邦学习(FL)来预测未来安全事件的可行性。为此,我们引入了Cerberus系统,该系统为参与组织提供了循环神经网络(RNN)模型的协作训练。直观地说,FL可能在非私有方法(在中央服务器上汇集训练数据)和仅训练本地模型的低效用替代方案之间提供了一种折中。我们在一个主要安全公司的入侵防御产品数据集上实例化Cerberus,并从效用、鲁棒性和隐私方面对其进行评估,以及参与者如何为系统做出贡献并从中受益。总的来说,我们的工作揭示了在这个任务中使用FL的积极方面和挑战,并为部署联邦方法进行预测安全铺平了道路。

论文链接:https://doi.org/10.1145/3548606.3560580

32、Cerberus: Query-driven Scalable Vulnerability Detection in OAuth Service Provider Implementations

OAuth协议已被广泛采用,以简化第三方应用程序的用户身份验证和服务授权。然而,很少有努力投入到自动检查服务提供商广泛使用的库的安全性。在本文中,我们将OAuth规范和安全最佳实践进行形式化,并设计了一种自动静态分析器Cerberus,用于发现逻辑缺陷并识别OAuth服务提供商库实现中的漏洞。为了高效地检测服务提供商实现的大型代码库中的安全违规行为,Cerberus采用了一种基于查询的算法,以回答有关OAuth规范的查询。我们通过在数百万下载量的流行OAuth库数据集上评估Cerberus来证明其有效性。在这些备受关注的库中,Cerberus从十类逻辑缺陷中发现了47个漏洞,其中24个以前未知。我们得到了八个库开发者的认可,并获得了三个已接受的CVE。

论文链接:https://doi.org/10.1145/3548606.3559381

33、Chaghri - A FHE-friendly Block Cipher

最近,在安全计算协议的实际应用方面取得的进展也引起了人们对其中的对称密钥原语的关注。传统密码在某些性能指标方面已经变得非常高效,而先进的密码学协议则需要关注不同的领域。所谓的算术复杂性是通过协议实现的电路中非线性操作的数量和布局来观察的。在这个指标方面进行优化的对称密钥算法被称为代数密码。以往针对零知识证明(ZK)和安全多方计算(MPC)协议的研究在实验室和实际应用中都大大提高了这些应用的性能。有趣的是,尽管代数密码对于注重隐私的云计算具有明显的好处,但针对全同态加密(FHE)的代数密码并没有引起类似的关注。在本文中,我们提出了一种名为Chaghri的FHE友好型分组密码,它能在类似BGV方案中实现高效的转码。一个完整的Chaghri电路仅需使用16次乘法、48次Frobenius自同构和32次旋转操作,所有操作均以深度为32的电路方式排列。我们的HElib实现在相同设置下实现了每比特0.28秒的吞吐量,比AES快63%。

论文链接:https://doi.org/10.1145/3548606.3559364

34、Characterizing and Detecting Non-Consensual Photo Sharing on Social Networks

在社交平台上,拍照和分享已成为日常活动。然而,在社交互动的娱乐背后,我们也在经历巨大的视觉侵犯和照片滥用问题。特别是,用户可能会在不知情的情况下被拍摄并在线曝光,这被称为非共识性分享问题。不幸的是,由于用户对自己的处境毫不知情,可能会被偷偷拍摄,因此这个问题无法通过主动访问控制或专门的旁观者检测来解决。我们提出了 Videre,代表那些在不知情的情况下被拍摄的人的隐私,在这样的照片公之于众之前,自动识别并警告他们。为此,我们首先通过深入的用户研究详细阐述了非共识性拍摄照片中遇到的主要特征。然后,我们为这个背景建立了一个数据集,并基于多深度特征融合构建了一个主动检测器作为分类器。为了减轻逐个识别不知情者的负担,我们进一步设计了一种基于签名的本地预授权过滤器,这也可以隐含地避免分类错误。我们在各种现场环境中实施并测试 Videre,以展示其有效性和性能。

论文链接:https://doi.org/10.1145/3548606.3560571

35、Clues in Tweets: Twitter-Guided Discovery and Analysis of SMS Spam

由于在商业和服务交付领域通过移动设备发挥着关键作用,短信(Short Message Service, SMS)长期以来一直被用于发送垃圾信息,这可能是由于A2P批量短信服务的兴起,使得垃圾短信的数量仍在不断上升。控制短信垃圾信息的努力受到了关于非法活动的最新信息匮乏的影响。在我们的研究中,我们提出了一种新颖的解决方案,从Twitter上大规模收集最近的短信垃圾信息,因为用户会自愿报道他们收到的垃圾短信。为此,我们设计并实现了SpamHunter,这是一个自动化流程,用于发现报告短信垃圾信息的推文,并从附加的屏幕截图中提取信息内容。利用SpamHunter,我们从Twitter上收集了一份包含21,918条短信垃圾信息的数据集,涵盖了75种语言,跨越了四年时间。据我们所知,这是迄今为止公开的最大的短信垃圾信息数据集。更重要的是,SpamHunter使我们能够持续监控新出现的短信垃圾信息,有助于减轻短信垃圾信息的努力。我们还进行了一项深入的测量研究,揭示了垃圾邮件发送者策略、基础设施和垃圾邮件活动的新趋势。我们还利用我们的垃圾短信数据评估了短信生态系统所采取的反垃圾措施的稳健性,包括反垃圾服务、批量短信服务和文本消息应用程序。我们的评估显示,这种保护无法有效处理那些垃圾信息样本:要么引入大量的误报,要么遗漏大量新报告的垃圾信息。

论文链接:https://doi.org/10.1145/3548606.3559351

36、Collect Responsibly But Deliver Arbitrarily?: A Study on Cross-User Privacy Leakage in Mobile Apps

近年来,现代移动应用呈现出一个有趣的趋势,即越来越多地作为用户对用户的平台,使得应用用户可以自由、方便地连接。在这些平台上,丰富多样的数据经常在用户之间传递,这为用户带来了极大的便利和丰富的服务,但同时也引入了隐私安全问题。尽管以前的研究主要研究了移动应用中非法个人数据收集问题,但很少关注这种新兴用户对用户平台功能的安全性,因此在这方面的隐私风险理解相当有限。在本文中,我们关注用户对用户平台功能的安全性,并揭示了由跨用户个人数据过度传递(简称XPO)带来的尚未充分研究但关键的隐私风险。本文首次揭示了这种XPO风险的实际情况,以及其普遍性和严重性评估。为此,我们设计了一种名为XPOChecker的全新自动化风险检测框架,该框架利用机器学习和程序分析的优势,广泛且精确地识别用户对用户连接过程中的潜在隐私风险,并判断传递的数据是否合法。通过将XPOChecker应用于13,820个实际热门Android应用,我们发现XPO在实践中非常普遍,受影响的应用有1,902个(占13.76%)。除了暴露各种私人用户数据导致严重且广泛的隐私侵犯外,我们还证明了XPO漏洞可以使隐私保护机制失效,泄露商业秘密,甚至还原受害者的敏感会员资格,可能对个人安全造成威胁。此外,我们还首次证实了iOS应用中存在XPO风险。最后,为了帮助理解和预防XPO,我们已负责任地启动了两个通知活动,以告知受影响应用的开发者,并总结了开发者反馈中的五个基本教训。我们希望我们的工作可以弥补对XPO理解的不足,帮助开发者避免XPO,并激发进一步的研究。

论文链接:https://doi.org/10.1145/3548606.3559371

37、Constant Latency in Sleepy Consensus

动态参与支持是比特币最长链协议及其变体的重要特性。但是,这些协议因为基本权衡而受到较长的延迟。具体来说,延迟至少取决于以下两个因素:1)协议所需的安全级别,以及2)网络的实际参与水平。另一方面,经典的BFT协议可以实现恒定延迟,但在动态参与下无法取得进展。在这项工作中,我们提出了一种同时支持动态参与并实现恒定延迟的协议。我们的核心技术是将经典BFT方法从静态法定人数扩展到动态法定人数,即根据当前的参与水平,同时保留静态法定人数的重要属性。我们还提出了一种在通信和存储方面都高效的重新加入节点的恢复机制。我们的实验评估表明,我们的协议比最长链协议的延迟要低得多,特别是在参与度突然下降的情况下。

论文链接:https://doi.org/10.1145/3548606.3559347

38、Cross Miniapp Request Forgery: Root Causes, Attacks, and Vulnerability Detection

迷你应用是一种在移动超级应用(如微信或SnapChat)内执行的完整应用程序。由于本质上是小型的,迷你应用通常需要与其他迷你应用进行通信以完成复杂任务。然而,不同于使用网络域(即IP地址)在不同网页应用之间导航的网页应用,迷你应用使用由超级应用分配的唯一全局appId在迷你应用之间导航。不幸的是,接收迷你应用中任何缺失的发送方appId检查都可能导致我们命名为跨迷你应用请求伪造(CMRF)的新型攻击。本文除了揭示这种攻击的根本原因(即漏洞的本质)外,还通过开发CmrfScanner来测量迷你应用中这种漏洞的流行程度,CmrfScanner能够基于迷你应用代码的抽象语法树静态检测到CMRF漏洞,以确定是否存在任何缺失的appId检查。我们已经使用CmrfScanner测试了2,571,490个微信迷你应用和148,512个百度迷你应用,并确定了52,394(2.04%)个微信迷你应用和494(0.33%)个百度迷你应用涉及跨通信。在这些迷你应用中,CmrfScanner进一步发现,50,281(95.97%)个微信迷你应用和493(99.80%)个百度迷你应用缺乏对发送方迷你应用的appID检查,这表明大量迷你应用开发者没有意识到这种攻击。我们还估计了这种漏洞的影响,并发现缺乏验证的微信迷你应用中的55.05%(百度迷你应用中的7.09%)可能直接导致安全后果,如特权数据访问、信息泄露、推广滥用甚至免费购物。我们希望我们的发现能提高迷你应用开发者的警觉意识,未来的迷你应用将不会受到CMRF攻击的影响。

论文链接:https://doi.org/10.1145/3548606.3560597

39、DISTINCT: Identity Theft using In-Browser Communications in Dual-Window Single Sign-On

单点登录(SSO)协议,如OAuth 2.0和OpenID Connect 1.0,是现代Web安全的基石,并受到了广泛的学术关注。用户在受信任的身份提供商(IdP)进行登录,然后该提供商允许许多服务提供商(SP)验证用户身份。以前的研究主要集中在标准化的 - 本文中称为教科书式SSO - 认证流程,这些流程依赖于HTTP重定向来在SP和IdP之间传输身份令牌。然而,现代Web应用程序,如单页应用,可能无法执行教科书式流程,因为它们在HTTP重定向时会丢失本地状态。通过使用新颖的浏览器技术,如postMessage,开发人员设计并实现了既未记录也未经彻底分析的SSO协议。我们称之为双窗口SSO流程。

在本文中,我们提供了首个对双窗口SSO流程的全面评估。特别是,我们关注用于在iframes和弹出窗口中的SPs和IdPs之间交换认证令牌的In-Browser Communication(InBC)。我们通过开发Distinct工具对我们的分析进行自动化 - 一种动态分析作为SSO流程一部分执行的JavaScript代码的工具。Distinct将流程转换为一个序列图,描述所有通信实体及其交换的消息,突出显示不安全的通信通道,并量化双窗口SSO流程中的新威胁。我们发现,Tranco顶级1k列表中的56%的SP支持双窗口SSO。令人惊讶的是,28%的SP在未使用官方SDK的情况下实现了双窗口SSO,导致31%的这些自行实现的SP出现身份盗窃和XSS。

论文链接:https://doi.org/10.1145/3548606.3560692

40、DPIS: An Enhanced Mechanism for Differentially Private SGD with Importance Sampling

如今,差分隐私(DP)已成为隐私保护的广泛认可标准,而深度神经网络(DNN)在机器学习领域取得了巨大成功。将这两种技术相结合,即具有差分隐私的深度学习,有望保护隐私地发布使用敏感数据(如医疗记录)训练的高效用模型。为此,经典的机制是 DP-SGD,它是一种用于 DNN 训练的差分隐私版本的随机梯度下降(SGD)优化器。随后的方法改进了模型训练过程的各个方面,包括噪声衰减时间表、模型架构、特征工程和超参数调整。然而,自原始 DP-SGD 算法以来,SGD 优化器中强制执行 DP 的核心机制一直未发生变化,这越来越成为限制 DP 合规机器学习解决方案性能的基本障碍。受此启发,我们提出了 DPIS,一种新颖的差分隐私SGD训练机制,可作为 DP-SGD 核心优化器的替代品,与后者相比具有一致且显著的准确性提升。主要思想是在每次 SGD 迭代中,使用重要性采样(IS)进行小批量选择,从而减少采样方差和满足 DP 所需注入梯度的随机噪声量。尽管在非隐私设置中,使用 IS 的 SGD 在机器学习文献中已被广泛研究,但将 IS 集成到 DP-SGD 的复杂数学机制中是非常重要的;此外,IS 还涉及到额外的私有数据发布,这些数据必须在差分隐私下受到保护,以及计算密集型梯度计算。DPIS 通过新颖的机制设计、细粒度的隐私分析、效率增强和自适应梯度裁剪优化来应对这些挑战。在四个基准数据集(即 MNIST、FMNIST、CIFAR-10 和 IMDb)上进行的大量实验,涉及卷积神经网络和循环神经网络,证明了 DPIS 在具有差分隐私的深度学习方面优于现有解决方案的有效性。

论文链接:https://doi.org/10.1145/3548606.3560562

41、DangZero: Efficient Use-After-Free Detection via Direct Page Table Access

使用后释放漏洞仍然难以检测和修复,使其成为受欢迎的攻击来源。现有解决方案在性能/内存开销方面不切实际,需要专用硬件,以及/或仅提供保护而非检测。在本文中,我们提出了DangZero,一种新的解决方案,用于在漏洞发生时检测使用后释放漏洞。DangZero基于传统的页面保护和别名方案构建,其中对象在释放后变得无法访问,随后的访问会立即被检测到。与之前使用基于别名的检测的解决方案不同,DangZero依赖于ring 0中的直接页面表访问,以提供更高效的实现。关键思想是,通过赋予程序的分配器对页面表的直接访问权限,我们可以有效地管理和使易受攻击的对象失效。为了安全地实现这一点,我们基于类似unikernel的设计,其中虚拟化为ring-0(客户模式)提供访问权限、隔离以及与现有Linux程序的兼容性。此外,我们展示了直接页面表访问作为一种高效构建垃圾收集样式的别名回收的基础设施。这样做使得可以安全地重用已释放的区域,并解决了困扰着最先进的基于别名解决方案的可扩展性问题。我们的实验结果证实,与竞争的最先进解决方案相比,DangZero在显著降低开销的同时提供了准确的检测保证(例如,对于长时间运行的程序如Nginx Web服务器,饱和吞吐量降低了18%)。

论文链接:https://doi.org/10.1145/3548606.3560625

42、Detecting Missing-Permission-Check Vulnerabilities in Distributed Cloud Systems

缺失权限检查(MPC)漏洞是一种未对特权操作进行权限检查的漏洞类型。MPC漏洞普遍存在并可能导致严重的安全影响。本文提出了第一个用于检测分布式云系统中MPC漏洞的工具。我们对95个真实世界的MPC漏洞进行了深入研究,这些发现激发了一种名为MPChecker的新工具。该工具引入了一种结合日志静态分析的方法,通过推断表示用户拥有的数据和需要保护的关键系统状态的变量,自动识别特权操作。我们使用6个流行的分布式系统对MPChecker进行了评估。该工具报告了44个新漏洞,其中43个已被确认并被标记为关键漏洞。此外,有1个漏洞尤为危险,开发者要求不公开。

论文链接:https://doi.org/10.1145/3548606.3560589

43、Detecting and Measuring Misconfigured Manifests in Android Apps

Android 应用的清单文件对于应用安全至关重要,因为它声明了敏感的应用配置,例如访问应用组件所需的访问权限。令人惊讶的是,我们发现许多广泛使用的应用(一些下载量超过 5 亿)在其清单文件中存在可导致严重安全问题的错误配置。本文介绍了 ManiScope,这是一款在给定 Android APK 时自动检测清单文件错误配置的工具。关键思路是通过使用新颖的领域感知 NLP 技术和规则从清单文档中提取 ManiScope 约束来构建清单 XML 模式,并根据模式验证清单文件以检测错误配置。我们已经实现了 ManiScope,并使用它从 Google Play 的 1,853,862 个应用中识别出 609,428 个(33.20%)错误配置的 Android 应用,以及从 4,580 个三星固件的 692,106 个预装应用中分别识别出 246,658 个(35.64%)错误配置的应用。在这些错误配置的应用中,84,117 个(13.80%)来自 Google Play 的应用和 56,611 个(22.95%)预装应用具有各种安全隐患,包括应用欺诈、消息欺骗、机密数据泄露和组件劫持。

论文链接:https://doi.org/10.1145/3548606.3560607

44、Differentially Private Triangle and 4-Cycle Counting in the Shuffle Model

子图计数是分析图数据中连接模式或聚类趋势的基础。近期的研究已经将LDP(局部差分隐私)应用于子图计数,以在社交网络中保护用户隐私,甚至针对数据收集者。然而,现有的局部算法存在极大的估算误差,或者假设用户和数据收集者之间存在多轮交互,这需要大量的用户努力和同步。在本文中,我们关注一轮交互,并通过引入最近研究的洗牌模型,提出了精确的子图计数算法。我们首先提出了一种基本技术,称为楔形洗牌,用于发送带有较小噪声的楔形信息,这是几个子图的主要组成部分。然后我们将楔形洗牌应用于计数三角形和4-环 -- 分析聚类趋势的基本子图 -- 并使用了一些附加技术。我们还展示了每个算法的估计误差上界。通过全面的实验,我们证明了我们的一轮洗牌算法在准确性方面明显优于一轮局部算法,并在合理的隐私预算下实现了较小的估计误差,例如,在边缘DP中小于1。

论文链接:https://doi.org/10.1145/3548606.3560659

45、DirtyCred: Escalating Privilege in Linux Kernel

内核漏洞 DirtyPipe 被报道几乎存在于自 5.8 版本以来的所有 Linux 版本中。利用这个漏洞,恶意行为者可以在不触发现有内核保护和利用缓解的情况下实现权限升级,使这个漏洞特别令人不安。然而,DirtyPipe 的利用成功在很大程度上依赖于这个漏洞的能力(即通过 Linux 的管道将数据注入到任意文件中)。这种能力很少在其他内核漏洞中出现,使防御相对容易。只要 Linux 用户消除漏洞,系统就可能相对安全。本文提出了一种新的利用方法 -- DirtyCred -- 将其他 Linux 内核漏洞推向 DirtyPipe 的水平。从技术上讲,给定一个 Linux 内核漏洞,我们的利用方法交换非特权和特权内核凭据,从而为漏洞提供类似 DirtyPipe 的可利用性。有了这种可利用性,恶意行为者可以获得升级权限甚至逃离容器的能力。我们在一个完全受保护的 Linux 系统上评估了这种利用方法对 24 个真实世界内核漏洞的影响。我们发现 DirtyCred 可以在 16 个漏洞上展示可利用性,暗示了 DirtyCred 的安全严重性。在利用性评估之后,本文进一步提出了一种新的内核防御机制。与现有的 Linux 内核防御不同,我们的新防御根据它们自己的特权将内核凭证对象隔离在不重叠的内存区域上。我们的实验结果表明,新的防御主要引入了可忽略的开销。

论文链接:https://doi.org/10.1145/3548606.3560585

46、Discovering IoT Physical Channel Vulnerabilities

智能家居包含各种传感器和执行器,由 IoT 应用程序控制,提供定制自动化。先前的研究表明,攻击者可以利用应用程序之间的物理交互漏洞,使用户和环境面临风险,例如,为了闯入一所房子,攻击者打开加热器,触发当温度超过阈值时打开窗户的应用程序。目前,物理交互的安全行为依赖于应用程序代码分析或开发人员手动派生策略的设备状态动态分析。然而,现有的工作未能在足够广度和保真度上将应用程序代码转换为其物理行为,或提供不完整的安全策略,导致准确性差和误报。在本文中,我们引入了一种新方法 IoTSeer,它将应用程序代码分析和动态分析与新的安全策略高效结合,以发现物理交互漏洞。IoTSeer 首先将每个应用的传感器事件和执行器命令翻译成物理执行模型(PeM),并将 PeM 统一表示应用程序的组合物理执行(CPeM)。CPeM 允许我们通过定义执行参数和最小数据收集来在不同的智能家居中部署 IoTSeer。IoTSeer 支持具有预期/非预期物理通道标签的新安全策略。然后,它通过在 CPeM 上进行伪造检查来高效检查这些策略,解决了由于 IoT 设备的连续和离散行为导致的验证不可判定性问题。

我们在一栋实际住宅中评估 IoTSeer,该住宅配有 14 个执行器,6 个传感器和 39 个应用程序。IoTSeer 发现了 16 个独特的策略违规行为,而先前的工作只发现了 16 个中的 2 个,并错误地标记了 18 个违规行为。IoTSeer 只需为每个执行器收集 30 分钟的数据,就可以设置 CPeM 参数,并能适应新添加、移除和重新定位的设备。

论文链接:https://doi.org/10.1145/3548606.3560644

47、Distributed, Private, Sparse Histograms in the Two-Server Model

我们考虑在安全多方计算(MPC)的双服务器模型中计算稀疏的、(ε, ϑ)-差分隐私(DP)直方图,该模型最近在保护用户聚合数据的测量方面受到关注。我们引入了一种协议,使得两个半诚实的非串通服务器能够在多个用户的数据上计算直方图,同时只学习数据的私有视图。我们的解决方案在DP的中心模型中实现了相同的渐近l∞-误差O(log(1/ϑ)/ε),但不依赖于可信任的策展人。我们协议的服务器通信和计算成本与直方图桶的数量无关,与用户数量呈线性关系,而客户端成本与用户数量、ε和ϑ无关。它对用户数量的线性依赖使得我们的协议具有良好的可扩展性,我们使用微基准进行了确认:对于十亿用户,ε = 0.5,ϑ = 10-11,我们的协议的每用户成本仅为1.08毫秒的服务器计算和339字节的通信。相比之下,使用雕刻电路的基线协议只允许最多106用户,在这种情况下每用户需要600 KB的通信。

论文链接:https://doi.org/10.1145/3548606.3559383

48、Do Opt-Outs Really Opt Me Out?

在线跟踪器,如广告和分析服务,为用户提供了选择退出其跟踪和数据收集的选项,以减轻用户对隐私风险增加的担忧。尽管之前已经研究过在线服务在其自有网站上设置的cookie的选择退出选项,但跟踪器在发布者网站上的第三方跟踪服务所提供的选择大部分被忽视了。跟踪器的退出选择不能保证会忠实遵循其隐私政策中的声明。为解决这一问题,我们开发了一个自动化框架,名为OptOutCheck,用于分析跟踪器的数据实践与其隐私政策中的退出选择声明之间的(不)一致性。我们创建了句子级分类器,在以前未见过的声明上达到≥84.6%的精度,从跟踪器的隐私政策文件中提取表示退出用户既不跟踪也不收集数据的退出政策。tOptOutCheck分析跟踪器和发布者网站,检测退出按钮,执行退出操作,并在用户选择退出后提取到跟踪器服务器的数据流。最后,我们将退出政策和数据流形式化,以导出检测不一致性的逻辑条件。在对2.9k个热门跟踪器的大规模研究中,OptOutCheck在165个跟踪器上检测到退出选择,并发现11个跟踪器的数据实践与其声明的退出政策不一致。由于不一致性违反了跟踪器的隐私政策,并表明在未经用户同意的情况下收集数据,因此很可能会降低用户对在线跟踪器的信任,并引发自动审核流程的必要性。

论文链接:https://doi.org/10.1145/3548606.3560574

49、Don't Kick Over the Beehive: Attacks and Security Analysis on Zigbee

随着物联网(IoT)的蓬勃发展,对新型连接技术的需求也日益增加。Zigbee 以其低功耗和灵活的网络结构成为物联网生态系统中不可或缺的无线通信协议之一,并被许多大公司采用。已有数千种经过认证的 Zigbee 产品,涵盖了传感器、连接灯光产品和智能能源设备等领域。一个普遍的观点是,由于封闭网络的特性和加密的使用,Zigbee 比较安全。然而,在本文中,我们发现了一种与 Zigbee 相关的攻击,其中攻击者位于目标网络之外,且不知道加密密钥。低攻击要求带来了很高的威胁。这些攻击使设备误接受伪造的数据包,从而危及 Zigbee 网络的正常运行。我们进一步开发了一个框架,以高效地识别这类问题。该框架支持灵活修改地址和网络信息,并支持从 MAC 层进行位级操作。

为加速分析,我们设计了语义感知模糊测试,以生成更有可能产生有意义结果的数据包候选者。我们在 10 个真实世界的 Zigbee 系统上进行了实验。使用我们的方法,我们确定了五种实用攻击类型,范围从通信中断到安全密钥泄漏。我们展示了针对工业 Zigbee 产品和系统的概念验证攻击。我们的发现揭示了 Zigbee 的新安全问题,并进一步激发了可能的缓解方法。

论文链接:https://doi.org/10.1145/3548606.3560703

50、DriveFuzz: Discovering Autonomous Driving Bugs through Driving Quality-Guided Fuzzing

自主驾驶已经成为现实;价格适中的半自动驾驶汽车已经上路,主要汽车制造商正在积极开发全自动驾驶系统,以便在本十年内投入使用。在向最终用户推出产品之前,关键是要测试并确保自动驾驶系统的安全性,这些系统由多个层次相互交织在一起,构成复杂的结构。然而,尽管安全关键错误可能存在于任何层次甚至跨层次,但相对较少的关注被给予测试涵盖所有层次的整个驾驶系统。以前的工作主要集中在对单个层的白盒测试以及防止对每个层的攻击。在本文中,我们旨在对整个自主驾驶系统进行全面测试,这些系统在整体上集成了一整套层次。我们不关注单个层次,而是关注系统在驾驶环境中不断变化的车辆状态。这使我们能够设计DriveFuzz,一种新的系统性模糊测试框架,可以发现潜在的漏洞,而不论其位置如何。DriveFuzz根据多种因素自动生成和修改驾驶场景,利用高保真驾驶模拟器。我们根据现实世界的交通规则构建新颖的驾驶测试预言器,以检测安全关键的误操作,并通过与车辆物理状态有关的驾驶质量指标引导模糊测试器朝着这种误操作发展。DriveFuzz在两个自动驾驶系统(Autoware和CARLA行为代理)的各个层次中发现了30个新错误,以及在CARLA模拟器中发现了另外三个错误。我们进一步分析了这些错误的影响,以及敌手如何利用它们作为安全漏洞,在现实世界中导致严重事故。

论文链接:https://doi.org/10.1145/3548606.3560558

51、Dumbo-NG: Fast Asynchronous BFT Consensus with Throughput-Oblivious Latency

尽管实际异步拜占庭容错(BFT)共识在最近取得了进展,但现有技术设计仍然存在次优的性能。特别是,为了获得最大的吞吐量,大多数现有协议都需要保证线性摊还通信复杂度的每个参与节点广播大量交易,这极大地牺牲了延迟。更糟糕的是,ƒ个最慢节点的广播可能永远无法达成一致输出,从而可能被审查(其中ƒ是错误数量)。实现减轻这种威胁的方法要么使用计算成本高昂的阈值加密,要么让诚实节点广播冗余交易,从而导致通信膨胀,进一步影响效率。我们提出了 Dumbo NG,一种新型的异步 BFT 共识(原子广播),以解决剩余的实际问题。其技术核心是从异步原子广播到具有质量属性的多值验证拜占庭协议(MVBA)的非平凡直接降级(这确保了 MVBA 输出来自诚实节点的概率为 1/2)。最有趣的是,新协议结构使得交易传播和异步协议能够并发执行。这带来了两个好处:(i)吞吐量-延迟张力得到解决,以最小的延迟增加接近峰值吞吐量;(ii)任何诚实节点广播的交易都可以达成一致输出,从而无需额外成本地克服审查威胁。我们使用目前最快的具有质量属性的 GLL+22 MVBA(NDSS'22)实现了 Dumbo-NG,并将其与包括 Dumbo(CCS'20)和 Speeding-Dumbo(NDSS'22)在内的最先进的具有保证审查抵抗性的异步 BFT 进行比较。在此过程中,我们将 Speeding-Dumbo 的技术应用于 DispersedLedger(NSDI'22),并获得了一种改进的 DispersedLedger 变体 Dumbo-DL,以进行全面比较。大量实验(在多达 64 个 AWS EC2 节点和 16 个 AWS 区域之间)表明:Dumbo-NG 的峰值吞吐量是 Dumbo 的 4-8 倍,Speeding-Dumbo 的 2-4 倍,sDumbo-DL 的 2-3 倍;更重要的是,Dumbo-NG 的延迟在所有测试协议中最低,当吞吐量增长时,延迟几乎保持稳定。

论文链接:https://doi.org/10.1145/3548606.3559379

52、EIFFeL: Ensuring Integrity for Federated Learning

联邦学习(FL)使客户端能够与服务器协作训练机器学习模型。为了确保隐私,服务器对来自客户端的更新进行安全聚合。不幸的是,由于更新被掩盖,这使得无法验证更新的完整性。因此,可以在不被检测的情况下注入旨在毒化模型的畸形更新。在本文中,我们将联邦学习中更新隐私和完整性问题进行形式化,并提出了一种新的系统,EIFFeL,它能够实现已验证更新的安全聚合。EIFFeL是一个通用框架,可以实施任意完整性检查,并从聚合中移除畸形更新,同时不违反隐私。我们的实证评估证明了EIFFeL的实用性。例如,在有100个客户端和10%毒化的情况下,每次迭代仅需2.4秒,EIFFeL就可以训练出与非毒化联邦学习器相同精度的MNIST分类模型。

论文链接:https://doi.org/10.1145/3548606.3560611

53、ENGRAFT: Enclave-guarded Raft on Byzantine Faulty Nodes

本文首次对通过将现成的崩溃容错(CFT)协议与可信执行环境(TEE)集成来构建高度安全、高性能和保密的拜占庭容错(BFT)共识进行了批判性分析。像 Intel SGX 这样的 TEE 是 CPU 扩展,它们通过利用硬件辅助隔离、内存加密和远程认证等技术为应用程序提供具有强大完整性和保密性保证的安全执行环境。有人猜测,将 CFT 协议实现在 Intel SGX 内部时,将实现类似于 BFT 的安全属性。然而,我们在这项工作中展示了,简单地将 CFT 与 SGX 结合并不会直接产生一个安全的 BFT 协议,因为 SGX 上的攻击向量范围很广。我们通过进行模型检查,系统地研究了这种稻草人设计中的谬论,并提出了解决方案以确保安全性和活跃性。我们还提出了 ENGRAFT,一种安全的信封保护的 Raft 实现,首先,实现了在容忍多达 f 个节点表现出拜占庭错误行为(但信封表现良好)的 2f+1 个机器集群上达成共识;其次,为保护隐私的状态机复制提供了一种新的保密共识抽象;最后,允许在开发高性能 BFT 系统时重用生产质量的 Raft 实现,BRaft。

论文链接:https://doi.org/10.1145/3548606.3560639

54、EchoHand: High Accuracy and Presentation Attack Resistant Hand Authentication on Commodity Mobile Devices

生物特征认证方案,如指纹和面部认证,引发了严重的隐私问题。为了缓解这些问题,最近提出了手部认证。然而,现有的手部认证方案使用专用硬件,如红外或深度摄像头,这些设备在普通移动设备上并不可用。在本文中,我们提出了EchoHand,一种高准确度且抵抗呈现攻击的认证方案,它将一只手的基于摄像头的二维手部几何识别与另一只持有手的主动声学感测相结合。EchoHand利用扬声器播放不可听见的声学信号,主动感测持有手并使用麦克风收集回声。EchoHand不依赖于任何专门的硬件,而是使用内置的扬声器、麦克风和摄像头。此外,EchoHand并未比现有的手部认证方法给用户带来更多负担。我们进行了全面的实验,以评估EchoHand的可靠性和安全性。结果表明,EchoHand在仅有10个训练数据点的情况下,具有低至2.45%的等错误率,并且能够抵御呈现攻击。

论文链接:https://doi.org/10.1145/3548606.3560553

55、Efficient Secure Three-Party Sorting with Applications to Data Analysis and Heavy Hitters

我们提出了一种在诚实多数情况下对抗被动和主动攻击者的三方排序协议。该协议可以轻松地与其他在共享数据上工作的安全协议结合,从而实现不同的数据分析任务,例如共享数据的私有集合交集、重复数据删除和繁重任务的识别。新协议计算出稳定的排序结果。它基于基数排序,渐近地优于以前的安全排序协议。通过在每次比较步骤后不必重新洗牌整个项目长度,该协议改进了以前的基数排序协议。我们实现了不同优化的排序协议,并实现了具体的快速性能。例如,在半诚实安全下对100万个具有32位密钥和32位值的项目进行排序需要不到2秒,而在恶意安全下需要大约3.5秒。在数十万个256位值中找到繁重任务只需几秒钟,而在之前的工作中几乎需要一个小时。

论文链接:https://doi.org/10.1145/3548606.3560691

56、Efficient Zero-Knowledge Proofs on Signed Data with Applications to Verifiable Computation on Data Streams

我们研究了在流式认证数据上进行隐私保护证明的问题。在这种情境下,服务器从可信的数据提供商接收连续的数据流,并被要求以正确和私密的方式向第三方证明数据的计算。尤其是,第三方对数据的了解仅限于所声称结果的有效性。这里的一个挑战性要求是,第三方在仅与服务器通信的情况下验证与供应商认证的特定数据的有效性。这个问题的动机来自于各种应用领域,包括股票市场监测和预测服务;以及在大型医疗数据库上发布政府运营的统计数据。所有这些应用都需要一个可靠且可扩展的解决方案,以便在实践中采用。在本文中,我们确定并形式化了一个关键原语,使得可以实现上述目标:评估非确定性计算的同态签名(HSNP)。我们为评估通用关系的HSNP提供了一个通用构造;实例化构造;并实现一个HSNP库。这反过来使我们能够构建SPHINX:一个以隐私保护的方式证明流式认证数据上的任意计算的系统。SPHINX在这种模型的替代解决方案上有显著改进。例如,与基于Marlin (Eurocrypt'20)的对应解决方案相比,SPHINX在用于滑动窗口统计的各种计算中的证明生成速度快15倍至1300倍。

论文链接:https://doi.org/10.1145/3548606.3560630

57、Eluding Secure Aggregation in Federated Learning via Model Inconsistency

安全聚合是一种加密协议,可以安全地计算其输入的聚合。在联邦学习中保护模型更新的隐私方面,它具有关键作用。实际上,使用安全聚合可以防止服务器了解用户提供的个体模型更新的值和来源,从而阻碍推理和数据归属攻击。在这项工作中,我们展示了恶意服务器可以轻松地规避安全聚合,就好像后者不存在一样。我们设计了两种不同的攻击方法,能够推断出关于个体私有训练数据集的信息,而不依赖于参与安全聚合的用户数量。这使得它们成为大规模、实际联邦学习应用中具体的威胁。这些攻击是通用的,无论使用哪种安全聚合协议,效果都是一样的。它们利用了联邦学习协议的一个漏洞,该漏洞是由于安全聚合的不正确使用和参数验证不足造成的。我们的工作表明,当前使用安全聚合的联邦学习实现仅提供一种“虚假的安全感”。

论文链接:https://doi.org/10.1145/3548606.3560557

58、Empirical Analysis of EIP-1559: Transaction Fees, Waiting Times, and Consensus Security

交易费机制(TFM)是区块链协议的重要组成部分。然而,关于交易费机制在现实世界中的影响的系统性评估仍然缺失。我们利用以太坊区块链、内存池和交易所的丰富数据,研究EIP-1559的效果,这是最早部署的偏离传统的首次价格拍卖范式的交易费机制之一。我们进行了严格和全面的实证研究,检验了它对区块链交易费动态、交易等待时间和共识安全性的因果效应。我们的研究结果显示,EIP-1559通过减少区块内支付的燃料价格差异和用户等待时间来提高用户体验。然而,EIP-1559对燃料费水平和共识安全性的影响较小。此外,我们发现当以太币价格波动较大时,等待时间显著增加。我们还验证了更大的区块大小会增加兄弟区块的出现。这些发现为改进交易费机制提供了新的方向。

论文链接:https://doi.org/10.1145/3548606.3559341

59、Enforcing Fine-grained Constant-time Policies

密码学恒定时间(CT)是一种受欢迎的编程规范,密码库使用它来防范定时攻击。CT规范旨在确保程序执行不会泄露秘密,其中泄露是由正式泄露模型定义的。在实践中,不同的泄露模型共存,有时甚至在同一个库中,既反映了不同的架构,也适应了不同的安全-效率权衡。恒定时间性很受欢迎,许多工具可以自动检查。然而,大多数可靠的工具都集中在基线(BL)泄漏模型上。相反,其他泄漏模型的(可靠)验证方法发展较慢,部分原因是这些模型需要模数运算推理。

在本文中,我们开发了一种系统化、可靠的方法,用于执行超出BL模型的细粒度恒定时间策略。我们的方法结合了两个主要成分:验证基础设施,证明源程序是恒定时间的;以及编译器基础设施,可靠地保留这些细粒度策略的恒定时间性。通过使这些基础设施在泄漏模型中参数化,我们实现了支持细粒度恒定时间策略的第一种方法。我们在高保证密码学的Jasmin框架中实现了这种方法,并通过文献中的示例评估了我们的方法:OpenSSL和wolfSSL。我们在OpenSSL中发现了一个错误,并提供了一个正式验证的修复。

论文链接:https://doi.org/10.1145/3548606.3560689

60、Enhanced Membership Inference Attacks against Machine Learning Models

机器学习算法泄露了多少关于其训练数据的信息,以及为什么会泄露?会员推断攻击作为量化这种泄漏的审计工具。在本文中,我们提出了一个全面的假设检验框架,使我们不仅能够以一致的方式正式表达先前的工作,还能设计新的使用参考模型的会员推断攻击,以实现显著更高的功效(真阳性率),针对任何误报率。更重要的是,我们解释了不同攻击为何表现不同。我们提供了一种无法区分游戏的模板,并解释了攻击成功率在游戏不同实例中的解释。我们讨论了攻击者在问题表述中产生的各种不确定性,并展示了我们的方法如何尝试将攻击不确定性最小化为关于数据点在训练集中存在或不存在的一位秘密。我们对所有类型的攻击进行了差异分析,解释了它们之间的差距,并展示了什么原因导致数据点容易受到攻击(因为不同粒度的记忆原因不同,从过拟合到条件记忆)。我们的审计框架作为Privacy Meter软件工具的开放部分。

论文链接:https://doi.org/10.1145/3548606.3560675

61、Escaping the Confines of Time: Continuous Browser Extension Fingerprinting Through Ephemeral Modifications

浏览器指纹识别技术在网络中的应用持续增多。值得关注的是,热门的指纹识别库已开始整合扩展指纹识别功能,从而加剧了它们可能引发的隐私损失。在本文中,我们提出了一种新颖的扩展指纹识别技术——连续指纹识别,该技术捕捉了扩展功能的一个关键维度,使其可以规避所有先前基于行为的技术。具体来说,我们发现短暂性修改在扩展生态系统中非常普遍,使得这些扩展对之前仅限于分析捕捉某一时刻快照的方法来说几乎是隐形的。因此,我们开发了 Chronos 系统,该系统捕捉在扩展的生命周期中发生的修改,使其能够对在执行结束时不留任何可见痕迹的短暂修改进行指纹识别。具体而言,我们的系统创建行为签名,捕捉添加或从 DOM 中删除的节点以及对节点属性的更改。我们广泛的实验评估凸显了先前基于快照方法的固有限制,因为 Chronos 能够识别 11,219 个独特的扩展,比现有技术提高了 66.9% 的覆盖率。此外,我们发现我们的系统为 94% 的扩展捕获了一个独特的修改事件(即,突变),同时还能解决 97% 的在已有基于快照方法中影响的扩展之间的签名冲突。我们的研究更准确地捕捉了扩展指纹识别带来的隐私威胁程度,这值得更多关注隐私导向的浏览器供应商,因为直到目前,他们一直专注于部署针对其他浏览器指纹识别向量的对策。

论文链接:https://doi.org/10.1145/3548606.3560576

62、Evocatio: Conjuring Bug Capabilities from a Single PoC

随着覆盖导向灰盒模糊器的普及,开发人员必须优先处理并修复大量的关键安全漏洞。了解漏洞暴露的能力(如漏洞类型、读/写的字节数)有助于漏洞修复的优先级排序。遗憾的是,理解漏洞的能力是一个耗时的过程,需要(a)了解漏洞的根本原因,(b)了解攻击者可能如何利用漏洞,以及(c)开发一个减轻这些威胁的补丁。这是一个主要依赖于人工的过程,具有定性和随意性,可能导致对漏洞能力的误解。Evocatio 自动发现漏洞的能力。Evocatio 分析崩溃测试用例(即暴露漏洞的输入),以了解攻击者如何充分利用漏洞。Evocatio 利用一种能力导向的模糊器,有效地揭示新的漏洞能力(而不是像传统的灰盒模糊器那样仅为给定漏洞生成单个崩溃测试用例)。我们在八个开源应用程序中评估了 Evocatio 对 38 个漏洞(34 个 CVE 和四个漏洞报告)的处理。从这些漏洞中,Evocatio:(i)比 AFL++ 的崩溃探索模式发现了 10 倍的能力(即,由一组崩溃引发的独特能力数量是 10 倍);(ii)将 38 个漏洞中的 19 个漏洞转换为新的漏洞类型(展示了人工定性分析的局限性);以及(iii)为 16 个经过测试的 CVE 中的 7 个生成了新的概念验证(PoC)测试用例,其中一个仍然在软件的最新版本中触发。

论文链接:https://doi.org/10.1145/3548606.3560575

63、Exposing the Rat in the Tunnel: Using Traffic Analysis for Tor-based Malware Detection

Tor(参考文献:citetor)是最广泛使用的匿名通信网络,拥有数百万每日用户(参考文献:citetormetrics)。由于Tor为服务器和客户端提供匿名性,数百种在野外发现的恶意软件依赖它来隐藏其存在并阻碍指挥和控制(C&C)关闭操作。我们认为Tor是确保在线自由和隐私的至关重要的工具,对于用户和组织来说,为了防御这类恶意软件而封锁Tor是不可行的。在这项工作中,我们提出了有效的流量分析方法,可以准确识别基于Tor的恶意软件通信。我们收集了数百个基于Tor的恶意软件二进制文件,执行并检查了超过47,000个活跃的加密恶意软件连接,并将它们与正常浏览流量进行比较。除了传统的流量分析特征(在连接级别工作)外,我们还提出了全局主机级网络特征,以捕获跨主机日志中的特殊恶意软件通信指纹。我们的实验证实,即使在测试集中恶意软件连接占据不到5%的Tor痕迹,我们的模型仍能以0.7%的假阳性率检测到"零日"恶意软件连接。通过使用多标签方法,我们可以准确检测恶意软件行为基础类别(灰色软件、勒索软件等)。最后,我们评估了我们的模型在实际企业日志中的稳健性,并表明分类器即使在特征缺失的情况下也能识别出受感染的主机。

论文链接:https://doi.org/10.1145/3548606.3560604

64、FABEO: Fast Attribute-Based Encryption with Optimal Security

基于属性的加密(ABE)实现了对加密数据的细粒度访问控制,并具有大量实际应用。本文提出了FABEO:一种更快的基于配对的密文策略和密钥策略ABE方案,支持表达式策略,对策略类型或属性不设限制,且首次实现了具有多个挑战密文的最优、自适应安全性。我们实现了我们的方案,并证明在所有实际关注的参数上,它们的性能优于现有技术水平(Bethencourt等人,S&P 2007;Agrawal等人,CCS 2017;Ambrona等人,CCS 2017)。

论文链接:https://doi.org/10.1145/3548606.3560699

65、Fast Fully Oblivious Compaction and Shuffling

近年来,已经提出了几种使用可信执行环境(TEEs)例如 Intel SGX 的隐私保护分析框架。这些框架通常使用压缩和洗牌作为核心原语。然而,由于 TEE 侧信道攻击的发展,这些原语及其应用程序应该是完全无知的,即执行不依赖秘密输入的指令序列和内存访问。这种无知性将消除通过内存或计时侧信道泄漏私人信息的威胁,但实现它可能会导致显著的性能成本。在这项工作中,我们提出了快速、完全无知的压缩和洗牌算法。我们实现并评估我们的设计,以表明它们是实用的,并优于现有技术。我们的无知压缩算法 ORCompact 总是比最佳替代方案更快,性能提升可达 5 倍。对于无知洗牌,我们提供了两个新颖的算法:ORCompact 和 BORPStream。在所有实验中,ORCompact 都优于之前的完全无知洗牌,并在洗牌大量小物品时提供最大的速度增加,最高可达 1.8 倍。当洗牌大量大物品时,BORPStream 的表现优于所有其他算法,在这种情况下速度提升最高可达 1.4 倍。在应用程序设置中,随着时间的推移,逐渐到达要洗牌的物品,它可以获得更大的性能提升,速度提升最高可达 4.2 倍。此外,我们还提供了所有算法的并行版本,证明它们具有低的并行步骤复杂性,并在 8 核处理器上实验证明了 5-6 倍的速度提升。最后,我们的工作是第一个明确确保将复杂功能的完全无知性扩展到实现层的目标。为此,我们设计了完全无知汇编验证器(FOAV),这是一种验证二进制文件没有秘密依赖条件分支的工具。

论文链接:https://doi.org/10.1145/3548606.3560603

66、Fast Fully Secure Multi-Party Computation over Any Ring with Two-Thirds Honest Majority

我们介绍了一种新的MPC协议,用于在任意黑箱有限环(可能不是可交换的)上安全地计算任何功能,容忍 t < n/3 的主动损坏,同时保证输出交付(G.O.D.)。我们的协议基于复制秘密分享,其份额大小随参与方数量 n 的增长呈指数增长。然而,尽管我们的协议中的内部存储和计算仍然是指数级的,但我们的协议的通信复杂性是常数,除了在揭示输出之前执行的轻量级常数轮检查。此外,我们的协议的摊销通信复杂性不仅是常数,而且非常小:每个参与方,每个乘法门在两轮交互中仅需 1 + t-1 over n < 1 1/3 个环元素。这改进了Furukawa和Lindell(CCS 2019)在相同设置下的最新协议,该协议的通信复杂性为每个参与方,每个乘法门 2 2/3 个字段元素,同时只实现公平性。作为一种替代方案,我们还描述了我们的协议的一个变体,该变体在平均每个乘法门的交互中只有一轮,对于任何自然电路,平均摊销通信成本每个参与方平均≤ 1 1/2个环元素。受到分布式协议的效率受到高通信复杂性而不是本地计算/存储的惩罚的事实的启发,我们进行了详细的分析,并进行了实验,以探讨参与方数量可以达到多大,直到存储和计算开销变得禁止性。我们的结果表明,即使对于适度数量的参与方(例如,n>10),我们的技术也是可行的。

论文链接:https://doi.org/10.1145/3548606.3559389

67、FeIDo: Recoverable FIDO2 Tokens Using Electronic IDs

双因素认证(2FA)降低了密码作为唯一认证因素的安全风险。FIDO2——可互操作网络认证的事实标准——利用强大的、硬件支持的第二因素。然而,实际挑战阻碍了更广泛的 FIDO2 用户采用 2FA 令牌,例如额外成本(每个令牌 20-30 美元)或令牌丢失/被盗时账户无法访问的风险。为了解决上述挑战,我们提出了 FeIDo,一种虚拟 FIDO2 令牌,将 FIDO2 2FA 认证的安全性和互操作性与现有电子身份证(如电子护照)的普及相结合。我们的核心思想是根据个人身份信息和可验证属性(如姓名、出生日期和出生地)从用户的电子身份证中派生 FIDO2 凭据。由于这些属性即使在更新的电子身份证文件中也不会改变,因此凭据可以在令牌丢失后“存活”。尽管 FeIDo 处理隐私敏感数据,但所有个人数据和生成的 FIDO2 凭据都是不可链接的,永远不会泄露给第三方,并且在可验证的硬件容器(如SGX 领域)中安全管理。与现有的 FIDO2 令牌相比,FeIDo 还可以派生和共享可验证的元属性(匿名凭证)与网络服务。这些使得用户可以进行验证但使用伪名进行检查,例如年龄验证(如 "是否成年")。

论文链接:https://doi.org/10.1145/3548606.3560584

68、Feature Inference Attack on Shapley Values

作为合作博弈理论中的解决方案概念,Shapley值在模型可解释性研究中得到了高度认可,并被领先的机器学习即服务(MLaaS)提供商,如谷歌、微软和IBM广泛采用。然而,尽管Shapley值为基础的模型可解释性方法已经被深入研究,但很少有研究人员考虑到Shapley值带来的隐私风险,尽管可解释性和隐私是机器学习(ML)模型的两个基石。在本文中,我们使用特征推断攻击研究基于Shapley值的模型可解释性方法的隐私风险:根据它们的Shapley值解释重建私有模型输入。具体而言,我们提出了两个对手。第一个对手可以通过在辅助数据集上训练一个攻击模型并进行黑箱访问模型可解释性服务来重建私有输入。第二个对手,即使没有任何背景知识,也可以通过利用模型输入和输出之间的局部线性相关性成功地重建大部分私有特征。我们在领先的MLaaS平台上执行了所提出的攻击,即谷歌云、微软Azure和IBM aix360。实验结果表明,领先MLaaS平台中使用的最先进的基于Shapley值的模型可解释性方法的脆弱性,并强调了在未来研究中设计隐私保护模型可解释性方法的重要性和必要性。据我们所知,这也是第一个研究Shapley值隐私风险的工作。

论文链接:https://doi.org/10.1145/3548606.3560573

69、Federated Boosted Decision Trees with Differential Privacy

针对可在分布式数据上进行训练的可扩展、安全、高效的隐私保护机器学习模型,需求巨大。尽管深度学习模型通常在集中式非安全环境中取得最佳效果,但在受到隐私和通信约束的情况下,不同的模型可能表现更好。因此,基于树的方法(如XGBoost)因其高性能和易用性而受到了广泛关注;特别是在表格数据上,它们通常能达到最先进的结果。因此,最近的一些研究关注于将像XGBoost这样的梯度提升决策树(GBDT)模型,通过同态加密(HE)和安全多方计算(MPC)等加密机制,转化为联邦设置。然而,这些方法并不总是提供正式的隐私保证,或者考虑全部超参数和实现设置。在这项工作中,我们在差分隐私(DP)下实现了GBDT模型。我们提出了一个捕捉并扩展现有差分隐私决策树方法的通用框架。我们的方法框架针对联邦环境进行了定制,我们展示了通过谨慎选择技术,可以在保持高度隐私的同时实现非常高的效用。

论文链接:https://doi.org/10.1145/3548606.3560687

70、FenceSitter: Black-box, Content-Agnostic, and Synchronization-Free Enrollment-Phase Attacks on Speaker Recognition Systems

声纹识别系统(SRS)基于语音识别为合法用户提供访问权限。最近的研究表明,SRS 可以在训练阶段(后门攻击)和识别阶段(规避攻击)被绕过。在本文中,我们通过提出一种命名为FenceSitter的注册阶段攻击范式,探讨了SRS的新攻击面。在此范式中,当合法用户注册到SRS时,攻击者使用不可察觉的对抗性环境声音对SRS进行投毒。SRS提取的被污染的语音识别允许攻击者和合法用户在所有未来的识别阶段访问系统。为了实现这种攻击,我们将精心设计的连续对抗扰动插入到无辜的环境声音中。由于在长序列环境声音载体上计算对抗扰动是难以处理的,我们通过内容脱敏和物理实现来优化对抗性片段。此外,通过基于自然演化策略的梯度估计,使攻击在黑盒设置下可用。我们在英文和中文语音数据集上进行了大量实验,包括密集识别(CSI)、开放识别(OSI)和说话者验证(SV)任务。在各种数字和物理条件下的结果验证了FenceSitter的有效性和鲁棒性。通过现场注册实验和用户研究,我们进一步验证了FenceSitter的实用性。我们的工作揭示了SRS在注册阶段的安全漏洞,这可能会激发未来研究如何提高SRS的安全性。

论文链接:https://doi.org/10.1145/3548606.3559357

71、Feta: Efficient Threshold Designated-Verifier Zero-Knowledge Proofs

近年来,由于零知识协议在区块链系统等许多领域的适用性,它们越来越受欢迎且实用。不幸的是,当前在考虑含有数百万门的声明时,零知识协议的公共可验证性和小证明大小要以强假设、大量证明者时间或两者兼具为代价。在这种情况下,最高效的证明者协议在指定验证者设置中,其中证明仅对必须保密状态的单个参与方有效。在这项工作中,我们通过高效地分配验证者,弥合了指定验证者证明和公共可验证性之间的差距。在这里,一组验证者可以验证证明,如果给定阈值 t 的 n 个验证者中有诚实可信的验证者,则可以作为声明有效性的担保人。我们在保持当前指定验证者证明的具体效率的同时,提出了具有较小具体计算和通信成本的构造。我们在阈值验证者设置的实际协议中提供了 t<n/4 和 t<n/3 的协议,我们给出了性能数据,展示了我们方法的高效性。

论文链接:https://doi.org/10.1145/3548606.3559354

72、Finding MNEMON: Reviving Memories of Node Embeddings

以往关于图的安全研究工作主要集中在对图进行(去)匿名化或理解图神经网络的安全和隐私问题。关于将图嵌入模型(如节点嵌入)的输出与复杂的下游机器学习流程相结合的隐私风险,人们关注甚少。在本文中,我们填补了这一空白,并提出了一种新颖的模型不可知的图恢复攻击,该攻击利用了图节点嵌入中保存的隐式图结构信息。我们证明,仅通过获取原始图的节点嵌入矩阵,而无需与节点嵌入模型交互,攻击者就可以以相当高的准确性恢复边缘。我们通过大量实验证明了我们的图恢复攻击的有效性和适用性。

论文链接:https://doi.org/10.1145/3548606.3559358

73、Foundations of Coin Mixing Services

货币混合服务允许用户混合他们的加密货币,从而以一种防止服务提供商和用户自身追踪诚实用户货币的方式实现不可链接的支付。这种架构的吸引力在于可以轻松启动新用户,并向后兼容有限脚本支持的加密货币(如比特币),最近在学术界和业界都受到了相当大的关注。Tairi等人[IEEE S&P 2021]的最近研究对货币混合服务的概念进行了形式化,并提出了A2L,一种在高效率和互操作性方面同时实现的新型加密协议。在这项工作中,我们发现了他们形式化模型中的一个漏洞,并通过展示两个具体的反例来证实这个问题:我们展示了如何构建两个满足他们定义的加密方案,但导致一个完全不安全的系统。

为了解决这个问题,我们研究了安全的货币混合服务构造。首先,我们发展了盲条件签名(BCS)的概念,它作为货币混合服务的加密核心。我们为BCS提出了基于游戏的安全定义,并提出了A2L+,一种修改过的Tairi等人的协议,满足我们的安全定义。我们的分析是在一个理想化模型(类似于代数群模型)中,并假设一个更离散对数问题的难度。最后,我们提出了A2L-UC,另一种实现标准模型下UC安全性更强概念的BCS构造,尽管计算成本大幅增加。这表明,构建一个在组合下安全的货币混合服务协议需要比最初认为的更复杂数字密码学设备。

论文链接:https://doi.org/10.1145/3548606.3560637

74、Freely Given Consent?: Studying Consent Notice of Third-Party Tracking and Its Violations of GDPR in Android Apps

欧盟在2018年5月采纳了《一般数据保护条例》(GDPR),要求处理用户个人数据的同意必须是自由给予的、具体的、知情的和明确的。尽管先前的工作已经通过自动化网络流量分析显示,这种同意通常未能得到执行,但还没有研究系统地研究移动应用程序中如何实施同意通知以及它们是否符合GDPR。为了填补这一研究空白,我们对Android应用程序中第三方跟踪的同意通知进行了首次大规模研究,以了解当前实践和GDPR同意违规的现状。具体而言,我们提出了一种主要自动化且可扩展的方法来识别当前实施的同意通知,并将其应用于239,381个Android应用程序。结果,我们从13,082个应用程序中识别出四种广泛实施的机制,用于与同意用户界面互动。然后,我们开发了一个工具,根据识别到的机制,自动检测发送到互联网的用户个人数据在不同同意条件下的情况。这样,我们发现有30,160个应用程序甚至没有尝试为与第三方数据控制者共享用户个人数据实施同意通知,而在GDPR下,这是需要明确同意的。相比之下,在实施了同意通知的13,082个应用程序中,我们发现其中2,688个(占20.54%)应用程序至少违反了一个GDPR同意要求,如试图欺骗用户接受所有数据共享,甚至在用户明确选择退出时仍持续传输数据。为了让开发者解决这些问题,我们发送电子邮件通知受影响的开发者,并从他们的回复中收集见解。我们的研究表明,亟需更透明地处理个人数据,并支持开发者在遵守法规方面作出努力,确保用户能够对自己的数据做出自由、知情的选择。

论文链接:https://doi.org/10.1145/3548606.3560564

76、Frequency Throttling Side-Channel Attack

现代处理器动态控制它们的运行频率,以优化资源利用,最大限度地节省能源,并符合系统定义的约束。如果在执行软件负载期间,任何电气或热参数的滑动平均值超过其相应的预定义阈值,电源管理架构将以反应性方式调整 CPU 频率,以确保安全的操作条件。在本文中,我们展示了这种基于电源管理的频率降低活动如何形成定时侧信道信息泄漏的来源,攻击者可以利用这种泄漏从恒定周期的受害者负载中推断出机密数据。所提出的频率降低侧信道攻击可以由内核空间和用户空间的攻击者发起,从而破坏隔离边界提供的安全保证。我们通过在基于 AES-NI 指令的恒定周期 AES 算法实现上进行实验,验证了我们的攻击方法在不同系统和威胁模型下的有效性。我们实验评估的结果表明,攻击者可以通过测量加密执行时间成功恢复 AES 密钥的所有字节。最后,我们讨论了不同的选项来减轻频率降低侧信道攻击带来的威胁,以及它们的优缺点。

论文链接:https://doi.org/10.1145/3548606.3560682

77、GearBox: Optimal-size Shard Committees by Leveraging the Safety-Liveness Dichotomy

分片是一种新兴技术,用于克服基于区块链的公共账本上的可扩展性问题。没有分片,网络中的每个节点都必须监听并处理所有账本协议消息。分片的基本思想是并行化账本协议:将节点划分为较小的子集,每个子集通过执行轻量级的账本协议实例(也称为分片)来处理原始负载的一部分。分片越小,效率越高,因为通过增加并行性,分片共识中的开销较小。为此,我们提出了一种新颖的方法,利用分片安全性-活跃性二分法。我们将分片共识的活跃性和安全性进行分离,使我们能够动态调整分片参数,以便在系统当前的腐败比例下实现基本最优的效率。

我们首先对一个相对较小的分片进行抽样(可能具有较小的诚实比例),并在共识机制中仔细权衡活跃性和安全性,以在不失去安全性的情况下容忍较小的诚实性。然而,在最坏的情况下,为了使分片保持活跃,需要更高的诚实比例。为了检测活跃性失败,我们使用一个始终活跃且安全的所谓控制链。检测到不活跃的分片将通过增加分片大小和活跃性容忍度进行重新抽样,直到它们活跃,确保所有分片始终安全且运行效率最优。

作为一个具体的例子,考虑一个包含10000个参与方的人口,最多30%的腐败和60位安全性,之前的设计需要每个分片中的超过5800个参与方来保证安全。我们的设计在最坏的情况下(最大腐败)只需要1713个参与方,在乐观情况下仅需约35个参与方,同时不会影响安全性。此外,在这种高度并发的执行环境中,保证分片账本协议及其子协议(即分片)在组合下安全至关重要。为了证明我们方法的安全性,我们提出了捕获分片账本的理想功能,以及捕获控制链和单个分片共识的理想功能,这需要可调节的活跃性。我们进一步正式化我们的协议,并证明它们在UC框架下安全地实现了分片账本功能。

论文链接:https://doi.org/10.1145/3548606.3559375

78、Graph Unlearning

机器遗忘是一种在收到移除请求后从机器学习(ML)模型中移除某些训练数据影响的过程。虽然直接且合法,但从头开始重新训练 ML 模型会产生很高的计算开销。为了解决这个问题,在图像和文本数据领域提出了许多近似算法,其中 SISA 是最先进的解决方案。它随机将训练集分割成多个片段,并为每个片段训练一个组成模型。然而,直接将 SISA 应用于图数据可能会严重破坏图结构信息,从而降低所得 ML 模型的效用。在本文中,我们提出了 GraphEraser,一种针对图数据量身定制的新型机器遗忘框架。其贡献包括两种新颖的图分割算法和一种基于学习的聚合方法。我们在五个真实世界的图数据集上进行了广泛的实验,以说明 GraphEraser 的遗忘效率和模型效用。它实现了 2.06 倍(小数据集)到 35.94 倍(大数据集)的遗忘时间改进。另一方面,GraphEraser 达到了最高 62.5% 更高的 F1 分数,我们提出的基于学习的聚合方法达到了最高 112% 更高的 F1 分数。https://github.com/MinChen00/Graph-Unlearning。

论文链接:https://doi.org/10.1145/3548606.3559352

79、Gringotts: Fast and Accurate Internal Denial-of-Wallet Detection for Serverless Computing

无服务器计算,或者称为函数即服务(Function-as-a-Service),由于其按需付费的计费模式、灵活性和低成本而持续受到欢迎。然而,这些特点也带来了额外的安全风险,例如针对无服务器租户的拒绝钱包(Denial-of-Wallet,DoW)攻击。在本文中,我们对商用无服务器平台进行了现实世界的DoW攻击,以评估其严重程度。为了识别这种攻击,我们设计、实现并评估了一种准确、易于使用且性能开销可以忽略不计的DoW检测系统——Gringotts。Gringotts通过引入一个设计精良的性能指标收集代理来解决无服务器函数中固有的信息模糊问题。接着,Gringotts使用马氏距离(Mahalanobis distance)来发现指标分布中的异常。我们将Gringotts实现为一个真实的系统,并使用测试平台进行了大量实验以评估Gringotts的性能。我们的结果表明,Gringotts的性能开销小于1.1%,平均检测延迟为1.86秒,平均准确率超过95.75%。

论文链接:https://doi.org/10.1145/3548606.3560629

80、Group Property Inference Attacks Against Graph Neural Networks

最近的研究表明,机器学习(ML)模型容易受到侵犯隐私的攻击,这些攻击会泄露有关训练数据的信息。在这项工作中,我们将图神经网络(GNN)作为目标模型,并关注一种特定类型的隐私攻击,即属性推理攻击(PIA),该攻击通过访问GNN来推断训练图中的敏感属性。尽管现有的研究已经研究了针对图级属性(例如,节点度和图密度)的PIA,但我们是首个对群组属性推理攻击(GPIA)进行系统研究的,GPIA推断训练图中特定节点和链接组的分布(例如,男性节点之间的链接比女性节点之间的链接更多)。首先,我们考虑了一个威胁模型分类,并为这些设置设计了六种不同的攻击。其次,我们通过对三个具有代表性的GNN模型和三个真实世界图进行大量实验来证明这些攻击的有效性。第三,我们分析了导致GPIA成功的基本因素,并表明,训练有或没有目标属性的图上的GNN模型在模型参数和/或模型输出上存在一定的差异,这使得攻击者能够推断出属性的存在。此外,我们设计了一套针对GPIA攻击的防御机制,并通过实证表明,这些机制可以在保证GNN模型准确度的前提下有效降低攻击准确度。

论文链接:https://doi.org/10.1145/3548606.3560662

![[Studio3T]无限试用](https://img-blog.csdnimg.cn/c707e13ef7444e3a99fe739f0371caf5.png)

![强化学习从基础到进阶-案例与实践[1]:强化学习概述、序列决策、动作空间定义、策略价值函数、探索与利用、Gym强化学习实验](https://ai-studio-static-online.cdn.bcebos.com/ad0c6b8721694dc096453a95414e9f57e03bf8684e9c4381bbff3f17fdada4d6)