本文转载与:

https://mp.weixin.qq.com/s?__biz=Mzg4NTUwMzM1Ng==&mid=2247504341&idx=1&sn=db06bdc7434a34dd69930e3a7e3d8114&chksm=cfa575c6f8d2fcd0830a7bb5d5c11b6e8a1465688d8f59cb2fd7b04685210ac2beae3bec18c2&mpshare=1&scene=23&srcid=0612hRbmdwzewlgb5vrfnfZy&sharer_sharetime=1686534182681&sharer_shareid=e065963f591f1d96b07207551473e96d#rd

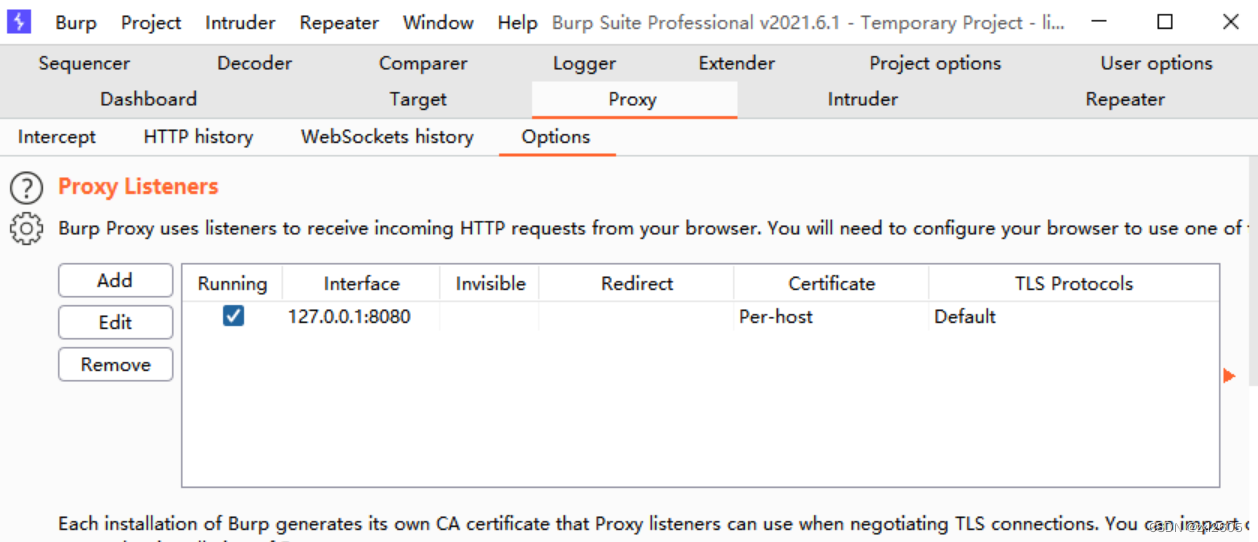

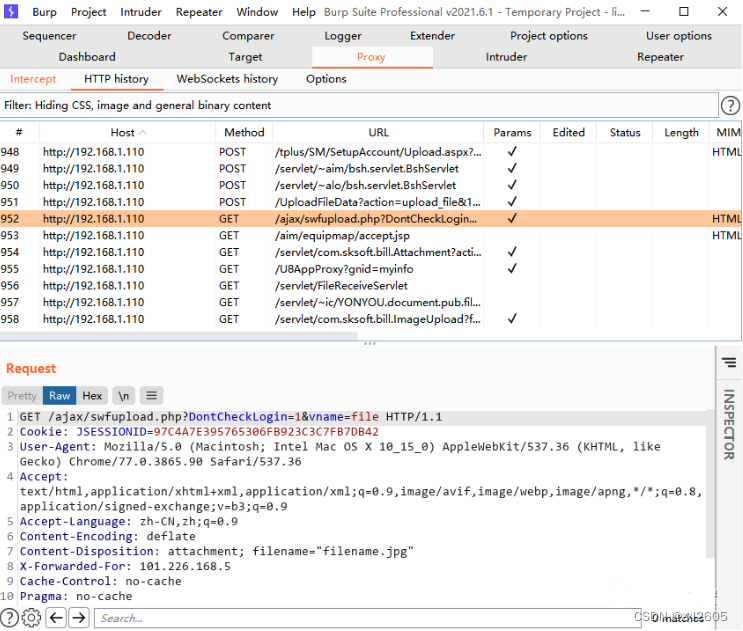

Burpsuite设置

首先我们打开Burpsuite,Proxy->Proxy Listeners->Options添加一个代理服务器和端口,但得注意下不要使用已被占用的端口,否则可能会监听失败。

为了能顺利抓取HTTPS,我们还得先导入下证书,直接访问 http://127.0.0.1:8080/ 在右上角CA Certificate下载证书,http://burp 得在浏览器设置好代理才能访问。

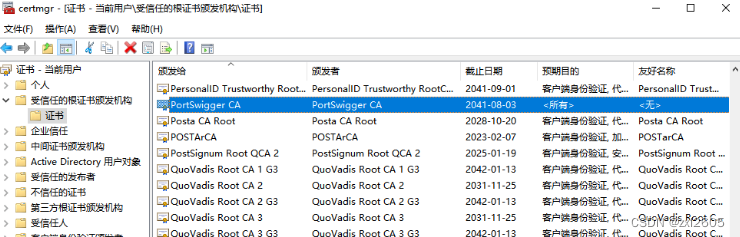

Win+R运行输入certmgr.msc,找到“受信任的根证书颁发机构”证书右键->所有任务->导入->把刚下载的cacert.der导入进去,选择“所有文件(.)”。

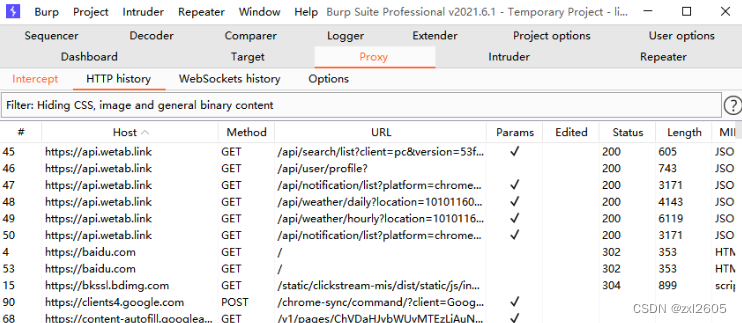

这时Burpsuite的设置基本上已经完成了,可以看到成功的抓到了HTTPS数据包。

常见问题:

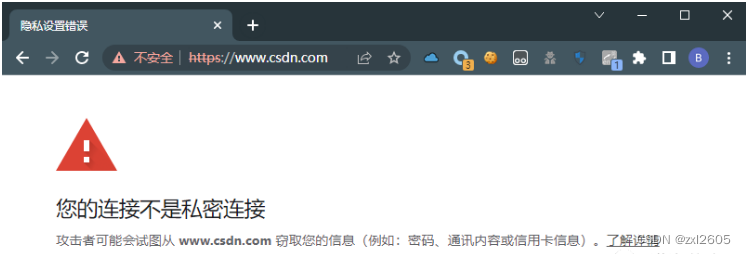

没有导入证书;或已导入证书,但在Burpsuite抓包访问HTTPS仍会提示:您的连接不是私密连接。

解决办法:

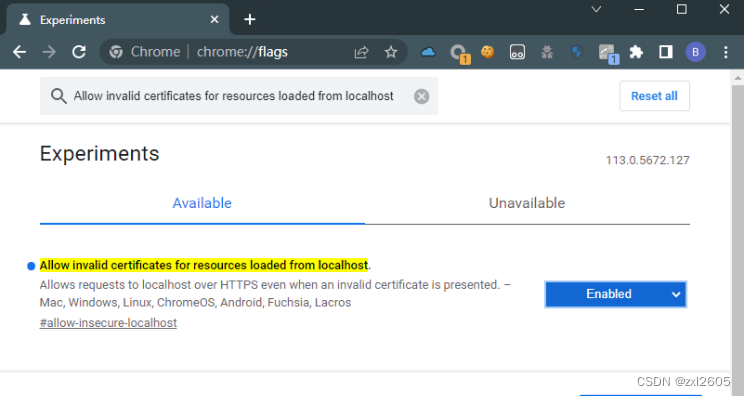

URL输入chrome://flags/,搜索:Allow invalid certificates for resources loaded from localhost.,设置为Enable,重启浏览器后Burpsuite抓包正常。

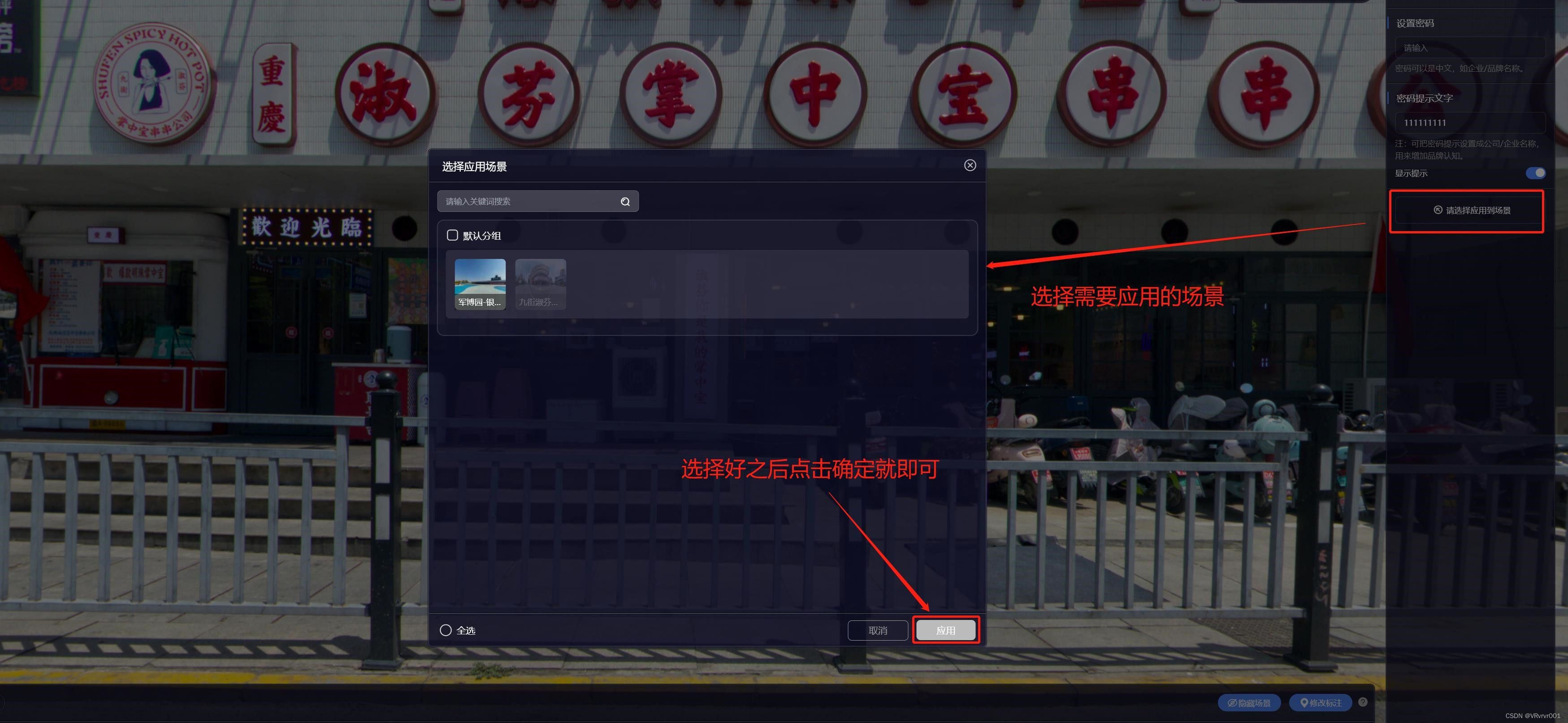

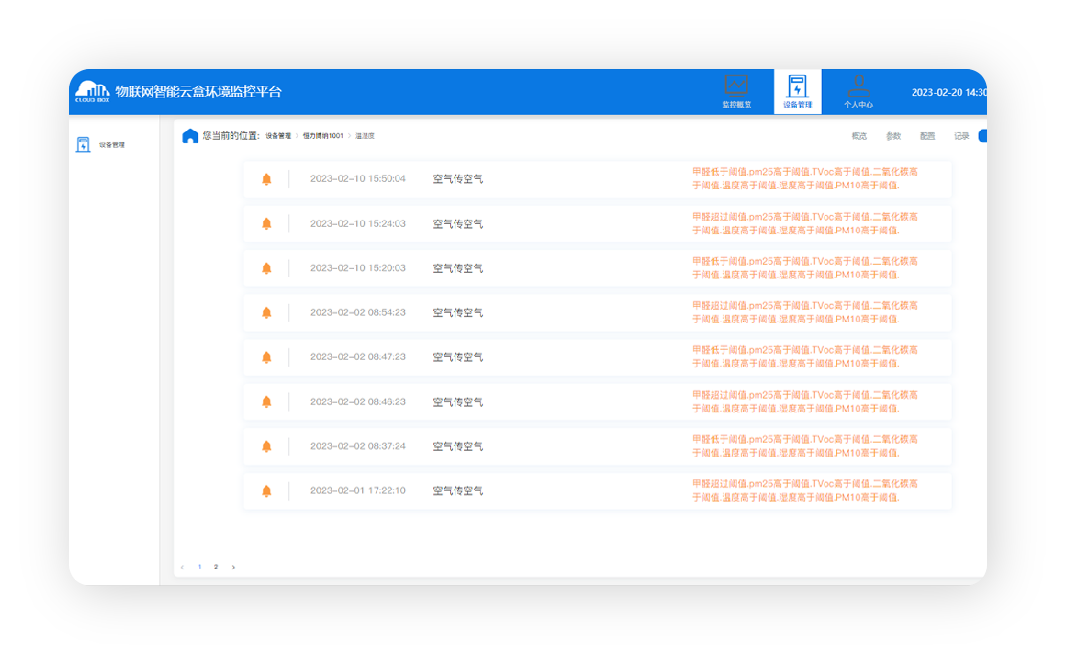

Proxifier设置

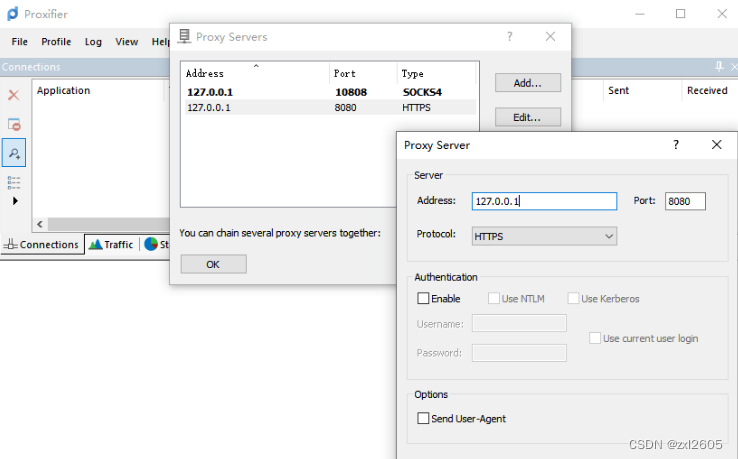

我们继续设置Proxifier,Profile->Proxy Servers…->Add添加一个HTTPS代理,填入Burpsuite监听的IP地址和端口即可。

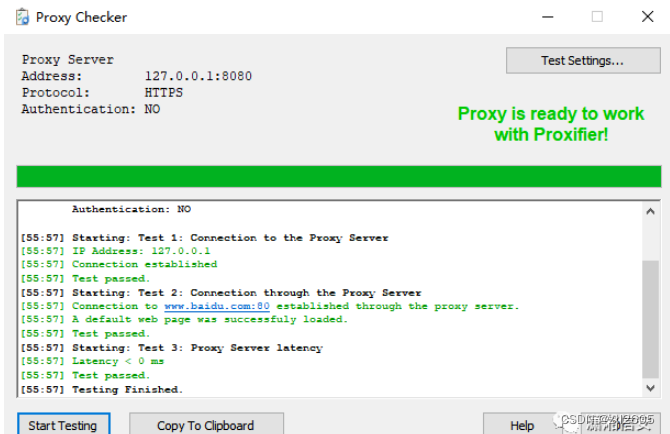

添加完HTTPS代理后可以先Check检查下这个代理是否已连通?没问题后再继续。

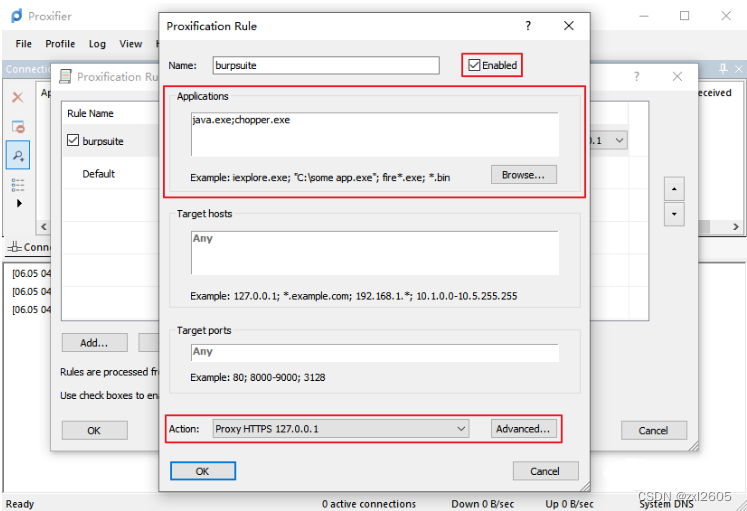

之后我们再配置下代理规则,Profile->Proxification Rules…->Add添加一条规则。

Applications输入要代理的进程,如:java.exe,Action选择刚添加的HTTPS代理。

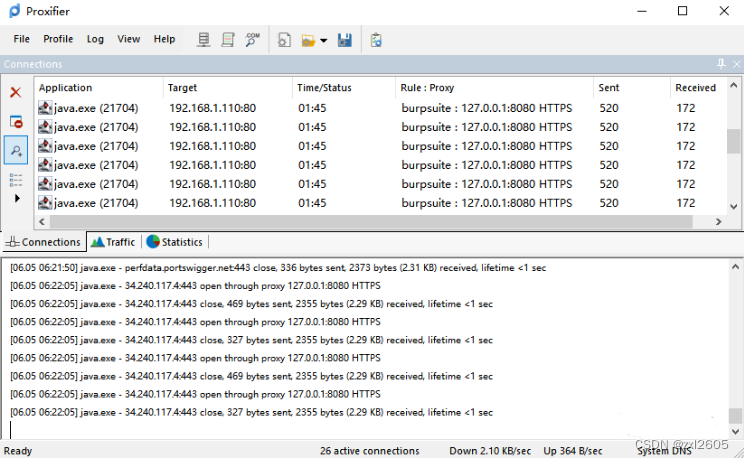

这里以前段时间分享的Exp-Tools项目为例来演示,从下图中可以看到已经成功抓取到了该工具验证漏洞时提交的POC数据包,N!9个OA高危漏洞利用工具v1.1.6。

java -javaagent:Exp-Tools-1.1.6-encrypted.jar -jar Exp-Tools-1.1.6-encrypted.jar

![Echarts5.x词云图报错[ECharts] Unkown series wordCloud](https://img-blog.csdnimg.cn/ffd89805194e406c95514ff8b43ed47a.png)