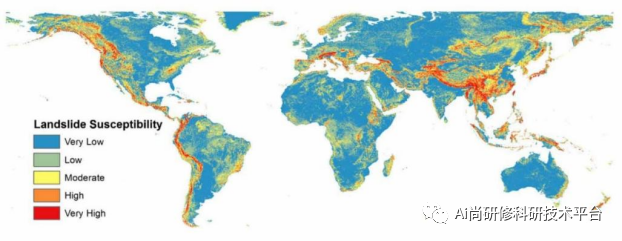

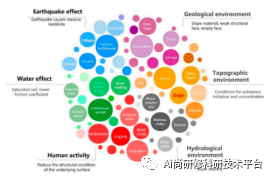

地质灾害是指全球地壳自然地质演化过程中,由于地球内动力、外动力或者人为地质动力作用下导致的自然地质和人类的自然灾害突发事件。由于降水、地震等自然作用下,地质灾害在世界范围内频繁发生。我国除滑坡灾害外,还包括崩塌、泥石流、地面沉降等各种地质灾害,具有类型多样、分布广泛、危害性大的特点。地质灾害危险性评价着重于根据多种影响因素和区域选择来评估在某个区域中某个阶段发生的地质灾害程度。以此预测和分析未来某个地形单位发生地质灾害的可能性。根据地质灾害的孕育和发展机理,现有的数据资料和技术,以及实际应用需要,评价目标和研究经费等因素,采用适当的方法,可通过模型评估并分析研究区域对地质灾害的危险性。那么如何深刻理解地灾危险性评价模型?如何高效处理好致灾因子数据?如何针对具体区域建立切实可行的地质灾害危险性评价与灾后重建方案?本课程将提供一套基于ArcGIS的方法和案例。

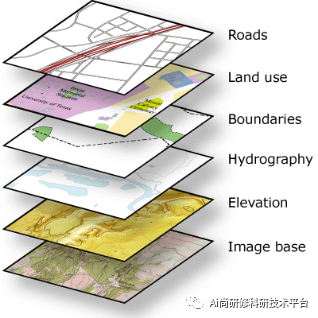

ArcGIS软件具有空间数据和属性数据的输入、编辑、查询、简单空间分析统计、输出、报表等功能,这为多源数据的有机整合提供了可能,也为建立灵活的分析模块提供了方便。空间分析功能是GIS得以广泛应用的重要原因之一。运用GIS分析技术,对各因素进行统计分析、信息叠加复合,研究地质灾害类型、分布规律级别和灾害损失度等,运用危险性指数等方法对地质灾害危险性现状进行评价与制图,将能使地质灾害风险评价更加效率化、科学化,为地质灾害数据库的建设提供有力支撑。

结合项目实践案例和科研论文成果进行讲解。入门篇,ArcGIS软件的快速入门与GIS数据源的获取与理解;方法篇,致灾因子提取方法、灾害危险性因子分析指标体系的建立方法和灾害危险性评价模型构建方法;拓展篇,GIS在灾害重建中的应用方法,Python环境中利用机器学习进行灾害易发性评价模型的建立与优化方法。

进一步理解地质灾害形成机理与成灾模式;从空间数据处理、致灾因子提取,空间分析、危险性评价与制图分析等方面掌握GIS在灾害危险性评价中的方法;在具体实践案例中,学会运用地质灾害危险性评价原理和技术方法,同时学会GIS在灾后重建规划等领域的应用方法,提升GIS技术的应用能力水平。

原文链接:GIS在地质灾害危险性评估与灾后重建中的应用

第一章、基本概念与平台介绍

1、基本概念

地质灾害类型

地质灾害发育特征与分布规律

地质灾害危害特征

地质灾害孕灾地质条件分析

地质灾害诱发因素与形成机理

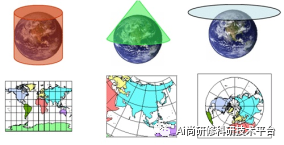

2、GIS原理与ArcGIS平台介绍

l GIS简介

l ArcGIS基础

l 空间数据采集与组织

l 空间参考

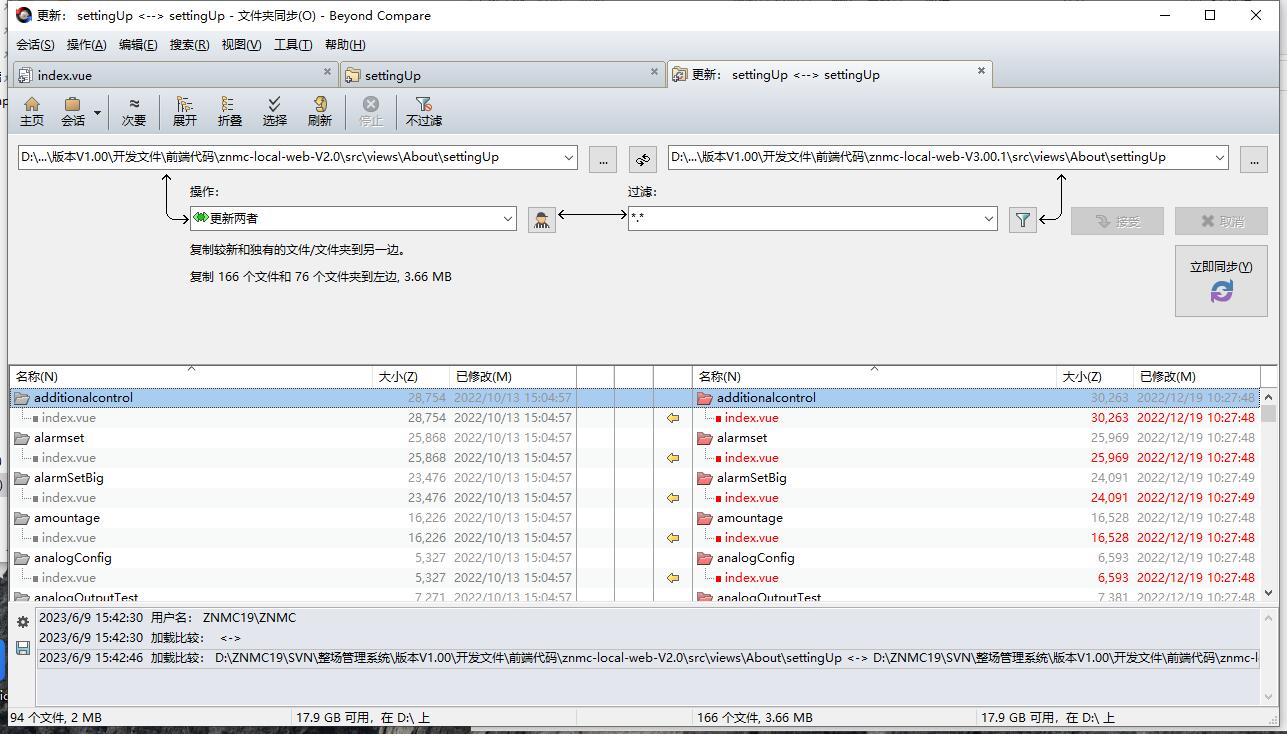

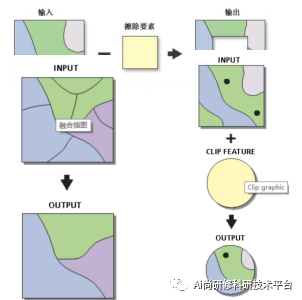

l 空间数据的转换与处理

l ArcGIS中的数据编辑

l 地理数据的可视化表达

l 空间分析:

数字地形分析

叠置分析

距离制图

密度制图

统计分析

重分类

三维分析

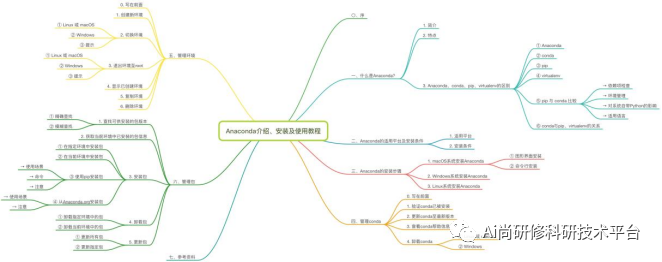

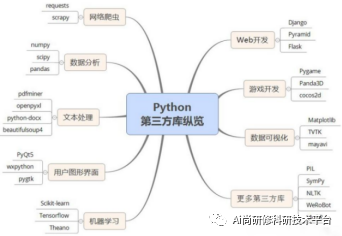

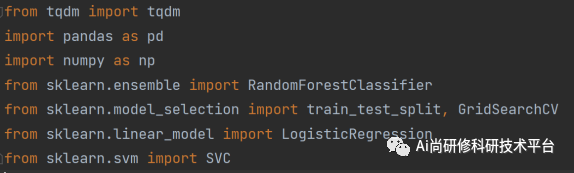

3、Python编译环境配置

lPython自带编辑器IDLE使用

lAnaconda集成环境安装及使用

lPyCharm环境安装及使用

第二章、数据获取及预处理

1、数据类型介绍

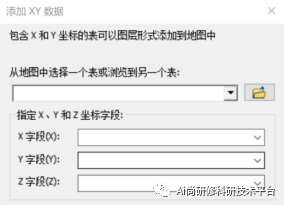

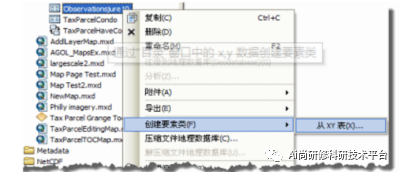

2、点数据获取与处理

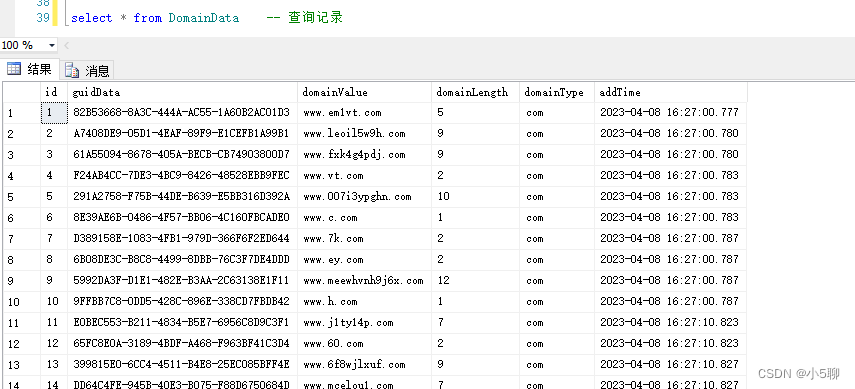

l灾害点统计数据获取与处理

l 气象站点数据获取与处理

气象站点点位数据处理

气象数据获取

数据整理

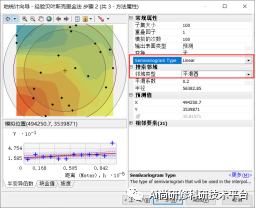

探索性分析

数据插值分析

3、矢量数据的获取与处理

l 道路、断层、水系等矢量数据的获取

l 欧氏距离

l 核密度分析

l 河网密度分析

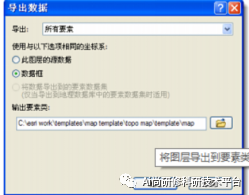

4、栅格数据获取与处理

l DEM,遥感影像等栅格数据获取

l 影像拼接、裁剪、掩膜等处理

l NoData值处理

l 如何统一行列号

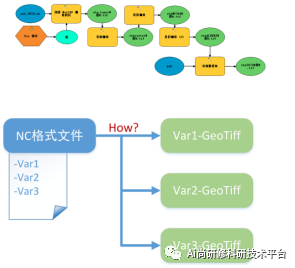

5、NC数据获取与处理

l NC数据简介

l NC数据获取

l 模型构建器

l NC数据如何转TIF?

6、遥感云计算平台数据获取与处理

l 遥感云平台数据简介

l 如何从云平台获取数据?

l 数据上传与下载

l 基本函数简介

l 植被指数提取

l 土地利用数据获取

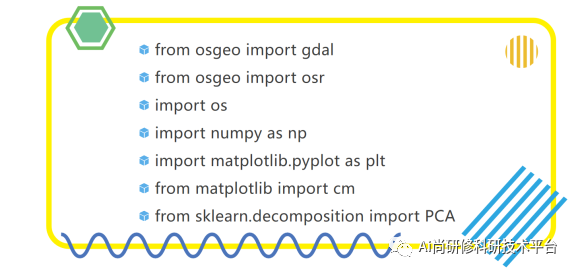

7、Python数据清洗

l Python库简介与安装

l 读取数据

l 统一行列数

l 缺失值处理

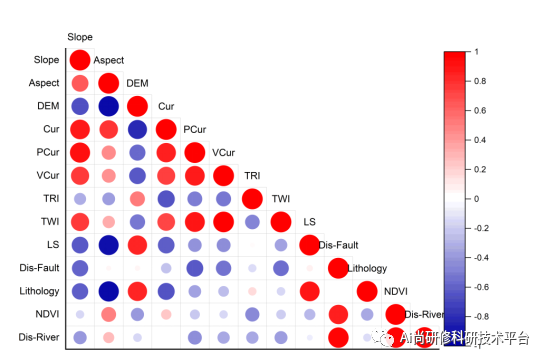

l 相关性分析/共线性分析

l 主成分分析法(PCA)降维

l 数据标准化

l 生成特征集

第三章、地质灾害风险评价模型与方法

1、地质灾害易发性评价模型与方法

评价单元确定

易发性评价指标体系

易发性评价模型

权重的确定

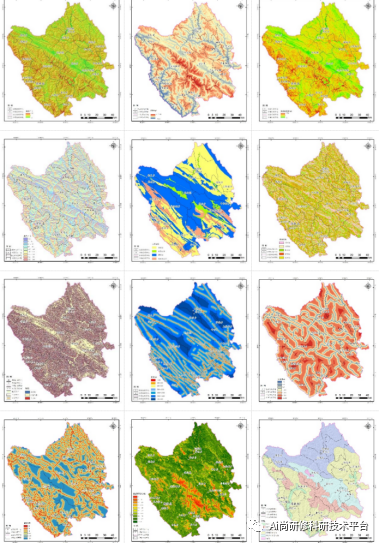

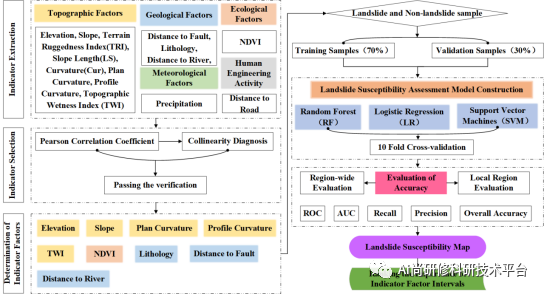

2、滑坡易发性评价

l 评价指标体系

地形:高程、坡度、沟壑密度、地势起伏度等。

地貌:地貌单元、微地貌形态、总体地势等。

地层岩性:岩性特征、岩层厚度、岩石成因类型等

地质构造:断层、褶皱、节理裂隙等。

地震:烈度、动峰值加速度、历史地震活动情况等

工程地质:区域地壳稳定性,基岩埋深,主要持力层岩性、承载力、岩土体工程地质分区等。

l 常用指标提取

坡度、坡型、高程、地形起伏度、断裂带距离、工程地质岩组、斜坡结构、植被覆盖度、与水系距离等因子提取

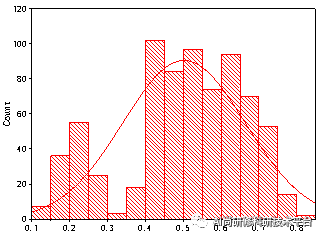

l 指标因子相关性分析

(1)相关性系数计算与分析

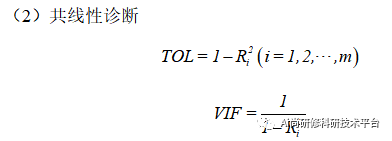

l 评价指标信息量

l 评价指标权重确定

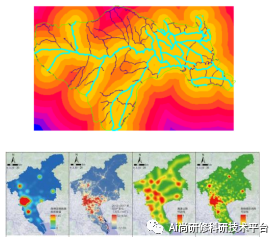

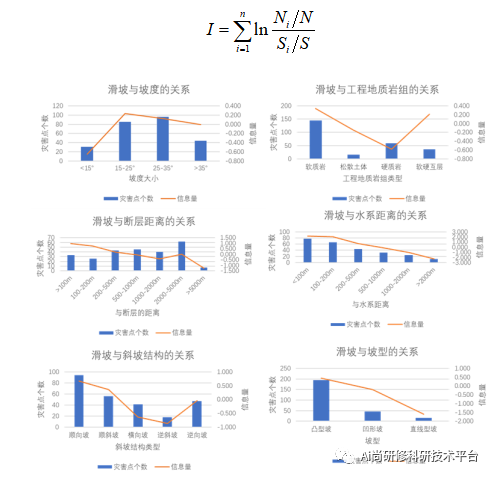

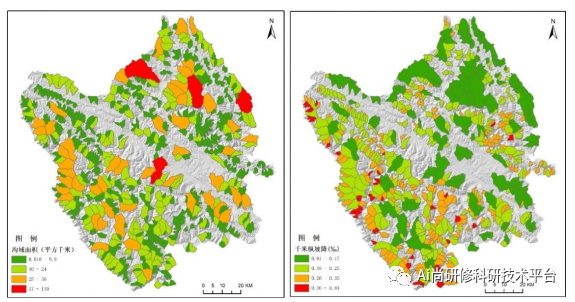

l 滑坡易发性评价结果分析与制图

滑坡易发性综合指数

易发性等级划分

易发性评价结果制图分析

2、崩塌易发性评价

3、泥石流易发性评价

l 泥石流评价单元提取

l 泥石流评价指标

崩滑严重性、泥沙沿程补给长度比、沟口泥石流堆积活动、沟谷纵坡降、区域构造影响程度、流域植被覆盖度、工程地质岩组、沿沟松散堆积物储量、流域面积、流域相对高差、河沟堵塞程度等

l 典型泥石流评价指标选取

l 评价因子权重确定

l 泥石流易发性评价结果分析与制图

泥石流易发性综合指数计算

泥石流的易发性分级确定

泥石流易发性评价结果

4、地质灾害易发性综合评价

综合地质灾害易发值=MAX [泥石流灾害易发值,崩塌灾害易发值,滑坡灾害易发值]

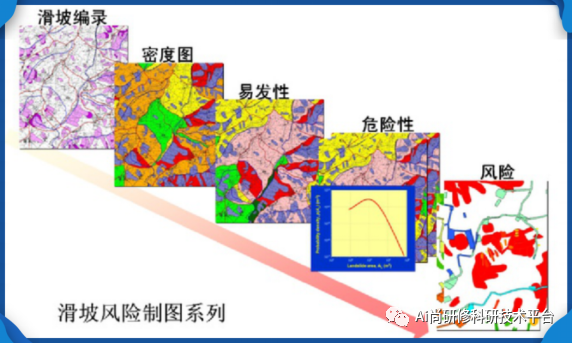

第四章、地质灾害风险性评价

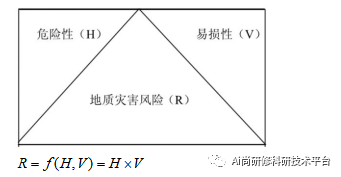

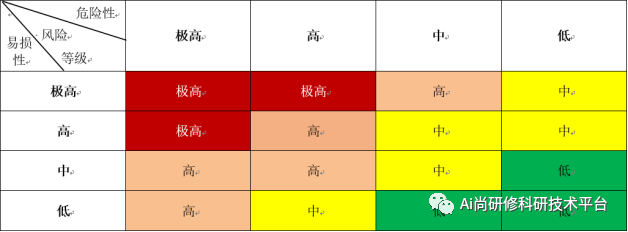

1、地质灾害风险性评价

2、地质灾害危险性评价

l 危险性评价因子选取

在某种诱发因素作用下,一定区域内某一时间段发生特定规模和类型地质灾害的可能性。

区域构造复杂程度,活动断裂发育程度,地震活动等都可能诱发地质灾害;强降雨的诱发,灾害发生的频率、规模也会增强地质灾害发生的机率。

l 危险性评价因子量化

崩滑危险性因子量化

统计各级范围内的灾害个数及面积,利用信息量计算方法到各级的信息量值。

泥石流危险性评价因子权重

l 危险性评价与结果分析

3、地质灾害易损性评价

l 地质灾害易损性因子分析

人口易损性

房屋建筑易损性

农业易损性

林业易损性

畜牧业易损性

道路交通易损性

水域易损性

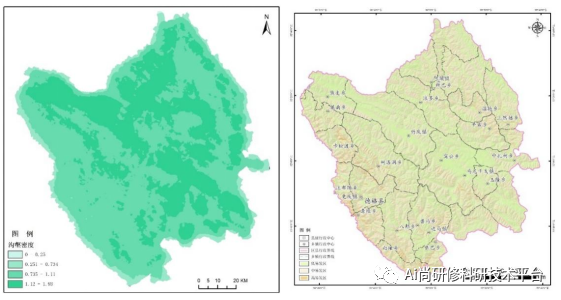

l 人口易损性评价因子提取

人口密度数据处理

用人口密度数据来量化人口易损性,基于各行政单元统计年鉴获取的人口数量,结合房屋建筑区数据,量化人口的空间分布,基于GIS的网格分析,得到单位面积上的人口数量即人口密度。

易损性赋值

人口易损性因子提取

l 建筑易损性评价

建筑区密度数据处理

用房屋建筑区密度数据来量化房屋建筑易损性,利用房屋建筑区数据,

基于GIS的网格分析,得到单位面积上的房屋建筑区面积,即房屋建筑区密度。

易损性赋值

建筑物易损性因子提取

l 交通设施易损性评价

道路数据的获取

用 ArcGIS 缓冲分析功能,形成道路的面文件

不同类型的道路进行赋值

道路易损分布结果分析

l 综合易损性评价

综合易损性叠加权重

综合易损性评价结果提取与分析

4、地质灾害风险评价结果提取与分析

第五章、GIS在灾后重建中的应用实践

1、应急救援路径规划分析

l 表面分析、成本权重距离、栅格数据距离制图等空间分析;

l 利用专题地图制图基本方法,制作四川省茂县地质灾害应急救援路线图,

l 最佳路径的提取与分析

2、灾害恢复重建选址分析

l 确定选址的影响因子

l 确定每种影响因子的权重

l 收集并处理每种影响因子的数据:地形分析、距离制图分析,重分类

l 恢复重建选址分析

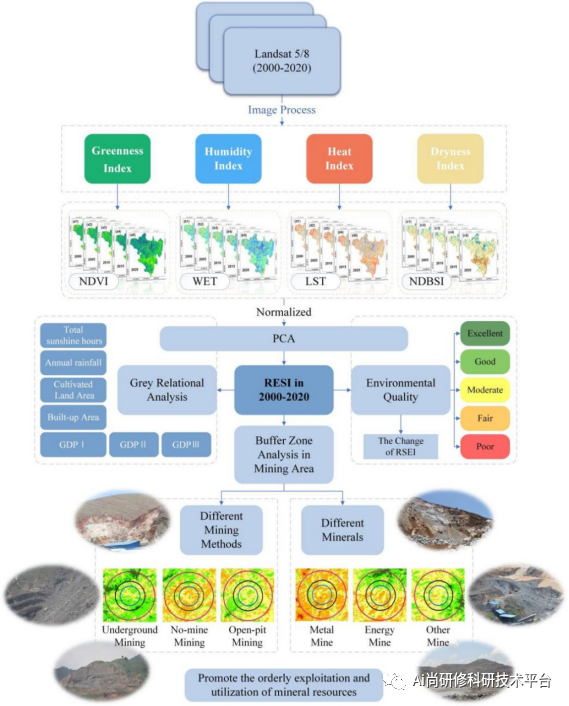

3、震后生态环境变化分析

使用该类软件强大的数据采集、数据处理、数据存储与管理、空间查询与空间分析、可视化等功能进行生态环境变化评价。

第六章、论文写作与复现

1、论文写作要点分析

2、论文投稿技巧分析

3、论文案例分析

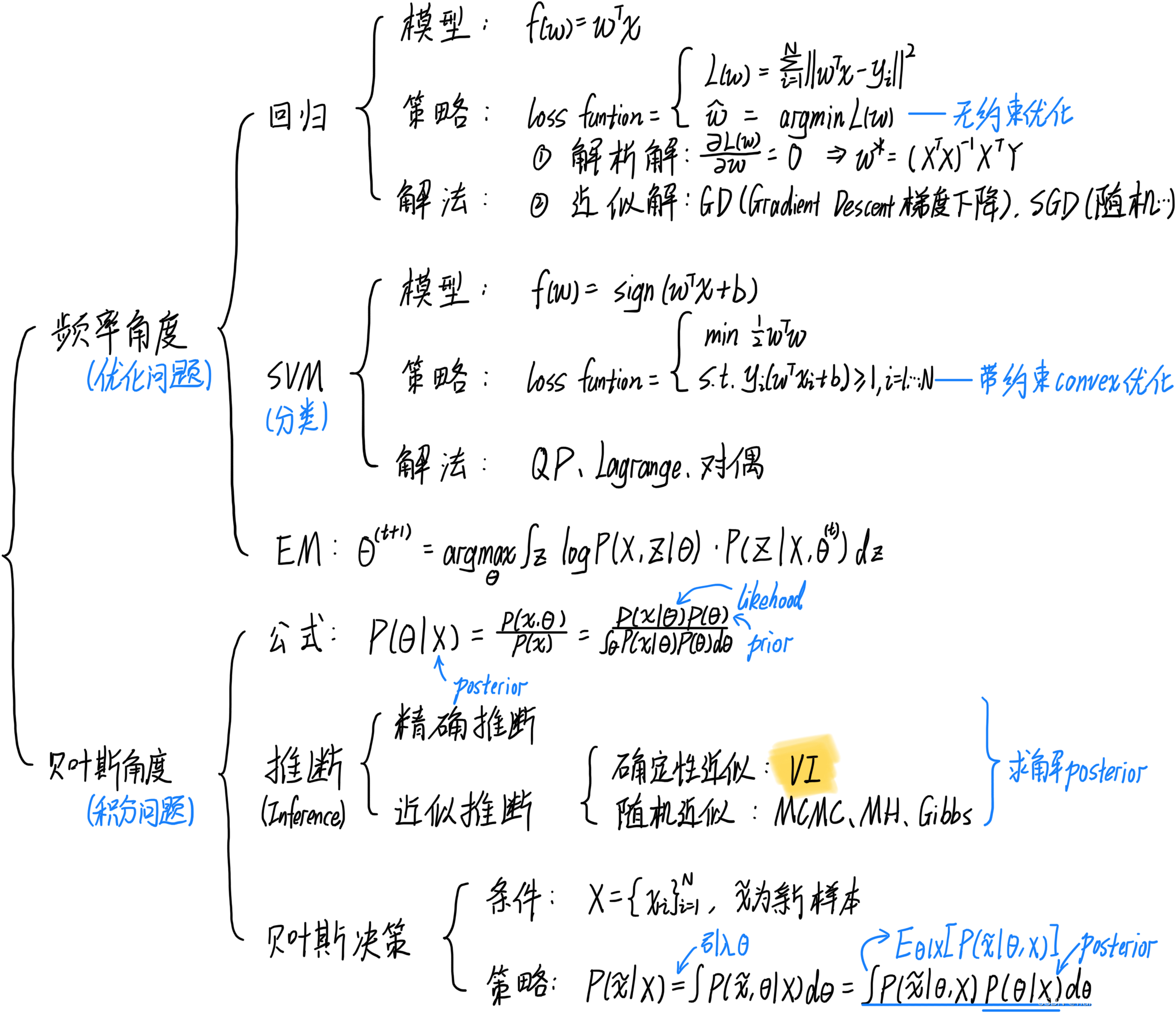

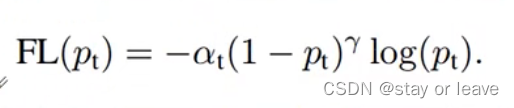

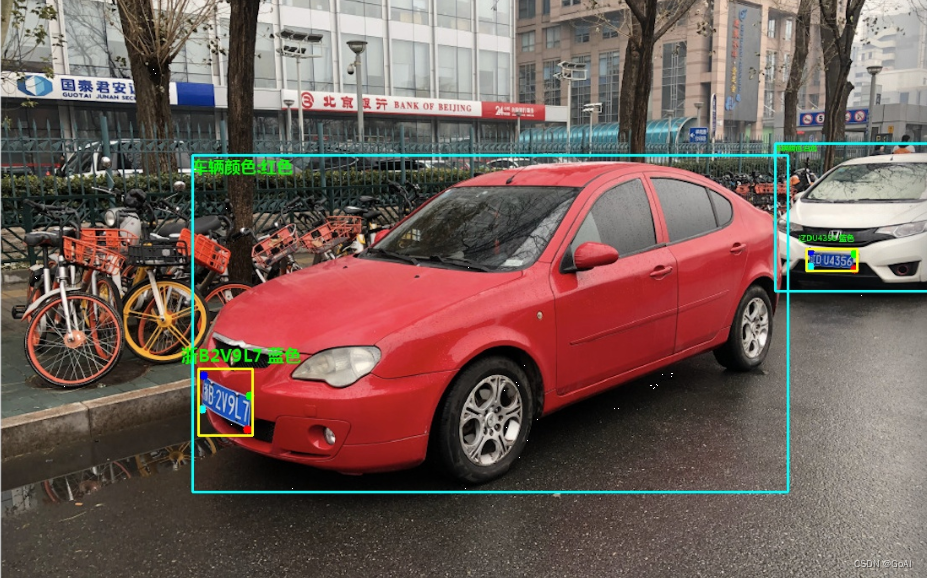

案例:利用机器学习对灾害易发性评价研究

4、部分成果复现:

思考:

ü 训练前是否有必要对特征归一化

ü 为什么要处理缺失值(Nan值)

ü 输入的特征间相关性过高会有什么影响

ü 什么是训练集、测试集和验证集;为什么要如此划分

ü 超参数是什么

ü 什么是过拟合,如何避免这种现象

模型介绍:

ü 逻辑回归模型

ü 随机森林模型

ü 支持向量机模型

实现方案:

一、线性概率模型——逻辑回归

ü 介绍

ü 连接函数的选取:Sigmoid函数

ü 致灾因子数据集:数据介绍;相关性分析;逻辑回归模型预测;样本精度分析;分类混淆矩阵

ü 注意事项

二、SVM支持向量机

ü 线性分类器

ü SVM-核方法:核方法介绍;sklearn的SVM核方法

ü 参量优化与调整

ü SVM数据集:支持向量机模型预测;样本精度分析;分类混淆矩阵

三、Random Forest的Python实现

ü 数据集

ü 数据的随机选取

ü 待选特征的随机选取

ü 相关概念解释

ü 参量优化与调整:随机森林决策树深度调参;CV交叉验证定义;混淆矩阵;样本精度分析

ü 基于pandas和scikit-learn实现Random Forest:数据介绍;随机森林模型预测;样本精度分析;分类混淆矩阵

四、方法比较分析

ü 精度分析

结果对比分析