联邦学习中梯度泄漏攻击评估框架

摘要:

针对问题:从客户端向联邦服务器共享本地参数更新也可能容易受到梯度泄漏攻击,并侵犯客户端关于其训练数据的隐私。

提出了一个原则性框架,用于评估和比较不同形式的客户端隐私泄露攻击。

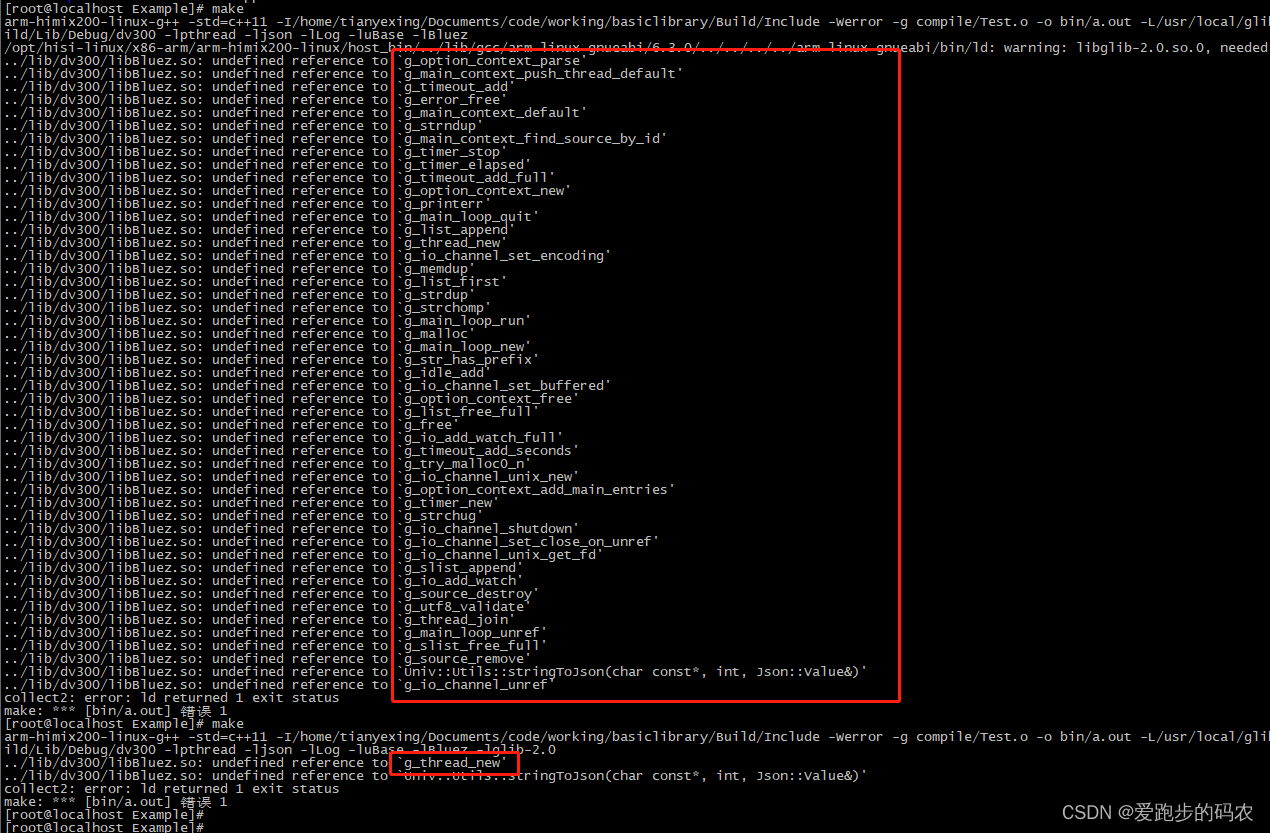

首先提供实验分析,以展示对手如何通过简单地分析来自本地训练的共享参数更新(例如,本地梯度或权重更新向量)来重建私有本地训练数据。

然后,分析联邦学习中不同的超参数配置和攻击算法的不同设置如何影响攻击效率和攻击成本。框架还测量、评估和分析了在使用通信高效 FL 协议时不同梯度压缩比下客户端隐私泄露攻击的有效性。

实验还包括一些初步的缓解策略,以强调提供系统的攻击评估框架对于深入了解联邦学习中各种形式的客户端隐私泄露威胁和开发攻击缓解的理论基础的重要性。

引言:

面临的威胁:FL 中的默认隐私不足以通过基于梯度的重建来保护底层训练数据免受隐私泄露攻击。通过在执行联合平均之前拦截客户端共享给 FL 服务器的局部梯度更新,对手可以重建具有高重建精度的局部训练数据,从而侵犯客户端隐私并欺骗 FL 系统通过非法和悄悄地潜入客户机密训练数据,使 FL 系统容易受到客户隐私泄露攻击。

提出了一个原则性框架,用于评估和比较不同形式的客户端隐私泄露攻击。

- 通过攻击表征,了解不同的攻击机制和攻击面,对手可以利用这些机制和攻击面通过简单地分析共享参数更新(例如,局部梯度或权重更新向量)来重建私有局部训练数据。

- 通过引入多维评估指标和开发评估试验台,提供了关于联邦学习的不同配置和攻击算法的不同设置如何影响客户端隐私泄露攻击的成功率和成本的测量研究和定量和定性分析.

-

受攻击影响分析的启发,提出了一些具有初步结果的缓解策略,以强调提供系统评估框架以全面分析联邦学习中的客户端隐私泄漏威胁和有效缓解方法的重要性。

问题描述:

框架将研究 FL 超参数的不同配置对隐私泄露攻击的成功率和成本的影响

威胁模型:

假设的出发点:在 FL 系统中,客户端是客户端隐私泄漏 (CPL) 攻击最脆弱的攻击面,因为客户端是将其本地训练参数更新发送到 FL 服务器的那个。

假设客户端可以以有限的方式受到损害:对手无法访问私有训练数据,但可以拦截要发送到 FL 服务器的本地参数更新,并能够访问和运行保存的本地模型可执行文件(检查点数据)在受感染的客户端上发起白盒梯度泄漏攻击。

假设联邦服务器是诚实但好奇的(FL 服务器将诚实地执行局部参数更新的聚合并管理联合学习的迭代轮次):FL 服务器可能会好奇并可能分析来自某些客户端的定期更新以执行客户端隐私泄漏攻击并获得对受害客户端的私人训练数据的访问权限。

鉴于基于梯度的聚合和基于模型权重的聚合在数学上是等价的,可以从局部梯度和局部训练学习率获得局部模型参数差异。在本文中,使用了基于梯度的聚合。即使客户端和服务器之间的网络连接是安全的,在本地参数更新准备上传到服务器之前,客户端隐私泄露攻击也可能发生在受感染的客户端上。

最后,分布式训练可以发生在具有中央服务器的联合场景中,也可以发生在客户端通过对等网络 连接的分散场景中。在分散设置中,客户端节点将首先执行本地计算以更新其本地模型参数,然后将更新后的梯度发送到其邻居节点。在这两种情况下,客户端隐私泄露攻击都可能发生在受感染的客户端节点上。

客户端隐私泄漏攻击:

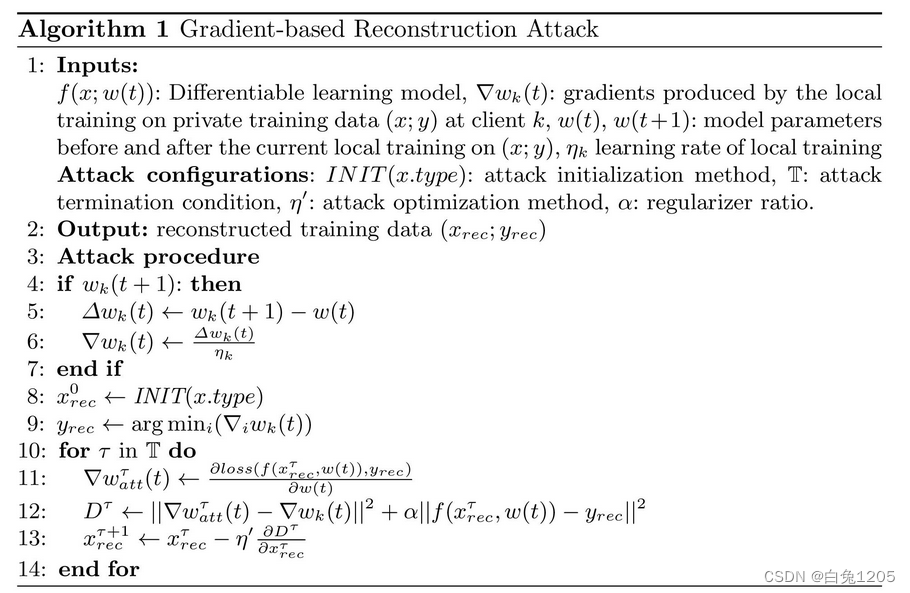

客户端隐私泄露攻击是一种基于梯度的特征重构攻击,攻击者可以设计一种基于梯度的重构学习算法,将第t轮的梯度更新,比如,由客户端共享,重建局部训练计算中使用的私有数据。对于图像或视频剪辑的联邦学习,重建算法将首先使用与攻击初始化种子具有相同分辨率的虚拟图像,并在中间局部模型上运行该攻击种子的测试,以使用该攻击种子梯度之间的向量距离损失函数计算梯度损失以及来自客户本地培训的实际梯度。这种重建攻击的目标是将精心设计的小噪声迭代地添加到攻击种子中,以便从这种重建的攻击种子中生成的梯度将近似于在本地训练数据上计算的实际梯度。当从虚拟初始数据重建的攻击种子的梯度收敛到训练数据的梯度时,重建攻击终止。当基于梯度的重建损失函数最小化时,重建的攻击数据也将收敛到具有高重建置信度的训练数据。算法 1 给出了客户端隐私泄露攻击方法的示意图。

在算法 1 中,当 FL 服务器和客户端共享权重更新时,第 4-6 行将权重更新转换为梯度。本地训练的学习率。假设在我们的原型系统中的所有客户端都是相同的。第 8 行调用虚拟攻击种子初始化,这将在第 3.1 节中详细说明。第 9 行是从本地训练共享的实际梯度中获取标签。由于与其他标签相比,针对训练输入数据的真实标签的局部训练更新应该是最积极的,因此私有训练数据的真实标签的梯度符号将不同于其他类及其绝对值值通常是最大的。第 10-14 行介绍了迭代重建过程,该过程根据客户端梯度更新生成重建的私有训练数据。如果重构算法收敛,则客户端隐私泄露攻击成功,否则CPL攻击失败。第 12-13 行表明,当攻击重建数据的梯度与私有训练数据的实际梯度之间的 L2 距离最小时,虚拟种子重建的攻击数据收敛于私有本地训练数据,导致客户端隐私泄露。在第 12 行中,使用基于标签的正则化器来提高攻击优化的稳定性。重建私有训练数据标签的另一种方法是初始化一个虚拟标签,并将其输入迭代近似算法以进行攻击优化 [45],其方式与内容重建优化类似。图 1 提供了针对四个数据集的四个说明性示例攻击的可视化:LFW [15]、CIFAR100 [20]、MNIST [21] 和 CIFAR10 [20]。

从算法 1 中得出两个有趣的观察结果。

首先,攻击方法中的多个因素会影响客户端隐私泄露攻击的攻击成功率(ASR),例如虚拟攻击种子数据初始化方法(第8行),攻击迭代终止条件(T),选择梯度损失(距离)函数(第 12 行),攻击优化方法(第 13 行)。

其次,联邦学习中一些超参数的配置也可能影响 CPL 攻击的有效性和成本,包括批量大小、训练数据分辨率、激活函数的选择以及是否使用基线通信协议将梯度更新上传到 FL 服务器或一种有效的沟通方法。