确定主节点

GET _cat/nodes?v

带*的就是主节点,这里是zcpt-prd-ELK-01节点

生成根证书elastic-stack-ca.p12(进入主节点)

注意操作es7.7.0使用es用户

su es

进入主节点的bin目录下执行

./elasticsearch-certutil ca

会要求输入密码直接回车即可

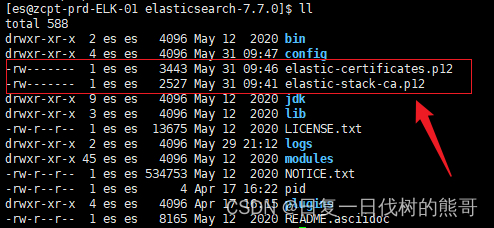

执行完成之后会在bin目录的同级目录生成一个文件elastic-stack-ca.p12

生成elastic-certificates.p12(进入主节点)

注意操作es7.7.0使用es用户

su es

再次在bin目录输入命令并指定刚才生成的elastic-stack-ca .p12文件

(注意:使用绝对路径)

./elasticsearch-certutil cert -ca /vmdata/elasticsearch-7.7.0/elastic-stack-ca.p12

会要求输入密码直接回车即可

执行完成之后会在bin目录的同级目录生成一个文件elastic-certificates.p12

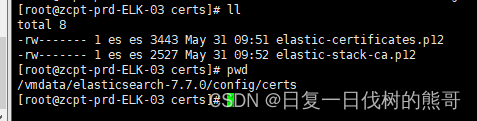

构建目录

在每一个es节点的config目录下创建一个certs文件夹将生成的两个文件复制到其中

注意:每一个节点都要有这两个文件

修改配置文件并重启集群

修改配置文件,添加如下配置:

xpack.security.enabled: true

xpack.security.transport.ssl.enabled: true

xpack.license.self_generated.type: basic

xpack.security.transport.ssl.verification_mode: certificate

xpack.security.transport.ssl.keystore.path:/vmdata/elasticsearch-7.7.0/config/certs/elastic-certificates.p12 #配置的是该文件的所在路径

xpack.security.transport.ssl.truststore.path:/vmdata/elasticsearch-7.7.0/config/certs/elastic-certificates.p12

进行密码配置

在主节点bin下执行设置密码

./elasticsearch-setup-passwords interactive

注意在普通用户下执行,即es用户

执行命令后会提示让输入密码,挨个输入回车即可

编辑logstash配置(logstash-sample.conf)文件,增加用户密码信息

重启logstash服务

编辑kibana配置文件(kibana.yml),增加用户名密码信息

重启kibana服务

至此ELK用户名密码认证完成。

访问kibana页面登录