Exchange ProxyLogon攻击链利用

漏洞背景

2021年3月2日,微软发布了Exchange服务器的紧急安全更新,修复了如下7个相关的漏洞。

- Exchange服务端请求伪造漏洞(CVE-2021-26855):未经身份验证的攻击者能够构造HTTP请求扫描内网并通过Exchange服务器进行身份验证。

- Exchange反序列化漏洞(CVE-2021-26857):具有管理员权限的攻击者可以在Exchange服务器上以System身份运行任意代码。

- Exchange任意文件写入漏洞(CVE-2021-26858、CVE-2021-27065):经过身份验证的攻击者可以利用漏洞将文件写入服务器的任意目录中,可结合CVE-2021-26855SSRF漏洞进行组合攻击,导致攻击者可未经身份验证获取服务器System权限。

- Exchange远程代码执行漏洞(CVE-2021-26412、CVE-2021-26854、CVE-2021-27078)。

本节介绍Exchange任意文件写入漏洞与Exchange服务端请求伪造漏洞结合进行组合攻击。该组合攻击链被称为Exchange ProxyLogon 攻击利用链。

漏洞原理

我们来看看Exchange任意文件写入漏洞是如何产生的。

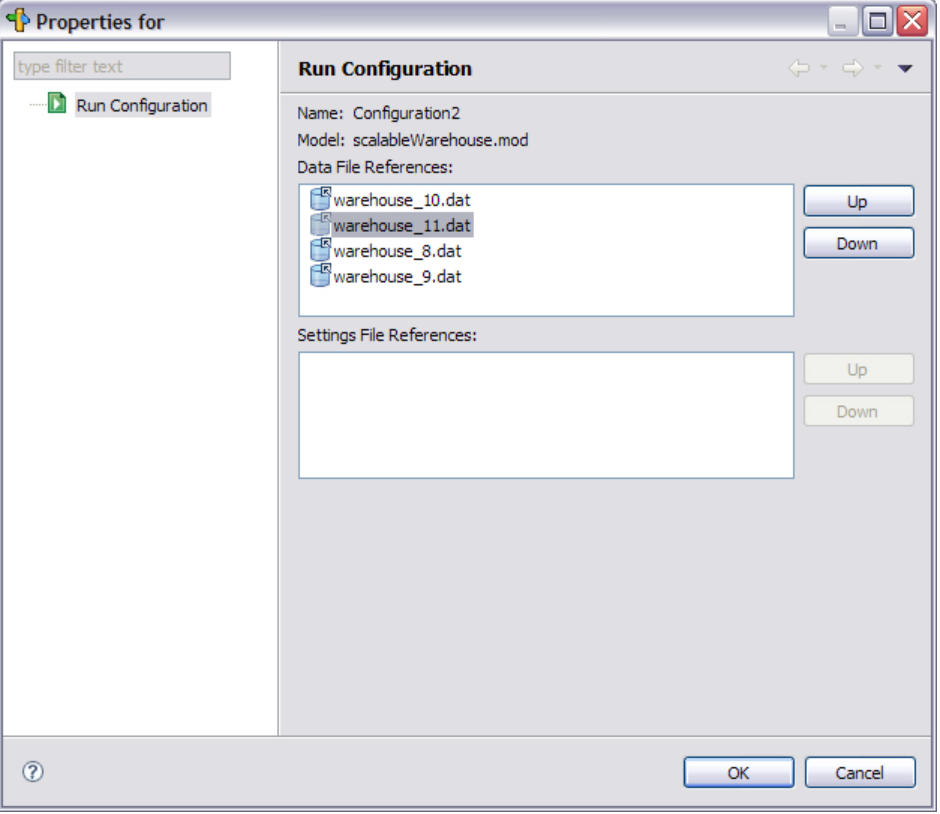

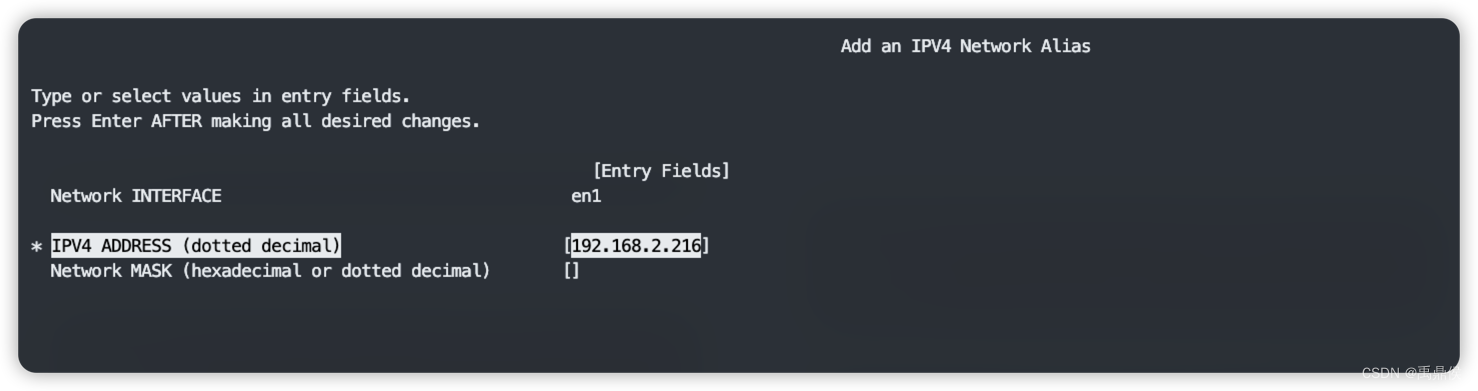

该任意文件写入的漏洞的具体位置是在Exchange后台管理中心,也就是localhost/ecp路径下的服务器的虚拟目录处,如图所示,该页面需要域管理员的权限才可以访问。

然后选中虚