至少从2022年中期开始,网络犯罪分子就利用一个名为“伟大”的新型网络钓鱼即服务(PhaaS或PaaS)平台来攻击微软365云服务的企业用户,有效地降低了网络钓鱼攻击的门槛。

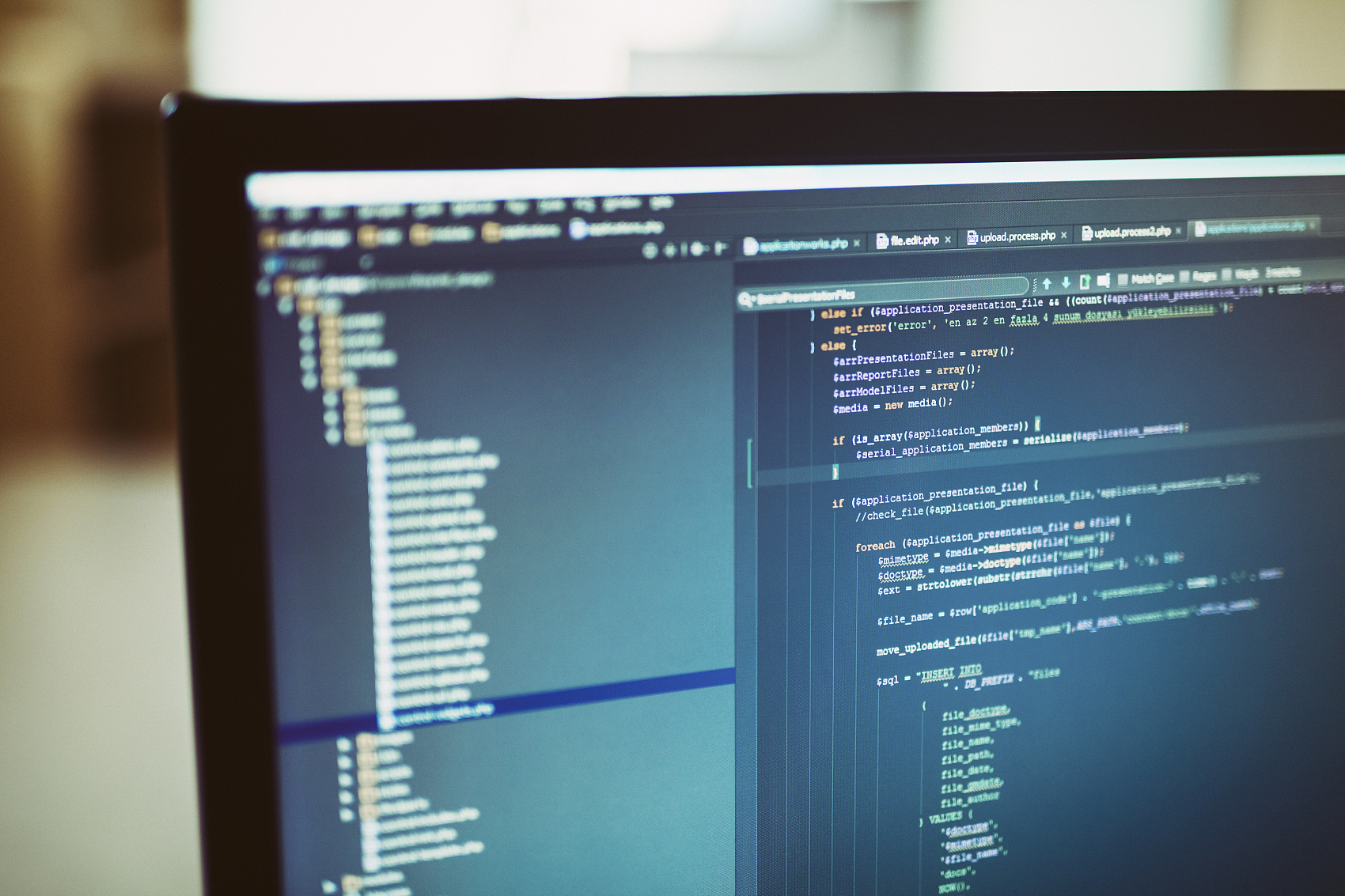

思科Talos研究员蒂亚戈·佩雷拉表示:“目前,Greatness只专注于微软365钓鱼页面,为其附属公司提供附件和链接构建器,以创建高度可信的诱饵和登录页面。”

“它包含的功能包括预先填写受害者的电子邮件地址,并显示从目标组织的真实微软365登录页面中提取的相应公司徽标和背景图像。”

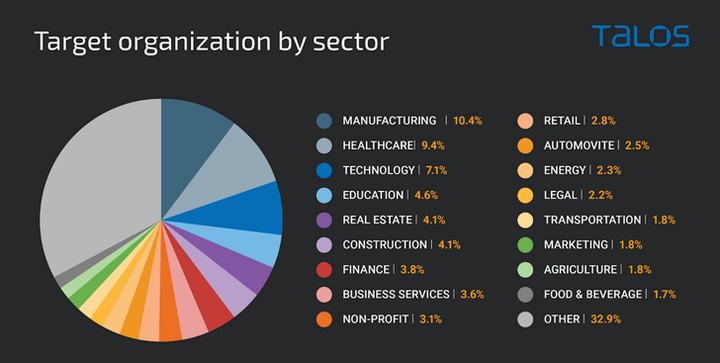

涉及“伟大”的活动主要涉及美国、英国、澳大利亚、南非和加拿大的制造业、医疗保健和技术实体,在2022年12月和2023年3月发现了活动高峰。

像Greatness这样的钓鱼工具包为威胁者(不管是新手还是其他)提供了一个具有成本效益和可扩展的一站式服务,使得设计与各种在线服务相关的令人信服的登录页面并绕过双因素验证(2FA)保护成为可能。

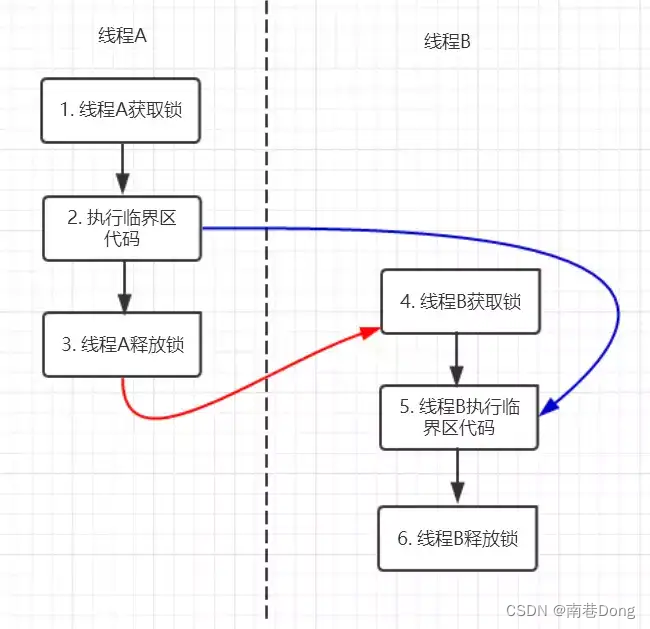

具体来说,这些看起来很真实的诱饵页面作为反向代理来获取受害者输入的凭证和基于时间的一次性密码(TOTP)。

攻击链从包含HTML附件的恶意电子邮件开始,该附件在打开时执行混淆的JavaScript代码,将用户重定向到带有收件人电子邮件地址的登陆页面,并提示输入他们的密码和MFA代码。

输入的凭据和令牌随后被转发到附属公司的Telegram频道,以获得对有关帐户的未经授权访问。

AiTM网络钓鱼工具包还附带一个管理面板,使会员能够配置电报机器人,跟踪被盗信息,甚至建立陷阱附件或链接。

更重要的是,每个附属机构都应该有一个有效的API密钥,以便能够加载网络钓鱼页面。API密钥还可以防止不需要的IP地址查看钓鱼页面,并通过冒充受害者来促进与实际Microsoft 365登录页面的幕后通信。

Pereira说:“网络钓鱼工具包和API一起工作,执行'中间人'攻击,从受害者请求信息,然后API将实时提交到合法登录页面。”

“如果受害者使用MFA, PaaS附属机构就可以窃取用户名和密码,以及经过身份验证的会话cookie。”

从2023年5月8日起,微软开始在微软认证器推送通知中强制执行数字匹配,以提高2FA保护并抵御即时轰炸攻击。

![[Hadoop]大数据导论与Linux基础](https://img-blog.csdnimg.cn/ac057ff43b7e4c4899445f28e7c15c1c.png)