以前在开发和调试TMS320F28377D的双核程序的时候,总是在烧写CPU1程序时,自动把CPU2的程序也烧写了,但往CPU2里面烧写的是CPU1的程序,烧写完进入在线仿真模式的时候,还需要手动重新选择CPU2要烧写的程序,重新烧写一遍,这个过程其实是低效的。两个核还好,要是8个核呢?一个一个烧,那不得把人气死!因此本文主要记录如何配置一键正确烧写多核程序。

正文

本文以TMS320F28377D为例,来讲解多核程序如何配置一键正确烧写多核程序的具体流程。

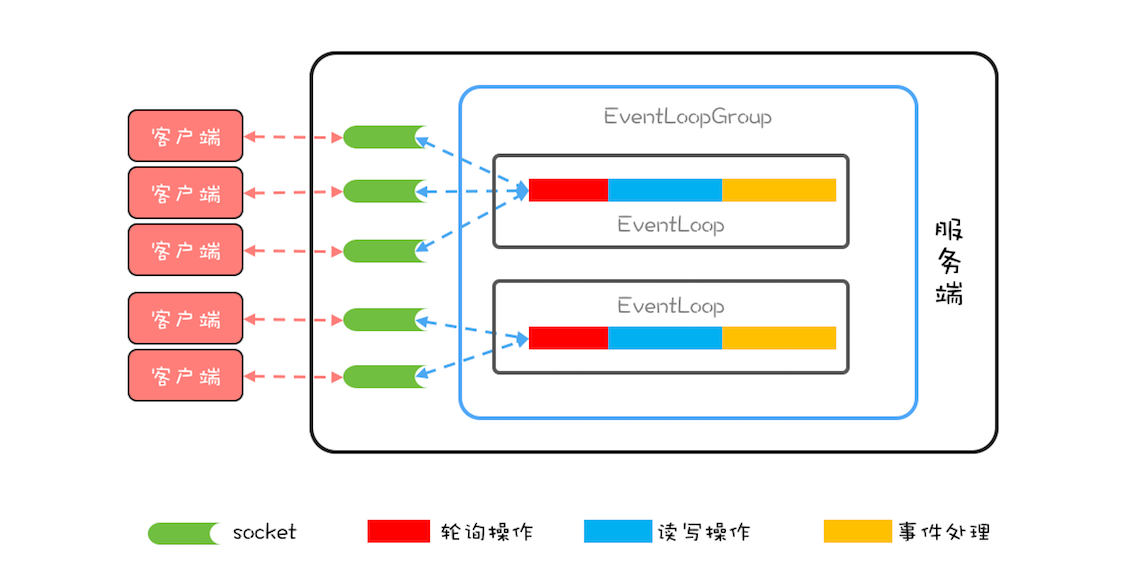

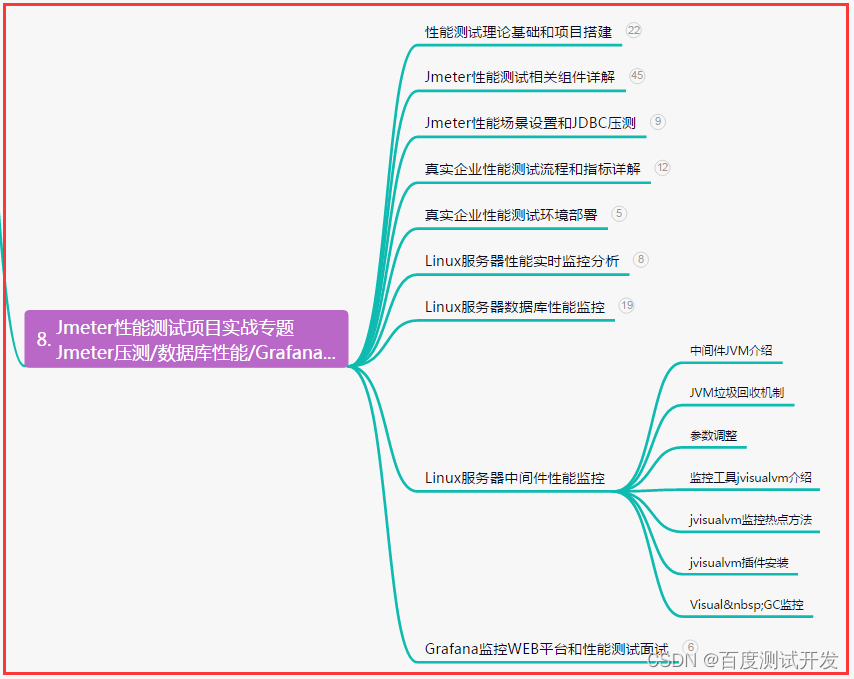

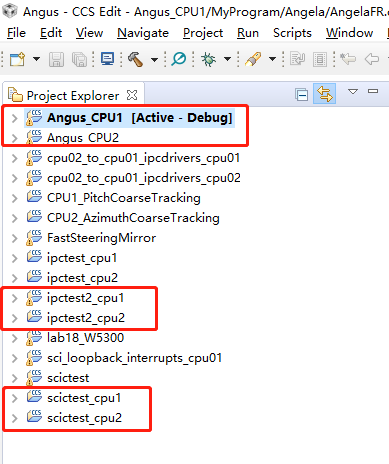

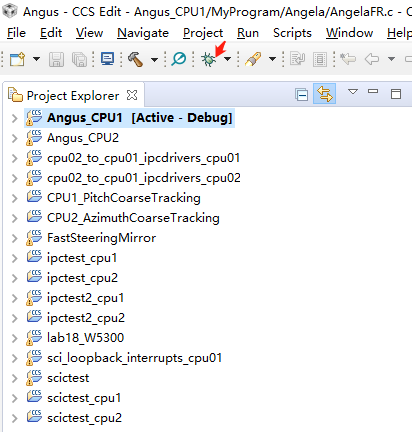

首先得有一个共识, 每个CPU的程序,都有一个与之对应的 独立的 CCS Project。上图红色方框都是成套的TMS320F28377D双核程序。 本文将以Angus_CPU1 和 Angus_CPU2为例,来讲解后续的内容。

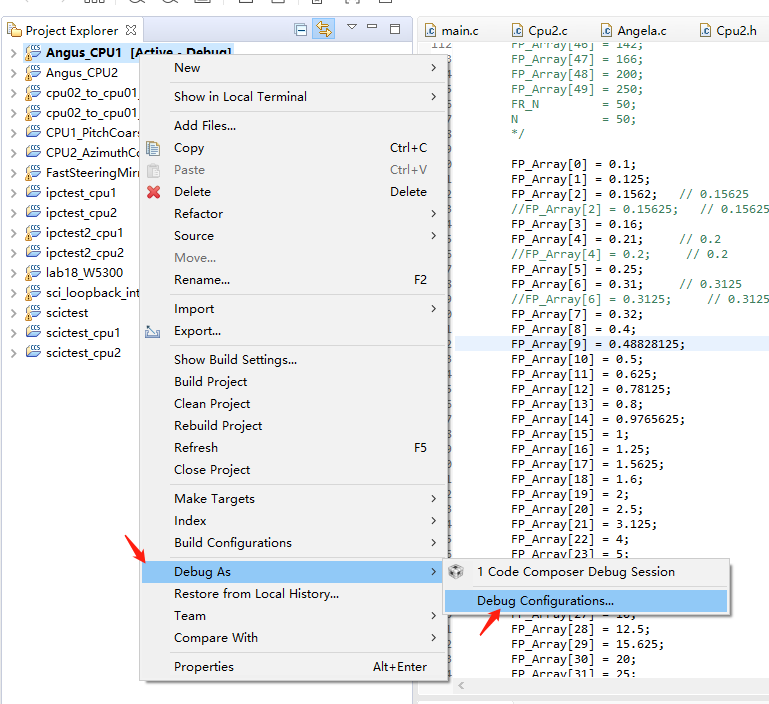

第一步: 在Project Explorer中右击Angus_CPU1。然后从菜单中选择 Debug As → Debug Configurations...

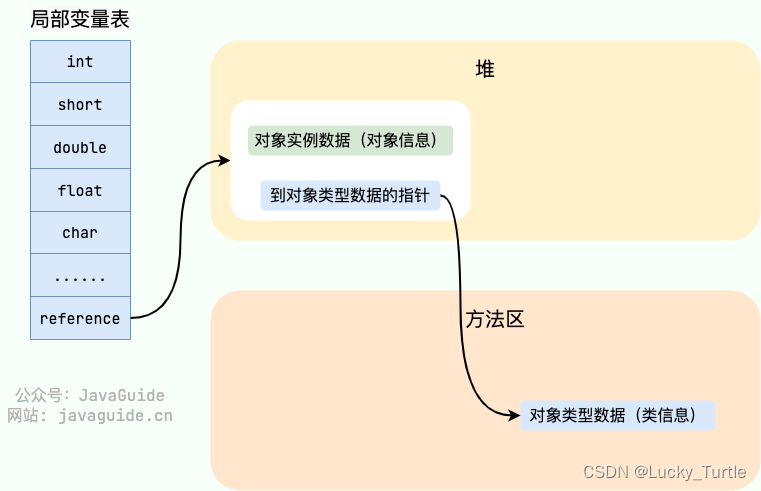

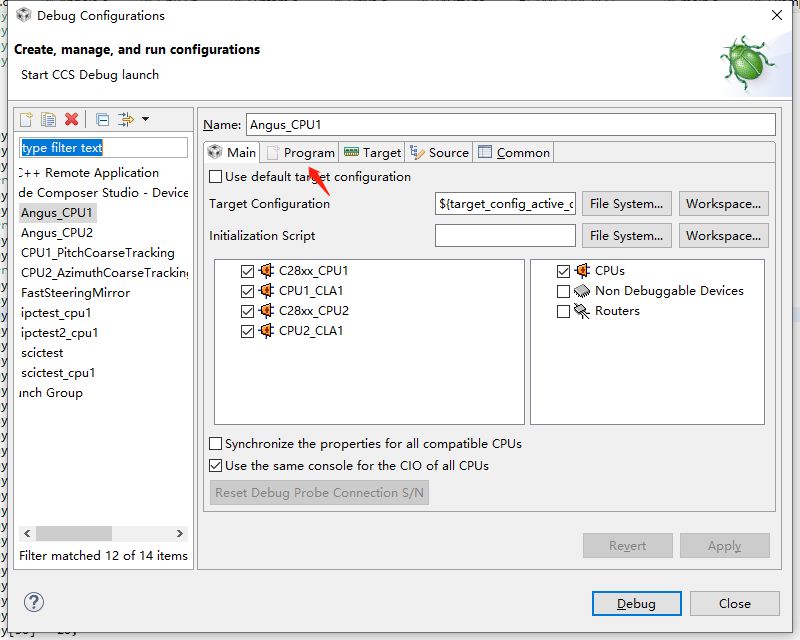

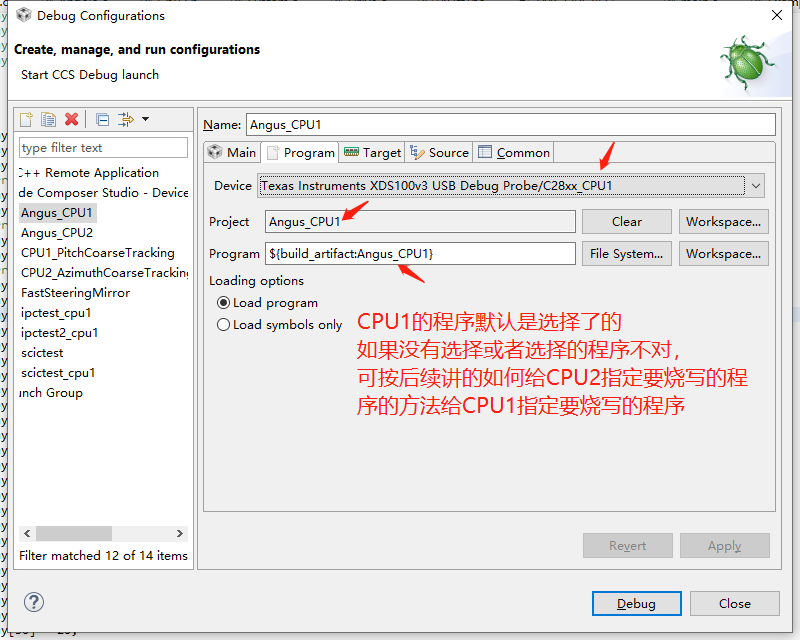

第二步:单击下图所示,红色箭头指示的“Program”选项。

第三步:

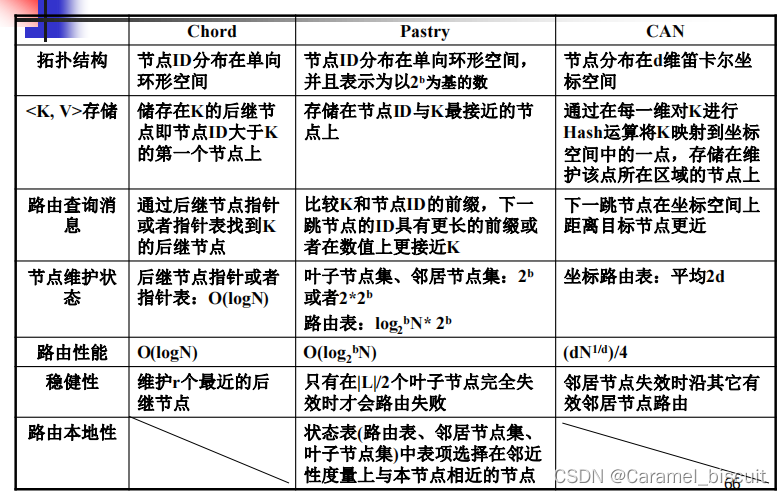

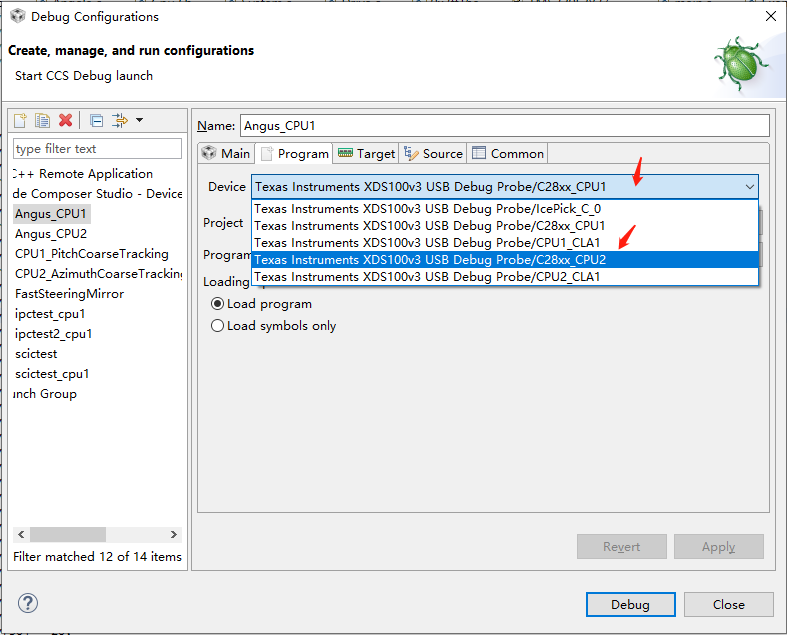

第四步:在Device下拉菜单中,选择CPU2

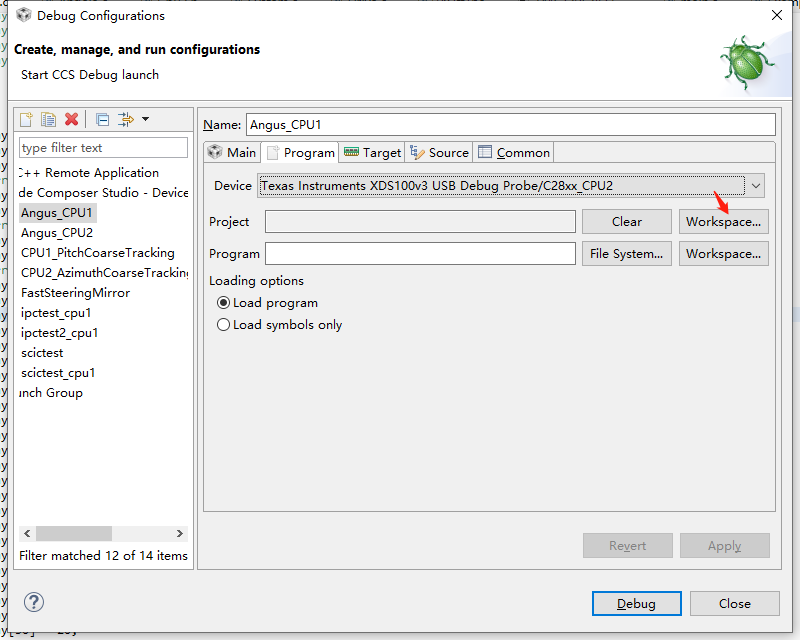

第五步:点击Project栏最右手边的WorkSpace

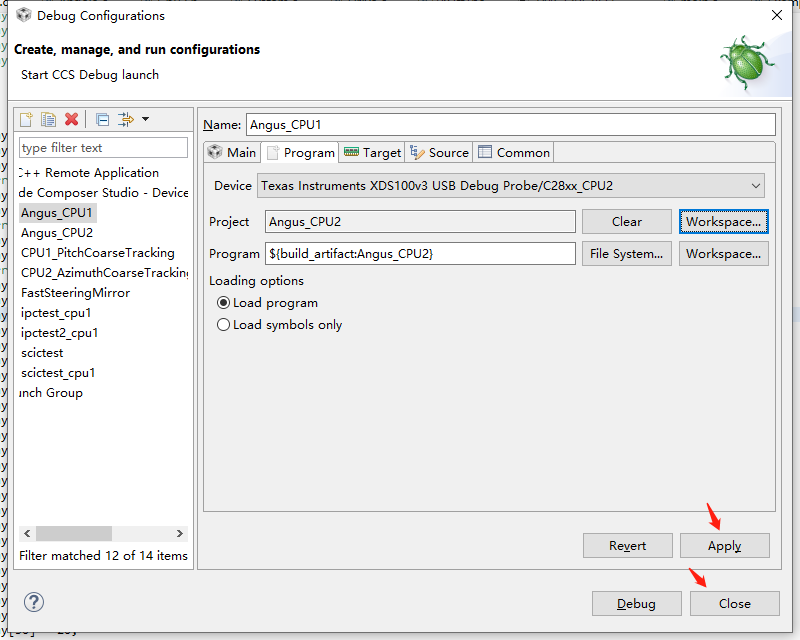

第六步:双击 Angus_CPU2(这是我写的28377D CPU2的程序)

最后一步:Apply -> Close 配置结束。

以现在的配置,选中Angus_CPU1项目,然后点击绿色神虫,即可一键正确烧写多核程序。

最后提醒一下,在线仿真运行多核程序时,首先是先运行CPU1的程序,然后运行CPU2的程序。愿我们共同进步! 感谢您的阅读,欢迎留言讨论、收藏、点赞、分享。