随着科技的不断发展,生物识别技术已经成为了一种重要的安全技术。生物识别技术可以通过对个人身份的验证和认证来防止身份盗窃和其他形式的安全威胁,因此越来越多的组织和企业开始使用这种技术来提高安全性。随着科技的不断发展,生物识别技术已经成为了一种重要的安全技术。生物识别技术可以通过对个人身份的验证和认证来防止身份盗窃和其他形式的安全威胁,因此越来越多的组织和企业开始使用这种技术来提高安全性。那么,生物识别技术能否成为应对安全挑战的绝佳选择呢?本文将从以下几个方面进行探讨。

文章目录

- 🐟 为什么密码已经不能满足安全需求?

- 🐟 生物识别技术的介绍

- 🐟 生物识别技术作为安全措施的优势

- 🐟 生物识别技术作为安全措施的局限性

- 🐟 生物识别技术未来发展方向

🐟 为什么密码已经不能满足安全需求?

密码作为一种基础的安全技术,虽然在过去的几十年中已经取得了很大的进展,但它仍然存在着一些固有的缺陷,例如容易被猜测、容易被破解、密码被泄露后也难以追踪等。因此,人们开始寻求更加强大和更加可靠的安全技术来替代密码。

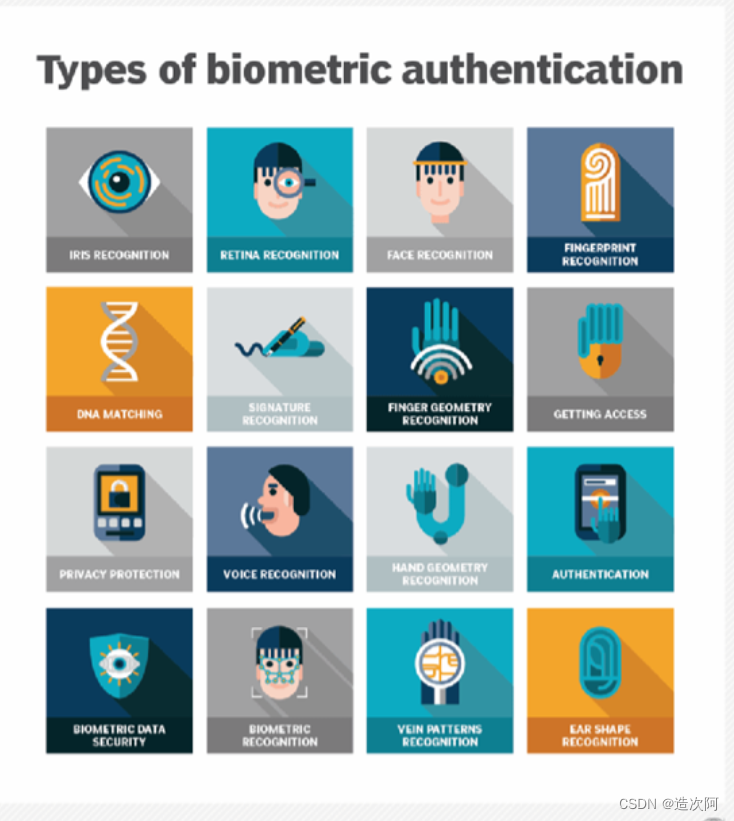

其中,生物识别技术已经成为了一种备受关注的替代选择。生物识别技术是一种基于个人生物特征的技术,例如指纹、面部识别、虹膜扫描、DNA等,它可以通过对个人生物信息的采集、处理和分析来识别个人身份。相比于密码,生物识别技术具有更高的安全性和准确性,可以有效地防止身份盗窃和其他形式的安全威胁。

🐟 生物识别技术的介绍

生物识别技术是一种基于个人生物特征的技术,例如指纹、面部识别、虹膜扫描、DNA等,它可以通过对个人生物信息的采集、处理和分析来识别个人身份。

生物识别技术的种类包括面部识别、指纹识别、虹膜识别、DNA识别等,其中最常见的是面部识别和指纹识别。

生物识别技术的发展经历了多个阶段。早期的生物识别技术主要是基于纸质或者光学字符识别技术,这种技术容易被伪造和篡改,安全性较低。随着计算机技术和生物统计学的发展,生物识别技术得到了飞速的发展,由传统的静态数字密码码设置变成了活体识别,其最大优势在于不可伪造、防冒充、匿名性高且无需录入和管理密码,这种优势极大提高了系统的安全性和防伪造能力。现今,人脸识别技术是最先进和应用最为广泛的生物识别技术,它具有高安全性、人性化接口、不受肤色、年龄、发型和环境等因素影响以及适用范围广等特点。

🐟 生物识别技术作为安全措施的优势

生物识别技术相较于传统安全措施具有许多优势。首先,生物识别技术具有高度的安全性和准确性,可以有效地防止身份盗窃和其他形式的安全威胁。其次,生物识别技术可以避免携带和记忆大量密码的麻烦,只需要用手指轻轻一扫就可以完成登录过程。此外,生物识别技术还可以提高系统的安全性,因为它不受肤色、年龄、发型和环境等因素影响。

然而,生物识别技术也存在一些技术挑战和解决方案。首先,生物识别技术需要大量的数据来进行训练和识别,因此需要有足够的数据来源。其次,生物识别技术可能会引起一些隐私问题,因此需要采取适当的措施来保护个人隐私。此外,生物识别技术的可靠性和准确性仍然存在争议,例如在训练过程中可能存在误差或者数据被篡改的情况。

生物识别技术在应用前景上非常广阔。首先,生物识别技术已经广泛应用于政府机构、金融机构、医疗机构等领域,可以提高这些机构的安全性和防伪造能力。其次,生物识别技术还可以应用于交通、智能手机等领域,可以提高这些设备的安全性和防伪造能力。此外,生物识别技术还可以应用于门禁系统、电子商务平台等领域,可以提高这些系统的安全性和防伪造能力。

总之,生物识别技术是一种重要的安全技术,已经成为了替代密码的重要选择。尽管生物识别技术存在一些技术挑战和解决方案,但它在应用前景上非常广阔,可以广泛应用于各个领域,提高系统的安全性和防伪造能力。

🐟 生物识别技术作为安全措施的局限性

自动生成密码的便利性在某些情况下可能会被削弱,因为用户可能会更容易地记住复杂的密码,而不是使用生成的随机密码。此外,自动生成密码也可能存在伦理和法律问题。一方面,如果大量的密码都是自动生成的,那么对这些随机生成密码的数据进行有效的管理和保护就会变得非常困难。另一方面,如果密码生成算法不受到有效的监管和控制,那么就有可能被用于非法目的,如密码套利或网络钓鱼等。

当处理极端情况时,生物识别技术可能会对安全造成威胁。例如,如果一个系统具有足够的安全性,那么攻击者可能会尝试利用漏洞来攻击该系统,以获取访问权限。此外,如果生物识别技术被滥用,例如用于恶意目的,那么就会对个人和企业的安全造成严重威胁。

因此,在实际应用中,需要采取适当的措施来确保生物识别技术的安全性和可靠性。这些措施包括对密码生成算法进行监管和控制,以确保它们不会被用于非法目的,并采取适当的隐私保护措施来保护个人隐私。此外,还需要制定相关的法律和伦理规范,以确保生物识别技术的使用符合道德和法律标准。

🐟 生物识别技术未来发展方向

生物识别技术可以成为应对未来安全挑战的得力工具之一。随着技术的不断发展,生物识别技术已经成为了许多领域的得力工具,如金融、政府和军事等。在金融领域,生物识别技术已经被广泛应用于银行、保险和投资等领域,以提高安全性和防伪造能力。在政府领域,生物识别技术已经被用于身份证、护照和驾驶证等证件的验证。在军事领域,生物识别技术也被用于士兵身份识别、装备管理和作战指挥等方面。

未来生物识别技术的可能发展方向包括以下几个方面:

更高的安全性:随着技术的不断发展,生物识别技术的安全性将不断提高。未来的生物识别技术将具有更高的识别精度、更低的误识率和更强的防伪造能力。

广泛的应用范围:未来生物识别技术的应用范围将越来越广泛。例如,在健康医疗领域,生物识别技术可以被用于患者身份识别、疾病诊断和治疗效果评估等方面。在智能交通领域,生物识别技术可以被用于自动驾驶汽车和智能交通系统的身份验证。

多模态生物识别技术:未来的生物识别技术将逐渐向多模态方向发展,例如结合传统的生物特征如人脸、指纹和虹膜与各种传感器数据如视频、声音、温度、湿度等进行综合分析,以提高身份识别的准确性和鲁棒性。

人工智能的应用:未来的生物识别技术将与人工智能技术相结合,以提高身份识别的精度和鲁棒性。例如,通过机器学习算法对多维度数据进行分析,可以提高生物特征识别的准确性和鲁棒性。

总之,生物识别技术是一种重要的安全技术,具有广泛的应用范围和安全性提升空间。未来随着技术的不断发展,生物识别技术将逐渐向更高的安全性、更广泛的应用范围和多模态方向发展,并与人工智能技术相结合,以应对未来安全挑战。

提醒:以上内容仅做参考,可自行发散。在发布作品前,请把不需要的内容删掉。