网络安全

是指网络系统的硬件,软件以及系统中的数据收到的保护。

保护的基本属性为:机密性,身份认证,完整性和可用性;

基本特征:相对性,时效性,相关性,不确定性,复杂性和重要性。

在该方向主要研究如下领域:

入侵者如何攻击网络,

如何防护网络对抗攻击,

设计网络体系结构免疫攻击。

因为Internet最初设计几乎没考虑安全性,所以网络安全需要在网络的各个层次考虑。

网络安全威胁

主要有窃听,插入,假冒(伪造源IP),劫持接管连接和拒绝服务等攻击,具体方法如下:

映射(扫描):确定主机开放的端口及运行的服务,工具nmap;

对策:记录网络配置,分析识别可疑活动。

分组嗅探:借助广播介质,网卡在混杂模式下接口接受记录所有经过的分组帧,工具wireshark;

对策:组织中的主机运行软件,周期性监测网络接口是否工作在混杂模式,不使用广播介质。

IP欺骗:生成原始IP,将源IP设置为其他地址;

对策:入口过滤,路由器不转发源IP地址无效的IP分组(源IP不属于所连接的网络)。

拒绝服务:通过恶意泛洪分组等手段淹没接收方,耗尽带宽等资源:

对策:过滤泛洪分组,可能错杀,追溯源头,难以应对反射攻击。

身份认证

该部分要证明报文确实来自声称的发送方,还要验证报文在传输过程未被篡改,时间,顺序等也未被篡改,预防抵赖。

密码散列函数

该函数具有算法公开,计算快速的特点,多对一映射产生定长输出,不同报文产生相同的散列值,并且是单向不可逆推,抗强/弱碰撞性。

常用算法有:

md5,输出128位散列值,不足够安全;

sha1,输入消息长度<2的64次方,散列值为160位,速度更慢但是安全性更高。

报文认证

大致思路是将报文和报文摘要构成扩展报文。

报文认证码Mac,报文m+认证秘钥s+密码散列函数h->扩展报文(m,h(m+s)),

收到后将m+s的散列值做对比,这种方法还解决不了否认问题。

数字签名

有可验证性,不可伪造性和不可抵赖性。

IP安全

虚拟专用网络VPN

最初使用专用网PN来保证安全,使用专属网络设备等建设专门服务于特定组织机构的网络,这种实现安全网络的方法成本过高,便有了虚拟专用网络。

VPN是通过建立在公共网络上的安全通道,实现远程用户等与总部的安全连接,不实际独占公共网络的资源,是一条逻辑穿过公共网络安全稳定的隧道。

**需要实现:**数据机密性保护,数据完整性认证,数据源身份认证,防重放攻击和访问控制。

关键技术:隧道技术,数据加密,身份认证,秘钥管理,访问控制,其中隧道技术为核心技术。

隧道技术

隧道技术是通过Internet提供安全的点到点的数据传输安全通道,实质是一种利用隧道协议的封装。

该技术有三层,乘客协议,封装协议和承载协议;

常见在第二层的协议有pptp点对点隧道协议和l2tp协议,主要用于远程客户机访问局域网;

第三层协议有IPsec,用于网关到网关和网关到主机。

具体实现技术有:

IPsec最安全使用面最广,ssl具有高层协议的优势,l2tp最好的实现远程接入VPN的技术。

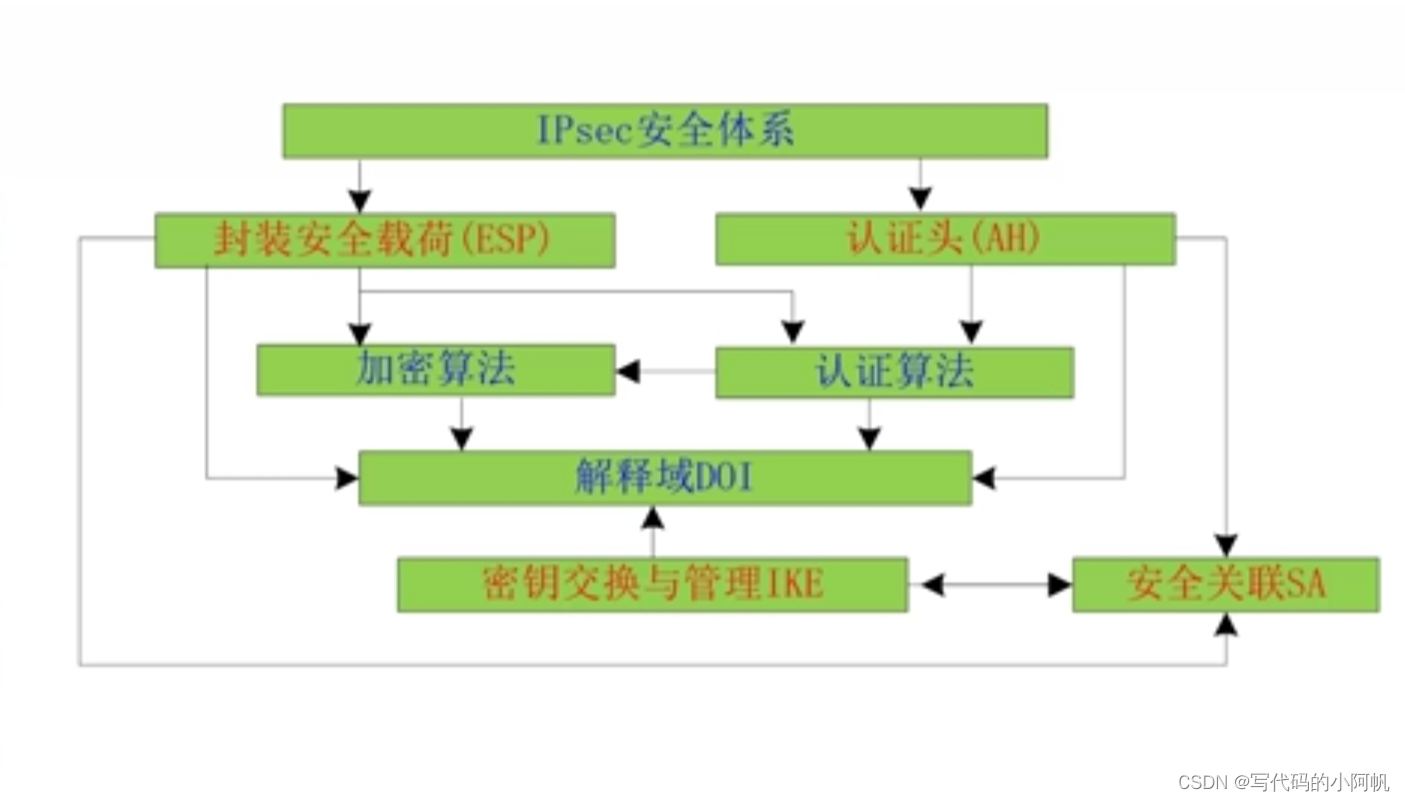

IPsec

提供机密性,完整性,源认证,防重放服务,IPsec数据报的发送与接受均由端系统完成。

提供IPsec服务的两个协议:

认证头ah:IP数据报头协议号51,提供源认证和数据完整性检验,不提供机密性;

封装安全头esp:IP数据报头协议号50,提供源认证,数据完整性和机密性服务,比ah应用更广泛。

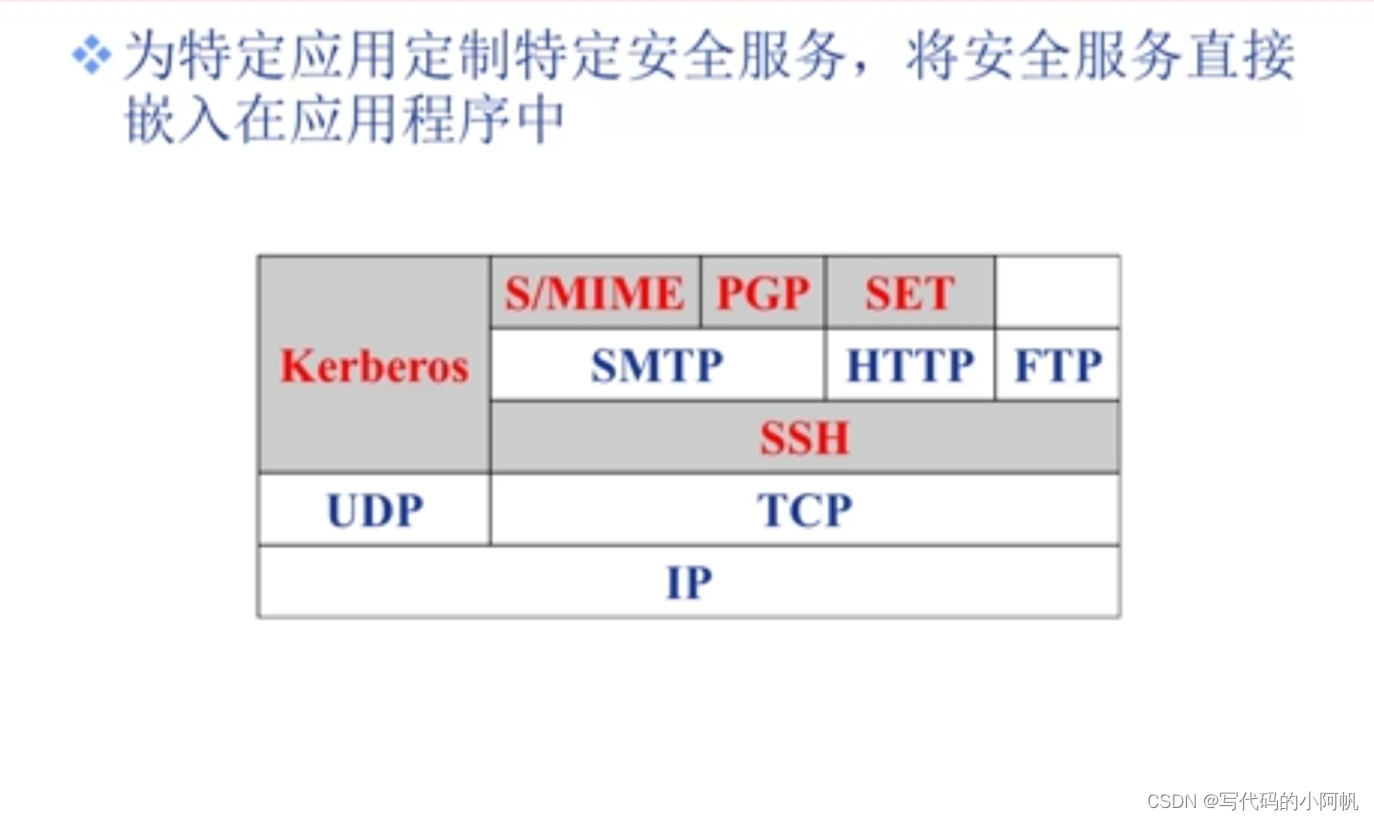

web应用安全

主动攻击:篡改c/s间信息或站点信息,难防易检;

被动攻击:监听或信息量分析,难检易防。

基于应用层,用特定应用制定安全服务;

基于传输层:ssl或tls,对应用透明,应用层数据会被加密;

基于网络层:IPsec实现端到端的安全机制,通用解决方案,各种应用程序均可利用IPsec提供的安全机制。

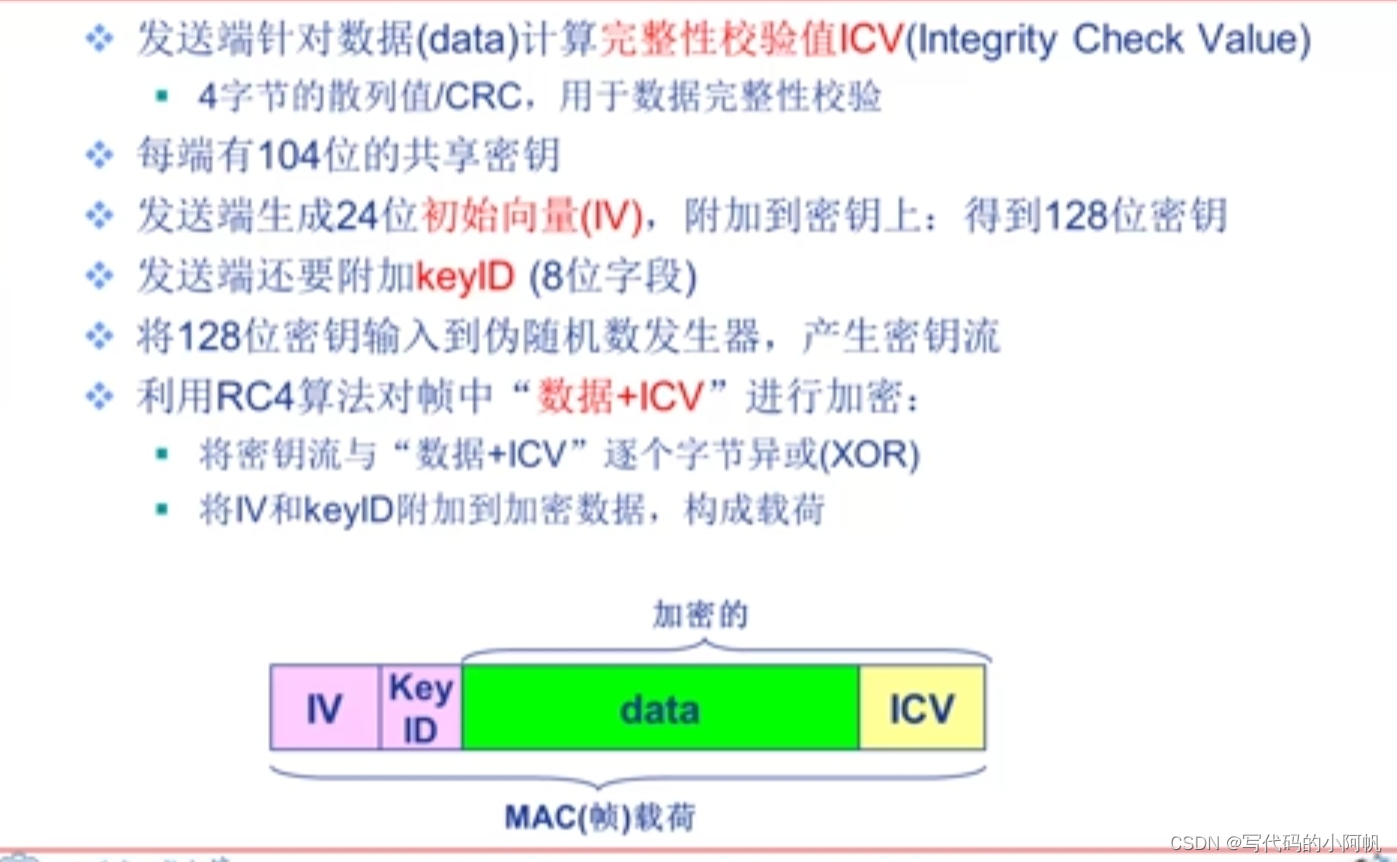

无线局域网安全

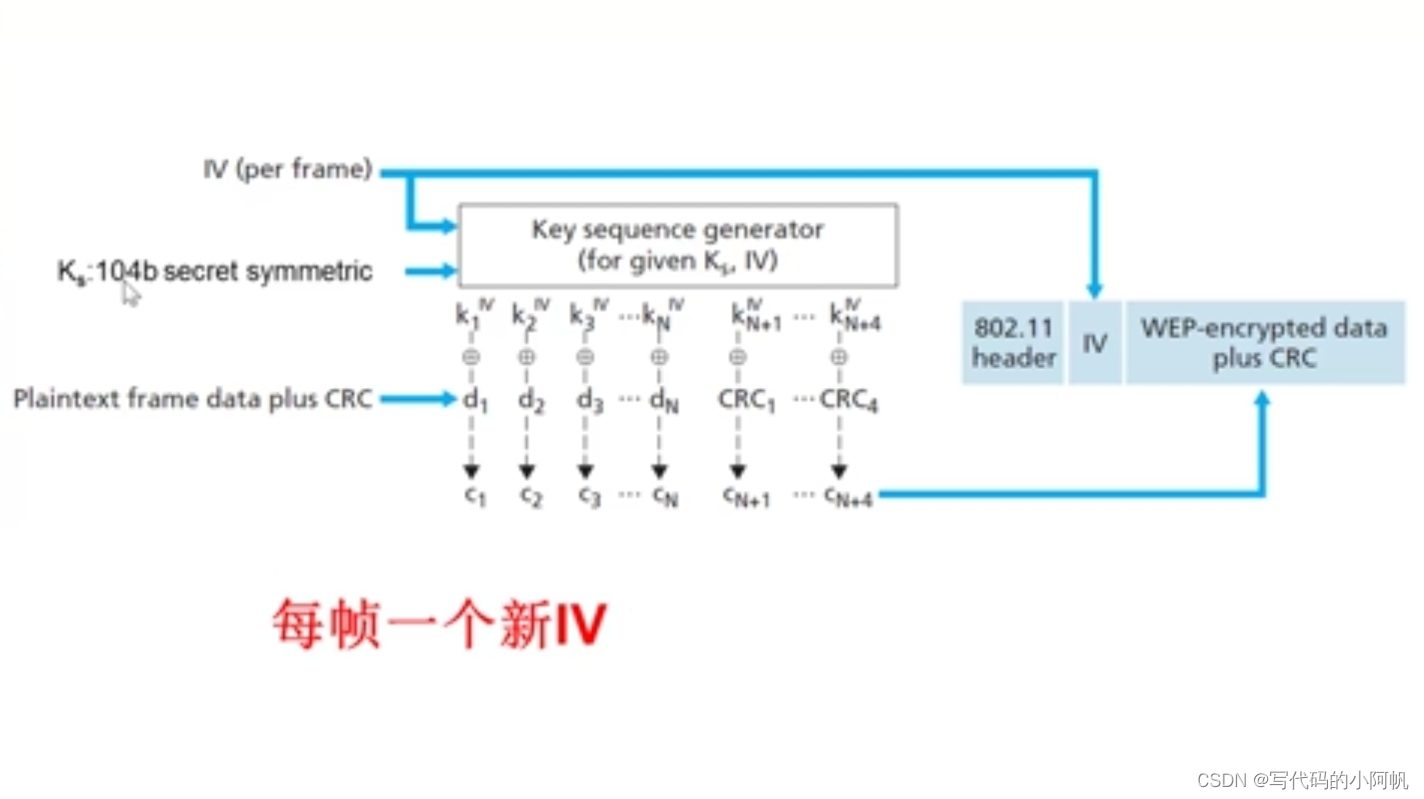

wep有线等效保密,使用对称秘钥加密,自同步(每个分组单独加密);

加密实现过程如下:

计算出数据完整校验值icv,附于数据后四位测测,每端有104位共享秘钥,发送端生成24位初始向量附到秘钥上,发送端附加8位keyid,128位秘钥输入到伪随机数发生器产生秘钥流,利用rc4算法加密数据+icv。

解密过程如下:

提取iv

iv与共享秘钥输入伪随机数发生器得到秘钥流

逐字节异或解密d与icv

利用icv校验完整性

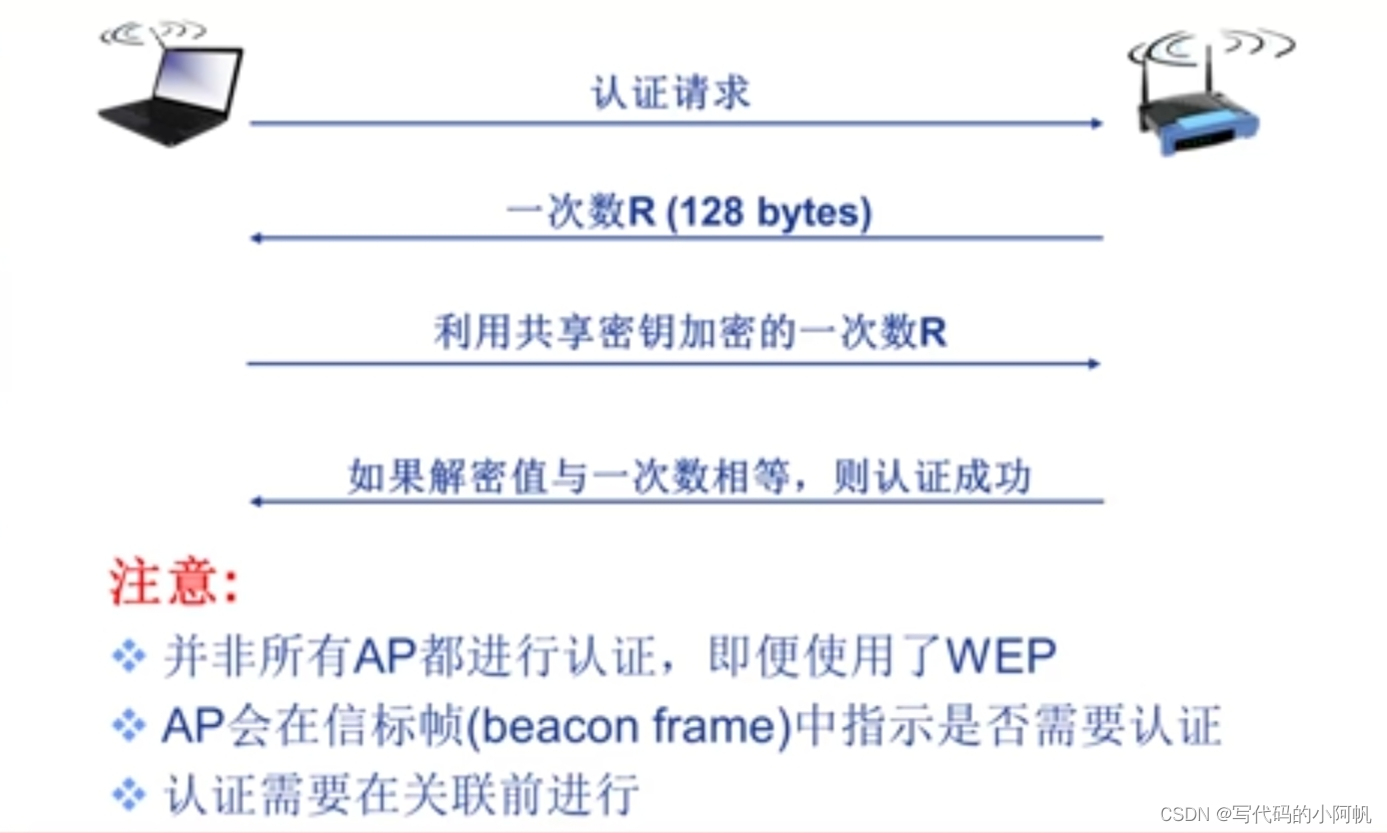

破解

漏洞

每帧一个24位的iv导致最终会被重用

iv以明文传输,重用的iv易被检测

攻击

诱使加密已知明文,逆推k秘钥序列

下次重用时可解密

802:1i改进的安全

提供秘钥分发

利用独立于ap的认证服务器

总结

此部分属于安全的拓展内容了,每个章节都能作为一门课来单独学习,所以本次只做大致了解,知道有这些协议个方法来应对各个层的安全威胁就行了,还有没介绍到的防火墙,应用层安全kerbores什么的以后有空学习吧。

![[附源码]计算机毕业设计JAVA小锅米线点餐管理系统](https://img-blog.csdnimg.cn/0f7671434354457098315b65a23617a5.png)