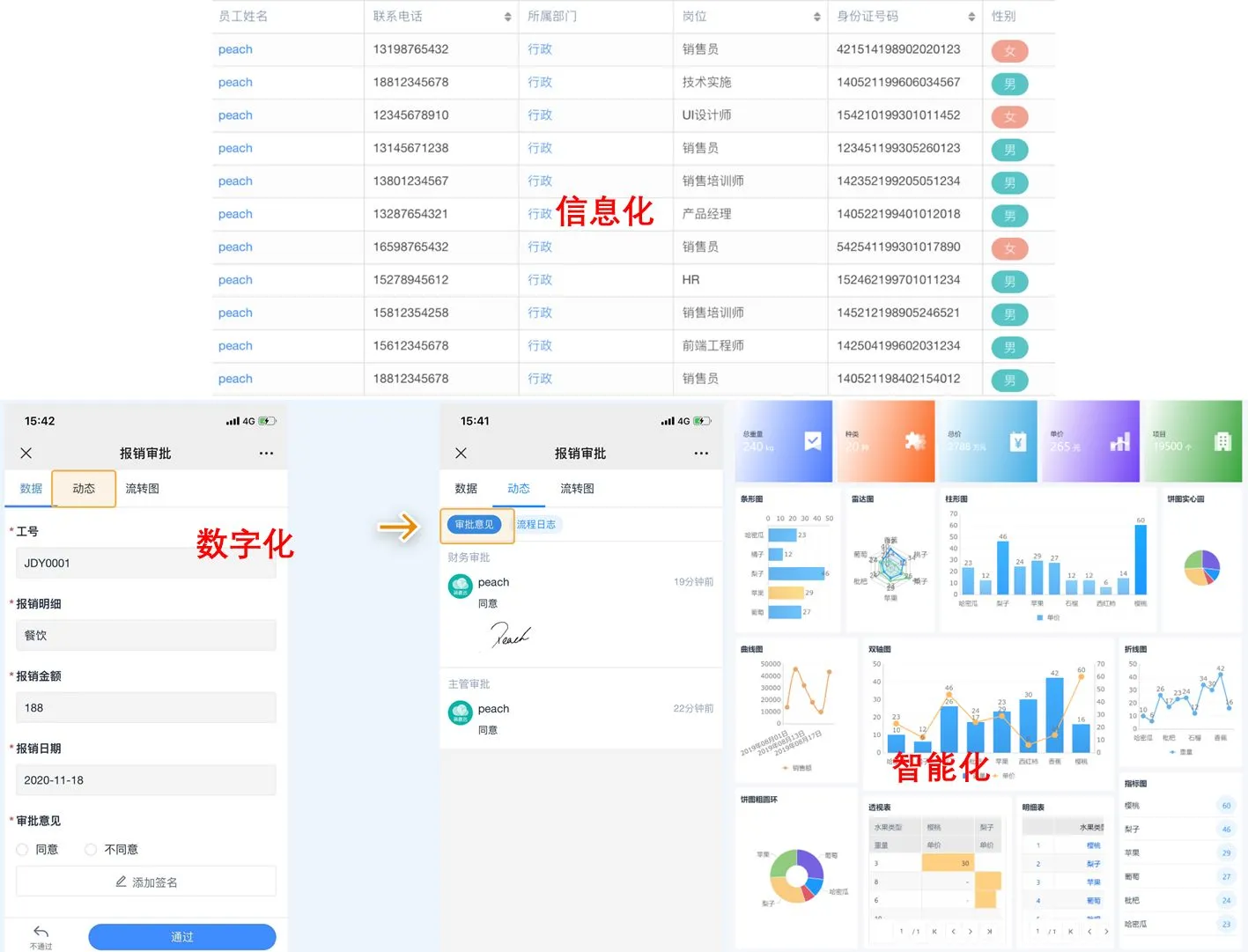

2.1 信息技术及其发展

- 获取信息、处理信息、传输信息、使用信息

- 硬技术(物化技术)传感器,服务器,手机,

- 软技术(非物化)数据分析,规划决策

- 2.1.1 计算机软硬件

- 硬件 物理装置 (手机,电脑)

- 软件 程序,文档

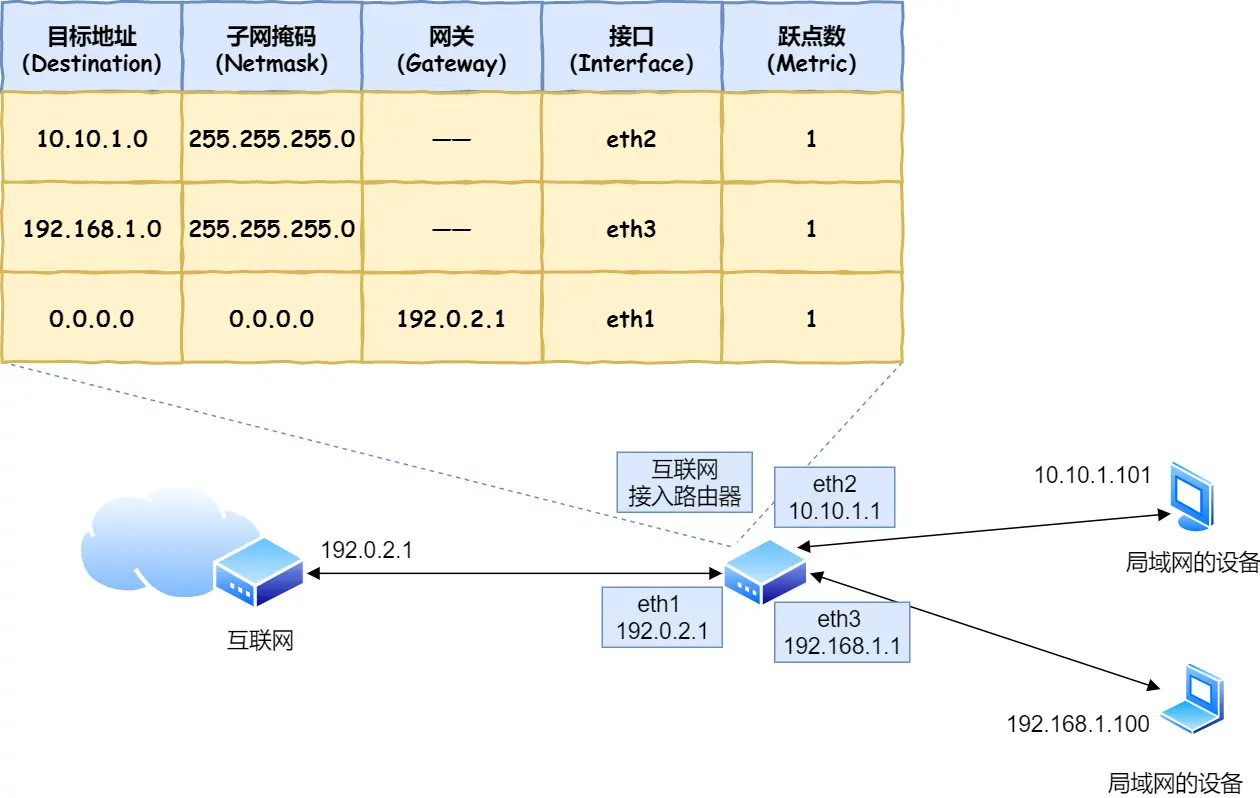

- 2.1.2计算机网络

- 1、网络标准协议

- OSI结构

- 物理层,数据链路层,网络层,传输层,会话层,表示层,应用层

- IEEE 802 协议族

- 规定了如何访问传输介质(光缆),如何在介质上传输数据的方法

- 802.3

- 以太网的CSMA/CD载波监听多路访问/冲突检测协议

- 802.11

- 无线局域网WLAN标准协议

- TCP/IP

- 应用层、表示层、会话层合三为一 应用层

- FTP,HTTP,SMTP,Telnet,DNS

- 传输层+网络层不变

- TCP,UDP

- 数据链路层和物理层合二为一 网络接口层

- ip,icmp,igmp,arp,rarp

- 应用层、表示层、会话层合三为一 应用层

- OSI结构

- 2、软件定义网络SDN

- 网络虚拟化

- 整体架构 由下到上分为

- 数据平面 交换机

- 控制平面 SDN控制器

- 应用平面 基于SDN的网络应用

- SDN体系架构图

- 3、第五代移动通信技术5G

- 高速,低时延,大连接

- 微站:微基站

- 4G和5G主要指标对标

- 1、网络标准协议

- 2.1.3存储和数据库

- 1、存储技术

- 封闭系统的存储

- 封闭系统:大型机等服务器

- 开放系统的存储

- 开放系统:UNIX,Linux等操作系统的服务器

- 内置存储

- 外挂存储

- 直连式存储DAS

- 网络化存储FAS

- 网络接入存储NAS

- 存储区域网络SAN

- 常用存储模式的技术与应用对比

- 存储虚拟化

- 绿色存储技术

- 封闭系统的存储

- 2、数据结构模型

- 数据结构模型是数据库系统的核心

- 常见的数据结构模型

- 1)层次模型(树)

- 实体集为节点,结点连线表示关联

- 2)网状模型(网)

- 每个记录有一个唯一标识它的内部标识符,称为码

- 3)关系模型(数学模型)

- 二维表格,表示实体和实体之间的联系的模型

- 3、常用数据库模型

- 非关系型数据库NoSQL

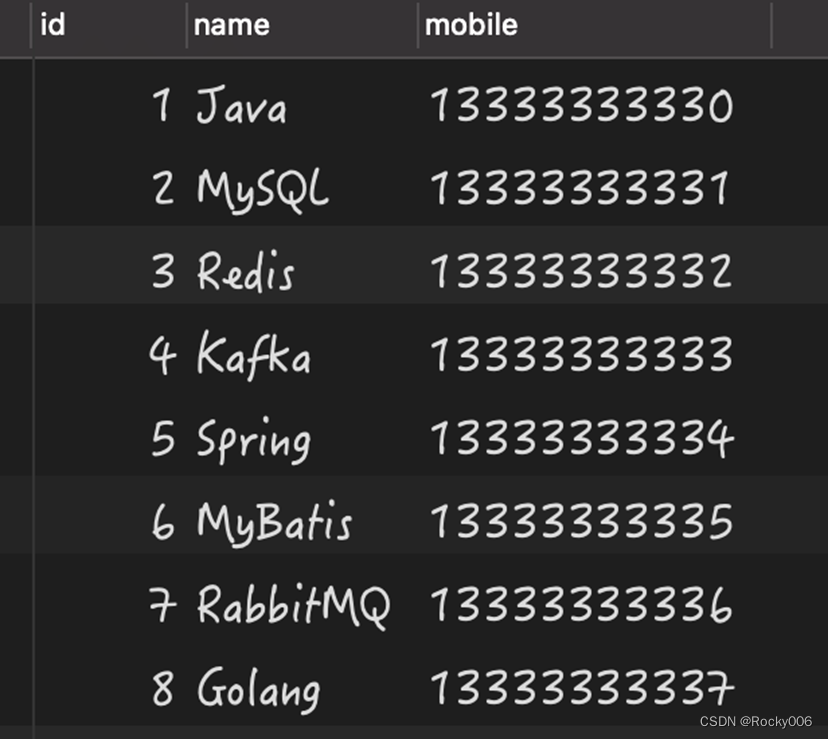

- 1)关系型数据库SQL

- ACID原子性,一致性,隔离性,持久性

- 2)非关系型数据库NoSQL

- 分布式,非关系型,无固定表结构

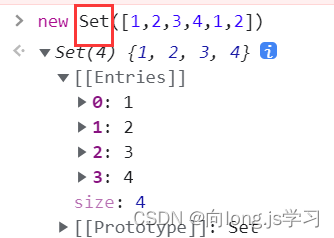

- 键值数据库

- 哈希表,key/value模型

- 列存储数据库

- 存在列族中,用来应对分布式存储海量数据

- 面向文档数据库

- 键值数据库的升级版,能互相嵌套赋值,查询效率更高

- 图形数据库

- 实体定点,关系当边

- 3)不同存储方式数据库的优缺点(图)

- 4、数据仓库

- 数据仓库相关的基础概念

- 特点

- 面向主题的、集成的、非易失的且随时间变化的数据集合,用于支持管理决策

- 清洗/转换/加载ETL

- 抽出数据清洗转换,再按照预先定义好的数据仓库模型,加载数据到数据仓库中去

- 元数据

- 数据的数据,指在数据仓库建设中所产生的有关数据源定义,目标定义,转换规则等相关的关键数据

- 包含数据含义的商业信息

- 数据仓库表结构,数据仓库表的属性,数据仓库的源数据

- 粒度

- 数据单位中保存数据的细化或综合程度的级别,细化高,粒度小

- 分割

- 结构相同数据被分成多个数据物理单元

- 数据集市

- 小型的,面向部门或工作组级的数据仓库

- 操作数据存储ODS

- 支持组织日常全局应用的数据集合

- 特点

- 面向主题的,集成的,可变的,当前或接近当前的

- 数据模型

- 表示数据的系统

- 人工关系

- 决策支持系统环境中用于参照完整性的一种设计技术

- 常见的数据仓库的体系结构

- (1)数据源

- 数据仓库系统的基础

- 支持异构

- 关系数据库

- 非关系数据库

- (2)数据的存储和管理

- 数据仓库系统的核心

- 数据集市,数据存下来了

- 数据仓库系统的核心

- (3)联机分析处理服务器OLAP

- 对分析需要的数据进行有效提成,多维模型

- 三种实现方式

- ROLAP

- 关系数据库的olap

- MOLAP

- 多维数据库的olap

- HOLAP

- 混合型数据库的OLAP

- ROLAP

- 三种实现方式

- 对分析需要的数据进行有效提成,多维模型

- (4)前端工具

- 各种查询工具,报表工具,分析工具等等

- 1、存储技术

- 2.1.4 信息安全

- 信息安全问题主要表现

- 计算机病毒泛滥,恶意软件入侵,黑客攻击等

- 1、信息安全基础

- 信息本身安全属性

- 保密性,完整性,可用性

- 信息系统

- 设备安全,数据安全,内容安全,行为安全

- 信息本身安全属性

- 2、加密解密

- 加密技术

- 算法,秘钥

- 对称秘钥体制,非对称秘钥体制

- 对称加密,非对称加密

- 加密技术

- 3、安全行为分析技术

- 用户画像

- 用户和实体行为分析UEBA

- 包括数据获取层,算法分析层,场景应用层

- 4、网络安全态势感知

- 网络安全态势可视化

- 信息安全问题主要表现

- 2.1.5 信息技术的发展