题目下载:下载

这道题涉及SMC,动静态调试。

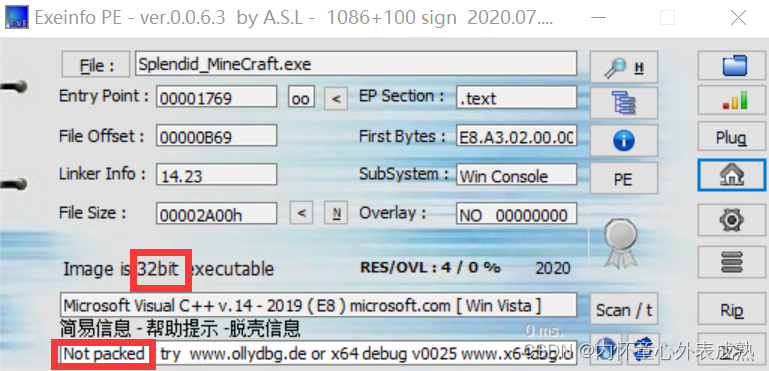

查壳,无壳32位,载入IDA

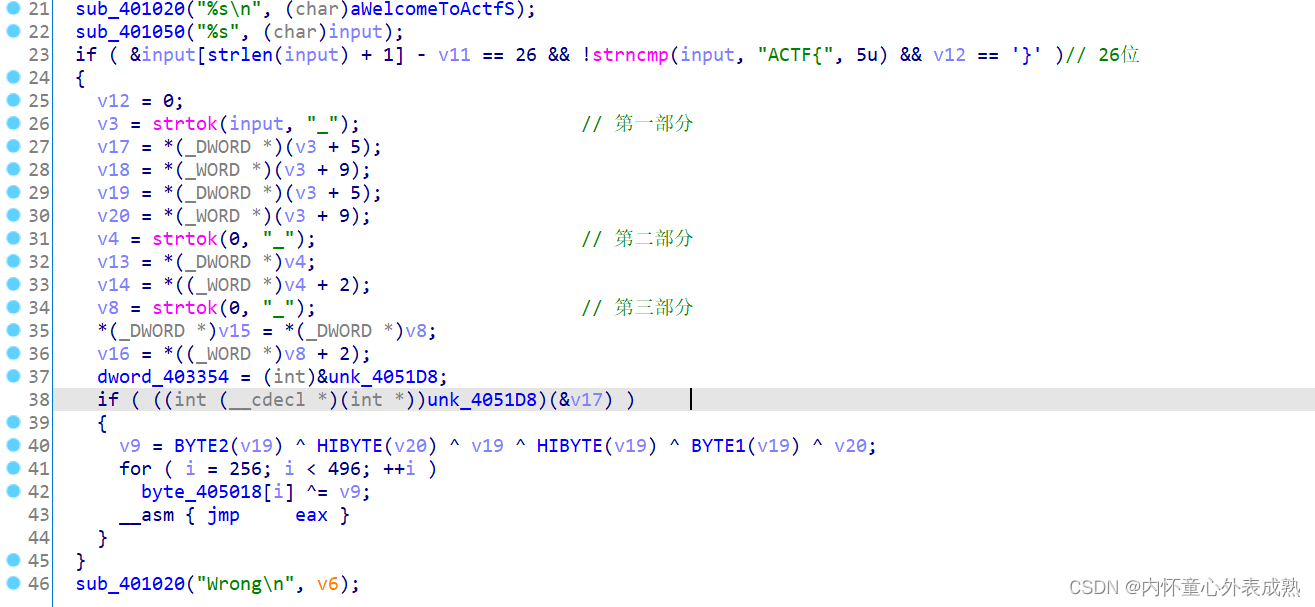

进入主函数main:

从上面可以看出,flag长度为26,前五个是ACTF{,最后一位是'}'。

从上面可以看出,flag长度为26,前五个是ACTF{,最后一位是'}'。

strtok()函数用法:strtok函数_橘子13的博客-CSDN博客

函数声明:char *strtok (char *str, const *sep)

返回值:分隔符之前字符串的首地址

用法:sep的参数是个字符串,定义了用作分隔符的字符集合

str指定一个字符串,它包含了一个或多个sep中分隔符分割的标记

strtok函数会找到str中的分隔符标记,并将其换成\0,返回该字符串的首地址(strtok会改变被操作的字符串)

strtok函数的第一个参数不为NULL,函数将找到str中第一个被分割的字符串,同时strtok还会记住该分割符的位置

strtok函数的第一个参数为NULL,函数将在之前strtok记住的分隔符的位置开始,查找下一个标记

如果字符串中不存在更多的分隔符标记,则返回NULL

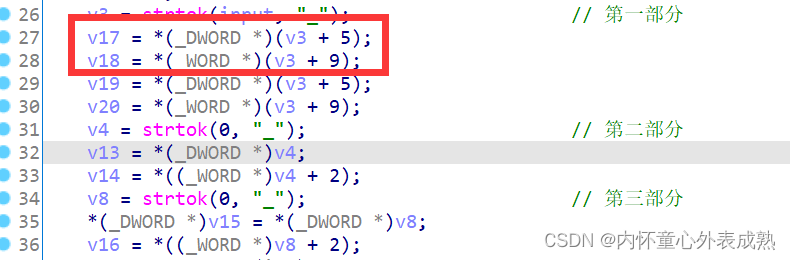

使用了三个strtok函数,以'_'为分隔符,所以输入的flag被分为三个部分了。

那每一个部分有多少呢?

从(v3+5)地址处开始(为了跳过开头的'ACTF{')。然后距离(v3+9)地址处差了4个,而v18是word类型,所以这一部分4+2=6,所以每一部分有6个。

flag形式为:ACTF{xxxxxx_xxxxxx_xxxxxx}。

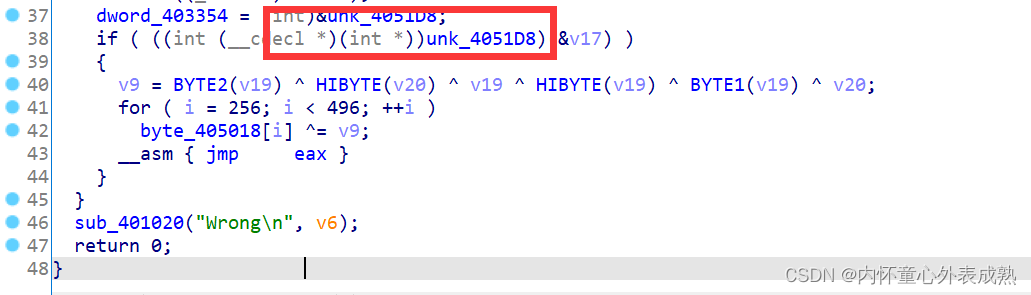

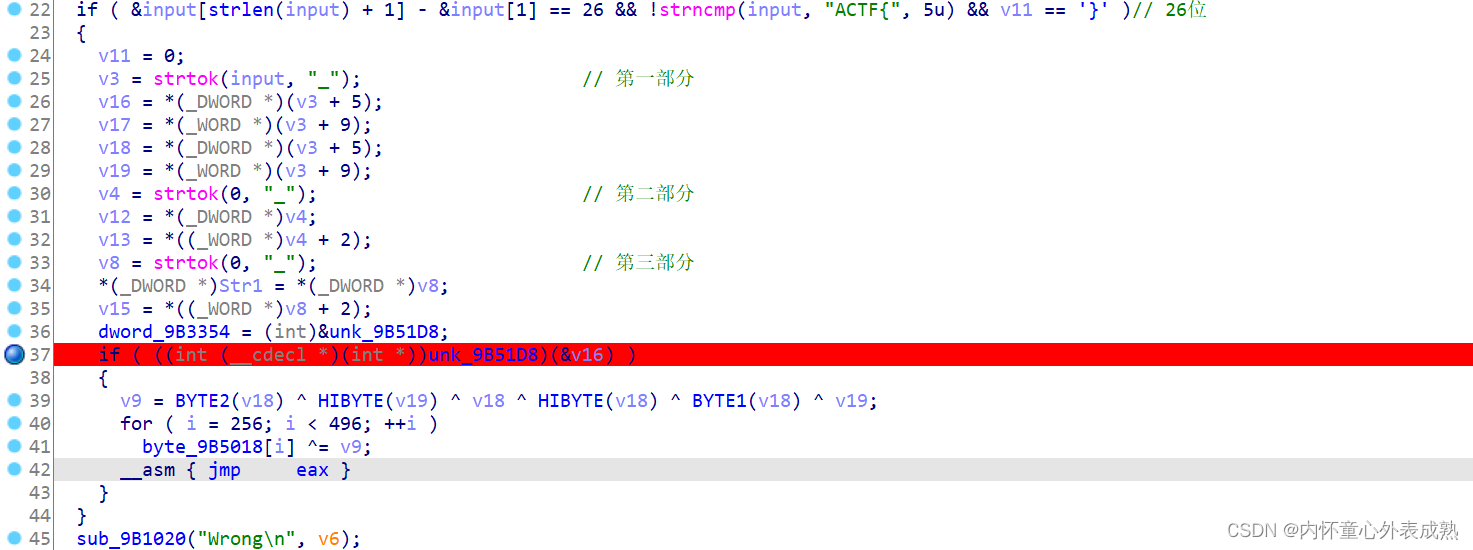

看主要函数操作:

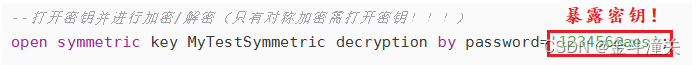

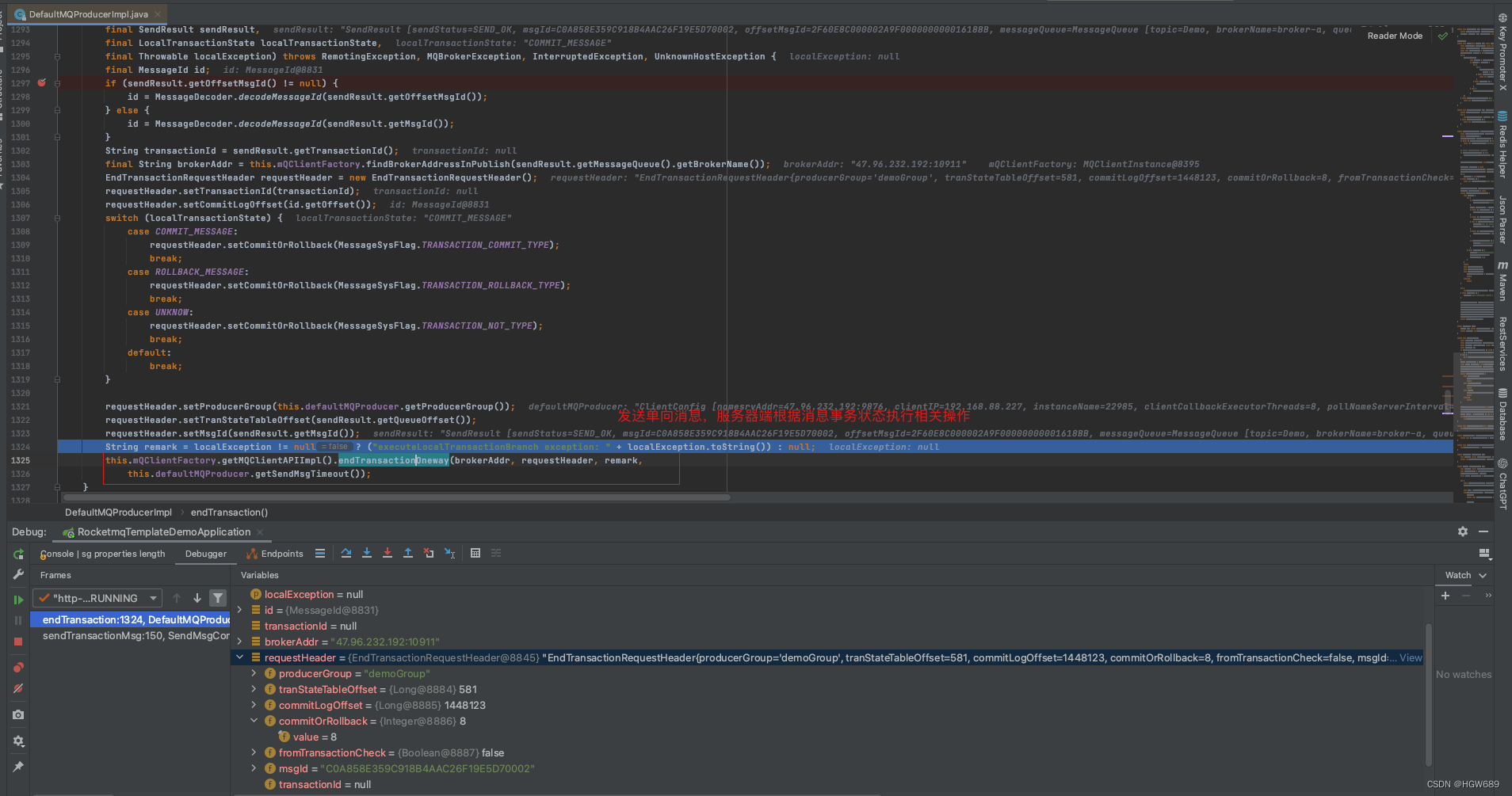

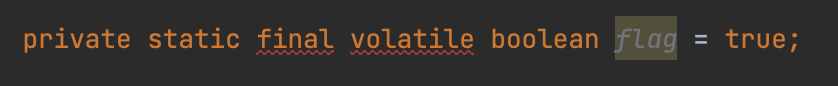

其中有个unk_4051D8,他应该存放的数据,但是他却出现在了if中,好像又是个函数,所以可以猜测是不是SMC,动态调试会自解密为函数呢,所以动态调试。

下断点(flag输入要符合格式)

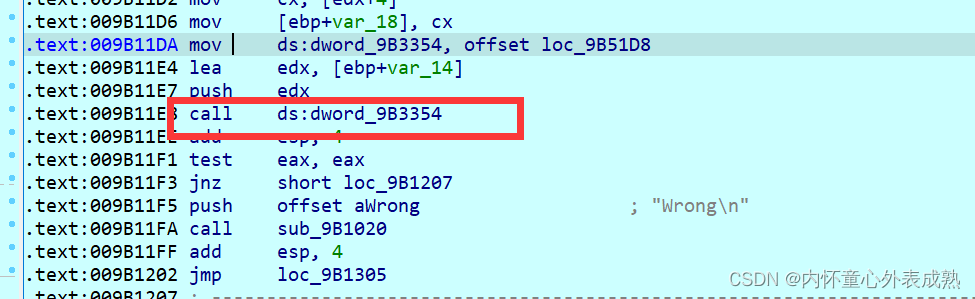

F7跟进下面的call。

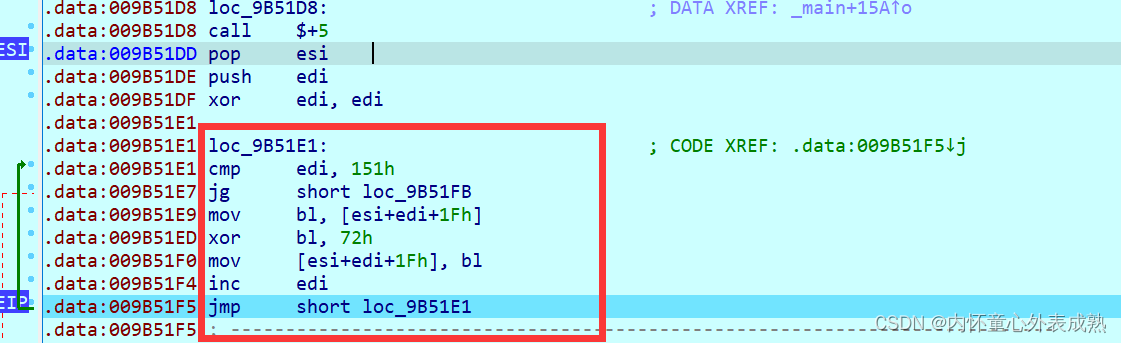

如下分析:

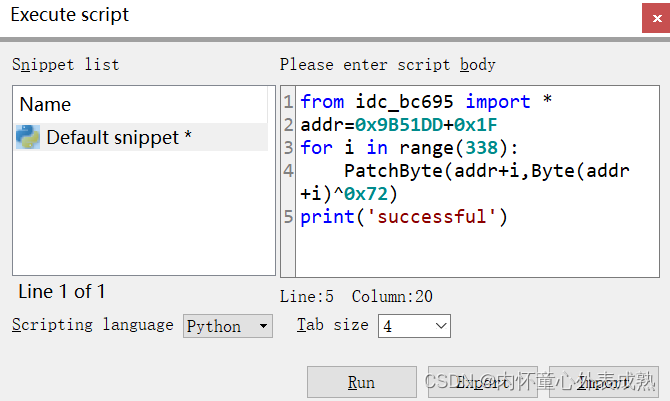

发现这是一个循环,循环次数151h,[esi+edi+1Fh]内容和72h异或。所以写个内嵌Python脚本进行解密。

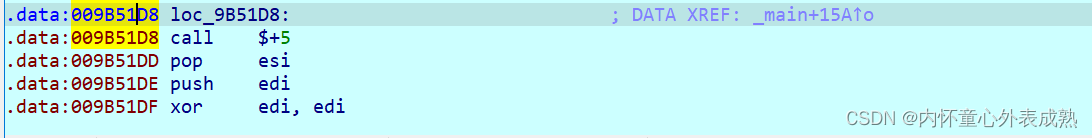

成功之后把下面的数据全部选中按‘C’转化为代码,再定义为函数。

如下位置,按P

在F5查看伪代码

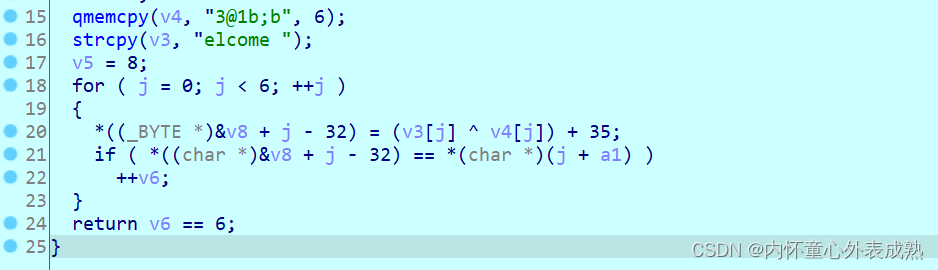

就是简单的异或,

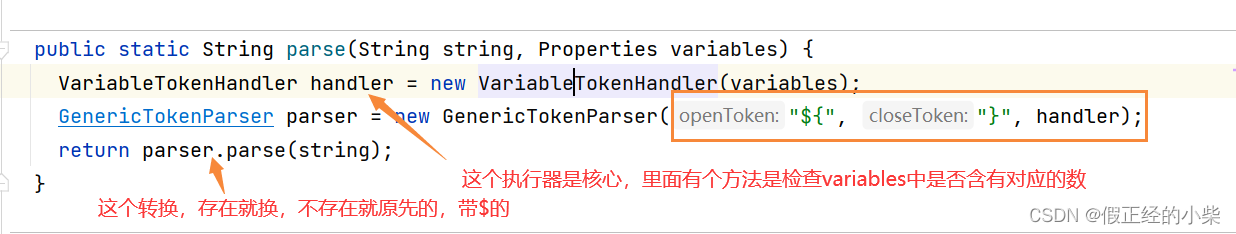

#第一段代码

v4='3@1b;b'

v3='elcome '

flag1=''

for i in range(6):

flag1+=chr((ord(v4[i])^ord(v3[i]))+35)

print(flag1)

#yOu0y*接下来看第二部分,这里用OD比较好分析。

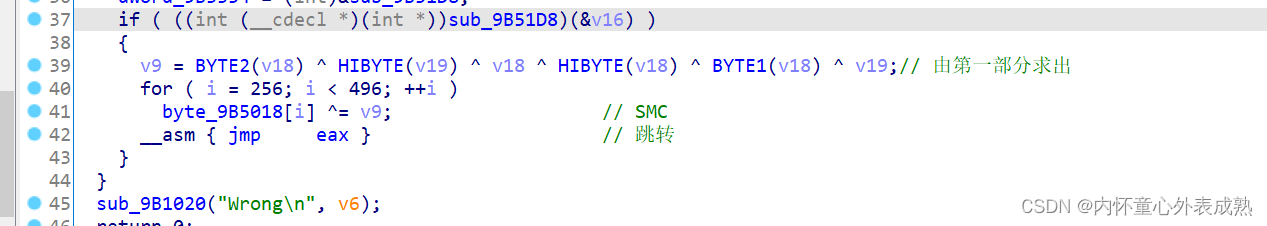

这里有个v9,是由第一部分求得,而第一部分我们已知了。然后一系列数据和v9进行异或,猜测还是个SMC。所以打开OD找到jmp eax的汇编代码,下断点。

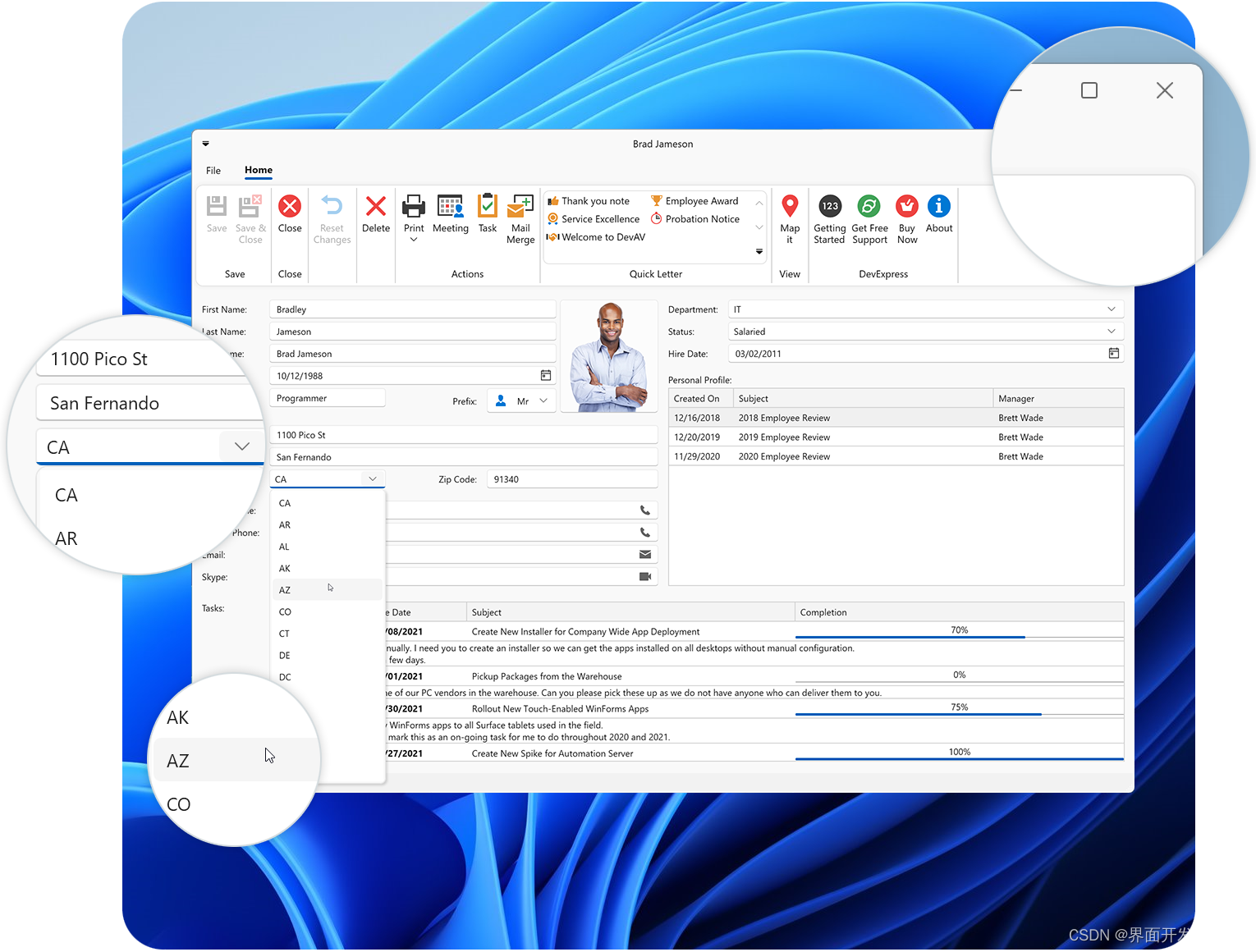

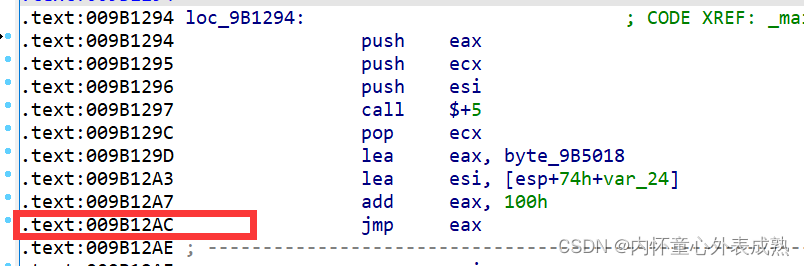

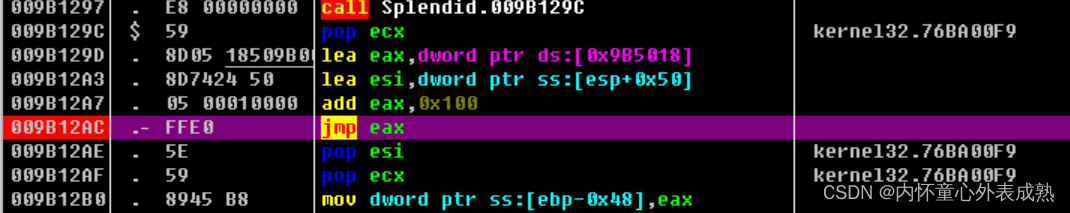

IDA中jmp eax地址:

所以OD中也是这个位置,直接地址搜索。(若不存在,则基址不同,需要修改一致)

下断点

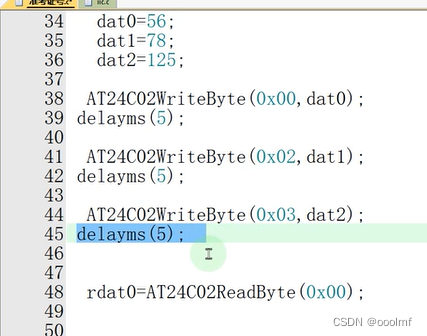

运行,输入假flag,注意这里第一部分可以输入正确的,要不然v9是错误的,就都错了。如输入ACTF{yOu0y*_123456_asdfgh},然后直接F8到关键地方,如下

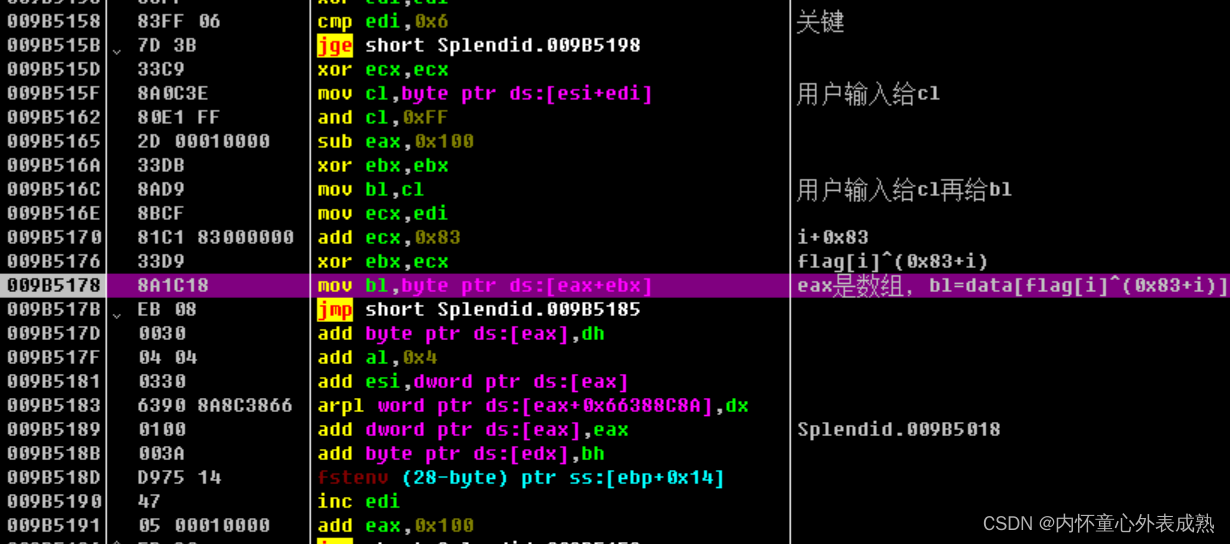

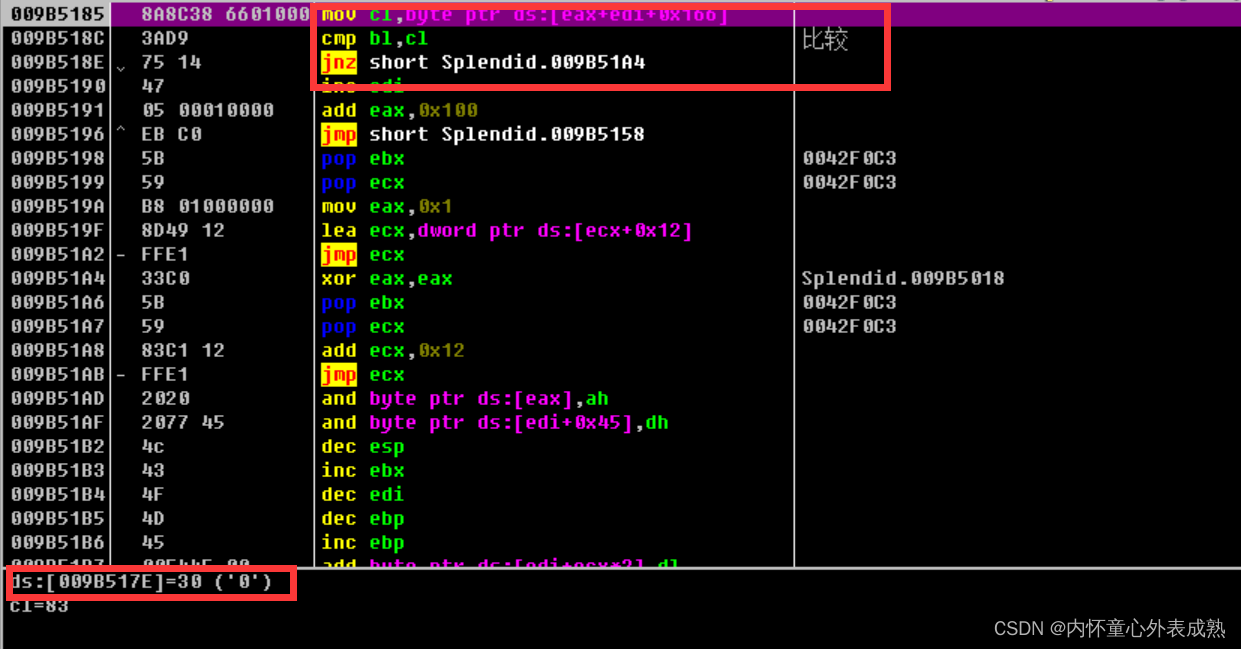

通过f8执行浏览可知,把用户输入给了cl,cl又给了bl,然后ecx=遍历次数edi+0x83,然后ecx与ebx进行异或给ebx,所以ebx=flag[i]^(0x83+i),而eax是个数组,所以bl=data[ flag[i]^(0x83+i) ]。

然后继续f8到关键比较,

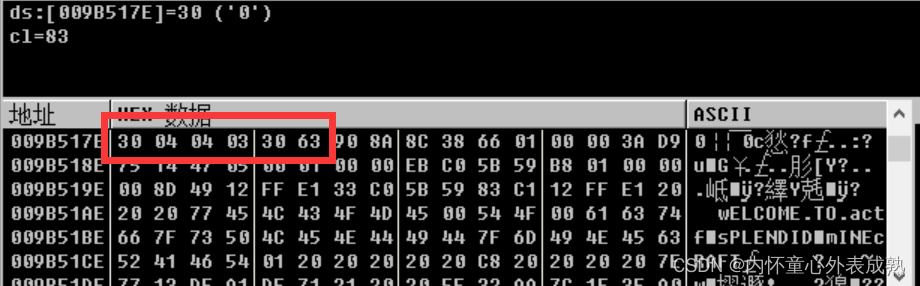

发现是bl和cl比较,相等则jnz不跳转,继续遍历下一个,否则失败。右键左下角红框处->数据窗口跟随可查看cl数据

继续f8跟随(跟随到jnz处改变ZF标志位让跳转不实现)。又重新回到关键地方。

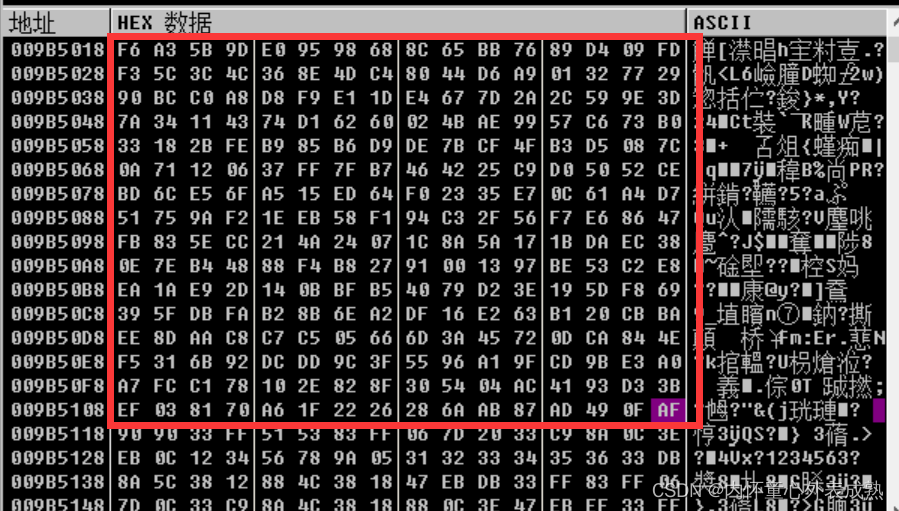

执行到sub eax 0x100时右键eax寄存器的值数据窗口中跟随,再根据大小100h可知道data数组的值

然后根据逻辑写代码:

data=[ 0xF6, 0xA3, 0x5B, 0x9D, 0xE0, 0x95, 0x98, 0x68, 0x8C, 0x65,

0xBB, 0x76, 0x89, 0xD4, 0x09, 0xFD, 0xF3, 0x5C, 0x3C, 0x4C,

0x36, 0x8E, 0x4D, 0xC4, 0x80, 0x44, 0xD6, 0xA9, 0x01, 0x32,

0x77, 0x29, 0x90, 0xBC, 0xC0, 0xA8, 0xD8, 0xF9, 0xE1, 0x1D,

0xE4, 0x67, 0x7D, 0x2A, 0x2C, 0x59, 0x9E, 0x3D, 0x7A, 0x34,

0x11, 0x43, 0x74, 0xD1, 0x62, 0x60, 0x02, 0x4B, 0xAE, 0x99,

0x57, 0xC6, 0x73, 0xB0, 0x33, 0x18, 0x2B, 0xFE, 0xB9, 0x85,

0xB6, 0xD9, 0xDE, 0x7B, 0xCF, 0x4F, 0xB3, 0xD5, 0x08, 0x7C,

0x0A, 0x71, 0x12, 0x06, 0x37, 0xFF, 0x7F, 0xB7, 0x46, 0x42,

0x25, 0xC9, 0xD0, 0x50, 0x52, 0xCE, 0xBD, 0x6C, 0xE5, 0x6F,

0xA5, 0x15, 0xED, 0x64, 0xF0, 0x23, 0x35, 0xE7, 0x0C, 0x61,

0xA4, 0xD7, 0x51, 0x75, 0x9A, 0xF2, 0x1E, 0xEB, 0x58, 0xF1,

0x94, 0xC3, 0x2F, 0x56, 0xF7, 0xE6, 0x86, 0x47, 0xFB, 0x83,

0x5E, 0xCC, 0x21, 0x4A, 0x24, 0x07, 0x1C, 0x8A, 0x5A, 0x17,

0x1B, 0xDA, 0xEC, 0x38, 0x0E, 0x7E, 0xB4, 0x48, 0x88, 0xF4,

0xB8, 0x27, 0x91, 0x00, 0x13, 0x97, 0xBE, 0x53, 0xC2, 0xE8,

0xEA, 0x1A, 0xE9, 0x2D, 0x14, 0x0B, 0xBF, 0xB5, 0x40, 0x79,

0xD2, 0x3E, 0x19, 0x5D, 0xF8, 0x69, 0x39, 0x5F, 0xDB, 0xFA,

0xB2, 0x8B, 0x6E, 0xA2, 0xDF, 0x16, 0xE2, 0x63, 0xB1, 0x20,

0xCB, 0xBA, 0xEE, 0x8D, 0xAA, 0xC8, 0xC7, 0xC5, 0x05, 0x66,

0x6D, 0x3A, 0x45, 0x72, 0x0D, 0xCA, 0x84, 0x4E, 0xF5, 0x31,

0x6B, 0x92, 0xDC, 0xDD, 0x9C, 0x3F, 0x55, 0x96, 0xA1, 0x9F,

0xCD, 0x9B, 0xE3, 0xA0, 0xA7, 0xFC, 0xC1, 0x78, 0x10, 0x2E,

0x82, 0x8F, 0x30, 0x54, 0x04, 0xAC, 0x41, 0x93, 0xD3, 0x3B,

0xEF, 0x03, 0x81, 0x70, 0xA6, 0x1F, 0x22, 0x26, 0x28, 0x6A,

0xAB, 0x87, 0xAD, 0x49, 0x0F, 0xAF]

m=[0x30,0x4,0x4,0x3,0x30,0x63]

flag2=''

for i in range(6):

for j in range(256):

if m[i]==data[j]:

flag2+=chr(j^(0x83+i))

break

print(flag2)

#knowo3

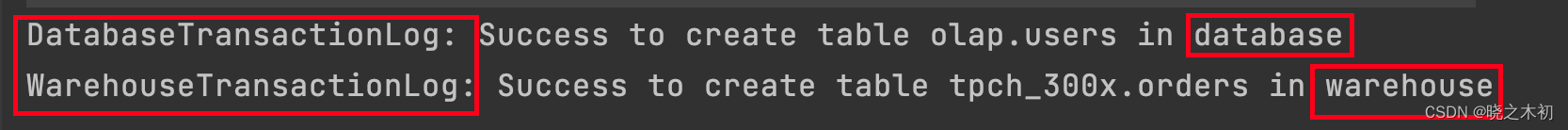

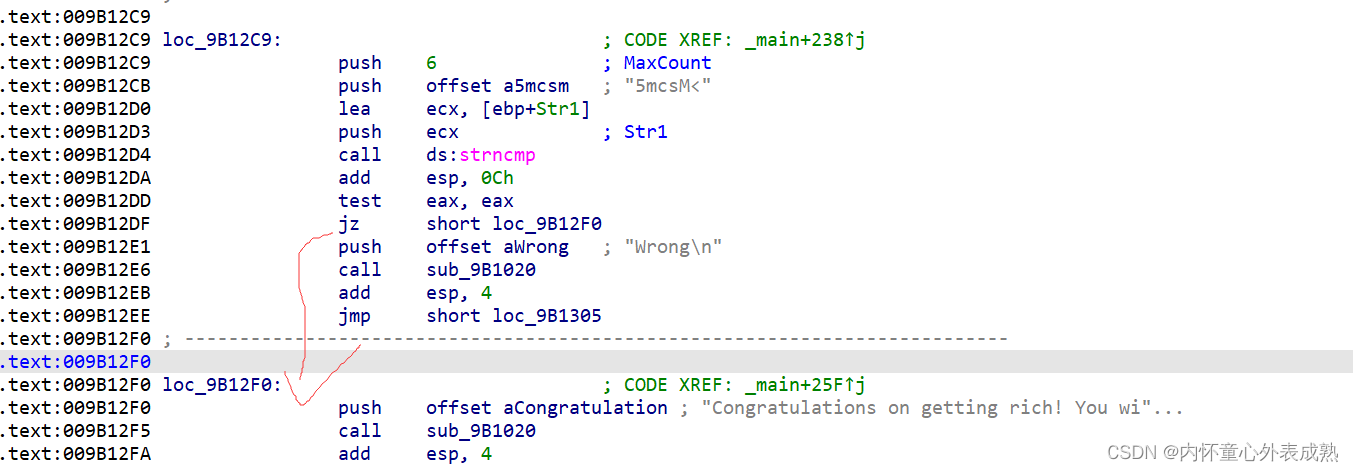

第三部分

可以看到有个"5mcsM<",然后有个strncmp函数,所以就是简单的比较,所以第三部分是 5mcsM<,所以flag为ACTF{yOu0y*_knowo3_5mcsM<}