文章目录

- 前言

- 一、威胁情报是什么?

- 数据与情报

- IOC

- 二、威胁情报的分类

- 1.战略情报

- 2.技术情报

- 3.战术情报

- 4.运营情报

- 三、总结

- 四、参考

前言

只要有斗争冲突,就有那些研究、分析和努力去了解对手的人。一场战争的输赢,取决于你对对手的了解,研究对手的思维方式、动机和战术,并根据理解做出或大或小的决策

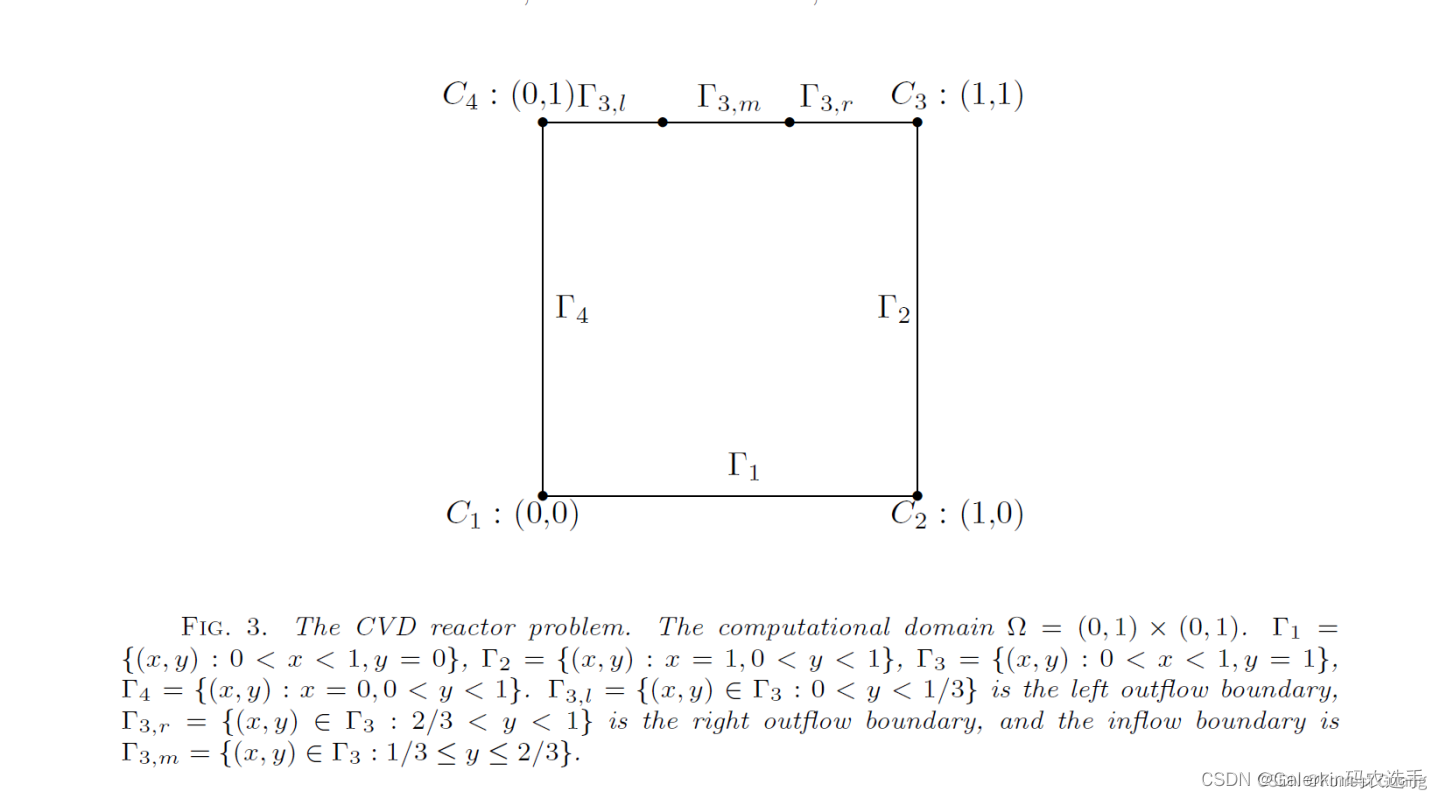

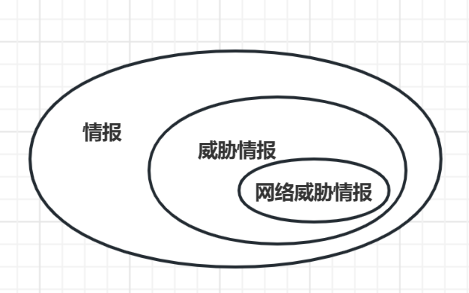

情报是一种经过分析并提炼使其可操作的信息- 威胁情报是一种对对手的分析,分析他们的能力、动机和目标

- 网络威胁情报是对对手如何使用网络来实现目标的分析

网络威胁情报不是一个新概念,只是一种旧方法的新名称:应用结构化的分析过程来了解攻击及其背后的对手

网络威胁情报的主要目标就是要理解运营环境和对手以如何防御运营环境免受任何攻击之间的关系,要完成这个目标,我们需要回答这些问题

- 谁在攻击你

- 他们的动机是什么

- 他们的能力是什么

- 你应该关注什么工具和

IOC

一、威胁情报是什么?

数据与情报

直接来Gartner的定义:

威胁情报是某种基于证据的知识,包括上下文、机制、标示、含义与可行的建议,这些知识与资产所面临已有的或酝酿中的威胁或危害相关,可用于对这些威胁或危害进行响应的相关决策提供信息支持

当初看完这个其实是一头雾水,学过信息论的话,你可能会回想起数据、信息、知识等概念,这个不重要!!!

来看了另一个定义:

Threat intelligence is data that is collected, processed, and analyzed to understand a threat actor’s motives, targets, and attack behaviors.

这里直接定义为数据,我们试着区分一些数据与情报:

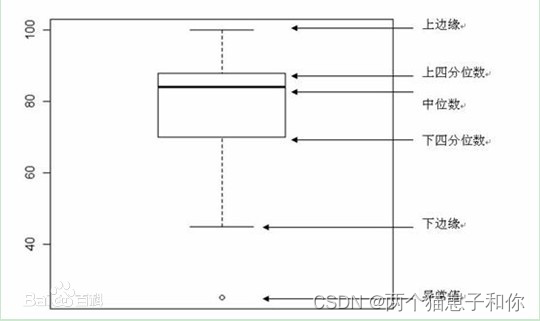

数据是一条信息、事实或者统计结果,是用来描述某些事情的。温度是一个数据,描述一个事实。在信息安全领域,IP地址和域名是数据,如果没有任何额外的分析来提供上下文,它们只是一个事实。当我们收集并关联分析各种数据后,具备了为某种需求提供洞察能力,这时它们便成了情报

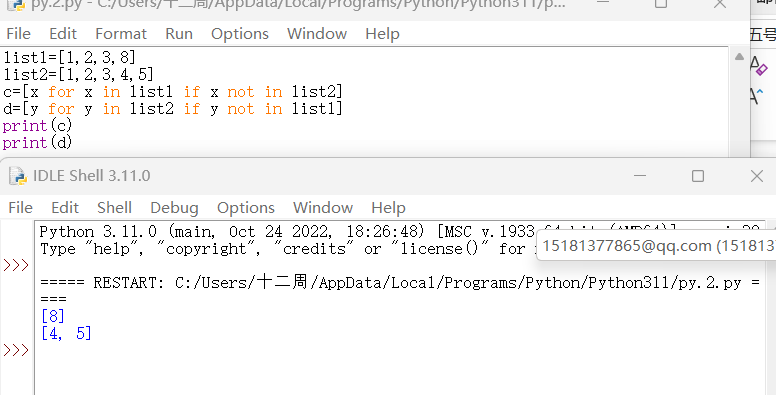

- 数据:与对手有关的分离的指标,比如IP地址、URL、哈希

- 信息:可以回答某些问题的数据点的组合

- 情报:基于上下文分析提取出行为模式的 数据和信息的 关联

数据和真正的情报之间的区别在于分析。情报需要基于一系列要求进行分析,目的是回答问题.

IOC

IOC可以理解为指向某个结论(攻击/失陷)的任何信息。IOC可以帮助我们在系统或网络日志中寻找某类特征数据来发现已被入侵的目标,这类特征数据包括IP地址、域名、文件哈希值以及其他可以表明入侵的基于网络或主机的特征。(IOC是最常见的技术情报类型之一)

二、威胁情报的分类

1.战略情报

2.技术情报

3.战术情报

4.运营情报

三、总结

在过去,我们会习惯性地认为入侵是一个孤立的事件。当我们更好地了解对手时,我们可以更容易地掌握这些入侵事件之间的模式。情报驱动的事件响应确保我们能正确地收集、分析和分享情报,帮助我们更快地识别和响应这些模式。

举个例子,一个组织长期以来暗中定向渗透许多公司、机构,该组织使用了复杂的工具,攻击者在受害者网络中维持长期的连接并逐步扩大访问权限。随着受害企业中事件响应流程的开展, 逐渐发现了攻击者使用的恶意软件,人们对该组织使用的一个恶意软件系列进行联合研究后发现,问题比原来想象的要复杂得多。随后, 越来越多的行业合作伙伴参与进来并相互交流信息,挖掘出了模式, 不仅识别了恶意软件的行为,也识别出该组织成员的行为习惯以及相应的应对指南。最终形成了该组织针对的地区和行业的战略情报。四、参考

https://www.jianshu.com/p/201d296636f4

https://mp.weixin.qq.com/s/CSxUkgBb_8Did6bEpzBiaQ

https://www.linkedin.com/pulse/pyramid-pain-samuel-modupe-cissp-cism-ccnp-ceh-master-cobit

《情报驱动应急响应》