1. OWASP 十大漏洞

为了应对未来的风险,安全专业人员需要随时掌握最新信息。之前,您了解了CVE® 列表,这是一个公开的已知漏洞和暴露列表。CVE® 列表是全球安全社区相互共享信息的重要信息来源。

在本文中,您将了解安全专业人士参考的另一个重要资源——开放 Web 应用程序安全项目 (OPS),该项目最近更名为开放全球应用程序安全项目® (OWASP)。您将了解 OWASP 在全球安全社区中的角色,以及企业如何利用这一资源来集中精力。

2. 什么是 OWASP?

OWASP 是一个致力于提高软件安全性的非营利基金会。OWASP 是一个开放平台,世界各地的安全专业人士可以在此分享网络安全相关的信息、工具和活动。

OWASP 最有价值的资源之一是 OWASP Top 10。该组织自 2003 年以来一直发布此列表,旨在提高人们对网络上最易受攻击的漏洞的认识。Top 10 主要适用于新软件或定制软件。许多全球最大的组织在应用程序开发过程中都会参考 OWASP Top 10,以确保其程序能够解决常见的安全错误。

专业提示:随着技术的发展,OWASP 的 Top 10 每隔几年就会更新一次。排名基于漏洞的发现频率及其带来的风险级别。

注意:审计人员在检查法规遵从性时也会使用 OWASP Top 10 作为参考点之一。

3. 常见漏洞

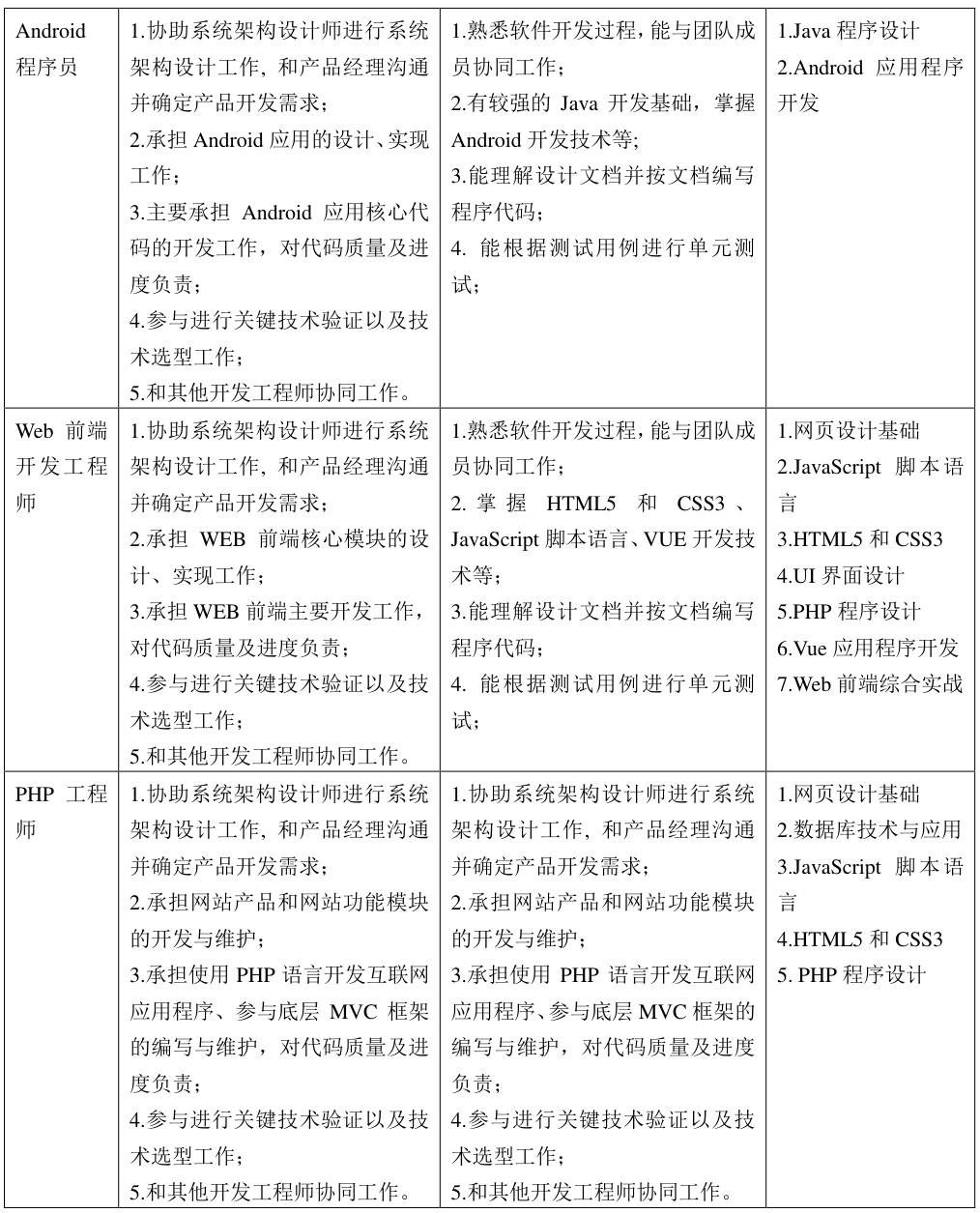

企业通常会根据 OWASP Top 10 漏洞列表做出关键的安全决策。该资源会影响企业如何设计即将在其网络上部署的新软件,而 CVE® 列表则可以帮助企业识别现有程序的改进。以下是 OWASP Top 10 漏洞列表中最常出现的漏洞,需要了解:

-

访问控制失效

访问控制限制了用户在 Web 应用程序中的操作。例如,博客可能允许访问者对最新文章发表评论,但限制他们彻底删除该文章。这些机制一旦失效,可能导致未经授权的信息泄露、修改或破坏。此外,它们还可能使某些人获得对其他业务应用程序的未经授权的访问权限。 -

加密失败

信息是企业需要保护的最重要资产之一。《通用数据保护条例》(GDPR) 等隐私法要求敏感数据必须采用有效的加密方法进行保护。当企业未能加密个人身份信息 (PII) 等数据时,可能会出现漏洞。例如,如果 Web 应用程序使用 MD5 等弱哈希算法,则更容易遭受数据泄露。 -

注射

注入是指恶意代码被插入易受攻击的应用程序。尽管应用程序看似运行正常,但它却执行了并非预期的操作。注入攻击可以为威胁行为者提供进入组织信息系统的后门。网站的登录表单是一个常见的目标。当这些表单易受注入攻击时,攻击者可以插入恶意代码,从而获得修改或窃取用户凭据的权限。 -

不安全的设计

应用程序的设计应使其具备抵御攻击的能力。否则,它们更容易受到注入攻击或恶意软件感染等威胁。不安全的设计是指应用程序在开发时就应该纳入各种安全控制措施,但这些措施却缺失或实施不力。 -

安全配置错误

当安全设置未正确设置或维护时,就会发生配置错误。公司使用各种不同的互连系统。当这些系统未正确设置或审核时,经常会发生错误。一个常见的例子是,企业使用默认设置部署设备(例如网络服务器)。这可能导致企业使用无法实现组织安全目标的设置。 -

易受攻击和过时的组件

易受攻击和过时的组件主要与应用程序开发相关。大多数开发人员不会从头编写所有代码,而是使用开源库来更快、更轻松地完成项目。这些公开可用的软件由程序员社区志愿者维护。使用未经维护的易受攻击组件的应用程序更容易被威胁行为者利用。 -

身份识别和认证失败

身份识别是此类漏洞的关键词。如果应用程序无法识别哪些用户有权访问以及他们被授权执行哪些操作,则可能导致严重问题。例如,家用 Wi-Fi 路由器通常使用简单的登录表单来阻止不速之客访问网络。如果这种防御措施失效,攻击者就可能侵犯房主的隐私。 -

软件和数据完整性故障

软件和数据完整性故障是指更新或补丁在实施前未经过充分审核的情况。攻击者可能会利用这些漏洞来传播恶意软件。一旦发生这种情况,可能会造成严重的下游影响。如果单个系统受到攻击,第三方很可能会受到感染,这种情况被称为供应链攻击。供应链攻击的一个著名例子是 SolarWinds 网络攻击(2020 年)黑客将恶意代码注入公司在不知情的情况下向客户发布的软件更新中。 -

安全日志记录和监控失败

在安全领域,能够记录和追溯事件至关重要。记录用户登录尝试等事件对于发现和修复问题至关重要。充分的监控和事件响应也同样重要。 -

服务器端请求伪造

公司在网络服务器上存储公共和私人信息。当您使用超链接或点击网站上的按钮时,系统会向服务器发送请求,服务器会验证您的身份,获取相应的数据,然后将其返回给您。服务器端请求伪造 (SSRF) 是指攻击者操纵服务器的正常操作来读取或更新该服务器上的其他资源。当服务器上的应用程序存在漏洞时,就有可能出现这种情况。恶意代码可能会通过易受攻击的应用程序携带到主机服务器,从而获取未经授权的数据。

Reference

https://owasp.org/www-project-top-ten/