容器运行时(Container Runtime)作为云原生基础设施的底层引擎,正从Docker一家独大走向多元化竞争。本文将深入剖析Containerd与Docker的技术血缘、性能差异及选型策略,揭示如何根据场景需求选择最优解。

一、技术血缘:从共生到分道扬镳

1.1 历史脉络

2013年 Docker诞生 → 2016年 Docker捐赠Containerd给CNCF →

2017年 Containerd 1.0发布 → 2020年 Kubernetes弃用Docker →

2022年 Containerd成为K8s默认运行时

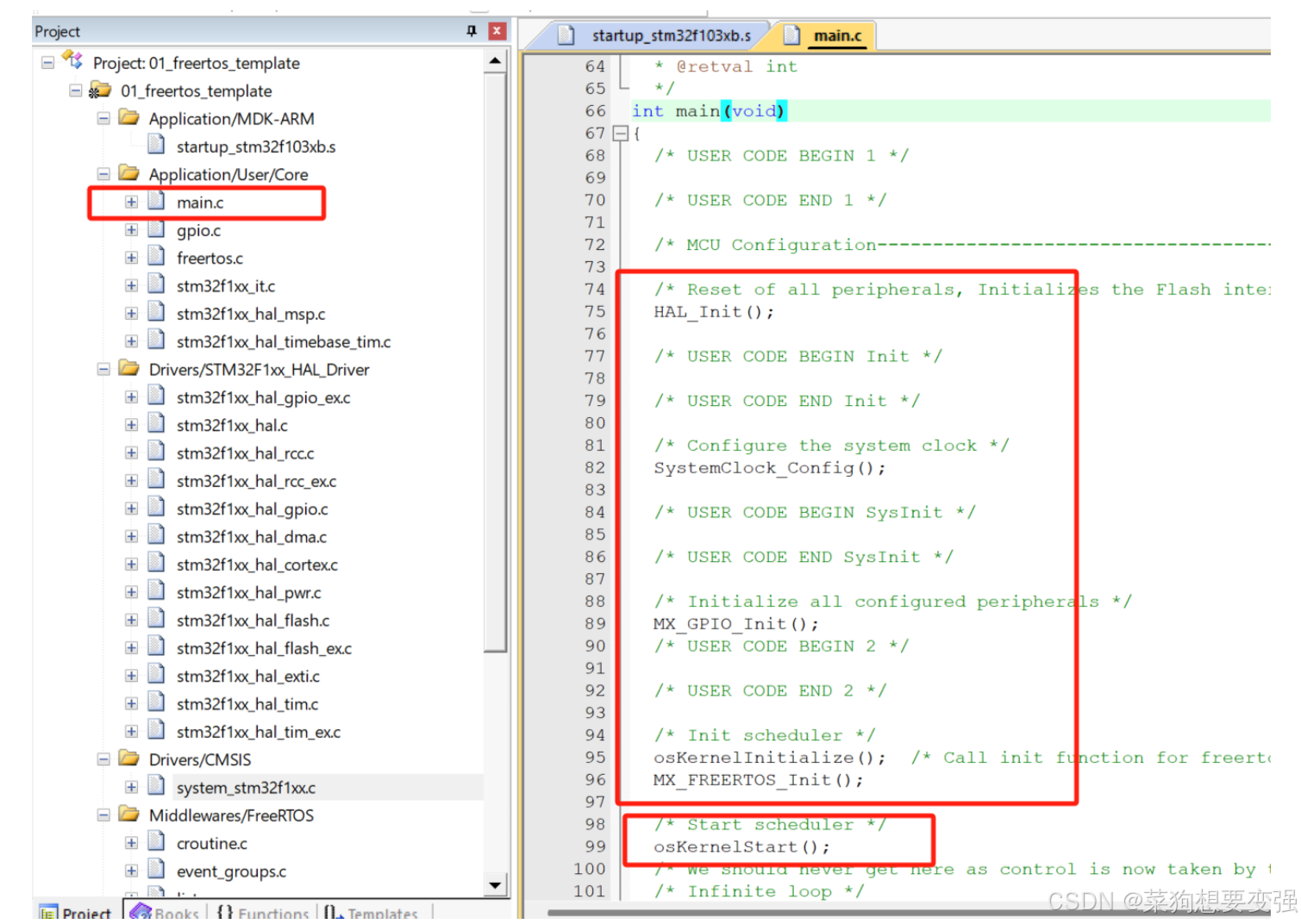

1.2 架构层级对比

Docker完整栈:

┌──────────────┐

│ Docker CLI │

├──────────────┤

│ Dockerd │ # 常驻进程

├──────────────┤

│ Containerd │ # 核心运行时

└──────────────┘

Containerd独立架构:

┌──────────────┐

│ ctr/crictl │ # 专用CLI

├──────────────┤

│ Containerd │ # 轻量级守护进程

└──────────────┘

核心差异:Docker提供端到端解决方案,而Containerd专注运行时生命周期管理

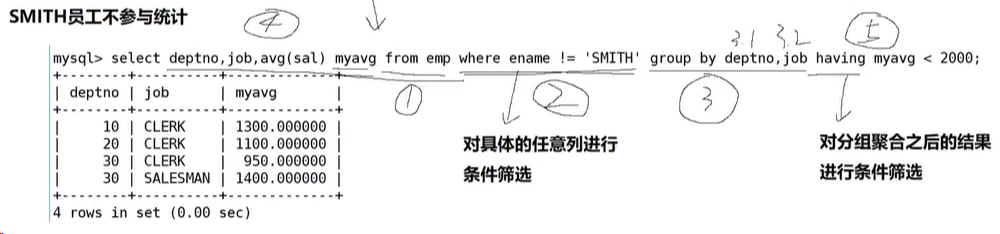

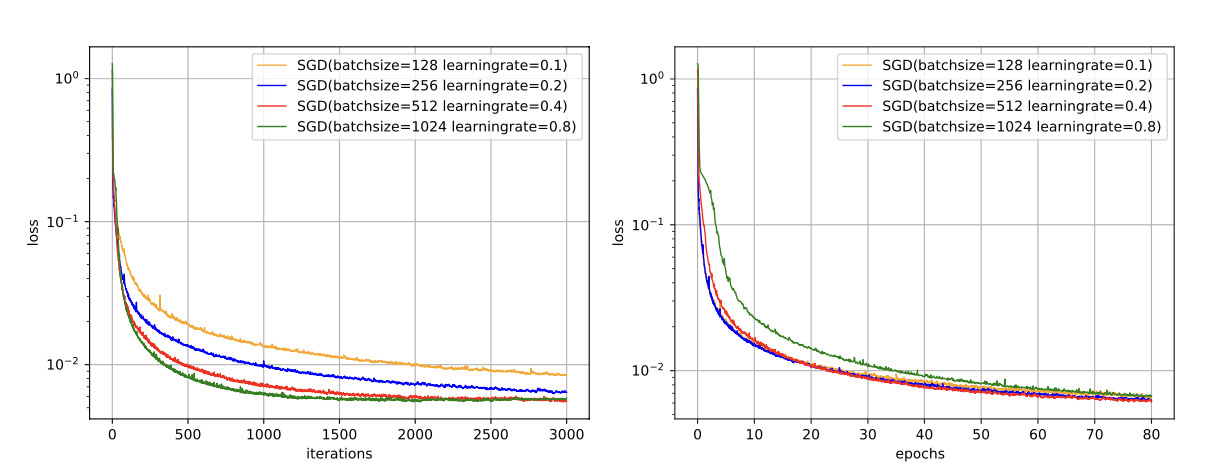

二、性能基准:资源消耗与启动速度

2.1 内存占用对比

# 测试方法:启动100个nginx容器

$ docker stats --format "{{.MemUsage}}" | awk '{sum+=$1} END {print sum}'

Total: 1.2GB

$ ctr c ls -q | xargs -I{} ctr task kill -s SIGKILL {} &&

ctr stats | awk '/Total/ {print $3}'

Total: 680MB # 内存节省43%

2.2 冷启动时延

容器类型 | 启动时间(ms)

----------------|------------

Docker容器 | 320ms ±25ms

Containerd容器 | 210ms ±18ms # 提速34%

归因分析:Docker daemon的请求转发链路增加额外开销

三、关键场景选型策略

3.1 开发调试场景

# Docker在开发环境的核心优势

$ docker compose up -d # 一键启动复杂环境

$ docker exec -it app bash # 交互式调试

推荐选择Docker的理由:

• 完善的CLI工具链(exec/logs/inspect)

• 内置网络管理、镜像构建能力

3.2 生产集群环境

# Kubernetes使用Containerd的配置示例(/etc/containerd/config.toml)

[plugins."io.containerd.grpc.v1.cri"]

sandbox_image = "registry.k8s.io/pause:3.6"

[metrics]

address = "0.0.0.0:1338" # 暴露监控指标

推荐选择Containerd的理由:

• 无单点故障风险(Docker daemon崩溃导致所有容器退出)

• 原生支持CRI接口,避免K8s的Docker-shim性能损耗

四、安全攻防对比

4.1 攻击面分析

Docker安全风险点:

├─ Dockerd API暴露风险(2375端口)

├─ 特权容器逃逸漏洞(--privileged)

└─ 过时的runc版本

Containerd防护优势:

├─ 最小化GRPC API接口(默认关闭远程访问)

├─ 非root模式运行支持(需要kernel>=5.11)

└─ 镜像签名验证(通过OPA策略引擎)

4.2 漏洞响应速度

CVE-2022-24721漏洞修复周期:

Docker: 漏洞披露后14天发布补丁

Containerd: 漏洞披露后7天发布补丁 # 开源社区协同优势

五、迁移实战:从Docker到Containerd

5.1 容器镜像迁移

# 导出Docker镜像为OCI标准格式

$ docker save nginx:alpine -o nginx.tar

$ ctr images import nginx.tar # Containerd加载镜像

5.2 网络配置转换

Docker网络模型 Containerd替代方案

-----------------------|-----------------------

bridge网络 → 配置CNI插件(flannel/calico)

host网络 → hostNetwork: true

自定义DNS设置 → 修改/etc/cni/net.d/配置

5.3 日志管理迁移

# Docker默认JSON日志驱动

$ docker run --log-driver=json-file nginx

# Containerd配置日志切割(通过Kubernetes CRI)

$ cat /etc/containerd/config.toml

[plugins."io.containerd.grpc.v1.cri"]

max_container_log_line = 1000 # 限制日志行数

六、混合部署架构建议

6.1 边缘计算场景

架构拓扑:

中心云节点(运行Docker) ←→ 边缘节点(运行Containerd)

技术考量:

- 边缘设备资源受限 → Containerd内存占用低

- 中心云需要镜像构建 → Docker保留构建能力

6.2 混合集群管理

# 使用nerdctl兼容Docker命令

$ nerdctl --namespace k8s.io ps -a # 查看K8s容器

$ nerdctl compose up -d # 兼容docker-compose语法

结论:技术选型的平衡之道

Docker与Containerd并非替代关系,而是面向不同场景的互补方案:

• 开发者友好型:选择Docker,享受完整工具链

• 生产导向型:选择Containerd,追求极致性能与稳定性

随着Kubernetes成为容器编排的事实标准,Containerd正在基础设施层建立新的统治力,但Docker在开发体验上的优势仍难被取代。

新时代农民工