在数据成为核心生产要素的今天,边缘计算与隐私计算的交汇正在重塑技术生态。这并非简单的技术叠加,而是一场关于数据主权、算力分配与信任机制的深度博弈。本文将从"数据流动的拓扑学"视角,探讨二者融合如何重构数字社会的基础设施。

一、数据流动的"量子纠缠"效应

传统云计算模式下,数据像河流般流向中心枢纽,形成"数据引力井"。但边缘计算的分布式架构打破了这一范式:

• 工业物联网场景中,某汽车制造工厂的边缘节点每秒处理20TB传感器数据,仅提取0.3%的关键特征上传云端。这种"数据蒸馏"过程避免了带宽瓶颈,却引发新的隐私风险。

• 隐私计算通过多方安全计算(MPC)和同态加密,在数据不出域的前提下实现联合建模。例如蚂蚁集团的隐语框架已支持单日10亿+规模数据的隐私求交,证明了技术可行性。

当边缘计算的分布式算力与隐私计算的加密协议相遇,数据流动不再是线性管道,而是形成复杂的拓扑网络。这种"数据纠缠"状态要求我们重新定义数据的归属权与使用权。

二、信任最小化的算力网络

当前的隐私计算仍存在"信任锚点"问题:

1. 联邦学习中的中心服务器可能篡改模型参数

2. 硬件可信执行环境(TEE)依赖Intel SGX等商业信任

3. 零知识证明需要可信设置阶段

边缘-隐私融合架构通过引入区块链的"无许可验证"机制,构建去中心化的算力市场:

• 以太坊基金会正在测试的Danksharding方案,将存储与计算分离,边缘节点可作为验证者参与数据可用性证明

• 通过VRF(可验证随机函数)分配隐私计算任务,确保任何节点都无法预测任务分配结果

这种设计使信任成本从O(n)降至O(1),为数据经济构建无需信任的基础设施。

三、动态数据沙箱的颠覆性实践

传统隐私计算强调数据"可用不可见",但边缘场景需要更精细的控制粒度:

• 在智慧医疗中,某三甲医院部署的边缘节点采用动态沙箱技术:当患者进入急救室时,沙箱自动扩展权限,允许AI模型临时访问完整病历,抢救结束后立即销毁密钥

• 工业场景中,西门子的MindSphere平台通过DP3T(分布式隐私保护追踪)协议,在边缘侧实现跨工厂的设备故障预测,数据全程保持加密状态

这种"按需解密"的动态机制,将数据隐私从静态保护转向行为约束,彻底改变隐私保护的范式。

四、技术哲学的范式迁移

边缘-隐私融合的本质,是技术哲学从"控制论"向"生态论"的迁移:

• 传统架构追求中心化控制,如同机械钟表的精密齿轮

• 新架构更像是热带雨林生态系统:每个边缘节点是自组织的生物体,通过隐私计算的化学信号进行协作

这种范式迁移要求我们重新思考技术伦理:数据不再是资源,而是生命体;算力不再是工具,而是共生关系。

五、未来图景:数据主权的量子态

当边缘计算的分布式算力与隐私计算的加密协议完全融合,将诞生"量子态数据主权":

• 数据同时处于本地可用与全局可信的叠加态

• 任何测量行为(数据使用)都会坍缩这种状态,触发区块链上的智能合约完成确权

这种架构将彻底颠覆现有数据经济模型,使数据从商品转化为具有主体性的存在。

结语:边缘计算与隐私计算的融合,不是技术的简单叠加,而是数字文明演化的必然路径。它要求我们放弃对控制的执念,拥抱复杂系统的自组织智慧。正如霍金所言:"宇宙没有边界,边界是人类认知的局限。"数据经济的未来,或许就在这种无边界的协作中展开。

边缘计算与隐私计算的融合:构建数据经济的“隐形护盾“

news2026/2/15 20:51:33

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如若转载,请注明出处:http://www.coloradmin.cn/o/2335821.html

如若内容造成侵权/违法违规/事实不符,请联系多彩编程网进行投诉反馈,一经查实,立即删除!相关文章

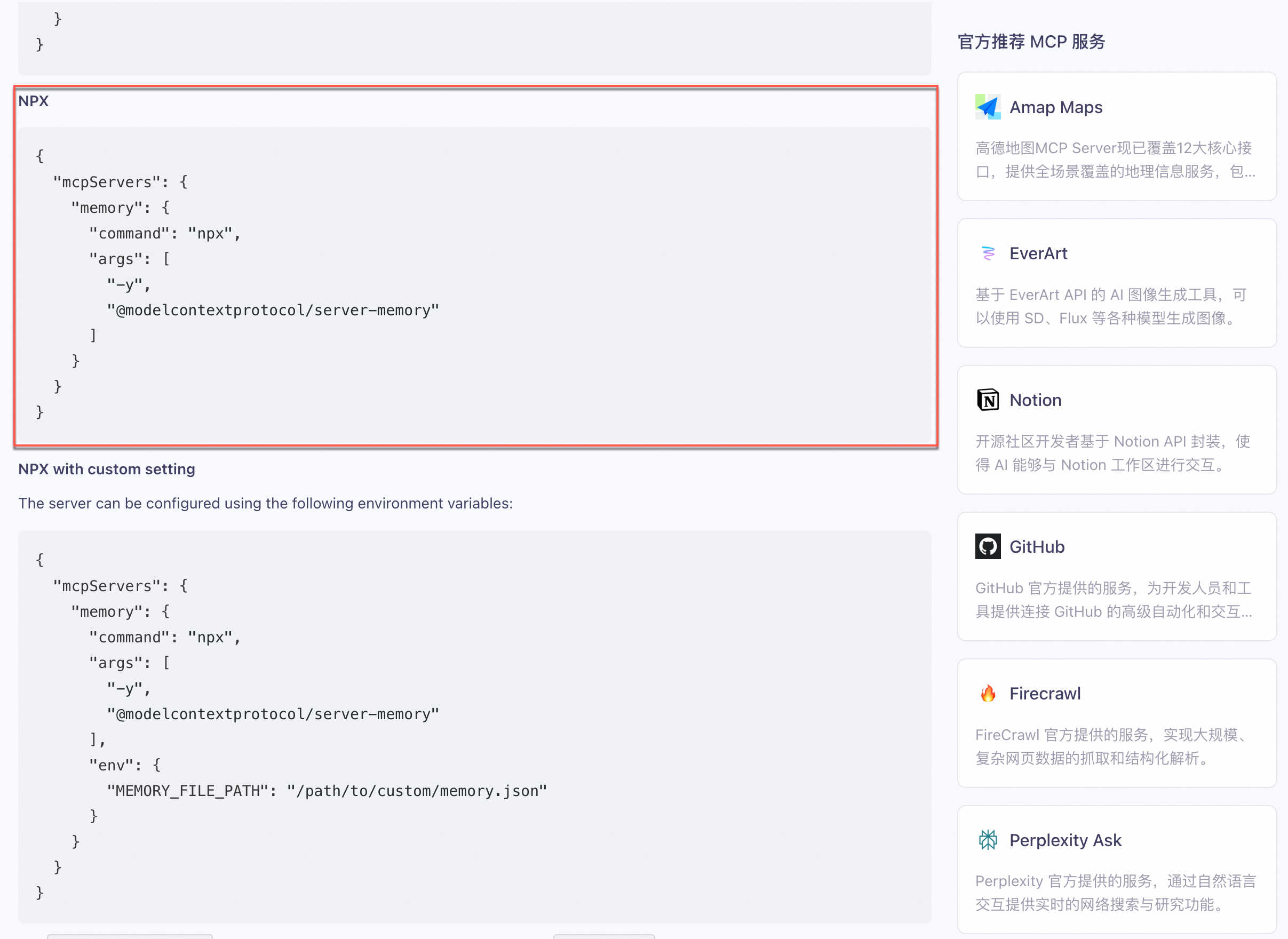

【大模型实战篇】--阿里云百炼搭建MCP Agent

MCP协议(Model Communication Protocol,模型通信协议)是大语言模型(LLM)与外部系统或其他模型交互时的一种标准化通信框架,旨在提升交互效率、安全性和可扩展性。 目录

1.阿里云百炼--MCP

1.1.MCP 服务接…

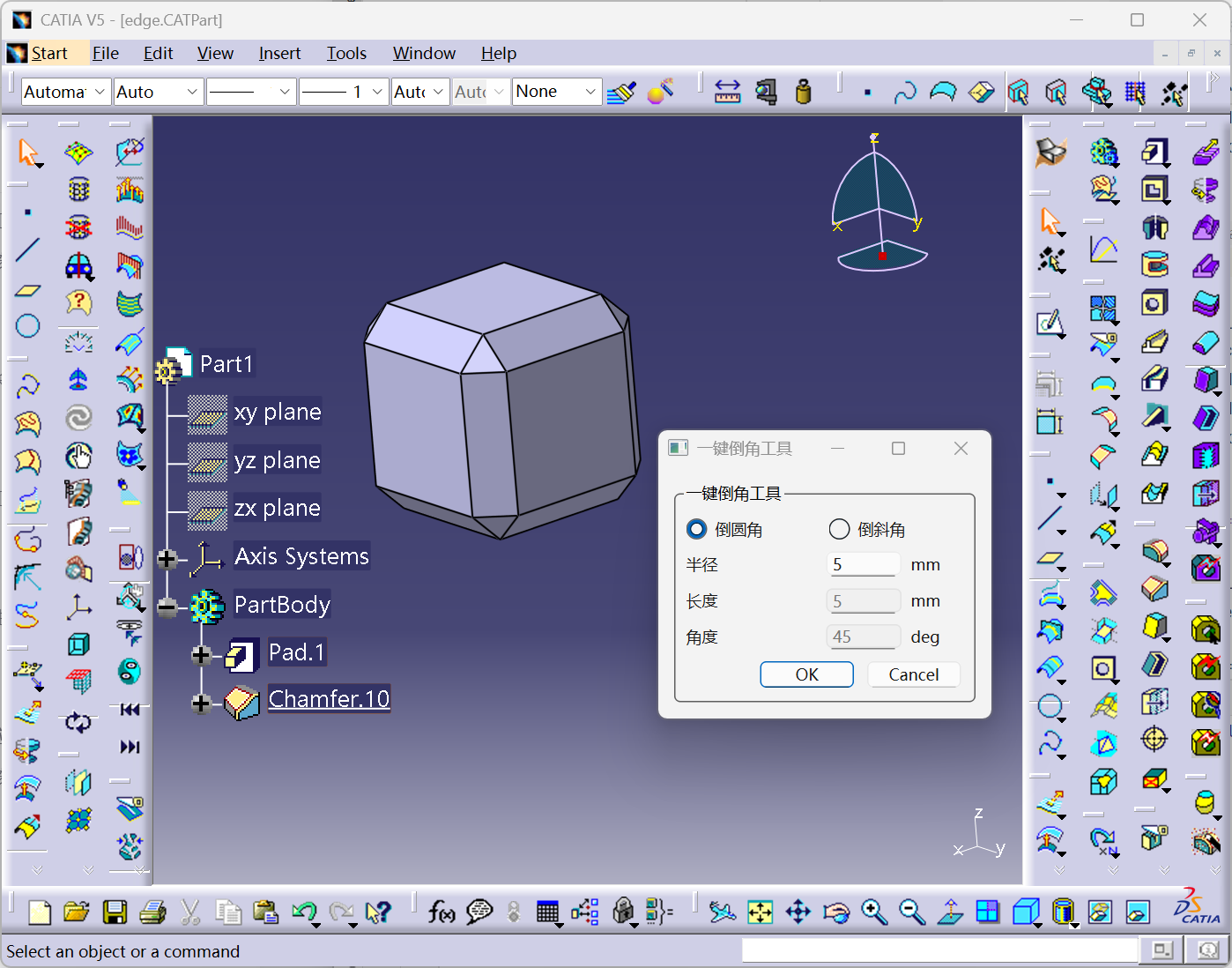

基于PySide6与pycatia的CATIA智能倒角工具开发全解析

引言:工业设计中的倒角革命

在机械设计领域,倒角操作是零件加工前的必要工序。传统手动操作效率低下且易出错本文基于PySide6pycatia技术栈,提出一种支持批量智能倒角、参数动态校验、跨层级操作的自动化方案,其核心突破体现在&a…

css 二维码始终显示在按钮的正下方,并且根据不同的屏幕分辨率自动调整位置

一、需求

“求职入口” 下面的浮窗位置在其正下方,并且浏览器分辨的改变(拖动浏览器),位置依旧在最下方 二、实现

<div class"btn_box"><div class"btn_link id"js-apply">求职入口<di…

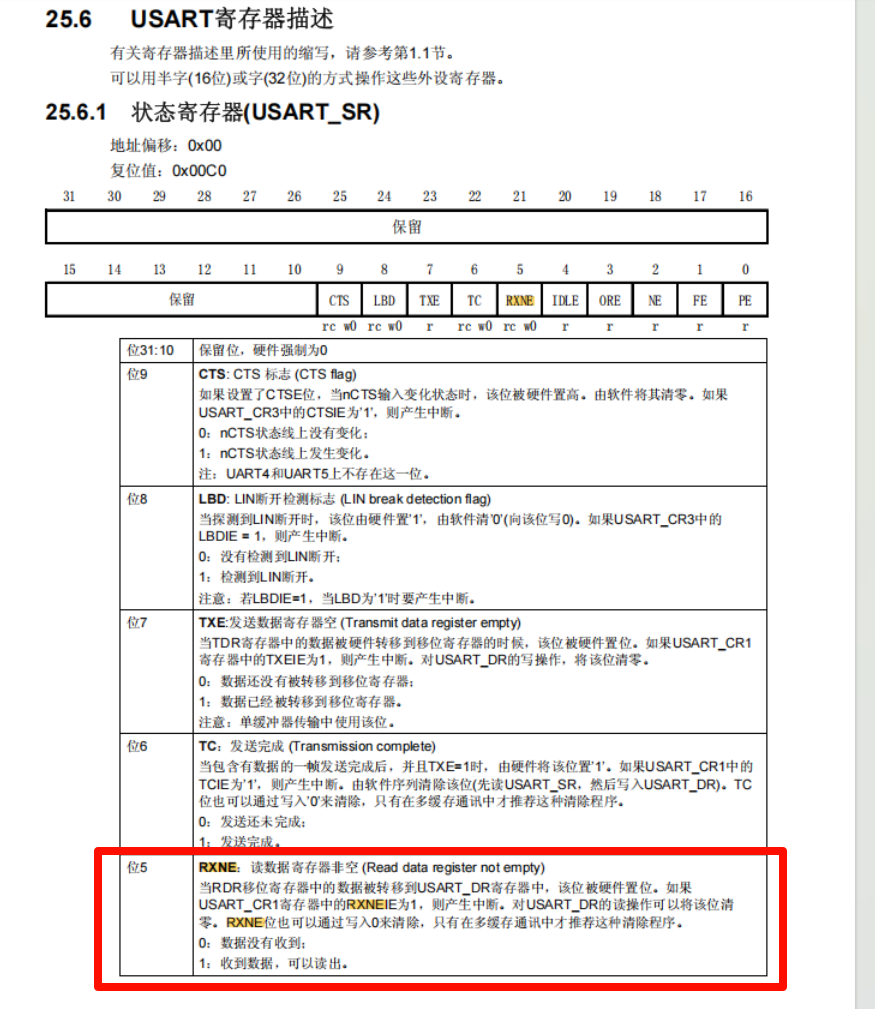

串口接收的使用-中断

1、引言

单片机串口、按键等等这种外部输入的, 用轮询的方式非常浪费资源,所以最好的方法就是使用中断接收数据。

2、串口

对于串口中断, 使用的非常频繁。

1. 基本原理

串口中断接收通过以下方式工作: 当串口接收到一个字节…

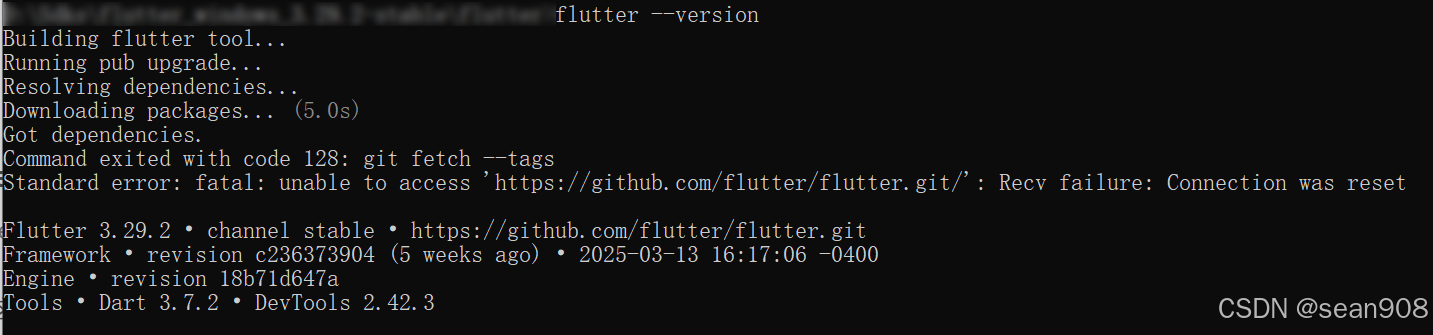

处理 Flutter 没有反应

现象

有以下几种

VS Code 中 Initializing the Flutter SDK. This may take a few minutes. 会一直维持在这个右下角提示窗, 但是无后续动作

Flutter CMD

flutter_console.bat 执行 --version 或者 doctor [-v] 没有任何输出, 命令卡住

解决办法

参考官方说明 管理员身份…

入门51单片机(1)-----点灯大师梦开始的地方

前言

这一次的博客主要是要记录一下学习的记录的,方便以后去复习一下的,当然这篇博客还是针于零基础的伙伴萌,看完这篇博客,大家就可以学会点灯了。

安装软件

方法一下一下来教!!萌新宝贝萌可以学会的!帮…

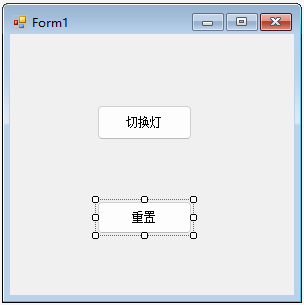

C#设计模式-状态模式

状态模式案例解析:三态循环灯的实现 案例概述

本案例使用 状态模式(State Pattern) 实现了一个 三态循环灯 的功能。每点击一次按钮,灯的状态会按顺序切换(状态1 → 状态2 → 状态3 → 状态1...)ÿ…

字节跳动开源 LangManus:不止是 Manus 平替,更是下一代 AI 自动化引擎

当 “AI 自动化” 成为科技领域最炙手可热的关键词,我们仿佛置身于一场激动人心的变革前夜。各行各业都在翘首以盼,期待 AI 技术能够真正解放生产力,将人类从繁琐重复的工作中解脱出来。在这个充满无限可能的时代,字节跳动悄然发布…

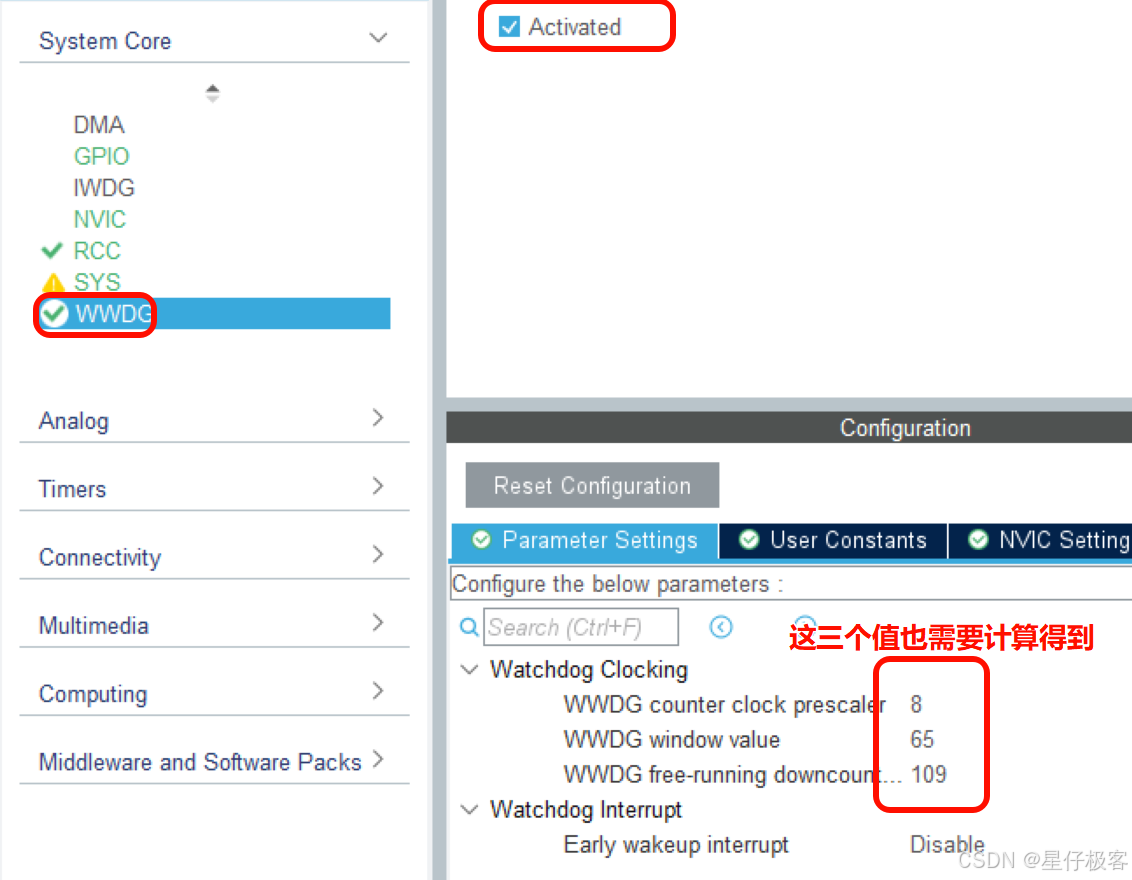

STM32 HAL库之WDG示例代码

独立看门狗(IWDG)

初始化独立看门狗,在main.c中的 MX_IWDG_Init();,也就是iwdg.c中的初始化代码

void MX_IWDG_Init(void)

{/* USER CODE BEGIN IWDG_Init 0 *//* USER CODE END IWDG_Init 0 *//* USER CODE BEGIN IWDG_Init 1 …

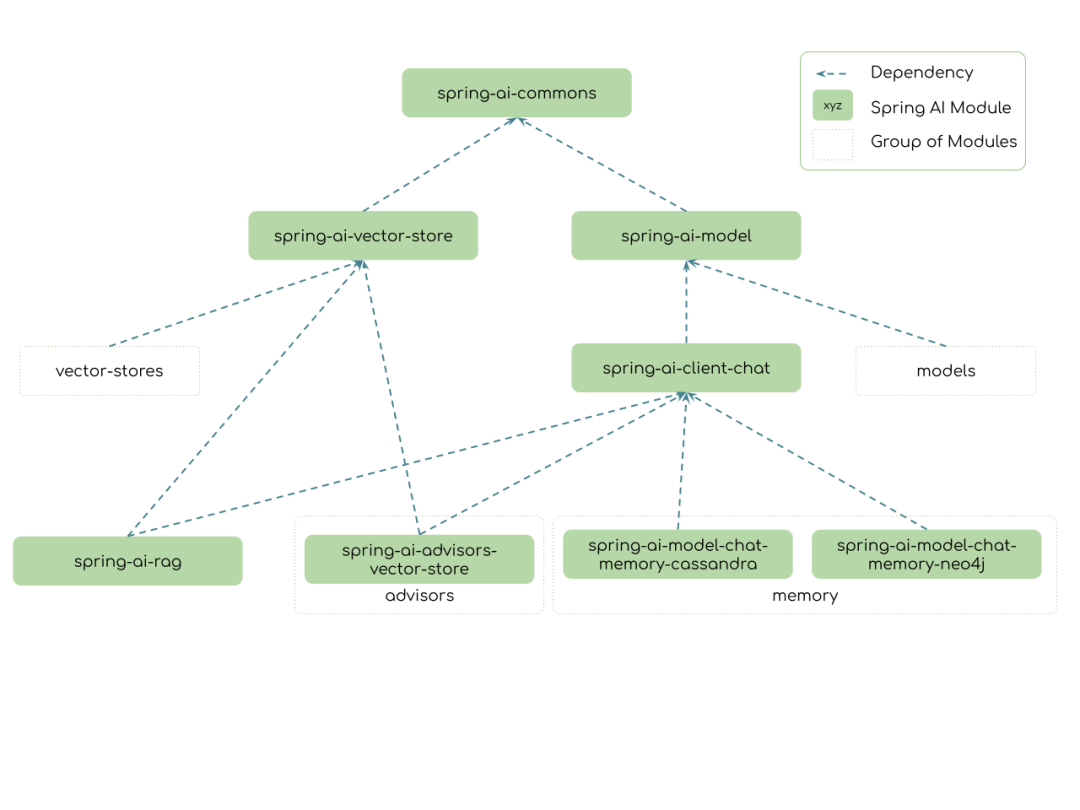

Spring AI 发布了它的 1.0.0 版本的第七个里程碑(M7)

Spring AI 发布了它的 1.0.0 版本的第七个里程碑(M7),下个月就是 RC1,紧接着就是 GA!,对于我们 Java 开发者来说,这绝对是个值得关注的好消息! 但是对于 Java 学习者来说,…

3.2.2.2 Spring Boot配置视图控制器

在Spring Boot中配置视图控制器可以简化页面跳转跳逻辑。通过实现WebMvcConfigurer接口的addViewControllers方法,可以直接将URL映射到特定的视图,而无需编写控制器类。例如,将根路径"/"映射到welcome.html视图,当访问应…

华为OD机试真题——找出两个整数数组中同时出现的整数(2025A卷:100分)Java/python/JavaScript/C++/C语言/GO六种最佳实现

2025 A卷 100分 题型 本文涵盖详细的问题分析、解题思路、代码实现、代码详解、测试用例以及综合分析; 并提供Java、python、JavaScript、C++、C语言、GO六种语言的最佳实现方式! 华为OD机试真题《找出两个整数数组中同时出现的整数》: 目录 题目名称:找出两个整数数组中同…

烽火ai场控接入deepseek自动回复话术软件

要将烽火AI场控软件与DeepSeek自动回复话术软件进行对接,实现直播间自动互动功能,需通过API接口或脚本工具完成数据互通。以下是具体操作步骤及注意事项: 确认兼容性与准备工作 软件支持检查 确认烽火AI场控是否开放API接口(一般需…

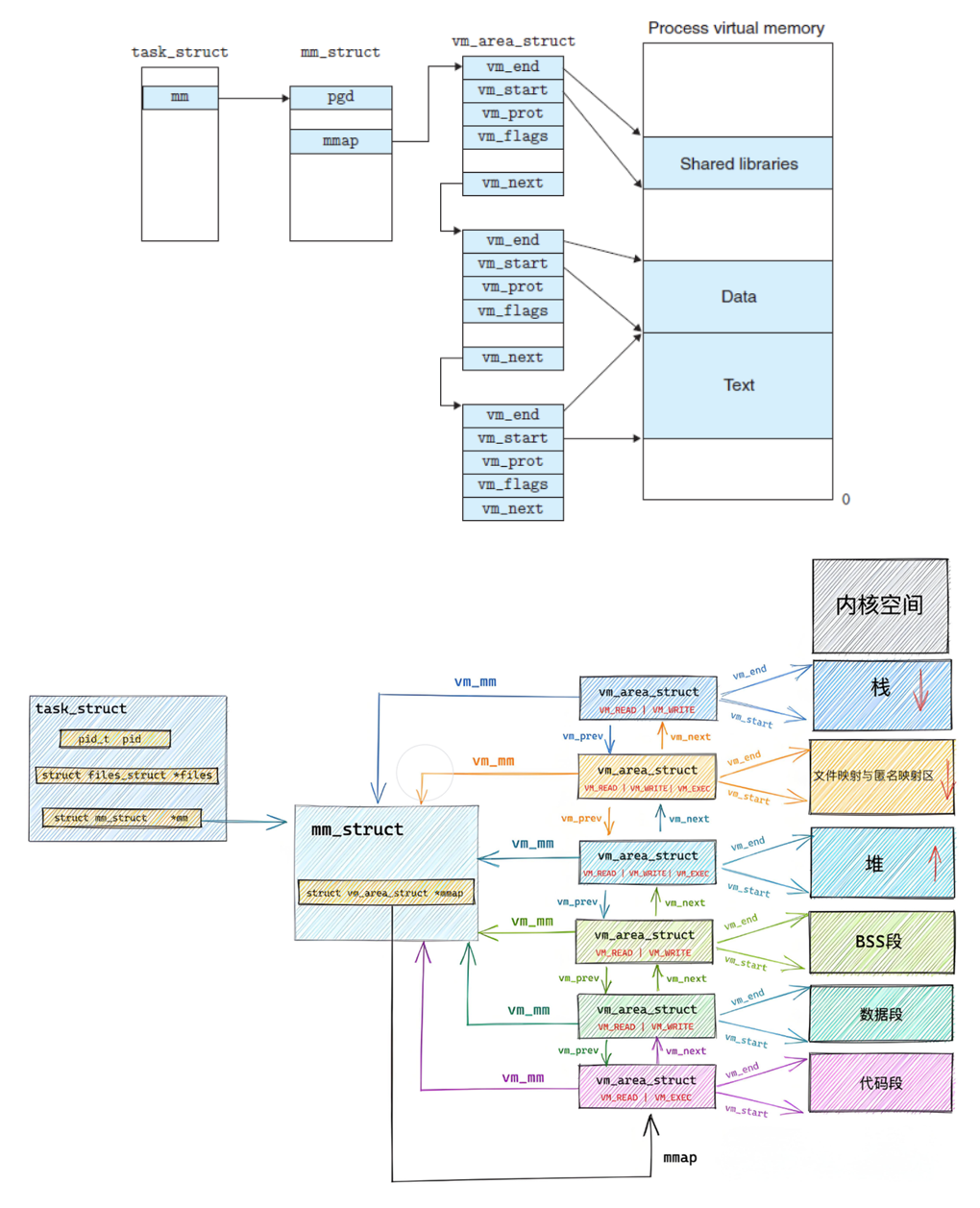

【Linux系统】进程地址空间

命令行参数

int main (int argc, char* argv[])

命令行参数列表 argc:参数的个数argv:参数的清单

int main (int argc, char* argv[])

{printf("argc: %d\n",argc);for(int i 0; i < argc; i){printf("argv[%d] : %s \n", i…

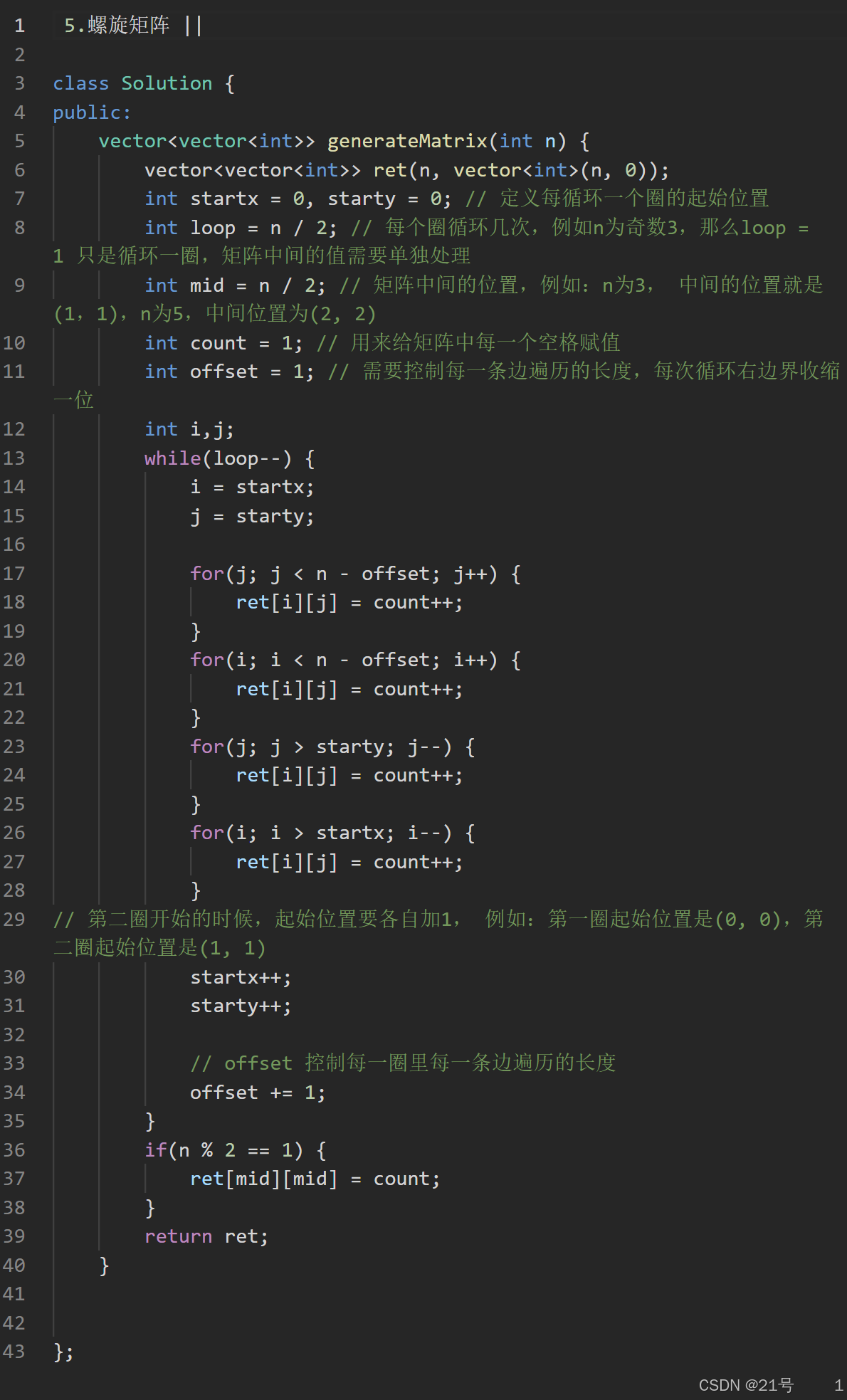

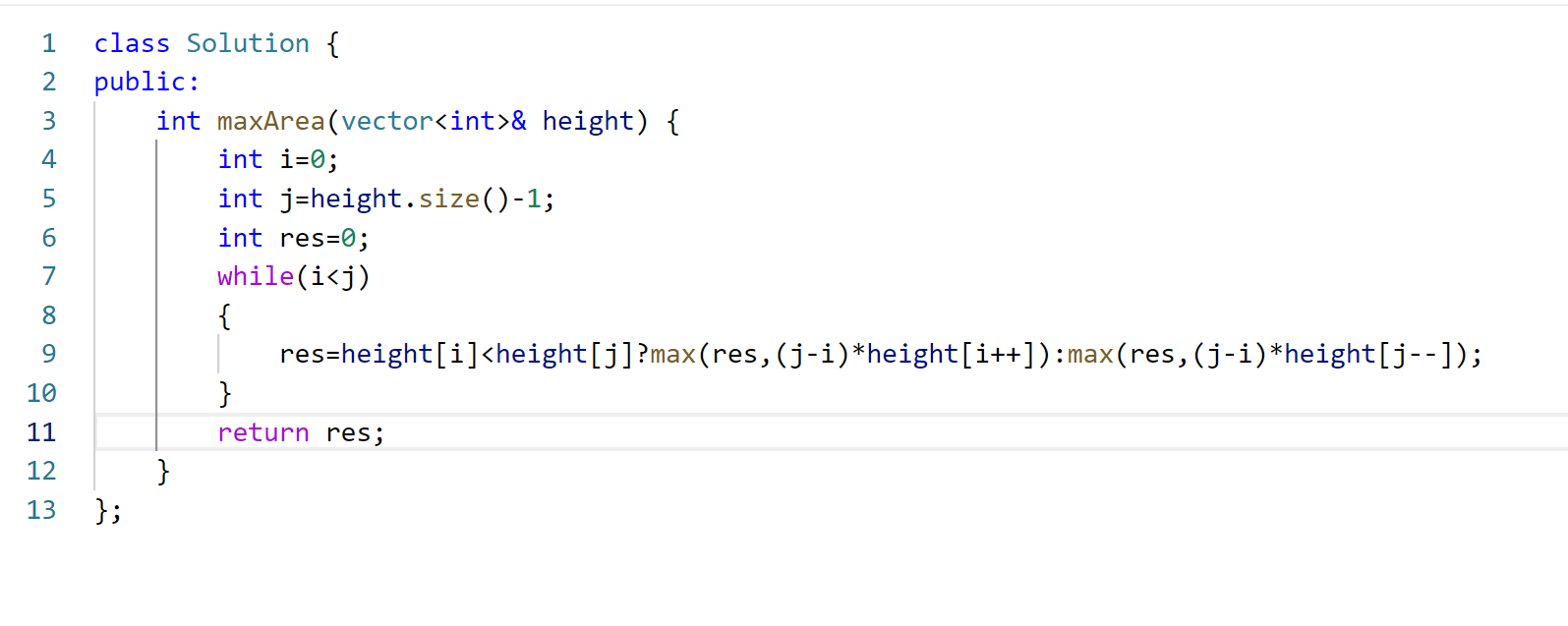

记录学习的第二十六天

还是每日一题。 今天这道题有点难度,我看着题解抄的。 之后做了两道双指针问题。 这道题本来是想用纯暴力做的,结果出错了。😓

python成功解决AttributeError: can‘t set attribute ‘lines‘

文章目录 报错信息与原因分析解决方法示例代码代码解释总结 报错信息与原因分析 在使用 matplotlib绘图时,若尝试使用 ax.lines []来清除图表中的线条,会遇到AttributeError: can’t set attribute错误。这是因为 ax.lines是一个只读属性,不…

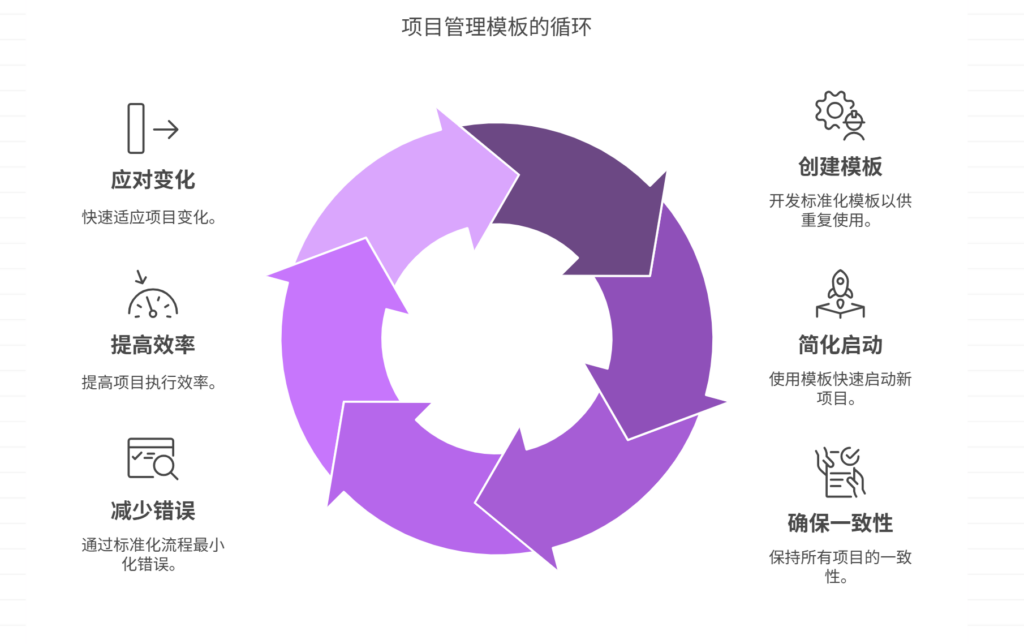

如何建立可复用的项目管理模板

建立可复用的项目管理模板能够显著提高项目执行效率、减少重复劳动、确保项目管理标准化。在企业中,项目管理往往涉及多个步骤和多个团队,然而每次开始一个新项目时,如果都从头开始设计流程和文档,势必浪费大量的时间和精力。通过…