1云计算中的弹性伸缩是什么?如何实现自动化弹性伸缩?请简要说明弹性伸缩的实现原理和关键技术。

弹性伸缩是云计算中的一种自动调整资源的机制,旨在根据负载的变化动态增加或减少计算资源。这样可以确保应用在负载高峰时拥有足够的资源,而在负载低谷时又能减少资源,避免资源浪费,从而提高系统的成本效益和性能。

如何实现:选择合适的云平台和服务,监控资源使用情况,设置伸缩策略,自动扩展设置,负载均衡配置,容器化和编排,自动化伸缩策略的优化

弹性伸缩的实现原理弹性伸缩的原理基于云平台提供的自动化管理和监控工具,通过实时监控应用的性能指标如CPU利用率、内存使用、请求响应时间等,根据这些指标自动调整云资源。其基本流程包括:监控负载:设定阈值:自动调整:调整策略:

关键技术负载监控和预警:通过云服务提供商的监控工具实时获取服务器的负载信息。自动扩展服务通过设置策略系统自动增加或减少资源负载均衡:确保流量分配合理避免服务器过载 容器化和编排容器化技术docker和容器编排工具kubernetes为弹性伸缩提供了更细粒度的资源管理自定义伸缩策略

2云计算的定义是什么?并简述云计算的三个主要服务模型。

云计算Cloud Computing是一种通过互联网提供计算资源和服务的模式。它允许用户按需访问、管理和使用共享的计算资源,如服务器、存储、数据库、网络、软件等,而无需关心底层硬件的管理和维护三个服务模型基础设施即服务IaaS提供基础的计算资源,用户可完全控制虚拟机存储网络等资源平台及服务PaaS:提供开发平台,用户可以在上面构建、部署应用,而无需管理底层硬件和操作系统软件即服务SaaS:提供现成的应用用户可以直接使用不需要管理任何基础设施。

3在Kubernetes 中,Pod 是 Kubernetes 中最小的可调度单元。它是一个或多个紧密相关的容器的集合 Pod 可以被视为一个逻辑主机,容器间可以相互通信并共享资源。

Pod 的作用1

容器组管理:Pod 可以包含一个或多个容器这些容器是为了完成某个特定的任务而被放在一起的

2共享资源:同一 Pod 中的容器共享同一个 IP 地址、端口、存储卷等资源

3部署和扩展:Pod 是 Kubernetes 部署和调度的基本单位,Kubernetes 会根据需求对 Pod 进行调度、扩展和管理

4容器生命周期管理:Kubernetes 会管理 Pod 的生命周期包括启动停止重启等操作确保 Pod 中的容器始终处于健康状态

特点:1共享网络和存储Pod 中的容器可以共享一个或多个卷从而能够共享数据2相同的调度和生命周期:同一个 Pod 中的容器会一起调度到同一节点上,它们的生命周期是同步的。当 Pod 被删除时,Pod 中的所有容器也会被一同删除3Pod 不会跨节点迁移Pod 是 Kubernetes 中的基本调度单元,它是不可分割的 4高可用性和弹性适合处理单一应用或服务

4简述虚拟化技术在云计算中的作用,并举出两种常见的虚拟化技术。

虚拟化技术在云计算中扮演着至关重要的角色,它使得物理硬件资源可以被分割并高效地利用,提供了更高的灵活性、可扩展性和资源隔离。具体作用包括

1.资源隔离与安全性通过虚拟化,多个虚拟机(VM)可以共享相同的物理硬件,但它们之间相互隔离

2 提高资源利用率:虚拟化技术通过在一台物理服务器上运行多个虚拟机来提高硬件资源的利用率3弹性伸缩与自动化:虚拟化使得资源的调度更加灵活可以根据负载变化快速启动或关闭虚拟实现自动化的弹性伸缩

4.简化部署和管理:虚拟化技术允许在同一物理硬件上运行多个操作系统和应用程序使得云服务提供商更加简便地部署和管理服务

5灵活的资源分配6支持多种操作系统 技术:全虚拟化和容器虚拟化

5云计算有哪些部署模型?并简述每种模型的特点。

公有云由云服务提供商管理适合需要弹性伸缩低成本和快速部署的用户私有云由单一组织管理提供更高的安全性和控制性,适合对安全性和合规性有较高要求的组织混合云结合公有云和私有云的优势提供更大的灵活性和资源优化适合需要跨环境集成的企业社区云为有共同需求的组织提供共享云服务适合行业合作或有共同合规要求的用户

6.在物联网应用中,如何通过云计算平台实现设备的远程管理和控制?请说明你如何使用云

1. 云平台选择2设备连接与数据采集设备接入云平台物联网设备通过通信协议连接到云平台然后进行数据采集 3云平台数据存储与管理数据存储云平台通过数据库来存储物联网设备上传的数据4远程监控实时监控:云平台提供实时数据流的展示功能5设备远程控制用户可以通过云平台发送远程控制指令来改变物联网设备行为6 数据分析与决策支持7设备管理与生命周期管理7.云平台与物联网应用的集成

7.服务进行设备的接入、配置和远程控制,并讨论如何保证系统的稳定性和安全性。

1设备接入:1设备注册与认证2设备连接协议3设备自动化配置2.设备配置:1设备参数管理2固件与软件更新 3设备远程控制1控制指令下发2智能控制与自动化3实时监控

保证系统的稳定性1高可用性架构多节点部署 负载均衡冗余设计 2实时数据处理与缓冲

保证系统的安全性身份认证与授权设备认证用户身份管理2数据加密3安全的固件更新4入侵检测与防护

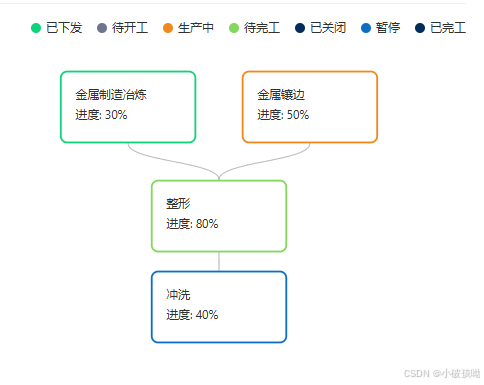

8.假设你是一名云计算架构师,需要为一个电子商务网站设计云计算架构。请根据以下需求,设计合理的云计算解决方案:①网站访问量大,用户分布全球。②高并发、高可用性和低延迟要求。③需要存储用户订单数据和商品信息。架构示意图:1用户请求层全球分布式架构通过全球负载均衡降低用户请求到源服务器的延迟2Web应用层使用 弹性负载均衡和自动伸缩 处理用户请求后端使用微服务架构实现高并发处理与弹性伸缩3缓存层低延迟设计使用 Redis/Memcached减少数据库查询的负担缩短响应时间 4.数据库层对于商品图片用户上传的文件等非结构化数据可以使用对象存储服务对于订单数据用户数据等结构化数据使用关系型数据库对于某些需要快速写入和读取的非关系型数据(如商品信息、用户评论等)考虑使用 NoSQL数据库CDN层加速静态资源的全球分发。

9.容器化与虚拟化技术在云计算中的应用有什么区别?各自的优缺点是什么?虚拟化是通过虚拟机技术将物理服务器划分为多个虚拟环境每个虚拟机都有自己的操作系统优缺点提供强隔离更高的安全性和支持多操作系统运行但资源开销大启动慢容器化是将应用程序及其依赖打包在一个容器中容器共享宿主机的操作系统内核但每个容器都有自己的文件系统网络和进程空间优缺点提供更高的资源利用率、更快速的启动速度和更轻便的管理,但隔离性较弱,

10.云计算容易遇到的数据安全问题有哪些?如何确保云计算中的数据安全?请列举至少三种常用的云数据安全措施,并简要说明它们的实现方式。

1数据泄露2数据丢失3未授权访问4数据隔离问题5服务中断

1数据加密是防止数据在传输或存储过程中被未授权访问的有效手段

实现方式传输加密(TLS/SSL)使用传输层安全协议(TLS)或安全套接层协议(SSL)存储加密端到端加密2. 身份验证与访问控制确保只有授权用户能够访问特定数据的核心机制实现方式:多因素认证。基于角色的访问控制最小权限原则3. 备份与灾难恢复确保在发生数据丢失损坏或服务中断时能够快速恢复数据实现方式定期数据备份多区域冗余4. 网络安全防护可以防止外部攻击对云平台产生影响实现方式:虚拟私有云Web应用防火墙(WAF使用 DDoS 防护服务