基线定义

基线通常指配置和管理系统的详细描述,或者说是最低的安全要求,它包括服务和应用程序设置、操作系统组件的配置、权限和权利分配、管理规则等。

基线检查内容

主要包括账号配置安全、口令配置安全、授权配置、日志配置、IP通信配置等方面内容,这些安全配置直接反映了系统自身的安全脆弱性。

目录:

基线定义

基线检查内容

基线检查:Windows安全基线【手动 或 加固】

1.身份鉴别

2.访问控制.

3.安全审计.

4.资源控制

5.剩余信息保护.

6.入侵防护.

7.恶意代码防范

8.基线检查--常用的命令

基线检查:Windows安全基线--自动【脚本】

(1)下载 Windows 基线检查的脚本.

(2)上传 脚本到要检测的 Windows 服务器上,点击运行.

(3)下载出检测完成的数据,把数据上传到平台上,分析生成出一个检测完成的基线报告出来.

基线检查:Windows安全基线【手动 或 加固】

1.身份鉴别

(1)更改缺省账户:

安全基线项说明:对于管理员帐号,要求更改缺省 Administrator 帐户名称.

配置方法:进入控制面板 -> 管理工具 -> 计算机管理 -> 系统工具 -> 本地用户和组 -> 用户 -> 重命名Administrator

(2)检查 Guest 用户是否禁用:

安全基线项说明:禁用 Guest(来宾) 帐号.

配置方法:进入控制面板 -> 管理工具 -> 计算机管理 -> 系统工具 -> 本地用户和组 -> 用户 -> Guest帐号 -> 属性 -> 设置已停用

(3)密码复杂度性要求:

安全基线项说明:启用密码必须符合复杂性要求

配置方法:进入控制面板 -> 管理工具 -> 本地安全策略 -> 帐户策略 -> 密码策略 -> 密码必须符合复杂性要求 -> 属性:启用密码必须符合复杂性要求

(4)密码长度:

安全基线项说明:最小密码长度不能小于8位.

配置方法:进入控制面板 -> 管理工具 -> 本地安全策略 -> 帐户策略 -> 密码策略 -> 密码长度最小值 -> 属性 -> 设置最小密码长度

(5)账户口令的生存期:

安全基线项说明:静态口令认证,账户口令的生存期不长于90天

配置方法:进入控制面板 -> 管理工具 -> 本地安全策略,在帐户策略->密码策略查看是否密码最长存留期设置为90天

(6)口令重复次数:

安全基线项说明:静态口令认证,不能重复使用最近5次内已使用的口令

配置方法:进入控制面板 -> 管理工具 -> 本地安全策略,在帐户策略 -> 密码策略查看是否强制密码历史设置为记住5个密码

(7)口令认证失败次数:

安全基线项说明:静态口令认证失败次数不超过6次.

配置方法:进入控制面板 -> 管理工具 -> 本地安全策略,在帐户策略 -> 帐户锁定策略查看是否账户锁定标阈值设置为小于等于6次。设置为0表示永远不会被锁定.

(8)账号锁定时间:

安全基线项说明:设置账号锁定时间不小于1分钟

配置方法:进入控制面板 -> 管理工具 -> 本地安全策略 -> 帐户策略 -> 账号锁定策略 -> 账号锁定时间 -> 属性 -> 设置账号锁定时间为大于等于1分钟.

设置为 0表示永远不会被锁定.

(9)账号锁定计数器:

安全基线项说明:确定登录尝试失败之后和登录尝试失败计数器被复位为0次失败登录尝试之前经过的分钟数,时间应小于或等于帐户锁定时间.

配置方法:进入控制面板 -> 管理工具 -> 本地安全策略 -> 帐户策略 -> 账号锁定策略 -> 复位账号锁定计数器 -> 属性 -> 重置账号锁定计数器为标准值.

(10)口令到期提示:

安全基线项说明:密码到期前2个周提示更换密码.

配置方法:进入控制面板 -> 管理工具 -> 本地安全策略 -> 安全选项

交互式登陆:提示用户密码到期前更改密码 -> 14天

(11)域成员禁用更改机器账户密码:

安全基线项说明:域成员禁用更改机器账户密码.

配置方法:进入控制面板 -> 管理工具 -> 本地安全策略 -> 本地策略 -> 安全选项.

开启域成员:禁用更改机器账户密码.

(12)限制匿名用户连接.

安全基线项说明:检查是否限制匿名用户连接权限,防止用户远程枚举【破解】本地帐号和共享.

配置方法:进入控制面板 -> 管理工具 -> 本地安全策略 -> 本地策略 -> 安全选项

网络访问:不允许枚举 SAM 帐号和共享的枚举.

2.访问控制.

(1)共享账户检查.

安全基线项说明:检查是否存在共享账号.【要求每个人一个用户名,不能共用一个用户名】

配置方法:进入控制面板 -> 管理工具 -> 服务器管理 -> 配置 -> 本地用户和组.

(2)远程关机授权.

安全基线项说明:在本地安全设置中从远端系统强制关机只指派给Administrators组.

配置方法:进入控制面板 -> 管理工具 -> 本地安全策 -> 本地策略 -> 用户权限分配从远程系统强制关机 -> 设置为“只指派给 Administrators 组"【2008默认开启】

(3)本地关机.

安全基线项说明:在本地安全设置中关闭系统仅指派给Administrators组.

配置方法:进入“控制面板->管理工具->本地安全策略",在“本地策略->用户权利分配”:查看“关闭系统"设置

(4)文件权限指派.

安全基线项说明:在本地安全设置中取得文件或其它对象的所有权仅指派给Administrators.

检测操作步骤:进入“控制面板 -> 管理工具 -> 本地安全策略",在“本地策略 -> 用户权利指派":查看 “取得文件或其它对象的所有权" 设置为只指派给“Administrators"组.

(5)授权帐户登陆.【本地登录】

安全基线项说明:在本地安全设置中配置指定授权用户允许本地登陆此计算机.

检测操作步骤:进入“控制面板 -> 管理工具 -> 本地安全策略",在 “本地策略 -> 用户权利指派 "-" 允许本地登录" 设置为"指定授权用户"。

(6)授权帐户从网络访问.【远程登录】

安全基线项说明:在组策略中只允许授权帐号从网络访问(包括网络共享等,但不包括终端服务)此计算机.

检测操作步骤:进入“控制面板 -> 管理工具 -> 本地安全策略",在 “本地策略 -> 用户权利指派 ” - “ 从网络访问此计算机 “ 设置为 “ 指定授权用户 ”.

(7)关闭默认共享.

安全基线项说明:非域环境中,关闭Windows硬盘默认共享,例如C$,D$.

检测操作步骤:进入“开始 -> 运行 -> Regedit ”,进入注册表编辑器,查看在HKEY_LOCAL_MACHINE \System\CurrentControlSet\Services\LanmanServer\Parameters\下,增加 REG_DWORD 类型的 AutoShareServer 键,值为0。

(8)共享文件夹授权访问

安全基线项说明:查看每个共享文件夹的共享权限,只允许授权的帐户拥有权限共享此文件夹。

检测操作步骤:进入“控制面板 -> 管理工具 -> 计算机管理",进入 “系统工具 -> 共享文件夹”:查看每个共享文件夹的共享权限,只将权限授权于指定帐户。不设置成为“everyone" 。

3.安全审计.

(1)NTP服务.【时间确保一致】

安全基线项说明:Windowstime服务设为已启动.

配置方法:控制面板 -> 管理工具 -> 组件服务 -> 服务本地 -> 开启时间服务.

(2)用户登录日志记录

安全基线项说明:设备应配置日志功能,对用户登录进行记录,记录内容包括用户登录使用的账号,登录是否成功,登录时间,以及远程登录时,用户使用的IP地.

配置方法: “ 控制面板 -> 管理工具 -> 本地安全策略 -> 本地策略 -> 审核策略 ” 审核登录事件,双击,查看是否设置为成功和失败都审核.

(3)系统日志完备性检查

配置操作:控制面板 -> 管理工具 -> 本地安全策略 -> 本地策略 -> 审核策略 -> 每项都设置 ->“成功”和“失败" 都要审核需要配置的策略.

4.资源控制

(1)登录超时管理

安全基线项说明:启用登录时间用完时自动注销用户.【登录中 长时间没有操作,则需要重新登录.】【如果不注销会占用服务器资源.】

配置方法:进入控制面板 -> 管理工具 -> 本地安全策略 -> 安全选项 -> 网络安全-检查是否启用登录时间用完时自动注销用户.

(2)远程登录超时配置.

安全基线项说明:检查对于远程登陆的帐号,设置不活动断连时间15分钟.

配置方法:进入 “控制面板 -> 管理工具 -> 本地安全策略 ",在 “本地策略 -> 安全选项” “Microsoft网络服务器“ 设置为 “ 在挂起会话之前所需的空闲时间 " 为15分钟.

5.剩余信息保护.

(1)不显示上次的用户名

安全基线项说明:检查是否启用不显示上次的用户名.【存在信息泄露的风险】

配置方法:进入控制面板 -> 管理工具 -> 本地安全策略 -> 本地策略 -> 安全选项 -> 启用 交互式登录 不显示上次的用户名.

(2)关机前清除虚拟内存页面

安全基线项说明:关闭服务器前,应清除虚拟内存页面,一保护暂存在在缓存中的数据.

检测操作步骤:进入“控制面板 -> 管理工具 -> 本地安全策略",在 "本地策略 -> 安全选项",选中“关机前清除虚拟内存页面".

(3)不启用可还原的加密来存储密码

安全基线项说明:不启用可还原的加密来存储密码,防止能够获取明文密码.

检测操作步骤:进入“控制面板->管理工具->本地安全策略",在“账户策略 -> 密码策略",不启用“用可还原的加密来存储密码”

6.入侵防护.

(1)可以安装 修复漏洞 - WSUS【补丁服务器】

(2)数据执行保护.

安全基线项说明:对于Windows XP SP2及 Windows 2003 Server对Windows操作系统程序和服务启用系统自带DEP功能(数据执行保护),防止在受保护内存位置运行有害代码.【比如内网渗透时的,防止溢出漏洞的执行】

检测操作步骤:进入“控制面板->系统”,在“高级”选项卡的“性能"下的“设置”。进入“数据执行保护”选项卡。查看"仅为基本 Windows 操作系统程序和服务启用DEP" .

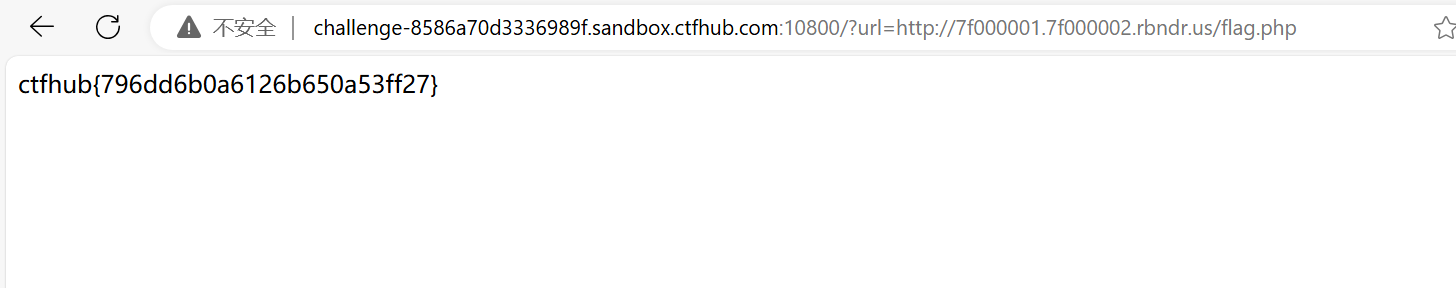

(3)启用 SYN 攻击保护.

安全基线项说明:启用SYN攻击保护;指定触发SYN洪水攻击保护所必须超过的TCP连接请求数阀值为5;指定处于 SYN_RCVD 状态的TCP 连接数的阈值为500;指定处于至少已发送一次重传的SYN_RCVD状态中的TCP连接数的值为400.

7.恶意代码防范

安装防病毒软件,并及时更新.

8.基线检查--常用的命令

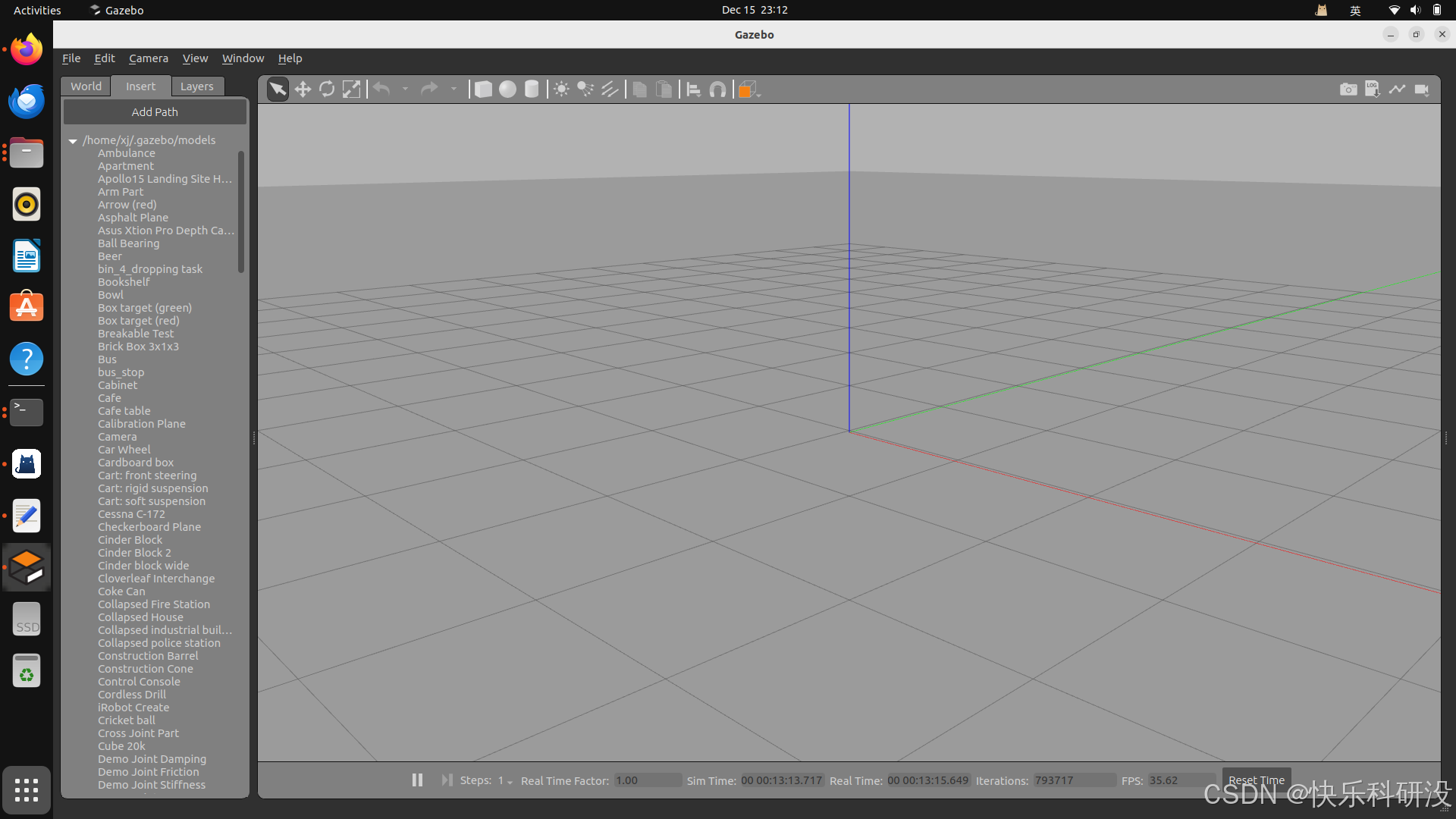

基线检查:Windows安全基线--自动【脚本】

(1)下载 Windows 基线检查的脚本.

点击 核查 -> 离线工具 -> 点击下载需要测试的脚本.

(2)上传 脚本到要检测的 Windows 服务器上,点击运行.

(3)下载出检测完成的数据,把数据上传到平台上,分析生成出一个检测完成的基线报告出来.

学习链接:07-基线检查-Windows安全基线_哔哩哔哩_bilibili