目录

- 关于OAuth2

- OAuth2的核心组件

- 授权流程

- 授权模式

- 使用场景

- 优点与缺点

- 关于UAA

- 技术解释

- UAA与OAuth2的关系

关于OAuth2

OAuth2(开放授权2.0)是一个开放标准,用于授权第三方应用程序访问用户资源,而无需共享用户的用户名和密码。 OAuth2通过颁发令牌来实现授权,提高了系统的安全性和用户隐私保护。

OAuth2的核心组件

OAuth2定义了四种角色:

1.资源拥有者(Resource Owner):能授权访问受保护资源的一个实体,通常是一个用户。

2.客户端(Client):代表资源拥有者发起访问受保护资源的请求的应用程序,可以是第三方应用。

3.授权服务器(Authorization Server):成功验证资源拥有者并获取授权之后,颁发授权令牌(Access Token)给客户端。

4.资源服务器(Resource Server):存储受保护资源,客户端通过Access Token请求资源,资源服务器响应受保护资源给客户端。

授权流程

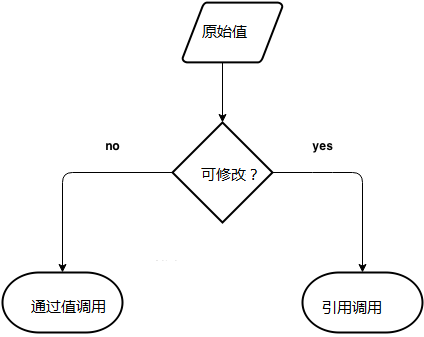

OAuth2的授权流程通常包括以下几个步骤:

1.用户授权:用户打开第三方应用,并同意授权该应用访问其资源。

2.请求令牌:第三方应用使用用户授权,向授权服务器请求访问令牌(Access Token)。

3.令牌颁发:授权服务器验证用户授权后,向第三方应用颁发访问令牌。

4.访问资源:第三方应用使用访问令牌向资源服务器请求访问用户资源。

5.资源返回:资源服务器验证访问令牌后,向第三方应用返回请求的资源。

授权模式

OAuth2支持四种不同的授权模式,每种模式适用于不同的场景:

1.授权码模式(Authorization Code Grant):适用于Web应用和移动应用。流程包括客户端引导用户到授权服务器进行授权,授权服务器返回授权码,客户端使用授权码向授权服务器请求访问令牌。

2.密码模式(Resource Owner Password Credentials Grant):适用于用户对客户端高度信任的场景,如客户端和服务器提供商是同一家公司。流程中用户直接将用户名和密码提供给客户端,客户端使用这些信息向授权服务器请求访问令牌。

3.客户端模式(Client Credentials Grant):适用于客户端自身需要访问授权服务器上的资源,而不是代表用户访问。流程中客户端使用自己的凭证(客户端ID和客户端密钥)向授权服务器请求访问令牌。

4.简化模式(Implicit Grant):适用于没有后端服务器的Web应用(如单页应用)。流程中授权服务器直接将访问令牌返回给客户端,无需通过客户端的后端服务器。

使用场景

OAuth2广泛应用于以下场景:

第三方登录:如微信、QQ、GitHub等服务的登录。

API访问:第三方应用通过OAuth2访问用户的在线服务数据,如云存储、社交媒体信息等。

优点与缺点

优点:

1.安全性:OAuth2协议允许客户端不接触用户密码,提高了系统的安全性。

2.广泛使用:OAuth2是一个广泛应用的认证标准,已被许多公司和组织采用。

3.令牌短寿命和封装:使用短寿命的访问令牌,减少了泄露和攻击的风险,并提供了灵活的令牌封装机制。

4.资源服务器和授权服务器解耦:使得系统的结构清晰,方便不同系统之间的集成。

缺点:

1.对接流程长:使用OAuth2进行认证和授权需要理解并实现许多概念,可能会使对接流程变得复杂和耗时。

2.安全漏洞风险:如果使用不当,如令牌管理不善或授权过大,都可能导致安全漏洞。

3.兼容性问题:不同的公司和组织可能会根据OAuth2协议实现自己的认证系统,导致不同系统之间的兼容性问题。

关于UAA

用户账户与授权UAA(User Account and Authorization)是一种涉及用户账户管理和授权的技术框架。

技术解释

UAA技术旨在支持多租户架构,每个租户都被视为一个身份区域。这个身份区域是UAA管理的实体周围的逻辑边界,包含诸如客户端注册、用户、组、组映射、用户许可、身份认证提供者和访问等实体。

1.用户管理:UAA作为用户账户存储,可以提供描述单个用户的独特属性,例如电子邮件、姓名、电话号码和组成员身份等。同时,UAA还跟踪一些动态用户元数据,如上次成功登录时间和上次更新时间。

2.授权服务:UAA可用作授权服务器,允许客户端应用程序使用标准的OAuth2授权授予流来代表用户与资源进行交互,以获取访问令牌。这些令牌可用于访问受保护的资源。

3.多租户支持:UAA通过身份区域的概念来支持多租户架构,每个租户都可以有自己独立的身份认证和授权策略。

UAA与OAuth2的关系

1.OAuth2作为授权协议:UAA实现了OAuth2协议,允许客户端应用程序在用户的授权下访问受保护的资源。OAuth2是一种开放标准的授权协议,用于授权一个应用程序或服务访问用户在另一个应用程序中的资源,而无需提供用户名和密码。

2.UAA作为OAuth2的实现:UAA作为OAuth2的授权服务器,提供了OAuth2协议所需的端点和功能。例如,UAA可以处理客户端的授权请求,验证用户的身份,并颁发访问令牌给客户端。

3.集成与互操作性:由于UAA实现了OAuth2协议,因此它可以与其他支持OAuth2的应用程序和服务进行集成和互操作。这使得UAA成为一种灵活且强大的用户账户与授权解决方案。

总结,UAA是一种涉及用户账户管理和授权的技术框架,它实现了OAuth2协议来提供安全的授权机制。通过UAA,客户端应用程序可以在用户的授权下访问受保护的资源,而无需直接存储或处理用户的敏感信息。这种机制有助于保护用户的隐私和数据安全,同时提供了灵活且强大的用户账户与授权功能。

如果本期文章对你有帮助,欢迎点赞+关注,支持一下,谢谢!