“网络诈骗现已是国际性问题。”

面对网络诈骗,风险管理工具要选且必须选。网络诈骗日益猖獗,当前背景下,IP风险画像也开始成为了防范网络诈骗的重要工具之一。

近期,一起利用AI换脸拟声技术实施的诈骗案件引起了广泛关注。

一名82岁的外国退休老人被骗走了超过69万美元(约495万元人民币)的毕生积蓄。

诈骗人员通过AI工具“克隆”了特斯拉CEO马斯克,制作了高度逼真的视频广告,宣传一个快速回报的投资机会。

视频中,“AI马斯克”的口型、声音甚至南非口音都与真人高度吻合,成功骗取了老人的信任。老人在观看视频后,联系了广告背后的外汇公司并开设账户,最终耗尽退休账户内的所有资金,而这些钱全部被诈骗分子卷走。

IP风险画像在这种过程中有哪些具体作用,可以让受害人免受一些损失呢?

识别异常行为。IP风险画像通过全面分析IP地址的历史活动、地理位置、访问频率、流量模式等数据,能够揭示潜在的异常行为。在上述案例中,如果金融机构能够利用IP风险画像技术,监测到老人账户突然出现的异常登录和转账行为(如IP地址突然变更至高风险地区),就可能及时触发风控机制,阻止诈骗行为的发生。

地理位置分析。通过分析IP地址的地理位置信息,可以判断用户的实际位置是否与其声称的相符。在上述案例中,如果系统检测到老人的账户在短时间内从多个国家或地区登录,这种异常行为将立即引起警惕,从而进一步调查是否存在账户被盗或诈骗行为。

用户行为模式分析。每个用户的行为模式通常是相对稳定的。通过监测用户的登录模式、访问频率、数据传输量等,可以识别出异常的用户行为。例如,频繁的登录失败尝试或大量数据传输可能是恶意活动的迹象。在AI换脸拟声诈骗中,如果系统检测到老人的账户在短时间内进行了大量不寻常的交易操作,将立即触发安全警报。

面对猖獗的网络诈骗行为,国家相关部门积极采取行动,加强网络安全监管和打击力度。

专项行动。

今年以来,新疆公安机关深入开展了“净网2024”专项行动,依法打击了一批网络违法犯罪案件,全面治理网络乱象,有效净化网络环境。类似的专项行动在全国范围内广泛开展,旨在切断网络诈骗的链条,保护人民群众的财产安全。

法律法规完善。

国家不断完善网络安全相关的法律法规体系,为打击网络诈骗提供法律保障。《网络安全法》《计算机信息网络国际联网安全保护管理办法》等法律法规的出台和实施,为网络运营者设定了明确的法律义务和责任,同时也为执法部门提供了有力的法律武器。

技术手段创新。

除了传统的侦查手段外,国家还积极推动技术手段的创新和应用。IP风险画像技术作为其中的重要一环,正在被广泛应用于网络安全、欺诈防范等领域。通过不断升级和完善技术手段,国家相关部门能够更加精准地识别和打击网络诈骗行为。

网络诈骗是当前社会不得不面对的一个问题。IP风险画像作为风险管理工具,在防范网络诈骗中的作用不言而喻。通过具体案例的分析和国家相关部门的行动介绍,我们可以看到IP风险画像在识别异常行为、地理位置分析、用户行为模式分析等方面的独特优势。

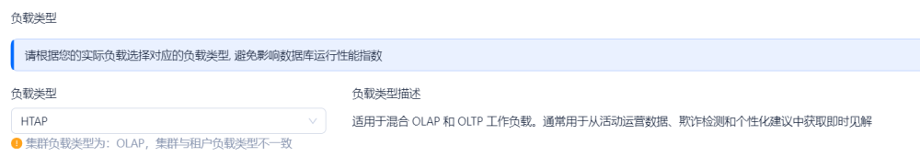

IP数据云全面剖析IP风险,精确识别代理行为,并实时标记风险标签,比如垃圾注册、短信轰炸和高危设备等。同时,我们提供高精度的真人概率判别,帮助您区分流量是由人还是机器产生,以及评估秒拨概率,确保网络访问的安全性。

如果您有IP风险画像方面的需求可以点击链接联系我们进行查询。

IP数据云 - 免费IP地址查询 - 全球IP地址定位平台