前言

访问控制是信息安全领域中至关重要的一个环节,它提供了一套方法,旨在限制用户对某些信息项或资源的访问权限,从而保护系统和数据的安全。

一、定义与目的

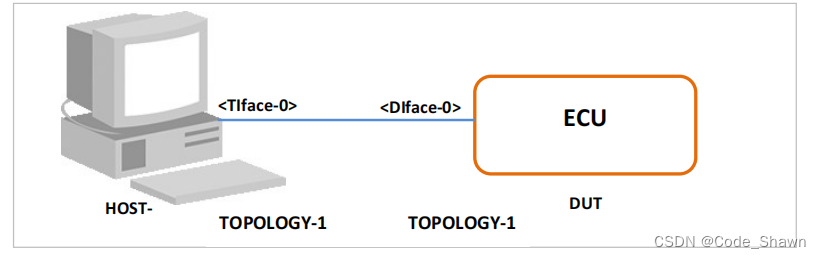

定义:访问控制是给出一套方法,将系统中的所有功能和数据资源标识出来,组织并托管起来,然后通过一个简单的接口来管理用户对这些资源的访问权限。这个接口一端连接应用系统,另一端连接权限引擎,权限引擎负责判断用户是否对某资源具有实施某个动作的权限。

目的:

- 防止非法访问:阻止未经授权的用户或系统访问受保护的网络资源。

- 确保合法访问:允许合法用户根据授权访问所需的网络资源。

- 保护资源安全:防止合法用户对受保护的网络资源进行非授权的访问或操作,从而保护资源的完整性和可用性。

二、组成要素

- 主体(Subject):发起访问请求的实体,可以是用户、进程、服务等。

- 客体(Object):被访问的资源,如文件、数据库、目录、设备等。

- 访问策略(Policy):规定主体对客体访问权限的规则集,即控制策略。

三、实现策略

访问控制的实现策略多种多样,包括但不限于以下几种:

- 入网访问控制:控制用户登录到网络时进行的验证和授权过程。

- 网络权限限制:限制用户对网络资源(如文件、目录、数据库等)的访问权限。

- 目录级安全控制:控制用户对目录及其子目录和文件的访问权限。

- 属性安全控制:基于资源的属性(如所有者、组、权限等)来控制访问权限。

- 网络服务器安全控制:对网络服务器进行安全配置和管理,以防止未授权访问。

- 网络监测和锁定控制:监测网络中的异常行为,并在发现可疑行为时锁定相关资源或账户。

- 防火墙控制:通过防火墙技术过滤网络流量,阻止未经授权的访问。

四、分类

- 自主访问控制(DAC, Discretionary Access Control):用户有权对自己创建的访问对象(如文件、数据表等)进行访问控制,并可将访问权限授予其他用户或收回。

- 强制访问控制(MAC, Mandatory Access Control):由系统通过专门设置的系统安全员对用户所创建的对象进行统一的强制性控制,按照规定的规则决定哪些用户可以对哪些对象进行何种操作。

此外,还有基于对象的访问控制(OBAC)和基于任务的访问控制(TBAC)等新型访问控制模型,它们各自具有不同的特点和适用场景。

五、应用场景

访问控制广泛应用于各种系统中,包括计算机系统、网络系统、数据库系统、物联网系统等。在组织内部,访问控制是确保信息安全和业务连续性的重要手段。在远程工作和云技术日益普及的今天,采用零信任原则的访问控制方法显得尤为重要。

六、重要性

访问控制是信息安全的第一道防线,它通过限制用户对资源和信息的访问权限,有效地防止了内部和外部的威胁。通过综合运用身份验证、授权、审计等多种技术手段,可以构建一个安全可靠的访问控制系统,为组织的信息资产提供全面的保护。

总结

综上所述,访问控制是信息安全领域不可或缺的一部分,它对于保护系统和数据的安全具有重要意义。

![]() 结语

结语

改变能改变的

接受不能改变的

!!!