CTF网络安全大赛

CTF比赛介绍

CTF(Capture The Flag,中文:夺旗赛)是网络安全领域中一种信息安全竞赛形式,起源于1996年。DEFCON全球黑客大会,代替了之前黑客们通过互相发起真实攻击进行技术比拼的方式。参赛团队之间通过进行攻防对抗、程序分析等形式,率先从主办方给出的比赛环境中得到一串具有一定格式的字符串或其他内容,并将其提交给主办方,从而夺得分数。

CTF竞赛模式具体分为以下三类:

一、解题模式(Jeopardy)

在解题模式CTF赛制中,参赛队伍可以通过互联网或者现场网络参与,这种模式的CTF竞赛与ACM编程竞赛、信息学奥赛比较类似,以解决网络安全技术挑战题目的分值和时间来排名,通常用于在线选拔赛。题目主要包含逆向、漏洞挖掘与利用、Web渗透、密码、取证、隐写、安全编程等类别。

二、攻防模式(Attack-Defense)

在攻防模式CTF赛制中,参赛队伍在网络空间互相进行攻击和防守,挖掘网络服务漏洞并攻击对手服务来得分,修补自身服务漏洞进行防御来避免丢分。攻防模式CTF赛制可以实时通过得分反映出比赛情况,最终也以得分直接分出胜负,是一种竞争激烈,具有很强观赏性和高度透明性的网络安全赛制。在这种赛制中,不仅仅是比参赛队员的智力和技术,也比体力(因为比赛一般都会持续48小时及以上),同时也比团队之间的分工配合与合作。

三、混合模式(Mix)

结合了解题模式与攻防模式的CTF赛制,比如参赛队伍通过解题可以获取一些初始分数,然后通过攻防对抗进行得分增减的零和游戏,最终以得分高低分出胜负。采用混合模式CTF赛制的典型代表如iCTF国际CTF竞赛。

国内外知名CTF战队

PPP – 近几年崛起的超神明星战队,来自美国CMU,队内有Geohot神奇小子和Ricky两位国际最高水平黑客作为双子领军,2014年PPP包揽了GitS和CodeGate冠军,CTFTIME全球排名仅次于Dragon Sector排名第二,Geohot神奇小子的单人队tomcr00se(没错,他就自称网络空间的汤姆克鲁斯)在大满贯赛Boston Key Party和大奖赛Secuinside,击败其他多人战队拔得头筹。由Geohot神奇小子加盟2013年DEFCON CTF总决赛冠军阵容,PPP战队再度卫冕2014年总决赛冠军。

Blue-Lotus – 来自中国大陆的安全宝·蓝莲花战队。2013年历史性地作为华人世界首次入围DEFCON CTF总决赛的队伍,并在决赛获得第11名,八支首次入围决赛战队中名次仅次于澳大利亚9447的较好成绩。2014年 在成功举办首届BCTF全国网络安全技术对抗赛后,连续第二次闯入DEFCON总决赛,并获得第五名的优秀成绩。2014年国际CTF战绩包括ASIS CTF资格赛第3名、PlaidCTF/CodeGate八强,在CTFTIME全球排名第16位,亚洲战队第2(仅次于韩国penthackon)。

Men in the Blackhats – 来自美国传统强队Hates Irony分拆的战队,Hates Irony战队先前在2011年和2012年资格赛中都位居第一,并在2011年总决赛中获得季军,2013年DEFCON总决赛亚军队伍,2014年DEFCON总决赛第六名,实力和经验都不容小觑的一支战队。

More Smoked Leet Chicken – 简称MSLC,俄罗斯的传统强队,由两支队伍Leet More和Smoked Chicken合并而成。2014年DEFCON以RuCTFe大满贯赛冠军入围总决赛,在已获得入围资格时也参加了资格赛,获得第7名。MSLC战队在2012年曾狂揽七项CTF赛冠军,但近两年被美国PPP和波兰Dragon Sector等强队压制,少有冠军战绩,2013年DEFCON总决赛获得第4名,2014年DEFCON总决赛下滑至第12名。2014年CTFTIME全球排名第3位。

Dragon Sector – 来自波兰Google Security Team的强队,今年狂揽六项CTF赛冠军,CTFTIME全球排名力压PPP(但是积分和没有PPP+Tomc00se高),占据积分榜首位。2014年DEFCON CTF总决赛获得季军。

StratumAuhuur – 来自德国的战队,由Stratum0和CCCAC联盟组成,以大满贯赛Boston Key Party亚军(冠军被神奇小子Geohot单人队Tomc00rse摘走)获得总决赛入场券。今年国际CTF赛事多次屈居亚军,全球CTFTIME排名第4位,首次入围DEFCON总决赛,并获得第8名的较好名次。

HITCON – 来自中国宝岛台湾的队伍,主力为台湾大学学生,在蓝莲花战队组织的首届BCTF全国网络安全技术对抗赛获得冠军,之后在DEFCON CTF资格赛最后时刻逆袭得分,突入DEFCON总决赛,成为台湾地区首次入围决赛的队伍。2014年获得ASIS CTF资格赛第一名,并在DEFCON总决赛中以大黑马姿态获得亚军。

Shellphish– 来自美国UCSB大学的传统强队,也是历史最悠久的全球高校CTF夺旗赛iCTF的组织者,曾于2005年在DEFCON CTF总决赛夺冠,2011年和2012年在CTF总决赛排名都是第9位,2013年第7名。

raon_ASRT – 2013年DEFCON CTF总决赛的季军队伍,来自韩国RAON公司安全研究院的团队,其中两位核心人员是由韩国Best of Best白帽计划培养的天才少年。2013年Codegate决赛冠军队,Secuinside决赛亚军,2014年Nuit du Hack CTF季军。Raon_ASRT也是今年Secuinside大奖赛的组织者。2014年DEFCON CTF总决赛第7名。

9447– DEFCON CTF总决赛唯一一支来自南半球的队伍,源自澳大利亚UNSW大学,由IT安全讲师Fionnbharr Davies以一门课程9447为基础发展起来的新锐战队,2013年刚一成立便晋级DEFCON总决赛,并在总决赛中获得第10名的好成绩。今年更是以资格赛第3名的好成绩入围总决赛,并获得第9名。

KAIST GoN – 韩国传统的CTF强队,以韩国科学技术院(KAIST)学生为主力,在2013年缺席总决赛之后,2014以资格赛第8名回归。,DEFCON CTF总决赛获得第10名。

[SEWorks]penthackon – 以大满贯赛Olympic CTF亚军(冠军是Dragon Sector)身份获得2014年DEFCON CTF总决赛入场券,获得。目前CTFTIME全球排名第7位。SEWorks是韩国一家Mobile Security的公司,公司创始人也是五届入围DEFCON总决赛WOWHackers战队的创始人。

Binja – 队名含义为“二进制忍者”,以日本传统CTF强队Sutegoma2为班底,加上katagaitai和EpsilonDelta组建的一支新战队,2014年以大奖赛Secuinside第4名成绩(前三名分别为TomC00se单人队、CodeRed和MSLC)抓住了进军DEFCON总决赛最后的救命稻草,在总决赛排名第13名。Sutegoma2的队名含义为日本“将棋”中的一种常见手筋“退路舍驹”,成员也以安全公司技术人员为主,2011年DEFCON 19首次打入总决赛,已经是连续第四届入围总决赛,2013年总决赛排名第6名。

0ops – 上海交通大学信息网络安全协会组织的CTF战队,姜开达老师作为领队。队长Slipper、副队长 Lovelydream曾是蓝莲花战队队员。2013年9月成立后即积极参与国际知名CTF赛事,曾在Hack.Lu在线夺旗赛中获得季军,成功组织过0CTF、ISG等国内知名的CTF赛事。

CTF的意义

随着越来越多联网电子设备走进我们的生活,网络安全事件也从小问题变成了大麻烦。

主机、服务器的漏洞时常会被恶人利用,造成重大的破坏。提前发现问题并修复是重中之重,大家总不能坐等事件发生了再亡羊补牢吧,同时还要提高实时的防护能力,造成的损失吃不起啊。

网络安全势态越来越复杂,物联网(海量的联网设备)的进一步发展只会使势态更为严峻。我国当前网络安全人才的缺口还比较大,而应对愈发复杂的网络环境,专业的网络安全人才不可或缺。

CTF等网络安全竞赛已经成为发现和培养网络安全人才的重要途径,同时也是网络安全从业者经验、技术交流的重要平台。通过竞赛,选手们发现自身不足,提升能力,为营造良好的互联网(网络)工作、生活环境贡献自己的一份力量。

接下来我将给各位同学划分一张学习计划表!

学习计划

那么问题又来了,作为萌新小白,我应该先学什么,再学什么?

既然你都问的这么直白了,我就告诉你,零基础应该从什么开始学起:

阶段一:初级网络安全工程师

接下来我将给大家安排一个为期1个月的网络安全初级计划,当你学完后,你基本可以从事一份网络安全相关的工作,比如渗透测试、Web渗透、安全服务、安全分析等岗位;其中,如果你等保模块学的好,还可以从事等保工程师。

综合薪资区间6k~15k

1、网络安全理论知识(2天)

①了解行业相关背景,前景,确定发展方向。

②学习网络安全相关法律法规。

③网络安全运营的概念。

④等保简介、等保规定、流程和规范。(非常重要)

2、渗透测试基础(1周)

①渗透测试的流程、分类、标准

②信息收集技术:主动/被动信息搜集、Nmap工具、Google Hacking

③漏洞扫描、漏洞利用、原理,利用方法、工具(MSF)、绕过IDS和反病毒侦察

④主机攻防演练:MS17-010、MS08-067、MS10-046、MS12-20等

3、操作系统基础(1周)

①Windows系统常见功能和命令

②Kali Linux系统常见功能和命令

③操作系统安全(系统入侵排查/系统加固基础)

4、计算机网络基础(1周)

①计算机网络基础、协议和架构

②网络通信原理、OSI模型、数据转发流程

③常见协议解析(HTTP、TCP/IP、ARP等)

④网络攻击技术与网络安全防御技术

⑤Web漏洞原理与防御:主动/被动攻击、DDOS攻击、CVE漏洞复现

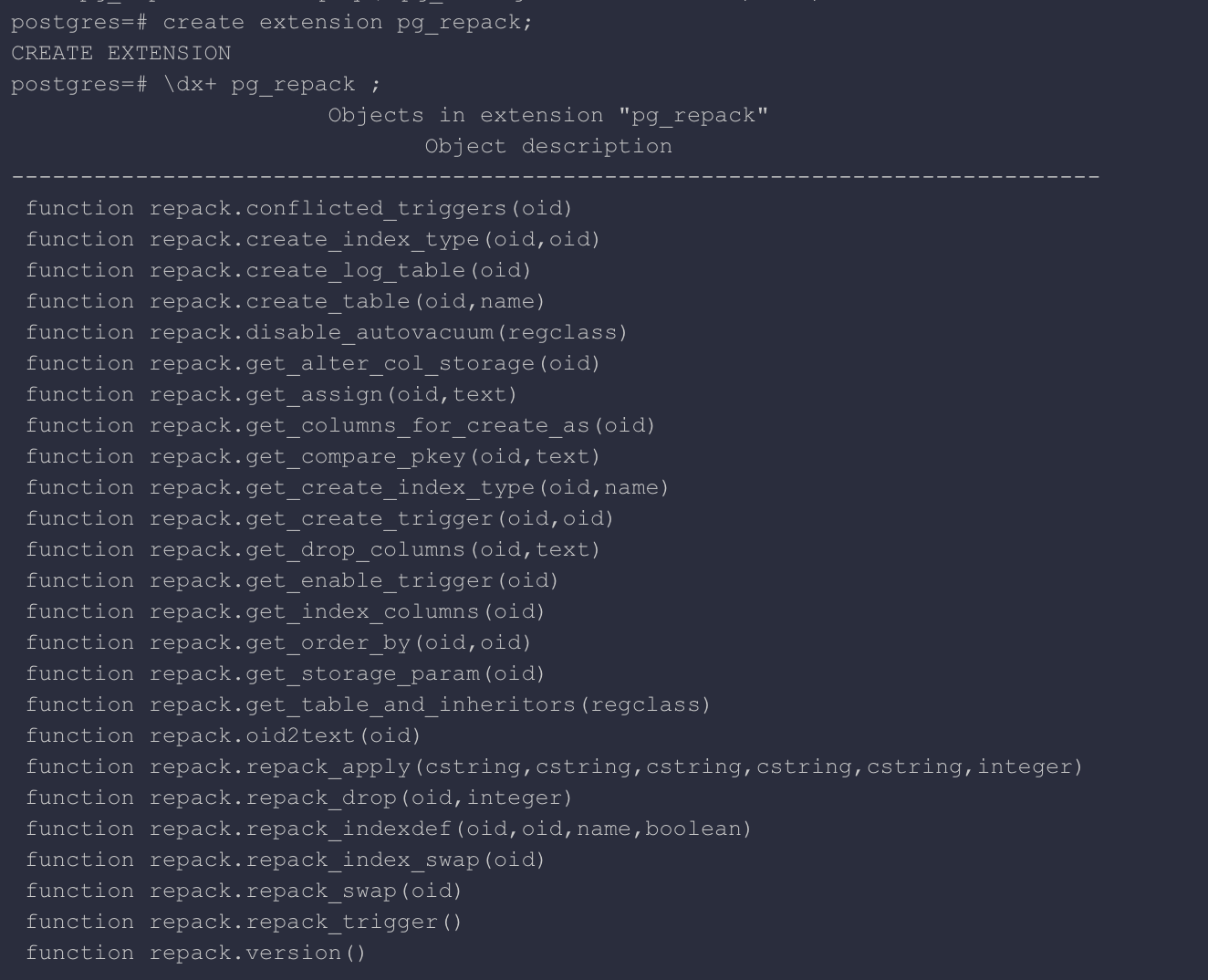

5、数据库基础操作(2天)

①数据库基础

②SQL语言基础

③数据库安全加固

6、Web渗透(1周)

①HTML、CSS和JavaScript简介

②OWASP Top10

③Web漏洞扫描工具

④Web渗透工具:Nmap、BurpSuite、SQLMap、其他(菜刀、漏扫等)

那么,到此为止,已经耗时1个月左右。你已经成功成为了一名“脚本小子”。那么你还想接着往下探索吗?

阶段二:中级or高级网络安全工程师(看自己能力)

综合薪资区间15k~30k

7、脚本编程学习(4周)

在网络安全领域。是否具备编程能力是“脚本小子”和真正网络安全工程师的本质区别。在实际的渗透测试过程中,面对复杂多变的网络环境,当常用工具不能满足实际需求的时候,往往需要对现有工具进行扩展,或者编写符合我们要求的工具、自动化脚本,这个时候就需要具备一定的编程能力。在分秒必争的CTF竞赛中,想要高效地使用自制的脚本工具来实现各种目的,更是需要拥有编程能力。

零基础入门的同学,我建议选择脚本语言Python/PHP/Go/Java中的一种,对常用库进行编程学习

搭建开发环境和选择IDE,PHP环境推荐Wamp和XAMPP,IDE强烈推荐Sublime;

Python编程学习,学习内容包含:语法、正则、文件、 网络、多线程等常用库,推荐《Python核心编程》,没必要看完

用Python编写漏洞的exp,然后写一个简单的网络爬虫

PHP基本语法学习并书写一个简单的博客系统

熟悉MVC架构,并试着学习一个PHP框架或者Python框架 (可选)

了解Bootstrap的布局或者CSS。

阶段三:顶级网络安全工程师

学习资料分享

当然,只给予计划不给予学习资料的行为无异于耍流氓,这里给大家整理了一份完整版的网络安全(嘿客)全套学习资料已经上传至CSDN官方,朋友们如果需要点击下方链接也可扫描下方微信二v码获取网络工程师全套资料【保证100%免费】

如果你对网络安全入门感兴趣,那么你点击这里👉CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享